Как добавить репозитории в Linux и безопасно установить сторонние пакеты

Зачем нужны репозитории и когда их добавлять

Репозитории — это группы серверов с пакетами и метаданными, которые использует пакетный менеджер для поиска, установки и обновления программ. По умолчанию дистрибутивы подключают официальные репозитории, которые поддерживаются командой дистрибутива и считаются более надёжными.

Когда в официальных репозиториях нет нужного пакета (например, свежей версии инструмента или специфического драйвера), вы можете добавить сторонний репозиторий — но это увеличивает риск: пакеты из внешних источников могут быть менее проверены и конфликтовать с системными пакетами.

Важно: всегда проверяйте источник репозитория, используйте HTTPS, подписи GPG и минимально необходимые права.

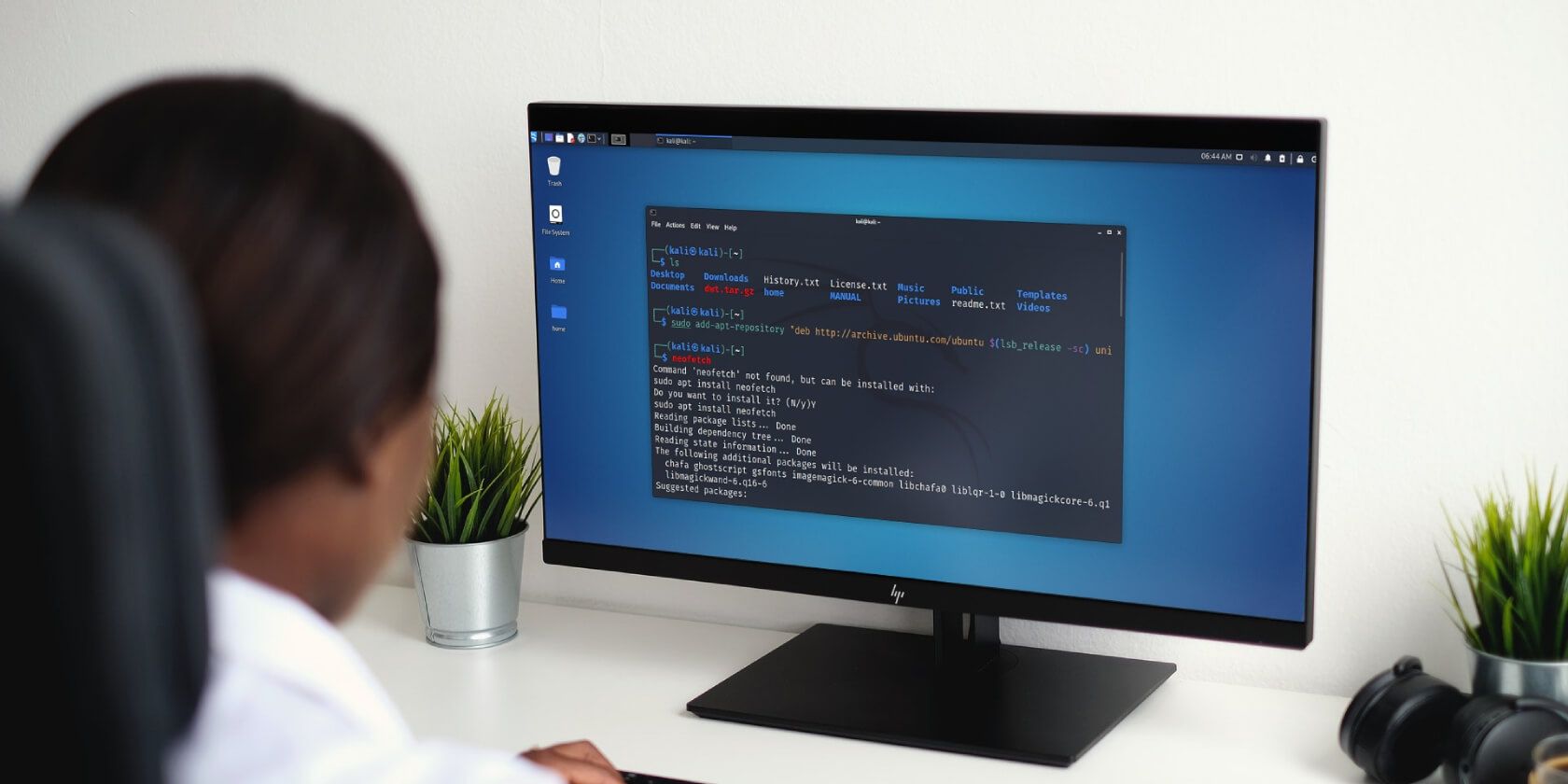

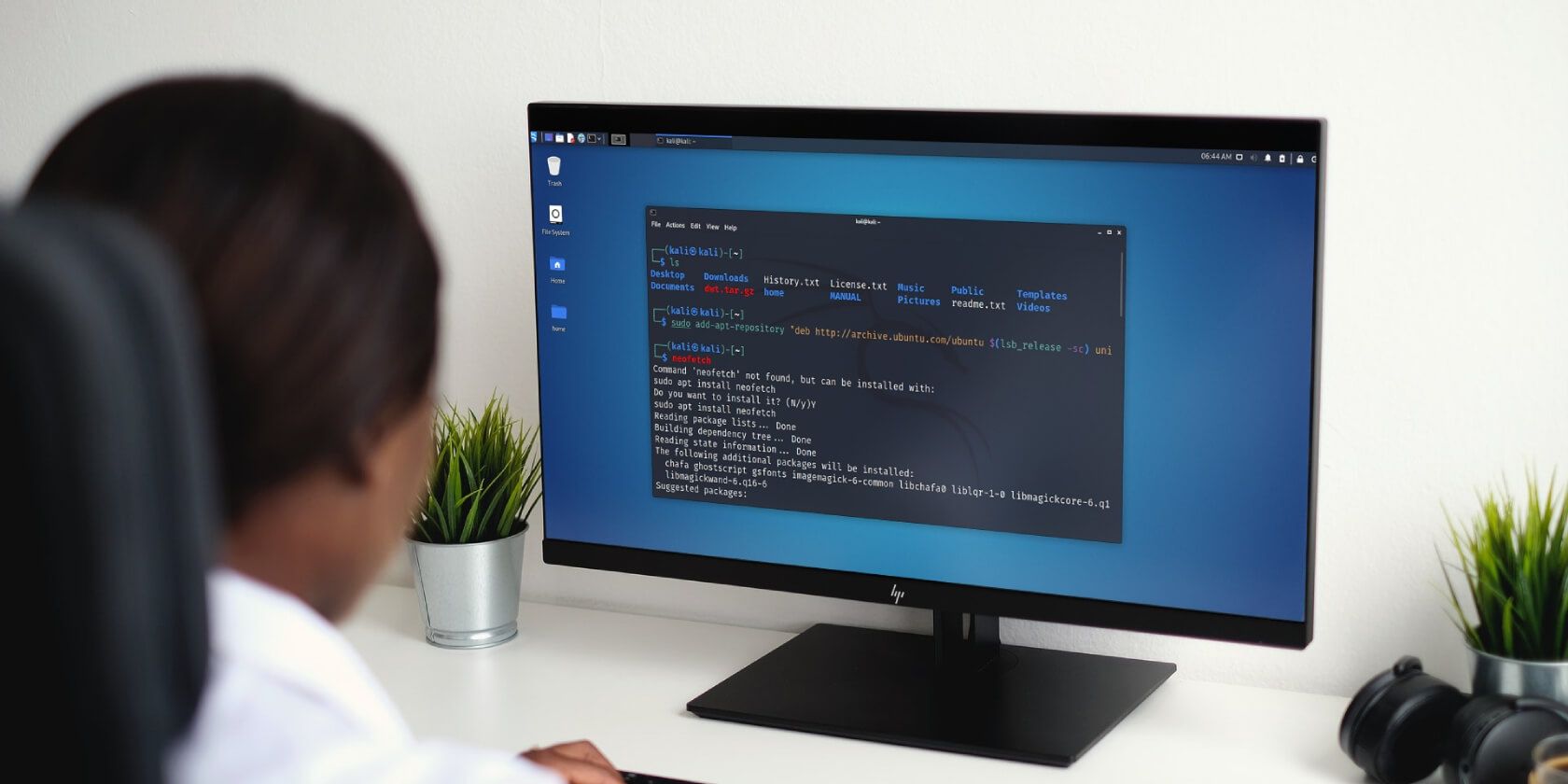

На Ubuntu и дистрибутивах на базе Debian

Debian-подобные системы (включая Ubuntu) используют APT. Информация о репозиториях хранится в файле /etc/apt/sources.list и в отдельных файлах в /etc/apt/sources.list.d/.

Прямое редактирование этих файлов возможно, но удобнее использовать утилиту add-apt-repository, которая корректно добавляет запись и обновляет индекс.

Установка add-apt-repository

Утилиты по умолчанию может не быть. Она входит в пакет software-properties-common. Для установки выполните:

sudo apt update

sudo apt install software-properties-commonПосле установки следует обновить индекс пакетов:

sudo apt updateДобавление репозитория через add-apt-repository

Общий синтаксис:

sudo add-apt-repository [опции] репозиторийФормат записи такой же, как в sources.list:

deb https://repositoryurl.com дистро веткаПример: добавление universe в Ubuntu (подставляется кодовое имя дистрибутива):

sudo add-apt-repository "deb http://archive.ubuntu.com/ubuntu $(lsb_release -sc) universe"Чтобы добавить PPA (Personal Package Archive):

sudo add-apt-repository ppa:user/nameПример для PHP от Ondřej:

sudo add-apt-repository ppa:ondrej/php

sudo apt updateЗамечание: PPA — это сторонние хранилища, управляемые пользователями/организациями. Оценивайте их репутацию и активность.

Проверка и удаление

Список всех активных источников можно посмотреть так:

grep -R "^deb" /etc/apt/sources.list* | sed 's/^/ - /'Удаление PPA:

sudo add-apt-repository --remove ppa:user/name

sudo apt updateСовет по безопасности: используйте только репозитории с поддержкой HTTPS и GPG-подписью пакетов. Для проверки ключей импортируйте GPG-ключи поставщика в apt-key или предпочтительно указывайте signed-by в конфигурации источника.

На Fedora, CentOS и других RHEL-подобных системах

DNF и yum используют отдельные файлы репозиториев в /etc/yum.repos.d/ и встроенные команды для управления.

Использование dnf config-manager

DNF поставляет утилиту config-manager для управления репозиториями:

dnf config-manager --add-repo Чтобы включить репозиторий:

dnf config-manager --set-enabled Показать список доступных репозиториев:

dnf repolist --allyum-config-manager

Если вы предпочитаете yum-config-manager, установите пакет yum-utils (в некоторых системах он доступен как dnf-пакет):

sudo dnf install yum-utilsДобавление репозитория через yum-config-manager:

sudo yum-config-manager --add-repo Включение репозитория:

sudo yum-config-manager --enable Проверка репозитория и загрузка метаданных:

sudo dnf clean all

sudo dnf makecacheСовет: при добавлении сторонних репозиториев на сервере выбирайте репозитории с подписанными rpm-пакетами и проверяйте их ключи.

Arch Linux и AUR

Arch использует pacman для официальных репозиториев. Для стороннего ПО существует AUR (Arch User Repository) — сообщество-поддерживаемый каталог PKGBUILD и скриптов сборки.

Pacman не работает с AUR напрямую. Для упрощённой установки из AUR применяют помощники, например yay.

Установка yay (пример)

Клонируйте репозиторий и соберите пакет:

git clone https://aur.archlinux.org/yay-git.git

chmod -R 755 yay-git

cd yay-git && makepkg -siПосле установки вы можете искать и устанавливать пакеты из AUR:

yay -S Замечание: AUR пакеты собираются локально из исходников или PKGBUILD. Перед сборкой проверяйте PKGBUILD на вредоносные команды и используйте chroot/контейнер для дополнительных гарантий.

Управление списком репозиториев: полезные команды и чеклист

Быстрый набор команд-чёт:

- Просмотр APT-источников: grep -R “^deb” /etc/apt/sources.list*

- Обновление индекса APT: sudo apt update

- Проверка репозитория DNF: dnf repolist –all

- Очистка и обновление DNF: sudo dnf clean all && sudo dnf makecache

- Просмотр pacman репозиториев: cat /etc/pacman.conf

- Поиск в AUR через yay: yay -Ss

Чеклист перед добавлением репозитория:

- Источник доверенный и известен сообществу

- Используется HTTPS и/или подписанные пакеты

- Наличие инструкций по импорту GPG-ключа

- Совместимость с версией дистрибутива

- Отсутствие конфликтов с системными пакетами (проверить зависимости)

- План отката (удаление репозитория и возврат пакета к версии из официального репозитория)

Мини‑методология: как безопасно добавить и проверить репозиторий

- Прочитайте документацию поставщика репозитория.

- Проверьте репутацию (форумы, GitHub, официальные сайты).

- Добавьте репозиторий через рекомендованный инструмент (add-apt-repository, dnf config-manager, yum-config-manager, файл .repo).

- Импортируйте GPG-ключ поставщика и убедитесь в подписи пакетов.

- Обновите кэш пакетов и выполните тестовую установку пакета в нерабочей среде или тестовой машине.

- Мониторьте обновления и обратную совместимость.

Когда не нужно добавлять сторонние репозитории и альтернативы

Контрпримеры и альтернативные подходы:

- Если нужна лишь одна программа — лучше проверить наличие snap, Flatpak или AppImage. Эти форматы изолированы и меньше влияют на системные пакеты.

- Можно собрать приложение из исходников в пользовательской директории (не влияет на систему).

- Для серверов предпочтительнее использовать официальные репозитории и контейнеризацию (Docker, Podman) вместо добавления сторонних репозиториев.

Альтернативы:

- Snap: централизованный магазин приложений Canonical (Ubuntu)

- Flatpak: изоляция приложений и runtime

- AppImage: самодостаточный исполняемый файл

- Контейнеры: Docker/Podman для изоляции и воспроизводимости

Риски и смягчение

Риски:

- Подмена пакетов или вредоносный код в неофициальных репозиториях

- Конфликты версий системных библиотек

- Нарушение политики безопасности компании

Митигаторы:

- Использовать только HTTPS и проверенные ключи GPG

- Ограничивать разрешения и scope репозитория

- Тестировать на отдельной машине перед развёртыванием в продакшен

Критерии приёмки

Чтобы считать добавление репозитория успешным, проверьте:

- Репозиторий доступен и отвечает на запросы

- Индекс пакетов обновляется без ошибок

- Установка тестового пакета проходит корректно

- Подписи пакетов проверяются (GPG)

- Нет конфликтов зависимостей с системными пакетами

- Можно удалить репозиторий и вернуть систему в прежнее состояние

Decision flow (выбор метода) — диаграмма Mermaid

flowchart TD

A[Нужна программа, отсутствует в официальных репозиториях?] -->|Да| B{Есть ли PPA/AUR/репо от известного автора?}

A -->|Нет| Z[Использовать официальный репозиторий]

B -->|Да| C[Проверить подпись и документацию]

B -->|Нет| D{Можно ли использовать Snap/Flatpak/AppImage/контейнер?}

D -->|Да| E[Использовать альтернативный формат]

D -->|Нет| F[Рассмотреть сборку из исходников или отказ]

C --> G[Добавить репозиторий безопасно и протестировать]Роль‑ориентованные чеклисты

Для системного администратора:

- Подтвердить совместимость с политиками безопасности

- Настроить мониторинг обновлений

- Тестировать на staging окружении

Для обычного пользователя:

- Проверить источник и отзывы

- Использовать PPA/AUR только при необходимости

- Следовать инструкциям поставщика

Короткая сводка и рекомендации

Репозитории — основной механизм распространения ПО в Linux. Для большинства задач достаточно официальных репозиториев. При необходимости добавления сторонних хранилищ используйте штатные инструменты (add-apt-repository, dnf/yum-config-manager, AUR-хелперы), проверяйте GPG-подписи и тестируйте пакеты в безопасной среде. Рассмотрите альтернативы (snap, Flatpak, AppImage, контейнеры) если хотите снизить риски для системы.

Важно: если при обновлении появляются ошибки с «broken packages», часто помогает переустановка или удаление проблемного пакета, а затем восстановление из официальных репозиториев.

Краткое напоминание: меньше доверяйте неизвестным репозиториям — выбирайте проверенные источники и защищённые каналы передачи данных.