Создание и подключение PostgreSQL в Amazon RDS

Что такое Amazon RDS и зачем он нужен

Amazon Relational Database Service (RDS) — это управляемый сервис баз данных в AWS. Он берёт на себя задачи операционного управления: развёртывание, патчи, резервное копирование, восстановление и базовый мониторинг. RDS поддерживает несколько движков, в том числе PostgreSQL, и подходит для приложений, которым нужна реляционная база без управления железом и низкоуровневой администрирования.

Краткое определение: PostgreSQL — открытая объектно-реляционная СУБД; Amazon RDS — сервис для управляемых реляционных баз в облаке.

Важно: RDS — это управляемый сервис. Если вам нужен полный контроль над ОС и конфигурацией PostgreSQL, рассмотрите запуск на EC2.

Основные преимущества использования RDS для PostgreSQL

- Быстрое создание и автоматическое обслуживание инстансов.

- Автоматические бэкапы и точки восстановления.

- Поддержка Multi-AZ для высокой доступности.

- Интеграция с CloudWatch, IAM и KMS.

- Возможность горизонтального масштабирования за счёт реплик чтения (read replicas).

Когда RDS не подходит

- Нужен доступ к ядру ОС или специальная системная конфигурация (shared_buffers и пр. в пределах ограничений RDS можно менять, но не всё).

- Требуется неуправляемая, «голая» установка PostgreSQL с модификацией пакетов или расширений, которые RDS не поддерживает.

- Экономически выгоднее держать СУБД на локальных серверах в специфичных условиях.

Подготовка — что потребуется

- Активная учётная запись AWS.

- Права IAM на создание RDS-инстансов, VPC, группы безопасности и KMS (если нужна шифровка).

- Понимание предполагаемой нагрузки: объём хранилища, требования к IOPS, репликации и доступности.

Пошаговая инструкция: создание PostgreSQL в RDS

Ниже расширенная версия шагов с пояснениями и практическими примечаниями.

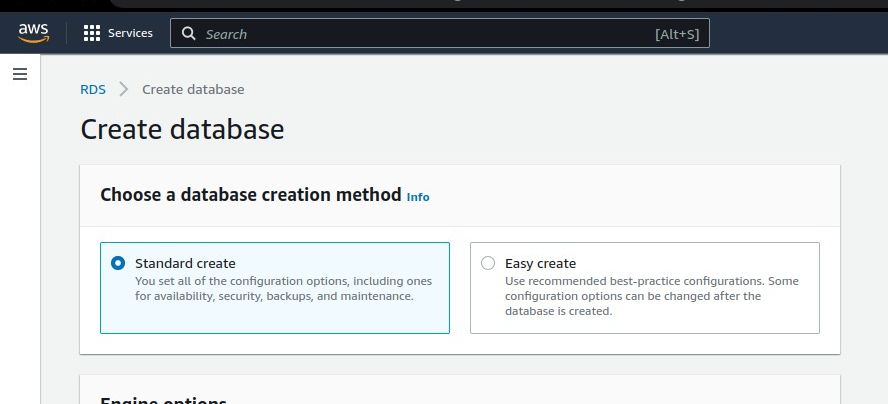

Откройте AWS Console и перейдите в сервис RDS.

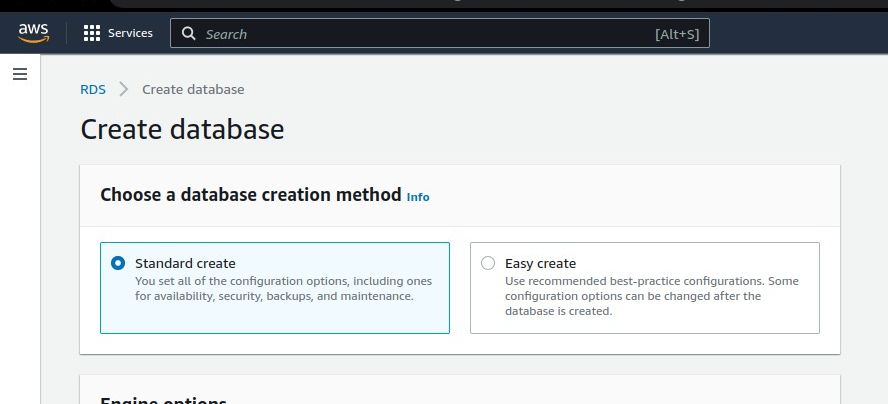

Нажмите на кнопку Create database чтобы запустить мастер создания.

Выберите метод создания: Standard create или Easy create. Рекомендация: используйте Standard create для контроля настроек (версии, шаблоны, сеть).

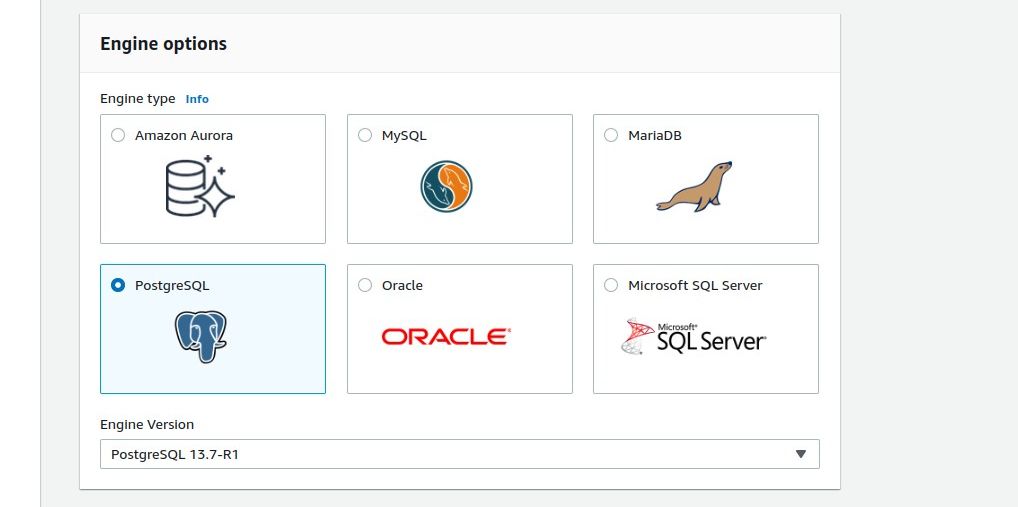

Выберите движок — PostgreSQL и версию. Если у вас критичные зависимости от версии, укажите конкретную.

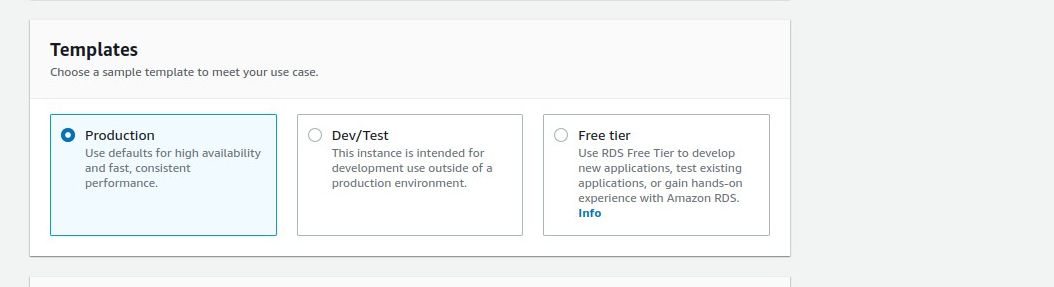

Выберите шаблон. Опции обычно включают: Production, Dev/Test, Free tier. Для реальной нагрузки берите Production; для локальной разработки и тестов можно использовать Dev/Test или Free tier.

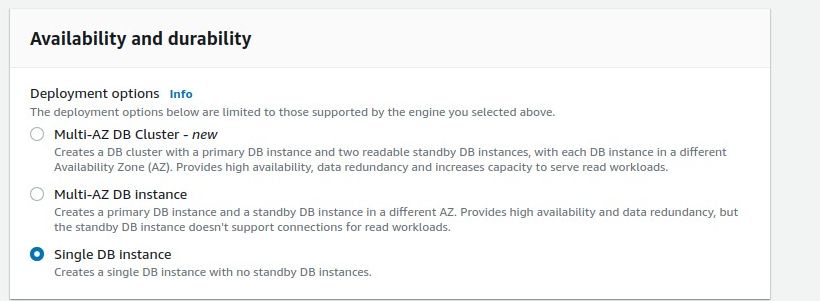

Настройка доступности и отказоустойчивости. Для высокой доступности выберите Multi-AZ (создаётся синхронная реплика в другой зоне доступности). Для маленьких проектов достаточно Single DB Instance.

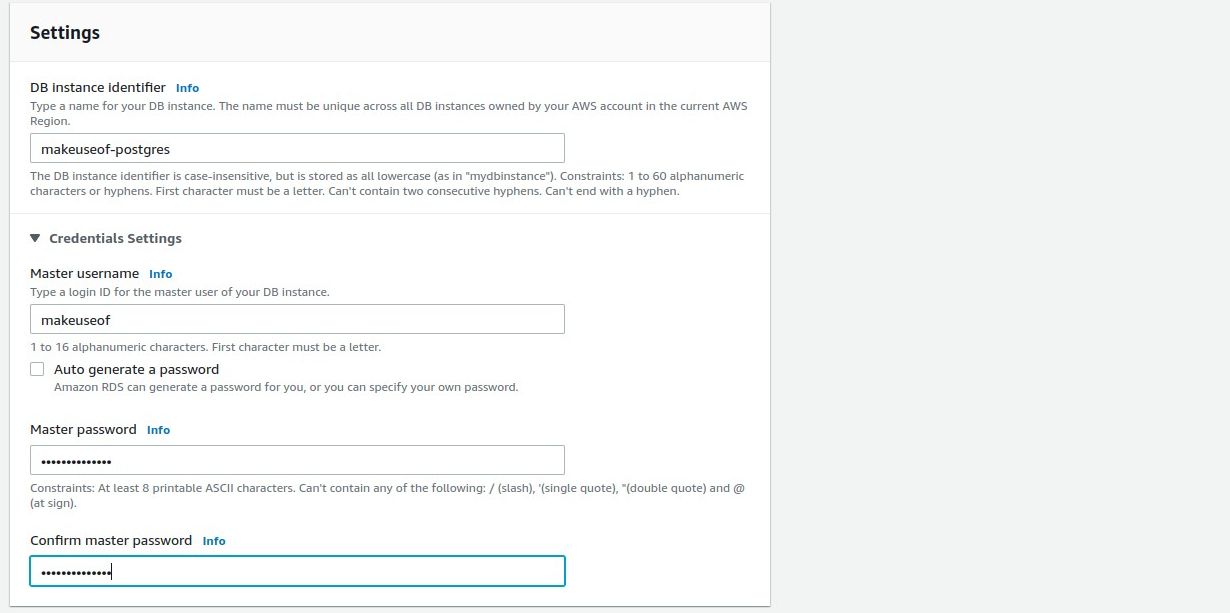

Укажите идентификатор базы, имя администратора и пароль. Эти учётные данные понадобятся приложениям и инструментам управления. Сохраняйте их в безопасном хранилище (например, AWS Secrets Manager).

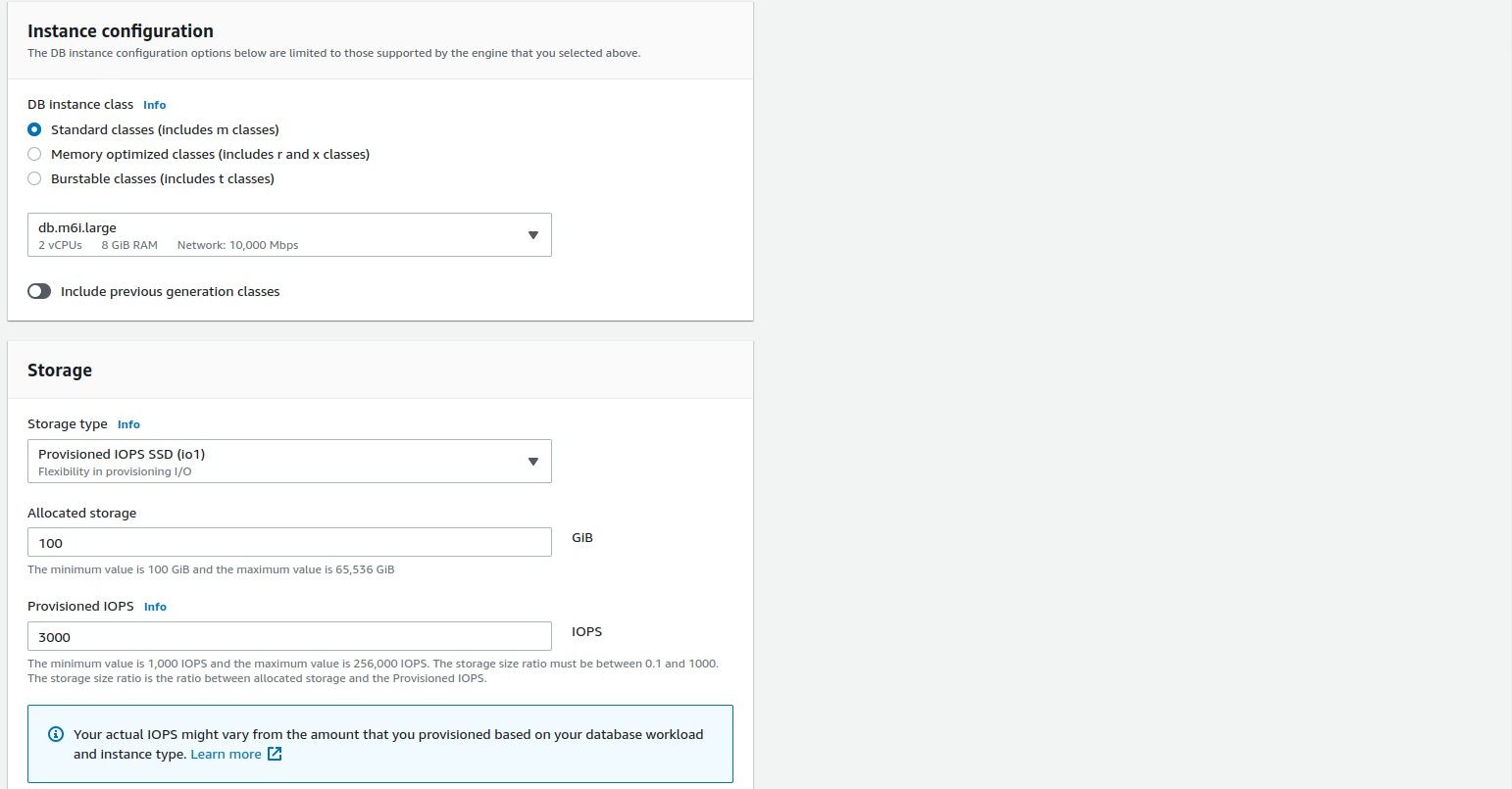

Конфигурация инстанса и хранилища. Выбирайте тип инстанса (например, db.t3.medium) и объём хранения. Можно включить Storage autoscaling, тогда AWS увеличит размер, когда достигнется порог.

Примечание: для высоких IOPS используйте Provisioned IOPS (io1/io2), но это дороже.

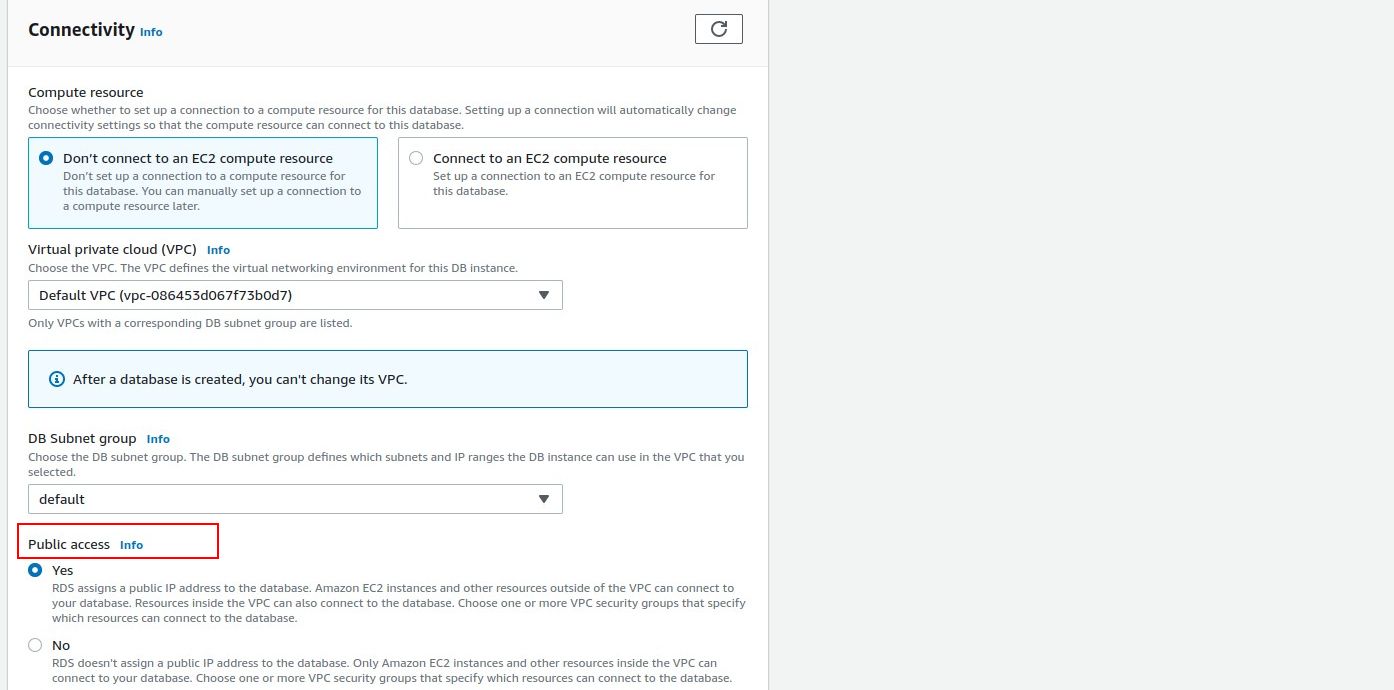

Секция Connectivity. Выберите VPC, подсеть, публичный доступ (Publicly accessible — включать только если нужно подключаться извне). Если приложение находится в EC2, привязывайте к тому же VPC.

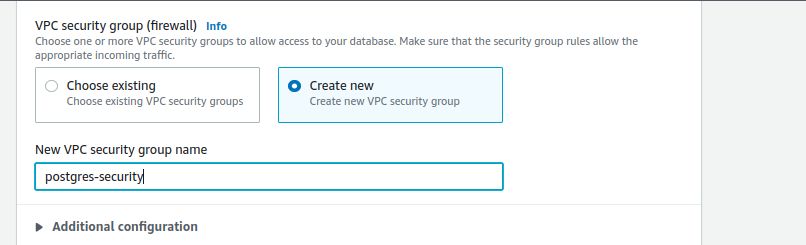

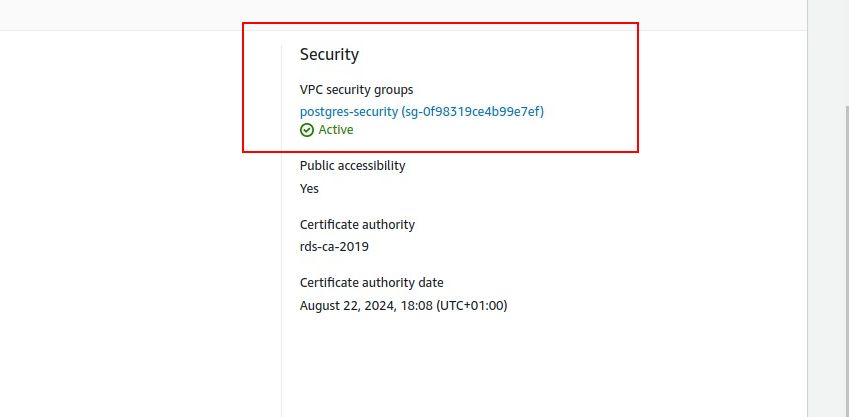

VPC security group (файрвол). Создайте новую группу безопасности или используйте существующую. По умолчанию стоит закрыть доступ и открыть только нужные порты/источники.

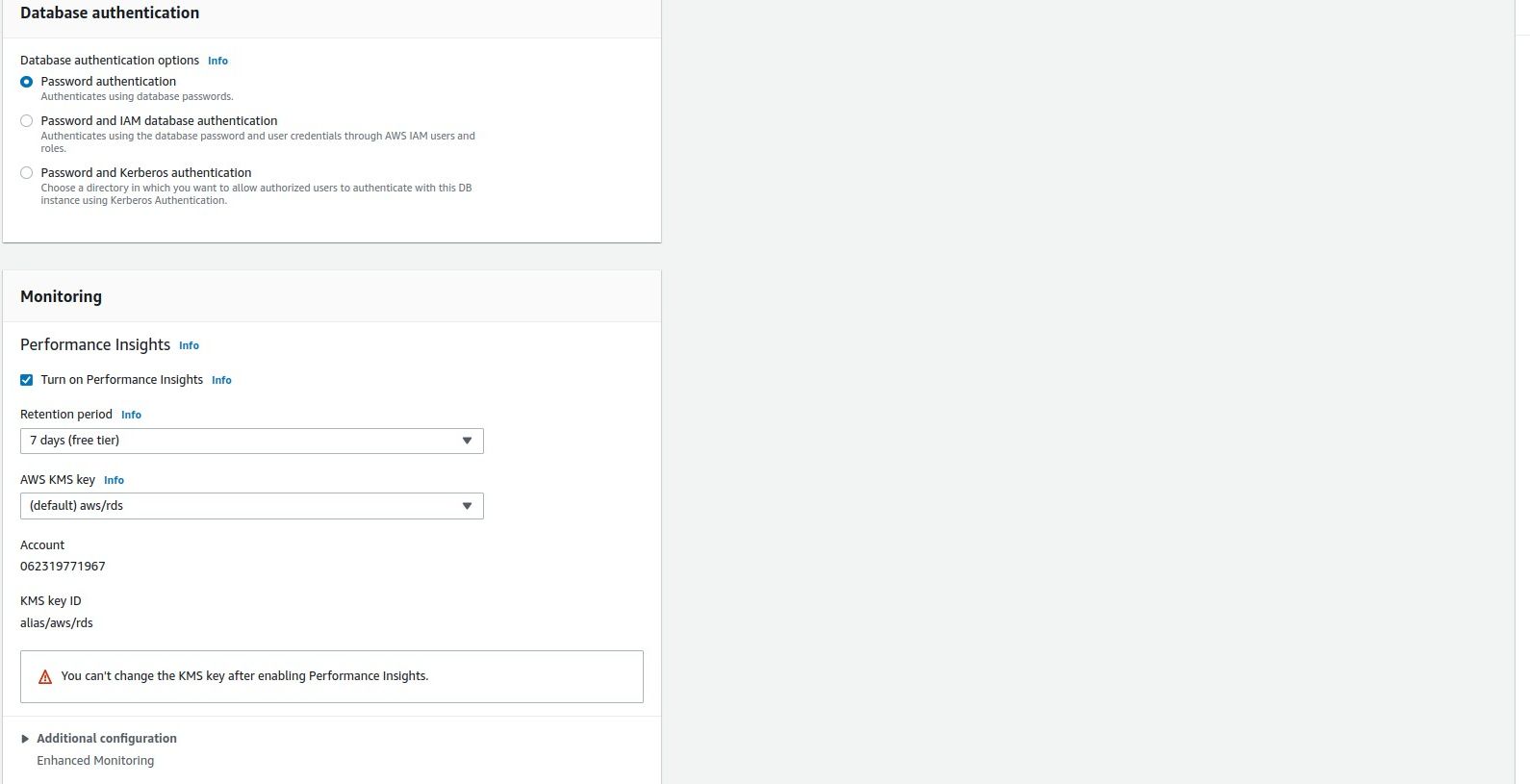

Database authentication и Monitoring. По умолчанию используется парольная аутентификация. Monitoring позволяет включать Enhanced monitoring и Performance Insights — включайте для продакшна, чтобы анализировать запросы и метрики.

Advanced configurations. Здесь можно включить шифрование (KMS), указать параметры бэкапа (retention period), логирование в CloudWatch и параметры параметр-групп. Продумайте политику бэкапов и окон обслуживания (maintenance window).

Нажмите Create database и дождитесь статуса Available в консоли. Создание занимает несколько минут.

Ключевые заметки по каждой опции

- Шаблон Production обычно включает Multi-AZ и более строгие настройки сохранения.

- Public accessibility: не включайте без надобности — это увеличивает поверхность атаки.

- Шифрование: если вы храните чувствительные данные, включите KMS-шифрование при создании (нельзя включить позже для уже созданного необработанного диска).

Подключение к RDS PostgreSQL через PgAdmin4

Ниже — развернутые шаги по тестовому подключению через PgAdmin4.

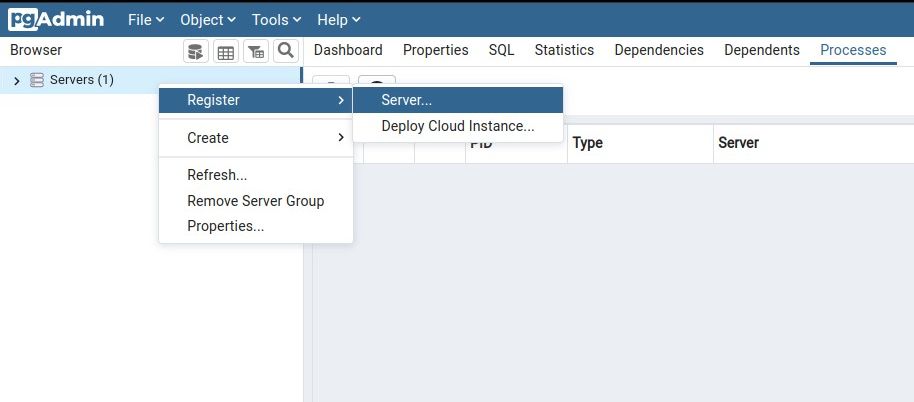

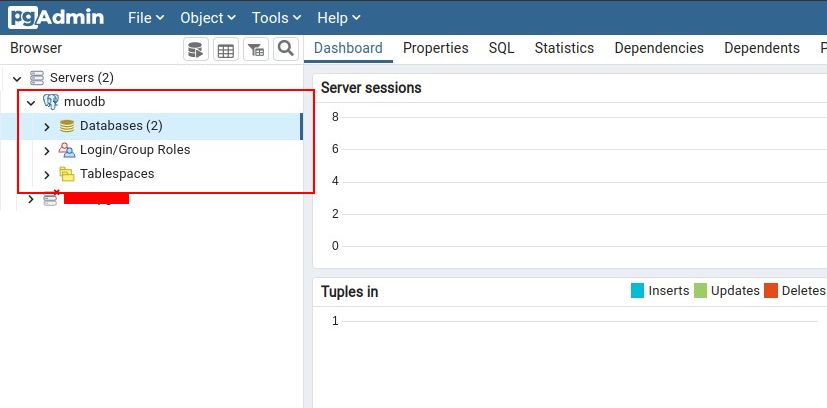

Откройте PgAdmin4 и зарегистрируйте новый сервер.

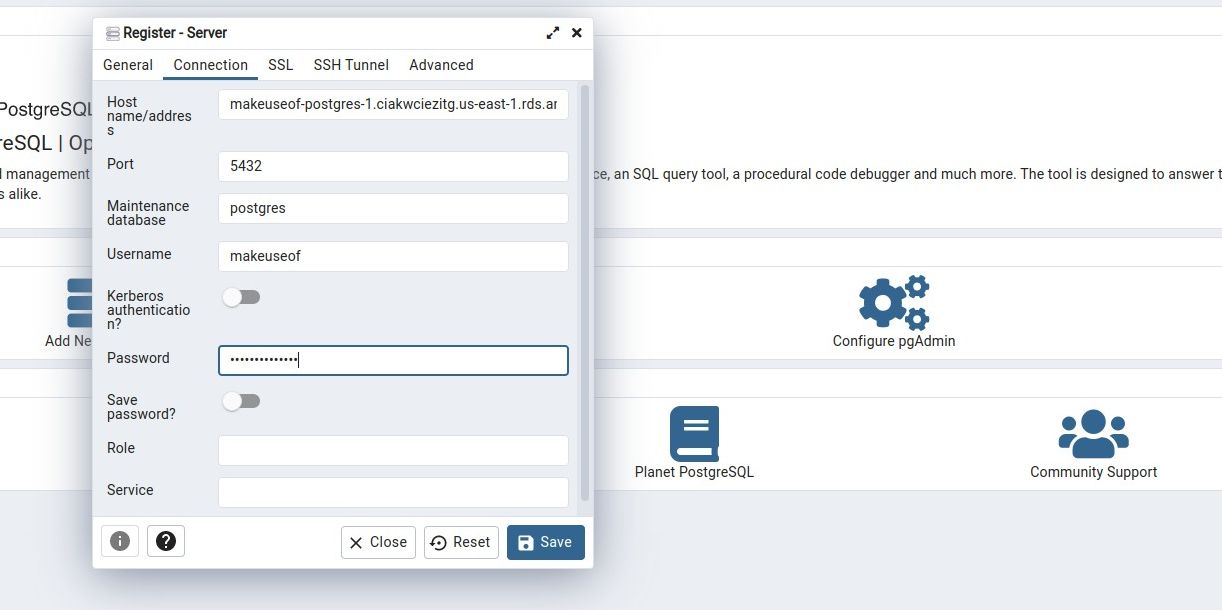

На вкладке connection введите имя хоста (Endpoint) и порт (обычно 5432). В поле Maintenance database укажите postgres или имя базы, которое вы создали. Введите имя пользователя и пароль.

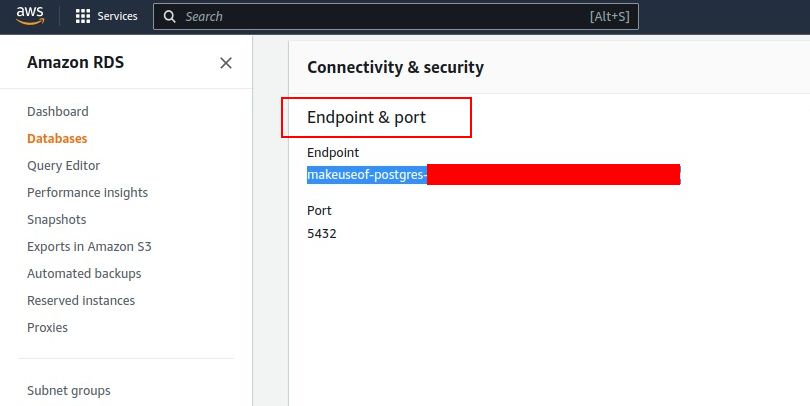

В консоли RDS откройте свойства инстанса и скопируйте значение Endpoint из секции Connection & Security. Вставьте его в поле Hostname/Address в PgAdmin4.

Обновите inbound rules группы безопасности: добавьте правило, разрешающее подключение по TCP на порт 5432 с вашего IP (или подсети). Вариант безопаснее — указать IP-адрес клиента, а не разрешать весь интернет.

Сохраните сервер в PgAdmin4 и протестируйте подключение. Если всё верно, вы увидите экземпляр в списке серверов.

Совет: если подключение не проходит, проверьте номер порта, группу безопасности (inbound), VPC ACL и то, включён ли параметр Publicly accessible на инстансе.

Подключение из приложения (Node.js пример)

Ниже простой пример конфигурации для node-postgres (pg).

const { Pool } = require('pg');

const pool = new Pool({

host: 'your-instance-endpoint.rds.amazonaws.com',

port: 5432,

user: 'db_user',

password: 'db_password',

database: 'postgres',

ssl: { rejectUnauthorized: false } // Для простого теста; в продакшне используйте проверенные сертификаты

});

module.exports = pool;Важно: для продакшн-среды настройте SSL-сертификацию и храните пароли в менеджере секретов (AWS Secrets Manager или HashiCorp Vault).

Безопасность и лучшие практики

- Ограничьте доступ группами безопасности по IP или VPC.

- Включите шифрование данных в состоянии покоя (KMS) и передачи (SSL/TLS).

- Используйте отдельные пользователи и роли для приложений и администраторов.

- Автоматизируйте ротацию паролей с помощью Secrets Manager.

- Настройте мониторинг и тревоги в CloudWatch для CPU, freeable memory, read/write IOPS и реплик.

Рекомендация: назначьте роли IAM, которые запрещают создание публичных инстансов без проверки безопасности.

Резервное копирование и восстановление

- RDS автоматически создаёт бэкапы по расписанию, если включена опция. Установите период хранения бэкапов в соответствии с политикой восстановления.

- Point-in-time recovery (PITR) позволяет восстановить базу до конкретного момента времени при включённых бэкапах и журнале WAL.

- Для критичных систем тестируйте процедуру восстановления регулярно.

Мониторинг и производительность

- Включите Performance Insights для анализа медленных запросов.

- Следите за метриками CloudWatch: CPUUtilization, FreeableMemory, ReadIOPS, WriteIOPS, DiskQueueDepth.

- Для постоянных проблем с производительностью настройте read replicas, масштабируйте инстанс или оптимизируйте запросы/индексы.

Альтернативы и когда рассмотреть их

- Amazon Aurora PostgreSQL — совместим с PostgreSQL, но предлагает улучшенную производительность и масштабирование; хорош для больших нагрузок.

- Развёртывание PostgreSQL на EC2 — при необходимости полного контроля над ОС и расширениями.

- Управляемые сервисы других провайдеров: Google Cloud SQL, Azure Database for PostgreSQL — если ваш стек ориентирован на другой облако-провайдер.

Ментальные модели для принятия решения

- Если нужно быстро и безопасно — выбирайте RDS.

- Если нужна максимальная производительность и масштабирование на чтение — оценивайте Aurora.

- Если требуются нестандартные расширения или ядро ОС — развёртывайте на EC2.

Контрольный список перед созданием инстанса

- Есть требования к версии PostgreSQL

- Решён вопрос с доступностью: Single-AZ или Multi-AZ

- Определены объём хранилища и IOPS

- Настроены VPC и subnet groups

- Специфицирована группа безопасности и правила inbound

- Включено шифрование при необходимости

- Настроено резервное копирование и окно обслуживания

- Решён вопрос с хранением учётных данных (Secrets Manager)

Критерии приёмки

- Инстанс переходит в состояние Available.

- Подключение из PgAdmin и приложения проходит успешно.

- Выполняется базовый набор запросов (SELECT, INSERT, UPDATE) без ошибок.

- Настроены бэкапы и мониторинг.

Типичные ошибки и как их исправить

- Ошибка подключения: проверьте правила inbound группы безопасности, параметр Publicly accessible, корректность Endpoint и порта.

- Долгая операция записи: проверьте IOPS, диск, очередь и индексацию запросов.

- Непредвиденные расходы: проверьте размер инстанса, тип списка хранения и авто-скейлинг хранилища.

Решение проблем: краткий план действий

- Проверить статус инстанса в консоли RDS.

- Проверить группы безопасности и VPC ACL.

- Посмотреть лог подключения и CloudWatch для метрик.

- Если нужно, выполнить point-in-time restore в тестовой среде.

Простая диаграмма принятия решения

flowchart TD

A[Нужна управляемая СУБД?] -->|Да| B{Высокая нагрузка и чтение?}

A -->|Нет| C[EC2 с PostgreSQL]

B -->|Да| D[Aurora PostgreSQL]

B -->|Нет| E[RDS PostgreSQL]

E --> F{Нужен публичный доступ?}

F -->|Да| G[Включить Publicly accessible + ограничить SG]

F -->|Нет| H[Оставить приватным в VPC]Роли и обязанности (короткий чеклист)

- Разработчик: использует переменные окружения, получает доступ из приложения, тестирует миграции.

- Администратор БД / DevOps: создаёт инстанс, настраивает бэкапы, мониторинг, масштабирование.

- Инженер безопасности: настраивает группы безопасности, шифрование, аудит доступа и ротацию секретов.

Примеры, когда RDS может не подойти

- Нужна поддержка нестандартных расширений, которые блокирует RDS.

- Необходимо редактировать системные файлы PostgreSQL на уровне ОС.

- Требуется использовать специфичный планировщик ввода-вывода ядра ОС.

Итог и рекомендации

Amazon RDS позволяет быстро и безопасно запустить PostgreSQL для разработки и продакшн. При проектировании учитывайте требования к доступности, производительности и безопасности. Для высоких нагрузок или специализированных функций рассмотрите Amazon Aurora или развёртывание на EC2. Всегда включайте мониторинг, шифрование и автоматические бэкапы и храните секреты в защищённом хранилище.

Короткая памятка: создайте инстанс, настройте группу безопасности, проверьте подключение через PgAdmin либо приложение, включите мониторинг и бэкапы.