Установка Nessus на Kali Linux — пошаговое руководство

Кратко

Nessus — популярный сканер уязвимостей. Это руководство объясняет, как быстро скачать, установить и запустить Nessus на Kali Linux, а также дает рекомендации по настройке, проверке работоспособности и безопасности. Подойдёт как администраторам, так и тестировщикам безопасности.

Выполнение регулярного сканирования уязвимостей — ключевая практика безопасности. Nessus от Tenable — один из самых распространённых инструментов для таких задач. В этом материале вы найдёте подробную инструкцию по установке Nessus на Kali Linux, действия после установки, рекомендации по безопасности и чек-листы для разных ролей.

Что такое Nessus

Nessus — сканер уязвимостей, разработанный компанией Tenable Inc. Он доступен в двух вариантах: платная подписка Nessus Professional и бесплатная версия Nessus Essentials. Версия Nessus Essentials ограничена сканированием до 16 IP-адресов на один экземпляр сканера.

Nessus выполняет сетевые и веб-сканы, обнаруживает активы, оценивает конфигурации и предоставляет отчёты о найденных уязвимостях. Коротко: это инструмент для проактивного поиска слабых мест в инфраструктуре.

Важно: Nessus сам по себе не устраняет уязвимости — он выявляет их и снабжает данными для исправления.

Требования и подготовка

- Kali Linux (64-bit, архитектура amd64). Проверьте, что ваша система обновлена:

sudo apt update && sudo apt upgrade. - Доступ к интернету для загрузки пакета и плагинов.

- Прав доступа root или sudo.

- Свободное место на диске для плагинов (как правило, несколько сотен мегабайт и более в зависимости от версии).

Примечание: для некоторых старых релизов Kali или Debian может потребоваться пакет зависимостей; если при установке dpkg жалуется на зависимости, выполните sudo apt --fix-broken install.

Шаг 1 — Скачивание пакета Nessus

- Перейдите на страницу загрузки Nessus на сайте Tenable.

- Выберите платформу Linux и опцию Linux-Debian-amd64.

- Скачайте .deb файл в удобную папку на вашей машине.

Совет: скачивайте с официального сайта Tenable, чтобы избежать поддельных сборок.

Шаг 2 — Установка пакета

Откройте терминал и перейдите в папку со скачанным файлом. Выполните команду (пример указан для файла из источника):

dpkg -i Nessus-10.4.1-debian9_amd64.debЕсли появятся ошибки зависимостей, выполните:

sudo apt --fix-broken installПосле успешной установки перейдите к запуску службы.

Шаг 3 — Запуск службы Nessus

Запустите демон Nessus командой:

sudo systemctl start nessusdПроверьте статус службы:

sudo systemctl status nessusdОжидаемый результат: служба активна (running). Если служба не стартует, просмотрите вывод journal:

sudo journalctl -u nessusd --no-pagerШаг 4 — Инициализация через веб-интерфейс

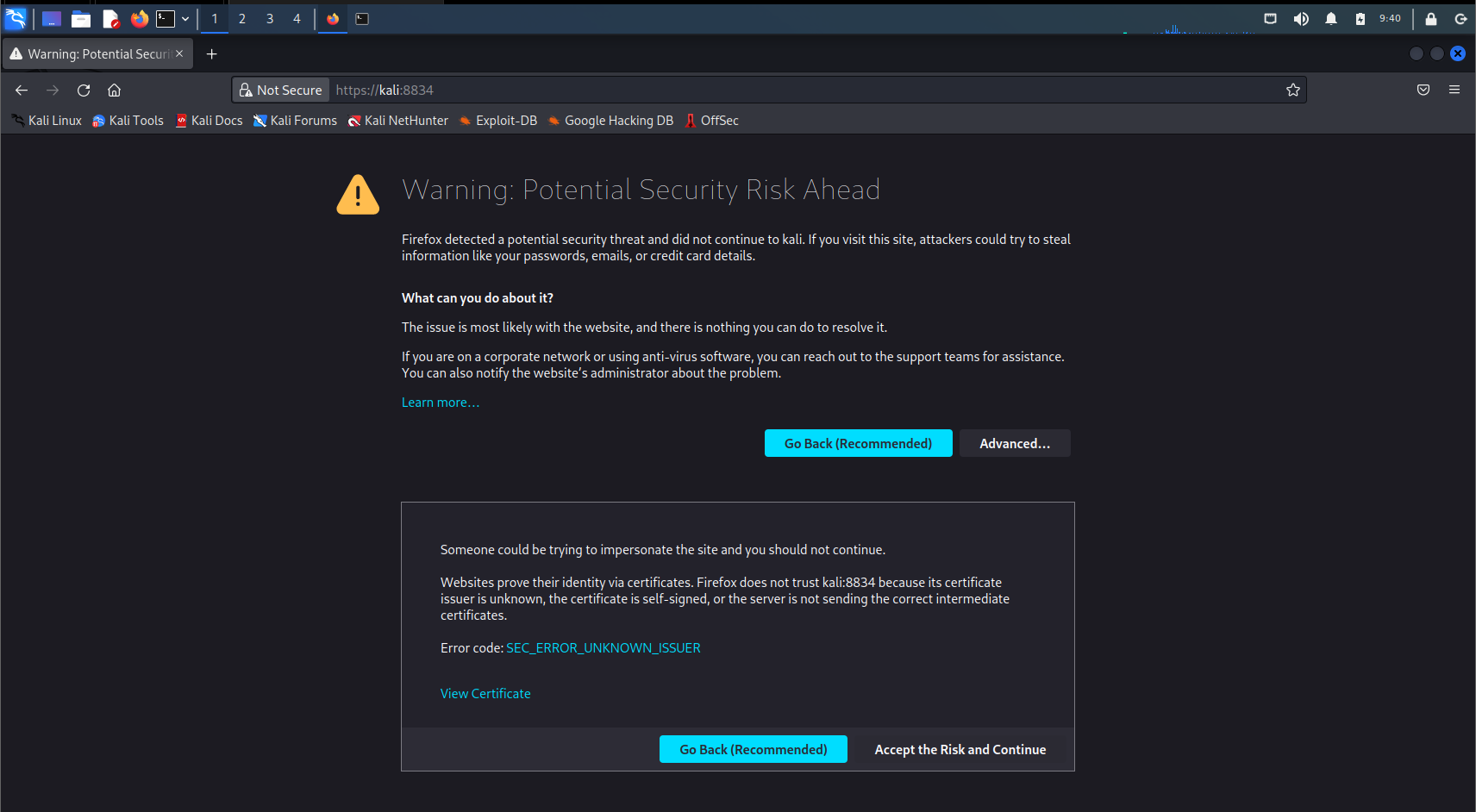

- Откройте браузер и перейдите по адресу: https://kali:8834/

При первом обращении вы увидите предупреждение о сертификате (браузер считает сертификат небезопасным).

- Нажмите Advanced, затем Accept Risk and Continue (принять риск и продолжить).

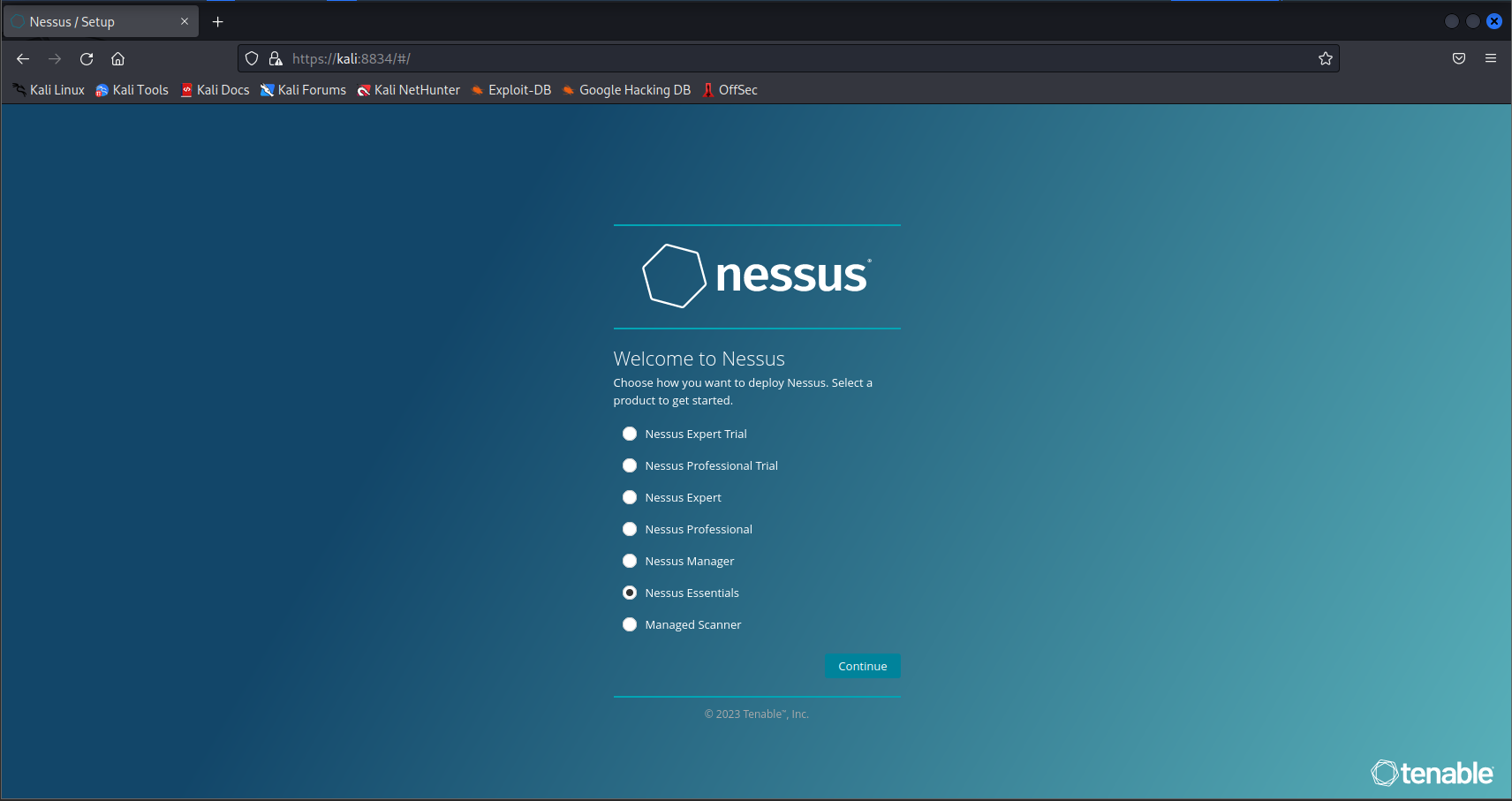

- Выберите продукт. Для бесплатной версии нажмите Nessus Essentials.

- Введите имя и электронную почту, чтобы получить код активации (если вы выбрали Essentials).

- Вставьте код активации, создайте имя пользователя и пароль.

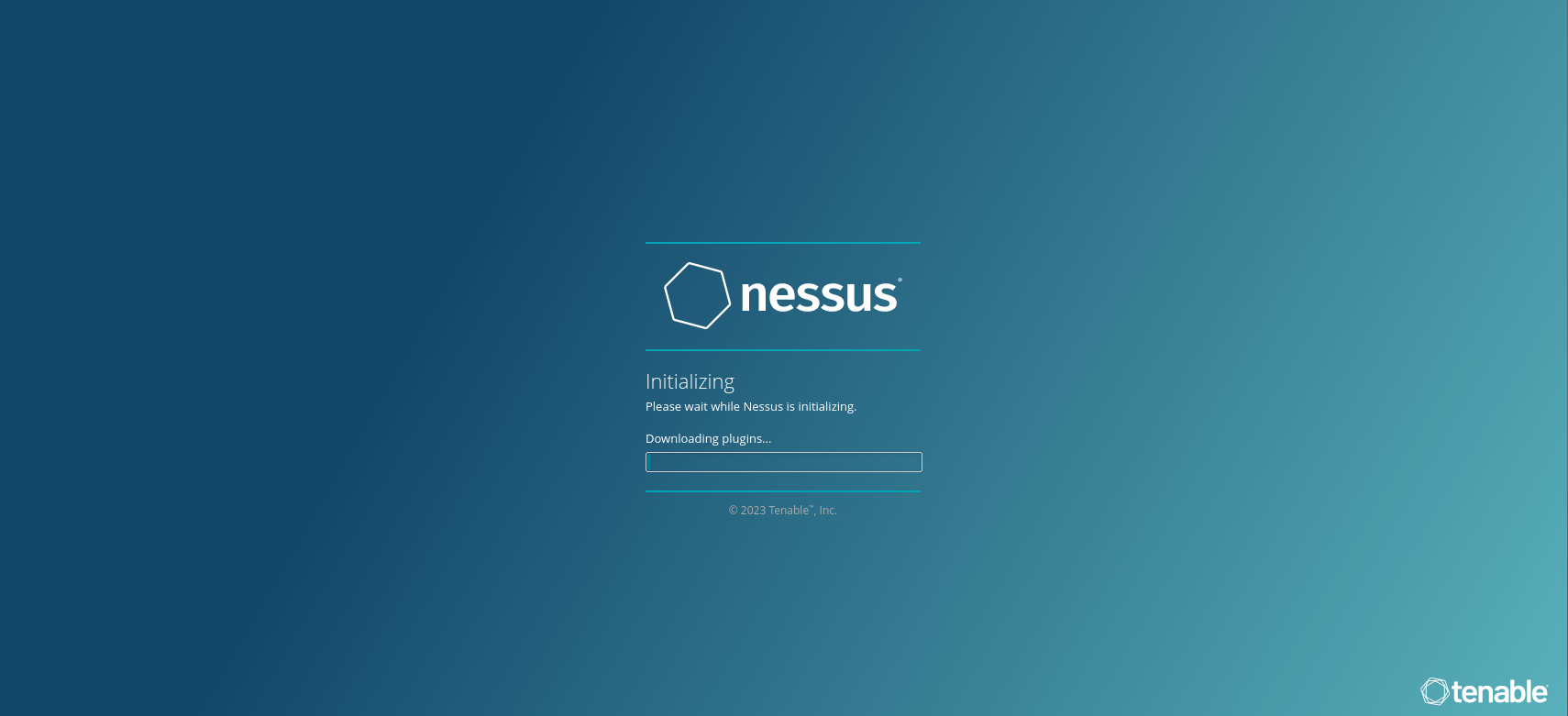

- Дождитесь загрузки и установки плагинов — это может занять несколько минут.

После завершения плагинов веб-интерфейс станет доступен, и вы сможете создавать сканы.

Как начать сканирование

- В веб-интерфейсе нажмите New Scan.

- Выберите шаблон сканирования (например, Basic Network Scan).

- Укажите цели (IP-адреса или диапазоны), сохраните и запустите скан.

Критерии приёмки

- Служба nessusd запущена и в статусе running.

- Веб-интерфейс доступен по https://kali:8834/ и показывает приглашение к входу.

- Плагины загружены (статус плагинов — готово).

- Удалённый хост успешно просканирован и получен отчёт.

Технические советы и устранение неполадок

- Если браузер не пускает по https://kali:8834, попробуйте использовать IP-адрес вместо имени хоста: https://192.168.1.10:8834/.

- Ошибка при старте сервиса: проверьте логи через journalctl и права на каталоги /opt/nessus и /var/nessus.

- Проблемы с плагинами: можно обновить плагины вручную командой от Nessus или перезапустить службу.

- Обновление пакета: скачайте новую .deb и установите через dpkg; после обновления перезапустите службу.

Важно: не оставляйте дефолтные учётные записи и пароли на системах в продакшене.

Мини-методология сканирования уязвимостей

- Подготовка: инвентаризация активов и определение цели скана.

- Сканы без влияния: запустите ненападающие (non-intrusive) шаблоны для общего обзора.

- Приоритетность: сортируйте результаты по критичности и эксплойтуемости.

- Проверка: вручную подтвердите критические находки перед исправлением.

- Повторный скан: после исправлений запустите регрессионный скан.

Чек-лист по ролям

Администратор:

- Установить и обновить Nessus.

- Настроить доступ по HTTPS и фаервол.

- Настроить резервное копирование конфигурации.

Пентестер:

- Подготовить список целей и согласовать окно тестирования.

- Использовать шаблоны для глубокого сканирования.

- Верифицировать ложные срабатывания вручную.

SOC/Инженер по уязвимостям:

- Интегрировать вывод в систему отслеживания инцидентов.

- Автоматизировать регулярные сканирования.

- Приоритизировать исправления по активам с высоким риском.

Безопасность и жёсткая конфигурация

- Ограничьте доступ к веб-интерфейсу Nessus только с доверенных IP-адресов через фаервол (iptables/nftables).

- Разверните обратный прокси (nginx) с корректным сертификатом TLS для внешнего доступа.

- Регулярно обновляйте плагины и сам Nessus.

- Контролируйте доступ к учётным записям и используйте сложные пароли.

Когда Nessus может не подойти

- Если вам нужен агентный сбор данных внутри изолированных хостов и нет возможности развернуть агенты.

- Для полностью оффлайн-сред без доступа к обновлениям плагинов Nessus станет менее эффективен.

- В очень больших корпоративных ландшафтах может потребоваться платная лицензия или централизованное решение от Tenable.

Альтернативы

- OpenVAS / Greenbone — открытая альтернатива с собственными правилами.

- Qualys — облачная коммерческая платформа.

- Nexpose/InsightVM — коммерческий продукт, ориентированный на интеграцию с другими системами.

Совместимость и советы миграции

- Выбирайте пакет .deb, соответствующий архитектуре (amd64).

- На старых версиях Debian/Kali проверяйте зависимости libc и systemd.

- При миграции данных с другой установки Nessus используйте встроенные средства экспорта/импорта конфигурации и шаблонов.

Краткий глоссарий

- Плагин — модуль, который проверяет конкретную уязвимость.

- Тemplate — шаблон сканирования с набором проверок.

- Nessusd — демон (служба) Nessus.

Итог

Nessus — мощный инструмент для поиска уязвимостей. На Kali его устанавливают вручную с .deb пакета, затем инициализируют через веб-интерфейс и обновляют плагины. После установки важно настроить безопасность доступа и интеграцию с процессами исправления уязвимостей. Следуйте чек-листам для вашей роли и периодически повторяйте сканирование.

Примечание: если при установке возникнут ошибки, проверьте логи, зависимости и версию пакета. Часто помогает перезапуск службы или установка недостающих зависимостей.

Похожие материалы

CSS font-family: как менять шрифты на сайте

График амортизации кредита в Excel — пошагово

Разгон Raspberry Pi 4 — безопасный пошаговый гид

Как запустить Windows 11 на Mac — варианты и советы

Мошенничество с возвратом средств через техподдержку