Получение прав администратора в Linux: Ubuntu и Arch

Зачем нужны права администратора

Права администратора (root-права) позволяют выполнять системные задачи: устанавливать и удалять пакеты, менять системные конфигурации, управлять службами и доступом пользователей. В большинстве современных дистрибутивов доступ к привилегиям даётся через механизм sudo — пользователь вводит собственный пароль и временно выполняет команду с правами root.

Краткое определение: sudo — инструмент, который позволяет привилегированному пользователю выполнять команды от имени другого пользователя (по умолчанию — root).

Важно: непрактично и небезопасно использовать аккаунт root для повседневной работы. Используйте sudo с принципом минимальных привилегий: давайте доступ только тем, кому он действительно нужен.

Какие группы контролируют доступ

- В Debian/Ubuntu-подобных системах обычно действует группа sudo (часто называется sudo или sudoers).

- В Arch-подобных системах распространена группа wheel; строка в sudoers, дающая права этой группе, выглядит как %wheel ALL=(ALL) ALL.

Пользователь становится администратором, если он входит в соответствующую группу и sudo разрешён для этой группы в /etc/sudoers.

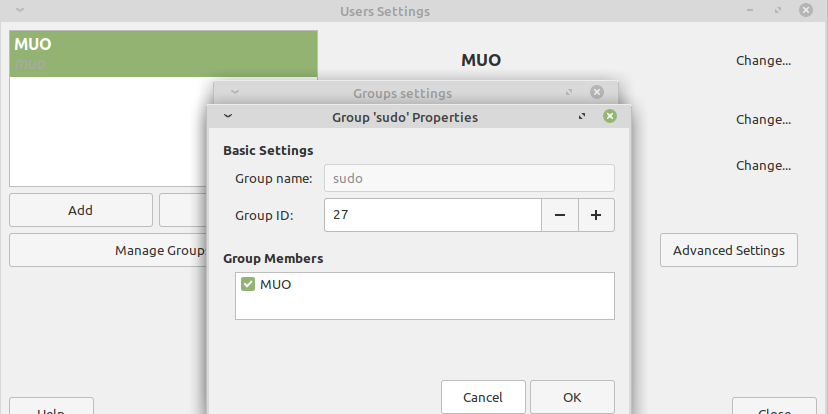

Изображение: иллюстрация процесса получения админских прав в Linux

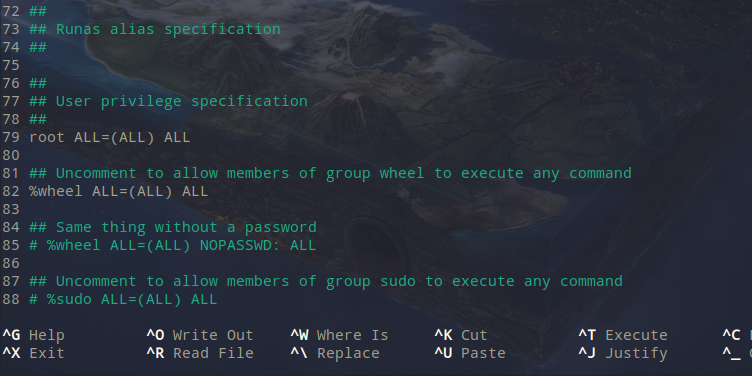

Получение прав администратора в Ubuntu — графический способ

На настольной Ubuntu или Linux Mint удобно использовать средство управления пользователями в настройках системы. Откройте «Пользователи» через меню приложений, выберите учётную запись, переключите режим редактирования групп или прав и добавьте пользователя в группу sudo.

Изображение: окно управления пользователями в Linux Mint с настройкой групп

Совет: после изменения групповой принадлежности пользователь должен выйти и войти снова, чтобы новая сессия подтянула обновлённые группы.

Получение прав администратора в Ubuntu — командная строка

Два простых способа через терминал — usermod и gpasswd. Оба требуют, чтобы вы выполняли команды от имени уже существующего администратора (через sudo).

Чтобы добавить пользователя в группу sudo с помощью usermod:

sudo usermod -aG sudo usernameПояснение: флаг -aG означает “append to Group” — добавить в перечисленные группы, не удаляя другие.

Альтернативно, можно использовать gpasswd:

sudo gpasswd -a username sudoПосле выполнения команды рекомендуется проверить членство командой groups username или newgrp, а затем выйти и войти заново.

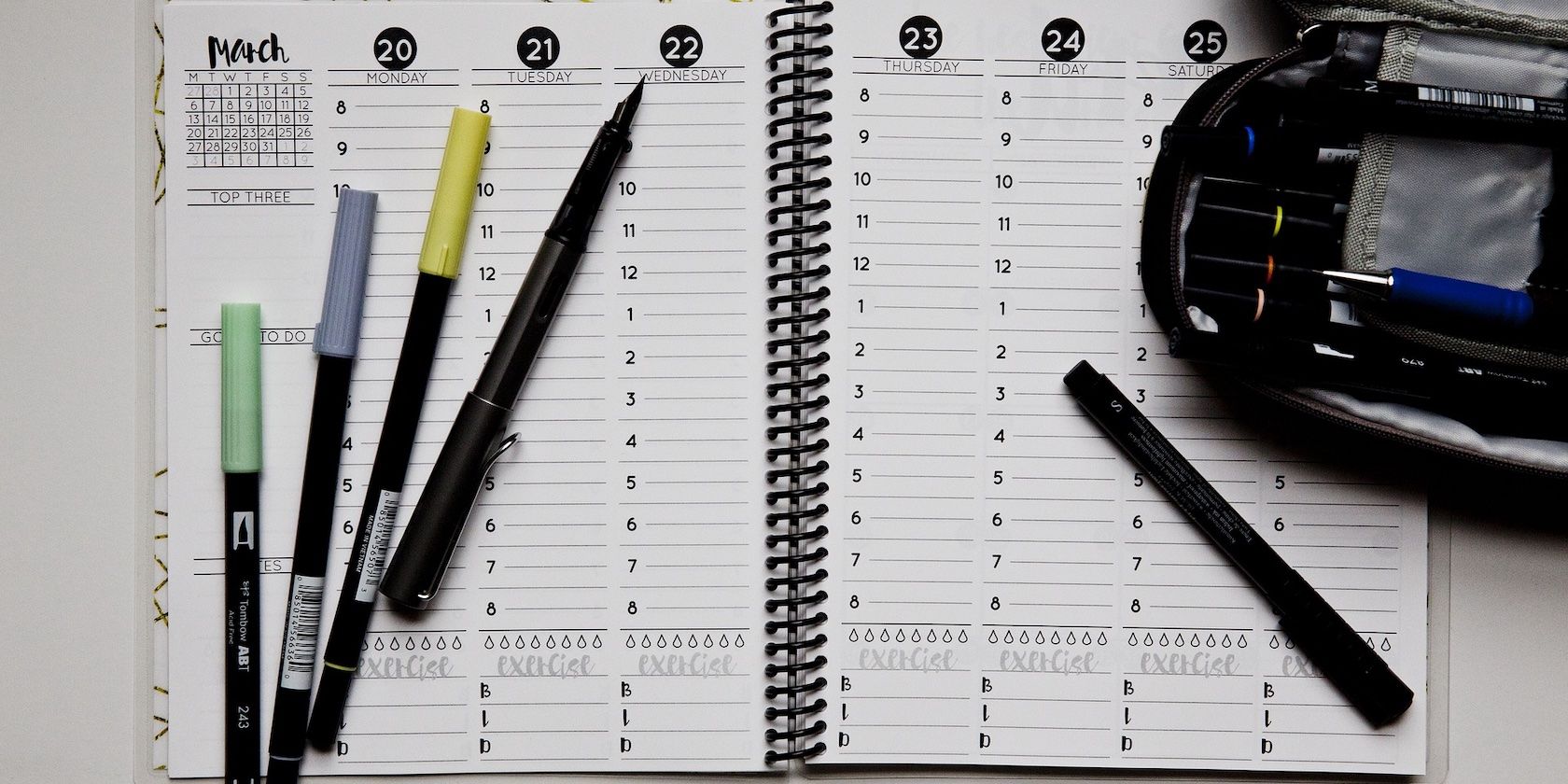

Получение прав администратора в Arch Linux

В Arch и производных (например, Manjaro) часто используется группа wheel. Правила sudo настраиваются в файле /etc/sudoers, но редактировать его напрямую не безопасно. Для правки используйте visudo — он делает синтаксическую проверку перед сохранением.

Запустите:

sudo visudoНайдите и добавьте или раскомментируйте строку:

%wheel ALL=(ALL) ALLЭта запись разрешает всем пользователям группы wheel выполнять любые команды от имени любого пользователя после аутентификации.

Изображение: редактирование файла sudoers через visudo в Arch Linux

Затем добавьте пользователя в wheel:

sudo gpasswd -a username wheelИ снова: попросите пользователя перезапустить сессию.

Как проверить, что пользователь получил права

- Просмотреть группы:

groups username- Выполнить команду через sudo и проверить, запрашивается ли пароль пользователя:

sudo -l -U username- От имени пользователя выполнить простую привилегированную команду:

sudo whoami

# ожидаемый вывод: rootЕсли вывод не root или sudo возвращает ошибку, проверьте файл /etc/sudoers или директорию /etc/sudoers.d на предмет неверных правил.

Что делать, если нет ни одного администратора на системе

- Если у вас есть физический доступ и контроль над загрузчиком, можно загрузиться в single-user режим или в режиме восстановления (recovery) и сменить пароль root или добавить пользователя в группу sudo. Это требует аккуратности — изменение пароля root открывает доступ ко всей системе.

- Если сервер хостится удалённо, свяжитесь с провайдером или используйте панель управления для доступа к консоли.

Important: методы восстановления зависят от конфигурации загрузчика (GRUB, systemd-boot и т. п.). Убедитесь, что вы понимаете риски и делаете резервные копии критичных файлов.

Альтернативные подходы и когда перечисленные методы не подходят

- В системах с политиками PolicyKit (pkexec) можно делегировать отдельные действия без глобальных sudo-привилегий.

- Для временного доступа используйте утилиты типа su или sudo с time-limited правами (через cron/at + скрипт изменения группы). Это неудобно и небезопасно без автоматизации.

- Если вы не хотите давать полный sudo, используйте точечные правила в /etc/sudoers.d, ограничивающие набор команд.

Контрпример: добавление в группу sudo не сработает, если в /etc/sudoers явно запрещено использование sudo либо если запись пользователя попадает под правило Deny в комплексной политике доступа.

Практическая шпаргалка — команды и сценарии

- Добавить в sudo (Ubuntu/Debian):

sudo usermod -aG sudo username- Добавить в wheel (Arch):

sudo gpasswd -a username wheel- Редактировать sudoers безопасно:

sudo visudo- Проверить группы пользователя:

groups username- Проверить, какие команды разрешены через sudo:

sudo -l -U username- Быстрая проверка прав:

sudo whoamiРольовые чек-листы при выдаче прав

Администратор системы (Server Admin)

- Проверить обоснование запроса на привилегии.

- Добавить в группу (wheel/sudo) только после одобрения.

- Ограничить sudoers файлами в /etc/sudoers.d при необходимости.

- Записать изменение в процедуре управления изменениями.

Рабочий стол — локальный пользователь (Desktop Admin)

- Использовать GUI, если доступно.

- Объяснить пользователю, когда применять sudo и зачем.

- Рекомендовать использовать sudo только для административных задач.

Разработчик (Dev)

- Предоставлять минимальный набор команд через sudoers.d.

- Логировать все sudo-выполнения для аудита.

Мини-методология выдачи прав

- Получите формальное обоснование (почему нужны права).

- Решите: полные sudo-права или ограниченный набор команд.

- Добавьте в группу или создайте правило в /etc/sudoers.d.

- Проверьте работоспособность и попросите пользователя перезапустить сессию.

- Задокументируйте изменение и установите срок ревью.

Безопасность и рекомендации

- Логируйте использование sudo (обычно /var/log/auth.log). Регулярно проверяйте логи.

- Используйте минимальные привилегии: давайте конкретные разрешения, а не blanket права.

- Избегайте распространения пароля root; если включаете root-аккаунт, контролируйте доступ строго.

- Применяйте двухфакторную аутентификацию для удалённых администраторов при возможности.

Критерии приёмки

- Пользователь входит в нужную группу (groups username показывает sudo или wheel).

- Команда sudo whoami возвращает root от имени этого пользователя.

- В логах видно успешное использование sudo и нет неожиданных ошибок.

- Документация по правам обновлена и утверждена.

Частые ошибки и способы их устранения

- Ошибка: после добавления в группу права не появились. Причина: нужно перезапустить сессию (выход/вход) или использовать newgrp.

- Ошибка: visudo сообщает об ошибке синтаксиса. Решение: верните файл с резервной копии или исправьте синтаксис в visudo (только он защищает от повреждений).

- Ошибка: sudo: permission denied. Проверьте, не перекрывают ли правила в /etc/sudoers.d главную настройку.

Заключение

Выдать права администратора в Linux просто: добавьте пользователя в соответствующую группу (sudo или wheel) и убедитесь, что правила в /etc/sudoers позволяют этой группе использовать sudo. Для рабочих столов используйте GUI-утилиты, для серверов — командную строку и visudo. Всегда документируйте изменения и применяйте принцип наименьших привилегий.

Notes: Всегда делайте резервные копии конфигураций перед изменениями и убеждайтесь, что у вас есть способ восстановления доступа, если что-то пойдёт не так.

Похожие материалы

Письмо-шантаж Pegasus: как распознать и защититься

Как найти песню в Spotify по тексту

Перетаскивание вкладок в File Explorer Windows 11

Ping sweeper на Python — как написать

Еженедельный планер в Canva — быстро и просто