Как вести приватные чаты на Facebook: OTR и инструменты

Зачем это важно

Facebook хранит историю переписок по умолчанию. Это удобно, но опасно для приватности. Иногда нужно, чтобы содержание беседы не осталось в виде доказуемой записи: журналистские источники, деловые тайны или личные разговоры. OTR (Off-the-Record) — криптопротокол, который шифрует сообщения и обеспечивает «оспоримость» (денайабельность) — нельзя доказать третьим лицам, что два человека вели именно этот разговор.

Важное: OTR шифрует содержание сообщений, но не скрывает метаданные: кто с кем и когда переписывался. Также шифрование не защищает, если устройство или аккаунт скомпрометированы.

Краткое объяснение OTR

OTR — это протокол для мгновенных сообщений. Он выполняет три вещи:

- Конфиденциальность: текст виден только участникам.

- Аутентификация: вы можете подтвердить собеседника (через «отпечаток»/fingerprint).

- Денайабельность: шифрованный диалог нельзя использовать как доказательство, что были обменены конкретные сообщения.

OTR обычно реализуют в виде плагинов или встраиваемых библиотек для мессенджеров и сторонних клиентов.

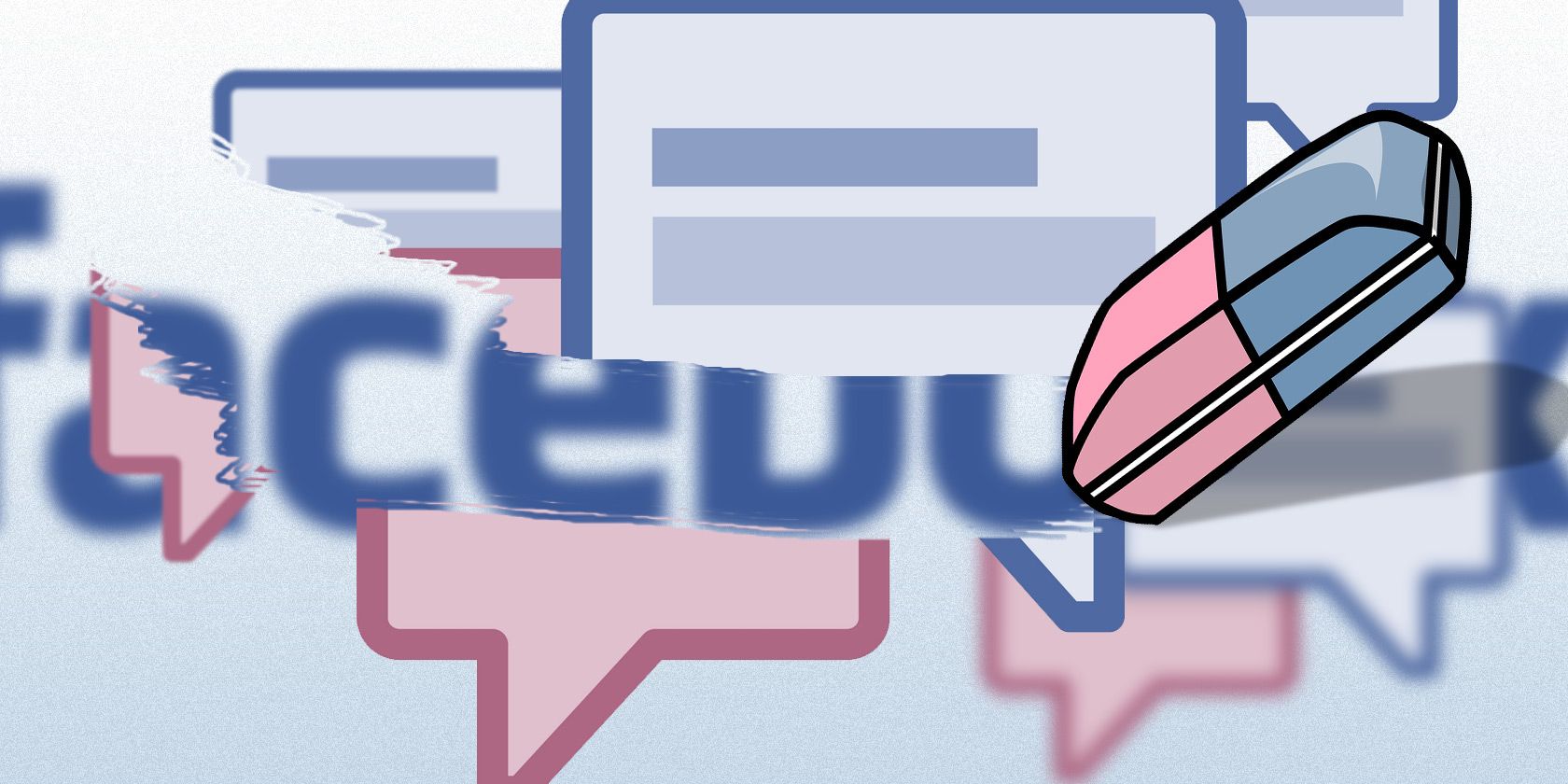

Cryptocat: быстрая инструкция (Chrome/браузер)

Cryptocat — открытое приложение, которое реализует OTR для веб-чатов. Ниже пример использования Cryptocat с Facebook (интерфейс может отличаться по версии).

- Установите Cryptocat из магазина расширений Chrome. Откройте новую вкладку и нажмите «Приложения» в панели закладок.

- Запустите Cryptocat и выберите вкладку Facebook. Нажмите «Чат через Facebook» для подключения.

- Разрешите приложению доступ к аккаунту Facebook. При появлении подсказки выберите «Пропустить», если вы не хотите, чтобы Cryptocat отправлял и получал сообщения от вашего имени через Facebook API.

- Подождите генерации ключей шифрования. Во время процесса приложение генерирует пару ключей. Это может занять несколько секунд.

- Проверьте, какие из ваших друзей используют Cryptocat, и начните приватный чат. Пригласите тех, кто ещё не установил приложение.

Другие приложения с поддержкой OTR: ChatSecure (Android/iOS), Xabber (Android), SafeChat (Chrome/Firefox/iOS).

Примечание: Cryptocat — браузерное приложение. Убедитесь, что вы скачали официальную версию из доверенного источника.

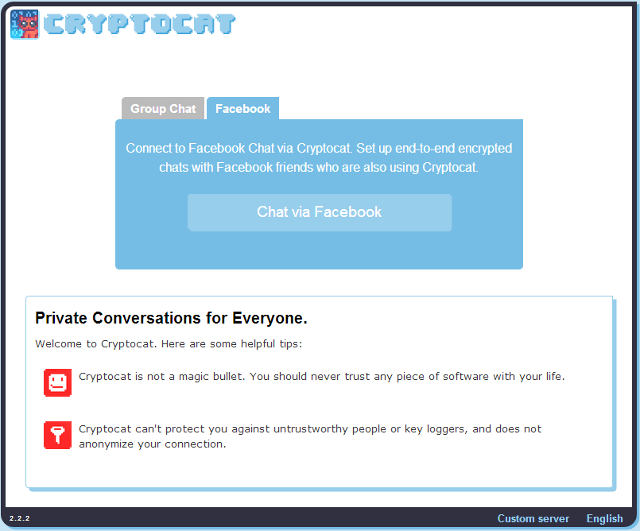

Pidgin + плагин Off-the-Record (Windows/Linux)

Pidgin — универсальный клиент для мгновенных сообщений, который можно настроить для работы с Facebook (через XMPP) и включить OTR-плагин.

- Скачайте и установите Pidgin.

- Скачайте плагин Off-the-Record (OTR) с официального источника (например, cypherpunks.ca) и установите его.

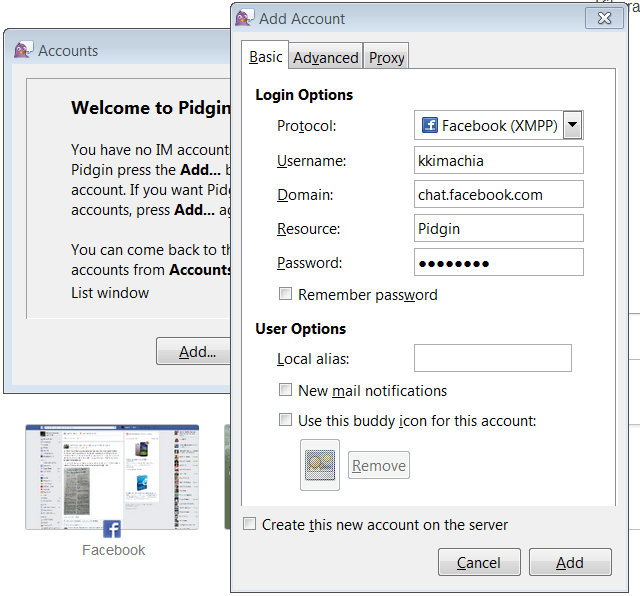

- В Pidgin откройте «Добавить» аккаунт. В поле «Протокол» выберите «Facebook (XMPP)».

- Введите имя пользователя и пароль Facebook. В поле Resource можно ввести «Pidgin» или оставить пустым.

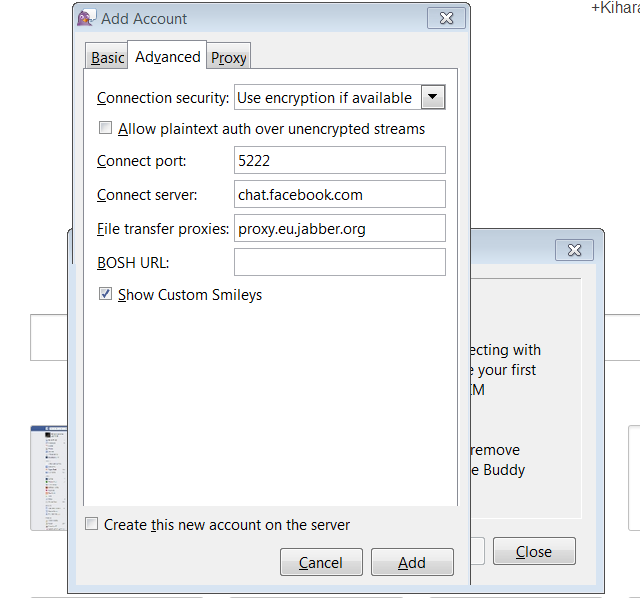

- Во вкладке «Дополнительно» (Advanced) введите Connect Server: chat.facebook.com.

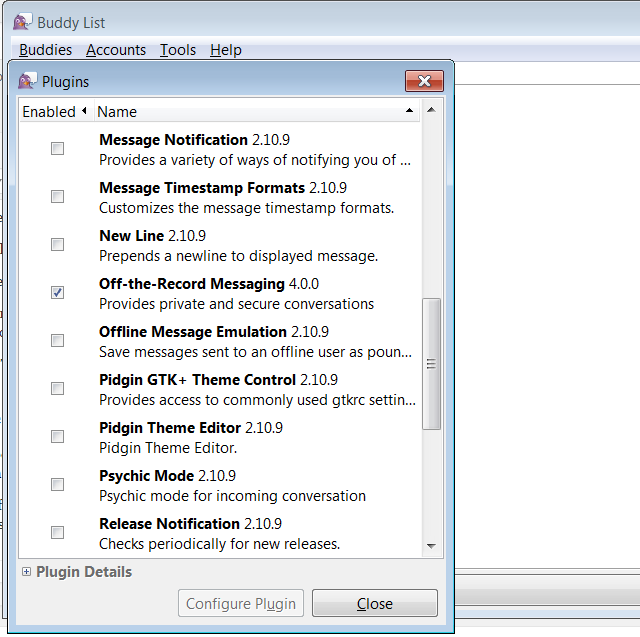

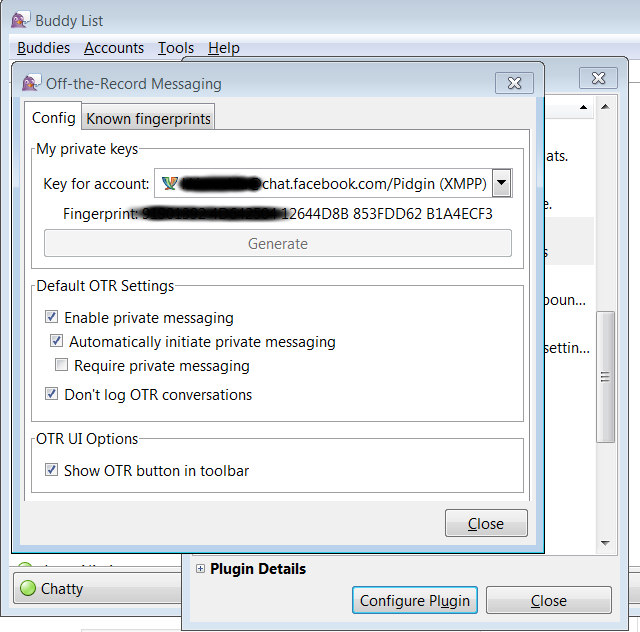

- После подключения откройте меню «Инструменты» → «Плагины». В списке включите «Off-the-Record Messaging» и нажмите «Настроить плагин».

- Убедитесь, что включены опции: «Enable Private Messaging», «Automatically Initiate Private Messaging» и «Don’t Log OTR Conversations».

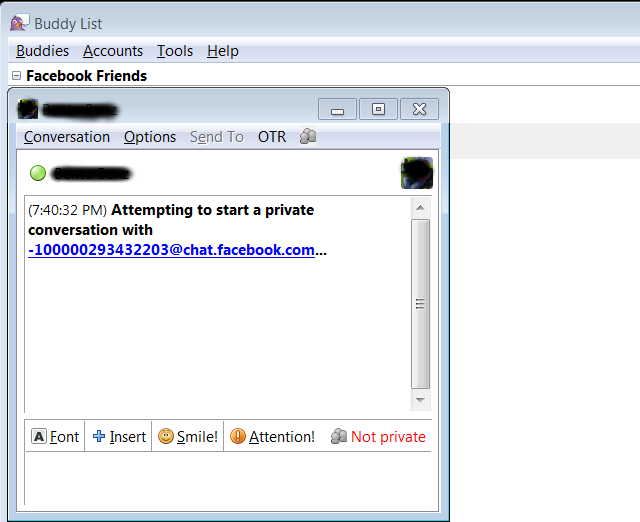

- Чтобы начать приватный диалог, дважды щёлкните по имени друга, затем нажмите «Не приватно» (Not private) и выберите «Start private conversation».

- Подтвердите личность собеседника по отпечатку (fingerprint). Отпечаток — это 40-символьная строка, уникальная для ключа пользователя.

Советы по Pidgin:

- Храните резервную копию ваших OTR-ключей в безопасном месте. Потеря ключей может затруднить проверку личности.

- Если вы видите предупреждение о несовпадении отпечатков — перепроверьте идентичность собеседника.

Альтернативные подходы

Если OTR по каким-то причинам неудобен, рассмотрите следующие варианты:

- Использовать отдельный защищённый мессенджер (Signal, Wire, Session). Они проектированы для безопасной переписки и скрывают содержание и (в случае Signal) минимизируют хранение метаданных.

- Временные/эпhemeral-аккаунты. Создайте отдельный аккаунт для приватных диалогов, не связанный с вашей основной личностью.

- Шифрованные файлы и ссылки. Для передачи секретов используйте зашифрованные вложения и одноразовые ссылки.

Когда альтернативы могут не подойти:

- Если собеседник не готов устанавливать сторонние клиенты, OTR не заработает.

- Если вам нужно скрыть сами факты общения (metadata), то ни один из приведённых методов не гарантирует этого; для этого требуются более сложные меры (Tor, удалённые псевдо-аккаунты и т.д.).

Когда OTR не защищает — типичные сценарии провала

- Компрометация устройства: если устройство заражено шпионским ПО, злоумышленник может читать сообщения до шифрования или после расшифровки.

- Кража или утечка ключей: если приватный ключ украдён, злоумышленник сможет дешифровать прошлые или будущие сообщения.

- Социальная инженерия: злоумышленник выманит логин/пароль Facebook, получит доступ к аккаунту.

- Сравнение журналов на стороне сервера: даже если содержание скрыто, логи соединений и метаданные могут указать на факты общения.

Важно: шифрование защищает содержимое, но не устраняет все риски. Подумайте о полной модели угроз.

Ментальная модель: как думать о приватности чатов

- Определите угрозы: кто вам угрожает (хакеры, работодатели, госорганы)?

- Оцените возможности: какие средства доступны вам и собеседнику?

- Выберите инструмент, соответствующий угрозе: OTR для контента, Tor/VPN для скрытия источника, отдельные аккаунты для разрыва связи с личностью.

- Примите меры безопасности конечных точек (устройства и пароли).

Эта модель помогает выбирать рациональное сочетание технологий, а не полагаться на «магическую» программу.

Чек-листы: быстрые проверки

Чек-лист для рядового пользователя:

- Установил(а) клиент с поддержкой OTR или встроенным end-to-end шифрованием.

- Обновил(а) приложение до последней версии.

- Не используете публичный Wi‑Fi без VPN.

- Подтвердили отпечатки собеседников.

Чек-лист для журналиста/источника:

- Используйте отдельное устройство или live-образ (например, Tails) при необходимости.

- Не отправляйте идентифицирующую информацию в незашифрованных сообщениях.

- Обсудите с источником порядок верификации (встречи, голосовые подтверждения).

Чек-лист для ИТ-администратора:

- Предоставьте инструкции и поддержу по установке OTR-клиентов.

- Храните политики по резервному копированию ключей и процедурам инцидентов.

- Обучите сотрудников распознаванию фишинга и social engineering.

Мини-методология: как настроить приватный чат за 10 минут

- Выберите клиент (Cryptocat/Pidgin/Signal).

- Оба участника устанавливают одно и то же решение или совместимые клиенты.

- Инициализируйте приватный разговор и подтвердите отпечатки.

- Проверяйте настройки: запрет логирования, автоматическое начало приватных сессий.

- После беседы закройте сессию и, при необходимости, удалите локальные логи.

Безопасное жизнеобеспечение (Security hardening)

- Регулярно обновляйте ОС и приложения.

- Включите полную диск‑шифровку на устройствах (FileVault, BitLocker, LUKS).

- Используйте менеджер паролей и двухфакторную аутентификацию для аккаунтов.

- Храните резервные копии ключей OTR в зашифрованном контейнере.

- Избегайте хранения скриншотов разговоров и копирования текста в облако.

Приватность и соответствие (GDPR и сопутствующее)

Если вы работаете с персональными данными граждан ЕС, шифрование содержания сообщений помогает снизить риск утечки данных и демонстрирует технические меры защиты. Однако OTR не исключает обязанностей по уведомлению о нарушении безопасности, если утечка всё же произошла (например, через скомпрометированное устройство).

Совет: для корпоративной переписки используйте решения с управляемыми ключами и политиками хранения, чтобы соответствовать регламентам.

Краткий глоссарий (1 строка каждое)

- OTR: протокол Off-the-Record для шифрования чатов.

- Fingerprint: краткая уникальная строка для верификации публичного ключа.

- Метаданные: данные о коммуникации (кто, когда), не содержание.

- Денайабельность: свойство шифра не давать доказуемой связи между участниками и конкретным текстом.

Решение — что выбрать (диаграмма)

flowchart TD

A[Нужно скрыть содержание?] -->|Да| B{Собеседник готов установить ПО?}

B -->|Да| C[Решение: OTR 'Cryptocat/Pidgin' или Signal]

B -->|Нет| D[Попробовать отдельный аккаунт или зашифрованные вложения]

A -->|Нет, нужно скрыть факт общения| E[Использовать Tor, временные аккаунты и минимизировать метаданные]

C --> F[Подтвердить отпечатки и отключить логирование]

D --> F

E --> G[Повышенное внимание к устройствам и сетям]Примеры ошибок и как их избежать

Ошибка: использование обычного Facebook-чата для обсуждения секретных данных. Решение: перейдите в зашифрованный канал или используйте временные ссылки.

Ошибка: не проверили отпечатки после начала сессии. Решение: всегда сверяйте отпечатки лично или через второй канал.

Ошибка: хранение ключей в незашифрованном облаке. Решение: используйте локальное шифрование и защищённые хранилища.

Итог

OTR‑инструменты дают реальную защиту содержания переписки на Facebook, если оба собеседника готовы использовать совместимые клиенты. Они не решают всех проблем: метаданные сохраняются, а конечные устройства остаются критически важными для безопасности. Выбирайте инструмент в соответствии с угрозой, подтверждайте личность собеседника и жестко соблюдайте гигиену безопасности на устройствах.

Важно: шифрование — мощный инструмент, но не панацея. Оцените модель угрозы и комбинируйте технологии и практики.

Если у вас есть опыт использования этих инструментов или другие рабочие решения — поделитесь в комментариях.

Похожие материалы

Как смотреть Олимпиаду 2024 онлайн — лучшие стрим‑сервисы

Как обнаружить и удалить stalkerware на телефоне

Удаление старых устройств из истории Chrome

Как загружать скриншоты Xbox в OneDrive

Размытие движения в Photoshop