Как убрать сообщение «Ваш браузер управляется организацией» в Chrome и Edge

В Windows сообщение «Ваш браузер управляется организацией» в Google Chrome или Microsoft Edge означает две вещи. Либо вы используете рабочий компьютер, и администратор действительно настроил политики браузера, либо на компьютере есть программа — легитимная или нежелательная — которая установила политики для Chromium‑браузера.

Далее мы подробно опишем причины, порядок проверки и несколько безопасных методов исправления. Включены инструкции для пользователей и чек‑лист для ИТ‑администратора.

Почему появляется сообщение “Ваш браузер управляется организацией”

Коротко: сообщение появляется, когда в браузере активна хотя бы одна политика, заданная системой. Это может быть следствием:

- Корпоративной политики на рабочих компьютерах.

- Антивирусной веб‑защиты, которая ставит политики (например, Web Shield у AVG и аналоги у других продуктов).

- Потенциально нежелательных приложений (PUP/PUA) или адваре, которые изменяют поведение браузера.

- Ручных правок реестра Windows (Policies в HKEY_CURRENT_USER или HKEY_LOCAL_MACHINE).

Определение термина: PUP/PUA — потенциально нежелательная программа, часто приходит вместе с бесплатными или взломанными приложениями и может перенастраивать поисковик, прокси, или отслеживать активность.

Важно: если вы находитесь в организации — сообщение допустимо и обычно безопасно. Обратитесь к ИТ‑отделу. Если это личный компьютер — продолжайте проверку.

Быстрая проверка перед удалением политик

- Откройте chrome://policy или edge://policy в адресной строке браузера. Это покажет все текущие политики и источник их применения.

- Если в столбце “Источник” указано “GPO” или путь к реестру, это политика Windows. Если указано имя продукта (например, AVG, ESET), значит политика выставлена сторонним ПО.

- Снимите скриншоты списка политик — пригодится при обращении в техподдержку или при восстановлении.

1. Проверьте настройки антивируса и веб‑защиты

Многие антивирусы внедряют модули веб‑защиты, которые могут менять сетевые настройки и выставлять политики браузера. Алгоритм проверки:

- Откройте настройки вашего антивируса.

- Найдите раздел веб‑защиты, Web Shield или Network/Web Protection.

- Временно отключите модуль на 30–60 минут.

- Перезапустите браузер. Если сообщение исчезло — виновник найден.

Пример (AVG): откройте Settings → Basic protection → Web Shield → отключите на 1 час. После проверки можно включить обратно.

Важно: временное отключение веб‑защиты безопасно для короткой диагностики. Не оставляйте отключённой надолго.

2. Удалите политики браузера через редактор реестра

Перед началом — создайте точку восстановления Windows и экспортируйте ветви реестра, которые будете менять. Это снизит риск и позволит откатиться.

Как экспортировать ключ реестра:

- Нажмите Win + R, введите regedit и нажмите Enter.

- В редакторе реестра выделите ключ (например, Computer\HKEY_CURRENT_USER\Software\Policies\Google) и выберите Файл → Экспорт.

- Сохраните .reg‑файл в безопасное место.

Удаление политик шаг за шагом:

- Нажмите Win + R → regedit → OK.

- Перейдите в Computer\HKEY_CURRENT_USER\Software\Policies\

Computer\HKEY_CURRENT_USER\Software\Policies\- Проверьте папки Google\Chrome и Microsoft\Edge. Если вы видите значения, которые не создавали сами — экспортируйте ключи (экспортная копия) и удалите их (правый клик → Удалить).

- Если в HKCU ничего нет, проверьте Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\- Для Chrome: удалите/очистите ветвь \Google\Chrome и все значения в ней, если они подозрительные.

Для Edge: проверьте \Microsoft\MicrosoftEdge и удалите лишние значения.

Перезагрузите компьютер и проверьте chrome://policy или edge://policy. Если политика пропала — сообщение исчезнет.

Замечание: если у вас есть доверенная корпоративная политика, не удаляйте её — обратитесь к ИТ‑администратору.

3. Удалите все групповые политики пользователя через командную строку

Если политики не видны в реестре или их много, можно удалить все групповые политики, применённые к профилю пользователя.

Важно: этот метод убирает все локальные групповые политики. После операции некоторые пользовательские настройки могут пропасть. Сохраните важные конфигурации заранее.

Шаги:

- Нажмите Win, введите cmd.

- Правый клик → Запуск от имени администратора.

- Выполните команды по очереди:

RD /S /Q "%WinDir%\System32\GroupPolicyUsers"

RD /S /Q "%WinDir%\System32\GroupPolicy"

gpupdate /force- Перезагрузите систему.

Эти команды удаляют локальные файлы групповой политики и принудительно обновляют применение политик системой.

4. Сбросьте настройки Chrome и Edge

Сброс браузера восстанавливает значения по умолчанию, отключает расширения и удаляет временные данные. Закладки и пароли обычно не удаляются.

Chrome — пошагово:

- Откройте Google Chrome.

- Нажмите меню ⋮ → Настройки.

- В меню слева выберите “Сброс настроек”.

- Нажмите “Восстановить настройки по умолчанию” → “Сброс настроек”.

- Перезапустите браузер.

Edge — пошагово:

- Откройте Microsoft Edge.

- Меню ⋯ → Настройки.

- Слева выберите “Сброс настроек” → “Восстановить настройки по умолчанию”.

- Нажмите “Сброс” и включите необходимые расширения заново.

Если политика была выставлена расширением — отключение/удаление расширения часто решает проблему.

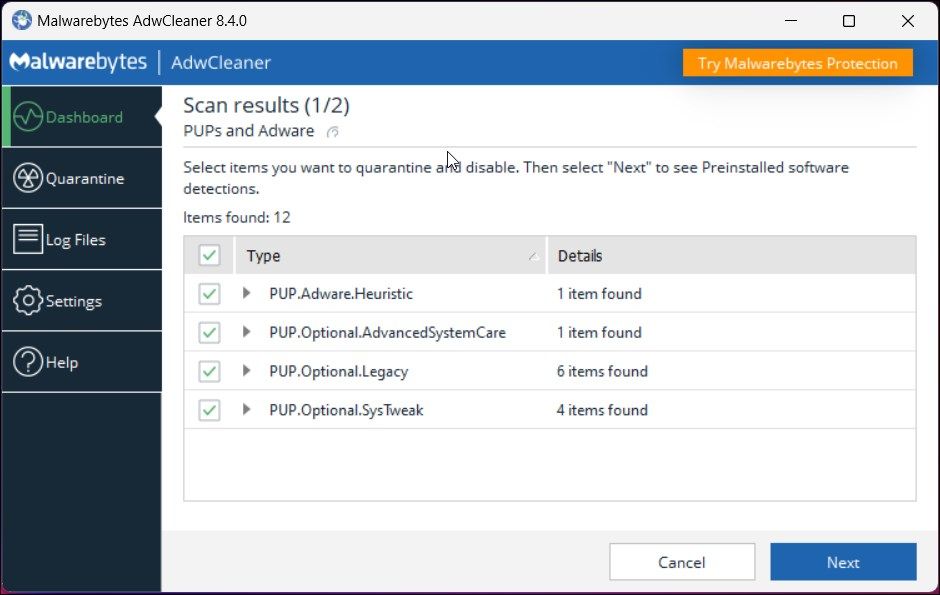

5. Сканирование и удаление PUP/адваре с помощью Malwarebytes AdwCleaner

Malwarebytes AdwCleaner — бесплатный инструмент для поиска и удаления рекламного ПО и PUP. Он прост в использовании и безопасен.

Как использовать:

- Загрузите AdwCleaner с официального сайта Malwarebytes.

- Запустите приложение и нажмите “Scan Now”.

- По окончании сканирования просмотрите найденные элементы.

- Нажмите “Next” и затем “Quarantine” для удаления обнаруженных объектов.

- Перезагрузите компьютер при необходимости.

Совет: внимательно проверьте обнаруженные элементы. Некоторые предустановленные приложения (OEM) могут быть отмечены как потенциально нежелательные, но нужными для работы устройства.

6. Сброс Windows как крайняя мера

Если ни один из методов не помог, и вы уверены в присутствии стойкого вредоносного ПО или нарушений системных настроек, можно выполнить сброс Windows с сохранением личных файлов.

Порядок действий:

- Нажмите Win + I → Параметры.

- Система → Восстановление → Сбросить этот компьютер.

- Выберите “Сохранить мои файлы” (удалит приложения и настройки, но оставит документы).

- Выберите “Загрузка из облака” или “Локальная переустановка”.

- Следуйте указаниям мастера и дождитесь завершения.

После сброса установите браузер и обновите систему. Переустановите только проверенные приложения.

Когда описанные методы не помогут

- Если устройство действительно в домене или управляется MDM (Mobile Device Management), локальные удаления не снимут серверные политики. Обратитесь в ИТ.

- Если политика применяется удалённо через облачные решения (Intune, GPO в AD), нужна координация с администратором.

- Если вредоносный загрузчик в UEFI/BIOS или в MBR/разделе восстановления — стандартные инструменты могут не помочь; нужна глубокая проверка и возможно замена носителя.

Мини‑методология для безопасного удаления политик

- Диагностика: chrome://policy или edge://policy, скриншоты.

- Временная деактивация антивируса для проверки.

- Экспорт ветвей реестра, создание точки восстановления.

- Удаление подозрительных ключей policies в HKCU и HKLM.

- Очистка локальных групповых политик (при необходимости).

- Сканирование AdwCleaner и полная проверка антивирусом.

- Сброс браузера и перезагрузка.

- Финальная проверка в chrome://policy и edge://policy.

Чек‑лист для пользователя и ИТ‑администратора

Чек‑лист для домашнего пользователя:

- Открыл chrome://policy или edge://policy и сделал скриншот.

- Временно отключил веб‑защиту антивируса и проверил исчезло ли сообщение.

- Экспортировал ключи реестра перед изменениями.

- Удалил подозрительные ключи в HKEY_CURRENT_USER и HKEY_LOCAL_MACHINE.

- Просканировал AdwCleaner.

- Сбросил настройки браузера.

- При необходимости выполнил сброс Windows.

Чек‑лист для ИТ‑администратора:

- Проверить управление через AD/Intune и документировать изменения политик.

- Просмотреть источники политик (локальные vs. удалённые).

- При необходимости откатить серверные политики и уведомить пользователей.

- Проверить подписанные установщики и наличие PUP в корпоративной сети.

Роль‑ориентированные советы

Для обычного пользователя: действуйте осторожно, прежде чем менять реестр. Если в сомнении — сделайте экспорт ключа и обратитесь в техподдержку.

Для продвинутого пользователя: используйте команды для удаления GroupPolicy и экспортируйте регистры в .reg файлы.

Для системного администратора: проверьте GPO в контроллере домена и Intune. Убедитесь, что сторонние AV‑решения не применяют локальные политики в обход централизованного управления.

План действий при инциденте (playbook)

- Получение тикета: пользователь сообщает о сообщении в браузере.

- Сбор данных: скриншоты chrome://policy, список установленных приложений, версия Windows.

- Локальная диагностика: временно отключить веб‑защиту, запустить AdwCleaner.

- Удаление: экспорт/удаление ключей в реестре, удаление локальных GPO.

- Валидация: проверить исчезновение сообщения и работоспособность браузера.

- Закрытие инцидента: создать заметку с причинами и произвести профилактику в сети.

Примеры команд и экспорта реестра

Экспорт ветви Chrome (сохранить как backup_chrome.reg):

reg export "HKCU\Software\Policies\Google\Chrome" backup_chrome.reg /yУдаление ветви (после экспорта и проверки):

reg delete "HKCU\Software\Policies\Google\Chrome" /fЕсли вы работаете в PowerShell, эквивалент экспорта:

Export-RegistryFile -Path "HKCU:\Software\Policies\Google\Chrome" -Destination "C:\backup_chrome.reg"(Заметка: Export-RegistryFile — пример функции; при необходимости используйте reg.exe или встроенные команды PowerShell для работы с реестром.)

Ментальные модели и эвристики

- “Источник политики важнее значения” — сначала определите источник (локально, антивирус, админ), затем решайте, удалять ли значение.

- “Экспорт перед удалением” — всегда делайте резервную копию ключей реестра.

- “Сначала наименее инвазивное” — отключение сторонних модулей и сброс браузера перед правкой реестра.

Критерии приёмки

- Сообщение «Ваш браузер управляется организацией» больше не отображается в браузере.

- chrome://policy или edge://policy не содержат подозрительных записей или источников, не относящихся к вашей среде.

- После действий браузер корректно открывает сайты, расширения, пароли и закладки доступны.

Риски и смягчение

Риски:

- Неправильное удаление доверенных политик в корпоративной среде может нарушить безопасность.

- Некорректные правки реестра могут привести к нестабильности ОС.

Мягчение:

- Создавайте точки восстановления и экспортируйте ключи реестра.

- Консультируйтесь с ИТ‑отделом для рабочих устройств.

Часто задаваемые вопросы

Почему мой браузер управляется организацией, если я не в организации?

Часто это признак того, что сторонняя программа (антивирус, VPN, адваре) выставила локальные политики. Проверьте список политик в chrome://policy или edge://policy и просканируйте систему.

Удаление политик в реестре безопасно?

Если вы сделали экспорт ключей и точку восстановления — да. Без резервной копии есть риск потерять настройки. В рабочих машинах проконсультируйтесь с админом.

Поможет ли переустановка браузера?

Переустановка может убрать настройки, но если политика выставлена в реестре или системой, сообщение вернётся. Удаляйте политики и расширения, которые его вызывают.

Можно ли автоматизировать поиск таких политик?

Да, можно написать скрипт PowerShell, который проверяет политики в HKCU и HKLM и формирует отчёт. Но будьте осторожны с автоматическим удалением — лучше сначала формировать отчёт.

Короткое резюме

- Проверьте chrome://policy или edge://policy — это ключ к источнику сообщения.

- Начните с временной деактивации веб‑защиты антивируса.

- Экспортируйте ветви реестра и удалите подозрительные значения в Policies для Chrome/Edge.

- Если нужно, удалите локальные групповые политики, сбросьте браузер и просканируйте систему AdwCleaner.

- В крайнем случае выполните сброс Windows.

Если вы не уверены в своих действиях — сначала создайте резервные копии и обратитесь в техподдержку.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента