Как убрать сообщение «Ваш браузер управляется вашей организацией» в Chrome и Edge

Если вы видите сообщение «Ваш браузер управляется вашей организацией», это либо законная политика от IT на рабочем компьютере, либо результат сторонней программы (антивируса, PUA/адваре). Пройдите по простому плану: временно отключите веб‑защиту антивируса, проверьте и удалите политики в реестре и групповой политике, просканируйте систему адвар‑сканером и при необходимости сбросьте Windows. Ниже — подробные инструкции, чек‑листы для пользователя и администратора, decision‑flow и критерии приёмки.

Важно: сообщение само по себе не всегда означает взлом. На рабочих машинах администратор может централизованно управлять настройками браузера. Если это ваш личный компьютер — продолжайте расследование и удалите нежелательные политики или ПО.

Краткое содержание

- Что означает сообщение

- Как понять, управляет ли браузером IT или сторонняя программа

- Шаги: антивирус → реестр → групповая политика → сброс браузера → адвар‑сканер → сброс Windows

- Чек‑листы для пользователя и администратора

- Decision‑flow, критерии приёмки, тест‑кейсы и рекомендации по защите

Что означает сообщение «Ваш браузер управляется вашей организацией»

Сообщение встречается в Chromium‑браузерах (Chrome, Edge и их форках). Оно появляется, когда браузеру заданы политики управления (enterprise policies). Источники таких политик:

- Централизованное управление в корпоративной сети (администратор).

- Сторонние приложения, в том числе антивирусы с веб‑защитой.

- Потенциально нежелательные программы (PUA/adware), которые прописали политики через реестр.

- Ручные изменения через редактор реестра или инструменты групповой политики.

Признаки корпоративного управления: вы используете рабочий профиль, подключены к домену компании, уведомление согласовано с IT. Если компьютер личный — вероятнее всего причина во вредоносном или навязчивом ПО.

Важно: многие антивирусы включают функции перехвата веб‑трафика (HTTPS‑сканирование), которые могут временно устанавливать политики для корректной работы. Это не обязательно вредоносно, но может появляться как побочный эффект.

План действий — что делать в первую очередь

- Определите, рабочий это компьютер или личный.

- Временно отключите веб‑защиту антивируса и проверьте, исчезло ли сообщение.

- Просканируйте расширения браузера и удалите подозрительные.

- Проверьте реестр на политики Chrome/Edge и удалите посторонние записи.

- Если не помогло, сбросьте настройки браузера.

- Запустите адвар‑сканер (Malwarebytes AdwCleaner).

- В крайнем случае — сброс Windows (Reset this PC).

Ниже — подробные инструкции для каждого шага и расширенные советы.

1. Проверьте настройки антивируса (включая веб‑защиту)

Почему это важно

Антивирусы часто внедряют прокси/фильтры для анализа веб‑трафика. Иногда они регистрируют политики управления для браузера. Противоречие между политиками браузера и антивирусом вызывает сообщение.

Что делать — пошагово

- Откройте настройки вашего антивируса (например, AVG, Kaspersky, Bitdefender).

- Найдите модуль веб‑защиты (Web Shield, Web Protection, Web Guard).

- Временно отключите модуль на короткий срок (например, 1 час).

- Закройте браузер и все связанные процессы (через Диспетчер задач). Перезапустите браузер и проверьте, ушло ли сообщение.

Если сообщение исчезло

- Значит, виновата веб‑защита антивируса. Включите защиту обратно.

- Проверьте настройки антивируса: можно добавить браузер в исключения, обновить модуль или установить другой режим работы.

Если сообщение осталось или антивирус не виноват

- Переходите к проверке реестра и расширений.

Совет: перед изменениями в системе создайте точку восстановления Windows.

2. Удаление политик Chrome/Edge через Редактор реестра (Registry Editor)

Почему это помогает

Многие PUA и адваре добавляют ключи в реестр Windows, которые служат источником политик для Chromium‑браузеров. Удаление таких ключей убирает принудительные настройки.

Предупреждение

Изменение реестра несёт риск. Создайте точку восстановления и экспортируйте секции реестра, которые собираетесь править.

Как создать точку восстановления

- Нажмите Win и введите “Создать точку восстановления” → откройте.

- Нажмите «Создать», укажите название и дождитесь завершения.

Как экспортировать ветку реестра перед удалением (пример)

Откройте PowerShell или cmd и выполните (пример экспорта):

reg export "HKCU\Software\Policies" "%USERPROFILE%\Desktop\policies_hkcu.reg"

reg export "HKLM\SOFTWARE\Policies" "%USERPROFILE%\Desktop\policies_hklm.reg"Шаги для удаления политик

- Нажмите Win + R, введите regedit и нажмите Enter.

- Перейдите к ветке:

Computer\HKEY_CURRENT_USER\Software\Policies\- Найдите папки Chrome или Edge. Если вы видите политики, которые вы не создавали, правой кнопкой по ним → Удалить.

- Если в HKCU ничего нет, проверьте:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\- Для Chrome проверьте раздел \Google\Chrome и удалите подозрительные записи в правой панели.

- Для Edge проверьте \Microsoft\MicrosoftEdge и удалите сторонние политики.

- Закройте regedit и перезагрузите компьютер.

Проверка результата

- Откройте Chrome и перейдите на chrome://policy или в Edge — edge://policy. Если список пуст или видны только знакомые политики — проблема решена.

Важно: если вы в корпоративной сети, не удаляйте политики, согласовав с IT, это может нарушить политику безопасности.

3. Удаление групповых политик для пользователя через командную строку

Когда это применяется

Если политики устанавливаются через Group Policy (локально или доменно) и вы не видите их в реестре, можно очистить кеш локальной групповой политики.

Что произойдёт

Команды удалят локальные папки с настройками групповой политики. Все локальные групповые политики будут сброшены. Если вы применяли специфические политики вручную, вам нужно будет настроить их заново.

Шаги

- Нажмите Win, введите cmd, правой кнопкой — Запуск от имени администратора.

- Выполните команды по порядку:

RD /S /Q "%WinDir%\System32\GroupPolicyUsers"

RD /S /Q "%WinDir%\System32\GroupPolicy"

gpupdate /force- Перезагрузите компьютер и проверьте chrome://policy или edge://policy.

Когда этого недостаточно

- Если политика распространяется доменом, локальная очистка не снимет её — обратитесь к администратору домена.

4. Сброс настроек Chrome и Edge

Почему это полезно

Сброс удалит локальные настройки, отключит расширения и очистит временные данные. Закладки и пароли обычно сохраняются.

Сброс Google Chrome

- Откройте Chrome → три точки → Настройки.

- В меню слева выберите «Сброс настроек».

- Нажмите «Восстановить настройки по умолчанию» → «Сбросить настройки».

- Перезапустите браузер.

Сброс Microsoft Edge

- Три точки → Настройки → Сброс настроек.

- Нажмите «Восстановить настройки по умолчанию» → «Сбросить».

- После сброса включите нужные расширения заново.

Замечание

Если политика выставлена извне (через реестр или GPO), сброс настроек браузера не уберёт сообщение — нужен шаг с очисткой политик.

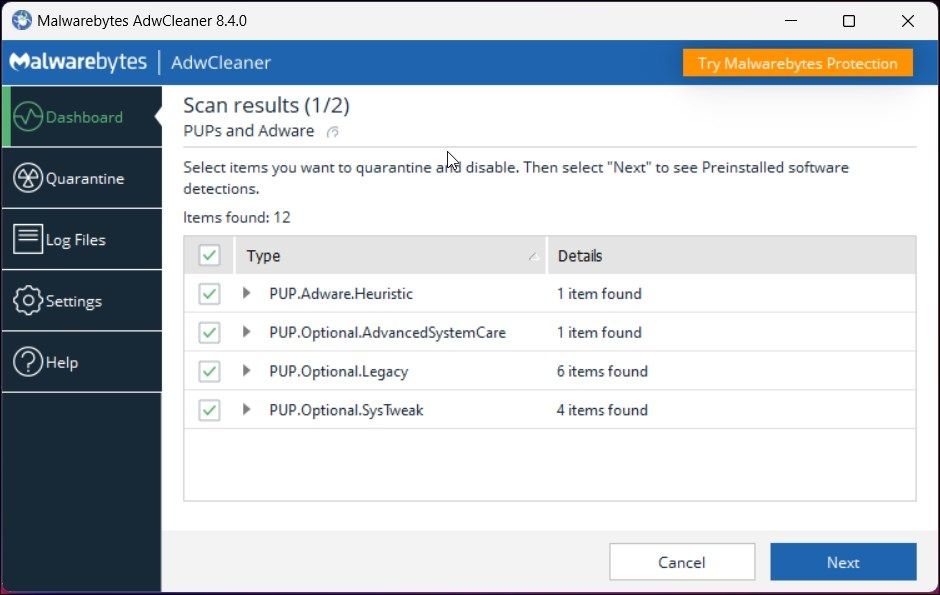

5. Запуск Malwarebytes AdwCleaner (удаление adware и PUP)

Почему это важно

AdwCleaner автоматически находит и убирает рекламное ПО, которое часто добавляет политики, подмены поисковиков и расширения.

Как использовать

- Перейдите на страницу Malwarebytes AdwCleaner и скачайте утилиту.

- Запустите программу → нажмите Scan Now.

- Дождитесь результатов. Отметьте найденные элементы и нажмите Next или Quarantine.

- При необходимости снимите галочки с системных/предустановленных приложений, если вы их хотите оставить.

- Перезагрузите систему после очистки и проверьте браузер.

Советы

- Временно отключите антивирусы, которые могут мешать работе AdwCleaner.

- Рассмотрите полное сканирование Malwarebytes Premium, если проблема сложная.

6. Сброс Windows (Reset this PC) — крайняя мера

Когда делать

Если вы не смогли удалить вредоносное ПО и политики стандартными методами. Сброс сохранит личные файлы по выбору, но удалит большинство приложений и настроек.

Как выполнить

- Win + I → Система → Восстановление.

- Нажмите «Сбросить ПК» для «Reset this PC».

- Выберите «Сохранить мои файлы» (если хотите сохранить документы) или «Удалить всё» для чистой установки.

- Выберите Cloud Download (если есть интернет) или Local Reinstall.

- Дождитесь завершения и переустановите нужное ПО.

Последствия

- Процесс займёт время и потребует переустановки приложений.

- Убедитесь, что у вас есть резервные копии важных данных.

Диагностический decision‑flow (Mermaid)

flowchart TD

A[Сообщение: браузер управляется организацией] --> B{Это рабочий ПК?}

B -- Да --> C[Связаться с IT: подтвердите назначения политик]

B -- Нет --> D{Отключить веб‑защиту антивируса}

D -- Исчезло --> E[Настройки антивируса — причина]

D -- Остаётся --> F[Проверить расширения и реестр]

F --> G{Есть подозрительные расширения?}

G -- Да --> H[Удалить расширения, перезапустить]

G -- Нет --> I[Удалить политики в регистре]

I --> J{Политики исчезли?}

J -- Да --> K[Проверить chrome://policy и edge://policy]

J -- Нет --> L[Запустить AdwCleaner и полное сканирование]

L --> M{Очистка помогла?}

M -- Да --> K

M -- Нет --> N[Сброс Windows]Дополнительные советы и альтернативные подходы

Альтернативы

- Временное создание нового локального профиля Windows и запуск браузера в нём — помогает изолировать проблему.

- Использование портативной версии браузера или другого профиля в режиме “гость” для проверки, появляется ли сообщение.

- Если у вас есть снимок диска/образ системы, вернитесь к точке до появления проблемы.

Когда методы не сработают

- Если устройство управляется доменом — локальные изменения не сохранятся.

- Если вредоносное ПО глубоко интегрировано (rootkit) — потребуется профессиональная помощь.

Ментальные модели

- «Источники политик»: корпоративные политики vs локальные ключи реестра vs сторонние приложения.

- «Разделяй и властвуй»: поочерёдно отключайте возможные источники (антивирус, расширения, реестр, GPO), чтобы найти виновника.

Чек‑лист по ролям

Чек‑лист для обычного пользователя

- Убедиться, что устройство не корпоративное.

- Отключить веб‑защиту антивируса на 1 час.

- Перезапустить браузер и проверить сообщение.

- Отключить и удалить подозрительные расширения.

- Запустить AdwCleaner и следовать инструкциям.

- Если не помогает — обратиться к специалисту или выполнить сброс Windows.

Чек‑лист для IT‑администратора

- Проверить централизованные политики в Active Directory/GPO.

- Просканировать проблемный ПК на предмет PUA и rootkit.

- Проверить журналы обновлений/установок ПО.

- Убедиться, что корпоративный сертификат и прокси настроены корректно.

- При необходимости откатить или пересчитать политики на клиенте.

SOP / Playbook для устранения инцидента (быстрая инструкция для техподдержки)

- Подтвердите, что пользователь видит сообщение и опишите симптомы.

- Спросите, корпоративный ли это ПК; если да — проверьте GPO.

- Временно отключите антивирусную веб‑защиту и перезапустите браузер.

- Выполните экспорт и очистку веток реестра Policies (HKCU и HKLM).

- Очистите локальные папки GroupPolicy и выполните gpupdate /force.

- Запустите AdwCleaner и антивирусное сканирование полной системы.

- При неудаче — подготовьте план сброса OS, уведомьте пользователя о последствиях.

Критерии приёмки

- Сообщение «Ваш браузер управляется вашей организацией» больше не отображается в Chrome/Edge.

- chrome://policy и edge://policy не показывают неожиданных политик.

- Полное сканирование не находит PUA/адваре.

- Браузер функционирует нормально (поисковая строка, стартовая страница, расширения работают как ожидалось).

Тест‑кейсы и контрольные проверки

- Тест: отключение веб‑защиты антивируса

- Ожидаемый результат: сообщение исчезает, при включении — возвращается или остаётся исчезнувшим в зависимости от поведения антивируса.

- Тест: удаление подозрительных расширений

- Ожидаемый результат: сообщение и перенаправления исчезают.

- Тест: удаление политик в реестре

- Ожидаемый результат: chrome://policy показывает пустой список политик или только те, что законно применяются.

- Тест: запуск AdwCleaner

- Ожидаемый результат: найденные PUP помещены в карантин, сообщение исчезает.

- Тест: восстановление из точки восстановления

- Ожидаемый результат: система возвращается в работоспособное состояние до появления проблемы.

Факто‑бокс: ключевые шаги

- Основные точки проверки: антивирус (веб‑щит), расширения, реестр (HKCU и HKLM\SOFTWARE\Policies), локальные GroupPolicy папки, AdwCleaner, сброс Windows.

- Среднее время на базовое устранение: от 15 минут до нескольких часов в зависимости от глубины заражения.

- Риск неверных действий: удаление корпоративных политик может нарушить безопасность — согласуйте с IT при сомнениях.

Рекомендации по безопасности и конфиденциальности

- Держите антивирус и ОС в актуальном состоянии.

- Не устанавливайте сомнительные крэк‑пакеты и бесплатные сборки из ненадёжных сайтов — они часто содержат PUA.

- Проверяйте расширения браузера и удаляйте те, которые требуют чрезмерные разрешения.

- Если обнаружено, что PUA мог получить доступ к данным, рассмотрите смену паролей и двухфакторную аутентификацию.

- Для соответствия местным требованиям по защите данных (например, GDPR): если есть утечка персональных данных, следуйте внутренним политиками уведомления и уведомьте пострадавших пользователей, когда это необходимо.

1‑строчник словарь (глоссарий)

- PUA (Potentially Unwanted Application) — потенциально нежелательное приложение, часто содержит рекламу или изменение поведения браузера.

- Редактор реестра (Registry Editor) — инструмент для просмотра и изменения реестра Windows.

- GPO (Group Policy Object) — объект групповой политики, средство централизованного управления настройками Windows.

- AdwCleaner — утилита для удаления рекламного ПО и PUP.

Заключение

Сообщение «Ваш браузер управляется вашей организацией» редко является непосредственным признаком кражи данных, но показывает, что какие‑то политики действуют на браузер. На личных компьютерах чаще всего виноваты антивирусные веб‑модули или adware. Следуйте предложенной последовательности: временное отключение веб‑защиты, проверка расширений, очистка реестра и групповой политики, запуск AdwCleaner и, если нужно, сброс Windows. Если устройство под контролем организации — согласуйте действия с IT.

Важно: всегда делайте резервные копии и точки восстановления перед изменением реестра или сбросом системы.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента