Что делать, если Secure Boot неактивна (серая) в BIOS

Secure Boot — это стандарт безопасности, который предотвращает загрузку неподписанных или вредоносных компонентов в процессе включения ПК. Коротко: он проверяет цифровую подпись загрузчиков и драйверов на этапе UEFI-загрузки.

Важно: перед любыми изменениями в BIOS сделайте резервные копии важных данных и убедитесь, что у вас есть доступ к учётным записям и ключам шифрования (BitLocker и др.).

Основные причины, почему Secure Boot может быть серым

- Нет установленного пароля администратора BIOS/UEFI. На многих ноутбуках включение Secure Boot ограничено до тех пор, пока не задан админ-пароль.

- Включён Fast Boot в BIOS, который пропускает часть проверок и блокирует изменение настроек безопасности.

- Ручные и некорректные изменения в разделе безопасности BIOS/UEFI (например, удаление ключей Secure Boot).

- Устаревшая или повреждённая прошивка UEFI/BIOS.

- Конфликт с режимом загрузки (Legacy/CSM вместо чистого UEFI).

Быстрая карта действий

- Установите пароль администратора в BIOS. 2. Отключите Fast Boot. 3. Восстановите настройки безопасности к заводским. 4. Обновите BIOS, если нужно. 5. Загрузите настройки BIOS по умолчанию (Load Setup Defaults). 6. Проверьте режим загрузки — должен быть UEFI, а не Legacy/CSM.

1. Установите пароль администратора в BIOS

Установка пароля администратора в BIOS ограничит доступ к настройкам и на многих платформах разблокирует возможность включения Secure Boot.

Коротко: пароль администратора — это не пароль Windows, а пароль UEFI/BIOS. Если вы не помните его, сброс BIOS может потребовать физического вмешательства.

Шаги (пример на ноутбуке HP Pavilion; у других OEM клавиши и названия могут отличаться):

- Выключите компьютер.

- Нажмите кнопку питания, затем сразу начните нажимать клавишу F10, чтобы войти в BIOS Setup Utility. У Dell/Asus/Lenovo это часто F2 или другая клавиша — смотрите руководство.

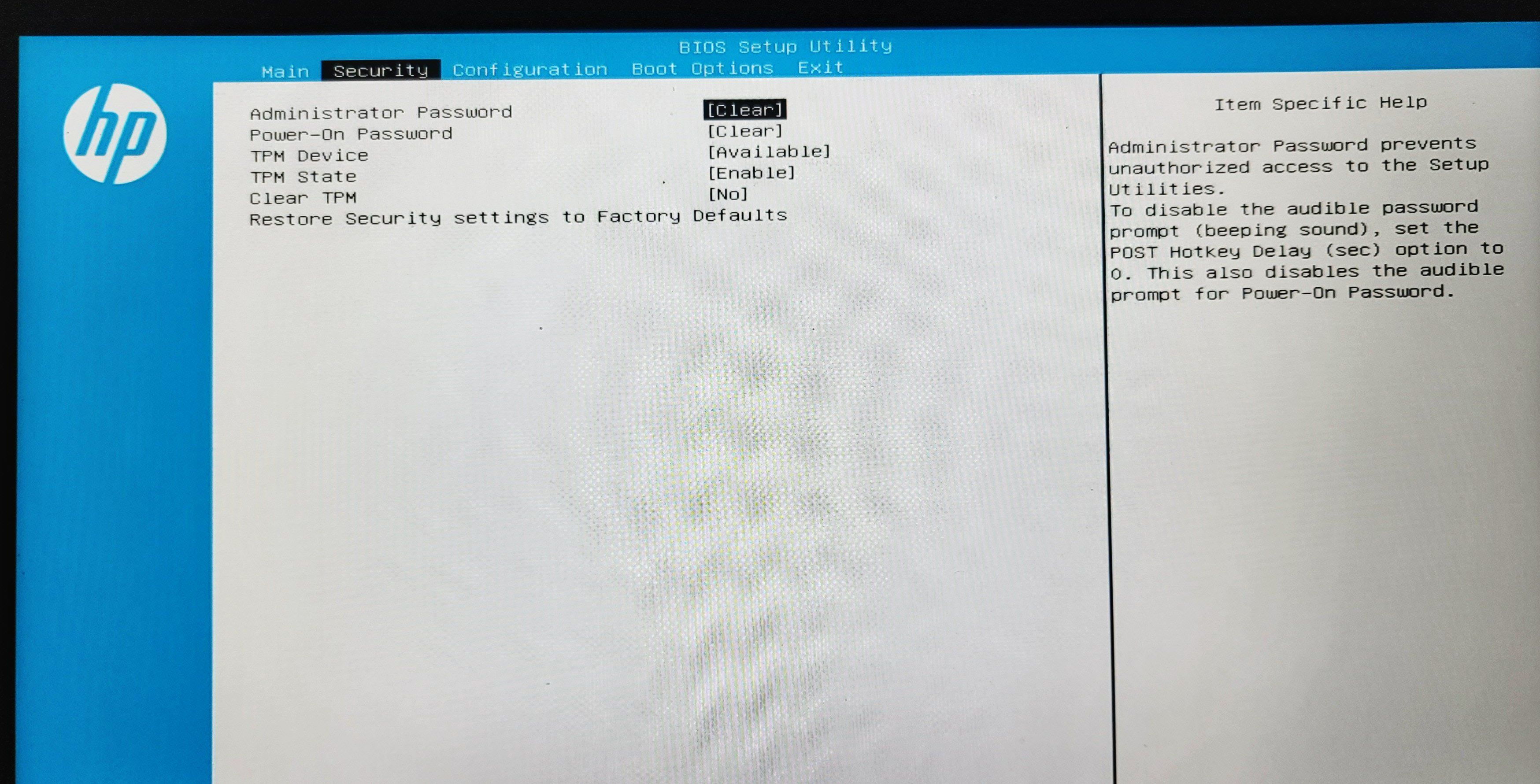

- В BIOS используйте стрелки влево/вправо, чтобы открыть вкладку Security.

- Выберите Administrator Password и нажмите Enter. На некоторых моделях пункт может называться Set Supervisor Password.

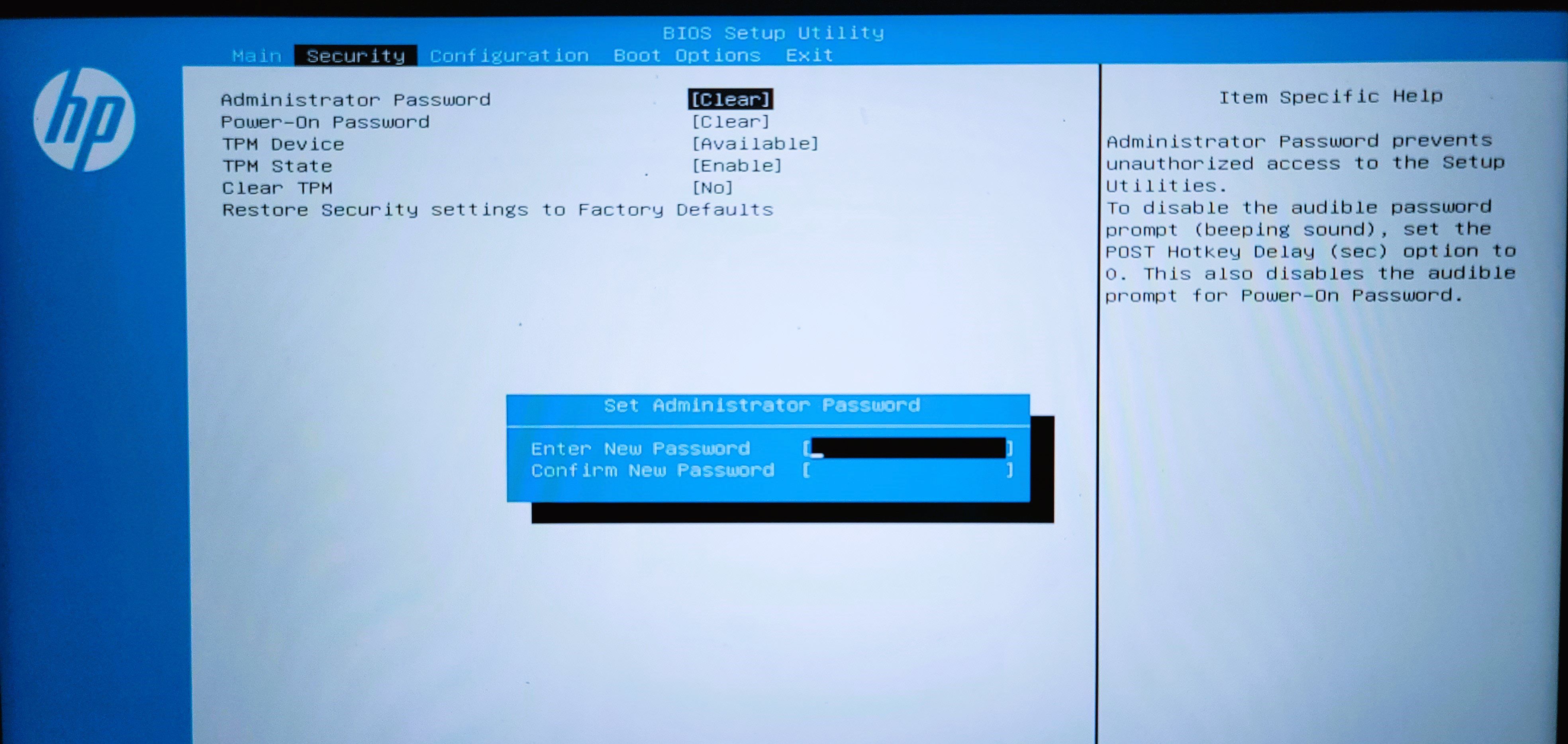

- Введите новый пароль администратора и повторите его в поле Confirm New Password.

- Нажмите Enter, чтобы сохранить.

- Нажмите F10, чтобы сохранить изменения и выйти из BIOS.

- Снова войдите в BIOS — опция Secure Boot должна стать доступной.

Примечание: после включения Secure Boot вы можете удалить админ-пароль (через тот же раздел Security), оставив поля для нового пароля пустыми и подтвердив изменения.

Важно: если вы забудете админ-пароль BIOS, восстановление доступа может потребовать обращения в сервис или снятия батарейки CMOS (на настольных материнских платах) — действуйте осторожно.

2. Отключите Fast Boot в BIOS

Fast Boot — опция UEFI/BIOS, ускоряющая запуск системы, пропуская некоторые проверки. На отдельных моделях она мешает изменению параметров Secure Boot.

Коротко: Fast Boot в BIOS — это не то же самое, что Fast Startup в Windows.

Шаги:

- Загрузитесь в BIOS.

- Перейдите на вкладку Advanced.

- Выберите Boot Options и нажмите Enter.

- Найдите Fast Boot и установите Disabled.

- Нажмите Enter, затем F10, чтобы сохранить и выйти.

- Перезапустите компьютер и снова войдите в BIOS — проверьте доступность Secure Boot.

Если опция Fast Boot отсутствует, переходите к следующему пункту.

3. Восстановите настройки безопасности BIOS до заводских

Если вы вносили изменения в раздел Security и не помните, какие параметры изменяли, сброс секции безопасности к заводским значениям часто решает проблему.

Шаги:

- Войдите в BIOS.

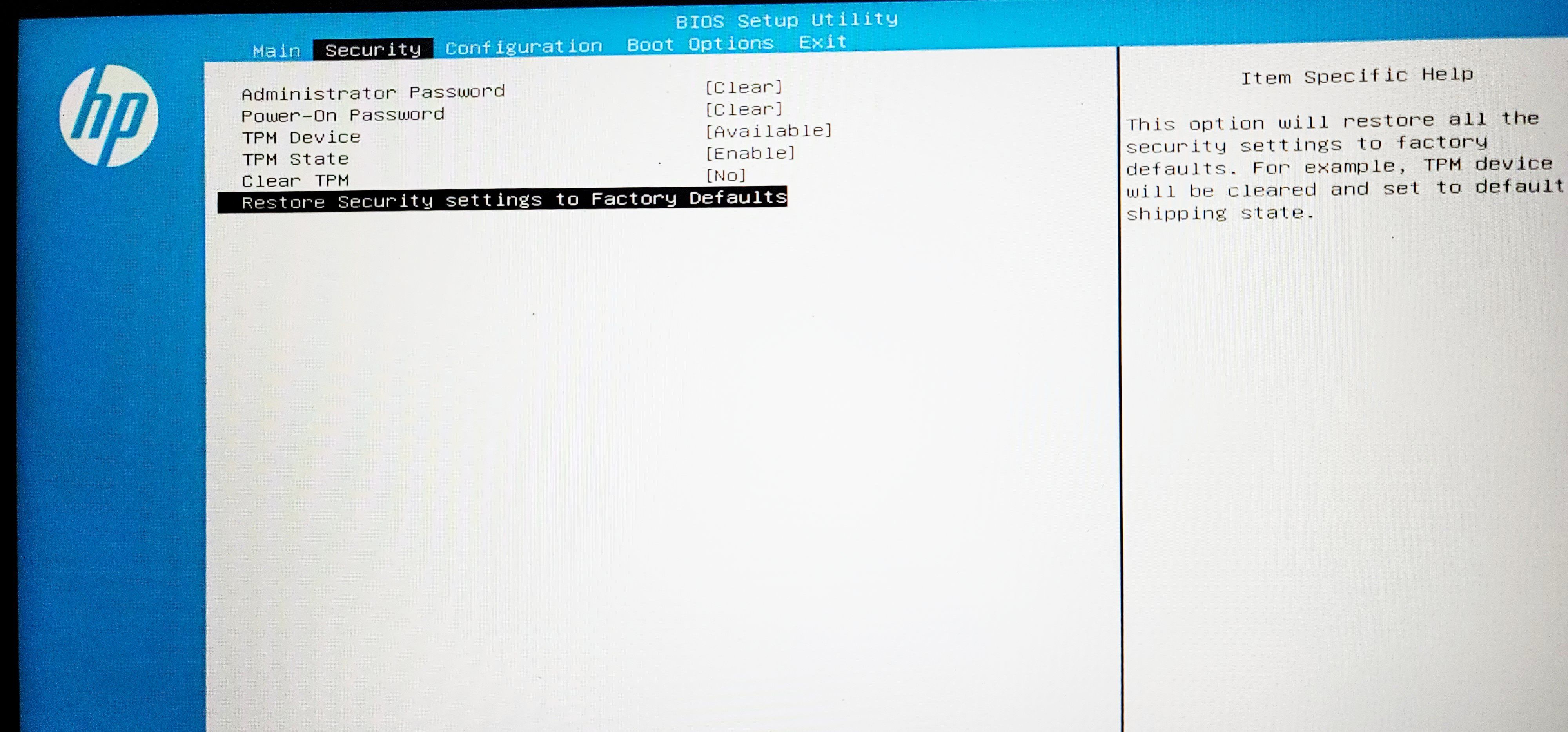

- Откройте вкладку Security.

- Выберите Restore Security settings to factory defaults.

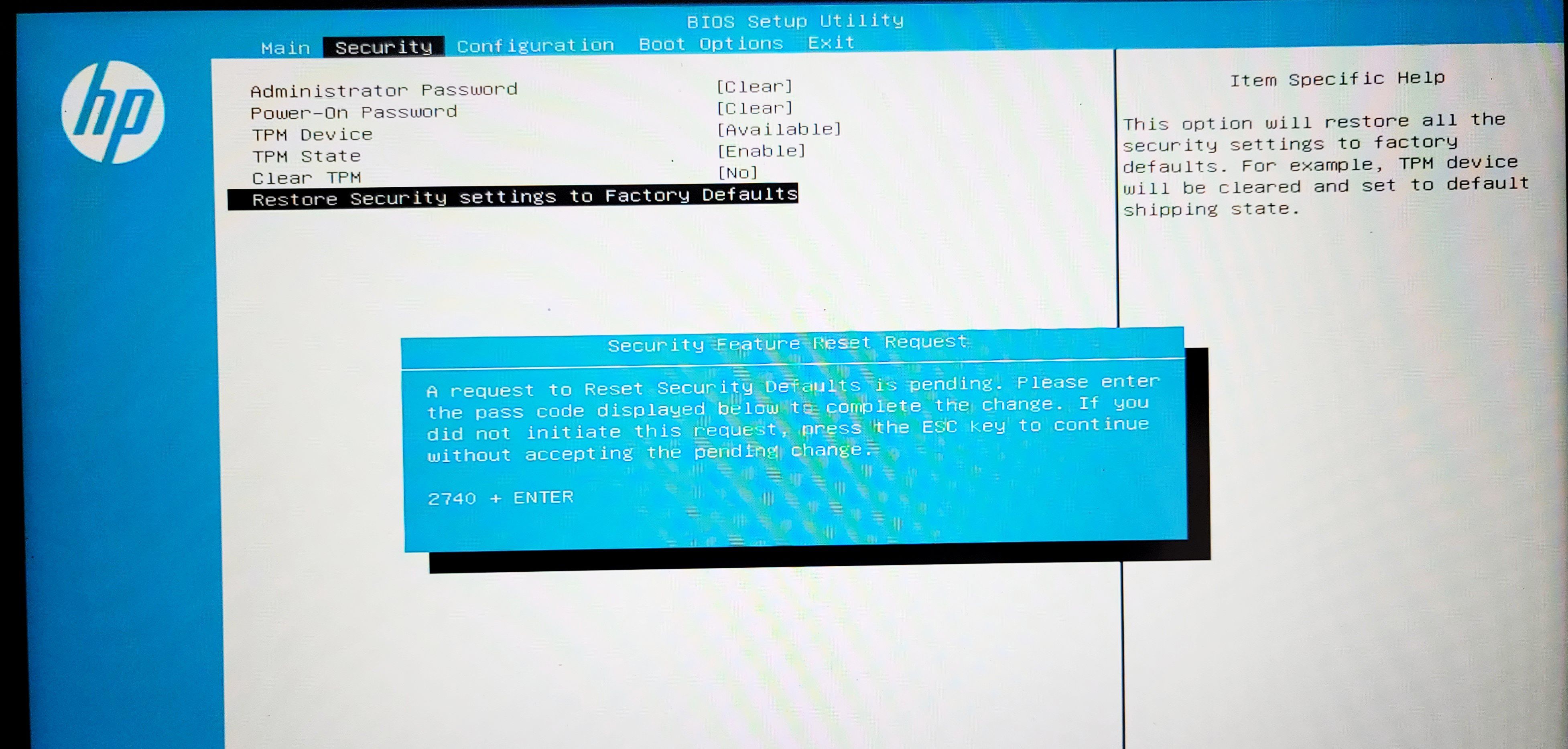

- Прочитайте описание в диалоге Security Feature Reset Request — вам будет показан код для подтверждения.

- Введите показанный pass code и нажмите Enter.

- Нажмите F10, чтобы сохранить изменения и выйти.

- Зайдите в BIOS ещё раз и проверьте Secure Boot.

Замечание: операция восстановит ключи и параметры безопасности. Если у вас был включён BitLocker, подготовьтесь к тому, что потребуется расшифровка/ввод ключа восстановления после смены настроек безопасности.

4. Обновите BIOS/UEFI

Если предыдущие шаги не помогли, возможно, проблема вызвана багом прошивки. Обновление BIOS может устранить несовместимости и ошибки.

Подготовка и предосторожности:

- Перед обновлением приостановите BitLocker и временно отключите антивирус/Windows Security, если инструкции производителя это требуют.

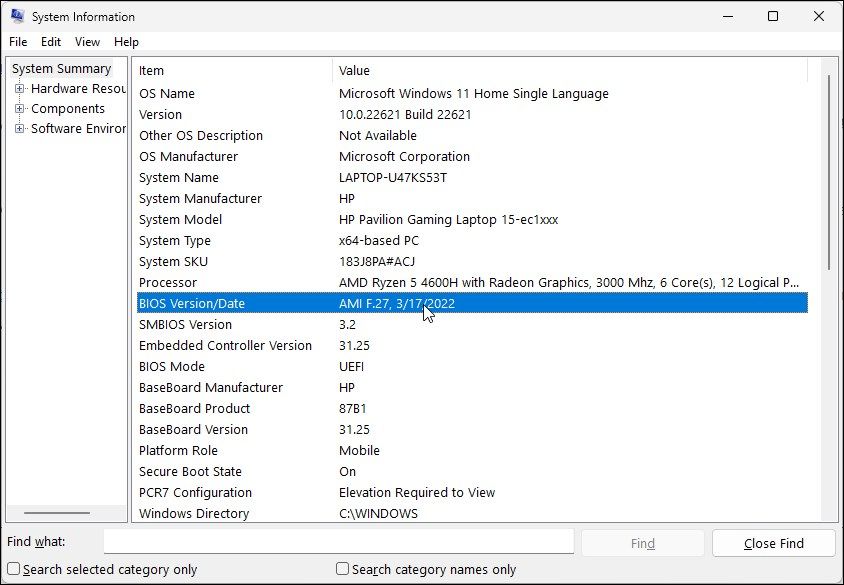

- Снимите отметку текущей версии BIOS: Win → введите «system information» → откройте приложение и найдите BIOS Version/Date.

- Скачивайте прошивку только с официального сайта производителя ноутбука или материнской платы.

- Никогда не выключайте питание во время обновления прошивки.

Пример обновления (общая логика):

- Перейдите на страницу поддержки производителя (например, HP Drivers) и найдите раздел с прошивками/BIOS для вашей модели.

- Сравните номер версии загруженного файла с установленной версией. Обновлять имеет смысл только при более новой версии.

- Запустите файл обновления в Windows и следуйте инструкциям. ПК перезагрузится и войдёт в утилиту обновления прошивки.

- Выберите Apply Update Now и дождитесь завершения.

- После обновления перезагрузите компьютер, вернитесь в BIOS и проверьте доступность Secure Boot.

Важно: если обновление прошло неудачно и устройство не загружается, обратитесь в сервис или следуйте инструкциям производителя по восстановлению прошивки.

5. Загрузите настройки BIOS по умолчанию

Если конфигурация BIOS повреждена, загрузка заводских параметров поможет вернуть корректное поведение.

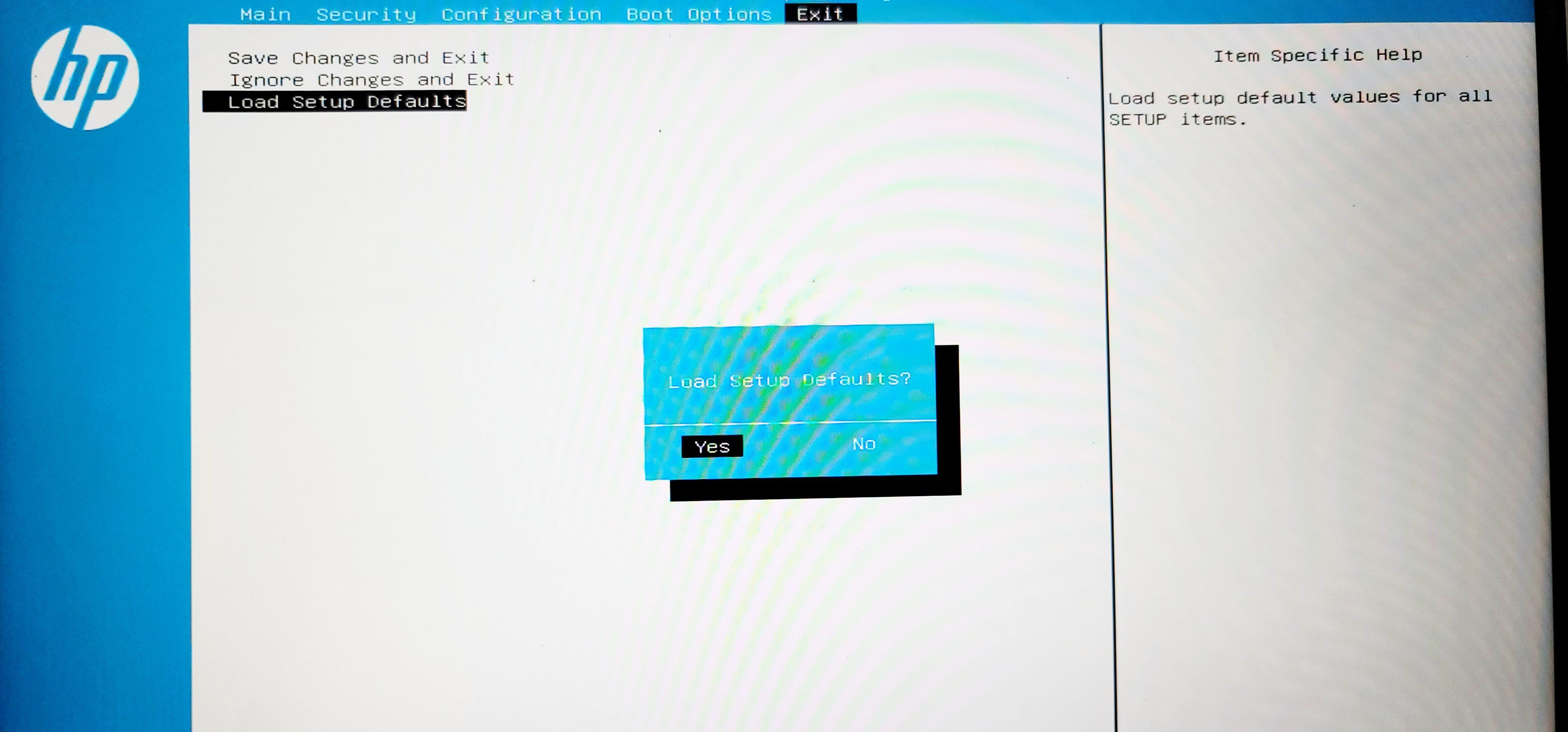

Шаги:

- Войдите в BIOS и откройте вкладку Exit.

- Выберите Load Setup Defaults и нажмите Enter.

- Подтвердите Yes и нажмите Enter — все настройки вернутся к значениям по умолчанию.

- Выберите Save Changes и Exit.

- Повторно войдите в BIOS и проверьте Secure Boot.

Примечание: загрузка настроек по умолчанию затронет все параметры BIOS, включая режимы работы дисков, порядок загрузки, энергоуправление и т. п. Перед операцией зафиксируйте текущие значения, если потом потребуется их восстановить.

Что ещё проверить (практические советы и альтернативы)

- Режим загрузки: убедитесь, что стоит чистый UEFI-режим, а не Legacy/CSM. Secure Boot требует UEFI.

- Ключи Secure Boot: если вы вручную удаляли или меняли ключи (PK/KEK/db/dbx), восстановите их к заводским значениям через меню Secure Boot в BIOS.

- Аппаратные ограничения: на старых материнских платах Secure Boot может быть частично не реализован или упрощён.

- OEM-специфика: некоторые производители блокируют доступ к Secure Boot в фирменных сборках — читайте руководство к конкретной модели.

Когда это не поможет

- Если BIOS был прошит кастомной прошивкой/модифицирован (несанкционированный мод), восстановление официальной версии и ключей может быть единственным решением.

- Если аппарат не поддерживает UEFI/Secure Boot априори (очень старые платы), включить опцию невозможно.

SOP: Пошаговый рабочий план для системного администратора (Playbook)

Цель: сделать Secure Boot доступным и включить его без потери данных.

- Подготовка

- Соберите информацию: модель устройства, текущая версия BIOS, режим загрузки, состояние BitLocker.

- Сообщите пользователю о возможной потере доступа к зашифрованным данным.

- Подготовьте резервную копию ключей восстановления BitLocker.

- Базовые шаги

- Войти в BIOS и установить пароль администратора.

- Отключить Fast Boot.

- Перезапустить и проверить доступность Secure Boot.

- Если не помогло

- Восстановить настройки безопасности к заводским.

- Проверить режим UEFI/Legacy.

- Если всё ещё не работает

- Проверить наличие новой прошивки BIOS на сайте производителя.

- Выполнить обновление BIOS по официальной инструкции.

- Завершение

- Включить Secure Boot, проверить загрузку ОС.

- Включить обратно BitLocker/антивирус.

- Задокументировать изменения и сохранить резервные копии паролей/сертификатов.

Критерии приёмки

- Опция Secure Boot в BIOS активна и изменяема.

- Система загружается в режиме UEFI без ошибок.

- BitLocker (если использовался) активирован и доступен после изменений.

- Документация о произведённых изменениях сохранена в службе поддержки.

Контрольные списки по ролям

Для администратора:

- Фикс версии BIOS и модели устройства.

- Создана резервная копия ключей BitLocker.

- Установлен админ-пароль в BIOS.

- Выполнен сброс настроек безопасности при необходимости.

- Обновлён BIOS, если требовалось.

- Включён Secure Boot и проверена загрузка.

Для пользователя:

- Сохранены рабочие документы.

- Получен ключ восстановления BitLocker.

- Подтверждён период недоступности устройства (если требуется сервис).

Модель принятия решения (flowchart)

flowchart TD

A[Проблема: Secure Boot серый] --> B{Установлен пароль администратора в BIOS?}

B -- Нет --> C[Установить пароль администратора]

C --> D[Перезапустить и проверить Secure Boot]

B -- Да --> E{Fast Boot включён?}

E -- Да --> F[Отключить Fast Boot]

F --> D

E -- Нет --> G{Режим загрузки UEFI?}

G -- Нет --> H[Переключить на UEFI и проверить]

G -- Да --> I{Восстановление Security defaults пробовали?}

I -- Нет --> J[Выполнить Restore Security settings]

J --> D

I -- Да --> K{BIOS обновлён?}

K -- Нет --> L[Обновить BIOS по инструкции производителя]

L --> D

K -- Да --> M[Обратиться в техподдержку производителя]

D --> N[Если Secure Boot стал доступен — включить и проверить загрузку]Риски и меры по снижению

- Риск: потеря доступа к зашифрованным данным (BitLocker). Мера: получить и сохранить ключ восстановления заранее.

- Риск: неудачное обновление BIOS приведёт к неработающей системе. Мера: обновлять только с официального сайта и выполнять на заряженном/питающемся от сети устройстве.

- Риск: забытый пароль администратора BIOS. Мера: документировать и хранить пароль в безопасном хранилище паролей, использовать корпоративные политики управления UEFI.

Тест-кейсы и критерии приёмки

- Тест-кейс: установка пароля администратора

- Действия: задать пароль, выйти и войти в BIOS.

- Ожидание: параметр Secure Boot стал доступен.

- Тест-кейс: отключение Fast Boot

- Действия: отключить Fast Boot, перезапустить.

- Ожидание: возможность изменить Secure Boot.

- Тест-кейс: восстановление настроек безопасности

- Действия: выполнить Restore Security settings to factory defaults.

- Ожидание: Secure Boot доступен, ключи восстановлены.

- Тест-кейс: обновление BIOS

- Действия: обновить до последней официальной версии.

- Ожидание: система корректно загружается, Secure Boot доступен.

Критерии приёмки: все тест-кейсы пройдены, Secure Boot активен и система загружается в UEFI-режиме.

Быстрые советы и частые ошибки

- Не путайте Fast Boot (BIOS) и Fast Startup (Windows).

- Всегда сравнивайте версию BIOS на сайте производителя и на устройстве перед обновлением.

- Если на предприятии используется централизованное управление (MDM), проверьте политики, которые могут блокировать изменения UEFI.

- Не экспериментируйте с удалением ключей Secure Boot, если не понимаете последствия.

1‑строчный глоссарий

- Secure Boot — механизм проверки цифровых подписей загрузчиков на этапе UEFI-загрузки.

- UEFI/BIOS — прошивка материнской платы, управляющая начальной инициализацией оборудования.

- Fast Boot (UEFI) — опция ускоренной загрузки в BIOS.

- BitLocker — встроенное шифрование дисков в Windows.

Короткая социальная версия (100–200 слов)

Если опция Secure Boot в BIOS отображается серой и недоступной, это обычно решается простыми действиями: установкой пароля администратора BIOS, отключением Fast Boot и восстановлением параметров безопасности. Если проблема остаётся — обновите прошивку BIOS и загрузите настройки по умолчанию. Перед началом подготовьте ключи восстановления BitLocker и резервные копии важных данных. В статье приведён подробный пошаговый план, SOP для администраторов, чеклисты, модель принятия решения и меры по снижению рисков.

Заключение

Secure Boot — важный механизм защиты загрузки, и его отсутствие или заблокированность в BIOS может помешать установке современных ОС и снижает безопасность. Последовательно пройдите предложенные шаги: пароль администратора, отключение Fast Boot, восстановление секции безопасности, обновление BIOS и загрузка заводских настроек. Если все перечисленные меры не помогли, обратитесь в службу поддержки производителя или в сервисный центр.

Важно сохранять осторожность: некорректное вмешательство в BIOS и неудачное обновление прошивки несут риск. Следуйте официальным инструкциям и документируйте все изменения.

Похожие материалы

OOP в Rust: инкапсуляция, композиция, полиморфизм

Меню Пуск не работает в Windows — как вернуть кнопку

Notion для изучения языка: план и шаблоны

Emoji Kitchen в Google — как создавать эмодзи

Apple Music: пробный период сокращён — как получить 6 мес.