Защита от вмешательства (Tamper Protection) в Windows 10

Быстрые ссылки

Что такое Защита от вмешательства в Windows 10?

Как включить Защиту от вмешательства

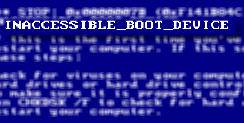

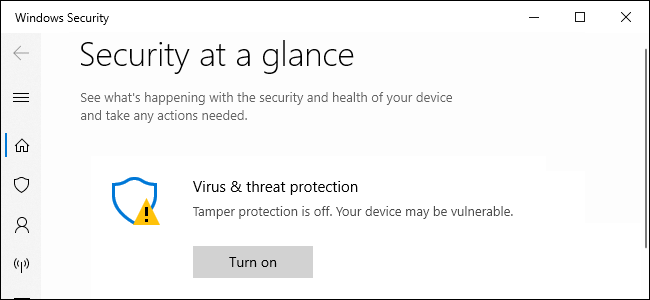

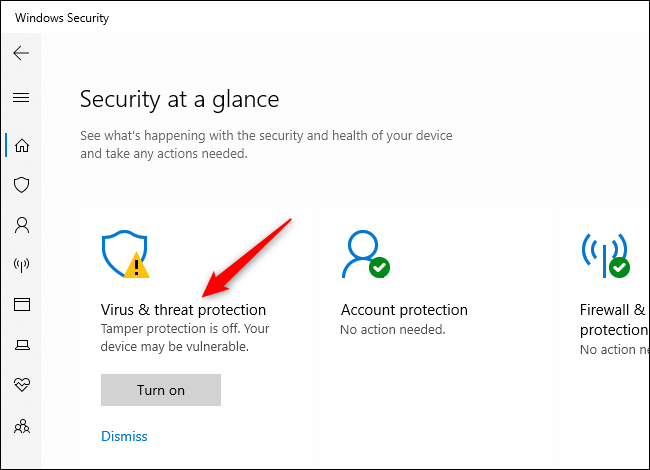

Windows 10, обновление May 2019, добавило в приложение Windows Security (ранее Windows Defender) опцию «Tamper Protection» — «Защита от вмешательства». По умолчанию эта опция отключена, и система может показывать уведомление «устройство может быть уязвимо», пока вы её не включите.

Что такое Защита от вмешательства в Windows 10?

Коротко: «Защита от вмешательства» препятствует изменениям важных настроек Защитника Windows сторонними приложениями. Одной строкой — защищает в реальном времени параметры антивирусной защиты от того, чтобы их отключили вредоносные процессы.

Подробно: функция блокирует изменение таких параметров, как защита в реальном времени, облачная защита, проверка вложений (IOAV), мониторинг поведения и удаление обновлений сигнатур безопасности. При включённой защите приложения и даже многие административные интерфейсы не смогут менять эти настройки через:

- управление мобильными устройствами и решения для управления парком ПК;

- командную строку и PowerShell;

- групповые политики (GPO);

- реестр Windows и другие стандартные методы конфигурации.

Важно: Защита распространяется только на настройки Windows Security. Если вы используете сторонний антивирус, Tamper Protection не защитит настройки этого продукта. Многие коммерческие антивирусы имеют собственные аналогичные механизмы защиты настроек — проверьте документацию вашего решения.

Как включить Защиту от вмешательства

Это делается через приложение Windows Security.

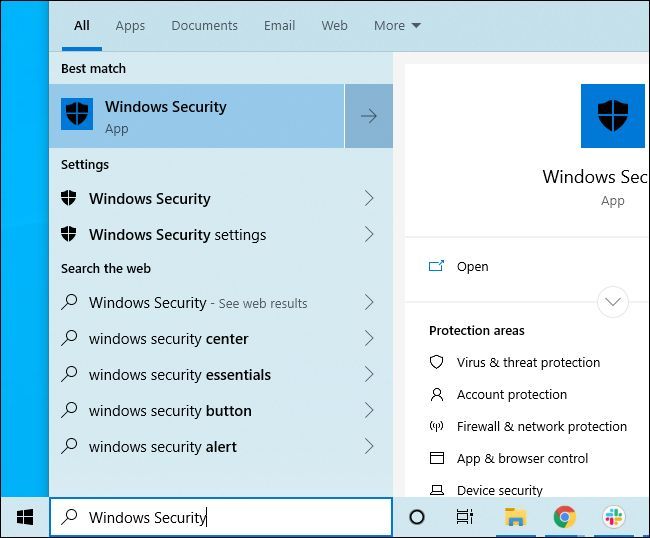

- Откройте меню «Пуск» и найдите «Windows Security», либо дважды щёлкните иконку щита в области уведомлений (system tray). Также путь: Параметры > Обновление и безопасность > Защитник Windows > Открыть Центр безопасности Защитника Windows.

Возможно, вы сразу увидите подсказку с предложением включить Защиту от вмешательства — нажмите «Включить».

Если подсказки нет — щёлкните плитку «Защита от вирусов и угроз» (значок щита).

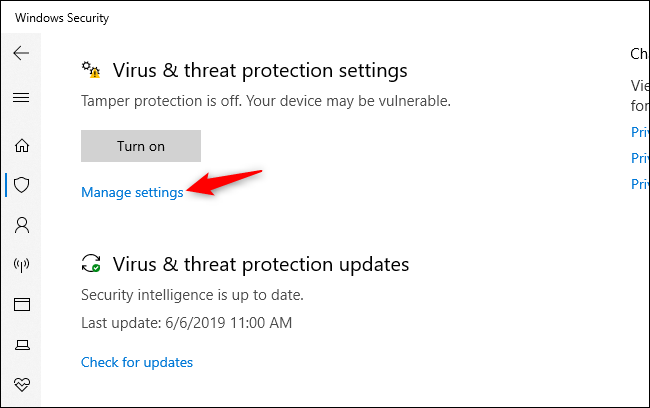

- Нажмите ссылку «Управление параметрами» в разделе «Параметры защиты от вирусов и угроз».

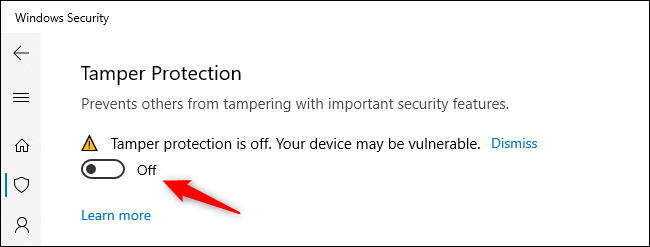

- Найдите переключатель «Защита от вмешательства» и переведите его в положение «Вкл.».

Если в будущем вам потребуется временно отключить эту опцию (например, для устранения совместимости с инструментом управления), вернитесь в тот же раздел и переключите её в «Выкл.».

Включение через реестр (для администраторов)

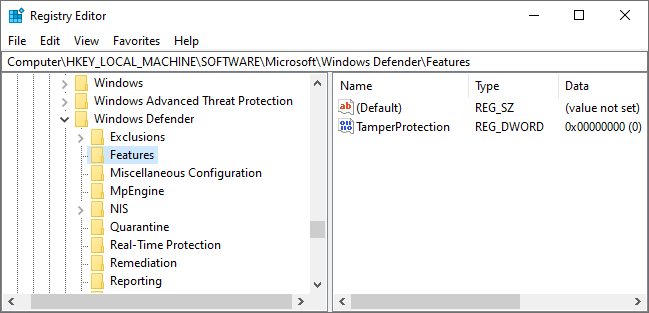

Параметр доступен в реестре по ключу:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender\FeaturesЗначение TamperProtection — это DWORD. Установите значение 0 чтобы отключить защиту или 5 чтобы включить.

Примечание для администраторов: изменение реестра рекомендуется производить с учётом политик безопасности вашей организации. В крупных средах управление через централизованные инструменты (MDM, Group Policy, Endpoint Manager) требует тестирования, так как некоторые инструменты управления намеренно модифицируют эти параметры.

Когда стоит включать, а когда отключать

Мы рекомендуем включить защиту на всех персональных и рабочих устройствах, где не требуется вмешательство третьих инструментов. Единственный распространённый вариант для выключения — когда корпоративный инструмент управления ПК должен иметь возможность изменять параметры Защитника Windows. В таких случаях согласуйте процесс с IT-отделом.

Important: отключение повышает риск того, что вредоносные программы смогут выключить антивирусные механизмы.

Альтернативные подходы и дополнительные меры

- Если вы используете сторонний антивирус, проверьте его настройки на предмет встроенной защиты от вмешательства и включите её.

- Для корпоративного управления рассмотрите использование Microsoft Defender for Endpoint и интеграцию с MDM (например, Intune) — там есть централизованные политики совместимости с Tamper Protection.

- Дополните защиту средствами EDR/NGAV и правилами Application Control (AppLocker, SmartScreen).

Мини-методология для развёртывания в организации (шаги)

- Оценка совместимости: инвентаризация ПО, которое управляет настройками безопасности.

- Тестирование: включите Tamper Protection на тестовой группе и проверьте сценарии управления.

- Политика отката: подготовьте инструкции для временного выключения и восстановления.

- Централизованное включение: используйте скрипты/MDM для массового включения там, где это допустимо.

- Мониторинг: отслеживайте события и инциденты после включения.

Контроль качества и критерии приёмки

Критерии приёмки:

- Tamper Protection включена на 95% тестовой выборки устройств без негативного влияния на ключевые бизнес-приложения.

- Инструменты управления, которым необходим доступ к настройкам, корректно работают в тестовом окружении.

- Процедура отката и восстановления проверена и документирована.

Роли и чек-листы

Для обычного пользователя:

- Откройте Windows Security и проверьте, видна ли карточка безопасности.

- Включите Tamper Protection.

- Перезагрузите компьютер и убедитесь, что уведомление об уязвимости исчезло.

Для IT-администратора:

- Проведите инвентаризацию ПО, которое меняет настройки безопасности.

- Тестируйте массовое включение на пилотной группе.

- Подготовьте инструкции по отключению для экстренных случаев и регламент по восстановлению.

Возможные проблемы и способы их решения

Edge cases:

- Если инструмент управления парком ПК перестал работать после включения — временно отключите защиту на проблемных машинах и сообщите вендору.

- Если запись в реестре не применяется — проверьте права учетной записи и наличие политик, перезапишите значение через доверенный скрипт.

Матрица рисков (упрощённая)

- Риск: Сторонний менеджмент не может менять настройки — Уровень: Средний; Митигирование: согласование политик и тестирование.

- Риск: Вредоносное ПО выключает защиту — Уровень: Высокий; Митигирование: включить Tamper Protection, EDR, бэкапы.

Краткое объявление для сотрудников (100–200 слов)

Начиная с сегодняшнего дня мы рекомендуем всем пользователям включить «Защиту от вмешательства» (Tamper Protection) в приложении Windows Security. Эта опция предотвращает несанкционированные изменения важных настроек антивируса и повышает защиту рабочей станции от вредоносного ПО. Если вы используете корпоративное программное обеспечение для управления настройками безопасности, обратитесь в службу IT перед изменением параметра — возможны исключения для совместимости. Инструкции по включению находятся в Центре безопасности Windows: Защита от вирусов и угроз → Управление параметрами → Защита от вмешательства.

Подведение итогов

- Tamper Protection защищает настройки Windows Security от изменений вредоносными программами.

- Включается через Windows Security или через реестр (DWORD

TamperProtectionв ключе HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender\Features). - Включайте на персональных и рабочих машинах, тестируйте и документируйте исключения в корпоративной среде.

Сводка ключевых действий:

- Для пользователя: откройте Windows Security → Защита от вирусов и угроз → Управление параметрами → включите.

- Для администратора: проведите тестирование массового развёртывания и подготовьте план отката.

Примечание: эта статья описывает возможности Windows 10 по состоянию на обновление May 2019. Для актуальных деталей о совместимости с корпоративными продуктами обращайтесь к документации вендоров.

Похожие материалы

DLSS 3 для Starfield — установка и настройка

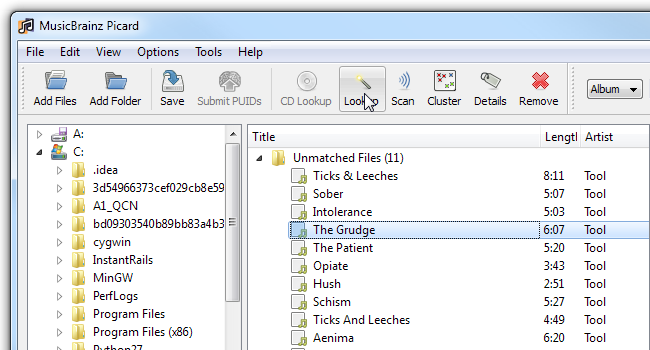

Упорядочивание музыки с MusicBrainz Picard

Найти и управлять загрузками в Google Chrome

Кнопка экстренной помощи на Android

Создать Wi‑Fi хотспот на Linux — linux-wifi-hotspot