Как включить встроенную учётную запись администратора в Windows 11

Введение

Windows 11 включает встроенную локальную учётную запись Administrator, которую производители и системные администраторы используют для установки ПО и первоначальной настройки устройств. По умолчанию эта учётная запись отключена и не защищена паролем — это сделано для безопасности. В статье описаны все способы включения и выключения учётной записи, рекомендации по безопасности, сценарии применения и контрольные списки для разных ролей.

Ключевая идея: встроенная учётная запись обладает полной локальной властью и подавляет запросы UAC — используйте её только временно и в контролируемой среде.

Для чего нужна встроенная учётная запись Administrator

- Быстрая установка приложений и первоначальная настройка после чистой установки ОС.

- Резервная учётная запись для восстановления доступа при проблемах со входом.

- Выполнение административных задач без подтверждений UAC.

Краткое определение: UAC — механизм контроля учётных записей, который требует подтверждения действий с повышенными правами.

Важно: по умолчанию учётная запись Administrator может быть без пароля. Оставлять её открытой небезопасно.

Когда не стоит использовать встроенную учётную запись

- На компьютерах пользователей для повседневной работы — это увеличивает риск злоупотреблений и распространения вредоносного ПО.

- На устройствах, подключённых к домену, где централизованное управление пользователей настроено через AD.

- При работе с конфиденциальными данными без дополнительных мер контроля и аудита.

Основные способы включения и отключения учётной записи

В статье представлены пять рабочих методов: Локальные пользователи и группы, Командная строка, PowerShell, Локальная политика безопасности и среда восстановления (WinRE) для случаев, когда вход в систему невозможен.

1. Включение через Локальные пользователи и группы (lusrmgr.msc)

Примечание: оснастка «Локальные пользователи и группы» доступна в редакциях Windows 11 Pro, Education и Enterprise. В Home её нет.

Пошагово:

- Нажмите Win + R, чтобы открыть окно “Выполнить”.

- Введите lusrmgr.msc и нажмите ОК.

- В левой панели выберите папку “Users”.

- В правой панели найдите учётную запись Administrator, щёлкните по ней правой кнопкой мыши и выберите “Изменить”.

- На вкладке “Общие” снимите галочку “Учётная запись отключена”.

- Нажмите “Применить” и “ОК”.

- Закройте оснастку и войдите в систему под Administrator через экран входа.

Как выключить: повторите шаги и установите галочку “Учётная запись отключена”.

Примечание для Windows 11 Home: используйте сторонние утилиты с осторожностью или применяйте способы через Командную строку/PowerShell.

2. Включение через Командную строку (CMD)

Используйте команду net user для управления локальными пользователями.

Пошагово:

- Нажмите клавишу Win, введите cmd.

- Щёлкните правой кнопкой по “Командная строка” и выберите “Запуск от имени администратора”.

- Введите команду и нажмите Enter:

Net user Administrator /active: yes- Если команда выполнена успешно, вы увидите сообщение “Команда выполнена успешно”.

Чтобы отключить Administrator:

Net user Administrator /active: noДля входа после включения: Win + L → выберите Administrator на экране блокировки.

Примечание: при необходимости задайте пароль через ту же команду:

Net user Administrator <новый_пароль>Замените <новый_пароль> на надёжную фразу.

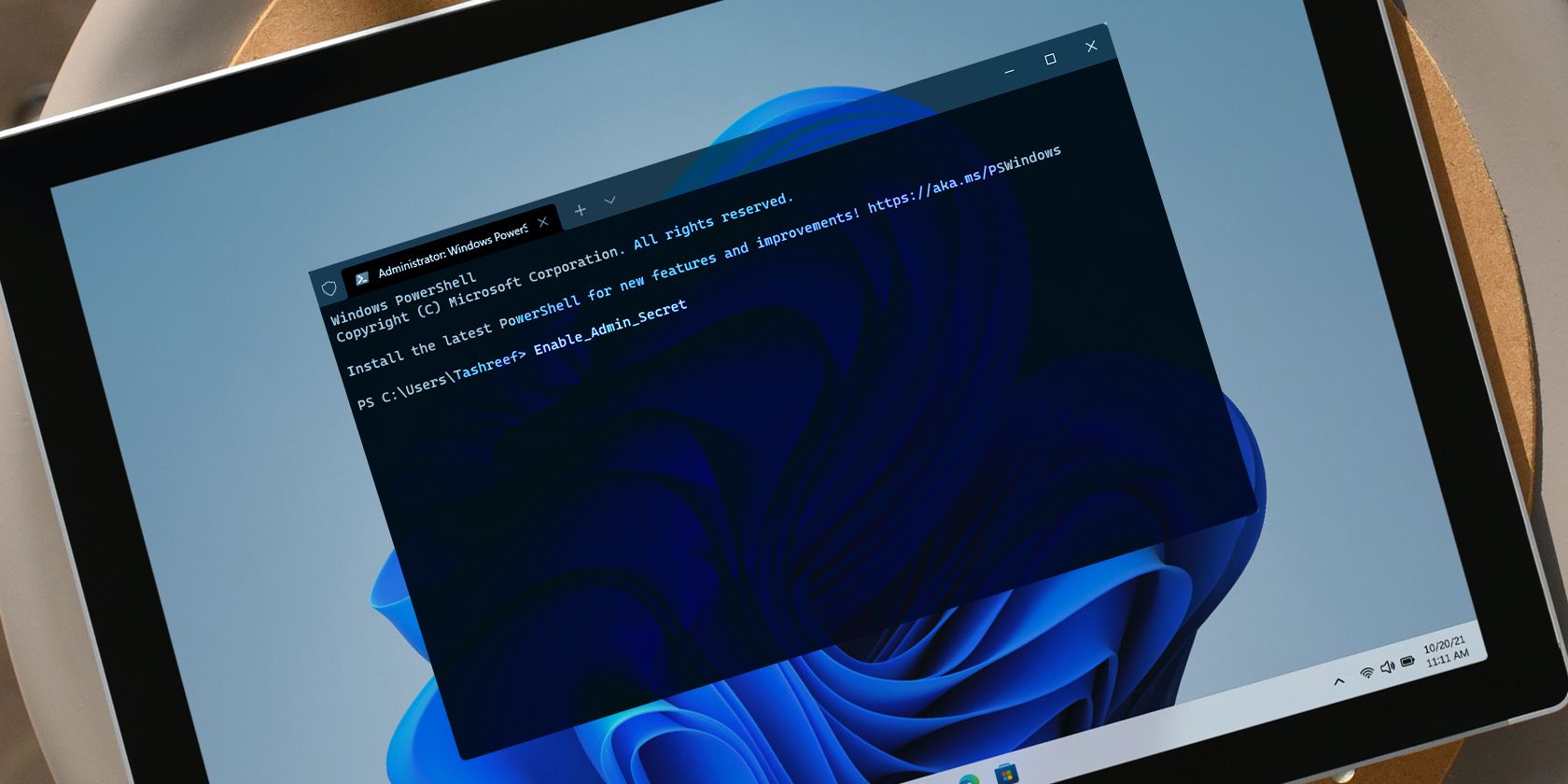

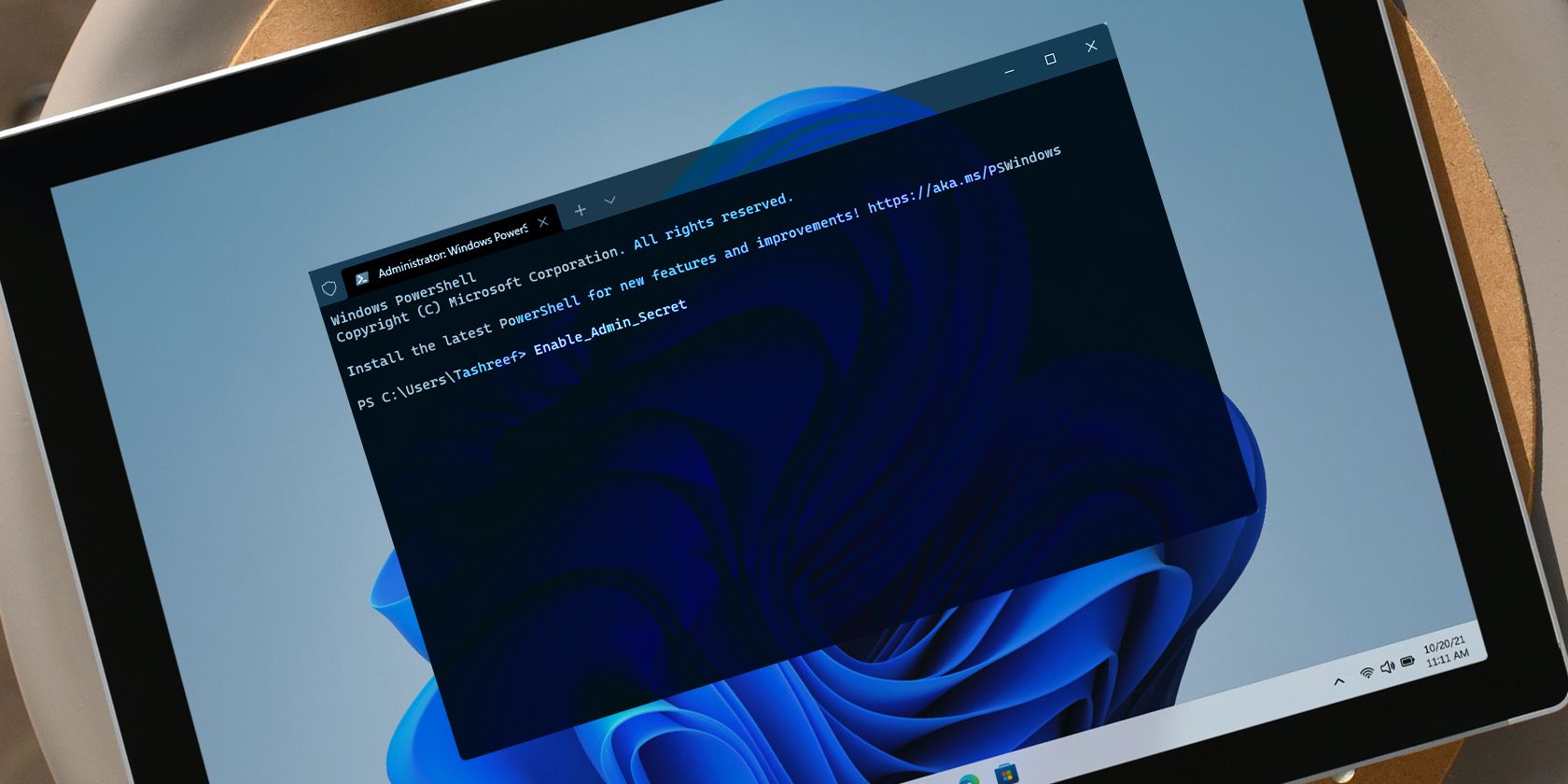

3. Включение через PowerShell

Используйте модуль локальных пользователей (LocalAccounts) и командлеты Enable-LocalUser / Disable-LocalUser.

Пошагово:

- Нажмите Win + X и выберите “Windows Terminal (Admin)”.

- Если открылась вкладка не-PowerShell, переключитесь на PowerShell через стрелку в панели или нажмите Ctrl + Shift + 1.

- Выполните команду:

Enable-LocalUser -Name "Administrator"- Чтобы отключить:

Disable-LocalUser -Name "Administrator"Дополнительно: задайте пароль командлетом Set-LocalUser (если модуль поддерживает) или используйте net user.

4. Включение через Локальную политику безопасности (secpol.msc)

Примечание: Локальная политика безопасности отсутствует в Windows 11 Home.

Пошагово:

- Нажмите Win + R, введите secpol.msc и нажмите ОК.

- Откройте “Local Policies” → “Security Options”.

- В списке найдите параметр “Account: Administrator account status” и откройте его свойства.

- Выберите “Enabled” для включения или “Disabled” для отключения.

- Нажмите “Применить” и “ОК”.

После этого учётная запись появится на экране входа.

5. Включение учётной записи, если вы не можете войти в систему (WinRE и реестр)

Если вы заблокированы и у вас нет доступа к другим администраторам, можно включить встроенную учётную запись из среды восстановления Windows (WinRE) с помощью редактирования кустов реестра. Это инвазивный метод — выполняйте его только если понимаете последствия.

- На экране входа нажмите кнопку питания внизу слева. Удерживая Shift, нажмите Перезагрузить.

- Windows перезагрузится в среду восстановления (WinRE).

- Выберите “Troubleshoot” → “Advanced options” → “Command Prompt”.

- В командной строке введите:

regedit- В редакторе реестра выберите HKEY_LOCAL_MACHINE.

- В меню “File” выберите “Load Hive…”.

- В проводнике откройте “This PC” и перейдите в каталог:

C:\Windows\System32\config- Выберите файл SAM и нажмите “Open”.

- В диалоге “Load Hive” задайте имя, например REM_SAM, и нажмите ОК.

- Перейдите в:

HKEY_LOCAL_MACHINE\REM_SAM\SAM\Domains\Account\Users\000001F4- В правой панели найдите двоечное значение F и откройте его для редактирования.

- В разделе “Value data” найдите последовательность 00000038 и измените байт 11 на 10 (то есть замените значение 0x11 на 0x10) — это включит Administrator.

- Закройте редактор реестра, выгрузите Hive (если нужно), закройте CMD и выберите “Continue” для загрузки Windows.

Внимание: при работе с реестром можно повредить систему — создайте резервные копии и применяйте этот метод только в экстренных случаях.

Как безопасно использовать встроенную учётную запись

- Сразу задайте сложный пароль: длинная фраза длиной не меньше 12–16 символов с буквами, цифрами и символами.

- Включите аудит входов и событий безопасности (Event Viewer → Security) и периодически проверяйте логи.

- По возможности ограничьте доступ к удалённым службам (RDP, SMB) для этой учётной записи.

- После завершения задач отключайте или переименовывайте учётную запись.

- Убедитесь, что устройство шифрует диски (BitLocker) и использует антивирус/EDR.

Как задать пароль локально

Через Командную строку с правами администратора:

Net user Administrator НовыйПарольИли через “Локальные пользователи и группы” — откройте профиль Administrator → “Задать пароль”.

Переименование встроенной учётной записи

Переименование встроенной учётной записи уменьшает число атак по умолчанию. Это можно сделать через Local Security Policy (Accounts: Rename administrator account) или Group Policy в доменной среде.

Проверка и приёмка: тесты, которые стоит выполнить

Критерии приёмки после включения Administrator:

- Учетная запись Administrator отображается на экране входа.

- Успешный вход в систему под Administrator с новым паролем.

- Отсутствие повторяющихся запросов UAC при задачах, требующих прав администратора.

- Аудит событий входа фиксирует попытку входа.

- После отключения Administrator он больше не отображается и вход невозможен.

Тестовые сценарии:

- Включение через cmd → вход в систему → отключение → попытка входа.

- Включение через PowerShell → установка пароля → проверка аудита.

- Восстановление доступа через WinRE (в тестовой VM) и возврат к обычному состоянию.

Руководство действий (SOP) для администратора: быстро и безопасно

- Оцените необходимость: нужна ли встроенная учётная запись для выполняемой операции?

- Создайте точку восстановления или снимите образ системы (если возможно).

- Включите учётную запись одним из способов (рекомендуется PowerShell или lusrmgr.msc).

- Задайте долгий уникальный пароль и запишите его в хранилище секретов (например, корпоративный менеджер паролей).

- Выполните необходимые операции.

- Проверьте журналы безопасности и сетевые подключения.

- Отключите или переименуйте учётную запись и обновите документацию об изменениях.

Плейбук: включение, выполнение задач, выключение

- Включение: Enable-LocalUser -Name “Administrator” (PowerShell) или net user Administrator /active: yes.

- Выполнение задач: установка ПО, конфигурация сети, создание регулярно используемого администратора с ограниченными правами.

- Завершение: net user Administrator /active: no; смена пароля и удаление записей о временном доступе.

Инцидентный план и откат при ошибках

Сценарий: после включения Administrator произошёл сбой или вы подозреваете компрометацию.

Шаги отката:

- Отключите учётную запись: net user Administrator /active: no.

- Смените все критические пароли на системе и в инфраструктуре, если есть риск компрометации.

- Проверьте журналы безопасности и экспортируйте логи для анализа.

- Если система нестабильна, откатите образ или восстановите из резервной копии.

- Реализуйте дополнительные ограничения: отключение удалённого доступа, применение групповых политик.

Роль-ориентированные контрольные списки

Контрольный список для системного администратора:

- Оценить необходимость включения Administrator.

- Выполнить резервное копирование/снимок ОС.

- Включить учётную запись и задать пароль.

- Ограничить удалённый доступ.

- Включить аудит и собрать логи.

- Отключить учётную запись после завершения.

Контрольный список для конечного пользователя/менеджера IT:

- Запросить причину и допустимость включения.

- Убедиться, что действия выполняет уполномоченный администратор.

- Провести аудит выполненных операций.

Модели рассуждения и альтернативы

Ментальная модель: думайте о встроенной учётной записи как о “root” в UNIX — она даёт полный контроль, но несёт повышенный риск. Всегда стремитесь к принципу наименьших привилегий: создавайте обычные администраторские учётные записи для повседневных задач и держите Administrator как экстренную или временную опцию.

Альтернативы включению Administrator:

- Назначение текущему пользователю прав администратора через “Параметры -> Учетные записи -> Семья и другие пользователи”.

- Использование временных эскалаций прав (встроенные инструменты управления доступом, PIM в корпоративных решениях).

- Восстановление пароля через профиль Microsoft/службы восстановления.

Безопасность и жёсткая настройка

Рекомендации по жёсткой настройке при использовании Administrator:

- Установите длинный случайный пароль и сразу храните его в защищённом хранилище.

- Ограничьте возможность входа по сети (блокируйте RDP/SSH/SMB для этой учётной записи).

- Включите BitLocker и настройте защиту ключа восстановления.

- Настройте централизованный сбор и анализ логов (SIEM) для мониторинга аномалий входа.

- Периодически проводите аудит и ротацию паролей, если учётная запись используется часто.

Краткий глоссарий

- Administrator — встроенная локальная учётная запись Windows с полными правами.

- UAC — User Account Control, механизм подтверждения действий с правами администратора.

- SAM — Security Accounts Manager, база данных локальных учётных записей Windows.

- WinRE — Windows Recovery Environment, режим восстановления ОС.

Заключение

Встроенная учётная запись Administrator в Windows 11 — мощный инструмент для администрирования и восстановления. Она удобна при первичной настройке и в экстренных ситуациях, но представляет собой также потенциальную угрозу безопасности, если её оставить включённой или без пароля. Применяйте описанные методы с осторожностью: задавайте надёжные пароли, контролируйте доступ, включайте аудит и отключайте учётную запись после завершения задач.

Важно: планируйте использование этой учётной записи как часть процедур безопасности вашей организации и документируйте все изменения.

Дополнительные ресурсы и ссылки по теме доступны в справке Microsoft и в официальной документации Windows 11 по управлению локальными пользователями и политиками безопасности.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента