Как отключить Командную строку и PowerShell в Windows

Зачем отключать Командную строку и PowerShell

Командная строка (cmd.exe) и PowerShell — мощные инструменты администрирования. Они позволяют изменять ключевые настройки системы, запускать скрипты и запускать приложения. Если злоумышленник или любопытный пользователь получит доступ к этим инструментам, они смогут выполнить вредоносные команды. Отключение инструментов снижает риск несанкционированных изменений и подходит для учебных компьютеров, публичных терминалов и рабочих мест с низким уровнем доверия.

Важно: отключение уменьшает функциональность системы и может нарушить работу некоторых административных сценариев, автоматизированных скриптов и приложений, которые запускаются через PowerShell или cmd.

Основные понятия (в 1 строке)

- LGPE: Локальный редактор групповой политики — инструмент настройки политик Windows в редакциях Pro/Enterprise.

- Реестр: централизованная база настроек Windows, изменение которой требует осторожности.

- DisableCMD, DisallowRun: ключи/значения реестра, применяемые для блокировки запуска приложений.

Как отключить Командную строку

Ниже — два безопасных способа: через Локальную групповую политику и через Редактор реестра.

Через Локальную групповую политику

- Нажмите Win + R, чтобы открыть окно “Выполнить”.

- Введите gpedit.msc и нажмите Enter, чтобы открыть Локальный редактор групповой политики (LGPE).

- Перейдите: Конфигурация пользователя > Административные шаблоны > Система (User Configuration > Administrative Templates > System).

- Найдите и дважды кликните по опции Prevent access to the command prompt.

- Установите переключатель в положение Enabled, затем нажмите Apply и OK.

Эта политика запретит запускать программу cmd.exe для пользователей, на которых действует политика. Если вы захотите вернуть доступ, в тех же настройках выберите Not Configured или Disabled и примените изменения.

Через Редактор реестра

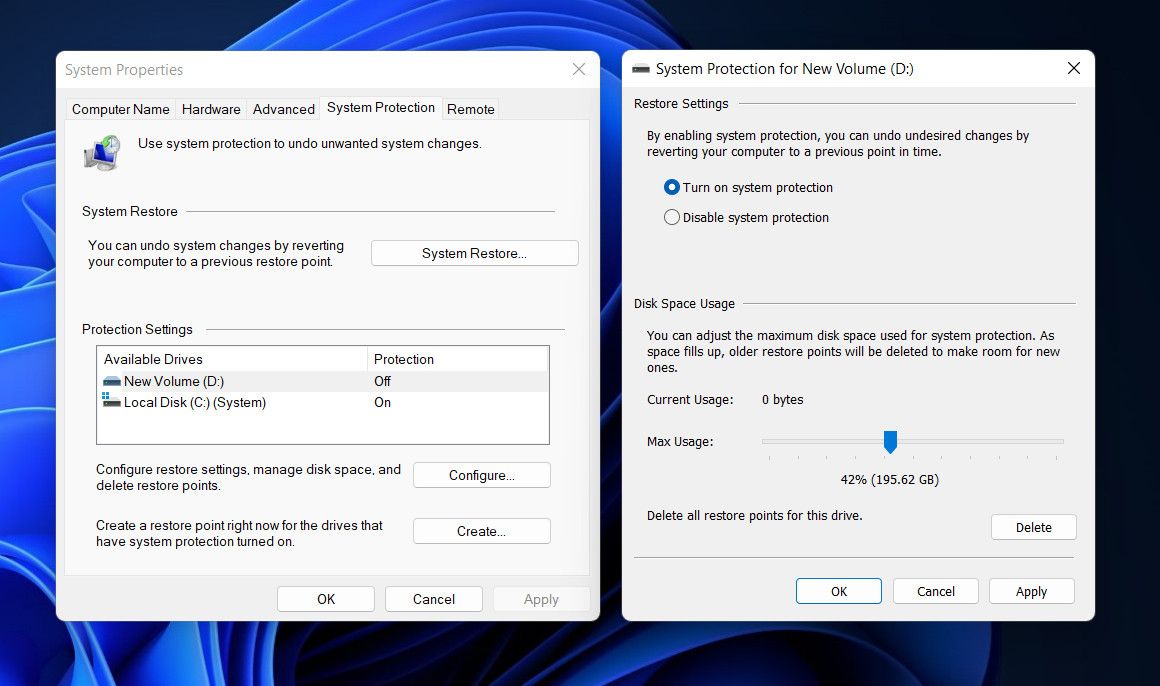

Работа с реестром требует аккуратности. Перед изменениями сделайте резервную копию реестра или создайте точку восстановления системы.

- Нажмите Win + R.

- Введите regedit и нажмите Enter.

- В адресной строке Редактора реестра вставьте и откройте:

HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows- Нажмите на ключ Windows и найдите подпись System. Если ключа нет, правой кнопкой мыши по Windows → New > Key → назовите его System.

- Перейдите в ключ System, кликните правой кнопкой на пустом месте справа → New > DWORD (32-bit) Value и назовите значение DisableCMD.

- Дважды кликните DisableCMD и установите Value data в 1, затем OK — это отключит cmd.

Чтобы снова включить Командную строку, измените Value data на 0 или удалите значение DisableCMD.

Примечание: значение DisableCMD = 2 (на некоторых версиях) может блокировать и выполнение батников; перед использованием уточните эффект в вашей версии Windows и протестируйте на тестовой машине.

Как отключить PowerShell

PowerShell можно блокировать как через политики, так и через реестр. Ниже представлены оба варианта.

Через Локальную групповую политику

- Нажмите Win + R, введите gpedit.msc и откройте LGPE.

- Перейдите: Конфигурация пользователя > Административные шаблоны > Система.

- Откройте опцию Don’t run specified Windows applications.

- Установите Enabled, затем внизу нажмите Show в секции Options.

- В поле Value добавьте строку powershell.exe, нажмите OK, затем Apply и OK.

Важно: этот метод влияет на все приложения, перечисленные в списке. Добавление powershell.exe запретит запуск именно этого исполняемого файла, но другие способы запуска (например, через syswow64 или полные пути) могут потребовать дополнительных записей.

Чтобы вернуть доступ, в том же окне выберите Not Configured или Disabled.

Через Редактор реестра

- Откройте regedit (Win + R → regedit).

- Перейдите по пути:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies- Если ключа Explorer нет — правой кнопкой по Policies → New > Key → назовите Explorer.

- В Explorer создайте DWORD (32-bit) Value → DisallowRun и установите Value data = 1.

- Правой кнопкой по Explorer → New > Key → назовите этот ключ DisallowRun (внутренний ключ).

- Внутри нового ключа создайте строковое значение (New > String Value) с именем 1.

- Дважды кликните по значению 1 и введите powershell.exe в поле Value data, нажмите OK.

Теперь PowerShell будет заблокирован как приложение с именем powershell.exe. Для восстановления удалите строчное значение 1 или измените DisallowRun на 0.

Примечание: Реестр поддерживает несколько записей (1, 2, 3 и т.д.) — при необходимости добавляйте новые строки для блокировки других исполняемых файлов.

Общие рекомендации и меры предосторожности

- Всегда делайте резервную копию реестра и/или создавайте точку восстановления перед изменениями.

- Тестируйте изменения на тестовой машине или учетной записи с ограниченными правами, прежде чем применять на рабочих компьютерах.

- Информируйте пользователей и документируйте изменения: кто, почему и когда выполнил блокировку.

- Помните о взаимосвязи политик и реестра: политики групповой политики могут перезаписать локальные параметры реестра при применении.

- На редакциях Windows Home LGPE недоступен по умолчанию; используйте реестр или альтернативные инструменты.

Когда отключение не сработает или будет недостаточно

- Программы, запускаемые с полными путями (например, C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe), могут потребовать добавления полного пути в список блокировок.

- Пользователи с правами администратора могут изменить настройки обратно, если у них есть доступ к LGPE или реестру.

- Некоторые менеджеры ПО и автоматизаторы используют PowerShell внутри своих процессов; блокировка может нарушить работу таких приложений.

Если нужна более строгая блокировка в корпоративной среде, рассмотрите AppLocker, Software Restriction Policies или отключение прав локальных администраторов.

Альтернативные подходы (плюсы и минусы)

- AppLocker (Enterprise/Pro): гибкий контроль по издателю, пути или хэшу. Плюс — мощный контроль; минус — требует настройки и тестирования.

- Software Restriction Policies: старый, но рабочий механизм для блокировки файлов по правилам.

- Удаление прав на запуск файлов (через NTFS или политики): подходит для статичных сред.

- Локальные учетные записи без прав администратора: уменьшает риск изменения политик, но не блокирует конкретные исполняемые файлы.

- Контроль доступа к PowerShell через политику ExecutionPolicy ограничивает запуск скриптов, но не запрещает запуск интерактивной оболочки.

Контрольный список перед внесением изменений

Для администратора:

- Создана точка восстановления системы.

- Экспортирован соответствующий раздел реестра (reg export).

- Оповещены пользователи и IT-поддержка.

- Подготовлен план отката.

- Проведено тестирование на образце (3–5 рабочих сценариев).

Для домашнего пользователя:

- Сделана резервная копия важных данных.

- Учетная запись администратора защищена паролем.

- Есть альтернативный способ восстановления (диск восстановления, образ системы).

Пошаговый план отката и реагирования (инцидентный план)

- Если после блокировки начались проблемы с приложениями, откройте LGPE или regedit и временно верните параметр в Not Configured/0/Disabled.

- Если политика применялась через домен (GPO), проверьте консоль управления групповой политикой и отмените изменение на уровне контроллера домена.

- Восстановите экспортированный реестр: reg import \путь\backup.reg.

- Сообщите пользователям о завершении отката и задокументируйте причину и последствия.

Как проверить, что блокировка сработала (тесты)

- Попробуйте запустить cmd.exe и powershell.exe из меню Пуск и через Win+R. Ожидаемый результат: запуск заблокирован или появляется сообщение о политике.

- Попробуйте запустить PowerShell через полный путь: C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe — если блокировка по имени, этот путь может позволить запуск, поэтому протестируйте оба варианта.

- Проверьте событие в журнале событий (Event Viewer) на предмет ошибок запуска приложений.

Модель принятия решения (Mermaid)

flowchart TD

A[Нужно ли блокировать?] -->|Да| B{Редакция Windows}

B -->|Pro/Enterprise| C[Использовать LGPE или AppLocker]

B -->|Home| D[Использовать реестр]

C --> E[Тестировать на контрольной группе]

D --> E

E --> F{Проблемы с приложениями?}

F -->|Да| G[Откатить изменения]

F -->|Нет| H[Задокументировать и мониторить]Советы по совместимости и миграции

- LGPE доступен в Windows Pro, Enterprise и Education. На Home — используйте реестр.

- При управлении доменом изменения следует выполнять через политик GPO на контроллере домена, не вручную на каждом ПК.

- При обновлении Windows политика может быть изменена или переопределена — добавьте проверки в процедуры обновления.

Безопасность и конфиденциальность

- Отключение инструментов снижает возможность выполнения вредоносных команд, но не заменяет полноценного антивирусного и EDR-решения.

- Документируйте, кто и когда вносил изменения в политики или реестр для аудита.

- Не храните в открытом виде пароли и секреты в скриптах, даже если PowerShell отключён — пользователи могут получить доступ к файлам и через другие каналы.

Критерии приёмки

- Командная строка и PowerShell недоступны для целевой группы пользователей.

- Восстановление доступа возможно в течение 15–30 минут по инструкции.

- Тестовые сценарии основных рабочих приложений проходят без критических сбоев (или зафиксированы исключения и протоколы отката).

Роли и обязанности (короткий чеклист)

Администратор:

- Планирование изменений, создание бэкапов, тестирование, внедрение, аудит.

ИТ-поддержка:

- Обслуживание тикетов по ошибкам, выполнение отката, информирование пользователей.

Домашний пользователь:

- Создание точек восстановления, хранение паролей, поддержание ограничений доступа к учетной записи.

Шаблон команды для резервного экспорта реестра

reg export "HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows" C:\backup\windows-policies-backup.regКраткая галерея исключительных случаев

- Сценарий: Автоматизированный деплой использует PowerShell-скрипты — блокировка нарушит развертывание.

- Сценарий: Программа шифровальщик запускается не через powershell.exe, а через сборку на .NET — стандартная блокировка по имени не спасёт.

- Сценарий: Пользователь с правами администратора удалил политику — включите журнал аудита и ограничьте права.

Глоссарий (1 строка каждым)

- LGPE: графический интерфейс для настройки локальных политик.

- GPO: групповая политика, применяемая из AD на уровне домена.

- AppLocker: механизм управления приложениями по издателю/пути/хэшу.

Короткая аннотация для объявления (100–200 слов)

Если хотите защитить рабочие станции от несанкционированного запуска команд и скриптов, можно временно отключить Командную строку и PowerShell. В статье приведены пошаговые инструкции для Windows через Локальную групповую политику и Редактор реестра, рекомендации по резервному копированию, тестированию и откату, а также альтернативы вроде AppLocker и Software Restriction Policies. Перед внесением изменений сделайте резервную копию реестра и протестируйте на одной тестовой машине. Для доменных сред применяйте GPO, для Windows Home — вносите изменения в реестр. В конце — чек-лист, план отката и меры безопасности, которые помогут внедрить изменения без простоя.

Заключение

Отключение Командной строки и PowerShell — эффективная мера снижения риска несанкционированных команд, если её применять осмотрительно. Выберите подходящий метод (LGPE для Pro/Enterprise, реестр для Home), сделайте резервные копии, протестируйте и задокументируйте изменения. В корпоративной среде рассмотрите более гибкие решения (AppLocker), а также сочетайте блокировку с другими средствами защиты.

Примечание: Если вам нужна пошаговая инструкция для вашей конкретной версии Windows (например, порядок создания GPO в Active Directory или шаблон AppLocker), опишите окружение — я подготовлю целевой план внедрения с командами и политиками.