Как установить собственный VPN‑сервер с WireGuard на Linux

Кратко

WireGuard — быстрый, лёгкий и современный VPN‑протокол. В этой статье вы найдёте пошаговое руководство по установке сервера на облачном Linux‑инстансе, настройке клиентов (Windows, Android и другие), конфигурации файрвола и правил маршрутизации, а также набор практических чеклистов, плейбук для админа и рекомендации по безопасности и приватности. Подойдёт для личного сервера и небольших команд.

Важно: это развивающаяся инструкция. Проверяйте обновления WireGuard и скриптов установки.

Почему стоит выбрать WireGuard

WireGuard — это открытый VPN‑протокол с упором на простоту, безопасность и производительность. Ключевые преимущества:

- Лёгкий единый код и аудитируемая криптография.

- Низкая задержка и высокая пропускная способность.

- Нативная поддержка в ядре Linux (и клиенты для большинства ОС).

- Простая модель ключей (каждому пиру — пара ключей).

Определение: пир — это сервер или клиент WireGuard, у которого есть пара публичный/приватный ключ и конфигурация пиров.

Показатели совместимости и системные требования

Факт-бокс:

- Минимальная рекомендуемая оперативная память сервера: 512 МБ.

- Минимальное число vCPU: 1.

- Поддерживаемые ОС для клиентов: Windows, macOS, Linux, Android, iOS, BSD.

- Поддержка IPv4 и IPv6.

Примечание: для большого числа подключений (больше 3–5 на слабом инстансе) стоит выбирать мощнее конфигурацию.

Что вам понадобится перед началом

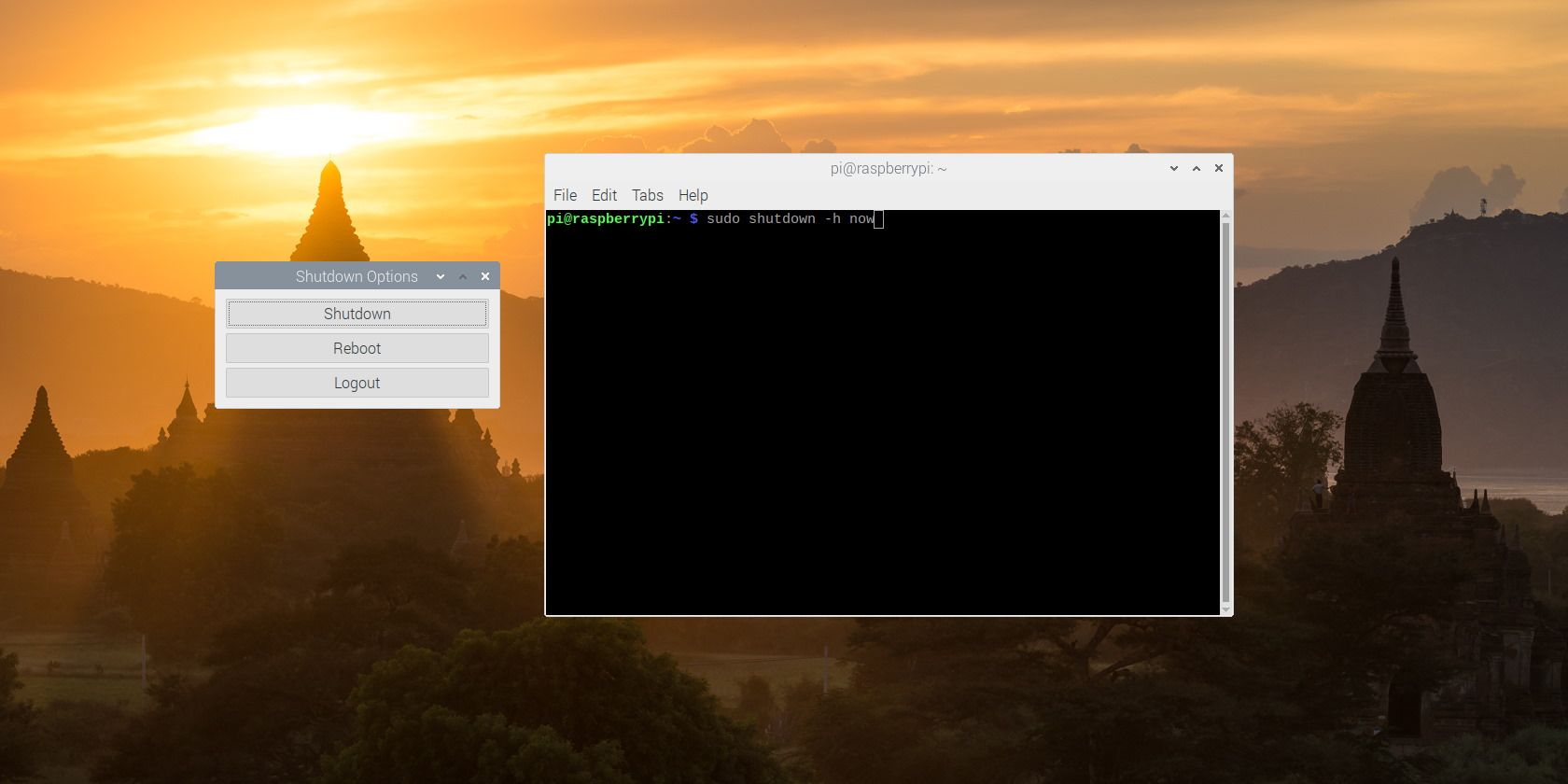

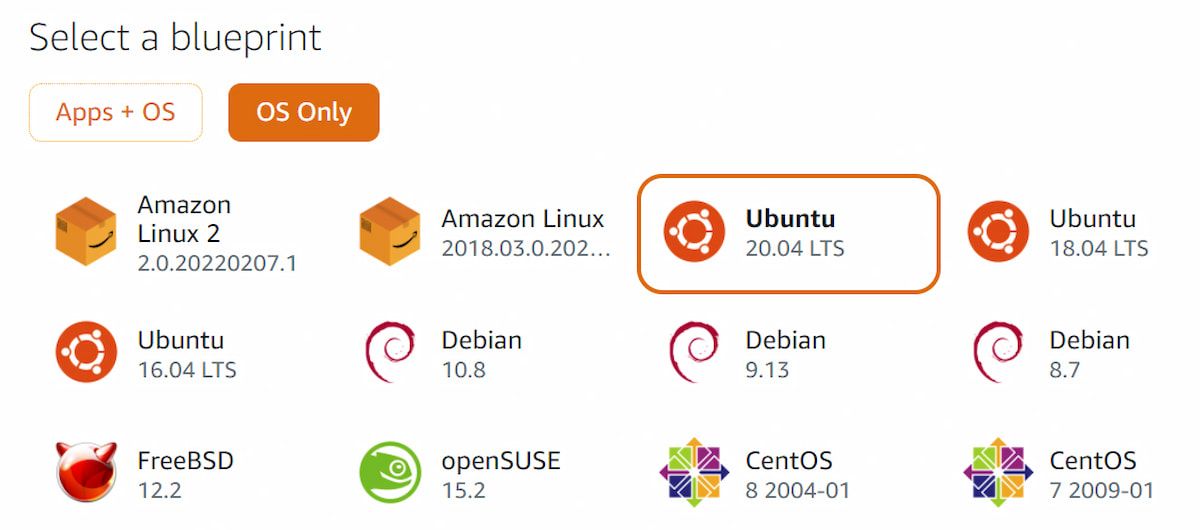

- Образ Linux (в примере — Ubuntu 20.04 LTS). Другие дистрибутивы тоже подойдут, но команды пакетного менеджера могут различаться.

- Доступ к облачному серверу с SSH (например, Amazon Lightsail, DigitalOcean droplet, Hetzner VPS и т.д.).

- Локальное устройство для тестирования (Windows, macOS, Linux, Android или iOS).

- Установленный клиент WireGuard на локальном устройстве.

Совет: убедитесь, что у вас есть разрешение хост-провайдера на запуск VPN‑серверов.

Быстрая схема действий (микро‑методология)

- Создать облачный инстанс и открыть SSH.

- Обновить систему и загрузить скрипт установки WireGuard (например, Angristan).

- Запустить скрипт, ответить на вопросы, сгенерировать конфигурации клиентов.

- Настроить IP‑форвардинг и правила файрвола (NAT).

- Установить клиент, импортировать конфигурацию или просканировать QR‑код.

- Проверить подключение и трафик.

- Настроить мониторинг, резервное копирование и ротацию ключей.

Как создать новый облачный сервер (коротко)

- В панели провайдера выберите образ Ubuntu 20.04 LTS (или другой Linux).

- Выберите регион, ближайший к клиентам.

- Выберите конфигурацию: минимум 512 МБ RAM и 1 vCPU для теста.

- Убедитесь, что выбранное имя хоста, SSH‑ключи и правила доступа корректны.

Замечание: у разных провайдеров названия разделов различаются — ищите «create instance», «launch droplet», «create server».

Установка WireGuard на сервере

В примере используется скрипт установки от Angristan. Скрипт автоматизирует создание ключей и конфигов. Если предпочитаете ручную установку — сохраните раздел «Ручная установка» ниже.

- Подключитесь к серверу по SSH (в Windows можно использовать PuTTY или встроенный OpenSSH в PowerShell).

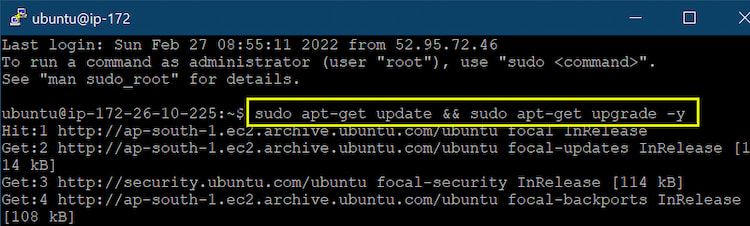

- Обновите пакеты и систему:

sudo apt-get update && sudo apt-get upgrade -y

- Скачайте скрипт установки:

curl -O https://raw.githubusercontent.com/angristan/wireguard-install/master/wireguard-install.sh

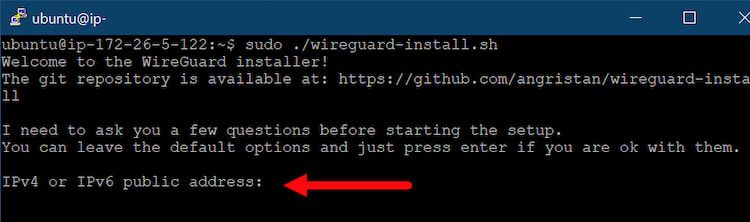

chmod +x wireguard-install.sh- Запустите скрипт:

sudo ./wireguard-install.shСкрипт задаст вопросы: интерфейс, порт, подсеть для VPN, DNS, количество клиентов и т.д. При желании можно принять значения по умолчанию.

Важно: не распространяйте приватные ключи клиентов.

Ручная установка (альтернатива)

Если вы предпочитаете не использовать готовые скрипты, можно установить пакет WireGuard и настроить интерфейс вручную:

sudo apt-get install wireguard qrencode -y

sudo sysctl -w net.ipv4.ip_forward=1Затем сгенерируйте ключи:

wg genkey | tee server_private.key | wg pubkey > server_public.key

wg genkey | tee client_private.key | wg pubkey > client_public.keyСоздайте /etc/wireguard/wg0.conf с конфигурацией интерфейса и пиров. Точные поля и пример конфигурации приведены в разделе «Шаблоны конфигураций».

Как настроить клиента WireGuard

WireGuard генерирует конфигурационный файл для каждого клиента. Файл можно скопировать вручную или сгенерировать QR‑код для мобильного устройства.

Процесс в общих чертах:

- На сервере при установке скрипт запросит имя клиента — введите понятное имя (например, wg0-client-windows).

- Скрипт выдаст конфигурационный файл и путь к нему. Скопируйте или загрузите этот файл.

- Для Android/iOS можно отсканировать QR‑код, сгенерированный скриптом.

Пример конфигурации клиента (фрагмент):

[Interface]

PrivateKey =

Address = 10.66.66.2/24

DNS = 1.1.1.1

[Peer]

PublicKey =

Endpoint = your.server.ip:51820

AllowedIPs = 0.0.0.0/0, ::/0

PersistentKeepalive = 25 Критично: храните приватный ключ в секрете.

Конфигурация файрвола и IP‑форвардинга

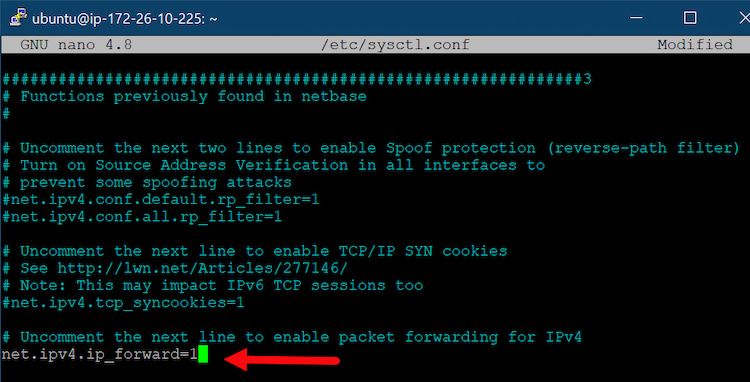

- Откройте sysctl для форвардинга:

sudo nano /etc/sysctl.confНайдите строку #net.ipv4.ip_forward=1 и удалите #:

net.ipv4.ip_forward=1Примените изменения:

sudo sysctl -p

- Настройте NAT с помощью iptables (пример для IPv4):

sudo iptables -A FORWARD -i wg0 -j ACCEPT

sudo iptables -A FORWARD -o wg0 -j ACCEPT

sudo iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADEСохраните правила, чтобы они применялись после перезагрузки (в зависимости от дистрибутива используйте iptables-persistent или nftables).

- При использовании облачной панели откройте UDP‑порт WireGuard (по умолчанию 51820) в настройках сети/файрвола инстанса.

Как подключиться на Windows

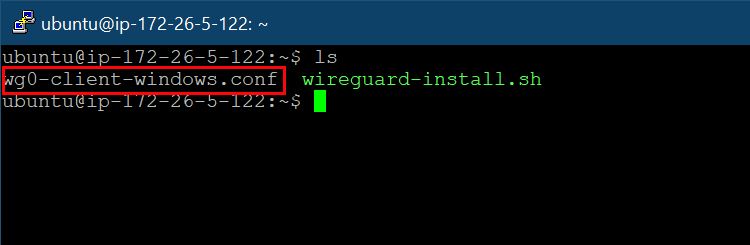

- В терминале сервера выведите список файлов:

ls- Скопируйте имя конфигурационного файла, например

wg0-client-windows.conf. - Посмотрите содержимое файла:

cat wg0-client-windows.conf

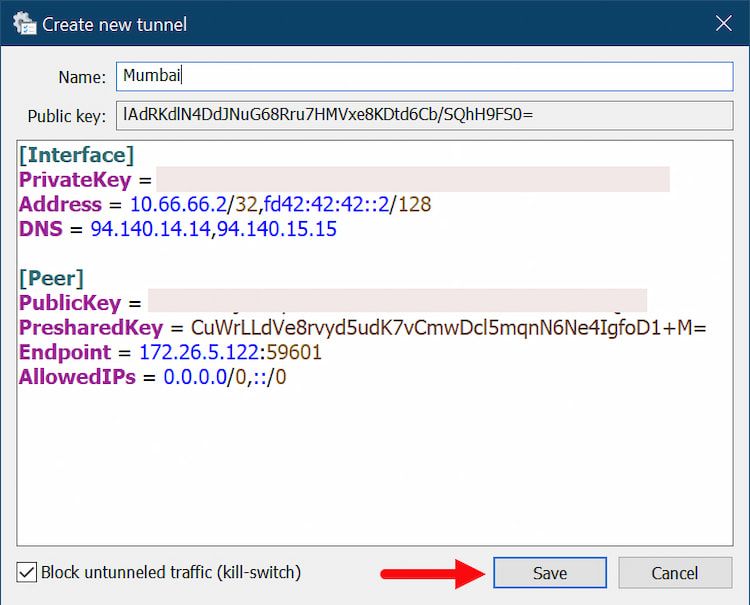

- Скопируйте весь блок от

[Interface]до конца. - Откройте приложение WireGuard на Windows, выберите Add Tunnel > Add empty tunnel.

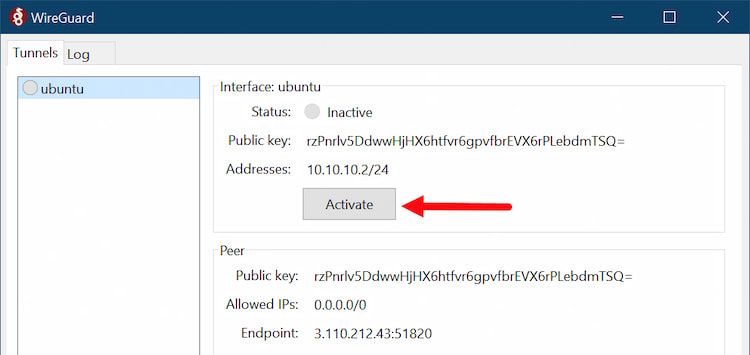

- Вставьте текст конфигурации, сохраните и нажмите Activate.

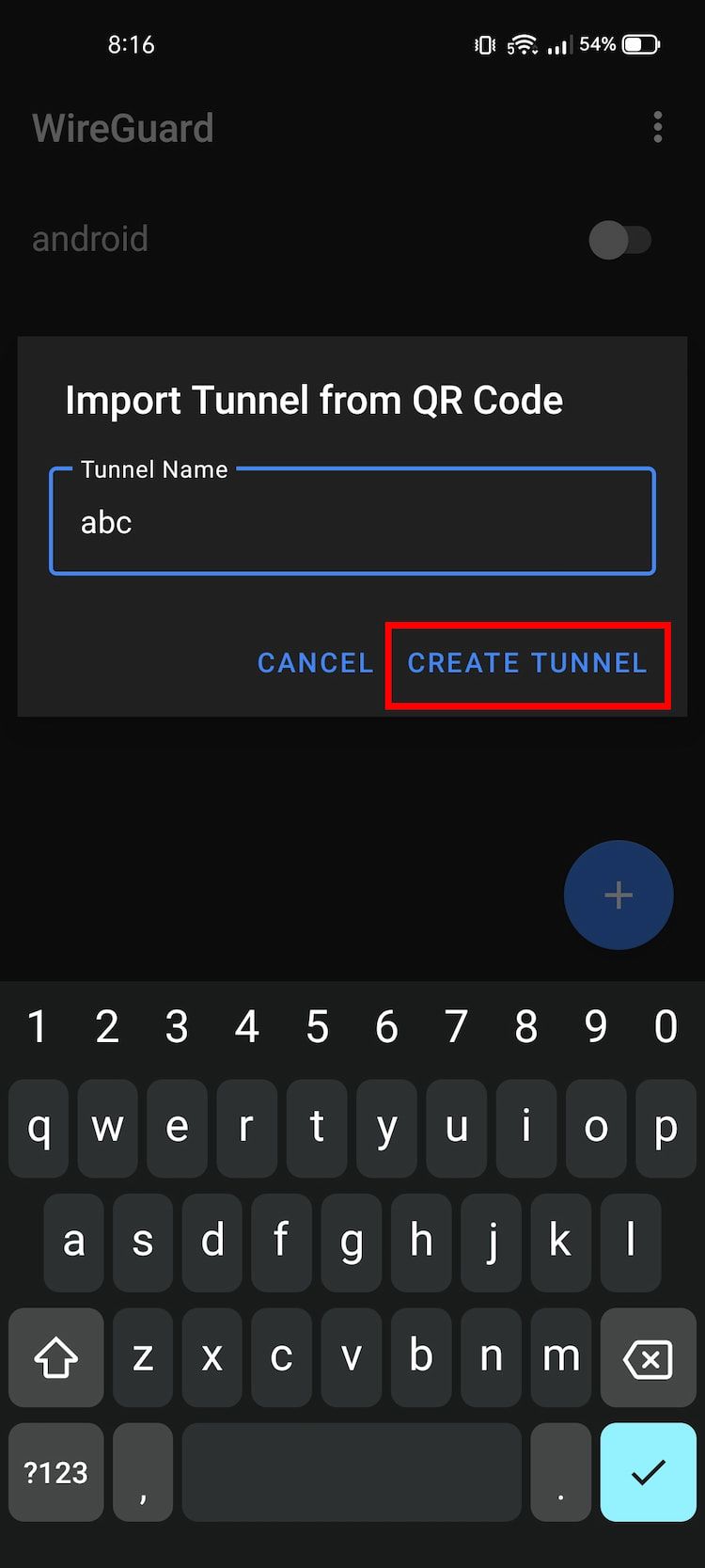

Как подключиться на Android и iOS

- Установите приложение WireGuard из Google Play или App Store.

- Откройте приложение, нажмите кнопку добавления туннеля и выберите Scan from QR code.

- Разрешите доступ к камере и просканируйте QR‑код, сгенерированный на сервере скриптом.

- Дайте имени туннелю понятное название и сохраните.

Как проверять корректность подключения (тесты)

- Проверка статуса интерфейса на сервере:

sudo wg show- Проверка маршрутов и доступности:

ping -c 4 10.66.66.1 # ping до сервера VPN

curl ifconfig.co # проверить внешний IP через VPNКритерии приёмки:

- Клиент получает IP из подсети VPN.

- Пинги между клиентом и сервером проходят.

- Трафик клиента выходит в интернет через сервер (если это требуется по AllowedIPs).

Масштабирование и производительность

- Для нескольких клиентов увеличивайте CPU и пропускную способность сети.

- WireGuard использует эффективную криптографию, но шифрование всё равно требует CPU.

- Виртуальные интерфейсы минимально нагружают систему, поэтому узким местом обычно становится сеть.

Советы по оптимизации:

- Используйте аппаратное ускорение шифрования, если оно доступно.

- Разгружайте ресурсоёмкие сервисы на отдельные хосты.

- Включайте мониторинг пропускной способности.

Безопасность и жёсткое обеспечение

Рекомендации по повышению безопасности:

- Ограничьте доступ к SSH (ключи, отказ по IP, 2FA).

- Храните приватные ключи в защищённом хранилище.

- Включите журналы подключений, но избегайте логирования приватных ключей.

- Регулярно проверяйте обновления пакетов и ядра.

- Настройте бэкапы конфигураций и ключей (шифрованные бэкапы).

Ротация ключей: каждые несколько месяцев выполняйте генерацию новых ключей для серверов и клиентов. Если ключ украден, отзывайте пир в конфигурации сервера и переставляйте конфиг у клиента.

Приватность и соответствие (GDPR и другое)

WireGuard сам по себе не хранит метаданные подключения централизованно. Однако вы как оператор сервера управляете журналами и метаданными (например, IP клиентов, время подключения). Советы:

- Храните минимально необходимые логи.

- Если вы обрабатываете персональные данные граждан ЕС, обеспечьте документированную политику хранения логов и порядок их удаления.

- Уведомляйте пользователей о том, какие данные вы храните и зачем.

Юридическое примечание: эта секция даёт общие рекомендации, а не юридическую консультацию.

Сравнение протоколов (кратко)

WireGuard против OpenVPN и IPsec — качественные различия:

- Простота конфигурации: WireGuard > OpenVPN > IPsec.

- Производительность: WireGuard обычно быстрее.

- Аудит и кодовая база: WireGuard компактнее и легче для аудита.

Выбор зависит от требований к совместимости, центрулизованному управлению и интеграции с существующими решениями.

Шаблоны и готовые сниппеты

Шаблон сервера (/etc/wireguard/wg0.conf):

[Interface]

Address = 10.66.66.1/24

ListenPort = 51820

PrivateKey =

SaveConfig = true

PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

# Peer example

[Peer]

PublicKey =

AllowedIPs = 10.66.66.2/32 Пример клиента (минимум):

[Interface]

PrivateKey =

Address = 10.66.66.2/24

DNS = 1.1.1.1

[Peer]

PublicKey =

Endpoint = your.server.ip:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 25 Плейбук установки — шаг за шагом

- Создайте инстанс и добавьте SSH‑ключ.

- Обновите систему.

- Скачайте и запустите скрипт Angristan или выполните ручную установку пакета.

- Примите настройки сети (выберите подсеть VPN, порт, DNS).

- Сгенерируйте клиента(ов) и скачайте конфиги.

- Настройте sysctl и правила NAT.

- Откройте UDP‑порт в облачном файрволе.

- Импортируйте конфиг на клиент и проверьте соединение.

- Настройте бэкапы и мониторинг.

Инцидентный план и откат (runbook)

Сценарий: приватный ключ клиента скомпрометирован.

- Удалите соответствующий блок [Peer] из /etc/wireguard/wg0.conf на сервере и перезапустите интерфейс:

sudo wg-quick down wg0 && sudo wg-quick up wg0. - Сообщите пользователю сменить приватный ключ и получить новый конфиг.

- Если компрометация серверного ключа — немедленно остановите сервер, сгенерируйте новую пару ключей и обновите конфигурации всех клиентов.

Откат конфигурации:

- При ошибке в конфиге

wg-quick upиспользуйте бэкап файла иwg-quick down.

Роль‑ориентированные чеклисты

Администратор сервера:

- Создать бэкап приватных ключей.

- Включить sysctl ip_forward и проверить NAT.

- Ограничить доступ SSH по ключу и IP.

- Настроить мониторинг сети.

Пользователь (клиент):

- Не делиться приватным ключом.

- Проверить, что DNS и AllowedIPs соответствуют политике.

- При потере устройства — уведомить админа и отозвать пир.

DevOps / инженер интеграции:

- Автоматизировать создание клиентов через Ansible/terraform.

- Включить CI для обновления конфигураций.

- Настроить централизованное логирование и оповещения.

Подводные камни и случаи, когда WireGuard не подойдёт

- Если вам нужна централизованная авторизация через RADIUS без дополнительных слоёв, потребуется интеграция.

- В средах с глубоким DPI, где блокируют UDP или нестандартные порты, может потребоваться туннелирование WireGuard поверх TCP/SSH.

- В крупных корпоративных сетях с множеством маршрутов IPsec всё ещё может оставаться предпочтительным из‑за зрелых инструментов управления.

Совместимость и миграция

- WireGuard доступен в ядре Linux и в виде клиента для остальных ОС.

- Для миграции с OpenVPN: экспортируйте конфигурации и переведите политики маршрутизации и DNS.

Набор тестов приёмки

- Клиент подключается и получает адрес из подсети VPN.

- Пинги клиент↔сервер проходят.

- Внешний IP клиента совпадает с IP сервера (при настройке выхода в интернет через VPN).

- Трафик не ломает DNS (проверка запросов к внешнему DNS).

Decision tree (выбор подхода) — Mermaid

flowchart TD

A[Нужен VPN] --> B{Требуется централизованное управление?}

B -- Да --> C[Рассмотреть OpenVPN/IPsec с централизованным менеджером]

B -- Нет --> D[WireGuard]

D --> E{Проблемы с UDP в сети?}

E -- Да --> F[Туннелировать WireGuard через TCP/SSH или использовать relay]

E -- Нет --> G[Разворачивание стандартной конфигурации WireGuard]Галерея особых случаев (edge cases)

- CGNAT у провайдера: если у вашего сервера или клиента стоит CGNAT, прямое подключение может быть затруднено. Решение: использовать публичный сервер/ретранслятор или обход через туннель.

- Двойной NAT: настройте проброс портов на роутере.

- Сеть с жёсткими ограничениями (корпоративный прокси): тестируйте заранее.

1‑строчный глоссарий

- WireGuard: современный VPN‑протокол.

- Пир (peer): участник сети WireGuard (сервер или клиент).

- AllowedIPs: маршрут(ы), через которые отправляется трафик пира.

Шаблон политики хранения логов (пример)

- Хранить подключение (входящий IP, время) не более 30 дней.

- Не хранить приватные ключи и чувствительные параметры в логах.

- Уведомлять пользователей о политике при регистрации.

Краткое резюме

WireGuard — простой и эффективный способ развернуть собственный VPN. Вы получите контроль над своей приватностью, сэкономите на подписках и сможете гибко настраивать доступ. Для небольших сетей достаточно дешёвого инстанса, но при росте нагрузки планируйте масштабирование и мониторинг.

Полезные напоминания:

- Храните приватные ключи в надёжном месте.

- Настройте форвардинг и NAT.

- Тестируйте подключение на разных клиентах.

Если вы хотите, я могу подготовить адаптированный playbook для Ansible/CloudInit или шаблон конфигурации wg0.conf с переменными под вашу инфраструктуру.

Похожие материалы

Лучшие виджеты для iPhone — обзор и инструкция

Темы WordPress: выбор, установка, управление

KVM на Arch Linux: установка и первая виртуальная машина

Эффект Зейгарник для продуктивности

Ремонт ноутбука: диагностика и практические советы