Оптимизация Docker-образов: безопасность и эффективность

Важно: перед применением в продакшне проверьте совместимость выбранного базового образа с вашими зависимостями и политиками безопасности.

Зачем оптимизировать Docker-образ

Оптимизация образа решает три основные задачи: экономия места и сети, минимизация поверхности атаки и ускорение CI/CD. Понятие “оптимизация” включает уменьшение размера образа, удаление ненужных инструментов сборки из финального образа, правильную обработку конфигураций и секретов и автоматическое сканирование уязвимостей.

Краткое определение: Docker-образ — это слоёная файловая система с метаданными, которая служит шаблоном для запуска контейнеров.

Начало с минимального базового образа

Один из ключевых факторов — выбор базового образа. Чем меньше и чище образ, тем меньше будет итоговый размер и меньше потенциальных уязвимостей. Рекомендуется выбирать официальные образы от проверенных поставщиков с регулярными обновлениями и активной документацией.

В примере приложения-калькулятора выбран python:3.11-slim-bookworm — минимальный образ с необходимым набором для запуска приложения.

# Starting With a Minimal Base Image

FROM python:3.11-slim-bookworm AS builderАльтернатива — python:3.11-alpine. Альпайн обычно меньше, но может требовать ручной сборки зависимостей на musl-libc и не содержать привычных бинарных колёс. Для некоторых библиотек (например, cryptography, numpy) потребуется установка build-essential и других пакетов, что может свести на нет выигрыш по размеру.

Когда не стоит выбирать Alpine: если вы используете бинарные расширения, которые не протестированы на musl, или если ваш стек требует glibc.

Запуск приложений не от root

Запуск контейнера под root увеличивает риск компрометации хоста при эскалации привилегий. Лучший подход — создать и использовать системного пользователя с ограниченными правами.

В примере создаётся пользователь calculator и добавляется в группу calculator:

# Set non-root user for security

RUN adduser calculator --system

# Add the user to the calculator group

RUN addgroup calculator && adduser calculator calculator

Принцип: разделяйте права — процессам нужны только те разрешения, которые необходимы для работы. В продакшене дополнительно ограничьте возможности с помощью seccomp, AppArmor/SELinux и capability-dropping.

Копирование необходимых файлов и создание виртуального окружения

Изоляция зависимостей внутри контейнера гарантируется созданием виртуального окружения. Это позволяет контролировать версии зависимостей и не полагаться на системные пакеты.

Копируем файлы и создаём venv:

# Set working directory and copy necessary files

WORKDIR /app

COPY app.py .

COPY requirements.txt .

COPY config.json ./

# Copy config.json from the local directory

# Create a virtual environment and install dependencies

RUN python -m venv /venv

ENV PATH="/venv/bin:$PATH"

RUN /venv/bin/pip install --upgrade pip --no-cache-dir --requirement requirements.txtЗаметки по venv:

- venv внутри контейнера лёгкий и предсказуемый; не копируйте system-wide пакеты.

- Альтернатива — использовать системный pip в минимальном образе, но это снижает изоляцию.

Минимизация слоёв для эффективности

Каждое Dockerfile-объявление создаёт новый слой. Чем меньше слоёв, тем меньше накладных расходов при хранении и распространении образа. Объединяйте команды в один RUN, удаляйте временные файлы и кеши в том же RUN, где они создаются.

Оригинальный пример:

# Minimizing Layers for Efficiency

# Combine commands to reduce the number of layers

RUN echo "Build process goes here" && \

/venv/bin/python -m compileall . && \

rm -rf __pycache__Хорошая практика: ставьте очистку кешей и временных файлов в том же RUN-блоке. Для apt используйте apt-get clean и удаляйте /var/lib/apt/lists.

Обработка конфигураций и секретов

Никогда не встраивайте секреты в образ. Разделяйте конфигурацию от кода: используйте внешние файлы, переменные окружения, секреты Docker/Kubernetes или Vault.

Пример размещения конфигурации в отдельной директории и установка владельца:

# Securing Configuration Handling

RUN mkdir /config && chown calculator:calculator /config

Копирование и экспорт пути конфигурации:

# Copy the config.json file into the container

RUN cp config.json /config/config.json

ENV CONFIG_PATH=/config/config.jsonРекомендации:

- В dev можно добавлять пример config.example.json в репозиторий, но реальный config.json храните отдельно и монтируйте как секрет/volume.

- Для чувствительных значений используйте секреты оркестратора, а не ENV в Dockerfile.

Мультистадийные сборки

Мультистадийная сборка отделяет среду сборки от финального образа. Всё, что нужно только во время сборки (таски, компиляторы, кеши), остаются в промежуточных слоях и не попадают в прод-образ.

Пример копирования только необходимых артефактов из этапа builder:

# Leveraging Multi-Stage Builds

FROM python:3.11-slim-bookworm

COPY --from=builder /etc/passwd /etc/passwd

COPY --from=builder /etc/group /etc/group

COPY --from=builder /venv /venv

COPY --from=builder /config /config

COPY --from=builder /app /app

# Copy the application code

Преимущество: итоговый образ аккуратный, меньше уязвимостей и ярче разграничение окружений.

Когда не использовать мультистадию: если ваш процесс настолько прост, что стадию сборки легко встраивать в финальный образ без значительных накладных расходов.

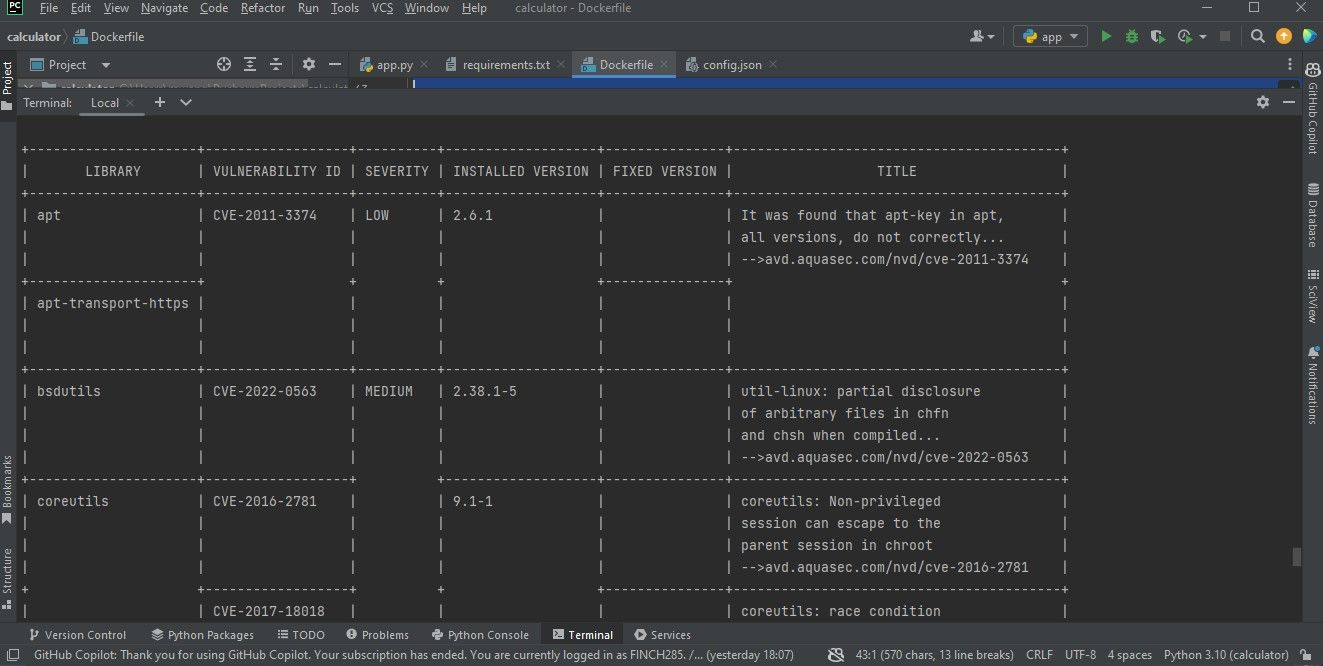

Сканирование образов на уязвимости

Сканирование помогает находить уязвимости в слоях и зависимостях. В примере используется Trivy (Aqua Security). Инструменты как Trivy или Clair анализируют CVE-базы и сообщают об устаревших или уязвимых пакетах.

Установка Trivy (пример для Debian/Ubuntu):

# Install Trivy for Debian/Ubuntu

RUN apt-get update && \

apt-get install -y wget apt-transport-https gnupg lsb-release && \

wget -qO - https://aquasecurity.github.io/trivy-repo/deb/public.key | apt-key add - && \

echo "deb https://aquasecurity.github.io/trivy-repo/deb bookworm main" \

| tee -a /etc/apt/sources.list.d/trivy.list && \

apt-get update && \

apt-get install -y trivyЗапуск сканирования образа (локально):

docker run --rm `

-v /var/run/docker.sock:/var/run/docker.sock `

-v $HOME/Library/Caches:/root/.cache/ `

aquasec/trivy:0.18.3 `

Интерпретация результатов: приоритет устранения определяется критичностью уязвимости и её эксплуатируемостью в вашем окружении. Не все CVE применимы к вашему стеку — оцените воздействие.

Запуск приложения под ненулевым пользователем (сводка и исправление опечатки)

В исходном тексте был дублирующий блок и опечатка “calculato r”. Правильно:

# Running Applications as Non-Root Users

WORKDIR /app

USER calculator

# Activate the virtual environment and run the application

CMD ["/bin/bash", "-c", "source /venv/bin/activate && python app.py"]

Убедитесь, что директории и файлы принадлежат user:group, под которыми вы запускаете процесс.

Контейнеризация приложений на других языках — краткие ориентиры

Каждый язык имеет свои особенности при контейнеризации:

- Java: часто используют multi-stage с Maven/Gradle и финальный образ на jre или distroless.

- Go/Rust: компилируют статические бинарники в builder и копируют в scratch/малый образ.

- Node.js: минимизируйте node_modules, используйте npm ci и production-only установки.

Правило: собирайте где нужно, исполняйте в самом маленьком возможном образе.

Чек-лист оптимизации — быстрый SOP

- Выбрать минимальный базовый образ (проверить совместимость).

- Использовать multi-stage сборку.

- Объединять команды и удалять кеши в одном RUN.

- Не хранить секреты в образе — использовать секреты/volumes.

- Создать и запускать процесс от ненулевого пользователя.

- Сканировать образы (Trivy/Clair) в CI.

- Пинить версии зависимостей и фиксировать теги образов.

- Автоматизировать обновления и регламентировать обновление образов.

Критерии приёмки

- Размер финального образа соответствует ожиданиям проекта (базовая договорённость команды).

- Отсутствуют встраиваемые секреты и конфигурации; все секреты хранятся в защищённом хранилище.

- Сканирование не выявило критических/важных уязвимостей или вы завели задачи на их исправление.

- Контейнер запускается под ограниченным пользователем и имеет минимальные привилегии.

Тестовые сценарии и приёмочные тесты

- Запуск контейнера: образ должен стартовать и отвечать на запросы (smoke test).

- Повторяемая сборка: два билда с одинаковыми входными данными дают идентичный контейнер (по тегу/содержимому).

- Сканирование: после билда Trivy не должен возвращать критические CVE; при наличии — автоматизированное создание тикета.

Матрица рисков и меры смягчения

| Риск | Вероятность | Влияние | Митигирующая мера |

|---|---|---|---|

| Утечка секретов | Средняя | Высокое | Использовать секреты оркестратора, Vault |

| Уязвимости в пакетах | Высокая | Высокое | Регулярное сканирование, автоматические обновления базовых образов |

| Большой размер образа | Средняя | Среднее | Multi-stage, удаление кешей, сжатие статических артефактов |

| Неправильные права файлов | Средняя | Среднее | Проверки в CI, запуск от ненулевого пользователя |

Роли и обязанности (короткие чек-листы)

- Разработчик: обеспечить переносимость приложения, pin-зависимости, добавить Dockerfile.

- DevOps/Инженер релизов: поддерживать CI-пайплайн, сканирование, управление реестром.

- Команда безопасности: проводить ревью базовых образов, правила обновлений и политики секретов.

Сниппеты и шаблоны

Минимальный шаблон Dockerfile (с учётом лучших практик):

FROM python:3.11-slim-bookworm AS builder

WORKDIR /app

COPY requirements.txt ./

RUN python -m venv /venv && /venv/bin/pip install --no-cache-dir -r requirements.txt

COPY . /app

RUN adduser --system calculator && chown -R calculator:calculator /app /venv

FROM python:3.11-slim-bookworm

COPY --from=builder /venv /venv

COPY --from=builder /app /app

COPY --from=builder /etc/passwd /etc/passwd

USER calculator

WORKDIR /app

ENV PATH="/venv/bin:$PATH"

CMD ["/bin/bash", "-c", "source /venv/bin/activate && python app.py"]Адаптируйте и дополняйте под свой стек.

Decision flow — как выбрать стратегию образа

flowchart TD

A[Нужен минимальный образ?] -->|Да| B[Использовать slim/distroless/scratch]

A -->|Нет| C[Использовать полнофункциональный образ]

B --> D[Есть бинарные зависимости?]

D -->|Да| E[Использовать multi-stage и компиляцию на glibc-образе]

D -->|Нет| F[Alpine или slim]

C --> G[Сократить слои и очистить кеши]Когда оптимизация может не подойти

- Если разработка идёт очень быстро, и приоритет — скорость разработки, небольшое увеличение размера может быть допустимо.

- Если используемые библиотеки не совместимы с минимальными образами (например, musl vs glibc), лучше выбрать совместимый базовый образ.

Безопасность и hardening

- Удаляйте менеджеры пакетов и build-tools из финального образа.

- Используйте ReadOnlyRootFilesystem там, где это возможно.

- Ограничьте capabilities: добавляйте только те, что нужны (например, CAP_NET_BIND_SERVICE при необходимости).

- Добавьте мониторинг целостности образов и runtime-сканирование.

Примечания по приватности и соответствию (GDPR)

Docker-образ сам по себе не хранит пользовательские персональные данные, но приложения внутри могут. Убедитесь, что логи и конфиги не содержат персональных данных при сохранении образов и что секреты не включены в образ.

Совместимость и миграция

- Фиксируйте теги базовых образов (не используйте latest в проде).

- План обновления: периодический пересбор и тестирование образов при релизах обновлений базового образа.

Краткое объявление для команды (100–200 слов)

Мы вводим стандарт оптимизации Docker-образов для всех внутренних приложений. Цель — уменьшить размер образов, снизить поверхность атаки и ускорить доставку в продакшн. Рекомендации: использовать минимальные базовые образы, мультистадийные сборки, запускать процессы не от root, хранить конфигурации отдельно и автоматически сканировать образы (Trivy). Пожалуйста, обновите существующие Dockerfile в течение двух итераций и добавьте проверки сканирования в CI.

Социальная превью-подсказка

OG title: Оптимизация Docker-образов: безопасность и эффективность OG description: Практическое руководство по уменьшению размера, повышению безопасности и ускорению деплоя Docker-образов с примером для Python.

Итог

Оптимизация Docker-образов — сочетание технических приёмов и организационных процессов: правильный базовый образ, мультистадия, запуск от не-root-пользователя, безопасная обработка конфигураций и автоматическое сканирование. Настройте CI, согласуйте критерии приёмки и регулярно пересматривайте политику образов — это уменьшит риски и ускорит доставку приложений.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента