Как протестировать VPN: руководство по проверке приватности и безопасности

Зачем тестировать VPN

Основная цель VPN — повысить приватность и безопасность в интернете. Надёжный VPN скрывает онлайн-активность от провайдера и государства, разблокирует контент по геолокации и защищает от некоторых видов атак. Но не все VPN ведут себя одинаково: некоторые протекают, имеют проблемы с DNS или WebRTC, другие — поставляются с вредоносным установщиком (особенно бесплатные клиенты).

Ниже — подробный список тестов, объяснение терминов и практическая методика, которую можно быстро применить на своём устройстве.

Краткие определения (по одной строке)

- IP — уникальный адрес устройства в интернете.

- DNS — сервис, который переводит домены в IP-адреса.

- WebRTC — браузерный протокол для прямой передачи аудио/видео и данных.

- Шифрование VPN — механизм, превращающий трафик в нечитаемые данные между клиентом и сервером.

Содержание статьи

- Проверка IP-адреса

- Тест шифрования (Wireshark)

- Проверка на DNS-утечки

- Проверка на WebRTC-утечки

- Проверка установщика/клиента на вредоносное ПО

- Тест скорости

- Проверка обхода цензуры

После разделов — методика тестирования, контрольные списки для ролей, критерии приёмки, сценарии отказа и рекомендации по устранению проблем.

1. Проверка IP-адреса

Зачем: убедиться, что ваш публичный IP меняется при подключении к VPN. Если VPN не меняет IP — он не скрывает вас от сайтов и провайдера.

Шаги:

- Отключите VPN.

- Откройте браузер и введите «Какой у меня IP‑адрес?» или перейдите на сервис проверки IP.

- Запишите показанный публичный IP.

- Включите VPN и подключитесь к серверу.

- Повторите запрос и сравните IP-адреса.

Интерпретация:

- Если IP отличается и адрес относится к провайдеру VPN — тест пройден.

- Если IP остался прежним — возможна утечка; проверьте отдельные настройки VPN-клиента и сетевые маршруты.

Совет: иногда VPN предоставляет IPv6-адрес, а ваш провайдер — IPv4 (или наоборот). Проверьте оба протокола (IPv4 и IPv6).

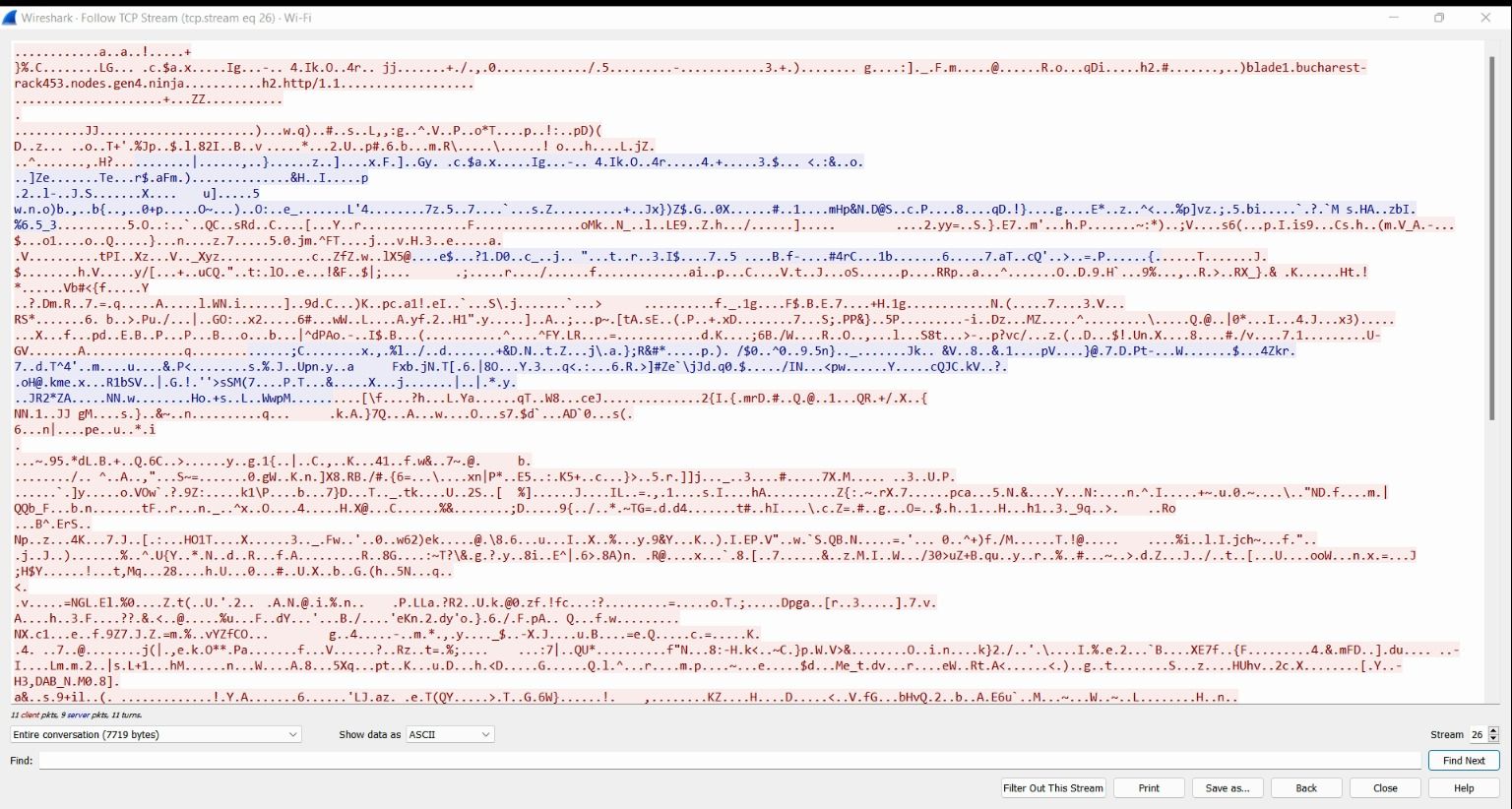

2. Тест шифрования с помощью Wireshark

Зачем: убедиться, что трафик между вашим устройством и сервером VPN зашифрован и его нельзя прочитать при перехвате.

Что потребуется: Wireshark (бесплатный сниффер пакетов).

Шаги:

- Установите Wireshark и запустите от имени администратора/суперпользователя.

- Выберите сетевое устройство с наибольшей активностью (обычно Wi‑Fi или Ethernet).

- Нажмите на кнопку захвата (синяя иконка в левом верхнем углу) и позвольте захвату работать 1–3 минуты.

- Остановите захват (красная квадратная иконка).

- Найдите пакеты, соответствующие протоколам VPN (WireGuard, OpenVPN, IKEv2, IPSec и т. п.).

- Правой кнопкой мыши откройте поток (Follow → UDP/TCP Stream) и посмотрите содержимое.

Интерпретация:

- Если содержимое потока нечитаемое и выглядит как «бинарный мусор» — шифрование работает.

- Если видны читаемые HTTP-запросы, заголовки или токены — шифрование отсутствует и есть серьёзная проблема.

Примечание: WireGuard использует UDP и собственный формат, OpenVPN может быть UDP или TCP; фильтры в Wireshark помогут найти нужные потоки.

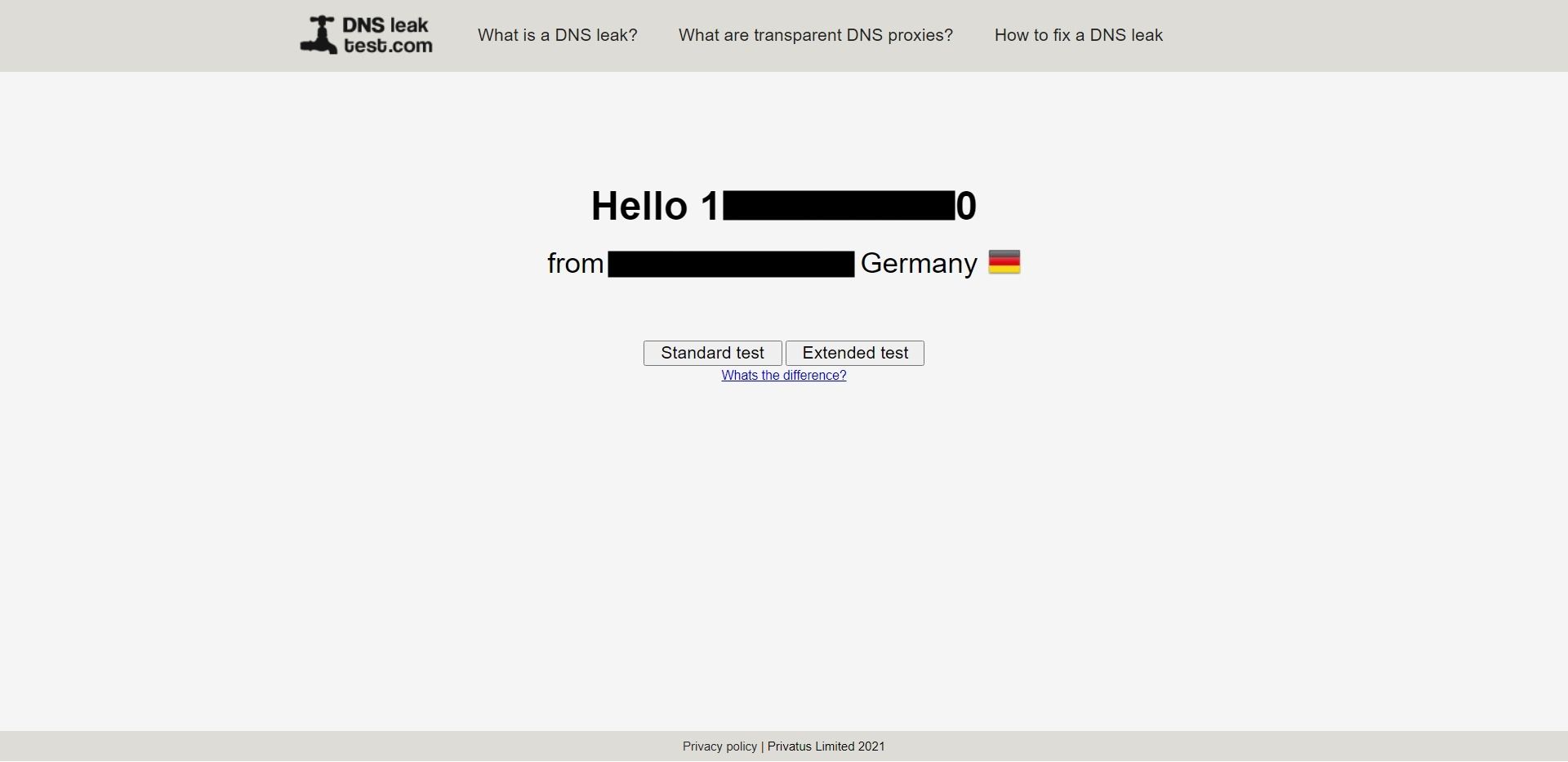

3. Проверка на DNS‑утечки

Почему важно: если DNS‑запросы проходят вне VPN‑туннеля, ваш провайдер и сторонние сервисы увидят, какие домены вы запрашиваете.

Как тестировать:

- Подключитесь к VPN.

- Перейдите на DNSLeakTest (dnsleaktest.com) или аналогичный сервис.

- Запустите стандартный или расширенный тест.

- Сравните показанные IP и провайдеры DNS с ожидаемыми (IP сервера VPN).

Интерпретация:

- Если видны адреса вашего локального провайдера или сторонних DNS (не связанные с VPN) — это DNS‑утечка.

- Если показаны DNS-серверы VPN-поставщика — утечки нет.

Как исправить:

- В настройках клиента включите встроенные DNS от VPN (если есть).

- Включите «kill switch», если клиент поддерживает.

- Принудительно укажите DNS-серверы в настройках сети на адреса DNS-поставщика VPN или на защищённые сервисы (например, 1.1.1.1), но это нужно делать только если вы уверены в корректности роутинга через VPN.

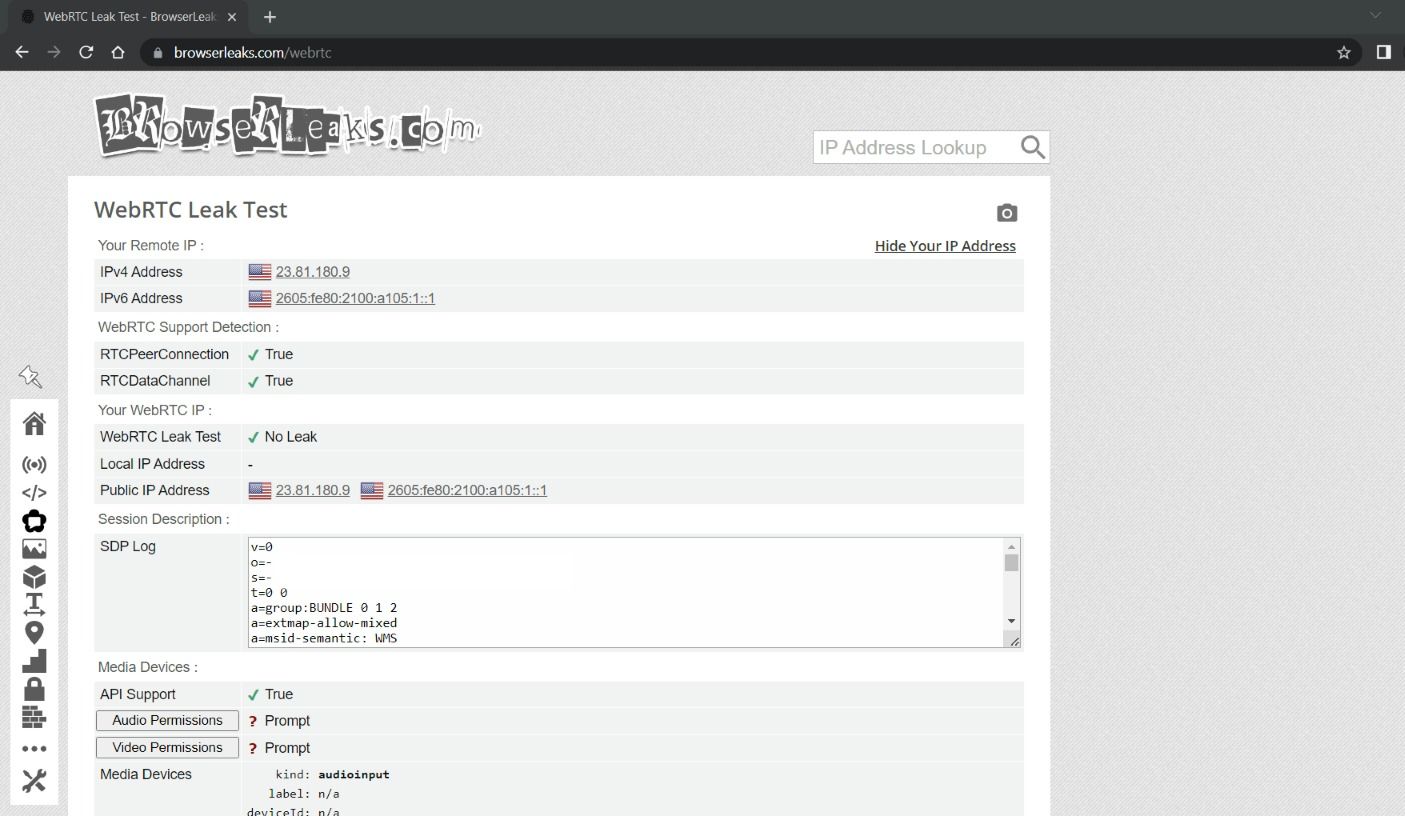

4. Проверка на WebRTC‑утечки

Почему важно: WebRTC может раскрывать ваш реальный IP браузеру, минуя VPN.

Как тестировать:

- Подключитесь к VPN.

- Откройте браузер (Chrome, Firefox, Edge) и перейдите на BrowserLeaks (browserleaks.com/webrtc) или аналог.

- Посмотрите поле «Public IP Address» (Публичный IP).

Интерпретация:

- Если публичный IP совпадает с IP VPN — WebRTC не течёт.

- Если виден ваш реальный IP или локальный сетевой адрес — есть утечка.

Решения:

- Отключите WebRTC в настройках браузера или установите расширение, блокирующее утечки.

- Используйте браузер с лучшими политиками конфиденциальности (пример: Firefox), если WebRTC критичен.

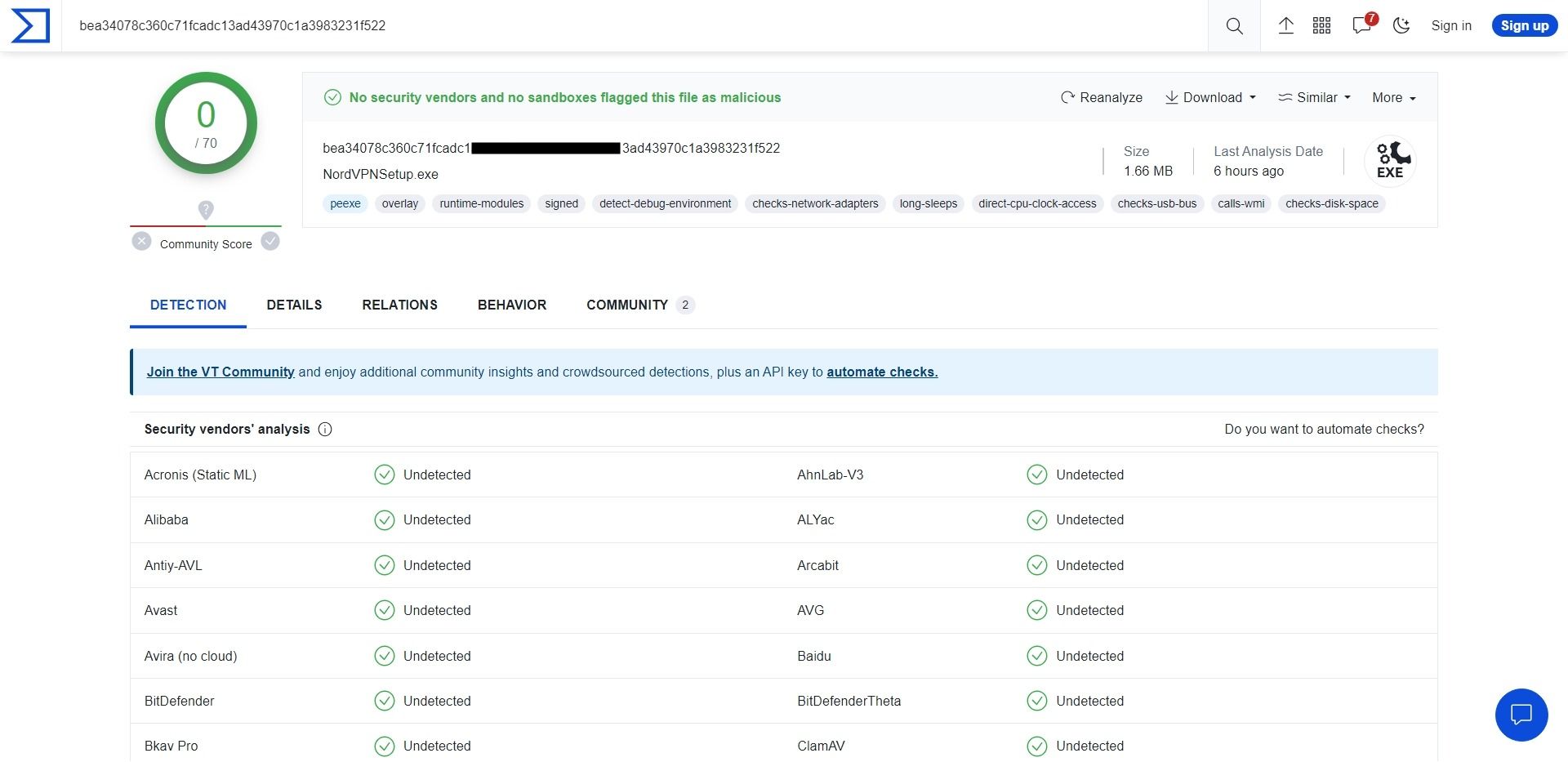

5. Проверка установщика и клиента на вредоносное ПО

Почему важно: особенно для бесплатных VPN риск получить заражённый или шпионящий клиент выше.

Как тестировать:

- Перед установкой скачайте установщик с официального сайта.

- Перейдите на VirusTotal (virustotal.com).

- Нажмите «Choose file» (Выбрать файл) и загрузите установочный файл.

- Проанализируйте отчёт по детектам и комментариям.

Дополнительно:

- Читайте политику конфиденциальности VPN, обзоры и отзывы.

- Предпочитайте VPN из известных юрисдикций и с открытой политикой логирования.

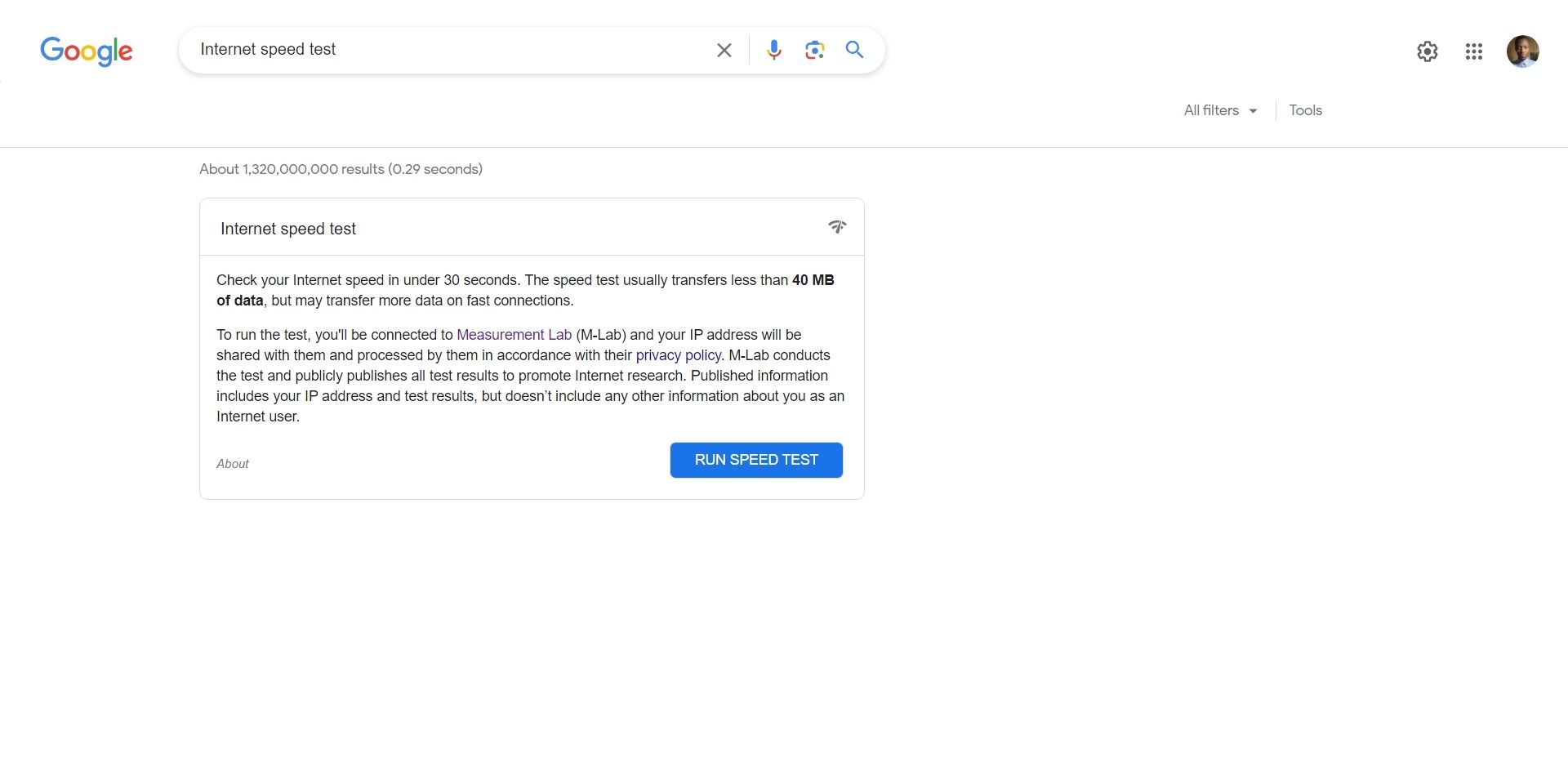

6. Тест скорости

Почему важно: VPN может замедлять соединение. Иногда — значительно, иногда — вовсе незначительно.

Как тестировать:

- Отключите VPN и перейдите в поиске Google и введите «тест скорости интернета».

- Нажмите «Запустить тест скорости» (RUN SPEED TEST). Запишите показатели ping, загрузки (download) и отдачи (upload).

- Подключитесь к VPN и повторите тест на том же сервере и в то же время суток.

- Сравните результаты.

Интерпретация:

- Небольшое снижение скорости — норма.

- Большие падения задержки или скорости — проверьте выбранный сервер (попробуйте ближний), протокол (WireGuard обычно быстрее) и нагрузку сети.

Советы:

- Для стриминга и игр выбирайте сервера с низкой латентностью поблизости.

- Сравнивайте разные протоколы (WireGuard, OpenVPN, IKEv2).

7. Проверка обхода цензуры и блокировок

Когда вы используете VPN, чтобы получить доступ к заблокированным сайтам или сервисам (например, при блокировке по геолокации или в стране с сильной фильтрацией), сделайте следующее:

- Подключитесь к VPN-серверу в разрешённой юрисдикции.

- Попробуйте открыть ранее заблокированный сайт или сервис.

- Если доступ открыт — VPN обходит цензуру.

Примечание: некоторые сервисы (стриминги, корпоративные сети) блокируют известные адреса VPN. В этом случае попробуйте выделенный IP или сервер с другим профилем.

Методика полного теста — мини‑руководство (SOP)

- Подготовка

- Обновите VPN-клиент до последней версии.

- Убедитесь, что в системе включены только необходимые сетевые интерфейсы.

- Базовые проверки при отключённом VPN

- Узнайте публичный IPv4/IPv6.

- Запустите тест скорости.

- Подключение и проверки

- Включите VPN.

- Проверьте IP.

- Запустите DNSLeakTest.

- Запустите BrowserLeaks (WebRTC).

- Откройте Wireshark и захватите 1–3 минуты трафика.

- Проверьте инсталлятор на VirusTotal (если ещё не установлено).

- Тест скорости при подключённом VPN

- Повторите тест скорости, при необходимости смените сервер и протокол.

- Документирование

- Сохраните скриншоты и логи.

- Сформируйте отчёт: pass/fail по каждому пункту и рекомендации.

Контрольные списки по ролям

Пользователь (конечный):

- Скачать клиент только с официального сайта.

- Проверить IP до и после подключения.

- Запустить DNSLeakTest и BrowserLeaks.

- Выполнить тест скорости.

- Включить автозапуск kill switch (если доступен).

Системный администратор / инженер безопасности:

- Проверить маршрутизацию и политики брандмауэра.

- Убедиться в правиле, что DNS-запросы идут через туннель.

- Настроить мониторинг и оповещения на изменение публичного IP сервера.

- Автоматизировать проверку с помощью скриптов и CI.

Аудитор приватности:

- Проанализировать политику логирования VPN.

- Проверить юрисдикцию и условия хранения данных.

- Включить тесты на сторонние утечки (IPv6, WebRTC, DNS) в периодический чеклист.

Критерии приёмки

Для каждого теста определите «Пройдено» или «Не пройдено».

- IP: Пройдено, если публичный IP соответствует серверу VPN.

- Шифрование: Пройдено, если содержимое трафика нечитаемо в Wireshark.

- DNS: Пройдено, если DNS‑серверы соответствуют VPN.

- WebRTC: Пройдено, если public IP — IP VPN.

- Malware: Пройдено, если VirusTotal не показывает тревожных детектов и поставщик имеет хорошую репутацию.

- Скорость: Принято, если производительность достаточна для целевого сценария (стриминг/работа/игры).

Сценарии, когда VPN не защищает (примеры)

- Неправильная конфигурация DNS вызывает утечки.

- WebRTC в браузере выдаёт реальный IP.

- «Kill switch» отключён, и при разрыве VPN трафик идёт напрямую.

- Клиент содержит вредоносный код (особенно у неизвестных бесплатных провайдеров).

- Проблемы на уровне оператора мобильной сети или корпоративного прокси, которые форсируют маршруты.

Альтернативные подходы и когда их использовать

- Tor: предпочтителен для сильной анонимности, но медленнее и сложнее для стриминга.

- Прокси (SOCKS/HTTP): полезны для разблокировки, но не обеспечивают комплексного шифрования системы.

- Split tunneling: полезно, когда нужно отправлять трафик в интернет напрямую (например, локальные сервисы), но это уменьшает приватность для выбранного трафика.

Ментальные модели и эвристики

- «Туннель vs прослушка»: представьте VPN как туннель — проверяйте, что весь трафик действительно идёт внутри.

- «Многоуровневая защита»: VPN — лишь один слой; сочетайте с HTTPS, блокировщиками трекеров и антивирусом.

- «Проверка по шагам»: сначала IP → DNS → WebRTC → шифрование → скорость.

Риск‑матрица (качественная) и меры снижения

- Утечка IP/DNS/WebRTC — высокий риск утраты приватности. Меры: включить DNS от VPN, блокировать WebRTC, включить kill switch.

- Вредоносный клиент — высокий риск компрометации. Меры: проверка на VirusTotal, скачивание только с официального сайта, использование проверенных провайдеров.

- Сильное падение скорости — средний риск для UX. Меры: смена сервера, протокола, выделенный IP.

Краткое резюме

Проведите серию тестов: IP, DNS, WebRTC, шифрование, злоумышленники/вредоносное ПО и скорость. Примените предложенный SOP и контрольные списки, чтобы объективно оценить работу VPN. Если какой‑то тест провален, выполните рекомендованные шаги по исправлению или смените поставщика.

Важно: VPN — важный, но не единственный инструмент защиты. Сочетайте его с другими мерами безопасности.

Краткое руководство для социальных сетей: «Как проверить VPN: IP, DNS, WebRTC, шифрование и скорость — пошаговая инструкция и чек‑листы для пользователей и админов».

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента