Как проверить, следит ли работодатель за вашим рабочим ноутбуком

Important: если ноутбук выдан работодателем, удалять или отключать подозрительные компоненты без разрешения может нарушить правила компании и поставить под угрозу вашу работу.

Быстрые ссылки

- Найти программы мониторинга

- Проверить подозрительные подключения

- Найти необычные сертификаты

- Просмотреть Event Viewer и логи Console

- Проверить процессы с высоким потреблением ресурсов

- Проверить активность веб‑камеры и подозрительные расширения

- Что делать, если работодатель следит за вами

Введение

Многие сотрудники подозревают, что работодатель отслеживает активность на рабочем ноутбуке. Это может быть легитимная мера безопасности или административный контроль, но иногда мониторинг выходит за рамки. В этой инструкции — пошаговые проверки, объяснения, какие признаки указывают на слежку, и практические действия, которые можно предпринять. Все шаги ориентированы на Windows и macOS.

1. Найти программы мониторинга

Почему это важно. Программы мониторинга (agent, endpoint security, MDM, remote management) явно говорят о наличии контроля. Но не все «неизвестные» процессы — слежка: некоторые — системные агенты.

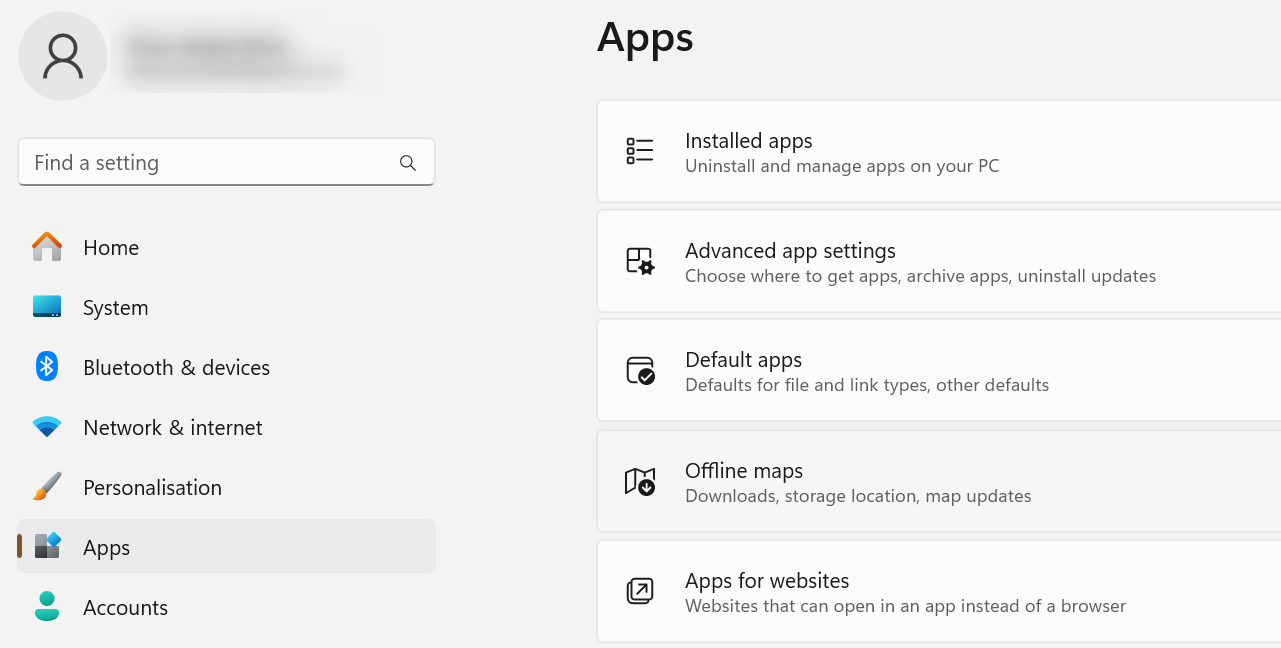

Windows — как проверить:

- Нажмите правой кнопкой по кнопке Пуск и откройте Параметры.

- Перейдите в раздел Приложения → Установленные приложения.

- Просмотрите список — ищите слова: monitor, agent, remote, management, endpoint, citrix, teamviewer (при отсутствии официального указания от IT), splunk, carbonblack, crowdstrike, lacework и т. п.

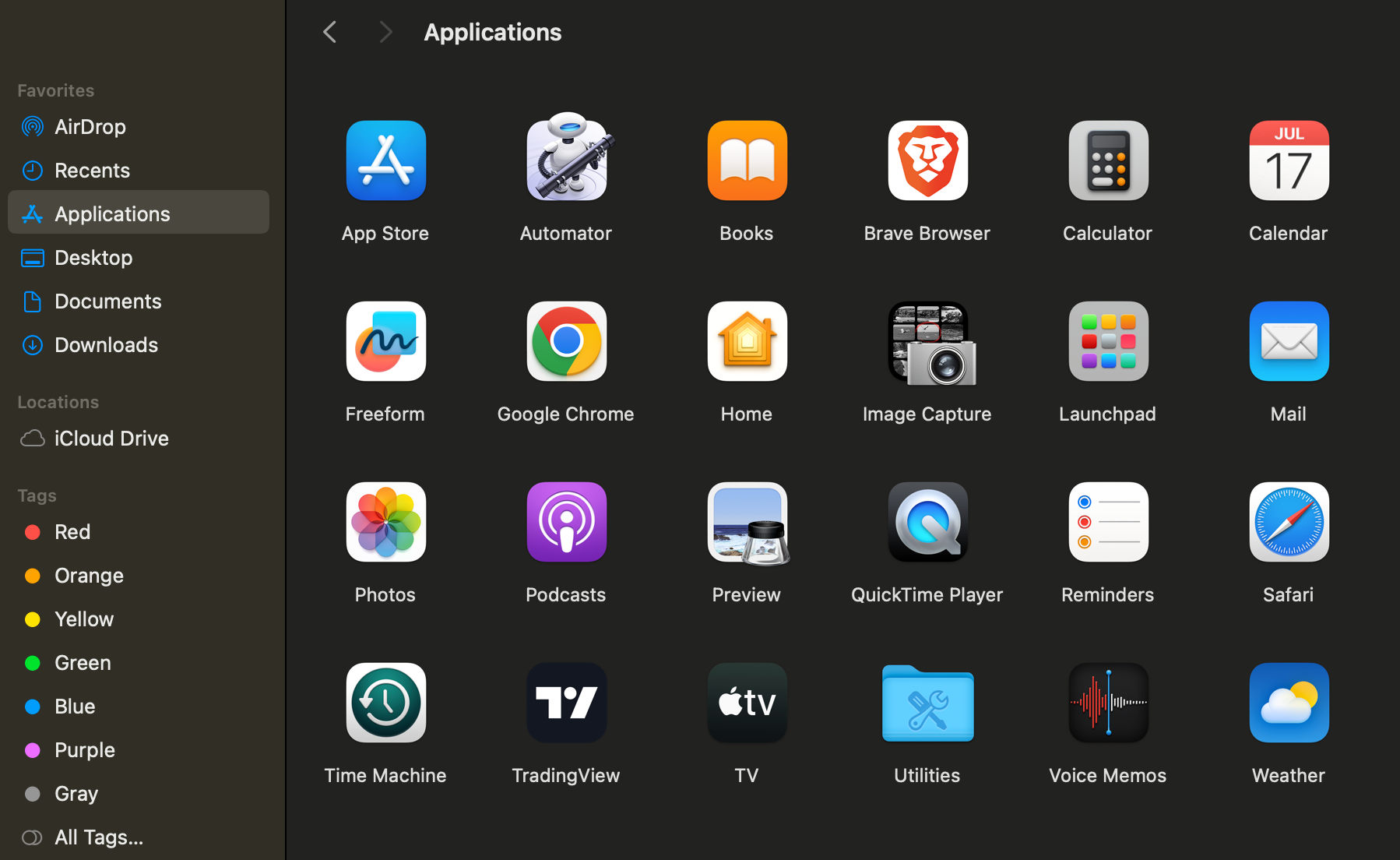

macOS — как проверить:

- Откройте Finder → Программы.

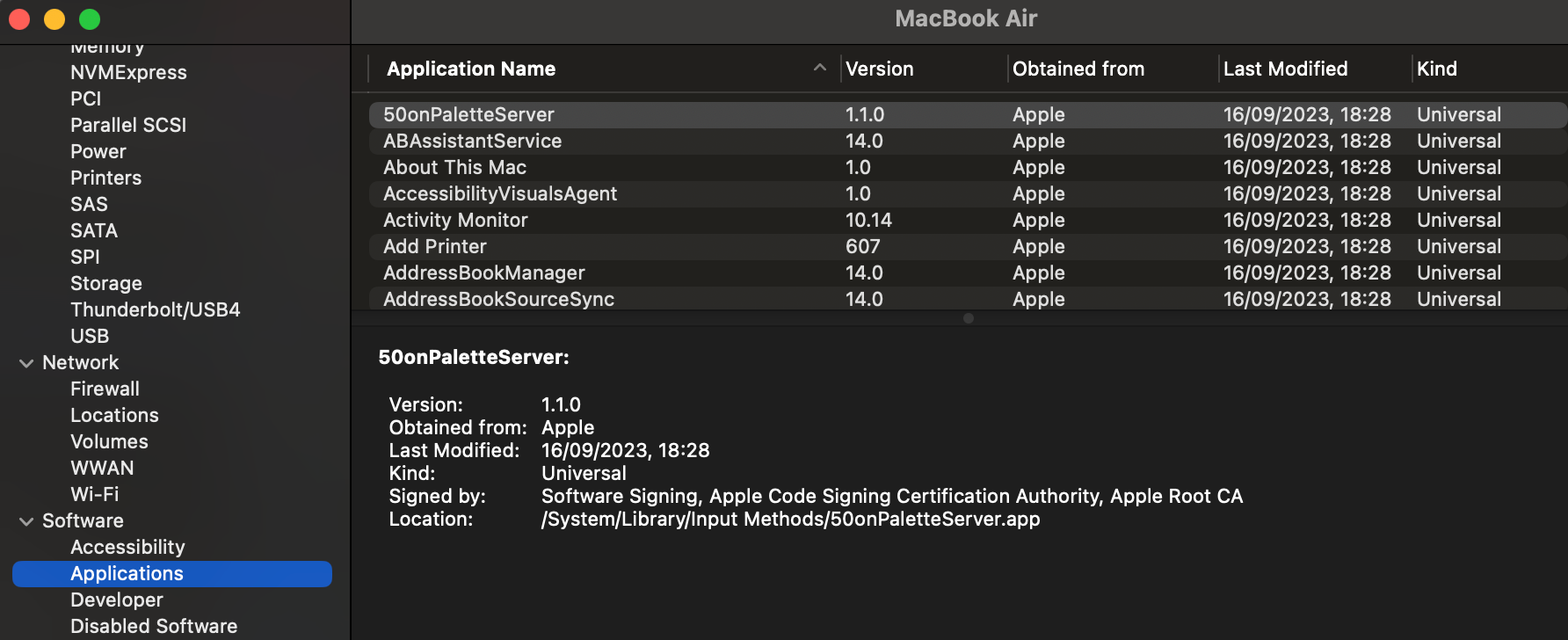

- Откройте «Системные настройки» → Общие → «Об этом Mac» → Отчёт о системе → Секция Программное обеспечение → Приложения.

- Также проверьте папки /Applications, /Library/Application Support и /Library/LaunchDaemons.

Пояснение: не удаляйте ПО, которое установлено работодателем, если устройство корпоративное. Вместо этого зафиксируйте имя программы, версию и путь к файлу — это пригодится для разговора с IT.

2. Проверить подозрительные подключения

Почему это важно. Удалённое наблюдение предполагает сетевое соединение: запись логов, передача экранов, потоковое видео.

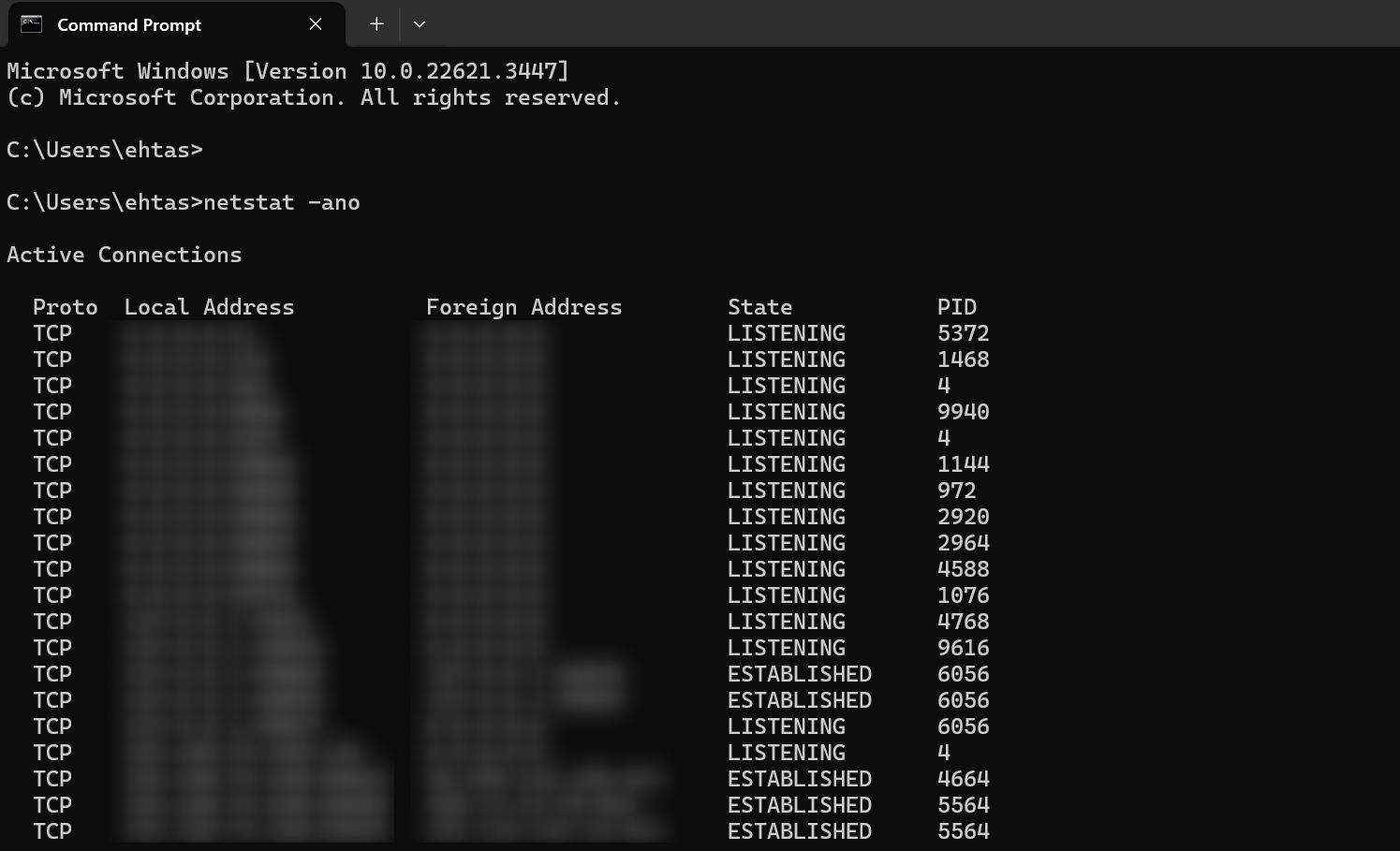

Windows — команды:

- Откройте «Командную строку» (Command Prompt) и выполните:

netstat -anoПояснение: столбец «PID» (Process ID) связывает соединение с процессом. Ищите IP‑адреса, которые неизвестны или расположены в других странах; обратите внимание на постоянные 연결ения на нестандартные порты.

PowerShell (альтернатива):

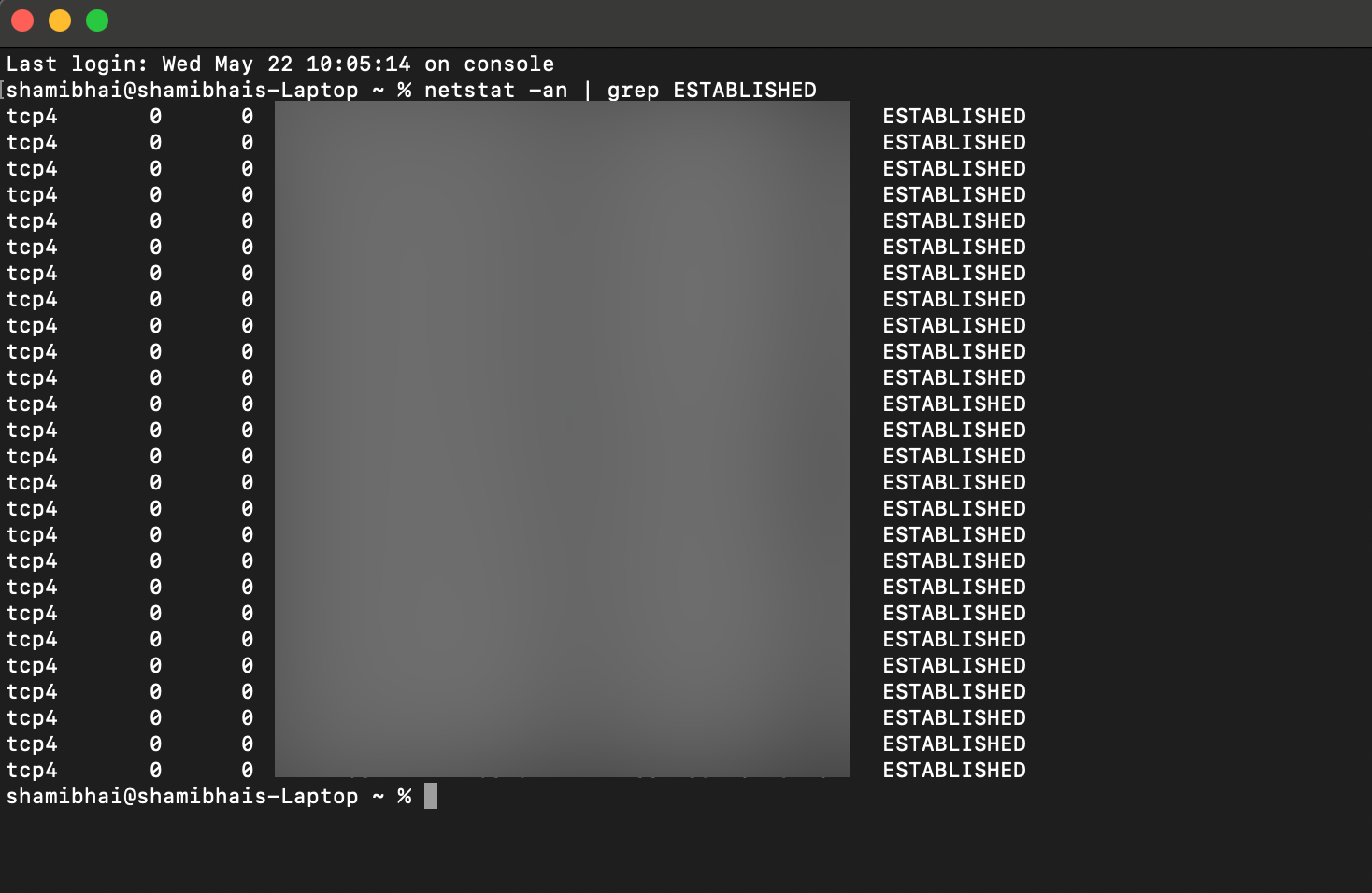

Get-NetTCPConnection | Where-Object { $_.State -eq 'Established' }macOS — команды:

- В Terminal выполните:

netstat -an | grep ESTABLISHEDИли более детально:

sudo lsof -i -P | grep ESTABLISHEDЧто делать с найденным IP:

- Скопируйте адрес и проверьте его через общедоступный IP lookup (geolocation, ASN) — это подскажет, какой провайдер/организация владеет адресом.

- Если адрес принадлежит известному сервису мониторинга или стороннему облаку, это указывает на удалённый агент.

Примечание: уверенным индикатором является повторяющееся или постоянное установление соединений к одному и тому же внешнему хосту в рабочее время.

3. Искать необычные сертификаты

Почему это важно. Для перехвата HTTPS‑трафика организации могут устанавливать свои доверенные корневые сертификаты (SSL/TLS interception). Это позволяет им расшифровывать и просматривать трафик.

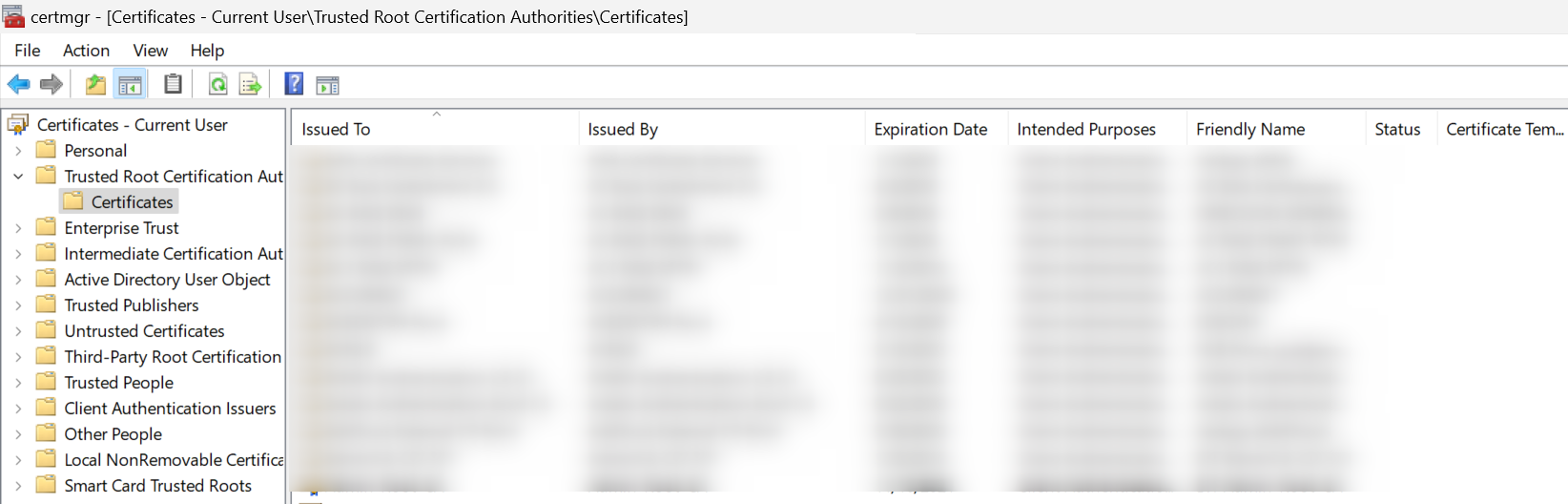

Windows — как открыть менеджер сертификатов:

- Нажмите Пуск и наберите «certmgr.msc», нажмите Enter.

- Просмотрите разделы «Trusted Root Certification Authorities» и «Intermediate Certification Authorities».

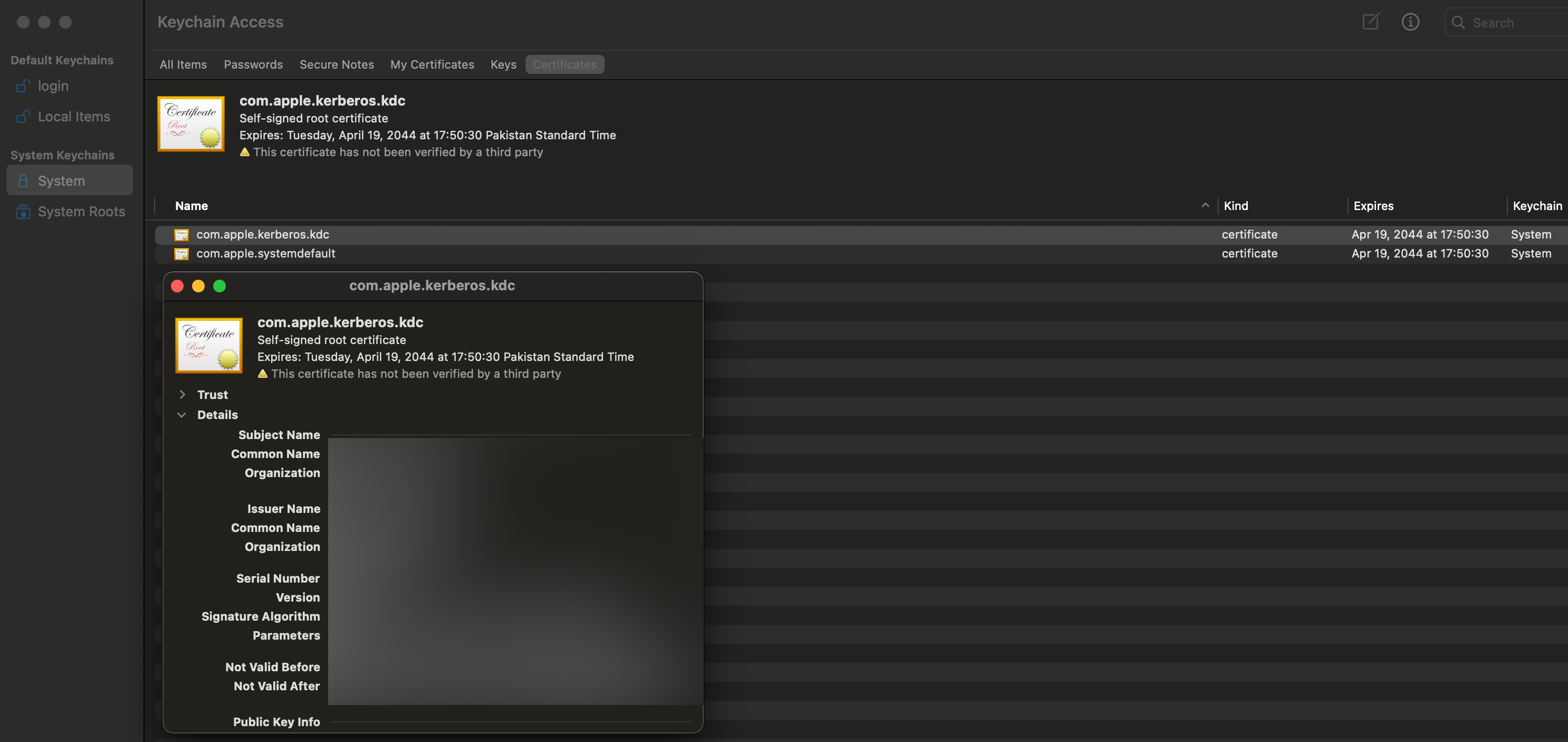

macOS — как открыть Keychain:

- Откройте Finder → Spotlight → введите «Keychain Access» → откройте приложение.

- В левом столбце выберите «System» или «System Roots», в верхней части окна — «Certificates».

Что считать подозрительным:

- Сертификаты, выпущенные именем вашей компании или неизвестными CA с неочевидными именами.

- Сертификаты с длительным сроком действия, которые помечены как доверенные корневые.

Действия:

- Не удаляйте сертификаты без согласования с IT. Вместо этого сделайте скриншот или экспортируйте сведения о сертификате (Issuer, Subject, Thumbprint) и сохраните для расследования.

4. Просмотреть Event Viewer и логи Console

Почему это важно. Журналы ОС фиксируют входы в систему, запуск служб и ошибки — всё это может указывать на часы доступа сторонних пользователей.

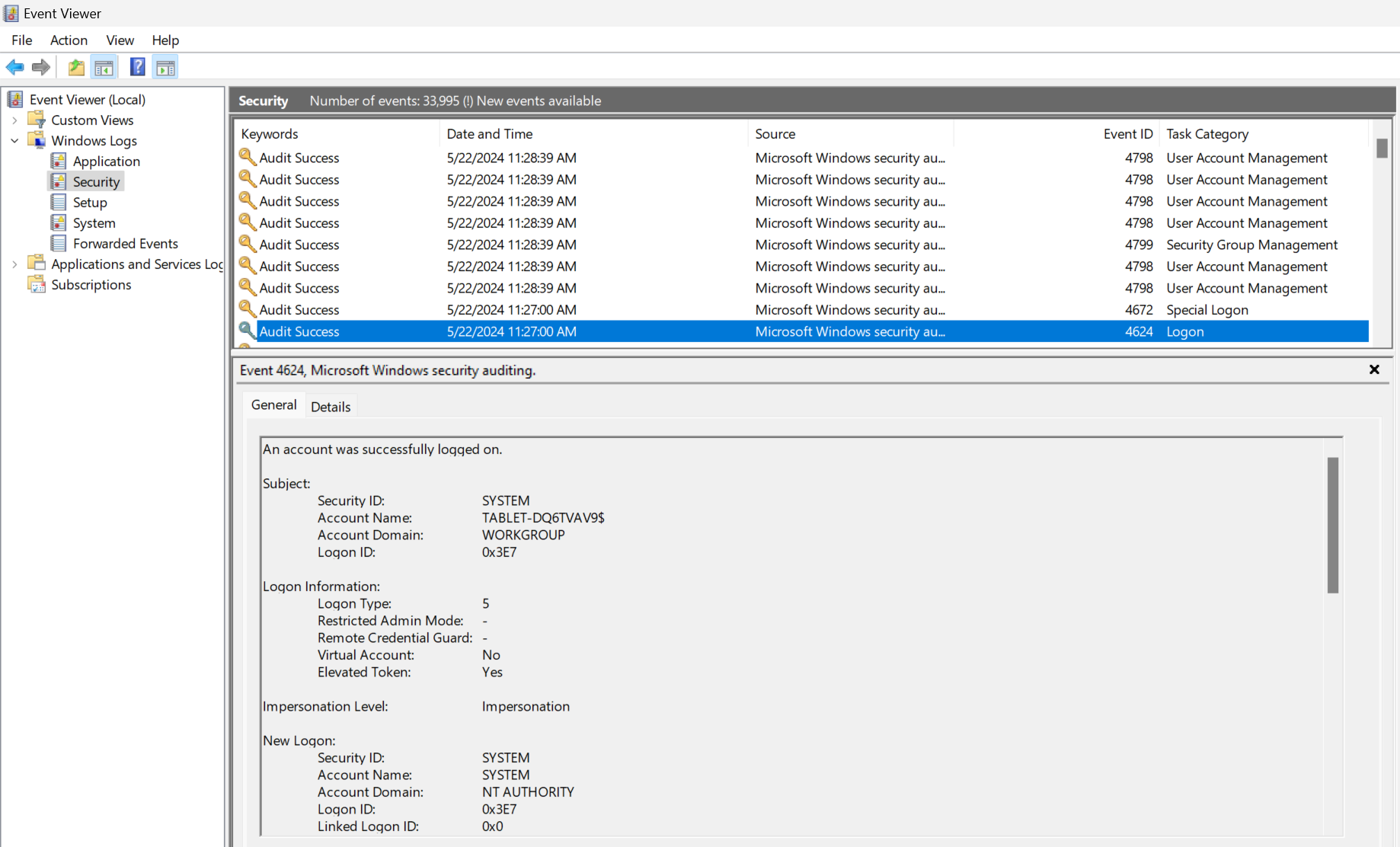

Windows — Event Viewer:

- Нажмите Win+R, введите «eventvwr», нажмите Enter.

- Откройте «Windows Logs» → «Security».

- Ищите Event ID 4624 (успешный вход), 4625 (неудачная попытка входа). Обратите внимание на источник входа: interactive, remote, network.

Дополнительные полезные Event ID:

- 4672 — привилегированный вход

- 4688 — создание нового процесса (показывает запуск программ)

- 7045 — установка новой службы

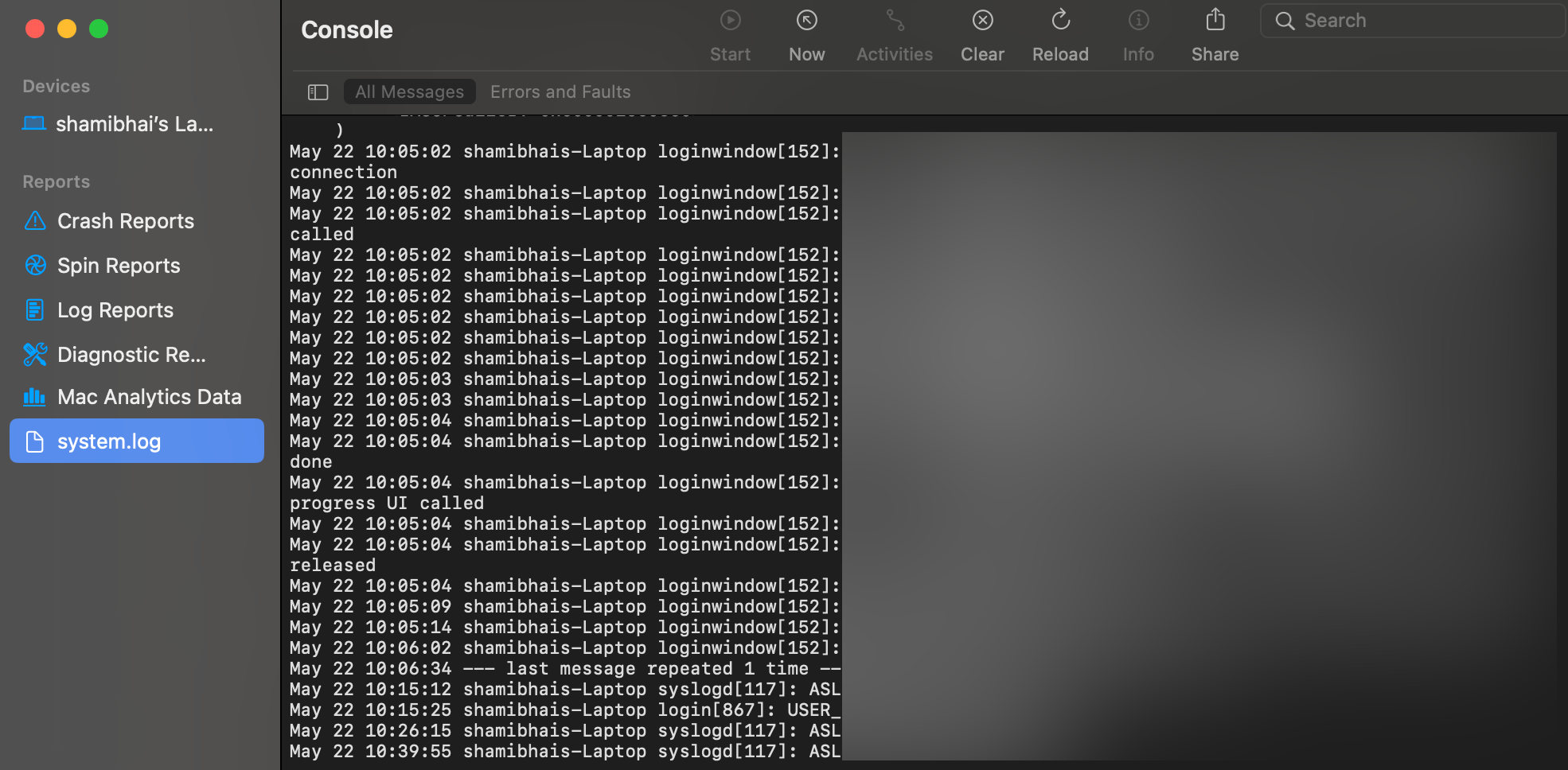

macOS — Console и unified logs:

- Откройте Console (Консоль) через Spotlight.

- Просмотрите system.log и /var/log/ для подозрительных записей; для поиска используйте фильтры по времени и по имени процесса.

- Можно использовать команду для поиска в unified logs:

sudo log show --predicate 'eventMessage CONTAINS "launchd"' --last 7dИнтерпретация:

- Повторяющиеся входы вне рабочего времени, запуска служб от имени администратора и неожиданные новые сервисы — признаки возможного наблюдения.

5. Проверить процессы с высоким потреблением ресурсов

Почему это важно. Агент слежения, запись экрана или потоковое видео обычно потребляют CPU, диск и сеть.

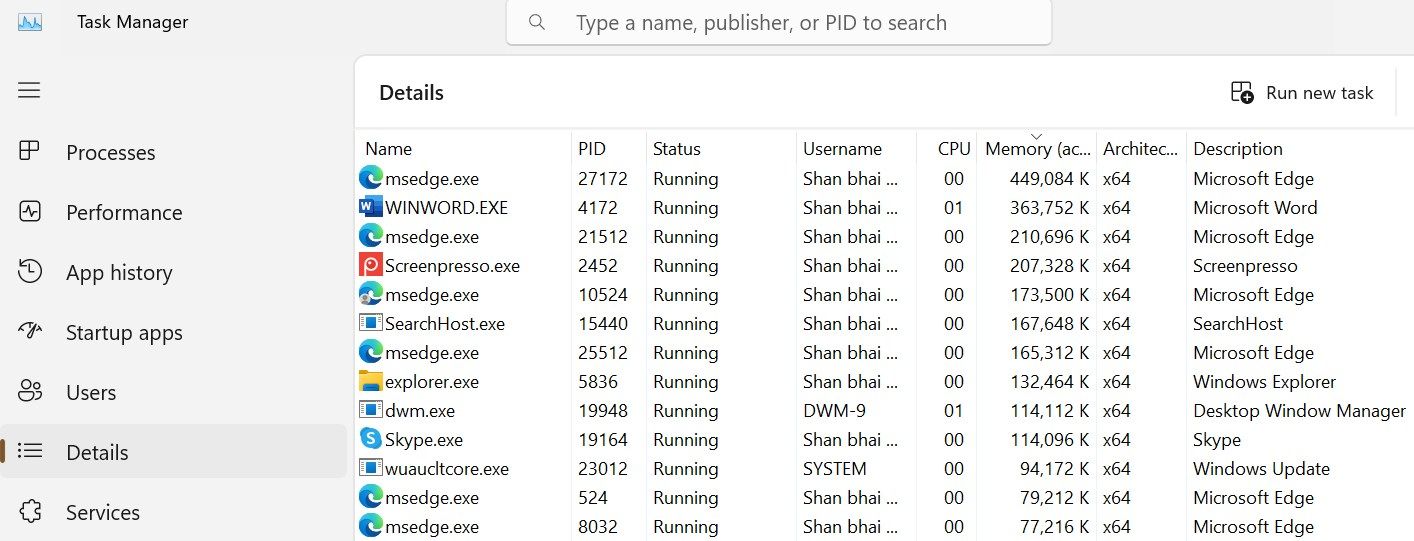

Windows — что делать:

- Правая кнопка по Пуск → Диспетчер задач.

- Перейдите на вкладку Подробности и сортируйте по CPU, Память, Сеть.

- Для сомнительного процесса выберите «Открыть расположение файла».

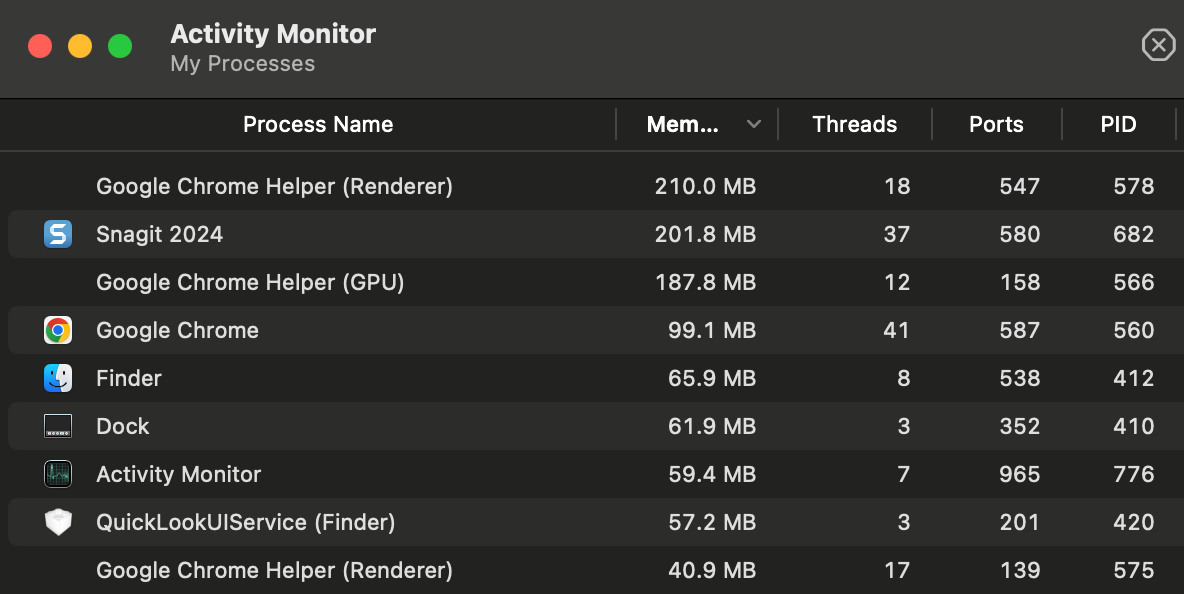

macOS — что делать:

- Откройте «Мониторинг системы» (Activity Monitor).

- Сортируйте по CPU, Памяти и Сети.

- Выделите процесс → нажмите значок «i» → посмотрите путь к образу (Open Files and Ports).

Дополнительно проверьте службы в автозагрузке:

- Windows: msconfig или Autoruns от Sysinternals (утилита показывает автозагрузки и службы).

- macOS: launchctl list и содержимое /Library/LaunchAgents, /Library/LaunchDaemons, ~/Library/LaunchAgents.

6. Проверить активность веб‑камеры и расширения браузера

Почему это важно. Веб‑камера — очевидный вектор слежки. Браузерные расширения, особенно принудительно установленные корпоративным менеджером, могут собирать активность.

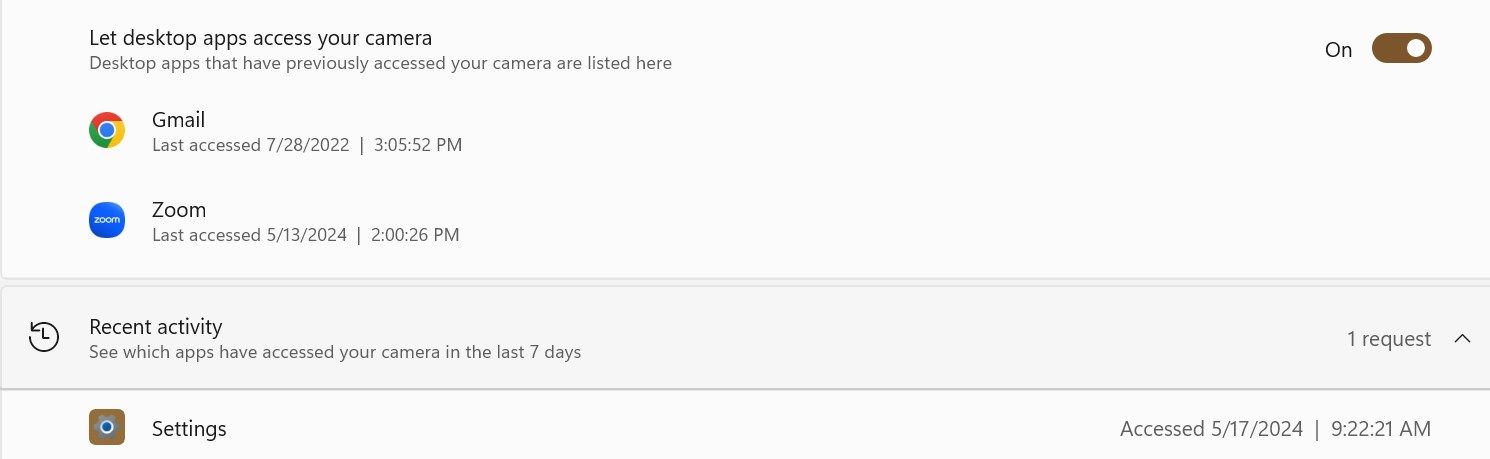

Windows — камера:

- Параметры → Конфиденциальность и безопасность → Камера.

- Разверните блок «Последняя активность», чтобы увидеть список приложений и время доступа к камере.

macOS — камера:

- Системные настройки → Конфиденциальность и безопасность → Камера.

- Просмотрите, какие приложения имеют доступ.

Браузеры:

- В Chrome/Edge: перейдите в chrome://extensions или edge://extensions и проверьте расширения. Если браузер управляется организацией, вверху будет надпись «Этот браузер управляется вашей организацией».

- В Firefox: about:addons.

Если расширения заблокированы для удаления, это признак централизованного управления.

Что делать, если вы уверены в мониторинге

- Проверьте трудовой договор и политику компании — возможно, мониторинг явно прописан.

- Если договор ничего не говорит, обсудите это с менеджером или отделом HR в спокойном тоне. Сформулируйте вопросы: «Наблюдается ли активность на моём устройстве и в каких целях?»

- Не храните личные данные на рабочем устройстве.

- Для приватной переписки и личных действий используйте собственное устройство и мобильный интернет (хотя и тут учитывайте правила безопасности).

- Если вы считаете, что наблюдение нарушает закон или ваши права, проконсультируйтесь с юристом по трудовому праву или с профильной организацией по защите данных.

Практическое руководство: чеклист по расследованию (роль: сотрудник)

- Сфотографировать/зафиксировать список установленных приложений.

- Выполнить netstat и сохранить вывод в файл.

- Просмотреть корневые сертификаты и переписать подозрительные записи (Issuer, Thumbprint).

- Просмотреть Event Viewer / Console и зафиксировать необычные Event ID и время.

- Посмотреть автозагрузку и список launch agents/daemons.

- Проверить доступы к камере и микрофону.

- Сделать скриншоты и подготовить краткое описание инцидента для IT/HR.

Рекомендации для разговора с IT/менеджером (шаблон)

Здравствуйте,

Я заметил/а следующие признаки возможного мониторинга на моём рабочем устройстве: [краткий список наблюдений: имя процесса, IP, сертификат, время доступа к камере]. Можете ли вы подтвердить, какие инструменты установлены и в каких целях ведётся мониторинг?

Спасибо.

Когда методы дают ложный положительный результат

- Служебное ПО безопасности (антивирус, EDR) может создавать устойчивые сетевые соединения и автозагрузки — это не обязательно слежка.

- Корпоративные прокси и VPN используют собственные сертификаты для инспекции трафика по безопасности.

- Удалённый доступ со стороны IT для обслуживания (например, TeamViewer, AnyDesk) может выглядеть как «шпионаж», но быть легитимным.

Совет: прежде чем делать выводы, соберите доказательства и обсудите с IT.

Альтернативные подходы

- Использовать личное устройство и личный канал связи для приватных действий.

- В корпоративной среде запросить у HR политику мониторинга и перечень используемых инструментов.

- Для независимой проверки обратиться к внешнему специалисту по информационной безопасности.

Быстрая методика расследования (mini‑методология)

- Сбор данных: список установленных приложений, netstat, вывод lsof/Process Explorer, список сертификатов, журналы событий.

- Корреляция: сопоставьте время подозрительной активности с записями в логах.

- Идентификация: определите процесс/службу, владеющий соединением.

- Контроль риска: избегайте уничтожения следов; документируйте всё.

- Эскалация: при сомнении — обратитесь в IT/HR или к внешнему консультанту.

Критерии приёмки

- Вы нашли службу/процесс, который постоянно устанавливает внешние соединения и связан с неизвестным хозяином.

- В журналах есть входы/доступы вне рабочего времени, связанные с вашим устройством.

- В системе присутствует доверенный сертификат, выданный не публичным CA и не объяснённый политикой компании.

Если один или несколько пунктов подтверждены — высокая вероятность мониторинга.

Короткий глоссарий

- Агент: программный компонент, который собирает и отправляет данные на сервер.

- CA: центр сертификации (Certificate Authority), выпускает сертификаты SSL/TLS.

- EDR: Endpoint Detection and Response — платформа защиты конечных точек.

- netstat/lsof: утилиты для просмотра сетевых подключений и портов.

Риск‑матрица и смягчение

- Низкий риск: только антивирус/EDR, без внешних соединений — смягчение: уточнить у IT.

- Средний риск: автозапуск неизвестной службы и периодические соединения — смягчение: собрать данные, обсудить с IT/HR.

- Высокий риск: постоянные внешние соединения, доступ к камере вне часов работы, неизвестные корневые сертификаты — смягчение: переход на личное устройство, запрос официального объяснения, юридическая консультация.

Безопасная практика

- Не храните личные пароли и документы на рабочих устройствах.

- Используйте двухфакторную аутентификацию и уникальные пароли.

- При подозрении на незаконный мониторинг — документируйте факты, не удаляя потенциальные следы.

Заключение

Проверка на предмет слежки — сочетание технической проверки и здравого смысла. На корпоративных устройствах часто присутствует оборудование и ПО для обеспечения безопасности и соответствия политике. Если вы обнаружили явные признаки наблюдения, сначала проверьте договор и политику, затем соберите доказательства и обсудите это с ответственными лицами в компании. При отсутствии удовлетворительного ответа рассмотрите консультацию с юристом.

Краткое резюме:

- Проверьте установки, сертификаты и сетевые соединения.

- Фиксируйте, но не удаляйте подозрительные объекты на корпоративном устройстве.

- Обсудите ситуацию с IT/HR; используйте личные устройства для личных дел.

Похожие материалы

Подготовка к техническому собеседованию разработчика

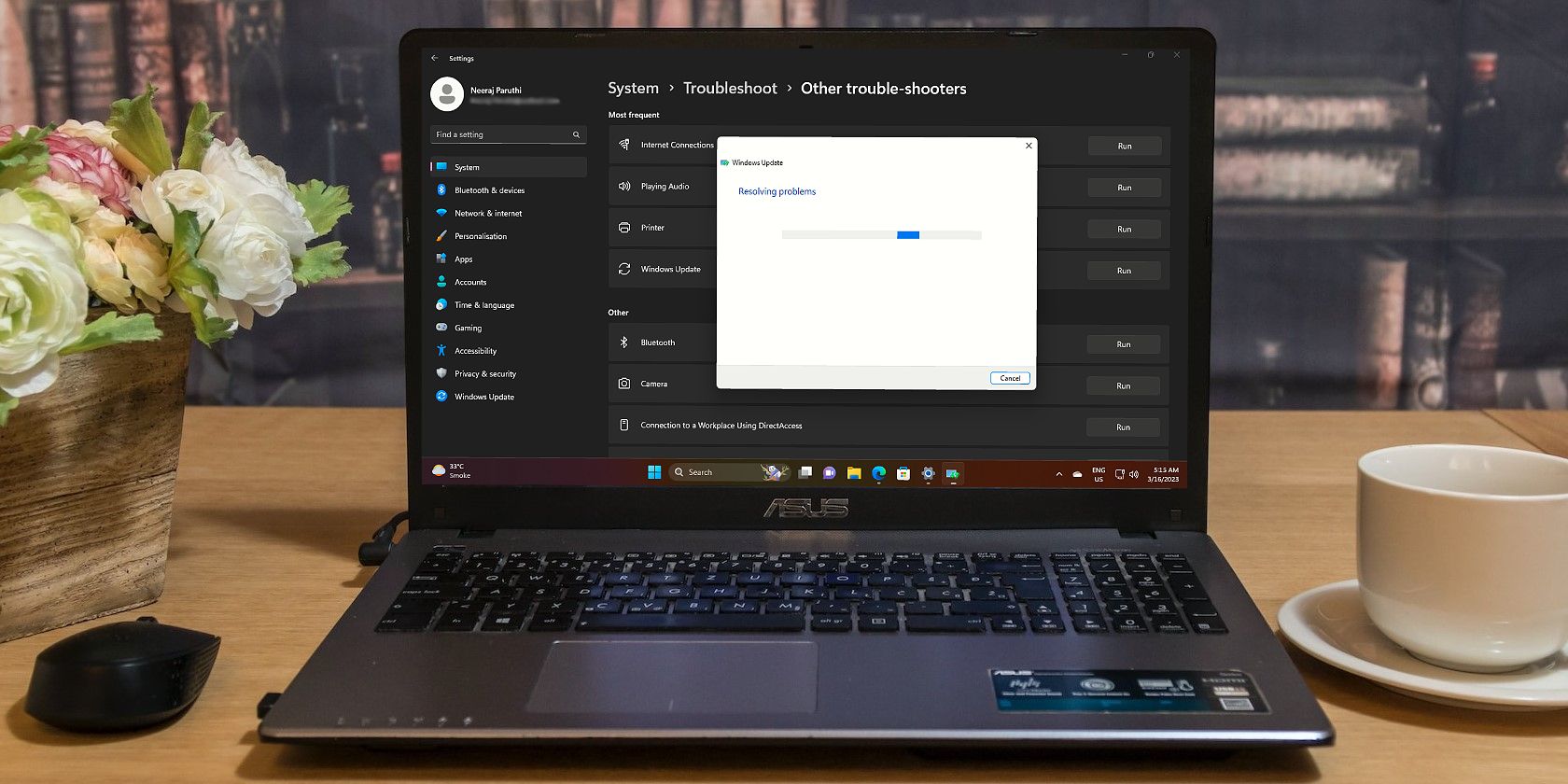

Запуск мастера устранения неполадок в Windows

Как создать мем: полное руководство

Как устранить BSOD 0x0000003B в Windows

Clone Stamp в Photoshop — подробное руководство