Понятие в одну строку

- root — системный администратор с полными правами.

- sudo — временное выполнение команд с повышенными правами.

- PAM — система модулей аутентификации в Linux.

Как изменить свой пароль в Linux

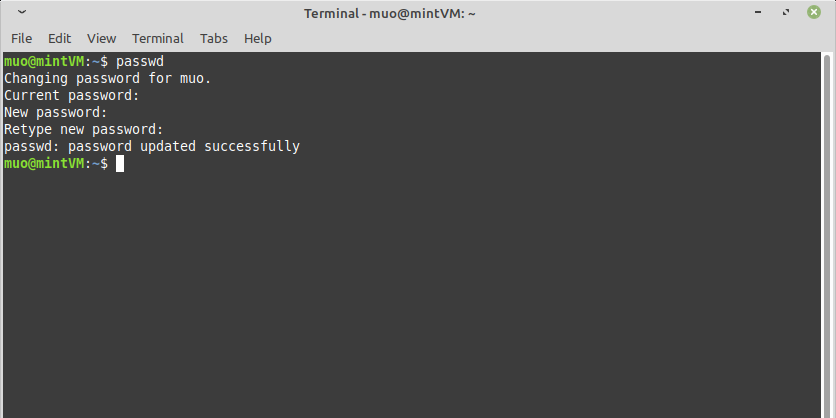

Самый простой случай — вы меняете собственный пароль. В терминале выполните:

passwdСистема попросит ввести текущий пароль, затем новый и подтверждение нового пароля. Используйте надёжный пароль: неординарные фразы, длина ≥12 символов, сочетание букв, цифр и спецсимволов.

Советы по созданию пароля:

- Предпочитайте длинные фразы (passphrases).

- Избегайте очевидных шаблонов и повторов.

- Используйте менеджер паролей для генерации и хранения.

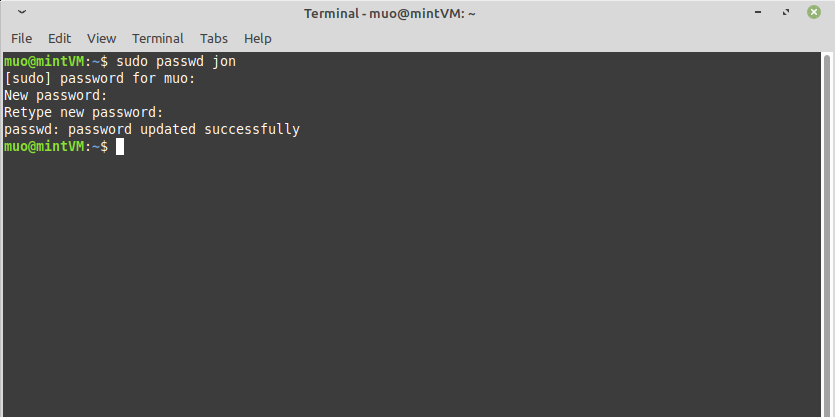

Как изменить пароль другого пользователя

Чтобы сменить пароль другого пользователя, нужна учётная запись с правами sudo или доступ к root:

sudo passwd usernameЗамените username на имя учётной записи. Старый пароль пользователя вводить не требуется.

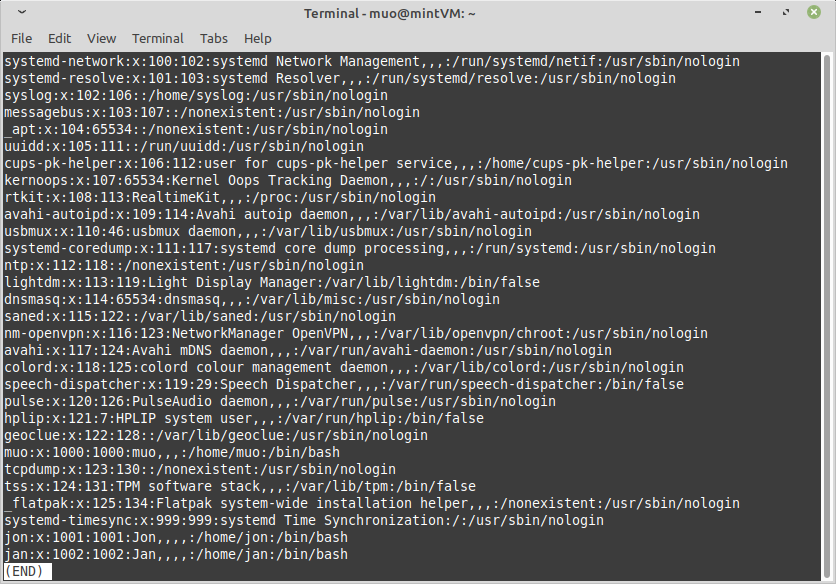

Если вы не помните точное системное имя пользователя, посмотрите файл /etc/passwd:

less /etc/passwdСтроки выглядят как: username:x:1000:1000:Firstname Lastname,,,:/home/username:/bin/bash. Число UID (третий блок) обычно ≥1000 для реальных людей; системные учётные записи имеют более низкие UID.

Пакетная смена паролей

Если нужно одновременно обновить пароли нескольких пользователей, используйте chpasswd. Запустите команду от имени root:

sudo chpasswdВводите пары «пользователь:пароль» построчно, например:

user1:NewPassword

user2:NewPassword

user3:NewPasswordНажмите Ctrl+D, чтобы завершить ввод. chpasswd принимает данные из stdin и применяет их массово. Это удобно для скриптов и миграций, но требует осторожности — не храните пароли в открытом виде.

Принудительная смена пароля при следующем входе

Чтобы заставить пользователя изменить пароль при следующем входе, пометьте его пароль как просроченный:

sudo passwd -e usernameСистема пометит пароль как просроченный, и при следующем входе пользователь будет обязан задать новый.

Как изменить пароль root

root — это отдельная системная учётная запись с полными правами. Обычно работать под root напрямую не нужно: достаточно sudo. Если требуется задать или изменить пароль root, временно перейдите в окружение root:

su -lИЛИ

sudo -sЗатем выполните:

passwdПосле изменения выйдите из сеанса root немедленно (команда exit), чтобы снизить риск случайных изменений.

Что делать при забытом пароле

- Если у вас есть другой пользователь с административными правами, он может сменить пароль, как описано выше.

- Если вы единственный администратор, и root-пароль неизвестен, потребуется доступ к средству восстановления (rescue), live-образу или физический доступ к машине, чтобы восстановить учётную запись. Это часто требует перезагрузки в режим восстановления и действий с загрузчиком — такие операции чувствительны и зависят от дистрибутива и политики безопасности.

Рекомендация: используйте менеджеры паролей и как минимум двухфакторную аутентификацию там, где это возможно.

Быстрая шпаргалка команд

- passwd — смена пароля текущего пользователя.

- sudo passwd username — смена пароля другого пользователя.

- sudo chpasswd — пакетная смена паролей (ввод через stdin).

- sudo passwd -e username — пометить пароль как просроченный.

- su -l / sudo -s — получить shell root для операций, недоступных через sudo.

Когда описанные методы не работают

- У вас нет прав sudo и нет доступа к root — обратитесь к администратору.

- Система использует внешнюю аутентификацию (LDAP, Active Directory, SSSD) — меняйте пароль в соответствующей службе, а не локально.

- Пароли централизованно управляются политикой — локальные изменения могут быть перезаписаны.

Альтернативные подходы к аутентификации

- SSH-ключи — для удалённого доступа предпочтительнее паролей.

- Kerberos/LDAP/AD — централизованная аутентификация в корпоративных сетях.

- Удостоверители (U2F, аппаратные токены) — повышают безопасность интерактивного входа.

Модель принятия решений — какую команду выбрать

flowchart TD

A[Нужно сменить пароль?] --> B{Кого менять}

B -->|Себя| C[passwd]

B -->|Другого пользователя| D[sudo passwd username]

B -->|Много пользователей| E[sudo chpasswd]

B -->|Требуется принудить смену| F[sudo passwd -e username]Чек-листы по ролям

Для обычного пользователя:

- Не делитесь паролем.

- Используйте менеджер паролей.

- Включите двухфакторную аутентификацию, если доступна.

Для системного администратора:

- Применяйте политику паролей через PAM.

- Ограничивайте вход под root.

- Ведите учёт изменений паролей и уведомляйте пользователей о временных паролях.

- Используйте chage для настройки срока жизни пароля.

Для офицера по безопасности:

- Внедрите аудит входов и изменений паролей.

- Обеспечьте шифрование резервов, где могут храниться парольные данные.

- Минимизируйте хранение паролей в открытом виде.

SOP для массового сброса паролей (коробочно)

- Оповестите пользователей о предстоящей смене и сроках.

- Подготовьте безопасный канал для передачи временных паролей (не по электронной почте).

- Создайте скрипт с использованием chpasswd, избегайте логирования паролей.

- Проверяйте и блокируйте устаревшие учётные записи.

- Попросите пользователей сменить временный пароль при первом входе (passwd -e).

Практические рекомендации по усилению безопасности аутентификации

- Ограничьте доступ к sudo через /etc/sudoers и группу sudo/adm.

- Включите блокировку учётной записи после N неудачных попыток (pam_tally2 или faillock).

- Настройте хранение паролей в хэширующем формате с солью (shadow).

- Отключите вход под root по SSH (PermitRootLogin no) и используйте ключи.

Конфиденциальность и соответствие (GDPR и прочее)

Если вы управляете паролями пользователей, соблюдайте принципы минимизации данных: не сохраняйте и не пересылайте пароли в незашифрованном виде. При смене паролей в корпоративной среде документируйте процесс и храните логи в защищённом хранилище.

Когда следует подумать о централизованной аутентификации

- Большое количество пользователей и серверов.

- Требования единой политики паролей и учёта.

- Необходимость единой точки управления доступами.

Частые ошибки и как их избежать

- Хранение временных паролей в почте — используйте одноразовые ссылки или защищённый канал.

- Слишком простые временные пароли — генерируйте случайные строки длиной ≥12 и требуйте смены.

- Оставлять сеанс root открытым — всегда выходите после завершения задач.

Частые вопросы

Можно ли посмотреть текущий пароль в системе?

Нет. Пароли в Linux хранятся в зашифрованном/хэшированном виде (обычно в /etc/shadow) и не подлежат восстановлению в открытом виде.

Как заставить всех пользователей сменить пароли одновременно?

Администратор может сгенерировать временные пароли и применить их через chpasswd, затем пометить их как просроченные (passwd -e) чтобы потребовать смены при входе.

Можно ли автоматически применять правила сложности пароля?

Да. PAM (модули pam_pwquality или pam_cracklib) позволяет настроить минимальную длину, требуемые символы и запрещённые шаблоны.

Итог

Смена паролей в Linux — базовая, но важная операция. Для личных учётных записей достаточно passwd; для администраторов доступны инструменты для массовых изменений и принудительной смены. В корпоративной среде рассмотрите централизованные решения, используйте PAM и менеджеры паролей, а также документируйте и защищайте любые временные пароли.