Как обойти интернет‑цензуру: DNS, VPN и Tor

Введение

Государства всё чаще реагируют на свободную публикацию в интернете ограничениями. Интернет остаётся последним публичным медиумом, где люди могут массово публиковать информацию. В разных странах это вызывает разные ответы: от блокировок сервисов до массовой фильтрации контента на уровне интернет‑провайдеров.

В этой статье мы разберём распространённые методы обхода цензуры — что работает, что нет, какие есть риски и как выстроить безопасный, воспроизводимый рабочий процесс для получения доступа к заблокированным ресурсам. Я объясню ключевые понятия коротко и дам практические чеклисты и план действий.

Важно: я не юрист. Если есть сомнения по легальности действий в вашей юрисдикции — проконсультируйтесь с юристом.

Основные термины в одной строке

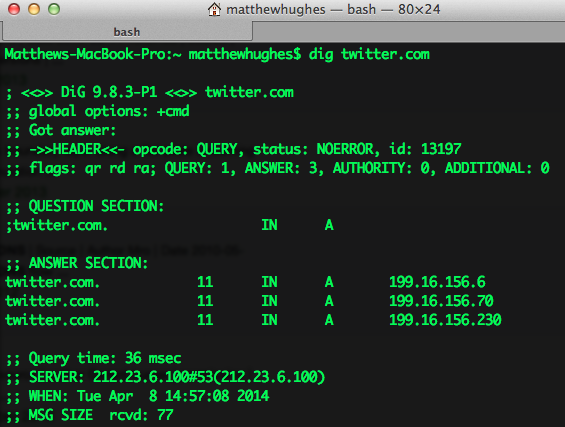

- DNS: служба сопоставления доменного имени и IP‑адреса. Иногда используется для простых блокировок.

- VPN: виртуальная частная сеть — шифрует трафик и перенаправляет его через удалённый сервер.

- Tor: сеть луковой маршрутизации для анонимной передачи трафика через цепочку узлов.

- DPI: глубокий анализ пакетов — метод фильтрации и распознавания протоколов.

Почему смена DNS не спасёт вас надолго

На начальных этапах блокировок провайдеры подменяли DNS‑записи заблокированных доменов. Люди меняли DNS на публичные сервисы (например, Google 8.8.8.8) и получили доступ. Это удобное и понятное решение, но у него есть фундаментальные ограничения:

- DNS‑подмена легко детектируется и ей можно противодействовать (перехват DNS‑запросов, DNS‑хайджэкинг).

- Блокировка по IP и DPI обходят любую простую подмену — сайты остаются недоступны даже при другом DNS.

- DNS не шифрует содержимое запросов (если не используется DNS‑over‑HTTPS/DoH или DNS‑over‑TLS), поэтому провайдеры и государственные системы видят, какие домены запрашиваются.

Итог: смена DNS — временная тактика, полезна в простых случаях, но ненадёжна против целенаправленных цензоров.

VPN: как это работает и почему это часто лучший выбор

VPN создаёт зашифрованный туннель между вашим устройством и удалённым сервером провайдера VPN. Провайдер действуют как прокси: запросы с вашего устройства уходят на VPN‑сервер, а дальше — в интернет. Для внешнего наблюдателя виден только зашифрованный трафик между вами и сервером VPN.

Плюсы VPN:

- Высокая совместимость: работает для браузеров, мобильных приложений и всего системного трафика.

- Часто использует стандартные порты и протоколы, что затрудняет блокировку без ущерба для бизнеса.

- Коммерческие VPN предлагают клиентские приложения, поддержку и инструкции по настройке.

Минусы и риски:

- Не все VPN одинаково надёжны. Низкокачественные провайдеры могут логировать данные, иметь уязвимости или передавать данные третьим сторонам.

- Некоторые государственные цензоры блокируют известные IP‑адреса VPN‑провайдеров. В этом случае нужны механизмы маскировки (obfsproxy, WireGuard с маскировкой, Shadowsocks).

- Доверие к провайдеру — ключевой фактор. Ваш VPN‑провайдер может видеть трафик после расшифровки.

Практическая рекомендация:

- Выбирайте проверенные платные VPN с политикой «no‑logs», прозрачностью и независимыми аудитами.

- Используйте современный протокол (WireGuard или OpenVPN с TLS).

- По возможности настраивайте «kill switch» — автоматическое прекращение интернет‑соединения при падении VPN.

Tor: анонимность, но с оговорками

Tor (The Onion Router) передаёт трафик через три или более узлов, каждый из которых раскрывает только следующий шаг маршрута. На выходе из сети Tor трафик выходит в интернет от имени узла выходного тор‑реле.

Плюсы:

- Высокий уровень анонимности при правильной настройке.

- Бесплатен и децентрализован — сеть поддерживают добровольцы.

- Подходит для доступа к скрытым сервисам и обхода цензуры там, где VPN блокируют явно.

Минусы и риски:

- Вы зависите от операторов выходных узлов. Они могут смотреть некриптованный трафик (HTTP). Всегда используйте HTTPS поверх Tor.

- Некоторые цензоры блокируют прямой доступ к списку мостов; нужны мосты (bridges) и транспорты обхода (obfs4, meek).

- Tor может работать медленнее, особенно при потоковом видео и больших загрузках.

Когда Tor предпочтителен:

- Для высокой анонимности: журналисты, активисты, люди под угрозой репрессий.

- Когда VPN неприемлем или полностью заблокирован.

Когда избегать Tor:

- Для приложений с высокой пропускной способностью (стриминг, большие загрузки), где задержки критичны.

- Если нужно доверенное коммерческое решение с поддержкой и SLA.

Опция: настраиваемые мосты, маскировка и гибридные подходы

Когда цензор использует DPI или блокирует известные VPN/tor‑узлы, применяются маскировочные методы:

- Obfs4 и meek — сети, которые маскируют характер VPN/Tor‑трафика под обычный HTTPS.

- Shadowsocks — прокси с акцентом на маскировку, часто используется в странах с жёсткой цензурой.

- Настройка собственного VPN‑сервера на виртуальном частном сервере (VPS) в другой юрисдикции — даёт контроль над сервером, но требует навыков и внимания к безопасности.

Преимущество гибридного подхода: использование нескольких инструментов даёт устойчивость. Например, Tor через мосты для анонимности и VPN для повседневного безопасного доступа.

Опт‑аут от фильтрации в Великобритании — почему это не просто технический выбор

В Великобритании пользователи могут отказаться от ISP‑фильтров, позвонив своему провайдеру. Однако при этом вы фактически попадаете в список людей, которые хотят видеть «взрослый» контент. Это создаёт риски:

- Неправильное хранение данных и утечки.

- Социальная и профессиональная нагрузка в случае утечки.

- Потенциальное использование этой информации третьими лицами.

Важно: взвесьте риски до того, как просить опт‑аут.

Закон и ответственность — разбор по юрисдикциям (общее руководство)

Законодательство отличается от страны к стране. Общие принципы:

- Использование VPN и Tor как технологии обычно не запрещено в большинстве демократических стран.

- Создание сервисов, которые намеренно нарушают запреты, направленные на исполнение судебных решений (например, прокси для обхода блокировки по решению суда), может повлечь юридическую ответственность.

- Для организаций и разработчиков: предоставление специальных инструментов обхода может иметь репутационные и правовые последствия.

Рекомендация: при разработке сервисов по обходу блокировок проконсультируйтесь с юридическим специалистом в соответствующей юрисдикции.

Практическое руководство: пошаговый playbook для частного пользователя

- Оцените угрозу и цель. Нужен ли вам только доступ к одному сайту или анонимность для публикаций?

- Проверьте местные законы. Если есть сомнения — получите юридическую консультацию.

- Начните с простых мер приватности: включите HTTPS Everywhere (если возможно), используйте актуальные браузеры и отключите плагины, которые рискуют утечкой данных.

- Если блокировка простая (DNS): попробуйте DNS‑over‑HTTPS/DoT и альтернативный DNS. Не рассчитывайте на это как на долговременное решение.

- Для устойчивого обхода: используйте проверенный платный VPN с «kill switch» и хорошими практиками конфиденциальности.

- Для высокой анонимности: настройте Tor, используйте мосты и транспорты обхода. Всегда применяйте HTTPS для нешифрованного трафика.

- Для критичных сервисов: рассмотрите собственный VPN на VPS и маскировочные транспортные механизмы.

- Постоянно проверяйте работоспособность и журналируйте (локально) результаты тестов доступа.

Критерии приёмки

- Сайт доступен с задержкой, приемлемой для поставленной задачи.

- Трафик шифруется между вами и промежуточным узлом.

- Уровень приватности соответствует вашим требованиям (нет логов, если нужен анонимность).

- Производительность удовлетворяет рабочим задачам.

Роли и чеклисты

Чеклист для обычного пользователя:

- Выбрать платный VPN с положительной репутацией.

- Включить kill switch.

- Использовать многофакторную аутентификацию там, где возможно.

Чеклист для журналиста/активиста:

- Использовать Tor через мосты и обфускации.

- Всегда использовать HTTPS и PGP/защищённую почту для чувствительной переписки.

- Иметь план связи с доверенными контактами и безопасное хранилище ключей.

Чеклист для ИТ‑администратора:

- Подумать о корпоративной политике VPN и инвентаризации сервисов.

- Планировать отказоустойчивость при блокировках (альтернативные маршруты).

- Убедиться, что использование VPN не нарушает местное законодательство и контрактные обязательства.

Ментальная модель: как выбирать инструмент

- Простая блокировка (DNS) → сначала DNS‑решения и DoH/DoT.

- Блокировка IP/портов → VPN или прокси.

- DPI и распознавание протоколов → маскировка (obfs4, Shadowsocks, meek) или Tor через мосты.

- Необходима анонимность → Tor (+ конфиденциальные практики).

Эта модель помогает быстро сориентироваться, но всегда сопоставляйте её с юридическими и операционными ограничениями.

Фактическая справка (fact box)

- DNS‑смена — быстрый тест рабочего доступа, но не длительное решение.

- VPN — самый популярный и практичный инструмент для борьбы с цензурой в коммерчески ориентированных сценариях.

- Tor — лучше всего подходит для анонимности и ситуаций, где приватность критична.

- Маскировка трафика — необходима, если цензор использует DPI.

Когда методы не сработают: контрпримеры и ограничения

- Полная сеточная изоляция (air‑gap) или отключение зарубежных каналов связи делает любые удалённые решения бесполезными.

- Агрессивные блокировки и перехват трафика на уровне государства с ресурсами для анализа (persistent, well‑resourced adversary) могут закрыть многие каналы.

- Если целевая организация использует строгие whitelist‑политики, смена IP или DNS не поможет.

Безопасность и приватность: практические советы по харднингу

- Используйте шифрование конца в конец там, где возможно.

- Минимизируйте количество доверенных третьих сторон.

- Регулярно обновляйте ПО клиента VPN и Tor.

- Не храните критичные секреты на общедоступных или синхронизируемых устройствах без шифрования.

Миграция и совместимость

- Проверьте, как выбранный инструмент работает на всех платформах (Windows, macOS, iOS, Android, Linux).

- Для корпоративных сред тестируйте нагрузки и совместимость с внутренними сервисами.

Диагностическая карта: быстрый flowchart

flowchart TD

A'Есть блокировка?' --> B{Как блокируют?}

B -->|DNS| C[Попробовать DoH/DoT или смену DNS]

B -->|IP/порт| D[VPN или удалённый прокси]

B -->|DPI/распознавание| E[Использовать обфускацию: obfs4, Shadowsocks]

B -->|Анонимность нужна| F[Tor с мостами]

D --> G[Проверить законность и надёжность провайдера]

E --> G

F --> G

G --> H[Реализовать, тестировать, документировать]Примеры тестов и критерии приёмки

- Тест 1: Доступность целевого сайта через выбранный инструмент в течение 3 попыток с разным временем суток — минимум 2/3 успешных подключений.

- Тест 2: Отсутствие утечек DNS и WebRTC при работе через VPN (проверить через независимые сервисы).

- Тест 3: Проверка скорости и стабильности — пиковая задержка и пропускная способность удовлетворяют основной задаче.

Риски и меры по их снижению

- Риск: провайдер логирует данные → Митигирование: выбрать провайдера с политикой no‑logs и аудированием.

- Риск: государственная блокировка известных IP → Митигирование: собственный VPS, маскировка транспорта.

- Риск: утечка личности через метаданные → Митигирование: минимизация хранения метаданных, использование шифрования E2E.

Заключение — что нужно знать в 5 предложениях

Обход цензуры требует выбора инструмента под конкретную задачу. DNS‑смена даёт быстрый тест, но ненадёжен. VPN — универсальное и практичное решение для большинства пользователей. Tor предоставляет анонимность, но требует осторожности и дополнительных настроек для обхода продвинутой фильтрации. Всегда учитывайте юридические риски и защищайте приватность через проверенные практики.

Важно: действуйте осознанно, тестируйте решения и имейте план реакции на отказ.

Буду признателен за ваши комментарии и опыт: какие инструменты и подходы сработали в вашей практике?

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента