Как усилить безопасность Windows 11

Windows 11 вводит новые аппаратные требования ради повышения безопасности. Но железо — лишь часть решения. Настройки операционной системы и правильные процессы играют не менее важную роль. Ниже собраны практические шаги для пользователей разных уровней — от домашних ПК до рабочих станций в малом бизнесе.

Почему стоит заботиться о безопасности Windows 11

Windows остаётся самой распространённой настольной ОС. Из-за этого её чаще всего выбирают злоумышленники. Простые меры препятствуют большинству атак: эксплойты, вымогатели, фишинг и локальный физический доступ.

Коротко:

- Обновления закрывают известные уязвимости.

- Антивирус и брандмауэр блокируют вредоносную активность.

- Шифрование и сильные пароли защищают данные при краже устройства.

В следующих разделах каждую рекомендацию мы разбираем: зачем она нужна, как включить и что проверить.

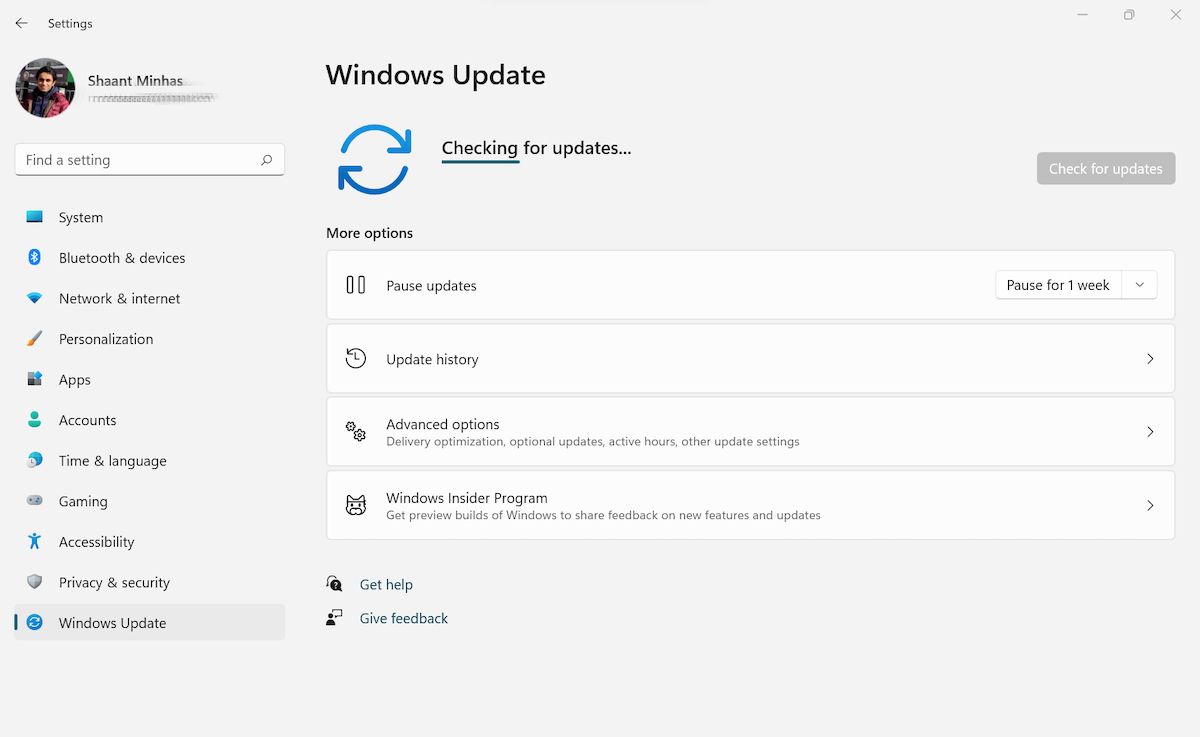

1. Держите Windows в актуальном состоянии

Зачем: обновления включают исправления безопасности, улучшения стабильности и патчи для уязвимостей, которые активно эксплуатируются в природе.

Как проверить и обновить:

- Нажмите на строку поиска меню «Пуск», введите «Параметры» и откройте приложение. Либо нажмите Win + I.

- Выберите «Центр обновления Windows» / Windows Update.

- Нажмите «Проверить наличие обновлений».

Советы:

- Включите автоматическую установку критических и рекомендуемых обновлений.

- Планируйте перезагрузки в ненагруженное время (в настройках можно задать «часы активности»).

- На рабочих станциях тестируйте обновления на контрольной группе перед массовым развертыванием.

Когда это не поможет:

- Если устройство не поддерживает новые патчи из‑за устаревшего оборудования. Решение: обновить железо или изолировать устройство от сети.

Критерии приёмки:

- Центр обновления показывает «Ваше устройство обновлено».

- Отсутствуют ожидающие критические перезагрузки более 7 дней.

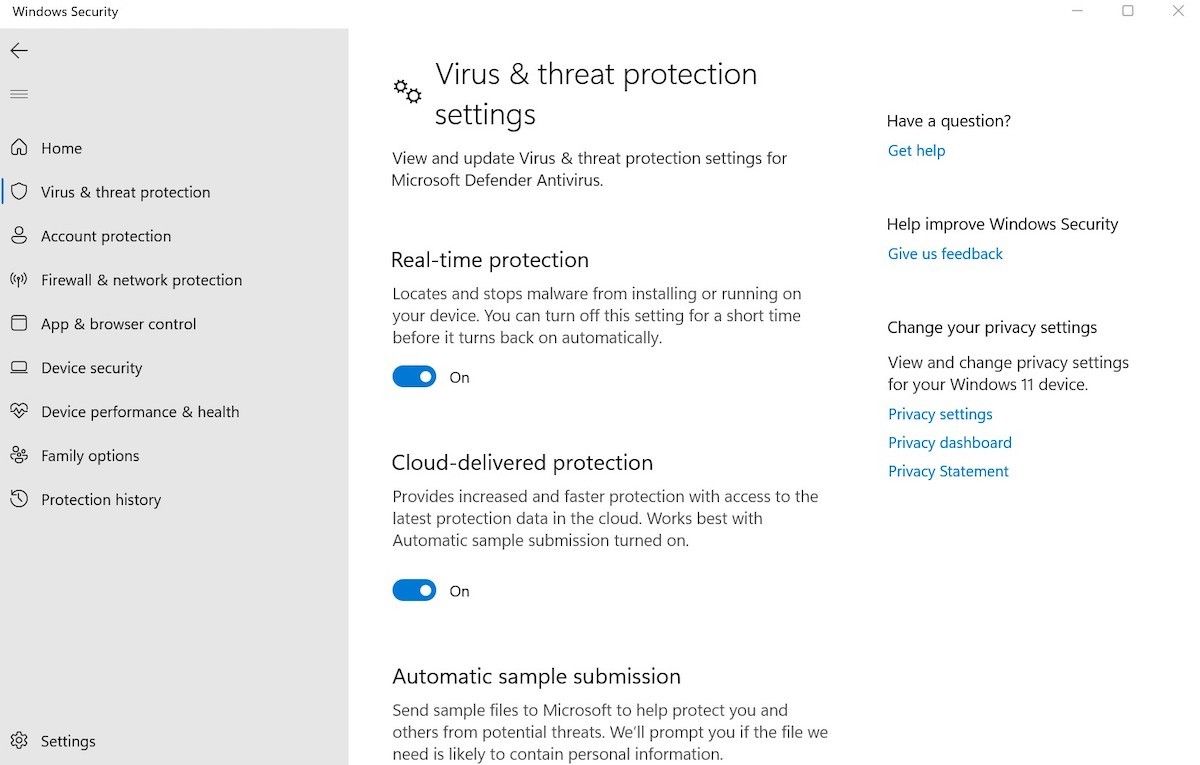

2. Включите Windows Security (встроенный антивирус)

Зачем: Windows Security (ранее Windows Defender) предоставляет антивирус, защиту в режиме реального времени и защиту от эксплойтов. Для большинства пользователей отдельный платный антивирус не обязателен.

Как проверить:

- Откройте меню «Пуск», введите «Безопасность», выберите «Защитник Windows / Безопасность Windows».

- Перейдите в «Защита от вирусов и угроз» → «Управление настройками».

- Убедитесь, что «Защита в реальном времени» включена.

Советы:

- Включите автоматическую проверку и периодические полные сканирования.

- При необходимости используйте «Контролируемый доступ к папкам» для защиты от шифровальщиков.

Альтернативы и нюансы:

- Для корпоративной среды рассмотрите Microsoft Defender for Endpoint — он даёт централизованное управление и расширенную телеметрию.

- Если вы используете сторонний антивирус, убедитесь, что он совместим с Windows Security и не отключает важные модули.

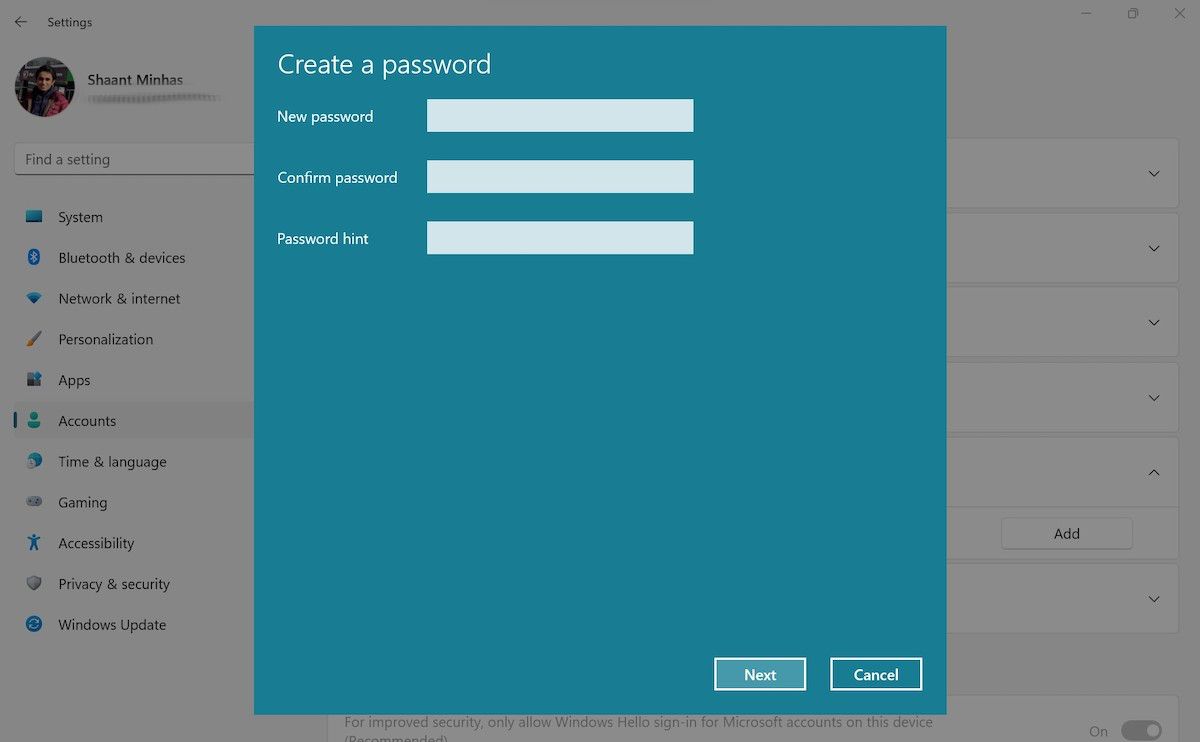

3. Настройте вход в систему с паролем и усиленные методы аутентификации

Зачем: отсутствие защиты входа делает устройство уязвимым при физическом доступе. Пароль — минимальная защита; двухфакторная аутентификация (2FA) и биометрия — лучше.

Как задать пароль:

- Откройте «Параметры» (Win + I).

- Перейдите в «Учетные записи» → «Параметры входа».

- В разделе «Пароль» нажмите «Добавить» и задайте сложный пароль.

Рекомендации по паролю:

- Используйте длинную фразу (8–16+ символов), уникальную для каждой учётной записи.

- По возможности включите Windows Hello (лицо/отпечаток) и/или аппаратный ключ безопасности (FIDO2).

- Для учётных записей Microsoft включите двухэтапную проверку (2FA).

Когда пароль не спасёт:

- Если злоумышленник получил доступ к учётной записи администратора через вредоносное ПО. В таком случае нужен антивирус, мониторинг и аудит.

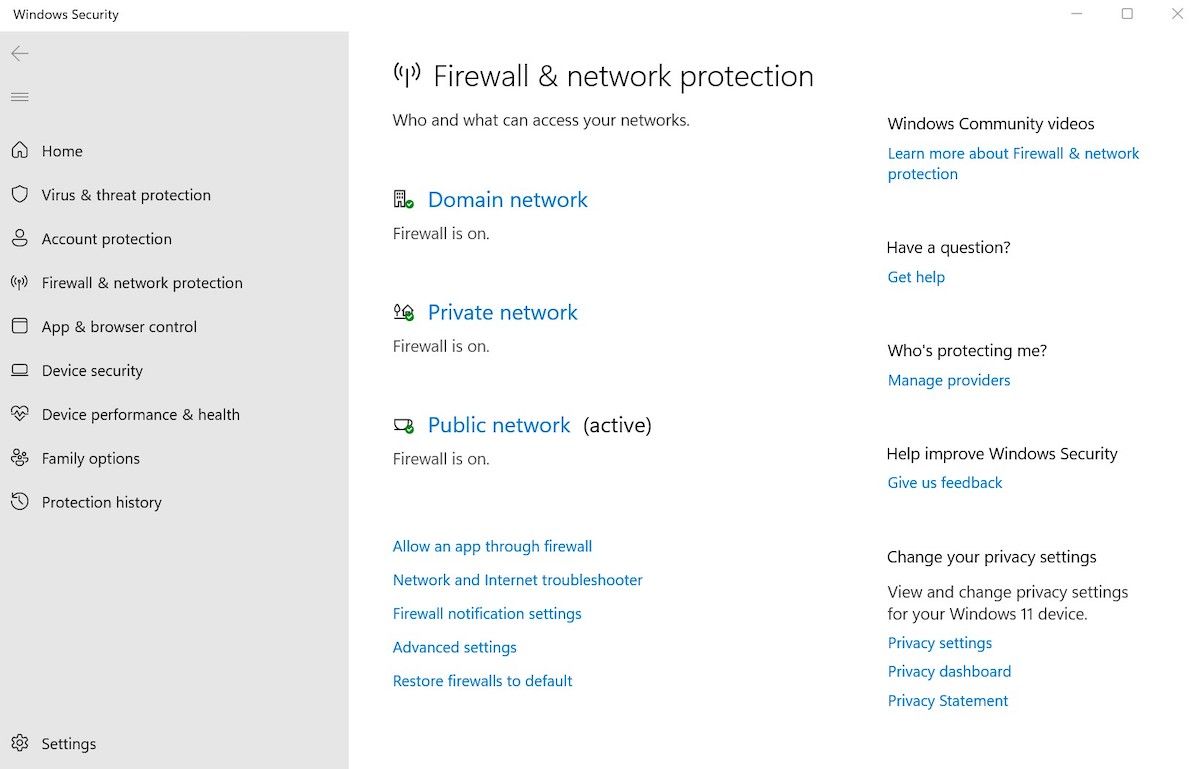

4. Проверьте настройки брандмауэра (Windows Firewall)

Зачем: брандмауэр фильтрует входящий и исходящий трафик и предотвращает несанкционированное сетевое взаимодействие.

Как включить и проверить:

- Откройте «Параметры» (Win + I) → «Конфиденциальность и безопасность» → «Безопасность Windows».

- Нажмите «Брандмауэр и защита сети».

- Проверьте, что для «Доменной сети», «Частной сети» и «Общедоступной сети» брандмауэр включён.

Советы:

- Отключайте правила только если точно понимаете последствия.

- Ограничьте общие ресурсы и шаринги в общедоступных сетях.

- Для бизнеса используйте групповые политики (GPO) для унифицированных правил.

Критерии приёмки:

- Все три типа сети включены.

- Нет правил, которые явно открывают порты без объяснения.

5. Настройте отдельные учётные записи для разных пользователей

Зачем: отдельные учётные записи ограничивают права и уменьшают риск нечаянных или злонамеренных изменений. Администратор нужен только тем, кто управляет системой.

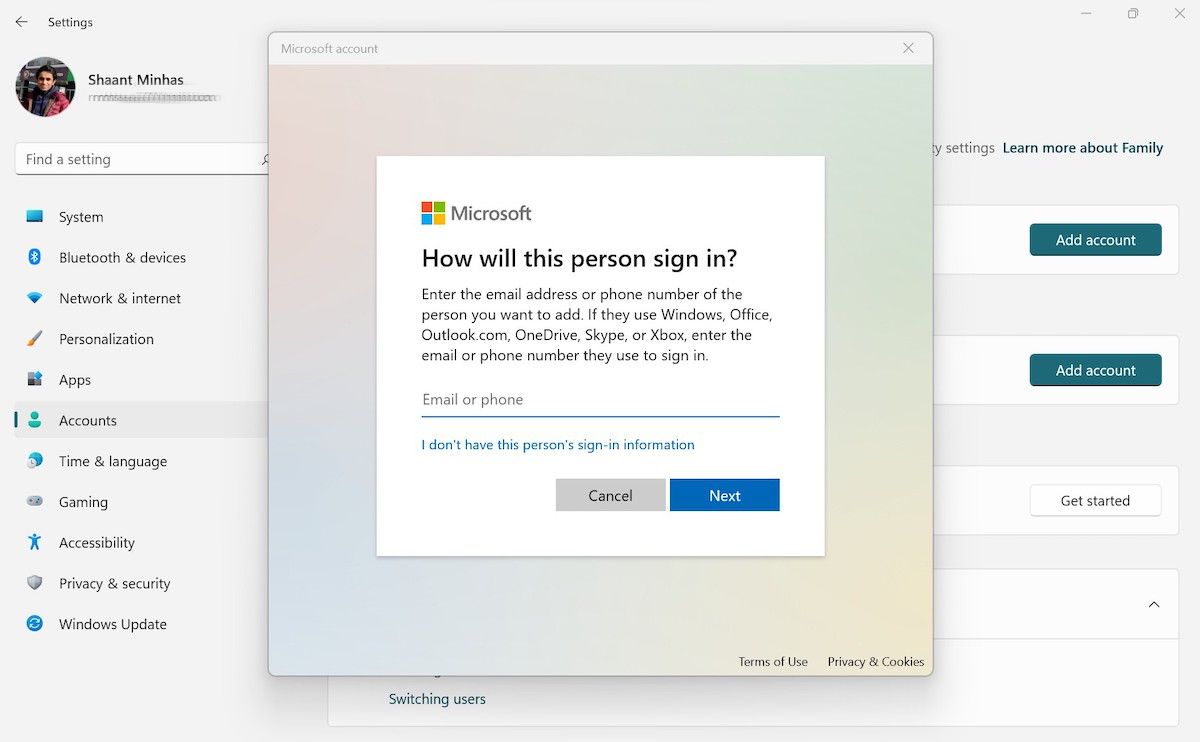

Как добавить пользователя:

- Откройте «Параметры» → «Учетные записи» → «Семья и другие пользователи».

- Нажмите «Добавить другого пользователя» → «Добавить учётную запись» и следуйте инструкциям.

Ролевые рекомендации:

- Домашний ПК: один администратор, по одному стандартному аккаунту для остальных членов семьи.

- Рабочая станция в малом бизнесе: отдельные учётные записи для сотрудников, администратор — у ИТ‑ответственного.

- Гости: используйте временные учетные записи с ограниченными правами.

Когда это не поможет:

- Если учетные данные украдены через фишинговую атаку. Решение: включить 2FA, мониторинг входов и ресет паролей.

6. Включите BitLocker для шифрования диска (если доступно)

Зачем: шифрование диска защищает данные при потере или краже устройства. Без шифрования злоумышленник может извлечь диск и прочитать данные.

Кому доступно: BitLocker доступен в Windows 11 Pro и Enterprise. В домашних версиях его нет.

Рекомендации по использованию:

- Включайте BitLocker на системных и дополнительных дисках.

- Храните ключ восстановления в надёжном месте: в учётной записи Microsoft, безопасном хранилище паролей или на бумаге в сейфе.

- Регулярно проверяйте доступность ключа восстановления.

Альтернатива для Home-пользователей:

- Используйте сторонние инструменты шифрования контейнеров (например, VeraCrypt) при отсутствии BitLocker.

7. Включите Dynamic Lock для автоматической блокировки

Зачем: Dynamic Lock автоматически блокирует ПК, когда вы уходите с привязанным Bluetooth‑устройством (обычно смартфоном). Это уменьшает риск несанкционированного доступа при оставленном включённом ноутбуке.

Как настроить:

- Включите Bluetooth: «Параметры» → «Bluetooth и другие устройства» → включите переключатель и спарьте смартфон.

- Затем «Параметры» → «Учетные записи» → «Параметры входа» → «Dynamic Lock» → отметьте «Разрешить Windows автоматически блокировать устройство, когда вы уходите».

Когда это не сработает:

- При слабом сигнале или если телефон в кармане остаётся рядом. Dynamic Lock — дополнительная мера, а не единственная.

Практическая методология: 10‑минутный план усиления безопасности

- Обновите Windows и драйверы.

- Включите Windows Security и выполните полное сканирование.

- Проверьте брандмауэр и сетевые профили.

- Убедитесь, что у всех пользователей заданы отдельные учётные записи.

- Включите шифрование (BitLocker) там, где это возможно.

- Настройте пароли/Windows Hello и активируйте 2FA для учётных записей Microsoft.

- Подключите Dynamic Lock для физической безопасности.

- Создайте резервную копию ключей восстановления и важных данных.

- Документируйте конфигурацию и сохраните её в защищённом месте.

- Повторяйте проверку ежемесячно.

Мини‑чек‑лист для печати:

- Обновления установлены

- Антивирус включён

- Брандмауэр включён

- Все пользователи зареганы

- Шифрование включено или альтернативы настроены

- Ключи восстановления сохранены

Решение: когда включать дополнительные меры

flowchart TD

A[Начало] --> B{Устройство личное или рабочее?}

B -->|Личное| C[Домашний базовый набор]

B -->|Рабочее| D[Рабочая станция или сервер]

C --> E[Обновления, Windows Security, Пароли, Dynamic Lock]

D --> F[Все из C + BitLocker, GPO, Defender for Endpoint]

E --> G{Доступ к конфиденциальным данным?}

G -->|Да| H[Включить шифрование, 2FA, резервное копирование]

G -->|Нет| I[Поддерживать базовую защиту и мониторинг]

H --> J[Готово]

I --> J

F --> JМатрица рисков и смягчения (качественная)

- Риск: устаревшие патчи. Смягчение: регулярные обновления и тестирование на контрольной группе.

- Риск: утечка пароля. Смягчение: сложные пароли, 2FA, смена пароля при подозрении.

- Риск: кража устройства. Смягчение: шифрование диска (BitLocker), физические меры защиты.

- Риск: фишинг. Смягчение: обучение пользователей, фильтры электронной почты, браузерные расширения для защиты от фишинга.

Ролевые чек‑листы

Для домашнего пользователя:

- Обновления включены и применены.

- Windows Security активен и выполняет сканирование еженедельно.

- Один администратор, стандартные учётные записи для остальных.

- Dynamic Lock включён (если есть смартфон).

Для ИТ‑администратора малого бизнеса:

- Централизованное управление обновлениями (WSUS или аналог).

- Групповые политики, стандартизированные образы.

- BitLocker и управление ключами восстановления.

- Мониторинг логов и план восстановления после инцидента.

Для продвинутого пользователя/специалиста:

- Аппаратные ключи безопасности для доступа.

- Endpoint Detection and Response (EDR) решение.

- Изоляция критичных сервисов в виртуальных машинах.

Примечания по конфиденциальности и соответствию (GDPR)

Если вы храните личные данные (персональные данные клиентов, сотрудников), шифрование и контроль доступа критичны для соответствия регламентам, таким как GDPR. Защитите данные при хранении и передаче, документируйте процедуры и регламентируйте доступ.

Полезное правило: минимизация данных — храните только то, что действительно нужно.

Краткий глоссарий (1 строка)

- BitLocker — встроенное шифрование диска в Windows Pro/Enterprise.

- Windows Hello — биометрическая аутентификация (лицо, отпечаток).

- Dynamic Lock — автоматическая блокировка ПК при удалении сопряжённого Bluetooth‑устройства.

- Windows Security — встроенный антивирус и набор средств защиты от Microsoft.

Частые ошибки и когда меры не сработают

- Отключение обновлений «ради стабильности» без тестирования приводит к уязвимостям.

- Использование одного администратора для всех задач увеличивает риск ошибок и злоупотреблений.

- Полагаться только на пароли — недостаточно; применяйте 2FA и биометрию.

Если вы подозреваете компрометацию: изолируйте устройство от сети, выполните офлайн‑сканирование с загрузочного носителя и при необходимости восстановите из чистых резервных копий.

Социальные превью и короткое объявление

OG title: Усильте безопасность Windows 11 OG description: Практический гид: обновления, Windows Security, BitLocker, брандмауэр, Dynamic Lock и чек-листы для разных ролей.

Краткое объявление (100–200 слов):

Windows 11 поставляет новые аппаратные возможности безопасности, но реальные преимущества достигаются настройкой системы и процессами. В этом руководстве вы найдёте простые и проверенные шаги: как включить обновления и встроенный антивирус, настроить брандмауэр и учётные записи, использовать BitLocker для шифрования и Dynamic Lock для автоматической блокировки устройства. Мы также даём чек‑листы для домашних пользователей и ИТ‑администраторов, модель принятия решений и матрицу рисков. Примените эти рекомендации, чтобы снизить вероятность взлома, защитить данные при потере устройства и упростить восстановление после инцидента.

Итог

Защита Windows 11 — это сочетание современных аппаратных возможностей и сознательных настроек. Обновления, встроенные инструменты безопасности, шифрование и разделение прав доступа решают подавляющее большинство угроз. Начните с базовых шагов сегодня и документируйте конфигурацию для регулярной проверки.

Важно: безопасность — это процесс. Проверяйте настройки регулярно и адаптируйте их к новым рискам.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента