Как включить обновления Security Intelligence для Microsoft Defender

Важно: перед изменениями в реестре создайте точку восстановления или сделайте резервную копию. Это защитит систему в случае ошибки.

Зачем включать Security Intelligence updates

Microsoft Defender получает не только общие обновления Windows. Обновления Security Intelligence (обновления сигнатур и аналитики) поставляются часто и закрывают новые уязвимости и вредоносные образцы. Обычное включение защиты Defender не гарантирует, что устройство получит эти обновления своевременно — поэтому стоит явно разрешить получение обновлений от Microsoft Update.

Коротко о терминах:

- Security Intelligence — файлы и правила, используемые для распознавания угроз (сигнатуры, эвристики).

- Microsoft Update — централизованная служба обновлений, которая может поставлять не только системные, но и продуктовые обновления.

Когда это особенно важно

- На компьютерах в домене и в средах с централизованным управлением.

- При частых целенаправленных атаках и всплесках вредоносной активности.

- Если стандартные обновления Windows по каким‑то причинам не ставятся автоматически.

Способы включения

Ниже три рабочих варианта: групповая политика, правка реестра и ручная установка. Следуйте в порядке — сначала групповая политика, затем реестр, затем ручная загрузка как запасной вариант.

1. Через Group Policy (для профессиональных/корпоративных устройств)

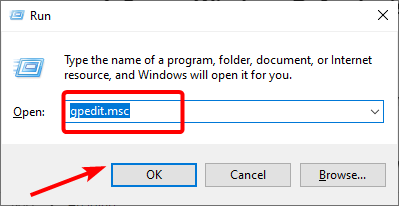

- Нажмите Клавиша Windows + R, введите

gpedit.mscи нажмите OK для запуска Редактора локальной групповой политики.

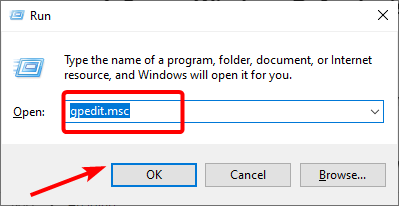

- В левой панели перейдите по пути:

Computer Configuration > Administrative Templates > Windows Components > Microsoft Defender Antivirus. - Дважды щёлкните раздел Security Intelligence Updates.

- Дважды щёлкните параметр Allow security intelligence updates from Microsoft Update.

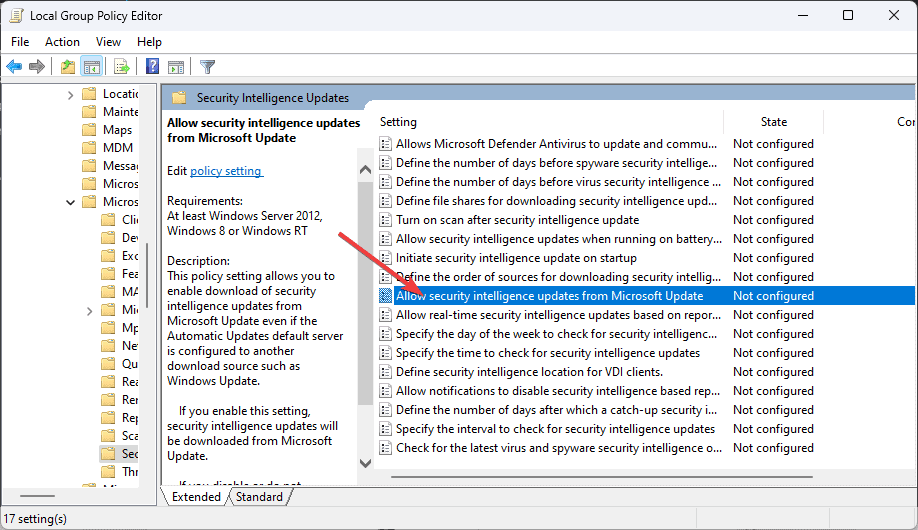

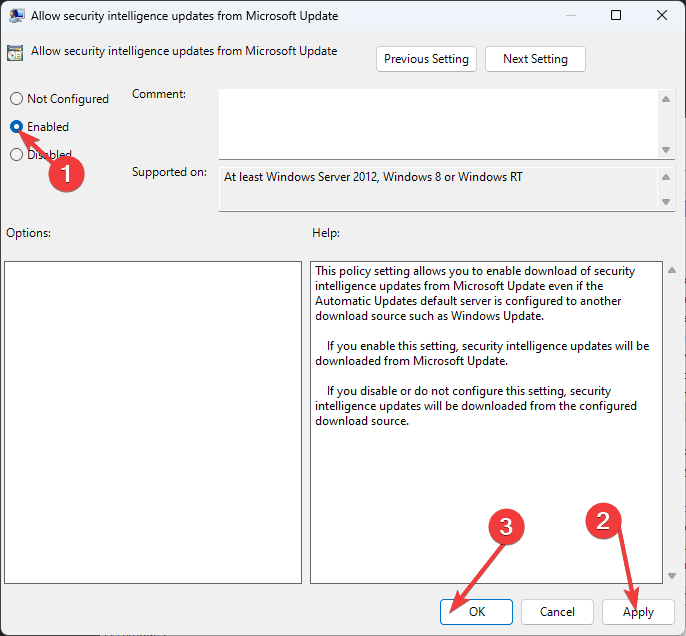

- Установите настройку в положение Enabled, затем нажмите Apply и OK.

Если политика не применяется на клиенте, обновите политические настройки командой gpupdate /force или перезагрузите машину.

2. Через реестр (если групповая политика недоступна)

- Обязательно создайте точку восстановления или резервную копию реестра перед правками.

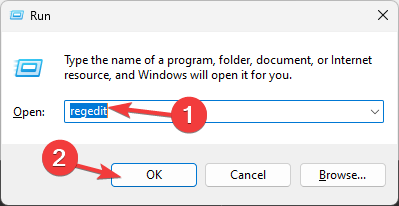

- Нажмите Клавиша Windows + R, введите

regeditи нажмите OK.

- Перейдите к ключу:

HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows Defender\Signature Updates

- Найдите или создайте параметр DWORD (32-bit) с именем

ForceUpdateFromMU. - Дважды щёлкните

ForceUpdateFromMUи установите значение Value data = 1. - Закройте редактор и перезагрузите систему или выполните обновление политик.

Важно: неверные правки реестра могут привести к нестабильности. Если не уверены, попросите администратора.

3. Ручная установка Security Intelligence

- Перейдите на официальный сайт Microsoft, раздел обновлений защиты Microsoft Defender.

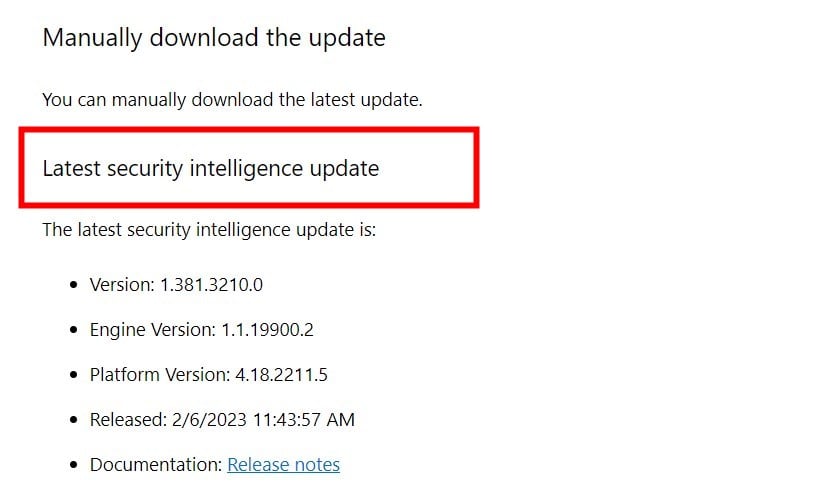

- Под заголовком «Latest security intelligence update» найдите информацию о последнем пакете.

- Выберите версию, соответствующую архитектуре и ОС вашего компьютера, и скачайте файл.

- Запустите скачанный файл и следуйте инструкциям установщика.

Ручной метод пригоден как аварийный вариант — когда автоматические обновления не работают. Он не заменяет автоматизацию в масштабах организации.

Лучшие практики по управлению обновлениями Security Intelligence

- Автоматизируйте развертывание в организациях через WSUS, SCCM или Microsoft Endpoint Manager.

- Планируйте приоритетные обновления на нерабочие часы пользователей.

- Всегда имейте резервную стратегию: точки восстановления и лист отката.

- Мониторьте логи Windows Update и Microsoft Defender для быстрого обнаружения сбоев.

Устранение проблем и случаи, когда это не работает

- Если политике не хватает прав в домене — обратитесь к администратору домена.

- В системах с третьими антивирусами получение обновлений может блокироваться. Проверьте совместимость.

- Если

ForceUpdateFromMUне помогает, проверьте сетевые настройки: доступ к Microsoft Update может блокироваться прокси или файерволлом. - В редких случаях корпоративные политики безопасности исключают получение обновлений от Microsoft Update — используйте внутренний WSUS.

Альтернативные подходы

- WSUS или SCCM/ConfigMgr: централизованное управление обновлениями сигнатур через внутренние серверы.

- Microsoft Endpoint Manager (Intune): политика доставки обновлений и мониторинг состояния у клиентов.

- Комбинация ручной загрузки + автоматизации для критических систем с ограниченным интернет‑доступом.

Роль‑ориентированные чек-листы

Для администратора домена:

- Включить политику в GPO.

- Проверить наследование политик и применение на отдалённых OU.

- Мониторить ошибки при применении через Event Viewer.

Для системного администратора одиночной машины:

- Создать точку восстановления.

- Изменить реестр и перезагрузить систему.

- Выполнить проверку обновлений вручную.

Для пользователя:

- Сообщить администратору об ошибках обновления.

- Проверить доступность интернета и прокси.

Мини‑методология развертывания в организации

- Оценка: инвентаризация устройств и политик.

- Пилот: включение политики на небольшой группе тестовых машин.

- Мониторинг: соберите логи об успешных и неудачных обновлениях.

- Развертывание: распространение настроек на все отделы.

- Резервный план: инструкции по откату и ручной установке.

Матрица рисков и меры смягчения

| Риск | Влияние | Мера смягчения |

|---|---|---|

| Неправильная правка реестра | Высокое | Точки восстановления, инструкции, права доступа |

| Блокировка Microsoft Update сетью | Среднее | Исключения в прокси/фаерволле, WSUS |

| Конфликт с третьим ПО | Среднее | Проверка совместимости, тестирование |

Быстрое руководство для принятия решений (flowchart)

flowchart TD

A[Требуется обновление Security Intelligence?] --> B{У вас AD/GPO?}

B -- Да --> C[Настроить GPO: Allow security intelligence updates from Microsoft Update = Enabled]

B -- Нет --> D{Можно править реестр?}

D -- Да --> E[Создать ForceUpdateFromMU = 1 в реестре и перезагрузить]

D -- Нет --> F[Скачать обновление с сайта Microsoft вручную]

C --> G[Проверить применение политики и мониторить]

E --> G

F --> GКритерии приёмки

- Устройство получает обновления Security Intelligence автоматически в течение установленного окна.

- В логах Windows Update или Defender нет ошибок доставки обновлений.

- Тестовая вредоносная сигнатура распознаётся после обновления (в безопасной тестовой среде).

Краткое резюме

- Включение получения обновлений Security Intelligence через Microsoft Update повышает защиту.

- Используйте GPO для доменных сред, реестр для одиночных машин и ручную загрузку как резерв.

- Всегда создавайте точку восстановления и тестируйте изменения в небольшой группе.

Если возникли вопросы или вы применяли другие меры защиты — поделитесь опытом в комментариях.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента