Показать командную строку в Диспетчере задач Windows 11

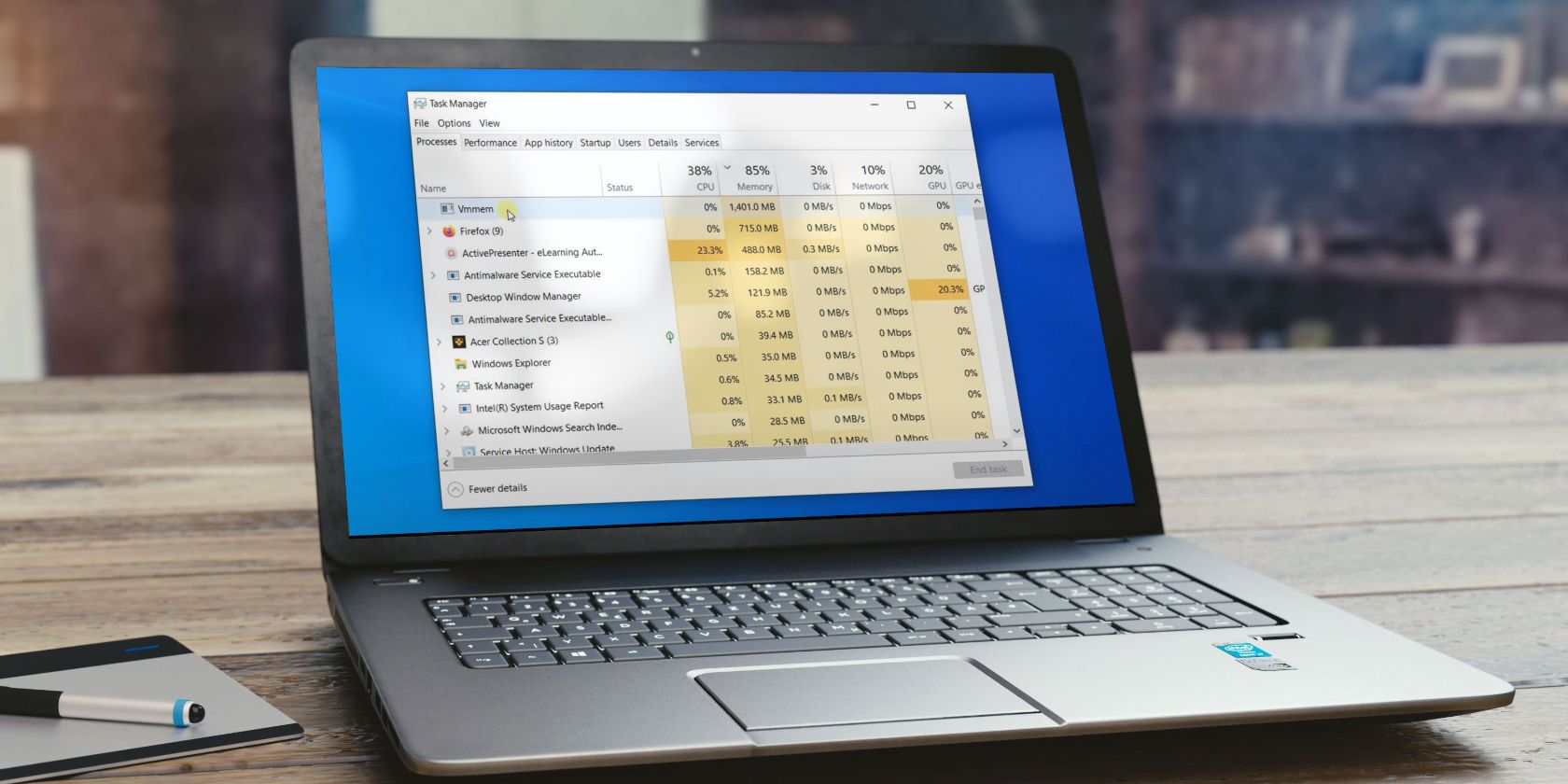

Диспетчер задач — важный инструмент Windows. Он показывает процессы, загрузку CPU, использование памяти, диска, сети и графики. По умолчанию Диспетчер задач не показывает командную строку, с которой был запущен процесс. Эта статья объяснит, как добавить колонку «Командная строка» и как использовать её для расследования и устранения проблем.

Зачем добавлять колонку «Командная строка» в Диспетчер задач

Вкладка «Процессы» показывает список запущенных процессов, но не аргументы командной строки. А именно аргументы часто объясняют, почему процесс ведёт себя определённым образом:

- Можно увидеть полный путь и параметры запуска программы.

- Это помогает найти процессы с необычными аргументами при высокой загрузке CPU или диска.

- Злоумышленники иногда передают вредоносные флаги или URL в командной строке. Просмотр аргументов упрощает обнаружение таких аномалий.

Важно: командная строка может содержать чувствительные данные (пароли, токены). Работайте с этой информацией осторожно.

Как добавить колонку «Командная строка» в Диспетчере задач Windows 11

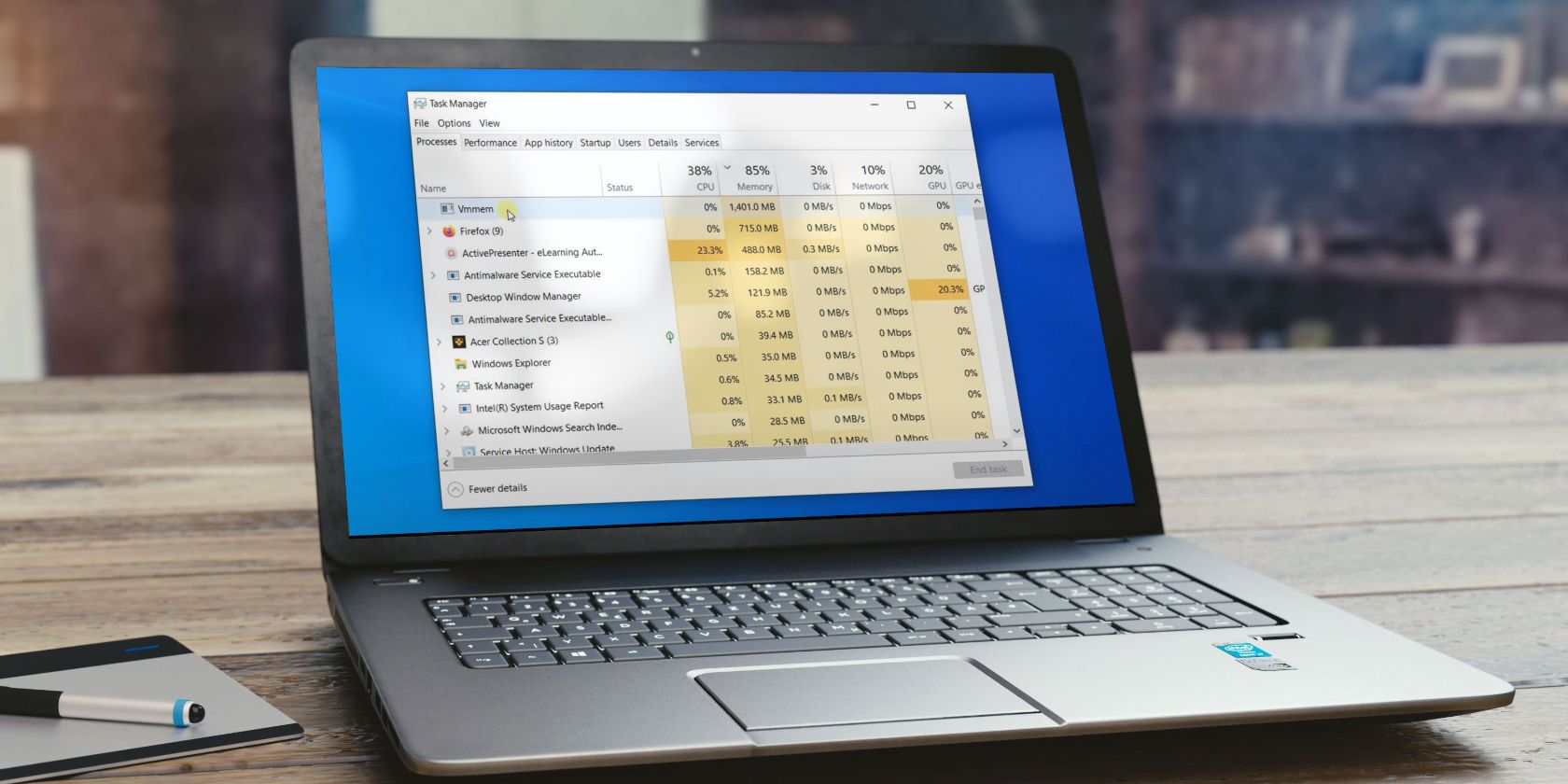

Вот пошаговая инструкция:

- Нажмите сочетание клавиш Ctrl + Shift + Esc, чтобы открыть Диспетчер задач. Если это не работает, используйте правый клик по панели задач → «Диспетчер задач» или нажмите Ctrl+Alt+Del → «Диспетчер задач».

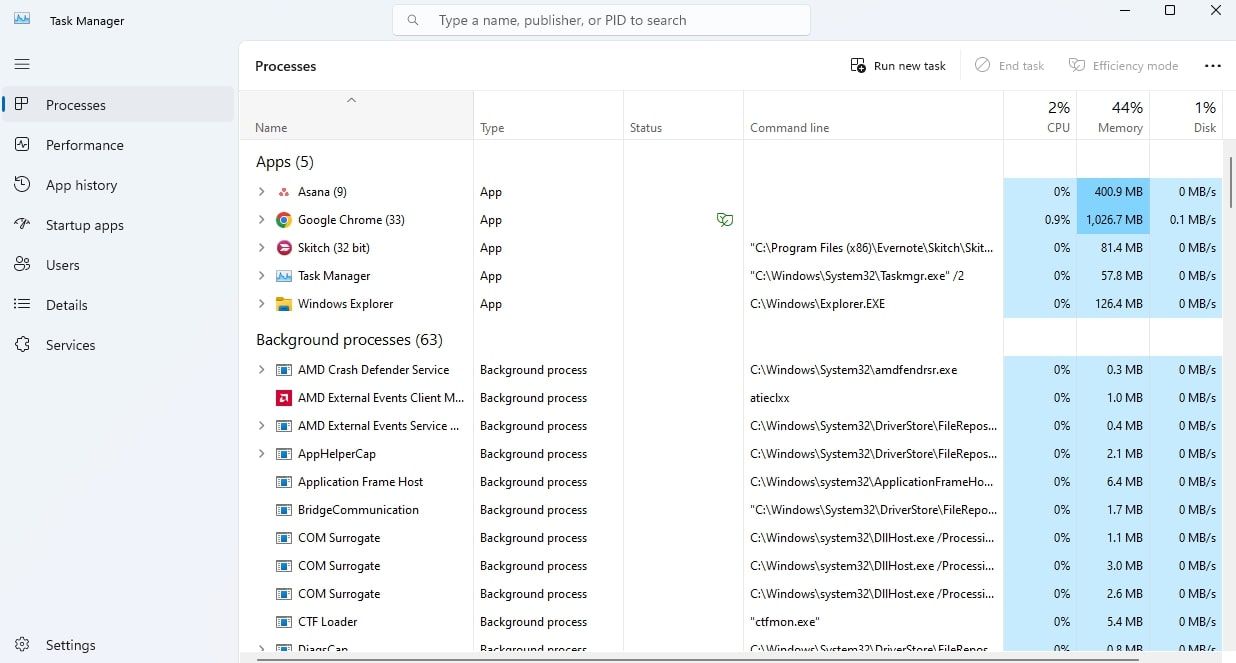

- Выберите вкладку Процессы в левой части окна.

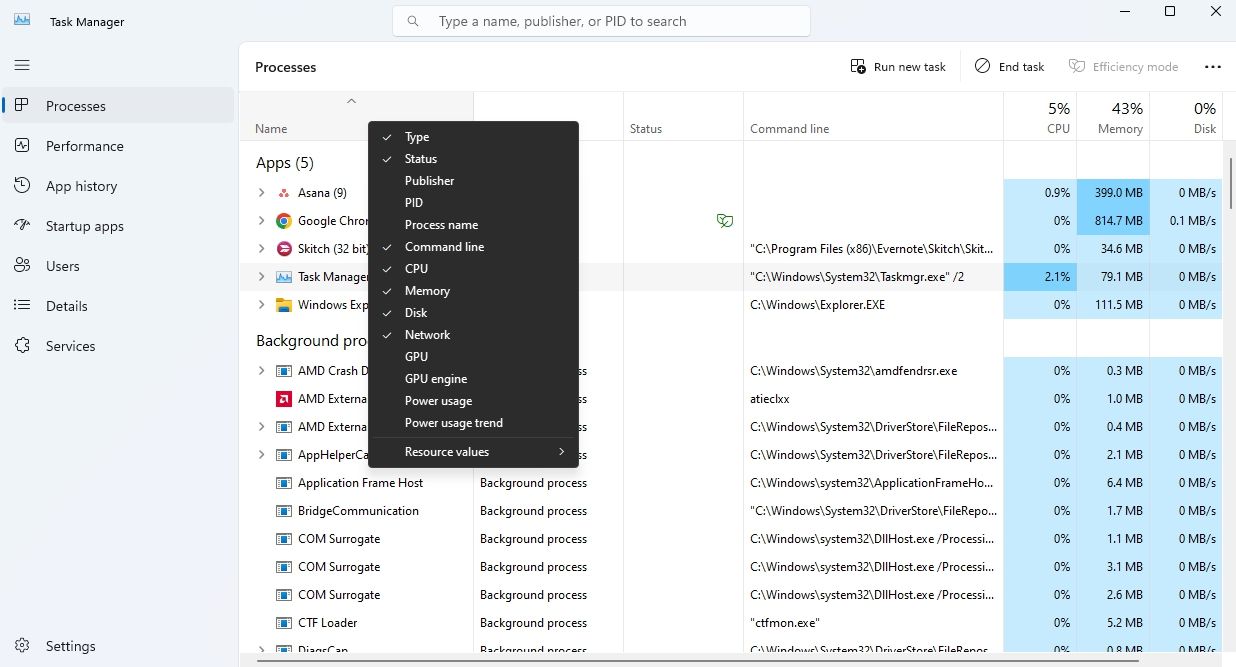

- Кликните правой кнопкой по заголовку столбцов, например по Имя.

- В появившемся меню отметьте пункт Командная строка.

После этого рядом со статусом появится колонка с полным текстом командной строки. Чтобы убрать колонку, повторите тот же шаг и снимите отметку.

Быстрая методика расследования с помощью командной строки

Если вы видите подозрительный процесс или высокую нагрузку, выполните такой алгоритм:

- Зафиксируйте имя процесса и текст в колонке «Командная строка». Скопируйте их при необходимости.

- Сравните путь запуска с известным расположением: системный процесс обычно запускается из C:\Windows\System32 или из каталога приложения.

- Ищите явные флаги (например URL, скрипты, параметры запуска). Незнакомые URL, запуск из временных папок или профилей пользователей — тревожный сигнал.

- Запустите сканирование антивирусом и проверьте хеш файла (если нужно) в безопасной среде.

- При необходимости завершите процесс и проследите, восстановился ли он автоматически (признак persistence).

Краткая подсказка: для расширенного анализа используйте Process Explorer от Sysinternals — он показывает дополнительные детали, подписи и дерево процессов.

Альтернативные способы получить командную строку процесса

- PowerShell: выполните

Get-CimInstance Win32_Process | Select-Object ProcessId,Name,CommandLineЭта команда возвращает командные строки всех процессов (требуются права для некоторых процессов).

Process Explorer (Sysinternals): отображает командную строку, цифровые подписи файлов и дерево процессов.

WMIC (устаревающий):

wmic process get ProcessId,CommandLineWMIC постепенно выходит из употребления, лучше использовать Get-CimInstance.

Когда просмотр командной строки не помогает

- Командная строка пустая или сокращённая. Иногда системные сервисы и защитные процессы не отображают полную строку по причинам прав доступа.

- Скрипты или исполняемые файлы могут подгружать параметры из конфигурации, а не из аргументов командной строки.

- Процесс может быть инжектированным или замаскированным — в этом случае нужна глубокая проверка с помощью EDR/анализатора памяти.

В таких случаях используйте инструменты с повышенными правами или специализированные средства безопасности.

Чек-лист по ролям

Администратор:

- Включил колонку «Командная строка».

- Проверил процессы с высокой нагрузкой.

- Сравнил пути запуска с известной структурой системы.

- Выполнил сканирование и при необходимости изолировал хост.

Power user:

- Включил колонку, просмотрел подозрительные аргументы.

- Перезапустил приложение и проверил изменения.

- Поискал процесс в Интернете (репозиторий/форумы).

Специалист по безопасности:

- Зафиксировал командную строку и метаданные процесса.

- Проверил подписи исполняемого файла.

- Проанализировал дочерние процессы и persistence-механизмы.

Критерии приёмки

- Колонка «Командная строка» видна во вкладке «Процессы».

- Для выборки процессов командная строка соответствует ожидаемому пути и параметрам.

- При повторном включении/выключении колонка корректно добавляется и удаляется.

Примечания о безопасности и конфиденциальности

Командная строка может содержать пароли, токены, ключи или конфиденциальные пути. Не публикуйте такие строки в открытых каналах. Храните результаты расследования в защищённом месте и действуйте согласно политике безопасности вашей организации.

Итог

Добавление колонки «Командная строка» в Диспетчере задач Windows 11 — простой и быстрый шаг, который даёт ценную информацию для поиска причин высокой загрузки, некорректного поведения приложений и признаков компрометации. Если стандартный Диспетчер задач не даёт полного контекста, используйте PowerShell или Process Explorer для детального анализа.

Важно: при отсутствии видимой информации проверьте права запуска Диспетчера задач и рассмотрите запуск с правами администратора.

Краткое резюме:

- Включается через правый клик по заголовку столбцов на вкладке «Процессы».

- Помогает увидеть аргументы и путь запуска процессов.

- Полезно для устранения проблем и безопасности, но требует осторожного обращения с чувствительными данными.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента