Как предотвратить DNS‑утечку при использовании VPN

Если вы пользуетесь VPN для приватности, провайдер может всё равно видеть ваши DNS‑запросы при неправильной конфигурации — это и есть DNS‑утечка. Проверьте соединение с помощью сайта для теста утечек, переключите DNS на безопасный резолвер, включите защиту от DNS‑утечек в настройках VPN, отключите Teredo при необходимости и используйте DNS поверх HTTPS/TLS. Ниже — пошаговое руководство, чек‑листы и варианты для разных сценариев.

DNS‑утечка происходит, когда при активном VPN ваш браузер или система отправляет запросы DNS напрямую провайдеру интернет‑услуг (ISP), а не через DNS‑серверы VPN. Это разрушает приватность: хотя IP‑адрес может быть замаскирован, список доменов, которые вы запрашивали, всё ещё виден провайдеру.

Важно: DNS‑утечка — проблема приватности, в первую очередь связанная с видимостью ваших запросов для ISP. Это не обязательно значит, что кто‑то другой — например, крупные разведслужбы — автоматически отслеживает вас; однако утечка лишает основного преимущества VPN.

Что такое DNS и почему утечка важна

DNS — это служба сопоставления имён доменов и IP‑адресов. Когда вы вводите адрес сайта в браузере, система отправляет запрос к DNS‑серверу, чтобы получить IP. По умолчанию эти запросы обычно идут через DNS‑серверы вашего провайдера.

VPN должен перенаправлять DNS‑запросы через свои собственные защищённые резолверы, чтобы провайдер не видел, какие сайты вы просматриваете. Если система игнорирует эту настройку и общается с ISP напрямую — возникает утечка.

Краткая справка по рискам:

- Утечка раскрывает перечень посещённых доменов вашему провайдеру и потенциально третьим лицам.

- Утечка часто не связана с перехватом содержимого HTTPS‑трафика, но позволяет строить профиль активности.

- Transparent DNS‑проксирование со стороны провайдера и старые настройки ОС могут усложнить защиту.

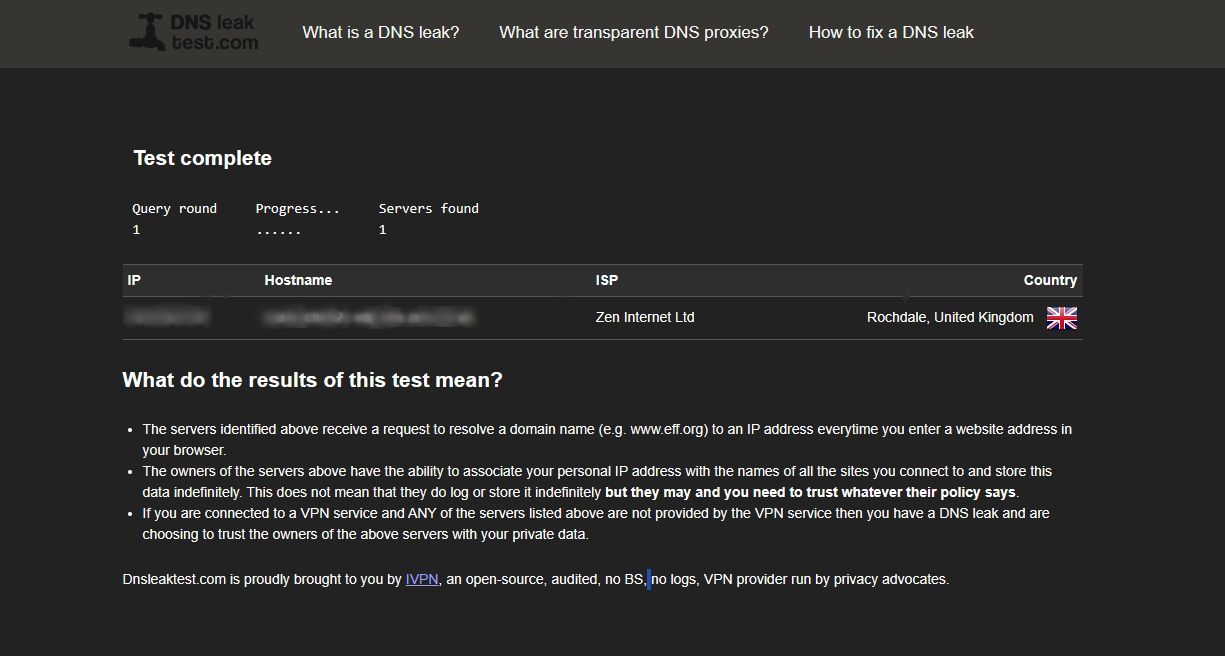

Как диагностировать DNS‑утечку

- Откройте VPN и подключитесь к серверу в выбранной стране.

- Перейдите на специализированный сайт для теста утечек, например www.dnsleaktest.com.

- Нажмите кнопку Standard test, а при высоком уровне тревоги — Extended test.

- Проанализируйте результаты: если в списке указаны названия вашей страны и ваш ISP — означает, что DNS‑запросы проходят через провайдера, а не через VPN.

Критерии приёмки (как понять, что утечка устранена):

- Тест DNS не показывает вашего реального провайдера и/или страны; в результате виден IP или резолвер VPN.

- Повторный тест после очистки кэша DNS и перезапуска браузера даёт тот же безопасный результат.

- При включённом IPv6 результаты также не указывают на вашего провайдера.

Тестовые случаи для проверки (короткий набор):

- Тест на Windows с включённым и выключенным VPN.

- Тест на мобильном устройстве через Wi‑Fi и через мобильную сеть.

- Тест при включённом split tunneling (если используется) и при его выключении.

Как остановить DNS‑утечку

Ниже — последовательность мер с объяснениями, альтернативами и контрольными списками.

1. Переключите DNS‑серверы на безопасные резолверы

Если ваш DNS по умолчанию назначает провайдер, замените его на общедоступный надёжный резолвер. Это простой и часто эффективный способ снизить риск, а иногда и ускорить разрешение доменных имён.

Рекомендуемые резолверы (адреса):

- OpenDNS — предпочтительный: 208.67.222.222, запасной: 208.67.222.220

- Comodo Secure DNS — предпочтительный: 8.26.56.26, запасной: 8.20.247.20

- Google Public DNS — предпочтительный: 8.8.8.8, запасной: 8.8.4.4

- Cloudflare — 1.1.1.1 и запасной 1.0.0.1

- Quad9 — 9.9.9.9

Как менять: в настройках сетевого адаптера ОС (Windows, macOS, Linux) укажите адреса вручную либо используйте параметры роутера, чтобы изменить DNS для всей сети.

Когда это не сработает: если провайдер использует прозрачный DNS‑проксинг (перенаправляет DNS‑запросы на свои серверы независимо от настроек), смена DNS в ОС не поможет. В таком случае переходите к DoH/DoT или используйте VPN с принудительной защитой от DNS‑утечек.

Контрольный список для смены DNS (пользователь):

- Изменил DNS в настройках сетевого адаптера или в настройках роутера

- Перезапустил адаптер/устройство

- Проверил результат на dnsleaktest.com

2. Выберите VPN с функцией защиты от DNS‑утечек

Современные VPN‑клиенты часто содержат опцию «DNS leak protection» или встроенный DNS‑резолвер. Провайдеры, у которых есть такая функция, автоматически направляют DNS‑запросы через VPN.

Популярные провайдеры с такой возможностью:

- NordVPN

- ExpressVPN

- SurfShark

- PureVPN

- Astrill VPN

- IPVanish

Проверьте в настройках VPN: активируйте опцию защиты от DNS‑утечек, включите «kill switch» (аварийное отключение интернета при разрыве VPN) и по возможности отключите split tunneling для чувствительных приложений.

Когнитивная эвристика: если в настройках VPN есть переключатель для DNS‑защиты — включите его. Если настроек нет — провайдер, вероятно, менее ориентирован на приватность.

3. Используйте DNS‑мониторинг и сервисы проверки соединения

Инструменты мониторинга VPN (например, VPNCheck, OpenVPN Watchdog) могут автоматически обнаруживать разрыв туннеля и восстанавливать защищённое соединение или отключать интернет, пока туннель не восстановлен.

Альтернатива: реализуйте systemd‑таймер или скрипт, который регулярно проверяет результаты DNS‑теста и отправляет уведомление/перезапускает VPN при появлении утечки.

Когда это применимо: полезно для пользователей, которые постоянно работают с чувствительными данными и хотят автоматизации контроля.

4. Отключите Teredo и другие туннели, если они не нужны

Teredo — технология Windows для взаимодействия IPv4 и IPv6. В отдельных сценариях она может обойти маршрутизацию VPN и вызвать утечки.

Чтобы отключить Teredo, запустите командную строку от имени администратора и выполните:

netsh interface teredo set state disabledЧтобы вернуть Teredo в состояние по умолчанию, используйте:

netsh interface teredo set state type=defaultВажно: отключение Teredo может повлиять на некоторые старые приложения/игры, которые полагаются на него. Если вы зависите от таких сервисов, протестируйте их после изменения.

5. Используйте браузер и системные технологии для безопасных DNS (DoH/DoT)

DNS поверх HTTPS (DoH) и DNS поверх TLS (DoT) шифруют запросы DNS между вашим устройством и резолвером. Это предотвращает перехват и манипуляции со стороны промежуточных узлов.

- Браузеры: Firefox и некоторые сборки Chrome/Edge поддерживают DoH в настройках.

- Система: на современных дистрибутивах Linux и в Windows 11 возможна системная поддержка DoH/DoT.

- Аппаратные/сетевые: некоторые роутеры и прошивки (например, OpenWrt) умеют перенаправлять DNS на DoH‑резолверы.

Комбинация: VPN + DoH/DoT + безопасный резолвер даёт многоуровневую защиту: даже при перехвате DNS внутри локальной сети ваши запросы останутся зашифрованными и направленными не к ISP.

Ограничения: DoH защищает от вмешательства на пути к резолверу, но не скрывает от резолвера самих записей запросов — поэтому выбирайте доверенные резолверы с политикой неведения логов.

6. Используйте приватный браузер и комбинируйте методы

Tor‑браузер применяет onion‑маршрутизацию и скрывает DNS‑запросы внутри сети Tor. Однако Tor и VPN решают немного разные задачи, и их совместное использование требует понимания порядка соединений:

- VPN → Tor (VPN перед Tor): ваш провайдер видит подключение к VPN, но не к сайтам, а входной узел Tor видит IP VPN.

- Tor → VPN (Tor перед VPN): сложнее настроить и редко нужно в обычной работе.

Важно: Tor не гарантирует абсолютной защиты от DNS‑утечек в сочетании с локальными приложениями. Для максимальной безопасности используйте Tor‑браузер отдельно или в сочетании с проверенным VPN с защитой от DNS‑утечек.

Когда предложенные методы не работают

- Провайдер применяет принудительное перенаправление DNS (transparent DNS proxy): в этом случае локальные настройки не помогут — попробуйте DoH/DoT, VPN на уровне маршрутизатора, смену сети (мобильный интернет) или обращение к провайдеру.

- Сложные корпоративные сети с прокси и DPI: в корпоративной среде простые решения могут быть заблокированы политиками; обратитесь к администратору сети или используйте одобренные инструменты.

- Нестандартные конфигурации IPv6: иногда утечки идут через IPv6‑маршруты — отключите IPv6, если провайдер некорректно маршрутизирует трафик, или убедитесь, что VPN корректно обрабатывает IPv6.

Практический чек‑лист для пользователей

Для индивидуальных пользователей:

- Подключились к VPN и включили «DNS leak protection»

- Сменили DNS на надежный резолвер (Cloudflare/Quad9/OpenDNS/Google)

- Проверили результат на dnsleaktest.com

- Отключили Teredo, если используете Windows и не нуждаетесь в нём

- Включили DoH/DoT в браузере или на уровне системы

- Включили kill switch в VPN

Для системных администраторов:

- Настроили резолверы на уровне роутера/периметра

- Внедрили политику блокировки прозрачного перенаправления DNS

- Провели аудит приложений, которые делают прямые DNS‑запросы

- Добавили мониторинг и регулярные тесты на утечки

Критерии приёмки

- Все тесты dnsleaktest.com показывают только резолверы VPN или выбранного третьего‑стороннего резолвера.

- IPv4 и IPv6 тесты не показывают вашего провайдера.

- При потере VPN интернет либо полностью блокируется (kill switch), либо DNS продолжает работать через безопасный канал.

Ментальные модели и рекомендации

- «Защита по слоям»: комбинируйте VPN, защищённые резолверы и DoH/DoT — не полагайтесь на единственный механизм.

- «Проверка после изменения»: всегда запускайте тест утечки после изменения настроек.

- «Надёжный резолвер vs провайдер»: выбирайте резолвер с понятной политикой приватности, желательно без логирования.

Маленькая методология быстрого восстановления

- Отключите VPN, очистите DNS‑кэш (ipconfig /flushdns на Windows).

- Включите VPN и сразу запустите dnsleaktest.com.

- Если проблема остаётся — переключите резолвер, включите DoH, повторите тест.

- В крайнем случае отключите IPv6 и повторите тест.

Короткий глоссарий

- DNS — система разрешения имён в IP‑адреса.

- DNS‑утечка — когда DNS‑запросы идут через ISP, а не через VPN.

- VPN — виртуальная частная сеть, шифрует и маршрутизирует трафик.

- DoH — DNS через HTTPS, шифрует DNS‑запросы.

- DoT — DNS через TLS, альтернатива DoH на транспортном уровне.

- Teredo — туннельная технология для взаимодействия IPv4/IPv6 в Windows.

Итог и рекомендации

DNS‑утечки подрывают цели VPN: если вы хотите по‑настоящему приватного соединения, не стоит ограничиваться только включением VPN. Сочетайте следующие меры: используйте VPN с защитой от DNS‑утечек, меняйте DNS на доверенный резолвер, включайте DoH/DoT и применяйте мониторинг. Выполните тесты после каждой настройки и храните чек‑лист под рукой.

Важно

Если после всех шагов проблема остаётся, провайдер может применять принудительное перенаправление DNS. В этом случае рассмотрите использование защищённой сети (например, мобильный интернет), обращение в поддержку провайдера или переход на другой VPN/резолвер с поддержкой DoH/DoT.

Краткое резюме

Проверяйте VPN‑соединение на DNS‑утечки регулярно, особенно после обновлений системы или VPN‑клиента. Маленькая проверка занимает минуту, а сбережённая приватность — бесценна.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента