Что делать, если Microsoft Defender обнаружил угрозу

Этот гид объяснит, почему вы получили уведомление от Microsoft Defender, где находится угроза и как от неё избавиться. Вы получите пошаговые инструкции, чек-листы для пользователей и администраторов, критерии приёмки и план действий при инциденте.

Основные варианты поискового запроса, покрываемые в статье

- Что делать, если Microsoft Defender обнаружил угрозу

- Microsoft Defender обнаружил угрозу как удалить

- Microsoft Defender ложное срабатывание

- Как проанализировать угрозу в журнале защиты

Как проверить детали угроз, найденных Microsoft Defender

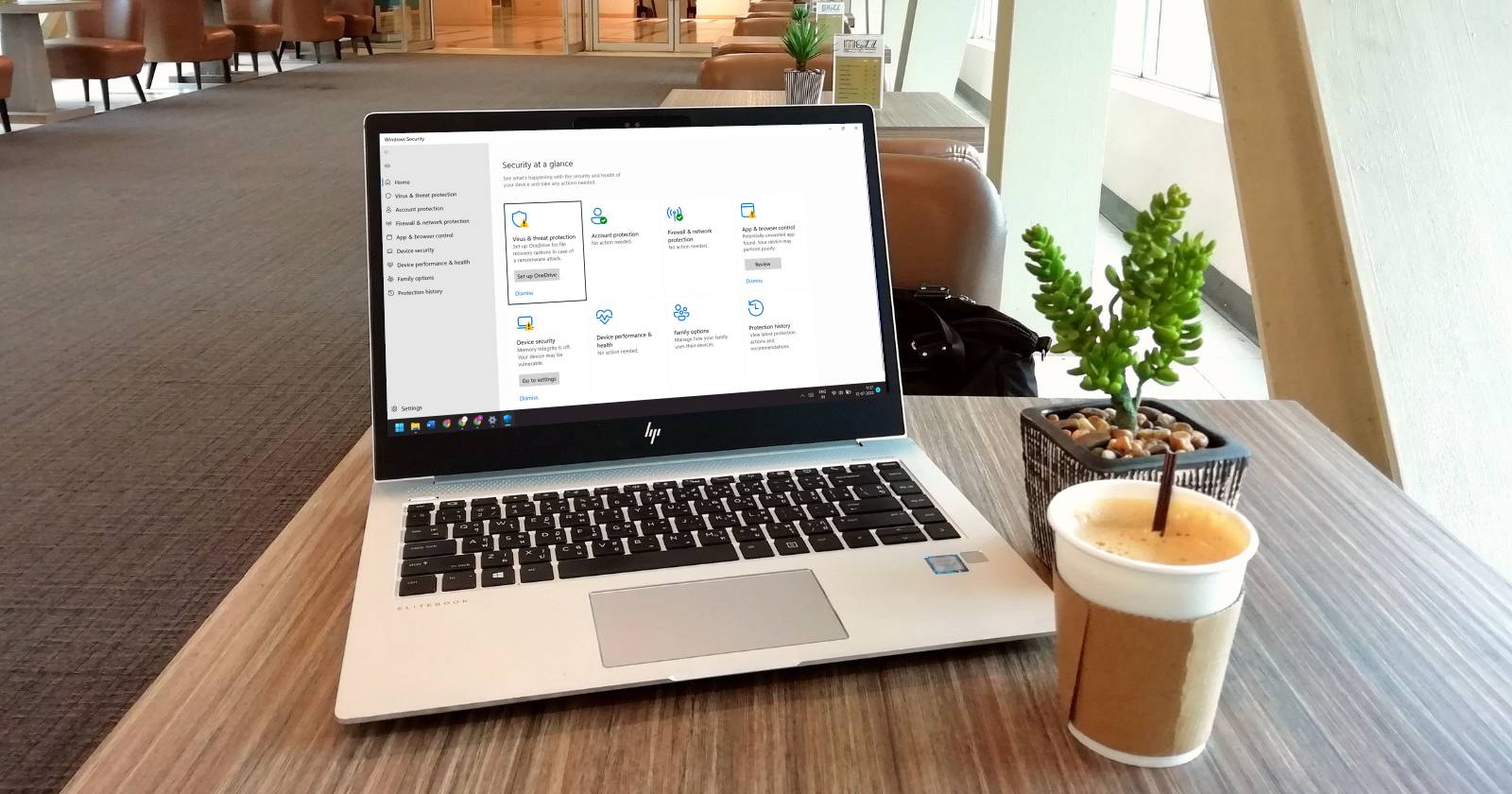

Если уведомление всё ещё отображается, щёлкните по нему — это откроет окно с деталями. Если уведомление уже исчезло, выполните следующие шаги:

- Нажмите правой кнопкой по кнопке Пуск и выберите Параметры.

- В параметрах выберите Конфиденциальность и безопасность.

- В разделе Конфиденциальность и безопасность найдите и откройте Безопасность Windows.

- Нажмите Открыть Безопасность Windows.

- В левой колонке приложения Безопасность Windows выберите Главная.

- В правой части окна нажмите Журнал защиты.

В разделе Журнал защиты вы увидите список всех срабатываний Microsoft Defender — от самых недавних до старых. Каждая запись содержит метаданные: время, степень риска, статус и расположение затронутого файла.

Как проанализировать обнаруженную угрозу

Откройте самую свежую запись, сопоставьте время уведомления с временем в журнале, чтобы убедиться, что это та же угoзa. Обратите внимание на следующие поля и их значение:

- Степень угрозы. Чаще всего встречаются уровни: низкий, высокий и критический. Чем выше уровень, тем быстрее нужно реагировать.

- Статус угрозы. Возможные значения:

- Удалено — Microsoft Defender обнаружил угрозу и автоматически удалил её. Дополнительные действия часто не требуются, но рекомендуется запустить полное сканирование для уверенности.

- Активно — угроза присутствует в системе и требует ручного удаления.

- В карантине — файл изолирован и не может выполняться; он находится в специальном хранилище. Тем не менее рекомендуется дополнительно просканировать систему.

- Заблокировано — выполнению файла не дали разрешение. Проверьте, активна ли запись или уже удалена.

- Классификация и описание угрозы. Нажмите Подробнее или Узнать больше для получения дополнительной информации о поведении угрозы.

- Местоположение файла. Обратите внимание на путь к файлу и подписи/перечень связанных процессов.

- Действие. Выпадающее меню позволяет выбрать: Удалить, Отправить в карантин, Разрешить.

Важно: не выбирайте «Разрешить», пока вы не удостоверились, что это безопасный файл.

Как удалить угрозу и восстановить систему

- Если угрозу можно удалить прямо из Журнала защиты — используйте действие Удалить.

- После удаления запустите полное (полный скан) Microsoft Defender, а затем офлайн-сканирование (Windows Defender Offline). Офлайн-сканирование перезапускает систему в безопасном режиме и повышает шанс очистки скрытых вредоносных компонент.

- Рекомендуется провести второе мнение: просканируйте систему сторонним антивирусом (ESET, Kaspersky, Bitdefender и т.д.), чтобы проверить, остались ли остатки.

- Проверьте целостность системных файлов: запустите командную строку от имени администратора и выполните sfc /scannow. При необходимости примените восстановление файлов.

- Если есть подозрения на повреждение данных приложений или системы — восстановите из резервной копии или выполните откат системы.

Краткая методология принятия решения:

- Если файл в карантине или удалён: выполнить сканирование и мониторинг.

- Если файл активен: изолировать устройство (отключить от сети), выполнить офлайн-скан и затем удалить/карантин.

- Если вы сомневаетесь: создайте образ диска/резервную копию перед дальнейшими действиями.

Как работать с ложными срабатываниями

Иногда Defender ошибочно помечает безопасные программы как вредоносные. Чтобы проверить, действительно ли файл опасен:

- Скопируйте URL или путь к файлу.

- Вставьте URL в онлайн-сервис VirusTotal (https://www.virustotal.com) и просканируйте файл или URL.

Если VirusTotal показывает отсутствие детекций — вероятно, это ложное срабатывание. В этом случае:

- Если вам необходимо загрузить или запустить файл: откройте Безопасность Windows, найдите запись и в меню Действия выберите Разрешить, но только после тщательной проверки.

- Если вы разработчик/владелец ПО: отправьте файл в Microsoft для анализа ложных срабатываний (подразделы веб-сайта Microsoft для отправки образцов).

Важно: добавляйте в исключения только после независимой проверки — иначе вы можете позволить реально вредоносному файлу остаться в системе.

Если Defender постоянно уведомляет об угрозах или журнал пуст

Иногда уведомления продолжают приходить, а в Журнале защиты нет записей. Это может быть результатом повреждённого журнала или некорректной работы компонентов защиты.

Что сделать:

- Очистите журнал защиты (это не влияет на файлы системы, только удаляет записи). Инструкцию по полному очищению журнала можно найти в официальных руководствах по Windows.

- Убедитесь, что у вас установлены последние обновления Windows и обновления определений Microsoft Defender.

- Перезапустите соответствующие службы: Центр безопасности Windows и Microsoft Defender Antivirus Service.

- Если проблема сохраняется: выполните проверку целостности системных компонентов DISM (dism /online /cleanup-image /restorehealth) и затем sfc /scannow.

Профилактика и рекомендации по безопасности

- Держите Windows и сигнатуры Defender в актуальном состоянии.

- Используйте двухфакторную аутентификацию для важных учетных записей.

- Регулярно делайте резервные копии важных данных и храните их офлайн или в защищённых облачных хранилищах.

- Не загружайте ПО из ненадёжных источников; проверяйте подписи и хэши установочных файлов.

- Минимизируйте права администратора для повседневных задач — работайте под учётной записью с ограниченными правами.

Рольовые чек-листы

Чек-лист для рядового пользователя:

- Не паниковать и не кликать «Разрешить» автоматически.

- Открыть Журнал защиты и проверить запись.

- Запустить полное сканирование Microsoft Defender.

- Если сомневаетесь — проверить файл через VirusTotal.

- При подтверждении угрозы — удалить и сообщить в IT (при работе в организации).

Чек-лист для администратора ИТ:

- Изолировать устройство от сети при наличии активной угрозы.

- Создать образ диска/резервную копию перед удалением, если требуется судебная экспертиза.

- Запустить офлайн-сканирование и сторонние антивирусные сканеры.

- Проверить логи, сетевые подключения и автозагрузки на предмет следов компрометации.

- Обновить сигнатуры, политики групповой безопасности и при необходимости произвести откат/восстановление из бэкапа.

SOP — пошаговый план действий при инциденте

- Первичная оценка: зафиксируйте уведомление, снимок экрана, время и запись из Журнала защиты.

- Отключение: при активной угрозе отключите устройство от сети и внешних носителей.

- Сбор улик: сохраните логи, сделайте образ диска при необходимости.

- Очистка: офлайн-сканирование Defender, затем скан несколькими антивирусами.

- Восстановление: sfc /scannow, DISM при необходимости, восстановление из резервной копии.

- Пост-инцидентный контроль: мониторинг 7–14 дней, проверка отсутствия повторных срабатываний.

- Документация: заполните инцидентный отчёт с выводами и уроками.

Критерии приёмки

Инцидент считается решённым, если выполнены следующие критерии:

- Угроза удалена или надёжно помещена в карантин.

- Полные сканы (Defender и сторонние) не выявляют детекций.

- Журнал защиты не содержит повторяющихся записей той же угрозы в течение минимум 7 дней после очистки.

- Проверка целостности системных файлов прошла успешно (sfc не обнаружил необратимых ошибок).

Когда стандартные шаги не помогут — возможные причины и альтернативные подходы

Причины неэффективности удаления:

- Вредоносное ПО имеет механизм устойчивости (rootkit, драйвер на уровне ядра).

- Компоненты Windows повреждены и мешают корректной работе Defender.

- Конфликт между защитой Windows и сторонним антивирусом.

Альтернативы и дополнительные действия:

- Использовать специализированные инструменты для удаления rootkit (Kaspersky TDSSKiller, Sophos Bootable Image и др.).

- Выполнить чистую установку Windows при невозможности восстановления.

- При корпоративном использовании — перевести устройство в карантин и провести экспертный анализ.

Полезные шаблоны и команды

- Запуск проверки целостности: sfc /scannow

- Восстановление образа Windows: dism /online /cleanup-image /restorehealth

- Перезапуск службы защиты: net stop WinDefend && net start WinDefend

Ментальные модели для принятия решений

- Принцип двух независимых подтверждений: прежде чем разрешить файл, требуются минимум два разных источника, подтверждающих безопасность (например, VirusTotal + цифровая подпись).

- Порог риска: для критических серверов даже низкая вероятность компрометации требует изоляции и глубокого анализа.

Фактбокс

- Уровни серьёзности: низкий, высокий, критический.

- Основные статусы: удалено, активно, карантин, заблокировано.

- Рекомендуемые действия: офлайн-скан, сторонний антивирус, проверка SFC/DISM.

Короткое резюме

Microsoft Defender уведомляет о попытках вредоносного ПО выполнить код или изменить систему. Быстрая проверка через Журнал защиты, офлайн-сканирование и проверка сторонними средствами обычно решают проблему. Внимательно относитесь к разрешениям и исключениям — проверяйте файл через VirusTotal и используйте чек-листы для безопасных действий.

Важно: не используйте исключения как постоянную меру безопасности — это обход защитных механизмов и потенциальный риск.

Если после выполнения всех шагов проблема повторяется, обратитесь в службу поддержки Microsoft или к специалистам по компьютерной безопасности.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента