Как устранить ошибку входа Event ID 4625 на Windows Server

Что такое ошибка Event ID 4625?

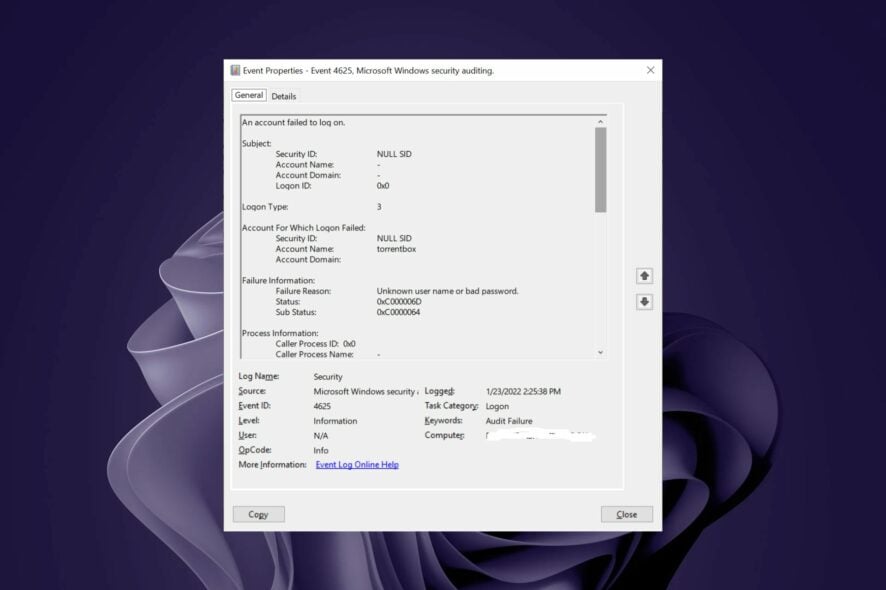

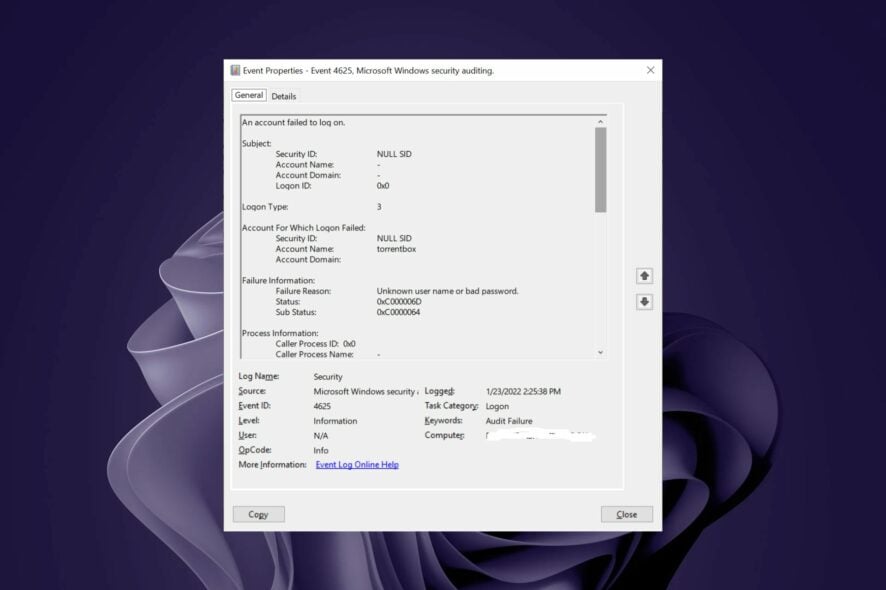

Event ID 4625 — это системная запись в журнале безопасности Windows, фиксирующая неудачные попытки входа. Часто рядом появляется код статуса, например 0xc000006d, который указывает на неверный пароль.

Коротко: система сравнивает введённые данные с учётной записью в базе (локально или в контроллере домена). Если происходит несоответствие, вход отклоняется и появляется запись 4625.

Важно знать термины:

- Контроллер домена — сервер, проверяющий доменные учётные записи.

- NTLM — устаревший протокол аутентификации Windows.

- Кэш учётных данных — сохранённый в системе пароль для ускорения входа, который может быть устаревшим.

Частые причины ошибки

- Неверный или просроченный пароль (статус 0xc000006d/0xc000006a).

- Использование устаревшей кэшированной копии пароля.

- Недостаточные права или повреждение Active Directory.

- Ограничения по рабочей станции (Workstation restriction).

- Смена типа учётной записи (локальная ↔ доменная).

- Аутентификация через ненадёжный/непроверенный процесс.

- Истечение срока действия учётной записи.

Быстрые проверки перед восстановлением

Перед выполнением сложных шагов выполните базовую проверку:

- Проверьте раскладку клавиатуры и отсутствие опечаток в пароле.

- Очистите локальные и сетевые кеши паролей (браузеры, менеджеры учётных данных).

- Убедитесь, что ваша учётная запись активна и не заблокирована (спросите администратора).

- Проверьте привилегии учётной записи — есть ли право на локальный вход или удалённый рабочий стол.

- Уточните тип входа в записи события (Logon Type) — он подскажет контекст ошибки.

- Проверьте наличие сообщений с Null SID (это указывает на недействительную учётную запись).

Важно: прежде чем вносить изменения в реестр или политики безопасности, создайте точку восстановления или снимок виртуальной машины.

Методы исправления

Ниже — три проверенных подхода. Выполняйте в порядке от наименее инвазивного к более радикальному.

1. Пере- присоединение к домену (корректировка совместимости LM/NTLM)

Когда стоит применять: если недавно меняли контроллер домена, пароль или видите несоответствия в кэшированных данных.

Шаги:

- Нажмите Windows + R, чтобы открыть диалог «Выполнить».

- Введите

regeditи нажмите Enter.

- Перейдите в

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa. - В правой части окна щёлкните правой кнопкой и создайте новый параметр DWORD (32-bit) с именем

LmCompatibilityLevel. - Дважды щёлкните параметр и установите значение

1.

- Перезагрузите сервер/рабочую станцию и попробуйте войти снова.

Пояснение: параметр LmCompatibilityLevel регулирует, какие версии протоколов LM/NTLM используются для аутентификации. Значение 1 позволяет серверу принимать более старые форматы, что иногда помогает с кэшированными/наследуемыми паролями.

Когда этот метод не сработает: если проблема связана с блокировкой учётной записи в AD или с политиками ограничения рабочих станций.

2. Удаление скрытых учётных данных (Credential Manager / кеш)

Когда стоит применять: если у вас в системе сохранены устаревшие пароли или вы подозреваете конфликт сохранённых данных.

Шаги:

- Нажмите клавишу Windows, введите

cmdв поиске и запустите от имени администратора.

- Выполните команды (введите по очереди и нажимайте Enter):

psexec -i -s -d cmd.exe

rundll32 keymgr.dll,KRShowKeyMgr- Откроется окно менеджера учётных данных. Удалите проблемные записи (имена пользователей и пароли) и перезагрузите систему.

Пояснение: первый вызов запускает командную строку в системном контексте; второй открывает менеджер сохранённых паролей (GUI), где можно очистить записи.

Совет: если psexec отсутствует в системе, скачайте Sysinternals Suite с официального сайта Microsoft и поместите psexec.exe в PATH.

3. Отключение входов по NTLM (ограничение входящего NTLM)

Когда стоит применять: на серверах с повышенной безопасностью или при подозрении на атаки через NTLM.

Шаги:

- Нажмите Windows + R, введите

secpol.mscи нажмите Enter.

- Откройте «Локальные политики» → «Параметры безопасности» →

Network security: Restrict NTLM: Incoming NTLM traffic. - Дважды щёлкните параметр и в выпадающем списке выберите «Deny all accounts» (запретить для всех учётных записей). Нажмите «Применить» и «OK».

Пояснение: NTLM — устаревший протокол, уязвимый к перехвату. Отключение снижает поверхность атаки, но потребует, чтобы все сервисы и клиенты поддерживали Kerberos или современный TLS.

Риски: отключение NTLM может прервать авторизацию старых приложений. Перед глобальным применением протестируйте на контрольной группе.

Диагностика — как читать типы входа и статусы

Полезные поля в журнале события 4625:

- Subject: учетная запись, инициировавшая запрос.

- Logon Type — номер типа входа (3 = сетевой вход, 2 = интерактивный, 10 = удалённый интерактивный, и т.д.).

- Status и SubStatus — коды отказа (0xc000006d — неправильный логин/пароль).

- Workstation Name / Source Network Address — откуда пришёл запрос.

Типы входа помогают понять, где произошло нарушение:

- 2 — локальный интерактивный вход (физическая консоль).

- 3 — сетевой вход (например, SMB).

- 4 — пакетный вход (сервисные учетные записи).

- 10 — удалённый рабочий стол (RDP).

Если видите тип 3 или 4, проверьте службы и задания планировщика, которые могли использовать старые учётные данные.

Альтернативные подходы и дополнительные меры безопасности

- Пересброс пароля в AD и принудительное обновление кеша на клиенте.

- Использование временной локальной административной учётной записи для входа и дальнейшей диагностики.

- Включение и анализ сетевого трафика аутентификации (Netlogon, Kerberos) для обнаружения ретрансляций.

- Принудительное применение политики смены паролей и очистки кеша с помощью GPO.

- Переход на Kerberos/TLS и отключение устаревших протоколов.

Чек-листы по ролям

Администратор домена:

- Проверить статус учётной записи в Active Directory.

- Проверить журнал контроллера домена на соответствующие ошибки (4625, 4768, 4776).

- Если необходимо, сбросить пароль и снять блокировку.

Системный администратор сетевой инфраструктуры:

- Проверить межсетевые фильтры и прокси, которые могли изменить потоки аутентификации.

- Убедиться, что синхронизация времени (NTP) корректна — Kerberos чувствителен к времени.

Инженер приложений:

- Проверить конфигурацию сервисных учётных записей и их сохранённые пароли.

- Обновить конфигурацию сервисов, использующих устаревший NTLM.

Мини‑методология: быстрый SOP для первой помощи (Step-by-step)

- Подтвердить, что пользователь вводит корректный пароль и что учётная запись активна.

- Определить Logon Type и поле Source Network Address в событии 4625.

- Очистить локальные сохранённые учётные данные.

- Если ошибка сохраняется — временно задать LmCompatibilityLevel=1 и перезагрузить.

- Если это не помогает — проверить блокировки/истечение учётной записи в AD.

- При подозрении на NTLM — протестировать отключение в тестовой среде, затем распространить.

Критерии приёмки

Решение считается успешным, если:

- Пользователь может выполнить вход в нужном сценарии (локально/по RDP/сеть).

- В журнале безопасности больше не появляются новые записи 4625 для данной учётной записи в рамках тех же условий.

- Системные сервисы, использующие авторизацию, функционируют корректно.

Когда эти методы не сработают (контрпримеры)

- Учётная запись действительно удалена или отключена в AD.

- Имеется активная политика блокировки входа по рабочей станции, которую нельзя изменить локально.

- На клиенте или в сети функционально нарушен Kerberos (например, несинхронизированное время), и переключение на LmCompatibilityLevel не влияет.

- Приложение использует статически встроенные (hard-coded) учётные данные, которые не были обновлены.

Рекомендации по безопасности и совместимости

- По возможности перевести инфраструктуру на Kerberos + актуальные версии TLS.

- Протестировать отключение NTLM в контролируемой среде до развёртывания.

- Документировать все изменения в реестре и политиках безопасности.

- Для систем с высокими требованиями к аудиту включать и централизованно собирать логи входа.

Быстрый справочник (сниппеты и команды)

Команды для проверки и очистки:

- Запуск реестра:

regedit - Открыть локальные политики:

secpol.msc - Открыть менеджер учётных данных из системного контекста:

psexec -i -s -d cmd.exe

rundll32 keymgr.dll,KRShowKeyMgrЕсли psexec отсутствует, скачайте Sysinternals Suite с сайта Microsoft.

Ключевые номера событий (справка)

- 4625 — неудачная попытка входа.

- 4624 — успешный вход.

- 4768 — неудачная выдача билета Kerberos (может сопровождать проблемы с аутентификацией).

- 4776 — проверка пароля в домене.

Резюме

Ошибка Event ID 4625 часто лечится простыми действиями: проверкой пароля, очисткой кеша учётных данных или корректировкой совместимости протоколов. При более сложных сценариях (повсеместные ошибки, сбои сервисов) потребуется диагностика на стороне контроллера домена и анализ типов входа.

Важно: всегда тестируйте изменения в контролируемой среде и документируйте действия. Если нужна помощь с конкретным журналом событий — вставьте выдержку из записи 4625 (без личных паролей) и опишите тип входа и адрес источника.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента