Как защититься от вредоносного ПО в Discord

Discord — популярное приложение для общения, любимое геймерами и всё чаще используемое командой для удалённой работы. Платформа предлагает ботов, вебхуки, инструменты модерации, трансляции и многое другое. Рост числа пользователей привлёк и злоумышленников. Ниже — реальные угрозы и практические шаги, которые помогут сохранить аккаунты и серверы в безопасности.

Быстрая справка: виды угроз

Короткие определения, чтобы быстро ориентироваться:

- Кейлоггеры — программы, которые фиксируют нажатия клавиш и воруют пароли.

- Вымогатели — шифруют файлы и требуют выкуп за расшифровку.

- Фишинг — поддельные ссылки и формы, которые крадут логин и пароль.

- Социальная инженерия — обман пользователей для получения доступа или данных.

Если вы админ или модератор сервера, понимание таких угроз поможет быстрее обнаружить и остановить инциденты.

Общие рекомендации по безопасности

Важно: даже при аккуратном поведении пользователь или бот на сервере может быть скомпрометирован. Всегда предполагайте возможность компрометации и действуйте проактивно.

1. Используйте надёжный пароль

Пароль — первая линия защиты. Рекомендации просты:

- Длина не меньше 12 символов.

- Альфа-цифровой набор с заглавными и строчными буквами.

- Включите специальные символы: %, #, @, *, ^, $, ! и т. п.

- Избегайте очевидных фраз и персональных данных.

Примеры:

- Слабый: makeuseof1

- Надёжный: MakeOfUse!64344%

Если сложно запомнить длинные пароли, используйте менеджер паролей. Он сгенерирует и сохранит уникальные пароли для каждого сервиса и подставит их автоматически.

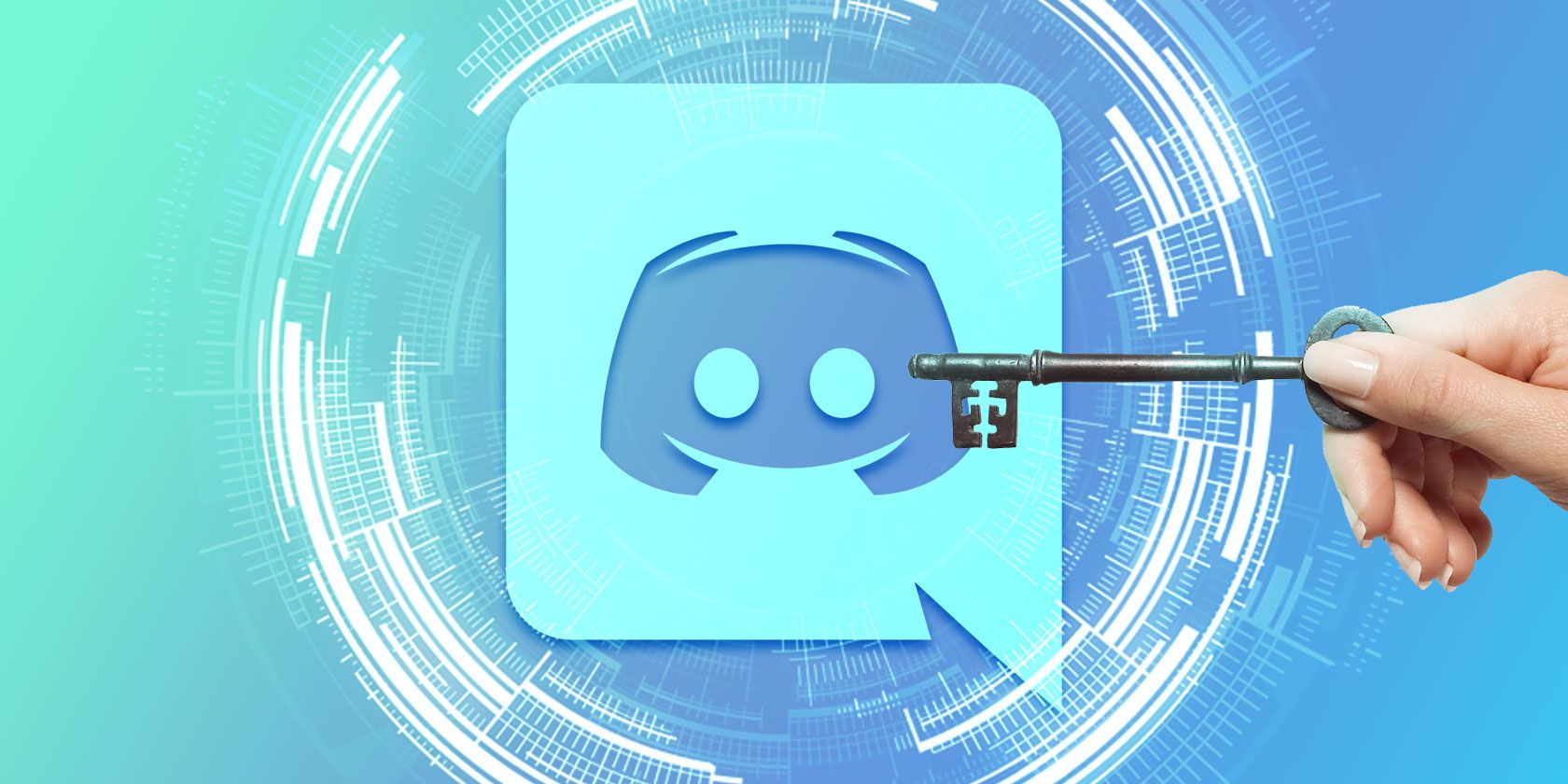

2. Включите двухфакторную аутентификацию (2FA)

2FA снижает риск доступа даже при компрометации пароля. Discord поддерживает 2FA через приложения-генераторы кодов и аппаратные ключи.

Шаги для включения 2FA (ориентировочно):

- Откройте настройки аккаунта.

- Перейдите в раздел безопасности или «My Account» и выберите включение двухфакторной аутентификации.

- Скачайте приложение-аутентификатор или подключите аппаратный ключ.

- Сохраните резервные коды в безопасном месте.

Примеры аутентификаторов: приложения на смартфоне, аппаратный ключ с поддержкой стандарта FIDO. Используйте приложение вместо SMS, когда это возможно.

3. Никогда не кликайте по ссылкам, которым не доверяете на 100%

Перед открытием ссылки проверьте источник. Даже знакомые аккаунты могут рассылать вредоносные ссылки, если их взломали.

Правила поведения:

- Не открывайте ссылки от незнакомцев.

- Просканируйте скачанные файлы антивирусом или онлайн-сканером.

- Не открывайте файлы с расширениями .exe, .bat, .msi и т. п., если источник не проверен.

Пример опасной ссылки из Discord CDN:

https://media.discordapp.net/attachments/305257444068818945/829716909150437417/Squad_Screenshot.exeТакой файл может выглядеть как скриншот, но иметь исполняемое расширение.

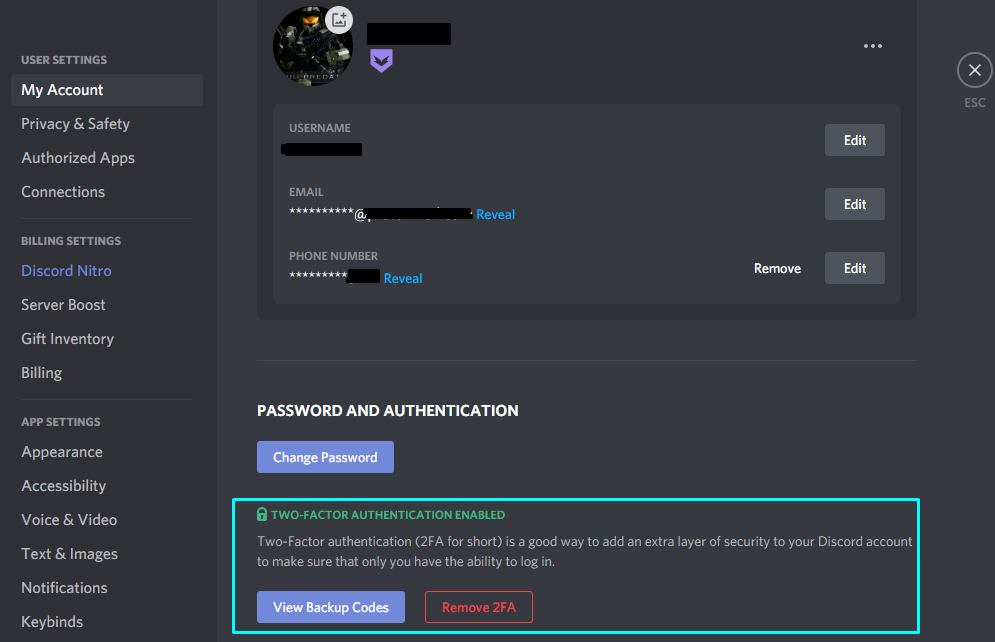

4. Осторожно с обещаниями бесплатного Discord Nitro

Discord Nitro — платная подписка с расширенными возможностями. Сообщения и объявления о «бесплатных кодах Nitro» чаще всего мошенничество. Официальные акции идут только через проверенные каналы и обычно ограничены по времени.

Если кто-то обещает Nitro в обмен на данные или установку программы — это ловушка.

5. Используйте ботов-модераторы

Боты помогают автоматически удалять спам, подозрительные ссылки и пользователей с низкой репутацией. Администраторы могут настроить правила и фильтры для:

- Автоматической проверки новых участников.

- Блокировки ссылок и запрещённых расширений.

- Верификации пользователей перед выдачей прав.

Категории полезных ботов: антиспам, антифишинг, верификация, логирование действий.

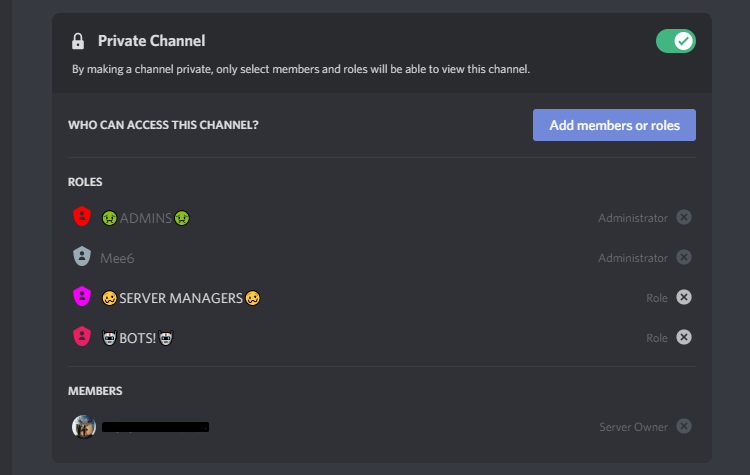

6. Сделайте важные каналы приватными

Ограничьте доступ к административным и служебным каналам. В публичных серверах любой может присоединиться и начать рассылать вредоносные ссылки.

Советы по настройке прав:

- Создайте роли с минимально необходимыми правами.

- Дайте полный доступ только проверенным администраторам.

- Отключайте возможность отправки ссылок и вложений для новых участников до верификации.

7. Не делитесь чувствительной личной информацией

Не сообщайте номер телефона, резервные коды, логины или другие данные в открытых чатах. SIM-свопы и фишинг позволяют злоумышленникам использовать номер как второй фактор восстановления.

Если бот или пользователь просит личные данные, спросите, зачем они нужны, и как они будут храниться. Предположите, что любая отправленная информация может стать публичной.

Технический обзор распространённых атак в Discord

Кратко о механизмах, которые используют злоумышленники:

- Загрузка вредоносных файлов в каналы и DM.

- Отправка ссылок на поддельные страницы входа для кражи учётных данных.

- Использование доверенных ботов с уязвимостями для распространения вредоносных команд.

- Автоматизированные скрипты, которые ищут и отправляют вредоносный контент массово.

Если вас интересуют глубокие технические разборы, обратитесь к отчётам компаний по разведке угроз и известным исследованиям в области безопасности.

Роли и контроль: чек-листы

Ниже приведены практические списки задач для разных ролей на сервере.

Для администратора

- Включить 2FA для всех админов.

- Настроить роли и права с принципом наименьших привилегий.

- Включить логирование действий и хранить логи отдельно.

- Настроить ботов для модерации и проверки новых пользователей.

- Проводить регулярные ревизии ботов и интеграций.

Для модератора

- Проверять новые заявки вручную при подозрении.

- Немедленно удалять сообщения с подозрительными ссылками.

- Замораживать или удалять учётные записи при признаках взлома.

- Сообщать инциденты администраторам и фиксировать время/аккаунты/ссылки.

Для обычного участника

- Включить 2FA и использовать сильный пароль.

- Не открывать вложения и ссылки от незнакомцев.

- Сообщать модераторам о подозрительной активности.

- Использовать отдельные учётные записи и уникальные пароли для разных сервисов.

План действий при инциденте: руководство

Если вы заметили вспышку вредоносных сообщений или подозрительных загрузок, выполните следующие шаги быстро:

- Изолируйте проблему: временно закройте каналы, где обнаружен вредоносный контент.

- Удалите вредоносные сообщения и скопируйте ссылки, логи и ID пользователей для анализа.

- Удалите или ограничьте права скомпрометированных ботов и аккаунтов.

- Уведомите участников о возможной компрометации и запрете на открытие файлов.

- Попросите пользователей, которые могли открыть файлы, проверить устройства антивирусом и сменить пароли.

- Проведите разбор: откуда пришло заражение и какой вектор использовали злоумышленники.

- Обновите правила и автоматические фильтры, чтобы предотвратить повтор.

Критерии приёмки: вредоносные файлы удалены, скомпрометированные аккаунты нейтрализованы, пользователи уведомлены, журнал инцидента сохранён.

Мини‑методология для постоянной безопасности

- Периодически пересматривайте права доступа.

- Обновляйте список запрещённых расширений и доменов.

- Проводите обучение пользователей по фишингу и безопасной работе с файлами.

- Тестируйте процесс реагирования на инциденты раз в квартал.

Решение «кликнул на подозрительную ссылку» — схема действий

flowchart TD

A[Нажал на ссылку] --> B{Скачался файл?}

B -- Да --> C[Не открывать файл, просканировать антивирусом]

B -- Нет --> D{Страница требовала логин?}

D -- Да --> E[Сменить пароль и включить 2FA]

D -- Нет --> F[Сообщить модераторам и удалить сообщение]

C --> G[Если файл открыт — отключить устройство от сети и сканировать]

E --> H[Проверить другие учетные записи на предмет компрометации]

G --> H

F --> H

H --> I[Сообщить администратору сервера]Когда описанные меры не сработают

Контрпримеры и ограничения:

- Если злоумышленник скомпрометировал аккаунт администратора до включения 2FA, он может управлять ботами и правами сервера.

- Если у вас нет резервных кодов и потерян доступ к 2FA, восстановление займёт больше времени.

- Пользователь, открывший вредоносный файл на корпоративном устройстве без изоляции, может заразить локальную сеть.

В таких случаях потребуется более глубокий анализ, инструменты цифровой криминалистики и, возможно, привлечение IT‑безопасности организации.

Тест-кейсы и критерии приёмки для серверной безопасности

Примеры тестов, которые администратор может выполнить:

- Попытка отправить файл .exe в свободный канал: сообщение должно блокироваться или помечаться.

- Рассылка фишинговой ссылки через тестовый аккаунт: бот-модератор должен удалить сообщение и заблокировать пользователя.

- Попытка создать бота с правами администратора: процесс должен проходить через проверку и ревью.

Критерии приёмки:

- Новые участники не могут отправлять вложения до верификации.

- Автоматические фильтры блокируют >90% тестовых вредоносных сообщений (оценка на основе внутренних тестов).

- Журналы содержат достаточную информацию для анализа инцидента.

Конфиденциальность и личные данные

Совет по GDPR и конфиденциальности:

- Не храните и не запрашивайте лишние личные данные в публичных каналах.

- Если сервер обрабатывает персональные данные участников, документируйте причины и методы хранения данных.

- Убедитесь, что доступ к данным имеют только уполномоченные лица.

Если в вашем регионе действуют требования по защите данных, соблюдайте их при сборе и обработке информации членов сервера.

Резюме и ключевые выводы

- Первичная защита — сильные пароли и 2FA.

- Не доверяйте случайным ссылкам и вложениям, даже от знакомых аккаунтов.

- Администраторам стоит применять минимум привилегий, ботов-модераторов и приватные каналы.

- Будьте готовы к инцидентам: определите процесс реагирования и регулярно его тестируйте.

Важно: безопасность — это процесс. Регулярно проверяйте настройки, обучайте участников и обновляйте защитные правила.

Дополнительные ресурсы и примечания

- Изучайте отчёты по угрозам от авторитетных команд по кибербезопасности, если нужны глубокие технические детали.

- Для пользователей — используйте менеджеры паролей и приложения-аутентификаторы вместо SMS.

Конец статьи.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента