Как защититься от опасностей при передаче прав на расширения Chrome

Установка расширения Chrome — это не просто добавление кода. Вы доверяете провайдеру и даёте разрешения, которые позволяют расширению читать, изменять и взаимодействовать с вашими данными. Это доверие — товар: расширения часто продают, а пользователи при этом не получают уведомлений о смене владельца. В результате ваше доверие может быть использовано злоумышленником.

Почему передача прав опасна

Когда вы даёте расширению широкие разрешения (например, «Читать и изменять данные на посещаемых сайтах»), эти разрешения остаются при расширении независимо от того, кто станет владельцем. Новый владелец может изменить код или подключить удалённый сервер командования и управления (C2) для выполнения вредоносных задач: кражи учётных данных, вставки афилиатных ссылок, подмены контента, создания ботнетов.

Ключевые моменты:

- Передача прав обычно не сопровождается уведомлением пользователей.

- Злоумышленники целятся на расширения с большой базой пользователей и расширенными разрешениями.

- Вредоносный функционал часто внедряют поэтапно, чтобы обойти автоматическую модерацию.

Как злоумышленник «инфицирует» легитимное расширение

Атака обычно идёт по сценарию:

- Покупка/приобретение расширения у законного владельца.

- Минимальные видимые изменения в начале — чтобы не вызвать подозрений.

- Подключение к C2-серверу: загрузка инструкций и полезной нагрузки по триггеру.

- Выполнение вредоносных действий у части пользователей и постепенное масштабирование.

Такой подход позволяет обойти автоматическую проверку и задержаться в магазине расширений до тех пор, пока пользователи не начнут жаловаться.

Пример: захват расширения «Save Image as Type» привёл к скрытой вставке партнёрских ссылок и мошенничеству с комиссиями. Пользователи заметили проблему лишь через отчёты и расследования.

Практические шаги для защиты пользователей

Ниже — подробный набор мер, которые доступны обычному пользователю и администраторам.

1) Ограничьте доступ расширений к сайтам

Многие расширения требуют права «Читать и изменять данные на посещаемых сайтах». Ограничьте это право:

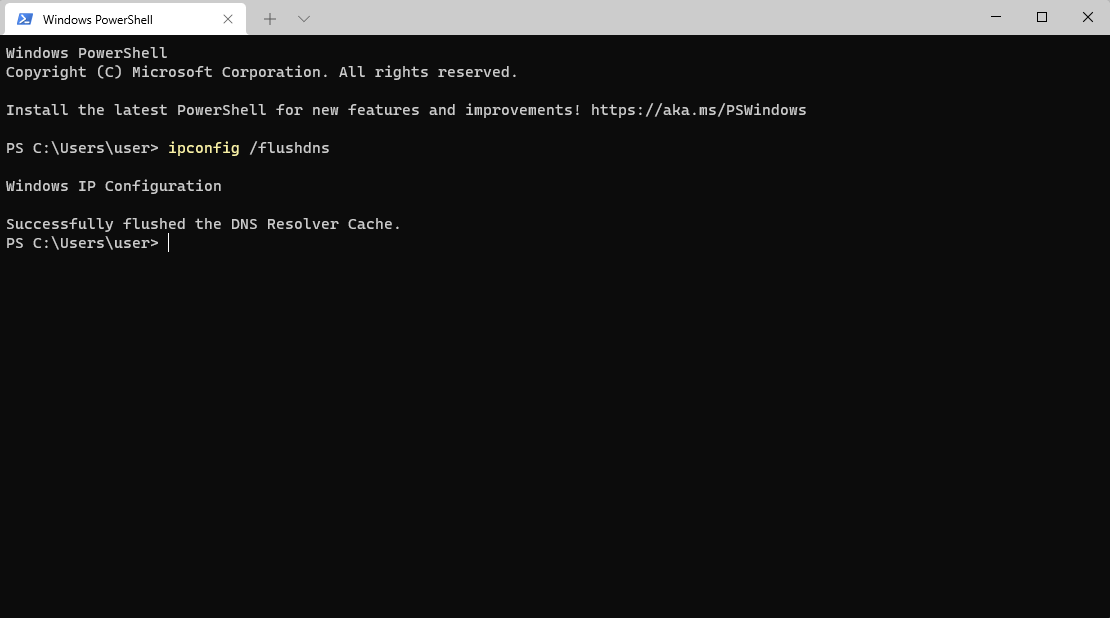

- Нажмите правой кнопкой на иконку расширения → Управление расширением.

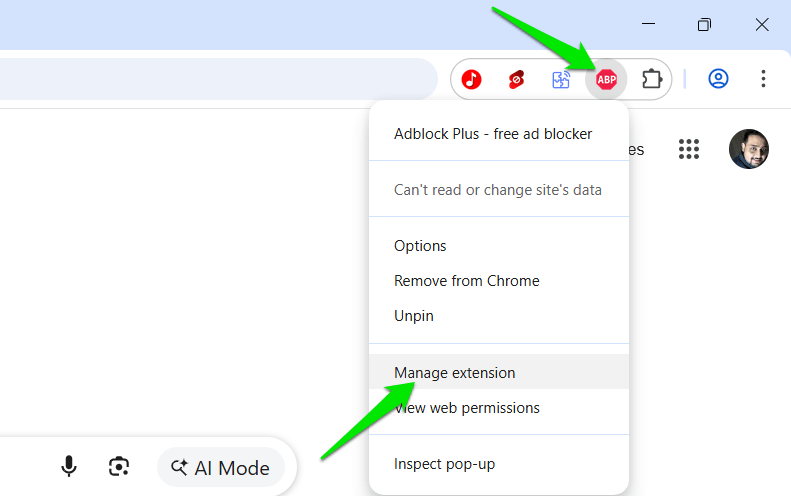

- В разделе «Доступ к сайту» выберите «При клике», чтобы расширение работало только по вашему нажатию.

- Если автоматическая работа нужна, выберите «На указанных сайтах» и добавьте только доверенные домены.

Важно: повторите проверку для всех расширений с правом доступа к сайтам.

2) Включите расширенную защиту Chrome

Режим «Расширенная защита» (Enhanced Protection) в Chrome проводит более агрессивное сканирование страниц и предупреждает о подозрительной активности. Он полезен, потому что многие вредоносные расширения меняют поведение загружаемых страниц — это триггер для предупреждения.

Как включить: Настройки → Безопасность → Расширенная защита.

3) Подпишитесь на уведомления о смене разработчика

Chrome не уведомляет пользователей о смене владельца расширения. Для этого существует расширение “Under New Management” — оно отслеживает страницу расширения в Chrome Web Store и оповещает, если изменились поля разработчика (имя, e‑mail, сайт). При изменении иконка получает красный бейдж, а внутри доступен журнал изменений.

Примечание: не все передачи прав — зло; проверяйте новую контактную информацию и репутацию.

4) Регулярный аудит расширений и разрешений

Проводите раз в месяц мини‑аудит:

- Список всех установленных расширений.

- Разрешения у каждого (особенно «доступ к сайтам» и «вкладки»).

- Дата последнего обновления и сведения о разработчике.

- Отзывы пользователей на странице расширения.

При обнаружении подозрительного поведения: временно отключите расширение и проверьте, исчезает ли проблема.

5) Быстрая реакция — SOP для пользователей

Если вы видите подозрительную активность или получили уведомление о смене владельца, выполните этот план:

- Немедленно выключите расширение (правой кнопкой → Отключить).

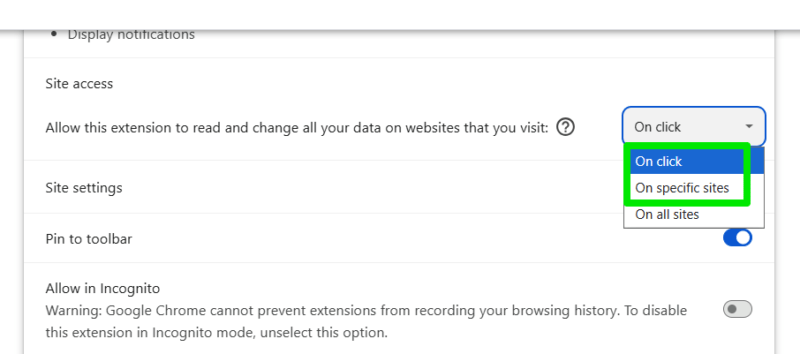

- Очистите кэш и отключите автоматический вход на ключевых сайтах.

- Меняйте пароли на сайтах, где мог быть компромисс, и включите 2FA.

- Проверьте журнал операций браузера и расширений, снимите подозрительные сессии.

- Сообщите в службу поддержки расширения и в Chrome Web Store.

- Если расширение критично для работы, ищите альтернативу от проверенного разработчика.

6) Дополнительные меры для корпоративных пользователей

Администраторы могут централизованно управлять расширениями через G Suite/Google Workspace и политики управления устройствами. Рекомендации:

- Разрешать установку только из белого списка.

- Применять политики безопасности для контроля разрешений.

- Настроить централизованный мониторинг и инвентаризацию расширений.

Роль‑ориентированные чеклисты

Ниже — краткие контрольные списки для трёх ролей.

Чеклист для обычного пользователя:

- Отключить автоматический доступ «на всех сайтах».

- Включить расширенную защиту Chrome.

- Установить мониторинг смены владельца (Under New Management).

- Проводить ежемесячную ревизию расширений.

Чеклист для IT‑администратора:

- Белый список расширений и политика установки.

- Централизованная инвентаризация и отчёты.

- Процесс отката и быстрой блокировки расширений для пользователей.

Чеклист для разработчика расширения:

- Документируйте смену владельца и публично указывайте контакт.

- Поддерживайте механизм ответственного раскрытия уязвимостей.

- Минимизируйте требуемые разрешения и используйте проверенные внешние библиотеки.

Мини‑методика аудита расширения за 10 минут

- Откройте страницу расширения в Chrome Web Store.

- Проверьте раздел «Разработчик»: имя, сайт, e‑mail.

- Просмотрите недавние отзывы на предмет жалоб.

- Посмотрите список разрешений и дату последнего обновления.

- Если есть сомнения — отключите и замените расширение.

Когда перечисленные меры могут не помочь

Контрпример: если вредоносный код уже собрал учётные данные и передал их на внешний сервер, то отключение расширения не устранит утечку, и потребуется смена паролей и анализ компрометации учётных записей. Другой сценарий — если расширение действует изолированно в рамках корпоративной сети с привилегированными доступами, то понадобится сетевая и Forensics‑расследование.

Факто‑бокс: что важно знать

- Передачи прав происходят часто и официально поддержаны механизмами площадок.

- Chrome не уведомляет пользователей о смене владельца расширения.

- Большинство атак — поэтапные, с удалённым управлением через C2.

- Базовые меры (ограничение доступа, Enhanced Protection, мониторинг) резко снижают риск.

Модель принятия решения (Mermaid)

flowchart TD

A[Обнаружили смену владельца или странное поведение] --> B{Подозрительно?}

B -->|Да| C[Отключить расширение]

B -->|Нет| D[Наблюдать и сверить контактную информацию]

C --> E[Поменять пароли + включить 2FA]

E --> F[Сообщить в Chrome Web Store и IT]

F --> G[Искать и установить безопасную альтернативу]Критерии приёмки — как понять, что вы в безопасности

- Все расширения с широкими правами работают только «при клике» или на конкретных доменах.

- Включена расширенная защита в Chrome.

- Есть активный мониторинг смены владельца и регулярный аудит.

- Для корпоративных устройств настроен белый список и централизованный контроль.

Безопасное поведение и hardening

- Минимизируйте набор установленных расширений: меньше — лучше.

- Используйте разные профили браузера: рабочий профиль — с ограниченным набором, личный — отдельно.

- Ограничьте автозаполнение паролей в браузере для критичных сайтов; используйте менеджер паролей.

- Регулярно проверяйте разрешения после обновлений расширений.

Примечания по приватности и соответствию (GDPR и подобные)

Если расширение обрабатывает личные данные, смена владельца может повлиять на то, кто выступает контролёром данных. Рекомендации:

- Проверьте политику конфиденциальности — обновляется ли она после смены владельца.

- При необходимости запросите у нового владельца сведения о юридическом лице и обработке данных.

- В корпоративной среде проводите оценку воздействия на защиту данных перед одобрением нового владельца.

Короткий план действий для команды реагирования

- Получили уведомление или жалобу → временно отключить расширение для затронутых пользователей.

- Собрать логи и метаданные обновлений расширения.

- Определить объём возможной компрометации и уязвимые сервисы.

- Сообщить пользователям — рекомендации по смене паролей и 2FA.

- При необходимости — подать жалобу в Chrome Web Store и запросить удаление расширения.

Глоссарий — 1 строка каждое

- C2: сервер командования и управления, откуда злоумышленник отдаёт инструкции.

- Content script: скрипт расширения, который выполняется в контексте веб‑страницы.

- Разрешения: права, которые расширение запрашивает у браузера для доступа к данным.

Заключение

Передача прав на расширение — обычная бизнес‑операция, но она меняет модель доверия. Простые шаги — контроль доступа, мониторинг смены разработчика, включение расширенной защиты и регулярный аудит — существенно снижают риск. Для организаций добавьте централизованный контроль и политики белого списка.

Важно: если вы заметили подозрительную активность, действуйте быстро: отключите расширение, смените критичные пароли и сообщите в Chrome Web Store.

Under New Management

Цена: Бесплатно

Скачать

Похожие материалы

Как подать заявку на стипендию Skillshare

Добавить закладки в PDF в Adobe Reader DC

Скрыть превью уведомлений на iPhone

Как удалить историю поиска в Reddit

Как написать рекомендацию в LinkedIn — примеры и шаблоны