VPN заблокирован в Windows 10 — как исправить

Введение

VPN (виртуальная частная сеть) шифрует трафик и позволяет обходить гео‑ограничения и цензуру. На Windows 10 иногда возникает проблема: после подключения к Интернету VPN оказывается блокирован — соединение не устанавливается или подключение есть, но интернета нет. Причины разные: настройки самой Windows, ограничения со стороны антивируса/фаервола, неверные параметры VPN или проблемы на стороне провайдера.

В этом материале мы переводим и дополняем исходный список обходных путей рабочими диагностическими шагами, тестами и операционными процедурами (SOP) — чтобы вы могли быстро восстановить доступ.

Important: при выполнении действий, которые меняют настройки сети или удаляют адаптеры, сохраните текущие конфигурации и резервные копии паролей.

Что может мешать подключению к VPN — кратко

- Неправильные учётные данные (логин/пароль, сертификат).

- Неверные дата/время на компьютере (проверка сертификатов и синхронизация времени).

- Проблемы с DNS или кэш браузера.

- Антивирус или Windows Defender блокирует клиент VPN.

- Правила Windows Firewall/Advanced Firewall мешают VPN‑трафику.

- Неправильный протокол (PPTP, L2TP/IPsec, OpenVPN, IKEv2) либо несовместимость с сетью.

- Сбои в самой VPN‑сети или выбранном сервере.

Быстрый список для проверки (предварительная диагностика)

- Проверьте системные дату и время — они должны быть правильными.

- Убедитесь, что интернет‑соединение стабильно (Wi‑Fi/кабель).

- Дважды проверьте логин/пароль и тип аутентификации у провайдера.

- Попробуйте подключиться к другому серверу VPN или через другую сеть (мобильный хотспот).

- Временно отключите антивирус/фаервол и проверьте подключение.

- Очистите DNS: ipconfig /flushdns.

- Если ничего не помогает — переустановите клиент VPN или настройте встроенный Windows VPN вручную.

Основные решения — подробные инструкции

1. Проверьте и установите правильные дату и время

Почему это важно: многие VPN‑сертификаты и протоколы зависят от корректности системного времени. При большой рассинхронизации сертификаты могут считаться просроченными.

Шаги:

- Откройте «Пуск» > «Параметры» > «Время и язык» > «Дата и время».

- Включите «Установить время автоматически». Если автоматическая синхронизация не работает, временно отключите её и установите дату/время вручную.

- Убедитесь, что выбран корректный часовой пояс. При необходимости измените регион на тот, который совпадает с регионом VPN‑сервера (это бывает полезно для некоторых провайдеров и тестирования).

Советы:

- Если компьютер находится в корпоративной среде, проверьте синхронизацию с доменным контроллером.

- После изменения времени перезапустите VPN‑клиент.

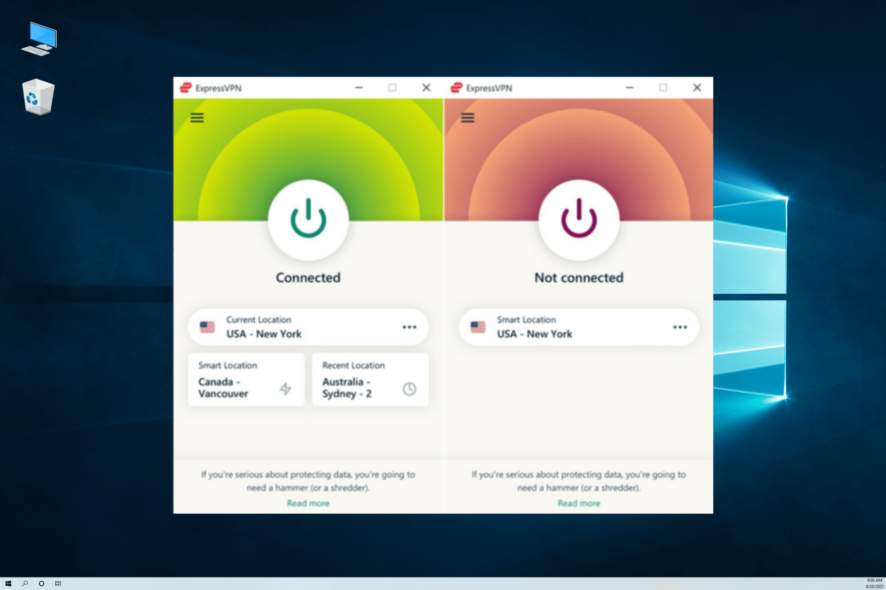

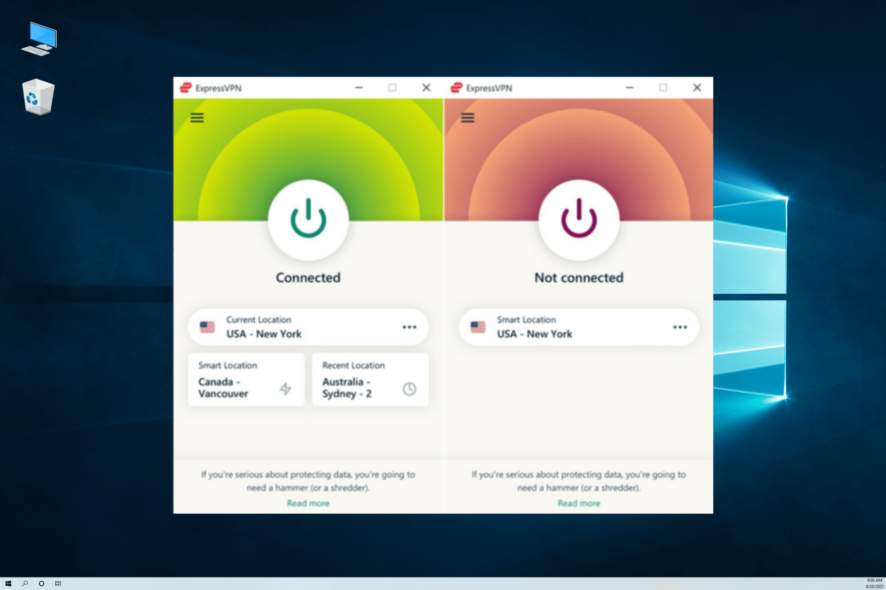

2. Попробуйте другой VPN‑сервер или полностью другой провайдер

Почему: проблема может быть не на вашей машине, а на стороне VPN‑сервера или его маршрутизации. Тестирование другого сервера помогает исключить локальные причины.

Что делать:

- В клиенте VPN выберите другой регион/сервер.

- Если доступен «быстрый тест скорости» или «ping» в клиенте — воспользуйтесь.

- При возможности попробуйте пробную версию другого провайдера, например ExpressVPN (линия рекомендаций из исходного материала). Это покажет, воспроизводится ли проблема с другим стеком протоколов.

Когда это не помогает:

- Если другой провайдер тоже не подключается в той же сети, вероятна проблема локальной сети, роутера или провайдера интернет‑услуг.

3. Ручная настройка VPN в Windows (встроенный клиент)

Ситуации, когда это полезно: если поставщик VPN дал только адрес сервера и параметры (тип протокола, тип входа), или если клиент‑приложение конфликтует с системными компонентами.

Инструкция (локализованные элементы интерфейса указаны для Windows 10):

- Щёлкните правой кнопкой по «Пуск» > «Параметры» > «Сеть и Интернет» > «VPN».

(Описание изображения: окно настроек «VPN» в «Параметры» Windows 10.)

- Нажмите «Добавить подключение VPN».

- В поле «Поставщик VPN» выберите «Windows (встроенный)».

- В поле «Имя подключения» введите понятное имя (например, название провайдера + город сервера).

- В поле «Имя или адрес сервера» укажите адрес, который дал провайдер.

- В «Тип VPN» выберите нужный протокол (PPTP, L2TP/IPsec с предварительным ключом, SSTP, IKEv2). Если провайдер дал инструкции — следуйте им.

- В «Тип данных для входа» выберите способ: имя/пароль, smart‑card или сертификат.

- Сохраните и нажмите «Подключиться». Если требуется дополнительная настройка (например, пред‑shared key для L2TP), заполните соответствующие поля в свойствах подключения.

Примечания:

- Для L2TP‑IPsec часто требуется предварительно‑общий ключ (pre‑shared key) или сертификат.

- Для OpenVPN встроенного варианта нет — нужен клиент OpenVPN‑GUI или клиент провайдера.

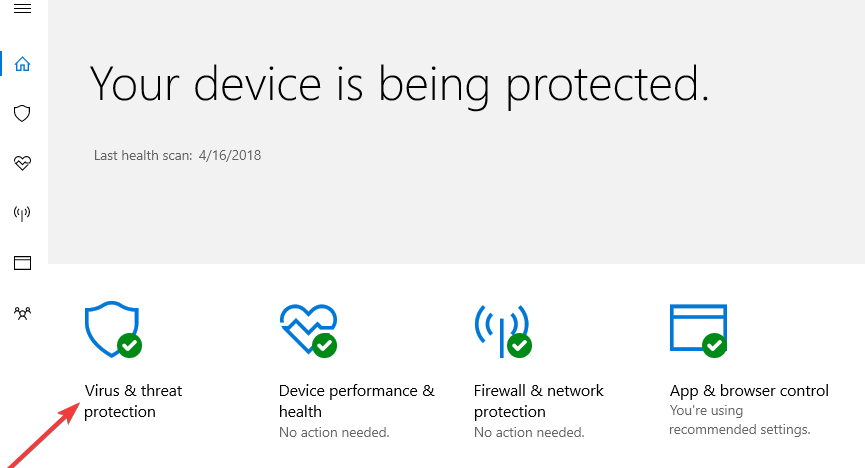

4. Исключение VPN в настройках антивируса/Windows Defender

Антивирус может воспринимать сетевой трафик клиента как подозрительный и блокировать. Чтобы проверить это, временно отключите защиту и попробуйте подключиться. Если после отключения VPN работает — добавьте клиент в исключения.

Windows Defender:

- Откройте «Центр безопасности Защитника Windows» (Windows Defender Security Center).

- Перейдите в «Защита от вирусов и угроз» > «Параметры защиты от вирусов и угроз».

- Прокрутите до «Исключения» и нажмите «Добавить или удалить исключения».

- Добавьте папку с установленным VPN‑клиентом или исполняемый файл (EXE).

(Описание изображения: раздел «Исключения» в Windows Defender.)

Important: если у вас сторонний антивирус, инструкция будет отличаться — откройте панель управления антивируса и найдите список исключений или «исключаемые приложения/процессы».

Дополнение по портам: некоторые VPN‑клиенты используют порты UDP 4500 и UDP 500 (IPsec/IKE) и TCP 1723 (PPTP). Если после исключения в антивирусе проблема сохраняется — проверьте правила фаервола/маршрутизатора.

5. Разрешение VPN в брандмауэре Windows

Если Windows Firewall блокирует клиент, добавьте приложение в список разрешённых:

- Пуск > введите «Разрешить запуск приложения через брандмауэр Windows» и нажмите Enter.

- Нажмите «Изменить параметры».

(Описание изображения: окно «Разрешённые приложения» в брандмауэре.)

- Нажмите «Разрешить другое приложение…», найдите исполняемый файл VPN‑клиента и добавьте его.

- Убедитесь, что стоят флажки для частной и/или публичной сетей в зависимости от сценария.

- Попробуйте подключиться снова.

Если используются расширенные правила:

- Откройте «Дополнительные параметры» в брандмауэре и убедитесь, что включены правила для соответствующих портов и протоколов (PPTP/Routing and Remote Access и пр.).

6. Сброс DNS и очистка кэша браузера

Иногда ISP предоставляет некорректные DNS‑записи, из‑за чего часть трафика «теряется» при подключении через VPN.

Шаги для DNS‑сброса:

- Пуск > введите «Командная строка».

- Щёлкните правой кнопкой по «Командная строка» и выберите «Запуск от имени администратора».

- Выполните команду: ipconfig /flushdns

При успешном выполнении вы увидите сообщение: “Windows IP Configuration. Successfully flushed the DNS Resolver Cache.”

(Описание изображения: окно командной строки с командой ipconfig /flushdns.)

Очистка кэша браузера (пример для Firefox):

- Откройте браузер > Ctrl+Shift+Delete.

- В «Временной диапазон» выберите «Все» или «За всё время».

- Отметьте «Кэш» и нажмите «Очистить сейчас».

Совет: та же комбинация работает в большинстве браузеров (Chrome, Edge, Opera).

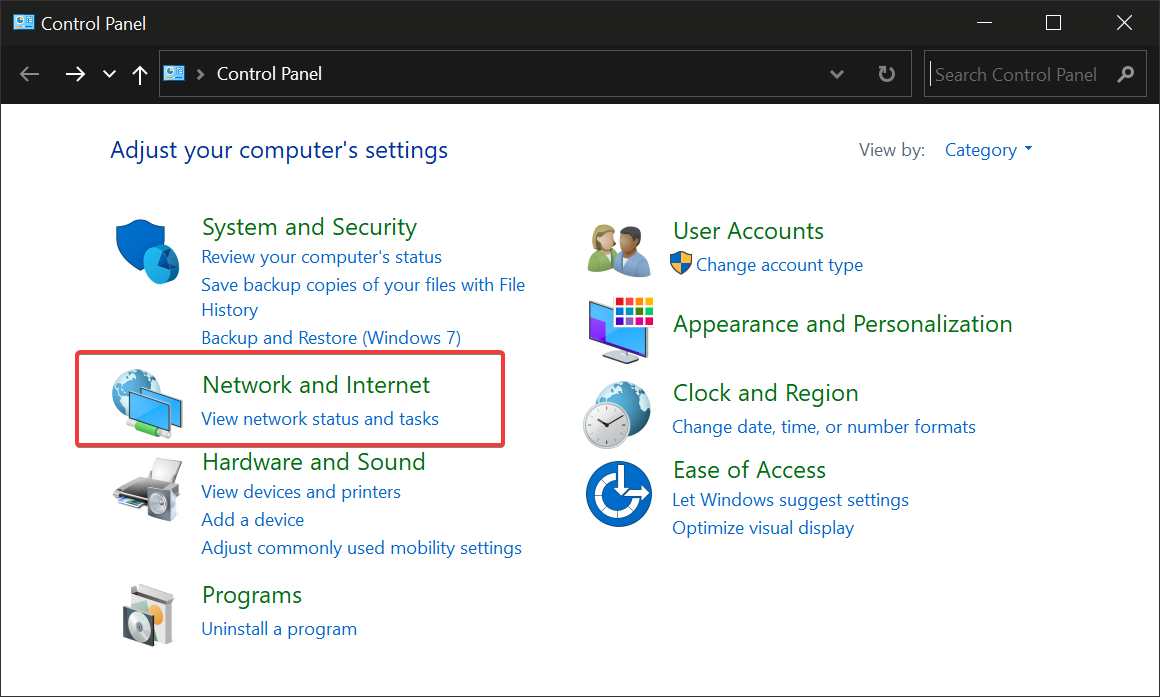

7. Переустановка VPN‑клиента

Если клиент повреждён или его сетевые адаптеры некорректно зарегистрированы, переустановка часто решает проблему.

Шаги:

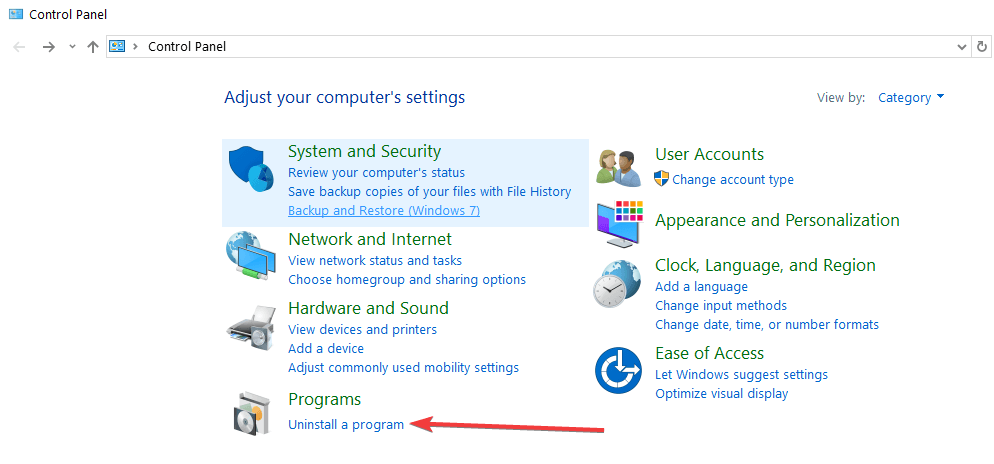

- Пуск > введите «Панель управления» и нажмите Enter.

- Выберите «Программы и компоненты» > «Удаление программы».

- Найдите VPN‑клиент в списке и удалите его.

(Описание изображения: список программ в Панели управления Windows.)

- После удаления откройте «Сетевые подключения» (Start > Выполнить > ncpa.cpl) и удалите оставшиеся WAN Miniport, относящиеся к VPN (правый клик > Удалить).

- Перезагрузите компьютер и установите клиент заново, скачав свежую версию с официального сайта провайдера.

Примечание: для некоторых клиентов (OpenVPN, TAP адаптеры) может потребоваться установка драйверов TAP — убедитесь, что они корректно инсталлированы.

8. Включение правила PPTP в расширенных правилах брандмауэра

Если ваш провайдер использует PPTP, убедитесь, что в «Inbound Rules» и «Outbound Rules» включены правила «Routing and Remote Access (PPTP‑In)» и «Routing and Remote Access (PPTP‑Out)».

Шаги:

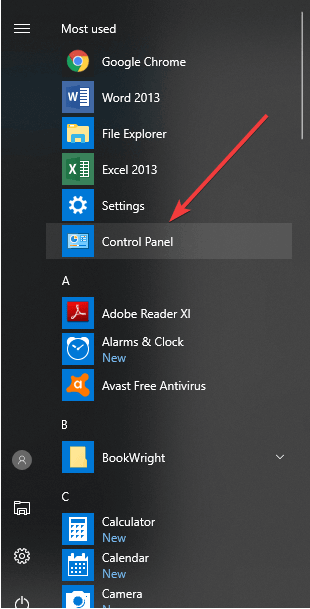

- Пуск > Панель управления > Брандмауэр Windows > «Дополнительные параметры».

- В списке правил найдите соответствующие записи и включите их.

(Описание изображения: окно «Дополнительные параметры» брандмауэра с правилами.)

Важно: PPTP считается устаревшим и менее безопасным протоколом; если возможно, переходите на L2TP/IPsec, IKEv2 или OpenVPN.

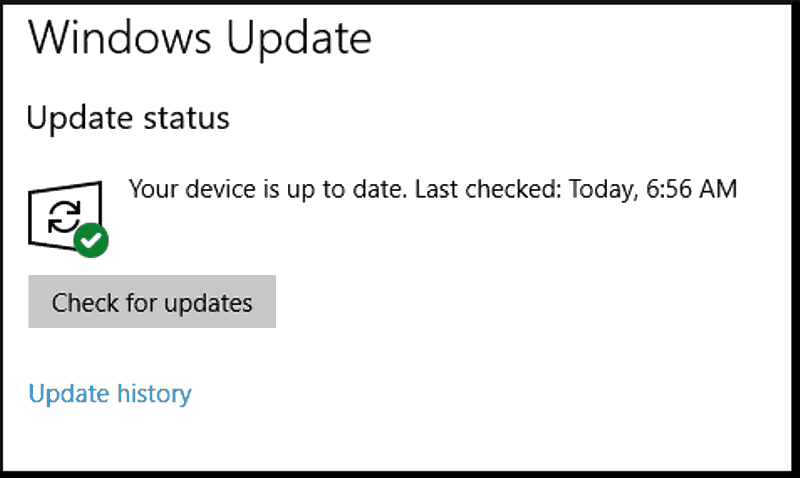

9. Установка обновлений Windows

Обновления Windows часто включают исправления сетевых стеков и драйверов. Перед длительной диагностикой проверьте, нет ли ожидающих обновлений.

Шаги:

- Пуск > введите «Обновления Windows» > Откройте «Параметры» > «Обновление и безопасность» > «Центр обновления Windows».

- Нажмите «Проверить наличие обновлений» и установите все доступные.

- Перезагрузите систему.

(Описание изображения: окно Центра обновления Windows 10.)

Когда перечисленные решения не помогают — расширенная диагностика

Если стандартный набор действий не дал результата, переходите к углублённой диагностике.

- Сетевые трассировки: выполните tracert до VPN‑сервера и проверьте, на каком узле теряется трафик.

- Логи VPN‑клиента: посмотрите логи (обычно есть раздел Debug/Logs), ищите ошибки авторизации, TLS/SSL, IKE или IPsec.

- Проверьте таблицу маршрутизации (route print) и правила политики безопасности (rsop для доменной политики). Если ваш компьютер управляется политиками домена, обратитесь к администратору.

- Попробуйте подключиться с другого устройства в той же сети — если и оно не подключается, проблема в сети/роутере/ISP.

- Тест безопасности: временно откройте все порты на роутере (DMZ для теста) и проверьте подключение (только как тест, не держите DMZ включённым постоянно).

Роль‑базированные чек‑листы

Чек‑лист для конечного пользователя:

- Система: дата и время корректны.

- Проверены логин/пароль/сертификат.

- Попытка смены сервера в клиенте.

- Отключён антивирус/добавлено исключение.

- Разрешено приложение в брандмауэре.

- Сброшен DNS, очищен кэш браузера.

- Переустановлен клиент при необходимости.

Чек‑лист для системного администратора:

- Проверены серверы аутентификации провайдера (RADIUS/LDAP).

- Проверены политики групп (GPO) на предмет блокировок VPN.

- Проведён анализ логов VPN‑шлюза.

- Проверена маршрутизация и NAT на периметре.

- Убедились, что IPsec/IKE политики согласованы между клиентом и сервером.

План инцидента и отката (incident runbook)

Цель: быстро вернуть пользователей в рабочее состояние с минимальным риском для безопасности.

- Подготовка:

- Сохраните копии текущих конфигураций клиента и брандмауэра.

- Соберите базовые логи (VPN‑клиент, Windows Event Viewer, маршрутизатор).

- Базовый ремонт (эскалация 1):

- Перезапустите сервис VPN на клиенте и на шлюзе.

- Переустановите клиент на проблемной машине.

- Если не помогает (эскалация 2):

- Проверьте сетевые правила на периметре (маршрутизатор/фаервол).

- Включите временный обходной путь: предоставьте доступ через альтернативный сервер или выделенный туннель (если есть).

- Откат изменений:

- Если после вмешательства ухудшилось состояние, верните сохранённые конфигурации и рестартуйте службы.

- Закрытие инцидента:

- Документируйте шаги, время и результат.

- При выявлении корня проблемы — подготовьте план профилактики.

Критерии приёмки (Test cases / Acceptance criteria)

- Пользователь может подключиться к VPN и получить доступ к корпоративным ресурсам.

- После подключения пинг до внутреннего сервера проходит успешно.

- Нет утечек DNS (проверить через сервисы проверки DNS leak).

- Трафик корректно шифруется, клиент указывает активное соединение и протокол.

Decision flowchart (Mermaid)

flowchart TD

A[VPN не подключается] --> B{Дата/время верны?}

B -- Нет --> B1[Исправить время и попробовать снова]

B -- Да --> C{Интернет стабилен?}

C -- Нет --> C1[Поменять сеть/перезагрузить роутер]

C -- Да --> D{Антивирус/фаервол блокирует?}

D -- Да --> D1[Добавить исключение/правило и проверить]

D -- Нет --> E{Пробовал другой сервер/провайдер?}

E -- Нет --> E1[Попробовать другой сервер или провайдера]

E -- Да --> F{Переустановка помогла?}

F -- Да --> G[Проблема решена]

F -- Нет --> H[Углублённая диагностика: логи, трассировка, тесты](Диаграмма позволяет быстро определить следующий диагностический шаг.)

Ментальные модели и эвристики для быстрого решения

- Правило 1: «Внешнее или внутреннее?» — сначала выясните, воспроизводится ли проблема на другом устройстве или в другой сети. Если да — ошибка внешняя.

- Правило 2: «Сервис или клиент?» — переключитесь на другой сервер/провайдера: если работает — виноват сервер/провайдер.

- Правило 3: «Простые вещи первыми» — сначала проверяйте дату/время, DNS, перезагрузку и исключения в антивирусе.

Альтернативные подходы

- Использовать альтернативные клиенты (OpenVPN‑GUI, WireGuard) когда провайдер поддерживает соответствующий протокол.

- Настроить вручную встроенное подключение Windows для исключения ошибок в клиенте провайдера.

- Если корпоративная сеть блокирует VPN, настроить корпоративный прокси или SSL‑VPN (SSTP) как обход.

Когда метод не сработает — контрпримеры

- В сетях с активной блокировкой (например, некоторые публичные Wi‑Fi, государственные фильтры) обычные VPN‑протоколы могут быть заблокированы. В таких случаях нужны протоколы маскировки трафика или обфускация (obfuscated servers), которые не поддерживаются всеми провайдерами.

- Если проблема на стороне VPN‑шлюза (аппаратный сбой, перегрузка) — локальные меры не помогут, потребуется вмешательство провайдера.

Совместимость и заметки по миграции

- Некоторые старые VPN (PPTP) работают на Windows 10, но считаются небезопасными. Для корпоративной миграции следует переходить на IKEv2, L2TP/IPsec или OpenVPN/WireGuard.

- При обновлении Windows важно проверить совместимость клиентских драйверов (TAP/WAN Miniport). При длинных разграничениях безопасности обновляйте клиенты вместе с системой.

Небольшая методология (mini‑methodology) для диагностики VPN на Windows 10

- Сбор информации: логи клиента, события Windows (Event Viewer), скриншоты ошибок.

- Идентификация: воспроизводится ли на другом устройстве/сети.

- Локальный ремонт: дата/время, DNS, исключения антивируса, брандмауэр.

- Тестирование: замена сервера/провайдера, смена протокола.

- Эскалация: анализ маршрутов, трассировка, привлечение провайдера.

Краткая сводка рекомендаций (SOP)

- Всегда начинайте с простых проверок: дата/время, перезагрузка, подключение к другой сети.

- Если используете корпоративный VPN — синхронизируйтесь с IT‑отделом до внесения изменений в настройки.

- После удаления адаптеров и переустановки — перезагружайте компьютер для корректной инициализации драйверов.

- Документируйте все изменения и держите резервные копии конфигураций.

Полезные команды и сниппеты

- Сброс DNS: ipconfig /flushdns

- Просмотр таблицы маршрутизации: route print

- Трассировка до сервера: tracert <адрес_сервера>

- Открытие сетевых подключений: ncpa.cpl

1‑строчный глоссарий

- VPN — виртуальная частная сеть для шифрования трафика.

- TAP/WAN Miniport — виртуальные сетевые адаптеры, используемые VPN‑клиентами.

- PPTP, L2TP, IKEv2, OpenVPN — распространённые протоколы VPN.

Часто задаваемые вопросы (FAQ)

Q: Почему после подключения к VPN нет интернета?

A: Возможные причины — конфликт маршрутов (split tunneling), некорректные DNS, правила брандмауэра, либо сервер не маршрутизирует трафик в Интернет. Проверьте маршрут и DNS.

Q: Можно ли обязательно доверять тем VPN, которые рекомендуют обзоры?

A: Нет универсальной гарантии. Оценивайте политику логирования, местоположение компании, протоколы шифрования и результаты независимых аудитов.

Q: Нужно ли удалять старые WAN miniport адаптеры вручную?

A: Иногда да — если после удаления клиента адаптеры остались и мешают корректной работе. Удаляйте только те, которые явно относятся к удалённому VPN и которые вы можете восстановить при необходимости.

Итоги

- Большинство проблем с блокировкой VPN в Windows 10 решаются через проверку времени/дат, исключения в антивирусе и брандмауэре, сброс DNS и переустановку клиента.

- Если стандартные методы не помогают — переходите к логам, трассировке и тестированию на другом устройстве/сети.

- Для корпоративной среды согласовывайте изменения с IT‑отделом и документируйте шаги.

Summary:

- Проверяйте простые вещи в первую очередь.

- Сохраняйте логи и конфигурации перед изменениями.

- Используйте альтернативные серверы и клиентов для диагностики.

Если вы решили проблему — напишите, какой шаг помог, это поможет другим читателям и администраторам быстрее локализовать схожие инциденты.