Мошенничества на X и как защититься

Быстрые ссылки

- Проверка фишинга

- Взломанные верифицированные аккаунты

- Криптовалютные мошенничества

- Боты и автоматизированные сети

- Мошенничества от имени службы поддержки

- Романтические аферы

X (бывший Twitter) — одна из крупнейших социальных платформ. Это делает её привлекательной для киберпреступников: они используют социальную инженерию, подделку сообщений и автоматизированные сети, чтобы выманить логины, деньги или личные данные. Ниже — подробный обзор распространённых схем и конкретные действия, которые помогут снизить риск.

Проверка фишинга

Что это такое

Фишинг — атака, в которой злоумышленник выдаёт себя за официальное лицо или сервис, чтобы заставить вас раскрыть учётные данные или установить вредоносное ПО. На X фишинг часто реализуют через электронные письма, поддельные формы и личные сообщения.

Как это работает — пример

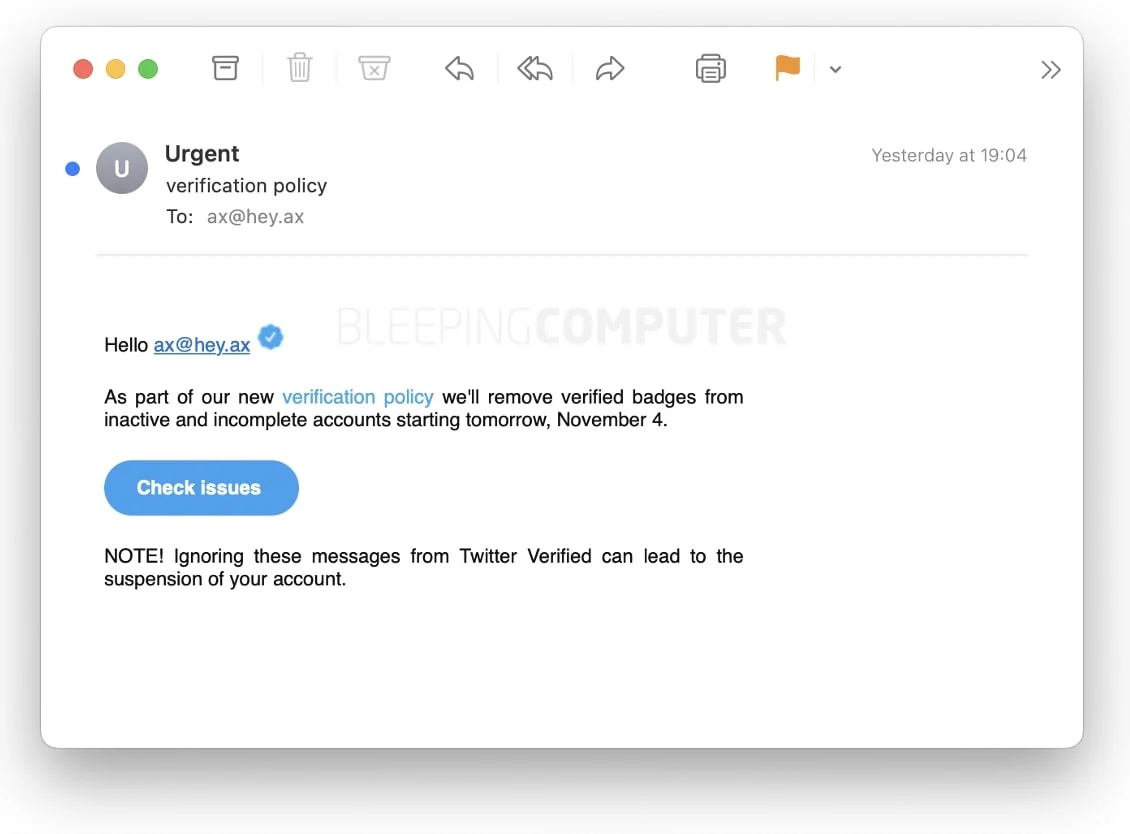

В ноябре 2022 года, вскоре после запуска платной подписки Twitter Blue (сейчас X Premium), мошенники запустили фишинговые кампании, направленные на кражу логинов пользователей, желавших получить синюю галочку. Такие схемы используют письмо с тревожным текстом и ссылку, ведущую на поддельную страницу входа.

Признаки фишинга

- Срочные уведомления: «Ваша учётная запись будет удалена, если вы не подтвердите».

- Плохой русский или грамматические ошибки.

- Ссылки, ведущие не на официальный домен X или на подозрительные короткие URL.

- Запросы полных паролей, кодов 2FA или сид-фраз.

Пошаговая методика проверки сообщения

- Не нажимайте на ссылку сразу.

- Наведите мышь, чтобы посмотреть реальный URL (или долгий тап на мобильном).

- Сверьте адрес отправителя: официальные письма приходят с доменов X/проекта (проверьте заголовки письма).

- Войдите в аккаунт через официальный сайт или приложение, не через ссылку из письма.

- Включите двухфакторную аутентификацию (2FA) и используйте менеджер паролей.

Критерии приёмки — как понять, что вы защитились

- Включена 2FA минимум одним способом (приложение‑генератор кодов или аппаратный ключ).

- Пароли уникальны и хранятся в менеджере паролей.

- Подозрительные письма проверяются по заголовкам и ссылкам, прежде чем кто‑то перейдёт.

Взломанные верифицированные аккаунты

Что это такое

Киберпреступники взламывают аккаунты с синим значком подтверждения, чтобы воспользоваться доверием аудитории и распространять мошеннические посты — от просьб о переводе в криптовалюте до ссылок на фишинговые сайты.

Из практики

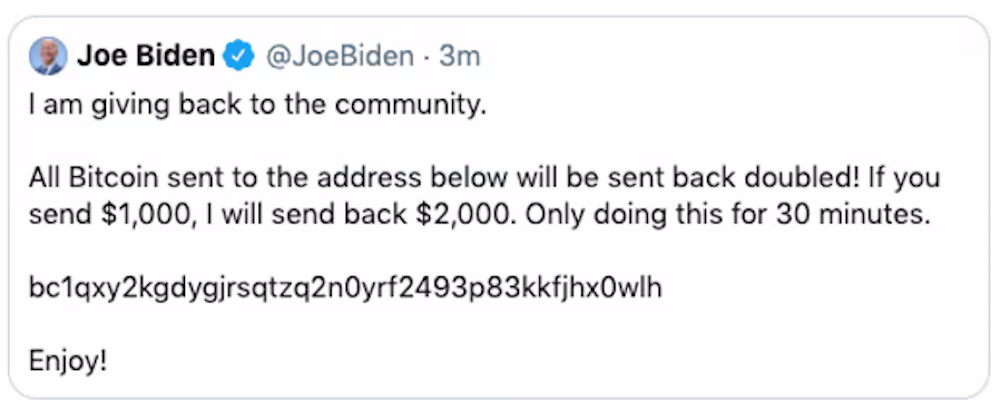

В 2020 году подросток взломал аккаунты знаменитостей, включая Билла Гейтса и Джо Байдена, чтобы просить перевести Bitcoin. Это показывает, что даже заметные аккаунты не застрахованы от простых приёмов социальной инженерии.

Как отличить настоящий аккаунт от поддельного

- Проверьте историю — у реального публичного лица обычно есть долгий, последовательный поток публикаций.

- Обратите внимание на реакцию аудитории и ответы официальных источников: крупные организации быстро опубликуют заявление в другом официальном канале.

- Посмотрите дату выдачи подтверждения и связанные ссылки в профиле.

Мини‑метод проверки в 5 шагов

- Не переходите по сомнительным ссылкам из твита.

- Проверьте профиль: биография, URL, количество подписчиков и дату создания.

- Сравните с официальным сайтом знаменитости/компании.

- Ищите подтверждение в других источниках (официальный сайт, Instagram, Facebook).

- Сообщите в службу поддержки X о подозрительной активности.

Криптовалютные мошенничества

Что это такое

Мошенники в криптопространстве на X предлагают «гарантированную прибыль», организуют поддельные раздачи токенов (airdrops), притворяются аналитиками или создают фальшивые сервисы обмена.

Типичные приёмы

- Имитация популярных крипто‑инфлюенсеров с похожими никами.

- Поддельные розыгрыши: «Отправьте 0.1 ETH на адрес, чтобы получить 10 ETH».

- Фейковые платформы с интерфейсом, копирующим реальные биржи.

Как защититься

- Никогда не отправляйте приватные ключи или сид‑фразу.

- Не переводите средства на неизвестные адреса ради «платы за раздачу».

- Проверяйте проекты через независимые источники: официальный сайт, страницы проекта, отзывы сообщества.

- Используйте аппаратные кошельки для крупных сумм.

Когда решения проваливаются

- Если проект совсем новый и с минимальной прозрачностью, даже тщательная проверка не даёт 100% гарантий.

- Шифровые анонимные транзакции необратимы — вернуть деньги обычно невозможно.

Боты и автоматизированные сети

Боты — программы, имитирующие активность. По данным исследования Similarweb за 2022 год, около 5% пользователей X — боты, а на них приходится от 21% до 29% публикуемого контента. Боты используются как для распространения дезинформации, так и для рассылки фишинговых ссылок.

Как обнаружить бот‑аккаунт

- Очень частые публикации без личного контента.

- Повторяющиеся шаблоны в твитах и массовые ретвиты.

- Пустой профиль, минимальное количество подписчиков и подписок, однотипные аватары.

Действия при подозрении

- Заблокируйте и сообщите аккаунт в службу поддержки X.

- Не кликайте по ссылкам, распространяемым ботами.

- Если вы соцмедиа‑администратор, настройте фильтры и правила модерации.

Мошенничества от имени службы поддержки

Сценарий

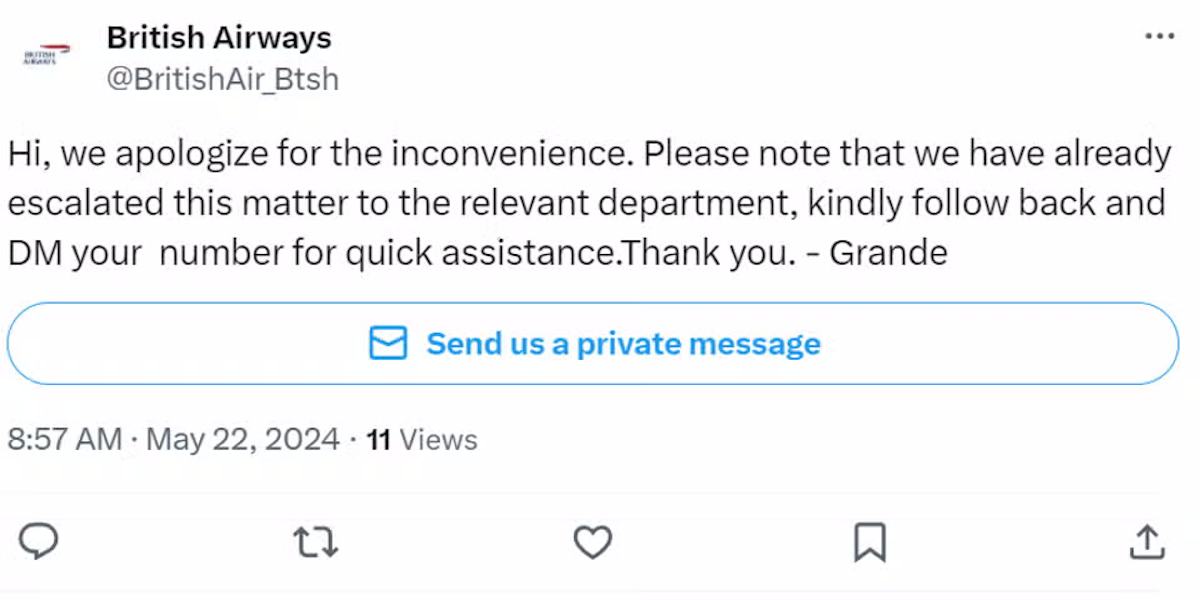

Мошенники создают аккаунты, похожие на службы поддержки компаний (авиакомпаний, банков, онлайн‑ритейлеров) и реагируют на жалобы клиентов — они предлагают перейти в личные сообщения и «помочь». В DM злоумышленник просит персональные данные или ссылки, ведущие на фишинговые страницы.

Как отличить

- Официальные компании обычно имеют проверенный аккаунт и профессиональную биографию с ссылкой на сайт.

- Ошибки в названии аккаунта, отсутствие верификации и странные подписки — повод насторожиться.

Чеклист для пользователей

- Не передавайте пароли, коды 2FA или банковские данные в личных сообщениях.

- Если аккаунт не верифицирован, свяжитесь с компанией через официальный сайт или телефон.

Чеклист для компаний

- Настройте официальную верификацию и размещайте на сайте официальные ссылки на аккаунты.

- Обучите команду поддержки: не запрашивать пароли и не переводить беседу в P2P‑чаты с сомнительными ссылками.

Романтические аферы

Что это такое

Мошенники создают фальшивые профили, вступают в эмоциональные отношения и со временем просят деньги, подарки или помощь. Современные аферы могут использовать ИИ для генерации реалистичных фотографий и видео.

Признаки

- Быстрое эмоциональное сближение и просьбы о помощи деньгами.

- Избегание личных встреч и постоянные отговорки.

- Необычные просьбы о переводах на криптоадреса или международные переводы.

Как реагировать

- Не отправляйте деньги и не раскрывайте финансовую информацию.

- Попросите видеозвонок в реальном времени с неподвижным фоном и требуйте знакомых подтвердить личность.

- Сообщите о подозрительной активности модераторам платформы и в правоохранительные органы при финансовых потерях.

План действий при компрометации аккаунта

- Немедленно смените пароль и отключите активные сессии в настройках.

- Включите 2FA, если ещё не включено.

- Сообщите подписчикам о возможном взломе и попросите не кликать по ссылкам из старых сообщений.

- Подайте жалобу в службу поддержки X и, при необходимости, в правоохранительные органы.

- Проверьте связанную почту и сервисы на предмет возможных утечек.

Рекомендации по безопасности — быстрый набор

- Включите двухфакторную аутентификацию с приложением‑генератором кодов или аппаратным ключом.

- Используйте менеджер паролей и уникальные длинные пароли.

- Подозрительные ссылки открывайте только в песочнице или через проверенные инструменты для проверки URL.

- Не вводите приватные ключи от криптокошелька ни в какие формы.

- Регулярно проверяйте список активных устройств и завершайте незнакомые сессии.

Ролевая чек‑лист: кто за что отвечает

Пользователь

- Включить 2FA.

- Проверять адреса и отправителей писем.

- Не передавать пароли и коды.

SMM‑менеджер

- Держать список официальных ссылок компании на видном месте.

- Обучать сотрудников распознаванию фишинга.

- Настроить модерацию и автоматические фильтры.

ИТ‑безопасность/инженер

- Настроить мониторинг подозрительных логинов.

- Обеспечить процедуру восстановления и инцидент‑реакции.

- Внедрить политику управления привилегиями и ротации паролей.

Быстрая проверка перед действием — чеклист для любого сообщения

- Запрос на личные данные? Остановитесь.

- Ссылка ведёт на официальный домен? Проверьте.

- Сообщение срочное и пугающее? Это типичный приём фишинга.

- Контакт просит перейти в DM и сообщить логин/пароль? Никогда не делайте этого.

Факто‑бокс

- 2022 — запуск платных подписок Twitter Blue (позже X Premium) привлёк волны фишинга.

- По данным Similarweb (2022): около 5% пользователей X — боты; на них приходится примерно 21–29% контента.

- Криптопереводы необратимы: если вы отправили средства мошеннику, вернуть их практически невозможно.

Диаграмма принятия решения при подозрении на мошенничество

flowchart TD

A[Вы получили подозрительное сообщение] --> B{Содержит ли сообщение ссылки или просьбы о деньгах}

B -- Да --> C[Не переходите по ссылкам. Проверьте URL и отправителя]

C --> D{Похоже на официальный канал}

D -- Да --> E[Проверьте через официальный сайт/телефон]

D -- Нет --> F[Заблокируйте и сообщите аккаунт]

B -- Нет --> G{Просит ли личные данные}

G -- Да --> F

G -- Нет --> H[Оставайтесь внимательны; сохраните сообщение для проверки]Когда нужно обращаться в полицию

- Если вы потеряли деньги.

- Если был совершен несанкционированный перевод с банковской карты или счёта.

- Если злоумышленник угрожает вам или собирает персональные данные, которые могут быть использованы для кражи личности.

Короткая сводка рекомендаций для объявления пользователям (для компаний)

- Добавьте на сайт виджеты с официальными ссылками на аккаунты X.

- Размещайте предупреждения о частых схемах и инструкции, как проверить официальный аккаунт.

- Обучайте поддержку: не запрашивать пароли и уметь отличать фальшивые обращения.

Важно

Всегда сохраняйте спокойствие и проверяйте факты. Мошенники строят свои схемы на спешке и эмоциях: задержка на 5–10 минут и правильная проверка часто спасают от потерь.

Краткое резюме

Мошенничества на X разнообразны, но многие из них работают по одинаковой схеме социальной инженерии. Двухфакторная аутентификация, внимательная проверка ссылок и минимизация передачи личных данных — ваши главные инструменты защиты. Обучите себя и команду, настройте процессы и реагирования, и вы сможете значительно снизить риск потерять данные или деньги.

Похожие материалы

Калибровочные кадры в астрофотографии — руководство

Проверить число циклов зарядки iPhone

SPI и I2C на Raspberry Pi: включение и использование

Как подписать PDF: 6 проверенных способов

Alt-Tab не работает в Windows — как исправить