Обновление Secure Boot сертификатов до Windows UEFI CA 2023

Этот документ объясняет, почему важно обновить Secure Boot‑сертификаты, как быстро проверить текущее состояние и как вручную развернуть и активировать Windows UEFI CA 2023. Также включены рекомендации на случай ошибок, сценарии отката и контрольные списки для разных ролей.

Краткое определение

Secure Boot — это механизм UEFI‑прошивки, который позволяет загружать только подписанное доверенным поставщиком программное обеспечение. Сертификаты выступают как «удостоверения личности» производителей ПО и проверяются при старте системы.

Почему нужно обновить сертификаты сейчас

Сертификаты устаревают. Большинство ПК, выпущенных до 2024 года, всё ещё используют сертификаты «Microsoft Corporation UEFI CA 2011», срок действия которых истекает в июне 2026. После истечения срока эти сертификаты перестанут получать обновления через Windows Boot Manager. Последствия:

- Повышенная уязвимость к новым загрузочным эксплойтам и буткитам.

- Проблемы с поддержкой нового оборудования, подписанного современными сертификатами.

- Возможные сценарии, когда автоматическое обновление от Microsoft не успеет примениться до истечения срока.

Важно: Microsoft уже добавила Windows UEFI CA 2023 в многие сборки Windows 11, но не во всех случаях активировала их по умолчанию. Ручная активация даёт вам контроль и сокращает риск задержки фазированного развёртывания.

Когда имеет смысл выполнить ручное обновление — основные случаи

- Ваш ПК не получил соответствующее обновление от Microsoft, а время до истечения старания мало.

- Вы управляете системами с отключёнными автоматическими обновлениями.

- Вы заботитесь о защите от известных загрузочных угроз (например, уязвимости, связанные со старыми сертификатами).

- Вам нужно заранее подготовить рабочие и восстановительные носители (recovery drive) с новой конфигурацией.

Проверка: установлены ли у вас уже сертификаты Windows UEFI CA 2023

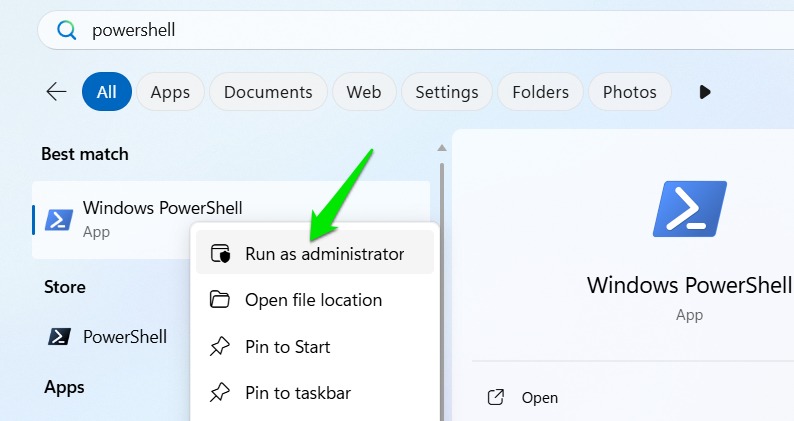

- Откройте меню Пуск и найдите “powershell”.

- Щёлкните правой кнопкой по Windows PowerShell и выберите Запуск от имени администратора.

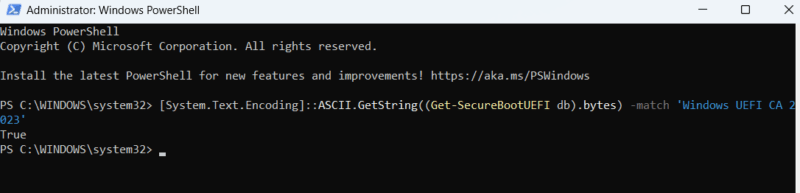

- В окне PowerShell выполните команду:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

- Если вывод: True — сертификаты уже активированы. Дополнительных действий не требуется.

- Если вывод: False — следуйте шагам ниже для развертывания и активации.

Примечание: cmdlet Get-SecureBootUEFI доступен в современных сборках Windows и возвращает данные базы подписей Secure Boot (db).

Развёртывание и активация Windows UEFI CA 2023

Microsoft добавляла файлы сертификатов в компоненты Windows (WinSxS), но не всегда активировала их. На компьютере, который хотя бы один раз получил накопительное обновление Windows 11 после февраля 2024, можно выполнить ручную активацию.

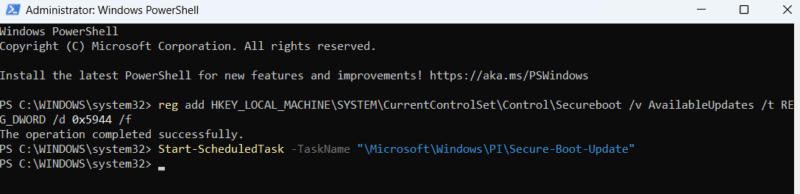

- Откройте PowerShell от имени администратора и выполните команду для изменения реестра (развёртывание):

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f

Описание: ключ AvailableUpdates со значением 0x5944 запускает набор инструкций Windows для подготовки компонентов Secure Boot и копирования новых сертификатов в область ожидания.

- Запустите запланированную задачу, которая применит изменения на следующей загрузке:

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"Эта задача проверит совместимость, переместит файлы из WinSxS и подготовит установку сертификатов при следующей перезагрузке.

- Перезагрузите систему дважды. Обязательно используйте «Перезагрузка», а не «Завершение работы», особенно если у вас включён быстрый запуск (Fast Startup). Первый перезапуск применит операции staging, второй завершит установку сертификатов в UEFI.

После успешной установки сертификаты будут действовать до 2038 года.

Важно: перезагрузки обязаны быть обычными (полными). Быстрая остановка питания или гибернация может помешать процессу.

Что делать в случае проблем с загрузкой

Важно: большинство систем пройдут процедуру без проблем. Тем не менее, подготовьте план восстановления заранее.

Пошаговый план восстановления (быстрый откат):

- Если ПК не загружается, попробуйте загрузиться в безопасном режиме через среду восстановления Windows (WinRE).

- Воспользуйтесь точкой восстановления или последней удачной конфигурацией (если доступно).

- Если система зацикливается, создайте загрузочную флешку с той же версией Windows и запустите средства восстановления: Восстановление при загрузке, командная строка.

- В командной строке WinRE можно откатить изменения реестра или удалить ключ AvailableUpdates (но только если вы точно знаете, что делали). Пример команды для редактирования реестра из WinRE — regedit с загрузкой нужного файла реестра.

Критерии приёмки

- После двух перезагрузок команда проверки возвращает True.

- В среде UEFI/BIOS список доверенных сертификатов содержит запись Windows UEFI CA 2023 (если прошивка это отображает).

- Система загружается без ошибок и восстановительные носители успешно загружаются.

Альтернативные подходы и когда они применимы

- Ожидать автоматического развёртывания от Microsoft — подходит для корпоративных систем с централизованным управлением, где администратор доверяет фазированному развёртыванию.

- Централизованное управление через Microsoft Endpoint Configuration Manager (SCCM) или Intune — используйте для массового развёртывания в организациях.

- Обратиться к OEM: некоторые производители выпускают собственные инструменты для обновления UEFI/перепрошивки и управления сертификатами.

Контрпример (когда ручное обновление может быть небезопасно):

- Если ваша организация требует согласования обновлений с билдами ПО или драйверов от поставщиков — самостоятельное вмешательство без тестирования на образцах может нарушить сертифицированные процедуры.

Чек‑лист по ролям

Администратор системы:

- Снять образ системы или создать полноценную резервную копию.

- Проверить совместимость критичных драйверов и вспомогательных ПО.

- Выполнить команды проверки и развертывания на образце ПК.

- Развернуть массово через MDM/SCCM или документировать ручную процедуру.

Пользователь (домашний):

- Сделать резервную копию важных данных.

- Отключить быстрый запуск (Fast Startup) во избежание неполных перезагрузок.

- Следовать инструкциям по перезагрузке дважды.

Power user / технический энтузиаст:

- Проверить наличие записи с помощью Get-SecureBootUEFI.

- При необходимости подготовить USB‑восстановление заранее.

План отката и аварийного восстановления (runbook)

- Если система не загружается, войдите в WinRE через загрузочную флешку.

- Выполните Восстановление при загрузке.

- Если фикса не произошло, используйте командную строку и regedit для отката ключа AvailableUpdates:

reg delete HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /f- Если это не помогло — восстановите образ системы или переустановите Windows (последняя мера).

Замечание: удаление ключа AvailableUpdates отменяет только инструкции развертывания. Если сертификаты уже записаны в UEFI, откат требует более сложных действий и, возможно, вмешательства производителя платы.

Тесты и критерии приёмки

- Функциональный тест: команда проверки в PowerShell возвращает True.

- Регрессионный тест: запуск ключевых приложений и драйверов после обновления.

- Негативный тест: попытка загрузить неподписанный загрузчик должна быть отклонена (если политика Secure Boot активна).

Частые ошибки и как их избежать

- Ошибка: использование «Завершение работы» вместо «Перезагрузки». Необходимо перезагружать систему дважды.

- Ошибка: отключённый модуль Secure Boot в UEFI. Проверьте в настройках прошивки, что Secure Boot включён.

- Ошибка: отсутствие прав администратора. Все команды требуют elevation.

Полезная шпаргалка команд

- Проверить наличие сертификата:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'- Запустить задачу обновления:

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"- Добавить ключ AvailableUpdates (развёртывание):

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f- Откатить ключ (только при необходимости):

reg delete HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /fНюансы и рекомендации по безопасности

- Не изменяйте другие ключи реестра SecureBoot без чёткого понимания последствий.

- Храните загрузочные носители и резервные образы отдельно от основных рабочих систем.

- Тестируйте процедуру на одном или двух ПК до массового внедрения.

Сводка

- Проверьте состояние Secure Boot с помощью PowerShell.

- Если нужно, разверните сертификаты через ключ реестра и запустите задачу обновления.

- Перезагрузите систему дважды — это обязательный шаг.

- Подготовьте резервную копию и план отката на случай проблем.

Ключевые выводы:

- Windows UEFI CA 2011 истекает в июне 2026 — обновление важно для безопасности и совместимости.

- Ручная активация доступна и даёт контроль; при ответственном выполнении риск минимален.

Если нужно, могу подготовить краткую версию инструкции для вашей команды или шаблон плана развертывания для корпоративного использования.

Похожие материалы

Logic Pro — быстрое руководство по настройке и записи

Как подготовить дом к 5G Wi‑Fi: проверка и советы

Устранение ошибок AnyDesk в Windows

Контактная форма Google: как встроить на сайт

Как стать саунд-дизайнером — путь, навыки, чек-лист