Как шифровать резервные копии данных: руководство по защите локальных и облачных копий

Этот материал входит в подборку: World Backup Week 2025: Protect Your Treasured Data With MakeUseOf

Оглавление

- Почему одной резервной копии недостаточно

- Как легко зашифровать локальные резервные копии

- Для Windows: BitLocker

- Для macOS: Дисковая утилита (Disk Utility)

- Для Ubuntu и похожих дистрибутивов: LUKS

- Как шифровать файлы для облачных резервных копий

- Простой вариант: зашифрованный архив (AES‑256)

- Продвинутый вариант: PGP / OpenPGP

- Клиентское шифрование и инструменты (Cryptomator, restic, rclone)

- Что делать после шифрования резервных копий

- Руководство SOP: шифрование нового внешнего диска

- Роли и чек‑листы (домашний пользователь, ИТ‑администратор, владелец малого бизнеса)

- Критерии приёмки и тест‑кейсы восстановления

- Модель зрелости шифрования резервных копий

- Риски, смягчение и советы по безопасности

- Краткий глоссарий и часто задаваемые вопросы

Важно: шифрование — мощный инструмент, но оно требует надёжного управления паролями и копиями ключей. Без доступа к ключу данные останутся недоступными.

Почему одной резервной копии недостаточно

Резервная копия — это копия ваших файлов на случай аварии, удаления или отказа оборудования. Но если резервная копия не зашифрована, она становится лёгкой добычей для злоумышленников: достаточно физического доступа к диску или компрометации облачного аккаунта, и личные фото, финансовые документы или служебные файлы окажутся в чужих руках.

Шифрование превращает содержимое резервной копии в нечитаемый набор данных. Доступ получают только те, у кого есть пароль или ключ расшифровки. Кроме защиты от чужих людей, шифрование снижает риски при использовании сторонних сервисов облачного хранения и помогает соответствовать требованиям конфиденциальности.

Ключевая мысль: резервная копия защищает от потери данных; шифрование защищает саму резервную копию от утечки данных.

Как легко зашифровать локальные резервные копии

Ниже — практические пошаговые инструкции для популярных ОС. Если вы не уверены, какой способ выбрать, прочитайте секцию «Модель зрелости» и «Роли и чек‑листы».

Для Windows: BitLocker

Alt: Значок BitLocker на экране компьютера с Windows 11 и кодами.

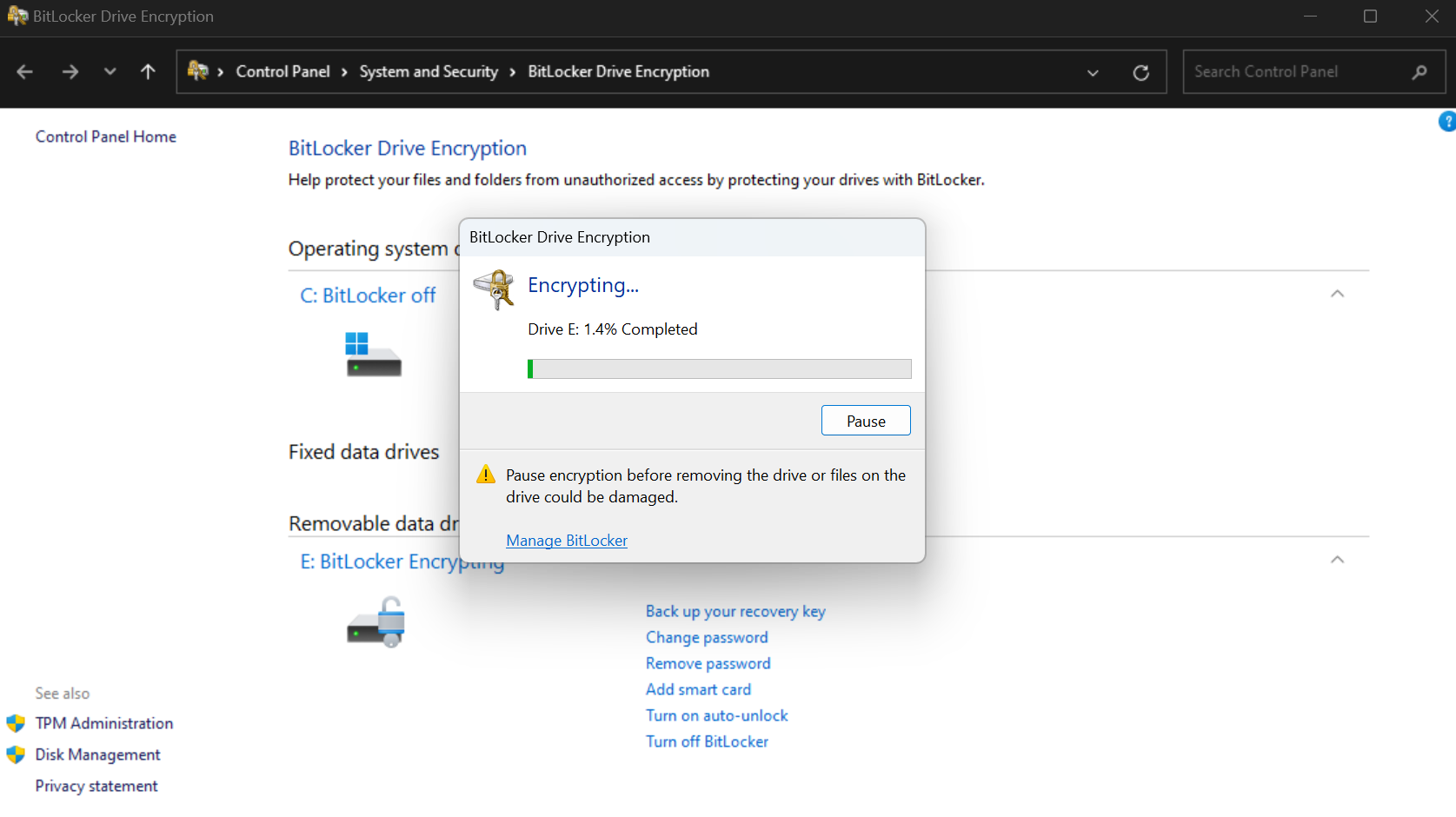

BitLocker — штатный инструмент шифрования дисков в Windows (Pro/Enterprise/ Education). Подходит для внешних дисков и USB‑накопителей.

Пошагово:

- Подключите внешний жёсткий диск или USB‑накопитель к компьютеру.

- Откройте «Панель управления» → «Система и безопасность» → «Шифрование диска BitLocker».

- Найдите внешний диск и нажмите «Включить BitLocker».

- Выберите способ разблокировки: пароль (рекомендуется) или смарт‑карта.

- Сохраните ключ восстановления в надёжном месте: файл, учётная запись Microsoft или менеджер паролей. Не печатайте ключы, если вы не уверены в безопасности их хранения.

- Выберите режим шифрования: «Новый режим шифрования» (сильнее, работает в Windows 10/11 и новее) или «Режим совместимости» (совместимость с более старыми системами).

- Нажмите «Начать шифрование».

После завершения диск будет помечен замком и требовать пароль для доступа. Если вы забудете пароль, используйте ключ восстановления.

Советы и предостережения:

- Тестируйте доступ: после шифрования отсоедините и снова подключите диск, чтобы убедиться, что пароли и ключи работают.

- Храните минимум две копии ключа восстановления в разнесённых местах (например, менеджер паролей + надёжный сейф).

- Если диск используется для перемещения между Windows и macOS/Linux, BitLocker может вызывать проблемы совместимости. Для межплатформенных сценариев рассмотрите шифрованные контейнеры (см. Cryptomator, VeraCrypt).

Для macOS: Disk Utility (Дисковая утилита)

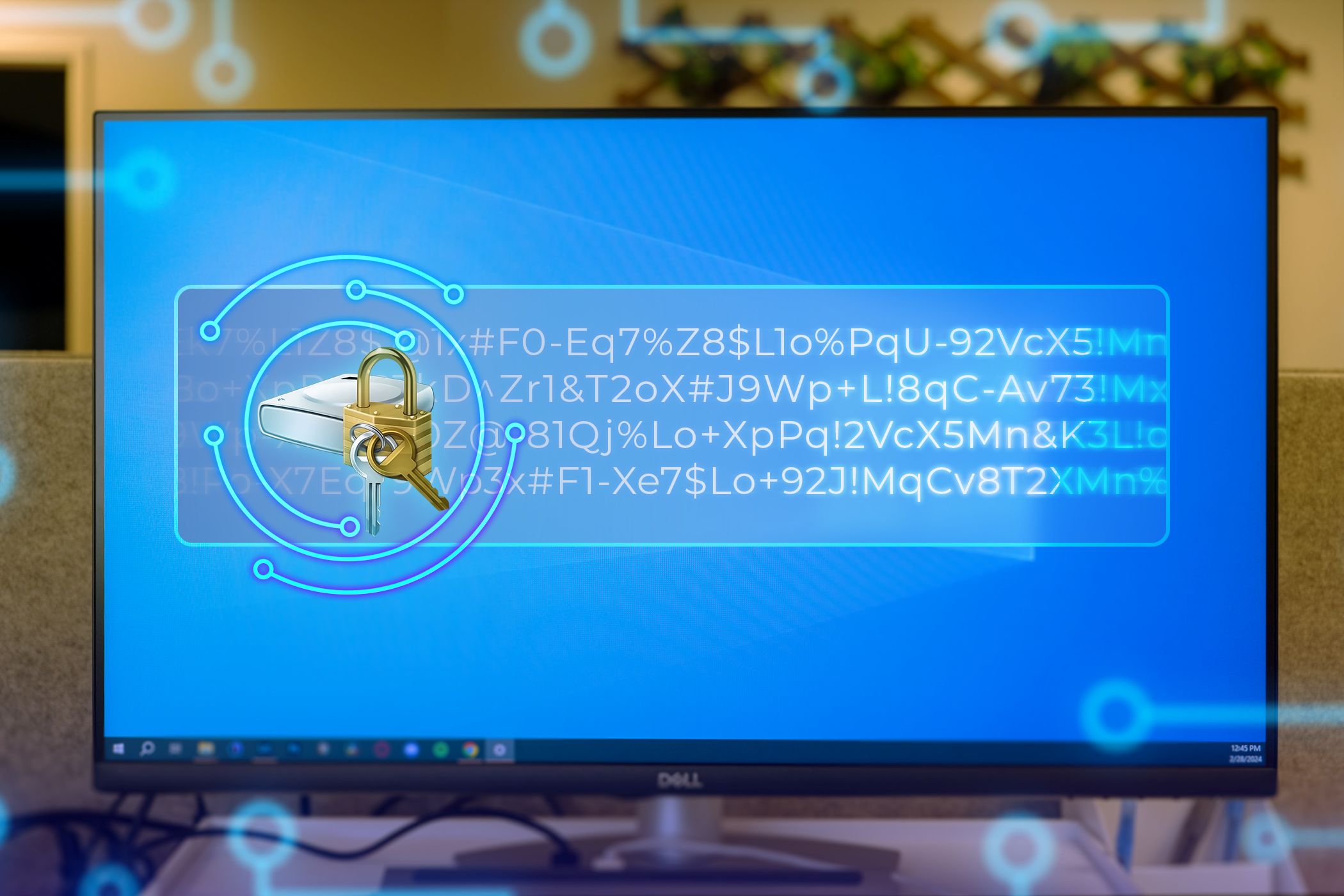

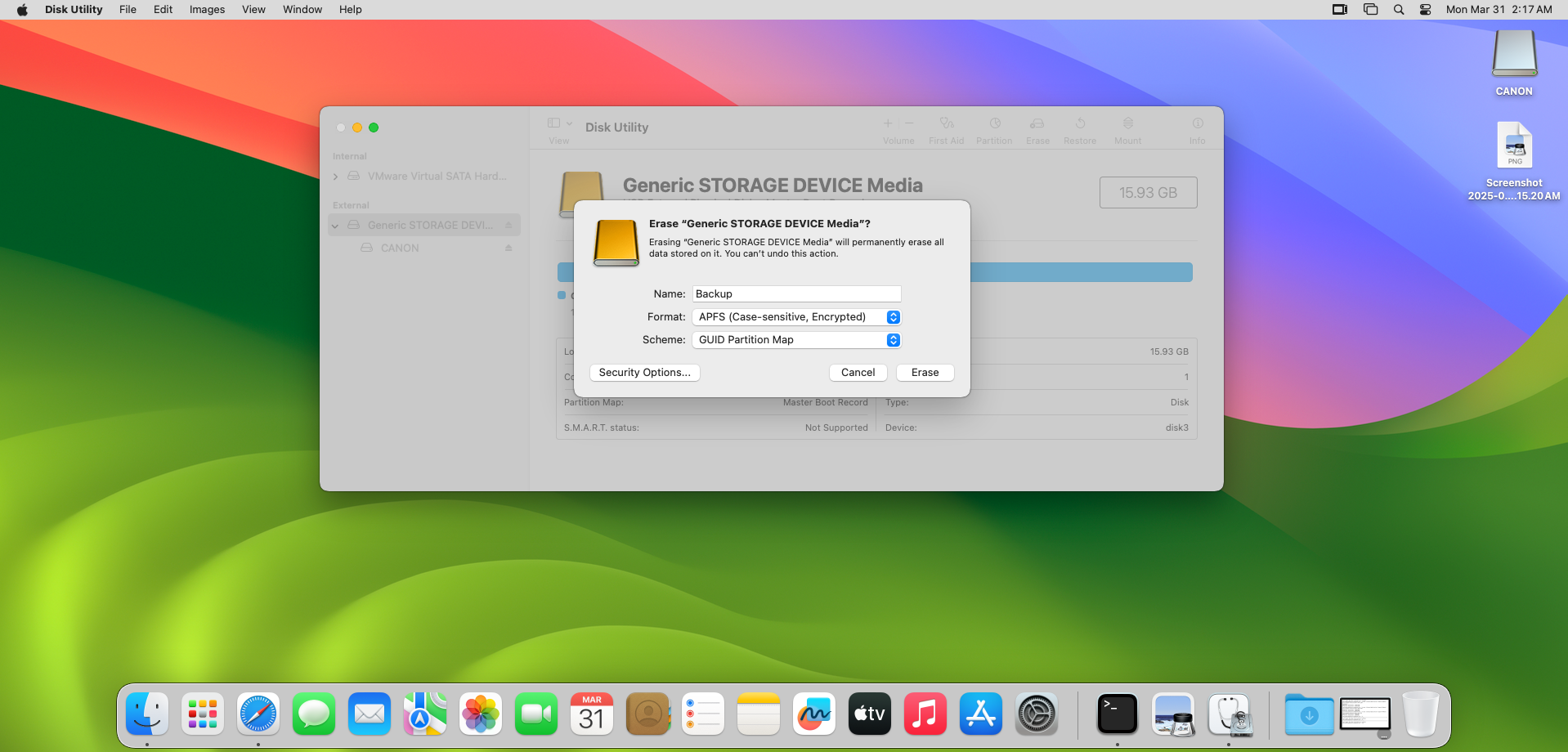

Alt: Окно Дисковой утилиты macOS с настройками шифрования внешнего диска.

Дисковая утилита позволяет форматировать и шифровать тома в APFS (шифрованный) или HFS+, если требуется совместимость с более старыми macOS.

Пошагово:

- Подключите внешний диск. Важно: форматирование удалит все данные на диске — предварительно сделайте резервную копию.

- Откройте «Программы» → «Утилиты» → «Дисковая утилита».

- В меню «Вид» выберите «Показать все устройства» и выделите корневой диск (не отдельный том).

- Нажмите «Стереть».

- В поле «Схема» выберите GUID Partition Map. В поле «Формат» выберите APFS (Case‑sensitive, Encrypted) либо просто APFS (Encrypted), если чувствительность регистра не нужна.

- Задайте надёжный пароль и подсказку (подсказка полезна, но не раскрывайте пароль в подсказке).

- Нажмите «Выбрать» и дождитесь форматирования.

Советы:

- Сохраните пароль в Apple Keychain или в доверенном менеджере паролей. Если вы потеряете пароль и не храните ключ восстановления — диск станет недоступным.

- Для кроссплатформенных резервных копий используйте формат и инструменты, совместимые с целевыми платформами.

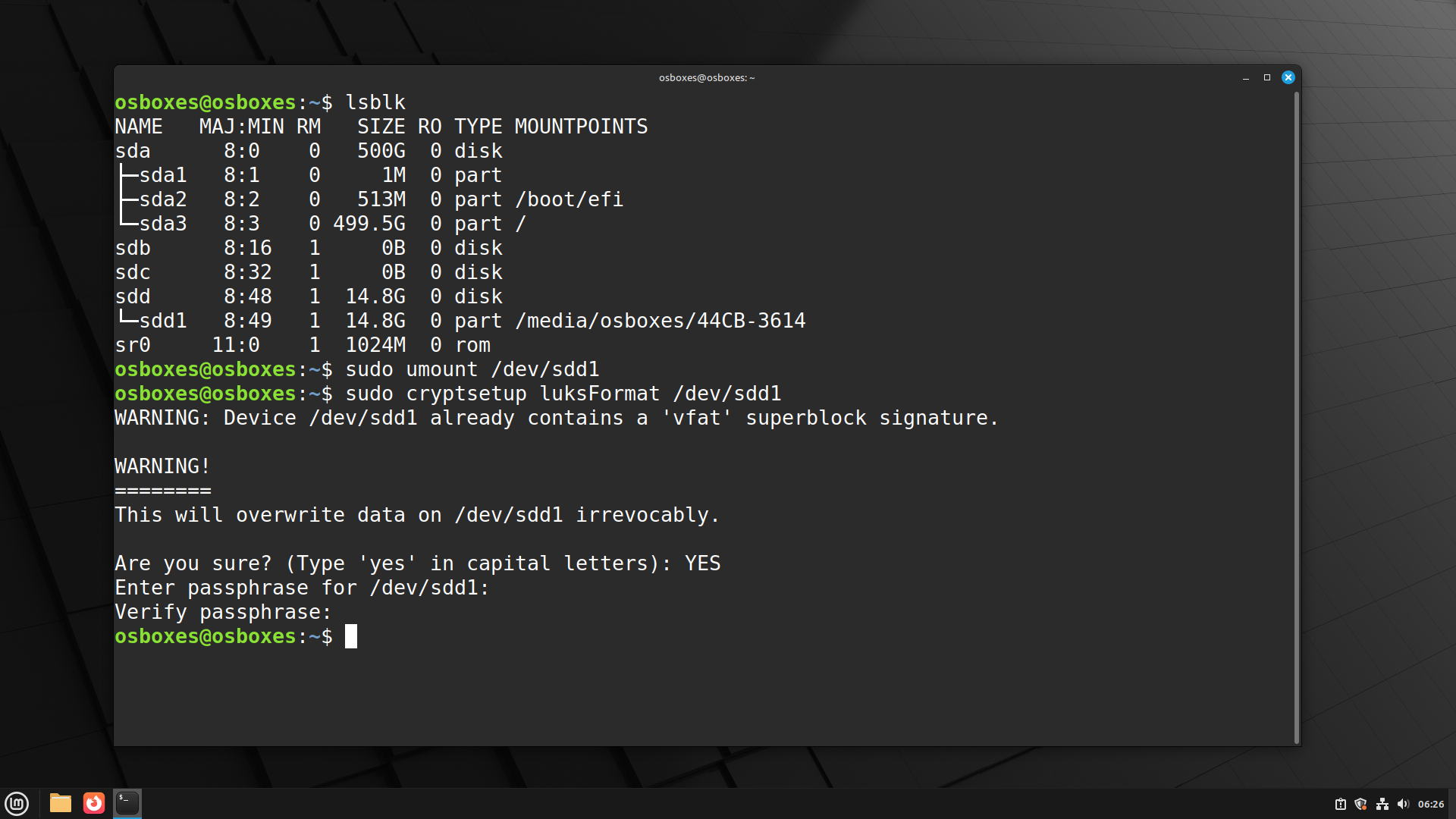

Для Ubuntu и похожих дистрибутивов: LUKS

Alt: Терминал Linux с командами cryptsetup и LUKS для шифрования внешнего диска.

LUKS (Linux Unified Key Setup) — стандартное решение для шифрования дисков в Linux. Оно даёт гибкое управление ключами и совместимо с большинством дистрибутивов.

Пример команд (в терминале):

sudo apt install cryptsetup

lsblk

sudo umount /dev/sdd1

sudo cryptsetup luksFormat /dev/sdd1

# При запросе наберите YES и задайте пароль

sudo cryptsetup luksOpen /dev/sdd1 mydrive

# Затем создайте файловую систему, например

sudo mkfs.ext4 /dev/mapper/mydrive

sudo cryptsetup luksClose mydriveПримечания:

- Тщательно проверьте путь устройства (lsblk) — неправильный выбор приведёт к потере данных.

- Храните резервную копию заголовка LUKS:

sudo cryptsetup luksHeaderBackup --header-backup-file /path/to/backup /dev/sdd1— это пригодится, если заголовок повредится. - Существуют GUI‑оболочки (например, GNOME Disks или luckyLUKS), но команды в терминале часто дают больше контроля.

Как шифровать файлы для облачных резервных копий

Облачное хранилище удобно, но часто облачные провайдеры управляют ключами. Клиентское шифрование (шифрование до загрузки) даёт вам контроль: даже при взломе сервера или аккаунта файлы останутся зашифрованными.

Простой вариант: зашифрованный архив с AES‑256

Alt: Создание зашифрованного архива с паролем перед загрузкой в облако.

Инструменты: 7‑Zip (Windows, Linux), WinRAR (Windows), Keka (macOS). При создании архива выбирайте AES‑256, если доступно.

Преимущества:

- Простой и быстрый способ.

- Можно хранить несколько зашифрованных архивов с разными паролями.

Ограничения:

- Менеджмент паролей и обновление файлов неудобны при больших объёмах.

- Часто не подходит для инкрементных бэкапов.

Рекомендации:

- Используйте длинные случайные пароли (не меньше — минимально 16 символов с разным набором символов).

- Храните пароль в менеджере паролей с MFA.

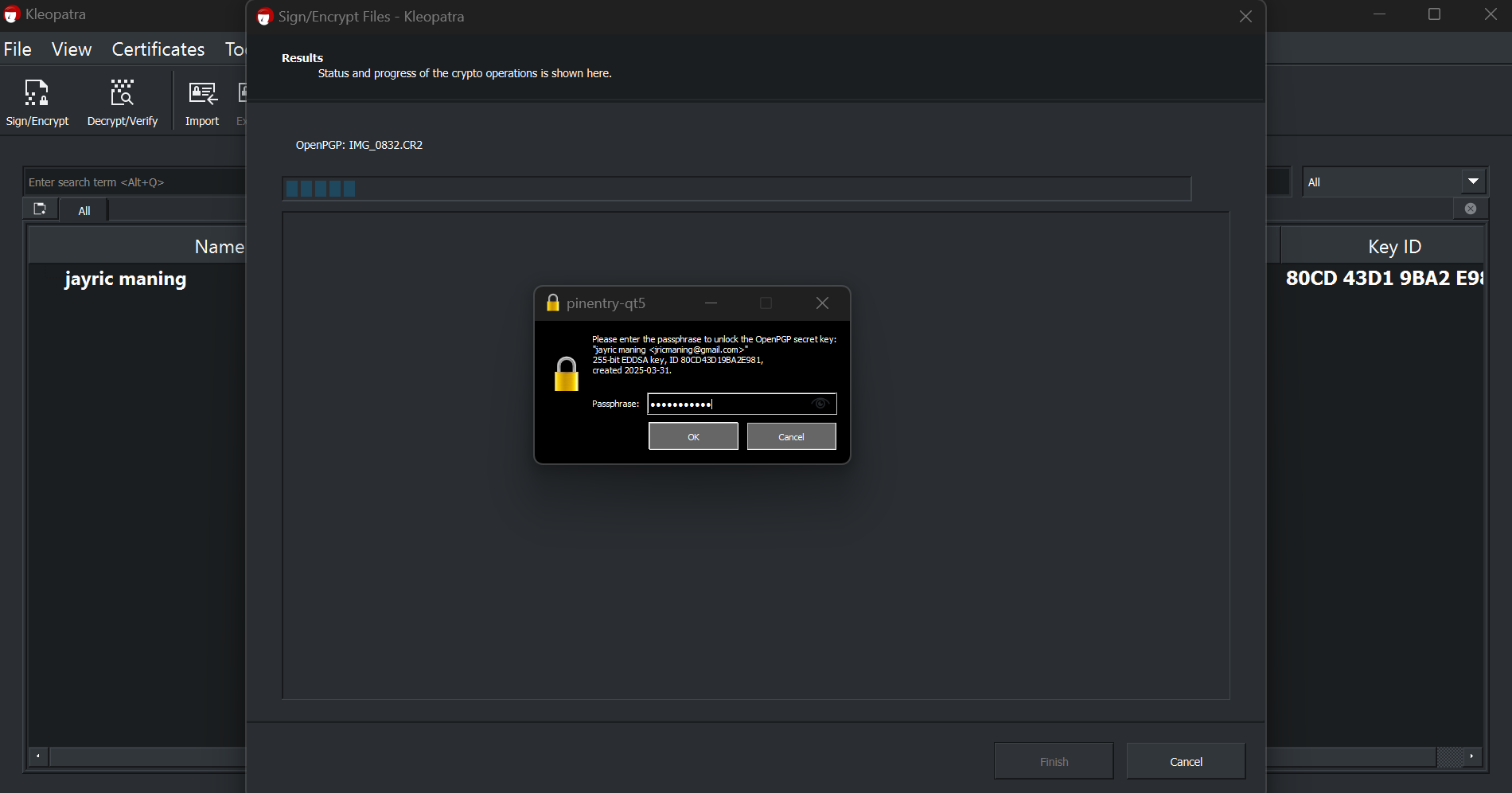

Продвинутый вариант: PGP / OpenPGP

Alt: Интерфейс Kleopatra (Gpg4win) для создания ключей OpenPGP и шифрования файлов.

PGP (OpenPGP) — хороший выбор, если вам нужно шифровать отдельные файлы или обмениваться зашифрованными файлами с другими людьми. Инструменты: Gpg4win (Kleopatra) на Windows, GnuPG на всех платформах.

Пошагово (Kleopatra):

- Установите Kleopatra / Gpg4win.

- Создайте новую пару ключей (имя, email), защитите приватный ключ надёжной пасфразой.

- Для шифрования файла: выберите «Sign/Encrypt», укажите получателя (можете зашифровать собственным публичным ключом для возможности дешифровки только вами) и задайте опции.

Преимущества:

- Высокая криптографическая стойкость и гибкость управления ключами.

- Подходит для сценариев, где файлы должны расшифровываться только опредёленными лицами.

Ограничения:

- Требует управления ключами и понимания концепций «публичный/приватный» ключ.

Клиентское шифрование и инструменты для резервных копий

Если вы используете синхронизацию или автоматизированные бэкапы, рассмотрите инструменты, которые делают шифрование «на клиенте» (before upload):

- Cryptomator — открытый инструмент для создания зашифрованных контейнеров, удобен для облачных хранилищ. Работает на Windows/macOS/Linux и мобильных ОС.

- restic — инструмент резервного копирования с встроенным шифрованием и дедупликацией. Подходит для скриптовых решений и серверных бэкапов.

- rclone с backend крипт — позволяет шифровать файлы при загрузке в облако.

Преимущества клиентских решений:

- Ключи остаются у вас, провайдер не владеет ключом.

- Поддержка инкрементного бэкапа и автоматизации.

Ограничения:

- Потребуется настроить и тестировать процесс восстановления.

- Некоторым пользователям техническая настройка может показаться сложной.

Что делать после шифрования резервных копий

Шифрование — не финал; это часть процесса управления резервными копиями. Вот практические рекомендации:

- Сохраните ключи и пароли в надёжном менеджере паролей с MFA.

- Делайте как минимум две независимые копии ключей (например, менеджер паролей + защищённый USB в сейфе).

- Регулярно проверяйте состояние носителей (запустите проверку чтения/восстановления раз в полгода).

- Обновляйте ПО шифрования и контролируйте совместимость форматов (например, старые версии BitLocker могут быть несовместимы с новыми алгоритмами).

- Документируйте процесс восстановления: где хранятся ключи, последовательность действий по расшифровке.

Примечание: некоторые файлы на носителе могут со временем деградировать. Периодически подключайте и монтируйте архивы, чтобы избежать сюрпризов при восстановлении.

SOP: пошаговое руководство для шифрования нового внешнего диска

Мини‑SOP для повседневного выполнения (подходит для системного администратора или внимательного пользователя):

- Подготовка

- Проверьте, что диск пуст или сделайте резервную копию содержимого.

- Убедитесь, что у вас есть менеджер паролей и доступ к нему.

- Выберите метод: BitLocker (Windows), Disk Utility (macOS), LUKS (Linux).

- Выполните форматирование и включите шифрование по инструкции для ОС.

- Сохраните ключ восстановления в два независимых места.

- Дайте диску метку и сделайте пробное копирование тестовой папки (~100 МБ) и восстановление.

- Запишите в документацию дату, метод шифрования, имя устройства и место хранения ключей.

- Раз в 6–12 месяцев выполняйте проверку восстановления.

Роли и чек‑листы

Домашний пользователь

- Выбрал один метод шифрования (например, BitLocker или Disk Utility).

- Хранит ключи в менеджере паролей с MFA.

- Проверяет восстановление 1–2 раза в год.

ИТ‑администратор

- Автоматизировал шифрование в образах развёртывания.

- Хранит резервные копии ключей в централизованном хранилище с доступом по ролям.

- Проводит тесты восстановления и аудиты доступа.

Владелец малого бизнеса

- Принял политику шифрования для всех рабочих компьютеров и резервных накопителей.

- Имеет SOP и назначенных ответственных за ключи.

- Проводит регулярные тренировки восстановления и проверяет соответствие локальному регулированию.

Критерии приёмки и тест‑кейсы восстановления

Критерии приёмки

- Можно смонтировать диск и расшифровать данные используя сохранённый пароль/ключ.

- Процесс восстановления документа с зашифрованного архива проходит успешно.

- Запланированная автоматическая резервная копия корректно создаёт шифрованные файлы.

Тест‑кейсы

- Восстановление «на чистой машине»: подключите зашифрованный диск к новой системе и пройдите весь процесс расшифровки по документации.

- Восстановление после утраты пароля: проверьте, что ключ восстановления работает и позволяет доступ.

- Интеграция облака: загрузите и скачайте зашифрованный архив из облака, затем проверьте расшифровку.

Модель зрелости шифрования резервных копий

- Уровень 1 — Никакого шифрования: данные на дисках и в облаке хранятся в открытом виде.

- Уровень 2 — Ручное шифрование: пользователи создают зашифрованные архивы по мере необходимости.

- Уровень 3 — Клиентское автоматическое шифрование: используются инструменты, которые шифруют при загрузке (restic, Cryptomator).

- Уровень 4 — Централизованное управление ключами и аудит: корпоративные решения с управлением доступом и журналированием.

Цель — перейти от уровня 1 или 2 к уровню 3 как минимум для критичных данных.

Риски и смягчающие меры

Риски:

- Потеря пароля/ключа → невозможно восстановить данные.

- Повреждение заголовка шифрованного тома (LUKS) → потеря доступа.

- Неправильный выбор формата/алгоритма → проблемы совместимости.

Митигирующие меры:

- Создание резервных копий ключей и заголовков.

- Регулярное тестирование восстановления.

- Документирование и хранение инструкций по восстановлению в защищённом месте.

Безопасность и приватность (коротко)

- Клиентское шифрование уменьшает риск доступа поставщика облака к вашим данным.

- В некоторых юрисдикциях шифрование может требовать процедур при передаче данных; проверьте локальные требования к хранению и обработке персональных данных.

- Для чувствительных персональных данных используйте многослойную защиту: шифрование на клиенте + MFA + разделение данных по минимальным правам доступа.

Чек‑лист по реализации за 10 минут (быстрые шаги)

- Выберите диск или контейнер для бэкапа.

- Выберите метод (BitLocker / Disk Utility / AES‑архив).

- Задайте надёжный пароль и сохраните его в менеджере паролей.

- Создайте тестовую резервную копию (~100 МБ) и восстановите её.

- Запишите место хранения ключа и дату проверки.

Краткий глоссарий

- Шифрование: преобразование данных в нечитаемый вид для посторонних.

- Ключ/пароль: секрет, необходимый для расшифровки данных.

- Клиентское шифрование: шифрование данных на устройстве до загрузки в облако.

- Заголовок LUKS: служебная часть, содержащая параметры шифрования; критична для доступа.

Часто задаваемые вопросы

Надо ли шифровать все резервные копии?

Шифруйте те копии, в которых хранятся конфиденциальные, личные или коммерчески чувствительные данные. Для общественных или публичных данных шифрование может быть необязательным.

Где хранить ключ восстановления?

В менеджере паролей с MFA, а также в одном физическом защищённом месте (например, сейф). Никогда не храните ключи в открытых текстовых файлах вместе с резервной копией.

Что делать, если формат диска несовместим между ОС?

Рассмотрите шифрованные контейнеры (VeraCrypt, Cryptomator) или межплатформенные инструменты (restic, rclone) вместо системного шифрования, привязанного к ОС.

Короткое резюме

- Резервные копии без шифрования представляют риск утечки данных.

- Используйте BitLocker, Disk Utility или LUKS для шифрования локальных дисков.

- Для облачных бэкапов применяйте клиентское шифрование: зашифрованные архивы, PGP или инструменты вроде Cryptomator и restic.

- Храните ключи безопасно, тестируйте восстановление и документируйте процессы.

Если хотите, могу подготовить простые команды для автоматизации шифрования и загрузки в популярное облако или сгенерировать шаблон SOP в формате PDF/MD под вашу инфраструктуру.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента