Как удалить HackTool:Win32/Keygen с Windows

HackTool:Win32/Keygen — это категория вредоносного ПО, связанная с кейгенами и крэками: злоумышленники маскируют или прикрепляют вредоносные исполняемые файлы к «генератору ключей». Удалите сначала выявленные файлы через Журнал защиты, затем деинсталлируйте кейген/крак, удалите подозрительные файлы в папке установленных программ, выполните повторное сканирование, при необходимости — запустите сторонний антивирус или безопасный режим, проверьте автозагрузку, задания и реестр. Ниже — пошаговая инструкция, контрольный список и план инцидента.

В этой статье подробно описано, что такое HackTool:Win32/Keygen, как он попадает на компьютер, почему он опасен и как безопасно и последовательно удалить его с устройства Windows. Инструкции написаны простым языком: короткие шаги, проверки и запасные варианты действий.

Короткое определение

HackTool:Win32/Keygen — это тип вредоносного ПО или инструментов, обнаруживаемых как подозрительные, потому что они создают или изменяют исполняемые файлы, маскируются под генераторы ключей (кейгены) и часто поставляются вместе с нелицензионными активаторами.

Важно: кейгены и крэки часто устанавливают дополнительные исполняемые файлы, службы или задания, которые остаются на устройстве даже после удаления видимого приложения. Эти остаточные компоненты обычно и являются источником повторных обнаружений в Windows Defender.

Почему это важно знать

- Пространство заражения: кейгены распространяются через сторонние сайты и торрент-файлы. Пользователь сознательно запускает программу, считая её «ключом», а не вредоносным кодом.

- Скрытность: вредоносные исполняемые файлы могут помещаться в временные папки, профили приложений или в саму папку программы и быть скрытыми по атрибутам.

- Постоянство: даже если Защитник помещает угрозу в карантин, автоматического удаления всех следов кейгена часто не происходит.

Откуда появляется HackTool:Win32/Keygen

- Скачивание кейгена или крэка с непроверенных сайтов, форумов, облачных ссылок.

- Запуск скачанного исполняемого файла (обычно .exe).

- Кейген может сам распаковать и разместить дополнительные исполняемые файлы, драйверы или скрипты в системных папках, временных каталогах или в папке целевого приложения.

- Иногда внедряются задания Планировщика, службы Windows или изменения автозагрузки, чтобы запускать вредоносный компонент при старте системы.

Контрпример: если вы скачали документ (.docx, .pdf) и Defender обнаружил кейген — возможно, это ложная тревога. Но если вы запускали .exe или использовали активатор — вероятность реального заражения значительно выше.

Насколько серьёзна угроза

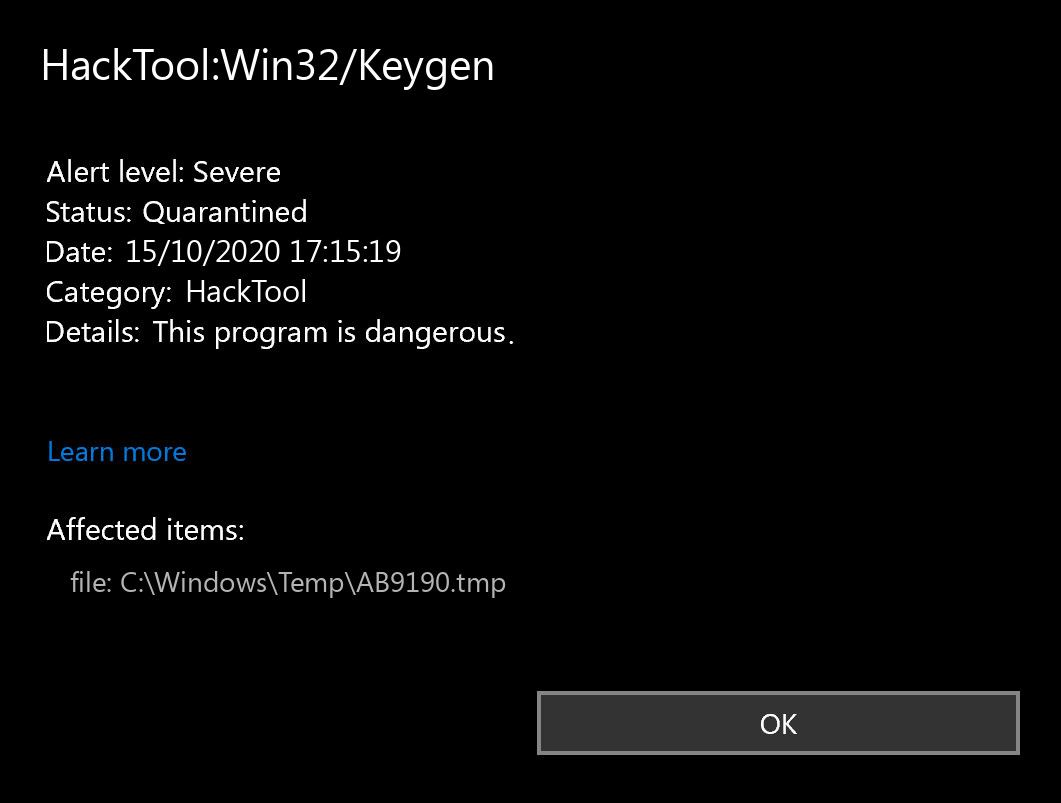

Microsoft Defender классифицирует HackTool:Win32/Keygen как угрозу с серьёзным уровнем риска. Это связано не только со свойством «вредоносности», но и со способностью таких инструментов автоматизировать создание и изменение исполняемых файлов, скрывать их и поддерживать своё присутствие на компьютере.

Последствия при отсутствии очистки:

- Снижение безопасности системы (открытые бэкдоры, скрытые службы).

- Потенциальная кража данных, если скомпонованный пакетом модуль имеет функции утечки.

- Повторные обнаружения — угрозы будут появляться при каждом сканировании, если не удалить все компоненты.

Важно: наличие записи в журнале Защитника не всегда означает успешное удаление — нужно убедиться, что все следы действительно удалены.

Пошаговое удаление HackTool:Win32/Keygen

Ниже — этапы, которые следует выполнить строго в порядке. После каждого этапа выполните полное сканирование Microsoft Defender и проверьте Журнал защиты.

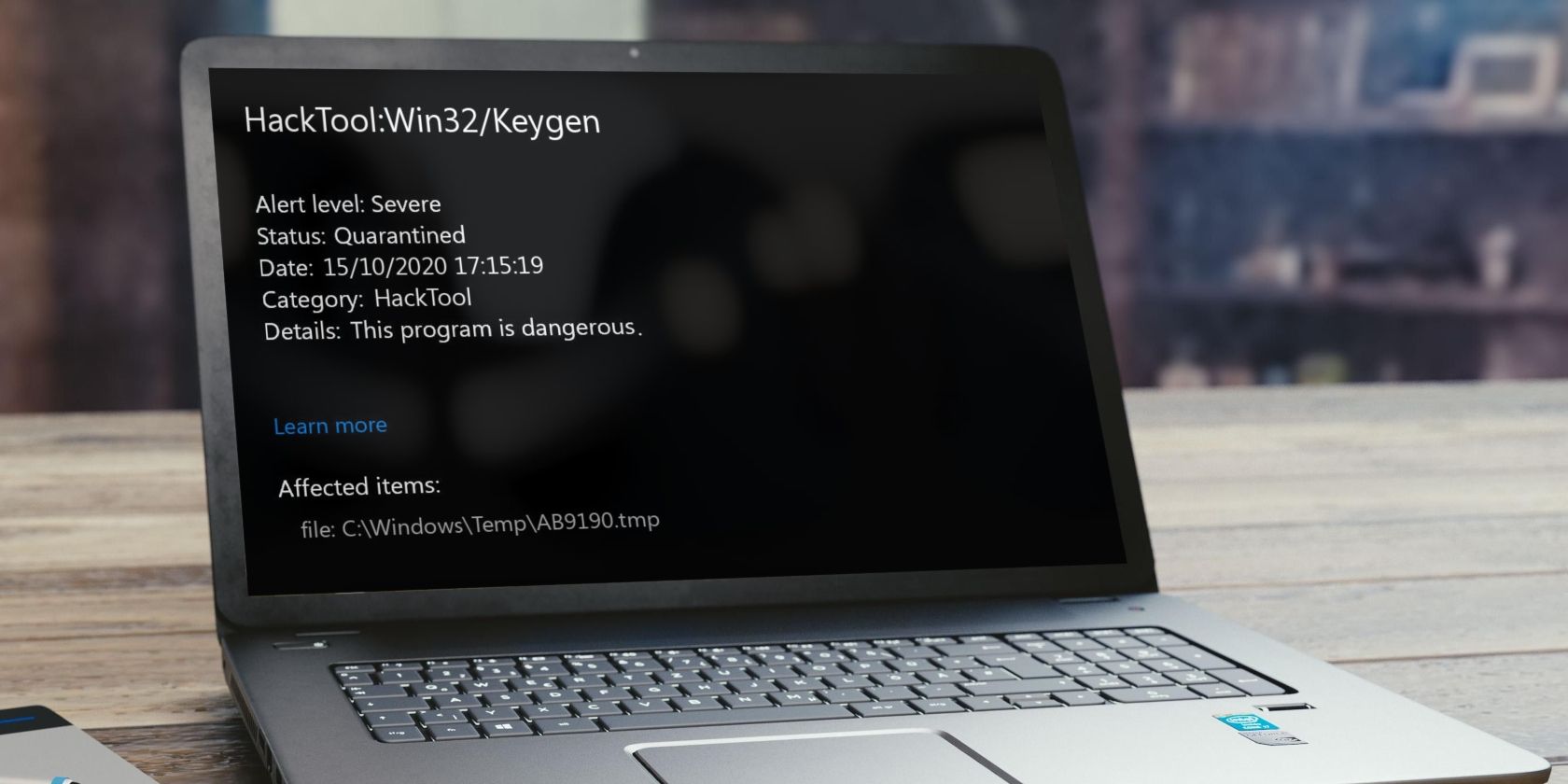

Шаг 1 — Удалите обнаруженные файлы из Журнала защиты

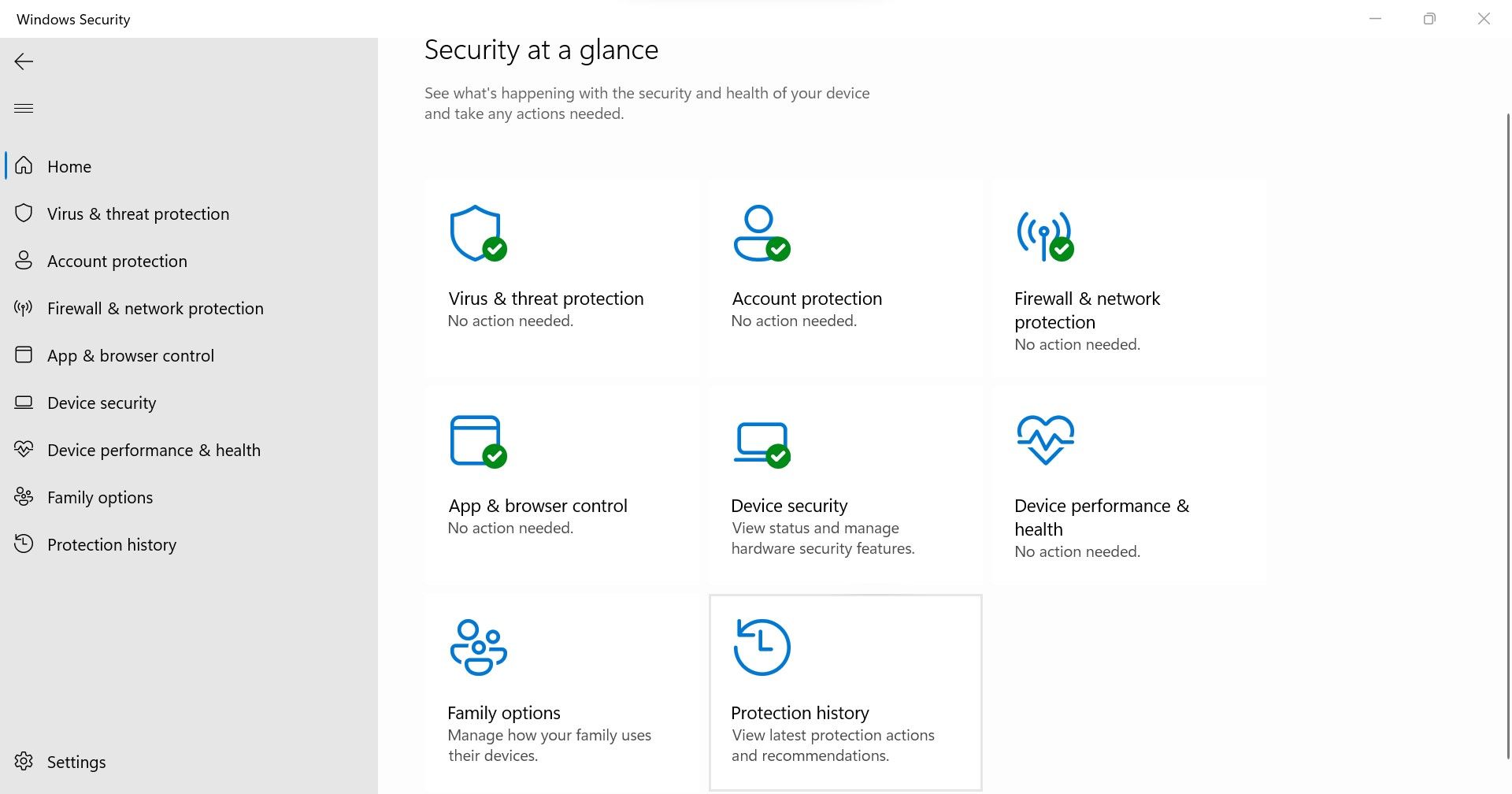

- Откройте Пуск и найдите приложение «Безопасность Windows».

- В левой колонке откройте Раздел «Журнал защиты» или «Protection history».

- Найдите запись о HackTool:Win32/Keygen и откройте диалог угрозы, чтобы увидеть имя и путь к файлу.

- Запишите путь до файла и перейдите к нему в Проводнике.

- Удалите этот файл (если файл в карантине, восстановите в безопасном месте перед удалением, только если уверены в своих действиях).

Примечание: большинство типичных мест — %TEMP% (папка временных файлов), %USERPROFILE%\Downloads, папки установки проблемного ПО и ProgramData.

Совет: если файл не удаляется из-за блокировки, перезагрузите в безопасный режим и удалите его оттуда (инструкции ниже).

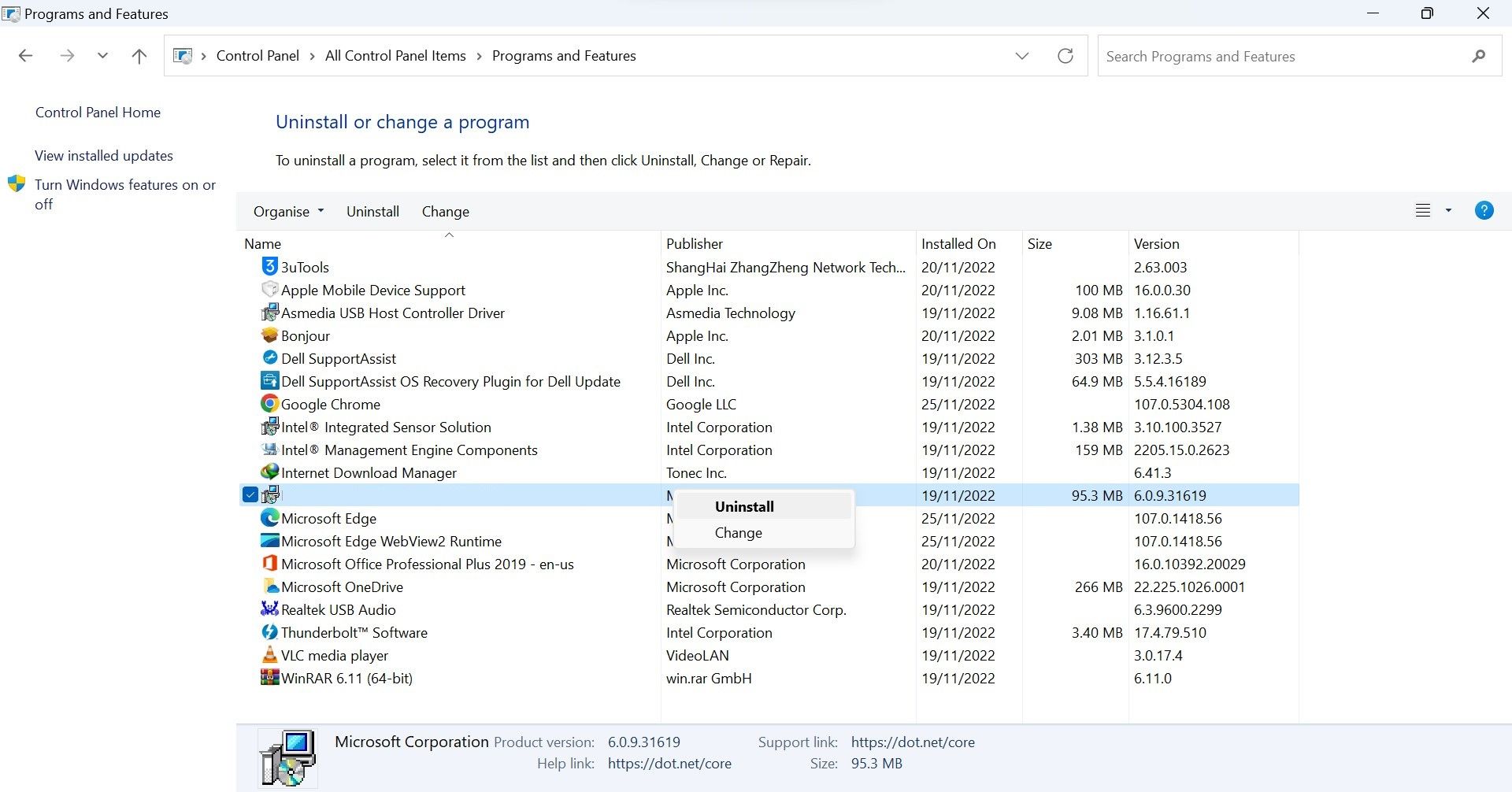

Шаг 2 — Удалите кейген или подозрительную программу через Панель управления

- Откройте Пуск и наберите «Панель управления», затем откройте приложение.

- Перейдите в «Программы и компоненты» (Programs and Features).

- Найдите недавно установленные приложения, особенно с подозрительными именами или описаниями, связанными с «keygen», «crack», «activator».

- Выберите и нажмите «Удалить».

Важно: некоторые активаторы имеют замаскированные имена — отсортируйте список по дате установки, чтобы увидеть последние добавленные элементы.

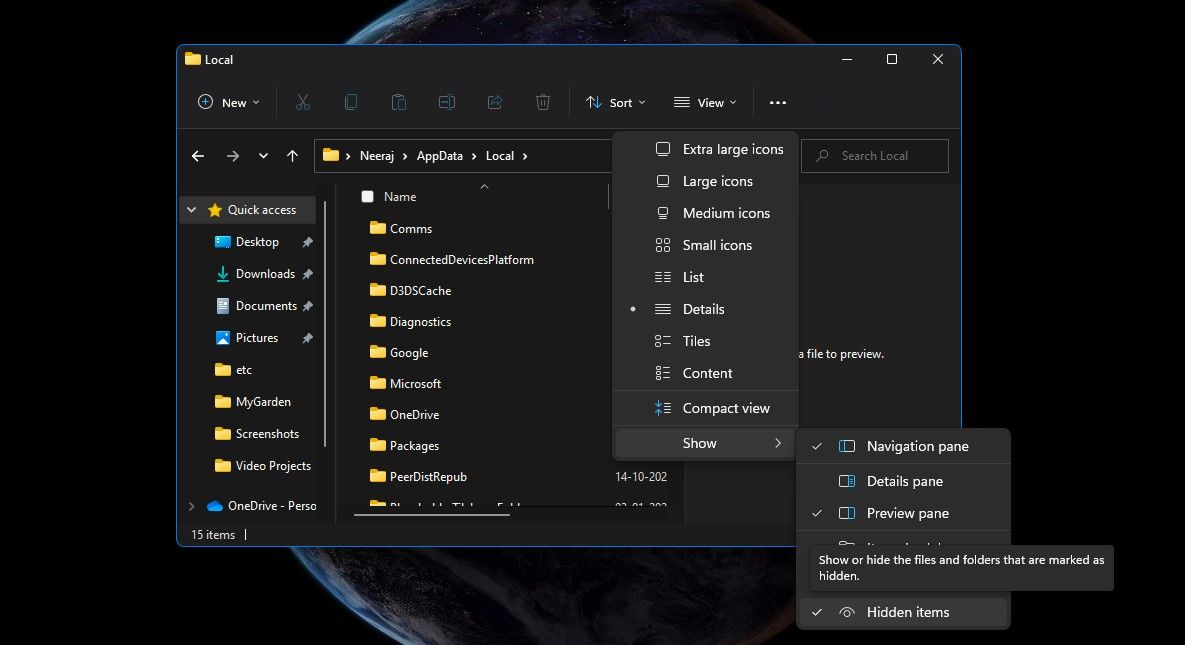

Шаг 3 — Проверьте и очистите папку установленного ПО

Кейген часто оставляет «заплатки» и дополнительные файлы в директории приложения. Удалить сам кейген — недостаточно.

- Откройте Проводник и перейдите в папку установки программы, которую вы активировали через кейген.

- Включите отображение скрытых файлов: вкладка «Вид» -> «Показать» -> «Скрытые элементы».

- Просмотрите содержимое папки: ищите файлы с необычными именами, недавно изменённые исполняемые файлы (.exe, .dll), скрипты (.bat, .cmd, .vbs) и файлы с нетипичными расширениями.

- По подозрительным именам выполните поиск в интернете, чтобы убедиться, является ли файл частью официального ПО.

- Удалите подтверждённые вредоносные или лишние файлы.

Примечание: при удалении файлов из папки установки может оказаться полезным иметь под рукой лицензионную копию или установочный пакет оригинального ПО, чтобы при необходимости восстановить целостность.

Шаг 4 — Запустите сторонний антивирус/ремувер

Если после ручной очистки угрозы продолжают появляться, используйте проверенное стороннее средство удаления вредоносного ПО (Malware Removal Tool). Рекомендуемые действия:

- Скачайте антивирус или ремувер с официального сайта (не с файлообменников).

- Обновите базу сигнатур и выполните полный скан жесткого диска.

- Следуйте рекомендациям программы: удаление, карантин, восстановление — по необходимости.

Если ремувер не устраняет запах заражения, переходите к следующим шагам.

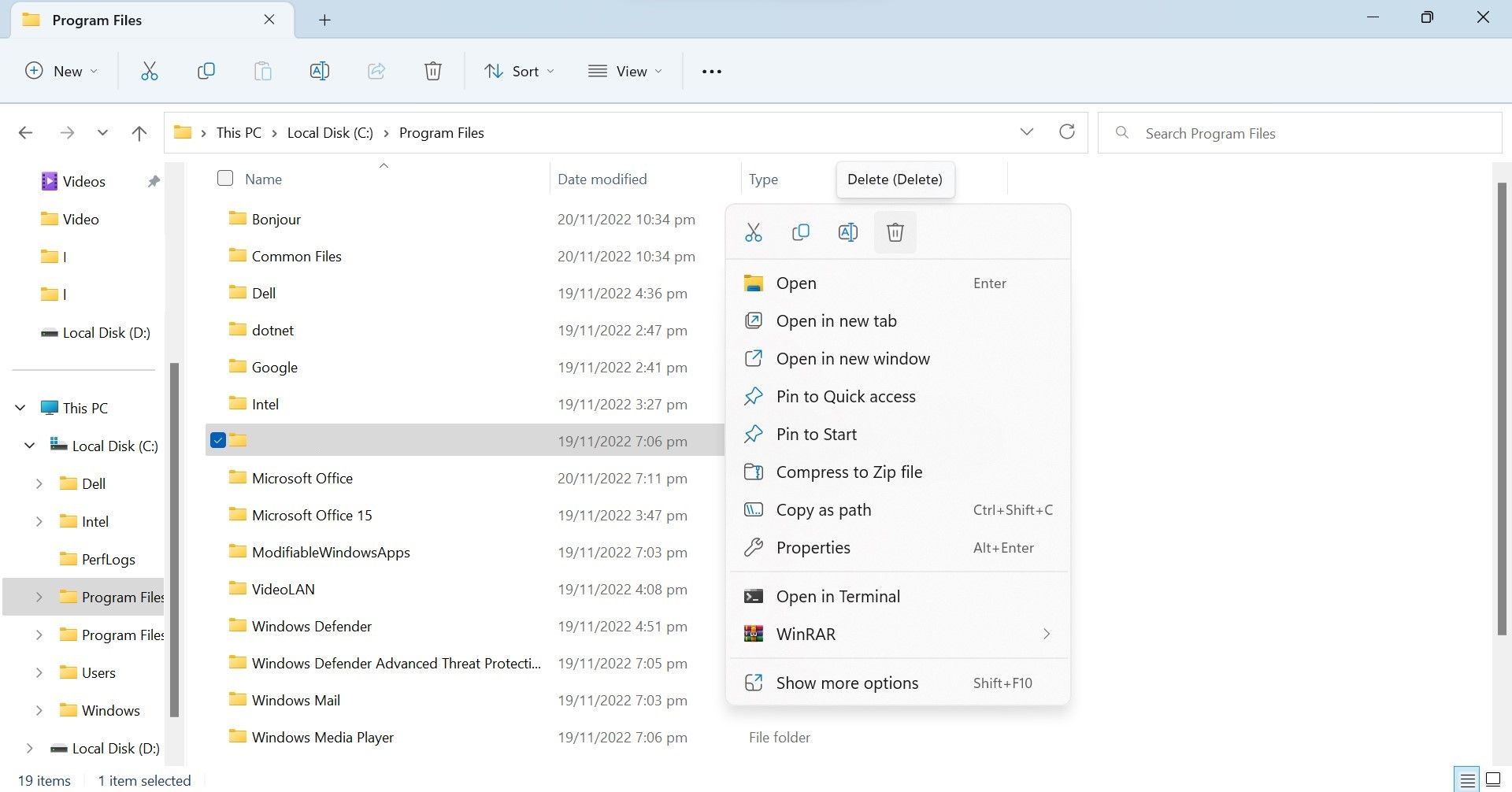

Шаг 5 — Удалите основное приложение (как крайняя мера)

Если вредоносные компоненты интегрированы в главную программу и не поддаются лечению, удалите основное приложение полностью:

- Панель управления -> Программы и компоненты -> Удалить программу.

- Очистите оставшиеся папки установки вручную (обычно C:\Program Files, C:\Program Files (x86), %APPDATA%, %LOCALAPPDATA%).

- Очистите временные файлы через %TEMP% и встроенную функцию «Очистка диска».

После этого выполните повторное сканирование и проверьте журнал Защитника.

Дополнительные проверки (если угроза остаётся)

Если проблема сохраняется, проверьте следующие места вручную:

- Автозагрузка: Диспетчер задач -> Вкладка “Автозагрузка” (Task Manager -> Startup). Отключите неизвестные элементы.

- Планировщик задач: taskschd.msc — посмотрите недавно созданные задания.

- Службы: services.msc — проверьте на наличие неизвестных или недавно добавленных служб.

- Реестр автозапуска: проверка веток HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run и HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run.

- Hosts-файл: C:\Windows\System32\drivers\etc\hosts — проверьте на неизвестные перенаправления.

- Расширения браузера и настройки прокси — очистите подозрительные расширения и сбросьте настройки браузера.

Критерии приёмки

- Microsoft Defender и сторонний ремувер больше не показывают запись о HackTool:Win32/Keygen.

- При полном сканировании не находятся подозрительные файлы в %TEMP%, %APPDATA%, ProgramData и папке установки программы.

- Нет неизвестных задач в Планировщике и неизвестных автозагрузок.

Дополнительные инструменты и приёмы (практические команды)

Безопасный режим и удаление

- Перезагрузите компьютер в безопасном режиме (сеть не обязательна) — удерживайте Shift и выберите Перезагрузка -> Поиск и устранение неисправностей -> Дополнительные параметры -> Параметры загрузки -> Перезагрузить -> Нажмите 4 (Включить безопасный режим).

- В безопасном режиме удалите файлы, которые были заблокированы в обычном режиме.

Windows Defender Offline

Запустите офлайн-сканирование Защитника, чтобы обнаружить устойчивые загрузчики:

- Откройте “Безопасность Windows” -> Защита от вредоносных программ и угроз -> Параметры сканирования -> Выберите “Windows Defender Offline scan” и нажмите “Сканировать сейчас”. Это перезагрузит ПК и выполнит глубокий офлайн-скан.

PowerShell и поиск файлов

Примеры команд для поиска недавно изменённых исполняемых файлов (запустите от имени администратора):

- Поиск .exe в профиле пользователя за последние 7 дней:

Get-ChildItem -Path $env:USERPROFILE -Include *.exe,*.dll -Recurse -ErrorAction SilentlyContinue |

Where-Object { $_.LastWriteTime -ge (Get-Date).AddDays(-7) } |

Select-Object FullName, LastWriteTime | Sort-Object LastWriteTime -Descending- Поиск файлов в %TEMP%:

Get-ChildItem -Path $env:TEMP -Recurse -ErrorAction SilentlyContinue |

Where-Object { $_.Extension -match '\.exe|\.dll|\.bat|\.cmd|\.vbs' } |

Select-Object FullName, LengthЕсли обнаружите подозрительные файлы — исследуйте их в песочнице или загрузите хеши в онлайн-сервисы анализа (VirusTotal) прежде чем удалять.

Безопасность при удалении: сначала экспортируйте список потенциально опасных ключей реестра и задач, чтобы в случае ошибки можно было восстановить нужные записи.

План инцидента: чеклист и последовательность действий (для админа и обычного пользователя)

Роль: Обычный пользователь

- Немедленно отключитесь от интернета, если запущены подозрительные процессы.

- Запустите Безопасность Windows и проверьте Журнал защиты.

- Удалите обнаруженные файлы и деинсталлируйте кейген.

- Выполните полное сканирование Защитника.

- При сохранении проблемы — обратитесь к администратору или используйте сторонний ремувер.

Роль: Системный администратор

- Изолируйте рабочую станцию от сети/сервера.

- Снимите образ диска или сделайте резервную копию критичных данных.

- Выполните офлайн-сканирование и просканируйте образ специализированным инструментом.

- Проверьте доменные политики, GPO и централизованные агенты антивируса на распространение.

- При необходимости переведите устройство на восстановление с образа до заражения.

Инцидентный рукбук (кратко)

- Изоляция: отключение от сети и блокировка учётной записи пользователя.

- Сбор данных: журналы Windows, список запущенных процессов, задания, автозагрузка, хеши подозрительных файлов.

- Очистка: ручное удаление, офлайн-сканирование, удаление задач и ключей реестра.

- Восстановление: переустановка/восстановление ПО, смена паролей.

- Постинцидентный анализ: откуда пришёл кейген, какие данные могли быть скомпрометированы, рекомендации пользователю.

Тесты и критерии приёмки после очистки

- Полное сканирование Defender: нет обнаружений.

- Сторонний антивирус: чисто.

- Нет неизвестных заданий в Планировщике и неизвестных служб.

- Программа, активированная ранее, работает корректно (если не была удалена) или переустановлена из официального источника.

Когда ручная очистка может не помочь (когда это терпит неудачу)

- Если вредоносный код внедрён в драйвер ядра или плотный загрузчик (rootkit), ручочное удаление может быть недостаточным.

- Если нарушена целостность системных файлов или реестр сильно модифицирован.

- Если ключи и службы автоматически воссоздаются через удаленные C2-команды (сценарий целевой атаки).

В таких случаях рассматривайте восстановление из резервной копии, переустановку Windows или использование специализированных средств для работы с rootkit.

Профилактика: как не допустить повторного заражения

- Не скачивайте кейгены, крэки и пиратские активаторы.

- Скачивайте ПО только с официальных сайтов или из Microsoft Store.

- Используйте надежный антивирус с актуальными базами сигнатур.

- Регулярно обновляйте Windows и установленное ПО.

- Создавайте резервные копии и точки восстановления.

- Пользуйтесь принципом наименьших привилегий — не работайте под учётной записью администратора для повседневных задач.

- Перед запуском незнакомых файлов проверяйте их хеши и репутацию.

Факто-коробка (важные места для проверки)

- %TEMP% — часто временные вредоносные исполняемые файлы

- %APPDATA% и %LOCALAPPDATA% — скрытые помощники и задние службы

- C:\Program Files и C:\Program Files (x86) — папки установки

- C:\Windows\System32\drivers — подозрительные драйверы

- Планировщик задач — автостарты

- Реестр Run-ключи — автозапуск

Экспертный совет

“Удаление кейгена — это всегда сочетание ручного поиска и инструментального сканирования. Самое безопасное — предотвратить установку сомнительных активаторов и использовать только лицензионное ПО.”

Словарь (одна строка)

- Кейген — программа, имитирующая генерацию лицензионного ключа для активации ПО.

- Кряк — модификация ПО, обходящая проверку лицензии.

- Карантин — изолированное хранилище в антивирусе для подозрительных файлов.

- Rootkit — тип вредоносного ПО, скрывающийся глубоко в системе и маскирующий присутствие других вредоносных компонентов.

Решение для организаций: уровень зрелости и рекомендации

- Начальный: отдельные машины, минимальный мониторинг. Рекомендация — развивать централизованное логирование и политику отключения установки ПО пользователями.

- Средний: централизованная антивирусная защита, мониторинг событий безопасности. Рекомендация — ограничить установку ПО через GPO и внедрить EDR-агенты.

- Продвинутый: проактивный мониторинг, реагирование на инциденты и регулярные аудиты. Рекомендация — автоматизированная изоляция и корректировка окружения в случае обнаружения кейгена.

Диаграмма принятия решений

flowchart TD

A[Обнаружена запись HackTool:Win32/Keygen] --> B{Файл найден в журнале Защитника?}

B -- Да --> C[Удалить файл из указанного пути]

B -- Нет --> D[Выполнить полный скан Defender]

C --> E{Проблема устранена в журнале?}

D --> E

E -- Да --> Z[Завершено: мониторинг]

E -- Нет --> F[Деинсталляция кейгена/приложения]

F --> G[Проверка автозагрузки, Планировщика задач и реестра]

G --> H{Остались следы}

H -- Да --> I[Офлайн-сканирование и сторонний ремувер]

H -- Нет --> Z

I --> J{Удалось ли удалить}

J -- Да --> Z

J -- Нет --> K[Рассмотреть восстановление/переустановку Windows]

K --> ZЗаключение

Удаление HackTool:Win32/Keygen требует последовательного подхода: сначала удалите обнаруженные файлы через журнал Защитника, затем деинсталлируйте кейген/крак и удалите все остаточные файлы в папке приложения. При необходимости применяйте сторонние ремуверы, офлайн-сканирование и безопасный режим. В организациях — изолируйте устройство и выполните форензик-анализ. Самая эффективная защита — не использовать нелицензионные активаторы и придерживаться принципов цифровой гигиены.

Важно: если вы не уверены в своих действиях или имеете дело с корпоративным устройством — обратитесь к специалисту по безопасности.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента