Как включить и отключить AWS GuardDuty

Предпосылки

- Учётная запись AWS. Если её нет — создайте одну.

- Права: доступ к AWS Management Console и разрешения для управления GuardDuty (обычно роли/политики IAM с правами GuardDuty).

Что мы сделаем

- Войдём в AWS Management Console.

- Включим GuardDuty.

- Сгенерируем пример находок (sample findings) для изучения формата и содержания находок.

- Отключим GuardDuty, если он больше не нужен.

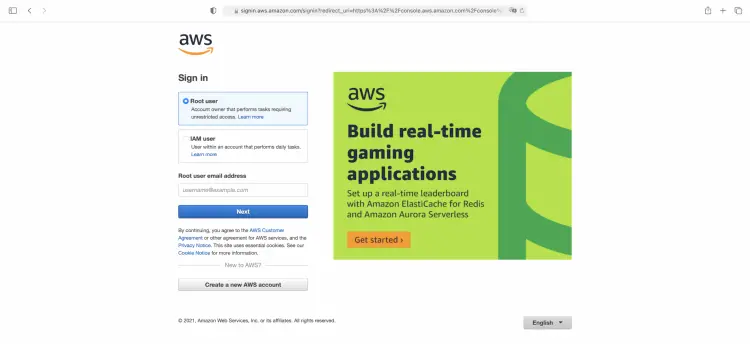

Вход в AWS

Перейдите на страницу входа в AWS по ссылке, указанной в вашей документации или в панели доступа. Введите свои учётные данные и войдите.

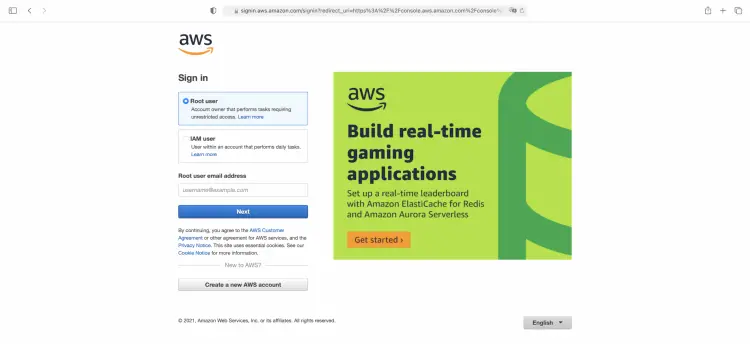

После успешного входа откроется основная панель управления AWS Management Console.

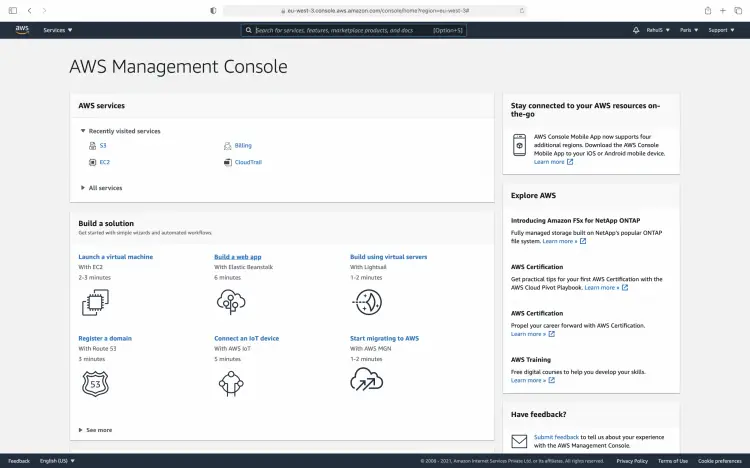

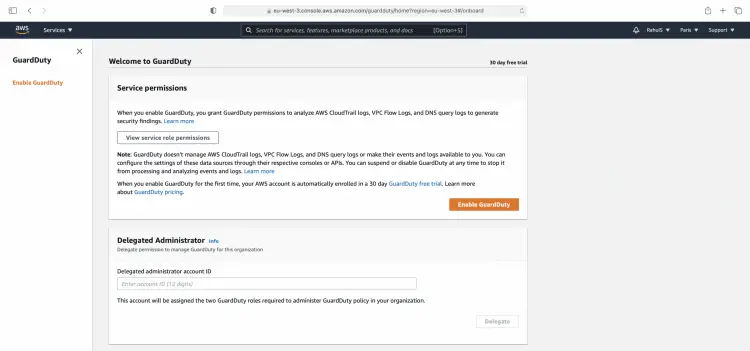

Включение GuardDuty

- В строке поиска консоли введите GuardDuty и выберите соответствующий сервис.

- На стартовой странице GuardDuty нажмите кнопку «Get Started» или «Get started» (если интерфейс на английском).

- Если вы используете сервис впервые, нажмите «Enable GuardDuty» (активировать GuardDuty). Это создаст необходимые сервисные интеграции и начнёт анализ событий.

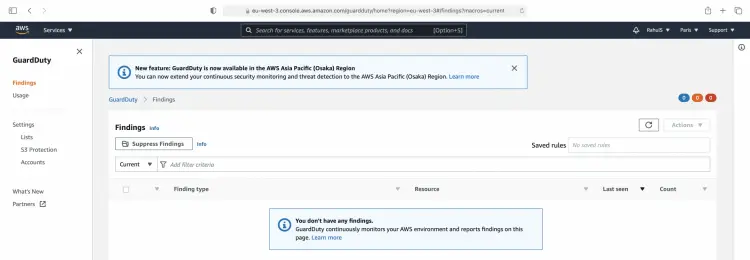

После включения вы попадёте в основной дашборд GuardDuty. В левом меню доступны дополнительные настройки и разделы, такие как Settings, Findings и Integrations.

Important: Включение GuardDuty может привести к генерации находок на основе уже существующих логов. Планируйте включение в окне обслуживания или сначала протестируйте в тестовом аккаунте.

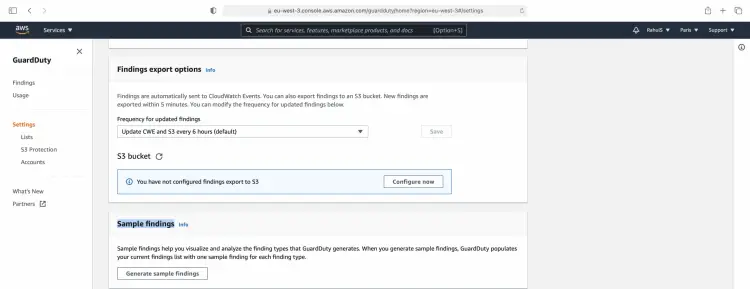

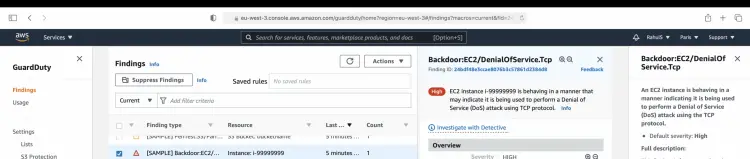

Генерация примеров находок (sample findings)

GuardDuty умеет генерировать тестовые находки для знакомства с форматом и содержимым. Это полезно для обучения и проверки интеграций (например, с SIEM).

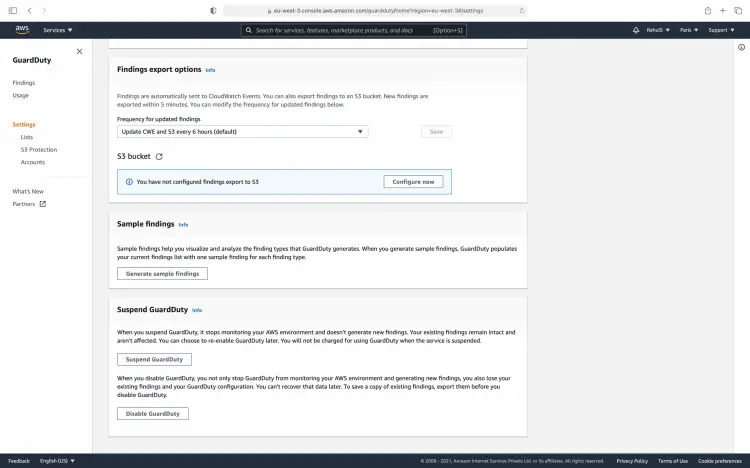

- В левом меню откройте «Settings» (Настройки).

- Найдите кнопку «Generate sample findings» и нажмите её.

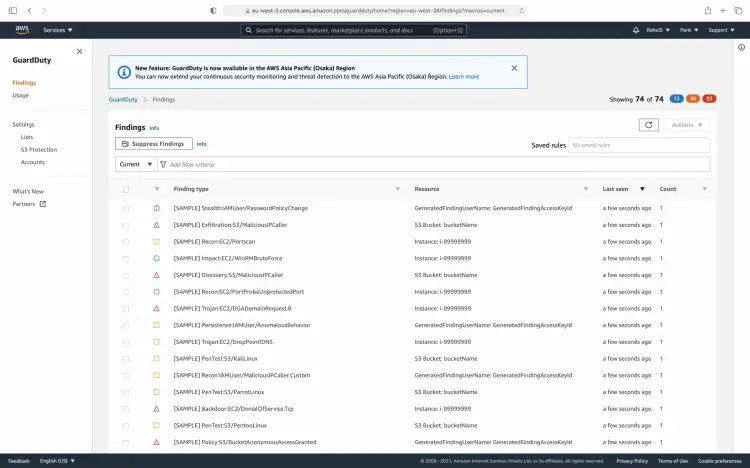

Через несколько секунд GuardDuty сгенерирует список тестовых находок. Откройте любую находку, чтобы просмотреть детали: тип, тяжесть (severity), ресурсы, IP-адреса и рекомендации.

Ключевые поля в находке:

- Title/Type — краткое описание инцидента.

- Severity — уровень серьёзности (Low/Medium/High).

- Resource — затронутый ресурс (EC2, S3 и т.д.).

- Detector ID и timestamps — служебные поля для корреляции.

- Recommendation — ориентиры по реакции.

Отключение GuardDuty

Если GuardDuty больше не нужен, его можно отключить полностью.

- Перейдите в «Settings» в левом меню GuardDuty.

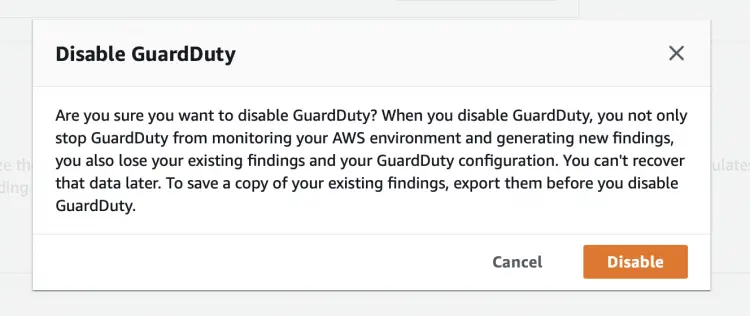

- Прокрутите страницу вниз и нажмите «Disable GuardDuty».

- Подтвердите действие в модальном окне, нажав «Disable».

После отключения GuardDuty перестанет анализировать новые данные. Исторические находки остаются видимыми в консоли до удаления при последующих операциях по аккаунту.

Критерии приёмки

- GuardDuty включён и статусы детектора отображаются как «Enabled».

- Сгенерированы sample findings и они видны в разделе Findings.

- Отключение возвращает сервис в состояние «Disabled» без ошибок.

Роли и задачи (короткий чек-лист)

- Владелец аккаунта / Security Lead: проверить права и политику включения, принять решение об уровне логирования и интеграции.

- Администратор (Cloud/Admin): включить GuardDuty, настроить интеграции с SIEM/CloudWatch/EventBridge, создать уведомления о критических находках.

- Операции безопасности (SecOps): анализировать находки, проверять false positives, настроить процедуры реагирования.

Быстрый плейбук для тестирования после включения

- Включить GuardDuty в тестовом аккаунте.

- Сгенерировать sample findings.

- Проверить, что уведомления приходят в интегрированную систему (например, SNS → почта/Slack).

- Провести ручную проверку 1–2 находок: собрать контекст и решить, требуется ли инцидент-реакция.

- Отключить GuardDuty, если сервис использовался только для теста.

Когда GuardDuty может не сработать (ограничения)

- GuardDuty анализирует логируемые данные (CloudTrail, VPC Flow Logs, DNS, S3 data events). Если логирование не настроено или данные отсутствуют, обнаружение будет ограничено.

- Для кастомных или очень новых типов атак может потребоваться дополнительная корреляция с другими источниками (SIEM, EDR).

Лучшие практики

- Включайте GuardDuty сначала в тестовом аккаунте.

- Убедитесь, что CloudTrail и VPC Flow Logs настроены и отправляются в те регионы, где вы ожидаете трафик.

- Интегрируйте GuardDuty с EventBridge/SNS для автоматических оповещений.

- Регулярно проверяйте false positives и обновляйте процедуры реагирования.

Краткая методология внедрения (шаблон внедрения)

- Подготовка: проверить права, включить необходимые логи.

- Включение GuardDuty в тестовом окружении.

- Тестирование: генерировать sample findings; настроить интеграции.

- Оценка: внести изменения в политики оповещений и реагирования.

- Перенос в продуктив: поэтапно включать в производственные аккаунты.

1‑строчный глоссарий

- GuardDuty — сервис непрерывного мониторинга безопасности в AWS, который обнаруживает аномалии и выдаёт находки (findings).

- Finding — обнаруженная потенциальная угроза или аномалия с описанием и рекомендациями.

Заключение

Мы прошли базовые шаги: вход в консоль, включение GuardDuty, генерацию тестовых находок и отключение сервиса. GuardDuty — полезный инструмент для обнаружения вторжений и неправильной активности, но эффективен только при корректном сборе логов и продуманной интеграции в процессы реагирования. Начните с тестового аккаунта и постепенно внедряйте в производственные окружения.

Важно: если потребуется более глубокая настройка (интеграция с SIEM, кастомные правила, автоматическое реагирование через Lambda), подготовьте отдельный план миграции и тестирования.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента