Как ваш провайдер видит использование Tor и что он не видит

Как Tor скрывает вашу активность от провайдера

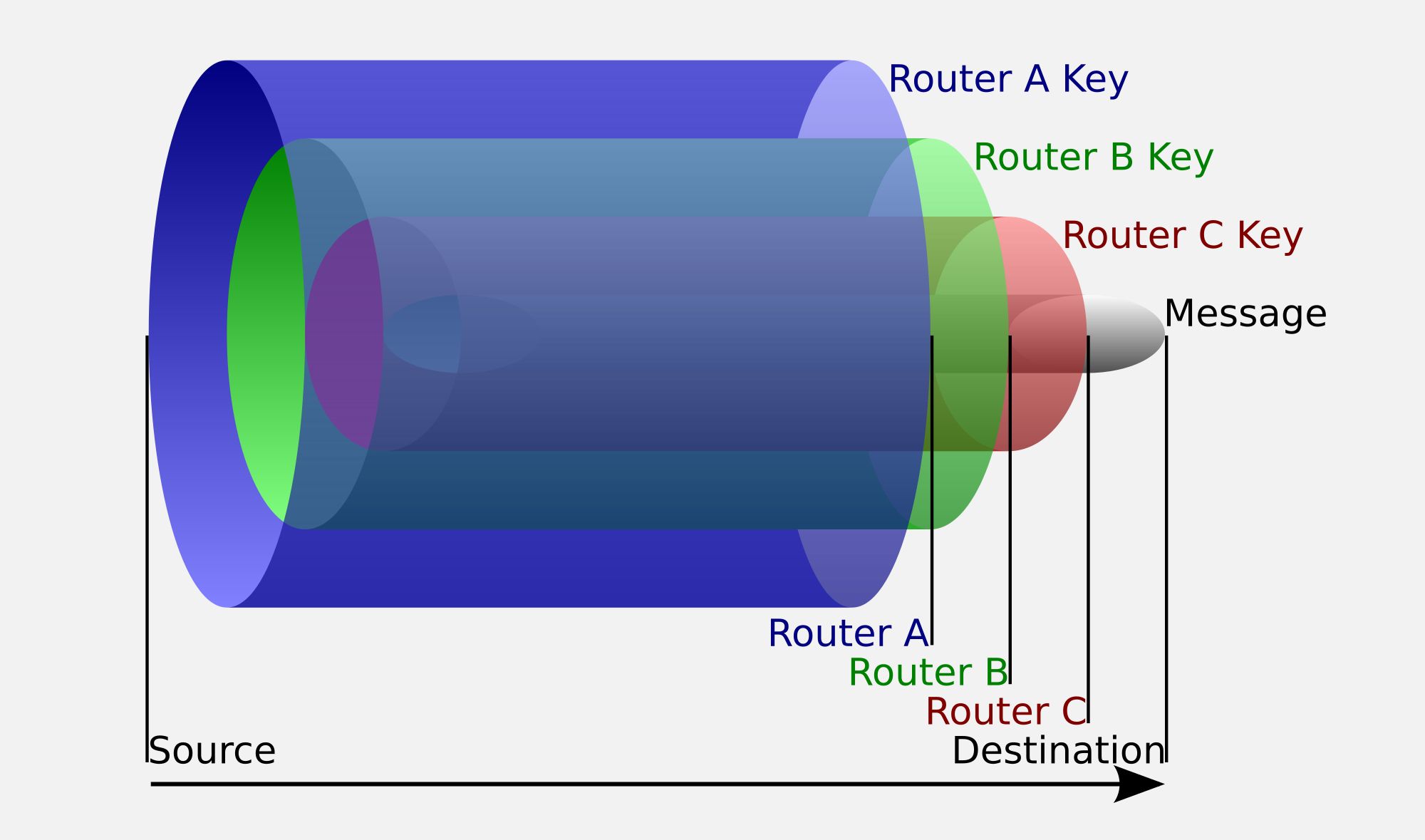

Tor работает по принципу «луковой» маршрутизации: запросы шифруются многослойно и проходят через несколько независимых узлов, прежде чем достигнуть конечного сайта. Технически это выглядит так:

- Браузер выбирает цепочку из трёх узлов: узел входа, промежуточный узел и узел выхода.

- Запрос шифруется тремя слоями, по одному для каждого узла.

- Каждый узел снимает свой слой шифрования и передаёт запрос дальше. Ни один узел не знает полный маршрут от вас до сайта.

Важные определения (одна строка):

- Узел входа (entry node) — первый сервер в цепочке, видит ваш IP и зашифрованные данные далее.

- Промежуточный узел — пересылает трафик, не знает исходного IP и конечного сайта.

- Узел выхода (exit node) — последний узел, который отправляет незашифрованный запрос на сайт и видит его ответ.

Как это защищает вашу приватность:

- Провайдер видит только зашифрованные соединения к узлу входа и объём трафика. Он не видит содержимое запросов и не может напрямую узнать, какой именно сайт вы посетили.

- Сайт, который вы посещаете, видит IP адрес узла выхода, а не ваш реальный IP.

Техническая последовательность запроса через Tor

- Браузер собирает маршрут и публичные ключи трёх узлов.

- Запрос шифруется слоями с использованием этих ключей (как «конверт в конверте»).

- Пакет отправляется на узел входа; тот расшифровывает только внешний слой и пересылает дальше.

- Процесс повторяется на промежуточном и выходном узле — каждый узел знает только предыдущий и следующий шаг.

Этот механизм значительно затрудняет корреляцию между вашим IP и конечным сайтом, особенно если злоумышленник не контролирует одновременно узел входа и узел выхода.

Что ваш провайдер может и не может видеть

Что провайдер видит:

- Факт подключения к одному из известных узлов Tor (адрес узла виден, так как многие узлы публично зарегистрированы).

- Время начала и окончания сессии, продолжительность и объём переданных данных (метаданные).

- Маршрут трафика до узла входа (IP узла входа вместо конечного ресурса).

Что провайдер не видит:

- Содержимое ваших веб-запросов и ответов (если используется Tor Browser и HTTPS на сайте).

- Конкретные сайты и страницы, которые вы посещаете внутри сети Tor.

- Логины, пароли и сообщения, если они защищены TLS/HTTPS поверх Tor.

Важно: метаданные (время и объём) сами по себе могут дать подсказки о поведении пользователя — длительная сессия или скачивание больших объёмов данных может привлечь внимание.

Можно ли скрыть сам факт использования Tor?

Если вы хотите, чтобы провайдер не знал вообще о использовании Tor, можно применить VPN перед Tor (так называемый VPN-over-Tor или VPN → Tor):

- При подключении VPN ваш провайдер увидит только связь с VPN-сервером и объём трафика к нему. Провайдер не увидит, что вы затем подключаетесь к сети Tor.

- Недостатки: вы добавляете ещё одну третью сторону, которой доверяете конфиденциальность (провайдер VPN). Некоторые VPN запрещают трафик Tor или ведут логи; выбирайте проверенный сервис.

Альтернативный вариант — использовать мосты (bridges) и транспарентные прокси с обфускацией (obfs4), чтобы скрыть факт подключения к сети Tor от провайдеров и цензоров. Мосты — приватные точки входа, их адреса обычно не публикуются в списке узлов Tor, поэтому провайдеры не могут их просто блокировать.

Насколько безопасно использовать Tor? Ограничения и риски

Tor значительно повышает анонимность, но не делает вас полностью неуязвимым. Ключевые ограничения и типичные угрозы:

- Утечки браузера: неправильные расширения, плагины, открытие внешних программ через Tor Browser (например, внешние плееры) могут вылити приватные данные.

- Плохая конфигурация: использование обычного браузера поверх Tor, ручные настройки, смешивание с неподходящими плагинами ослабляют защиту.

- Контроль над узлами: если злоумышленник контролирует входной и выходной узлы или обладает большим объёмом сетевых наблюдений, он может проводить корреляцию трафика.

- Узлы выхода видят незашифрованный трафик: если вы заходите на сайты по HTTP, узел выхода может прочитать содержимое и модифицировать его.

- Блокировки и капчи: многие сайты ограничивают или блокируют доступ из сети Tor, а платёжные и банковские сервисы могут требовать дополнительные проверки.

- Законодательство: в ряде стран использование Tor может быть затруднено или фактически незаконно. Перед использованием проверьте местные законы и риски.

Важно: Tor защищает сетевой уровень и сложность корреляции, но не устраняет ошибки пользователя, которые чаще всего становятся причиной утечек.

Когда Tor недостаточен — контрпримеры и альтернативы

Примеры ситуаций, где Tor не даёт желаемой защиты:

- Вы входите в аккаунт по паролю и раскрываете личные данные — Tor не скрывает сам факт логина.

- Вы открываете документ в внешнем приложении, которое обращается к сети напрямую — внешнее приложение может использовать ваш настоящий IP.

- Профессиональное государственное наблюдение с возможностью контроля интернет-магистралей и большого числа узлов — корреляция трафика повышает вероятность деанонимизации.

Альтернативные и дополнительные подходы:

- VPN перед Tor (VPN → Tor) для сокрытия факта использования Tor от провайдера.

- Tor через VPN (Tor → VPN) — реже и сложнее, но может использоваться для обхода ограничений на выходные узлы.

- Мосты и обфускация (obfs4, meek) для обхода цензуры и сокрытия признаков Tor.

- Использование VPN без Tor для шифрования трафика и упрощённой защиты метаданных, если анонимность не критична.

Практическая методика: как безопасно использовать Tor — пошагово

- Скачайте и установите официальную Tor Browser только с torproject.org.

- Не устанавливайте расширения в Tor Browser (они часто незнакомы и могут утекать данные).

- Используйте HTTPS всегда, когда это возможно (автоматически через HSTS/HTTPS Everywhere в Tor Browser).

- Не открывайте файлы (PDF, DOCX) в внешних программах без предварительной проверки — предпочтительно использовать виртуальную машину или изолированный просмотр.

- Подумайте о VPN или мостах, если провайдер блокирует Tor или вы хотите скрыть сам факт его использования.

- Обновляйте Tor Browser и систему регулярно.

Краткая памятка по ролям

- Журналист/активист: используйте Tor Browser в сочетании с мостами и минимизируйте хранение метаданных; рассматривайте сочетание с VPN только от проверенного провайдера.

- Обычный пользователь: Tor полезен для защиты от слежки провайдера и сайтов, но будьте готовы к снижению скорости и возможным блокировкам.

- Системный администратор/специалист по безопасности: контролируйте правила выхода, настраивайте мониторинг попыток корреляции трафика и обучайте пользователей безопасным практикам.

Практические критерии приёмки

- Вы установили Tor Browser с официального сайта.

- Ваш трафик к узлу входа зашифрован и идёт через Tor.

- Вы не открываете скачанные файлы в незашифрованных внешних приложениях.

- При необходимости проверено использование мостов/обфускации или VPN для сокрытия факта использования Tor.

Важно: Tor уменьшает видимость содержимого и препятствует прямой связи между вашим IP и посещаемым сайтом, но не гарантирует абсолютную анонимность. Комбинация инструментов и осторожные привычки повышают уровень защиты.

Быстрая чек-лист-памятка

- Скачал Tor Browser только с torproject.org

- Не устанавливаю сторонние расширения в Tor Browser

- Использую HTTPS на всех сайтах по возможности

- Не открываю скачанные файлы в стандартных программах без проверки

- Рассмотрел мосты или VPN, если нужен дополнительный уровень сокрытия

- Проверил местные законы и риски

Итог

Tor скрывает содержимое ваших соединений от провайдера и затрудняет связывание вашего IP с посещаемыми ресурсами. Провайдеры по-прежнему видят факт подключения к сети Tor и метаданные сессий — время и объём трафика. Для многих задач Tor совместно с осторожными практиками и при необходимости сочетанием с VPN или мостами даёт надёжный уровень приватности. Понимайте ограничения и комбинируйте инструменты: безопасность — это совокупность технологий и привычек.

Короткое резюме:

- Tor защищает содержимое трафика, но не скрывает факт подключения к сети от провайдера.

- Для сокрытия самого факта использования используйте VPN или мосты.

- Не полагайтесь только на Tor; избегайте утечек через внешние приложения и соблюдайте безопасные практики.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента