Как проверить, не используется ли ваш ПК в фоновом режиме

Важно: “Фоновые процессы” — это программы или службы, которые работают без активного окна, обеспечивая системные функции или выполняя задачи в фоне.

Введение

Современные операционные системы запускают десятки, а иногда и сотни фоновых процессов. Это делает лёгким скрытое использование ресурсов: майнинг криптовалют, ботнет-активность, удалённые инструменты администрирования или шпионский софт могут тихо потреблять CPU, диск и сеть. Часто первые признаки — это неожиданные пики загрузки процессора, шум вентиляторов или повышенный сетевой трафик в простое.

Хорошая новость: для первичной проверки не нужны профессиональные хакерские навыки. Встроенные инструменты и бесплатные утилиты помогут быстро понять, что происходит, а пошаговая методология снизит риск паники и ошибок.

Начните с Диспетчера задач или Монитора активности

Проверьте, что делает система прямо сейчас

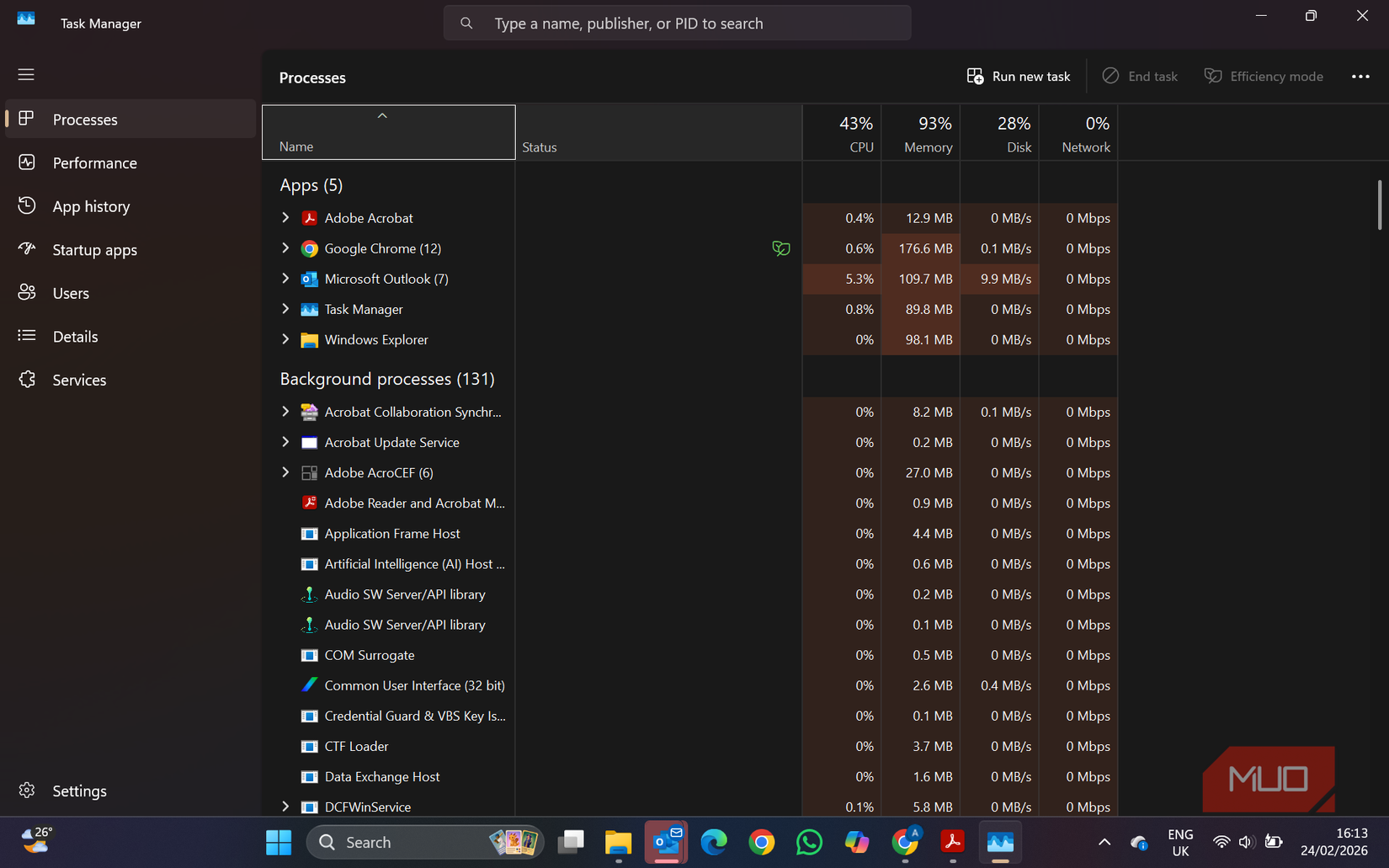

Самый быстрый способ — посмотреть текущую активность. На Windows используйте Диспетчер задач — он показывает использование CPU, памяти, диска и сети в реальном времени. Нажмите Ctrl + Shift + Esc, чтобы открыть Диспетчер задач. На macOS откройте Монитор активности.

На что обратить внимание:

- CPU: высокий процент загрузки при простое может указывать на скрытый процесс. Иногда это нормальные системные задачи (например, обновления), но длительная высокая загрузка — повод для проверки.

- Память (RAM): утечки памяти или приложения, которые постепенно «съедают» память, встречаются часто. Неопознанный процесс с большим потреблением памяти — подозрителен.

- Диск: постоянная интенсивная активность диска при простое может означать фоновые записи/шифрование или анализ данных.

- GPU: неожиданные пики графического процессора часто связаны с майнингом криптовалют или с обработкой графики без вашего ведома.

- Сеть: если вы не загружаете файлы, а трафик идёт вверх, это красный флаг — возможна отправка данных на внешний сервер.

Проверяйте имя процесса, издателя (в колонке “Издатель” в Windows) и расположение исполняемого файла (правая кнопка — “Открыть расположение файла”). Случайные наборы символов, орфографические ошибки в именах известных сервисов или отсутствие подписи издателя — повод для поиска в интернете и дальнейшего анализа.

Примечание: нормальные системные процессы (Windows Update, антивирусы, индексаторы поиска) иногда вызывают пиковую нагрузку. Если вы видите известный процесс, уточните его назначение перед удалением.

Используйте Process Explorer для глубокого анализа

Подробный взгляд на процессы и зависимости

Если Диспетчер задач показал что-то подозрительное, Process Explorer (Sysinternals) — следующий шаг. Это более мощный инструмент, который показывает иерархию процессов (родитель — потомок), открытые дескрипторы, загруженные DLL и цифровые подписи.

Ключевые возможности Process Explorer:

- Показ пути до исполняемого файла и свойства подписи.

- Просмотр открытых файлов и сетевых сокетов конкретного процесса.

- Интеграция с VirusTotal: можно отправить хэш процесса на проверку несколькими антивирусными движками одновременно.

- Отображение дерева процессов, помогающее понять, какой процесс запустил подозрительный дочерний.

Мини-методология для расследования процесса в Process Explorer:

- Найдите процесс по имени или PID.

- Откройте свойства — проверьте путь к файлу и цифровую подпись.

- Посмотрите дерево процессов: кто его запустил? Это важный индикатор происхождения.

- Проверьте открытые дескрипторы и загруженные DLL — иногда вредоносная DLL маскируется под имя системной.

- Отправьте файл на VirusTotal через встроенную опцию.

- Если файл находится в необычном каталоге (например, %AppData% или временной папке) — соберите хэш и метаданные для дальнейшего анализа.

Критерии приёмки: процесс можно считать подозрительным, если он не распознаваем, не имеет цифровой подписи, расположен в нетипичном каталоге и/или показывает сетевую активность без видимой причины.

Контрпример: если процесс — компонент антивируса или системного обновления с валидной подписью и ожидаемой активностью, тревогу поднимать не стоит.

Мониторинг сетевой активности с GlassWire и альтернативы

Узнайте, какие программы общаются с интернетом

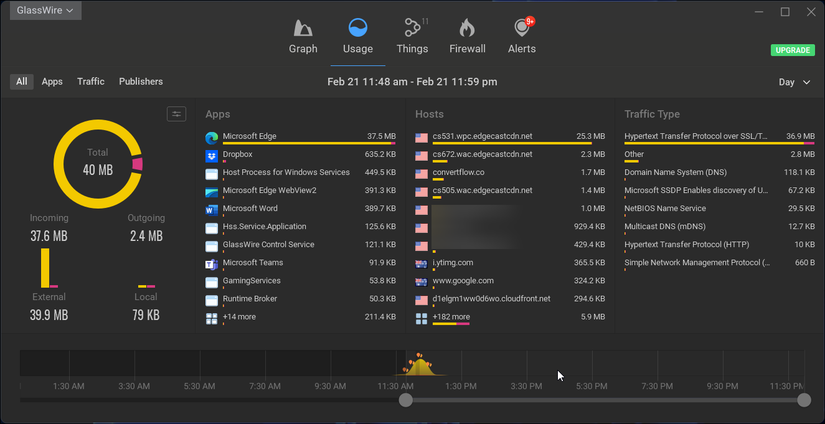

Сеть — частая «труба» для выведения данных или управления заражёнными машинами. GlassWire даёт визуализацию трафика по приложениям, доменам и временным периодам; также можно блокировать программы через встроенный брандмауэр.

Что можно сделать с GlassWire:

- Посмотреть, какое приложение в какие часы и на какие хосты отправляло данные.

- Настроить оповещения при появлении нового приложения, выходящего в сеть.

- Ограничить или заблокировать соединения для выбранного приложения.

Альтернативы и дополнительные инструменты:

- Wireshark — глубинный анализ сетевого трафика (пакетный анализ). Требует навыков для интерпретации.

- TCPView (Sysinternals) — простой список TCP/UDP-соединений с привязкой к процессам.

- netstat — встроенный инструмент командной строки для просмотра активных соединений.

- Встроенный “Монитор ресурсов” Windows — показывает сетевую активность по процессам.

Сравнительная таблица инструментов:

| Инструмент | Уровень | Что показывает | Подходит для |

|---|---|---|---|

| Диспетчер задач / Монитор активности | Начальный | CPU/память/сеть/диск | Быстрая проверка в простое |

| Process Explorer | Продвинутый | Дескрипторы, DLL, подписи | Инследирование процессов |

| GlassWire | Средний | Визуализация трафика, домены | Поиск исходящих соединений |

| Wireshark | Продвинутый | Пакеты, протоколы | Глубокий анализ трафика |

| TCPView | Средний | Списки соединений | Быстрая привязка соединения к процессу |

Совет: начинайте с простого (Диспетчер задач, GlassWire), а при необходимости углубляйтесь (Process Explorer, Wireshark).

На что обратить внимание: предупреждающие признаки

Иногда скрытая активность проявляется в поведении компьютера. Симптомы:

- Вентиляторы начинают громко работать в простое.

- Системы перегреваются без видимых причин.

- Неожиданные перезагрузки или выключения.

- Высокий сетевой трафик при отсутствии загрузок.

- Замедление отклика интерфейса и долгое открытие приложений.

- Необычные всплывающие окна или сообщения об ошибках.

Контрпример: пыль, проблемы с охлаждением, фоновые резервные копии или индексация диска могут давать схожие симптомы. Поэтому важно сочетать наблюдения с данными инструментов, прежде чем делать выводы.

Действия при подозрении: SOP (пошагово)

- Сохраните работу и отключите интернет (если подозрение сильное).

- Откройте Диспетчер задач и отфильтруйте процессы по загрузке CPU/сети.

- Используйте Process Explorer, чтобы найти путь до файла и проверить подпись.

- Блокируйте сетевое взаимодействие подозрительных процессов (GlassWire, брандмауэр).

- Сделайте полное сканирование антивирусом (см. ниже). Рекомендуется офлайн-сканирование для устойчивых угроз.

- Соберите артефакты: имя процесса, PID, путь к файлу, хэш (SHA256), список доменов/адресов, куда шёл трафик.

- Если это корпоративная машина — сообщите в IT/инцидент-менеджмент и передайте артефакты.

- При подтверждённом заражении — восстановите систему из проверенной резервной копии или выполните чистую установку.

Инструменты для снятия артефактов:

- sigcheck / hashdeep — получение цифровых подписей и хэшей файлов.

- TCPView / netstat — список подключений для артефактов сетевой активности.

- Process Explorer — путь к файлу и дерево процессов.

Критерии приёмки для чистой системы:

- Нет неизвестных постоянных процессов без подписи.

- Ночная сетевая активность соответствует расписанию/резервному копированию.

- Антивирус не находит угроз при полном сканировании.

Запустите полное сканирование безопасности

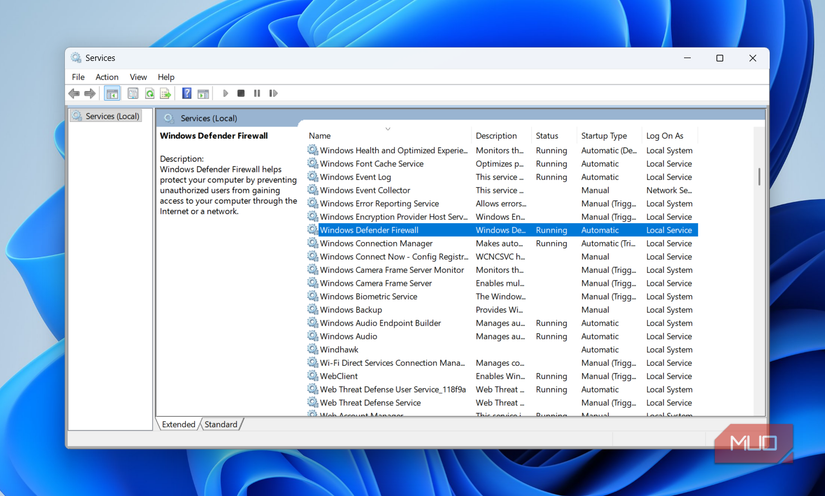

Если мониторинг показывает подозрительную активность, следующий шаг — глубокое сканирование. На Windows 10/11 используйте Microsoft Defender или сторонние антивирусы. Обязательно выбирайте полное (full) сканирование — оно проверяет больше файлов, загрузочные области и скрытые компоненты.

Рекомендации:

- Используйте офлайн-сканирование Windows Defender Offline — это перезагружаемая среда, которая проверяет систему вне загруженной ОС.

- Для сложных случаев используйте несколько сканеров по очереди (основной + второй инструмент для проверки).

- Не удаляйте критические системные файлы без подтверждения и резервной копии.

Примеры угроз, обнаруживаемых полным сканированием:

- Шпионское ПО и кейлоггеры.

- Трояны удалённого доступа (RAT).

- Инжекции в процессы и rootkit-компоненты.

- Майнеры криптовалют и ботнет-инфраструктура.

План реагирования при подтверждённой компрометации

- Изолируйте машину от сети (физически или выключите адаптер).

- Сделайте образ диска для последующего анализа (если требуется юридическое расследование).

- Соберите журналы, хэши и списки сетевых соединений.

- Уведомьте ответственных (в личном/домашнем использовании — обратитесь в сервис; в корпоративном — в SOC/ITSM).

- Очистка: удаление вредоносного ПО, проверка автозапуска, сканирование репозиториев резервных копий.

- По необходимости — восстановление из резервной копии, переустановка ОС и смена паролей.

Критический совет: если вы подозреваете компрометацию учётных данных, смените пароли с другой безопасной машины.

Тестовые случаи и критерии приёмки

- Тест: система простаивает 1 час; критерий приёмки: средняя загрузка CPU < 10%, сеть — неактивна или соответствует запланированным задачам.

- Тест: запустить Process Explorer и проверить 10 наиболее загруженных процессов; критерий: все процессы подписаны или имеют известное назначение.

- Тест сети: отключение от интернета должно останавливать подозрительные выгрузки данных.

Модель мышления и эвристики

- Базовая линия: сначала установите нормальное поведение системы (что считается «нормой» для вашей машины). Любое отклонение от базовой линии — повод к расследованию.

- Спайк-паттерн: кратковременные всплески ночью или архетипичные «круглосуточные» загрузки чаще соответствуют бэкграундным задачам/майнингу.

- Сигнатуры vs поведение: отсутствие срабатываний антивируса не означает безопасности — анализ поведения (сеть, CPU) важен.

Безопасность и жёсткие настройки

- Отключите удалённый доступ, если вы не используете его (RDP, VNC).

- Ограничьте запуск приложений из %AppData% и временных папок — многие вредоносные бинарники живут там.

- Включите контроль учётных записей (UAC) и используйте стандартную учётную запись для повседневной работы.

- Регулярно обновляйте ОС и приложения, чтобы закрыть известные уязвимости.

Частые ошибки и когда инструменты не помогут

- Паника и удаление системных файлов без анализа может вывести систему из строя.

- Некоторые rootkit’и могут скрывать себя от обычных инструментов; для них нужны специализированные сканеры и офлайн-анализ.

- Ложные срабатывания бывают у всех инструментов — всегда сопоставляйте несколько источников данных.

Краткий словарь

- Процесс: исполняемая программа в памяти.

- DLL: библиотека динамической компоновки — используется процессами для общих функций.

- Дескриптор/Handle: ссылка на ресурс (файл, сокет), который процесс открыл.

- VirusTotal: сервис, который проверяет файл/хэш несколькими антивирусами.

- Ботнет: сеть заражённых машин, управляемая злоумышленником.

Решение в виде диаграммы (простая логика)

flowchart TD

A[Заметили подозрительное поведение] --> B{Есть ли сетевой трафик?}

B -- Да --> C[Отключить интернет / изолировать]

B -- Нет --> D[Открыть Диспетчер задач]

D --> E{Найден неизвестный процесс?}

C --> E

E -- Да --> F[Process Explorer и GlassWire]

E -- Нет --> G[Мониторить и записать базовую линию]

F --> H{Подтверждена вредоносность?}

H -- Да --> I[Изоляция, сбор артефактов, полное сканирование]

H -- Нет --> G

I --> J[Удаление / восстановление / переустановка]

J --> K[Пересмотр настроек безопасности]Локальные особенности и рекомендации для России

- Проверяйте домены, с которыми общается ваш ПК: подозрительные соединения на домены, зарегистрированные в офшорах или имеющие короткие случайные имена, стоит дополнительно исследовать.

- При корпоративном использовании следуйте политикам переразрешения и обращайтесь в локальную службу безопасности.

Подписка и дополнительные ресурсы

Подпишитесь на рассылку о скрытой активности ПК

Защитите ПК: подпишитесь на рассылку, чтобы получать практические руководства, рекомендации по инструментам и пошаговые инструкции по обнаружению фоновой активности и подозрительных сетевых соединений.

Get Updates

Подписываясь, вы соглашаетесь получать рассылку и маркетинговые письма, а также принимаете Условия использования и Политику конфиденциальности. Отписаться можно в любой момент.

Заключение

Небольшая регулярная проверка фоновых процессов и сетевых подключений даёт большое преимущество: вы либо подтвердите, что система ведёт себя нормально, либо обнаружите проблему на ранней стадии. Комбинация Диспетчера задач, Process Explorer и сетевого монитора (GlassWire или альтернатива) — практичная и доступная методика для большинства пользователей. При подозрении действуйте методично: изоляция — сбор артефактов — глубокое сканирование — очистка или восстановление.

Важно: при сомнениях или в случае корпоративных компьютеров вовлекайте специалистов по безопасности — неправильные действия могут ухудшить ситуацию.

Ключевые выводы:

- Не игнорируйте неожиданные пики CPU, шум вентиляторов и сетевой трафик в простое.

- Начинайте с простых инструментов и углубляйтесь по мере необходимости.

- Сохраняйте доказательства и при необходимости привлекайте профессионалов.

Похожие материалы

Как получить доступ к iCloud с Android и перенести данные

Зоны активности HomeKit для камер и звонков

Как выбрать потоковый музыкальный сервис

Мошенничество с клонированием голоса ИИ — как защититься

Как изменить кастомный URL в Steam