Письмо-шантаж о Pegasus: как отличить обман и что делать

Быстрые ссылки

- Что такое письмо-шантаж о Pegasus?

- Что такое шпионское ПО Pegasus?

- Как понять, заражён ли я?

- Что делать, если пришло письмо-шантаж?

- Практическое руководство: шаги по проверке и реагированию

- Контрольные списки для пользователей и администраторов

- Частые вопросы

Резюме

- Письмо-шантаж о Pegasus — это метод социальной инженерии: страх + стыд для вымогательства денег.

- Pegasus — реальное дорогое шпионское ПО, но его лицензирование и сложность делают массовые нападения через обычную рассылку крайне маловероятными.

- Если получили такое письмо: не платите, удалите, проверьте устройство и при необходимости обратитесь к специалистам.

Что такое письмо-шантаж о Pegasus?

Письмо-шантаж о Pegasus — это вид фишинга, где злоумышленник утверждает, что заразил ваш телефон или компьютер шпионским ПО и получил компрометирующие данные. Цель — заставить вас заплатить криптовалютой за «удаление» материалов.

Типичный сценарий:

- вам приходит письмо с угрозами и описанием «доказательств»;

- в письме упоминают Pegasus, чтобы добавить правдоподобия;

- в конце просят перевести деньги на криптокошелёк.

Важное отличие: реальные операторы шпионского ПО, которые преследуют долгосрочные цели, редко раскрывают факт заражения по электронной почте — им выгодно быть незаметными.

Что такое шпионское ПО Pegasus?

Pegasus — семейство целевого шпионского ПО, разработанное компанией NSO Group. Кратко: это инструмент для дистанционного слежения, который может получать доступ к сообщениям, звонкам, камере и другим данным на устройстве.

Определение в одну строку: Pegasus — профессиональное коммерческое шпионское ПО, рассчитанное на целевые атаки по заказу.

Ключевые факты:

- Pegasus предназначен для целевых операций и обычно лицензируется государственными или крупными организациями.

- Его стоимость и условия лицензирования делают массовые рассылки экономически бессмысленными для обычных мошенников.

- Операторы такого ПО заинтересованы в скрытности, а не в публичном шантаже по электронной почте.

Как понять, заражён ли я?

Короткий ответ: маловероятно, если вы не — сотрудник, политик, журналист или активист, находящийся в прицеле. Вот что важно проверить.

Индикации возможной компрометации:

- неожиданный всплеск сетевого трафика;

- быстрая разрядка батареи на телефоне;

- приложения или процессы, которых вы не устанавливали;

- необычные SMS с кодами подтверждения или странные уведомления.

Что не означает заражение:

- получение письма с угрозами;

- просто открытие письма (само по себе оно не устанавливает Pegasus);

- наличие в истории браузера страниц, о которых вы забыли.

Важно: если бы вас действительно заразили Pegasus, злоумышленники, скорее всего, не стали бы отправлять письмо с целью вымогательства; им выгоднее собирать данные тихо.

Что делать если пришло письмо-шантаж

- НИ В КОЕМ СЛУЧАЕ не платите. Платёж не гарантирует «очистку», а только поощряет мошенников.

- Не отвечайте и не вступайте в переписку.

- Пометьте письмо как спам/фишинг в почтовом клиенте.

- Удалите сообщение из папки «Входящие» и «Удалённые».

- Проверьте устройство антивирусом и обновите систему до последних версий.

- При серьёзных подозрениях свяжитесь с профильным специалистом по кибербезопасности.

Важно: само открытие письма редко приводит к установке Pegasus — для заражения нужны уязвимости в системе или установка вредоносного ПО через вложения/ссылки.

Практическое руководство: шаги по проверке и реагированию

Ниже — пошаговый алгоритм, который подойдёт обычному пользователю.

Шаг 1. Не паниковать. Прочитайте письмо ещё раз, не кликая ссылки.

Шаг 2. Сделайте скриншот письма и сохраните его как доказательство.

Шаг 3. Просканируйте устройство профессиональным антивирусом или антималварным инструментом и обновите ОС и приложения.

Шаг 4. Проверьте недавние установки приложений и разрешения для камеры/микрофона.

Шаг 5. Смените пароли (начиная с почты и важных сервисов) и включите двухфакторную аутентификацию.

Шаг 6. Если есть сомнения в целевой атаке (вы — публичная фигура, журналист, правозащитник), обратитесь к специализированным экспертам для форензики устройства.

Шаг 7. Сообщите в правоохранительные органы или в соответствующие CERT/команды реагирования по безопасности в вашей стране.

Пример команд для быстрой проверки (только для продвинутых пользователей)

- На Windows: проверьте запущенные процессы через Диспетчер задач и автозагрузку через msconfig/Диспетчер задач.

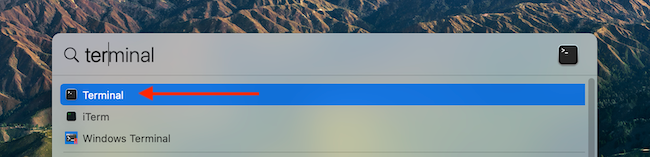

- На macOS: посмотрите активные процессы через Activity Monitor и автозагрузки в System Settings.

- На Android/iOS: проверьте список установленных приложений и права доступа к камере/микрофону.

Если вы не уверены в своих действиях, не удаляйте журналы и не перезагружайте устройство перед консультацией со специалистом — это может удалить важные следы.

Контрольные списки для пользователей и администраторов

Контрольный список для обычного пользователя:

- Не платить и не отвечать на письмо.

- Пометить как спам и удалить.

- Запустить полную проверку антивирусом.

- Сменить пароли и включить 2FA.

- Проверить разрешения приложений для камеры/микрофона.

Контрольный список для администратора или специалиста по безопасности:

- Собрать скриншоты и заголовки письма (полные почтовые заголовки).

- Провести анализ сетевого трафика и логов на предмет необычных подключений.

- Проверить целевые устройства на наличие неизвестных процессов и бэкапировать логи.

- При необходимости инициировать форензическую изоляцию устройства.

Факты и ограничения

- Pegasus — реальное коммерческое ПО, используемое в целевых операциях.

- Лицензирование и сложность эксплуатации делают массовую рассылку в формате «заплати 800$» нехарактерной для операторов Pegasus.

- Большинство писем-шантажей опираются на психологию жертвы, а не на реальные доказательства.

Ментальные модели для оценки угрозы

- Модель вероятности: оцените мотивацию и ресурсы злоумышленника. Если цель — быстро получить небольшую сумму от массы адресатов, это обычный фишинг.

- Модель скрытности: если цель — дленный сбор данных, оператор будет маскироваться и не заявлять о проникновении публично.

- Модель стоимости: сложные эксплойты и коммерческое ПО требуют инвестиций; массовые вымогатели предпочитают дешёвые методы.

Решения и альтернативные подходы

- Если сомневаетесь, обратитесь в сервисный центр или к сертифицированному эксперту по мобильной безопасности.

- Для организаций: внедрите почтовые фильтры, SPF/DKIM/DMARC и обучение сотрудников по фишингу.

Decision flowchart

flowchart TD

A[Получили письмо с угрозой] --> B{Есть ли доказательства локальной компрометации?}

B -- Нет --> C[Не платить, пометить как спам, удалить]

B -- Не уверен --> D[Запустить антивирус, сменить пароли, включить 2FA]

B -- Да --> E[Изолировать устройство, обратиться к эксперту, связаться с правоохранителями]

D --> F[Если сканер нашёл угрозу — изолировать и проводить форензику]

C --> G[Следить за подозрительной активностью]

E --> H[Сохранить логи и метаданные письма для расследования]Критерии приёмки

Для завершения базовой проверки достаточно:

- письмо удалено и помечено как спам;

- выполнена полная проверка антивирусом без обнаружения угроз;

- сменены пароли и включена двухфакторная аутентификация;

- пользователь чувствует себя уверенно и не подвергается дальнейшим настойчивым требованиям.

При серьёзных подозрениях (обнаружено ПО или целевая компрометация) критерии приёмки — отказ от самостоятельного решения и переход к профессиональной форензике.

Частые вопросы

Q: Могут ли они установить Pegasus через обычную ссылку в письме?

A: Маловероятно. Pegasus требует сложных уязвимостей или физического доступа. Обычные ссылки чаще ведут к фишингу или установке низкокачественного вредоносного ПО.

Q: Что если в письме есть мои реальные пароли или данные?

A: Это может означать, что пароли были скомпрометированы ранее через утечку данных. Немедленно смените пароли и проверьте сервисы на предмет несанкционированного доступа.

Q: Кому сообщать о таком письме?

A: В зависимости от страны — в полицию, национальные CERT, а также в службу поддержки почтового провайдера.

Короткий словарь

- Фишинг — мошенничество через электронные сообщения для кражи данных или денег.

- Pegasus — коммерческое шпионское ПО для целевых атак.

- 2FA — двухфакторная аутентификация.

- Форензика — техническое расследование цифровых следов.

Заключение

Письма-шантажи, ссылающиеся на Pegasus, реализуют простую психологическую атаку. Для обычного пользователя вероятность реального заражения Pegasus после получения такого письма крайне мала. Следуйте чек‑листу: не платите, удалите письмо, проверьте устройство и при необходимости привлеките специалистов. Бережное отношение к паролям, своевременные обновления и двухфакторная аутентификация снижают риск компрометации.

Дополнительные ресурсы

- Руководства по безопасности почты и фишингу на сайте вашего провайдера.

- Национальные CERT и правоохранительные органы для сообщений о киберпреступлениях.

Похожие материалы

Как писать, чтобы выделиться среди AI

Удаление и скрытие значков на рабочем столе Windows

Как распознать статью, написанную ChatGPT

Устранение проблем со звуком Amazon Echo

Windows-игры на Linux — руководство по инструментам