Как сбросить пароль администратора Windows

Если вы забыли пароль администратора Windows, управление компьютером сильно ограничено: вы не сможете удалять программное обеспечение, изменять системные настройки или выполнять другие административные задачи. Но есть проверенные способы вернуть доступ — выбор зависит от версии Windows и типа учётной записи.

Краткая история учётной записи администратора Windows

Раньше, в Windows XP, в системе по умолчанию существовала отдельная учётная запись Administrator. Часто её пароль оставляли пустым, и это создавало серьёзную уязвимость: любой, кто получил физический доступ к ПК, мог войти с полными правами и установить вредоносное ПО или изменить конфигурацию.

Начиная с Windows Vista Microsoft изменила модель безопасности: встроенная учётная запись Administrator по умолчанию отключена, а механизм User Account Control (UAC) позволяет временно повышать привилегии из обычной учётной записи при вводе данных администратора. Это защищает систему от постоянного выполнения программ с полными правами.

Важно: встроенная учётная запись Administrator при включении постоянно работает с полными правами и представляет повышенный риск — её включение не решит проблему восстановления доступа, если вы уже потеряли администраторский пароль.

Современные варианты учётных записей Windows

В Windows 10 и 11 есть два основных типа учётных записей:

- Учётная запись Microsoft (развёрнутая облачная учётная запись, синхронизируется с online-сервисами и позволяет восстанавливать пароль через Microsoft).

- Локальная учётная запись (учётка, привязанная только к конкретному ПК).

Windows 8 и новее также поддерживают вход с учётной записью Microsoft; Windows 7 и старее — только локальные учётные записи (если не настраивать дополнительные службы).

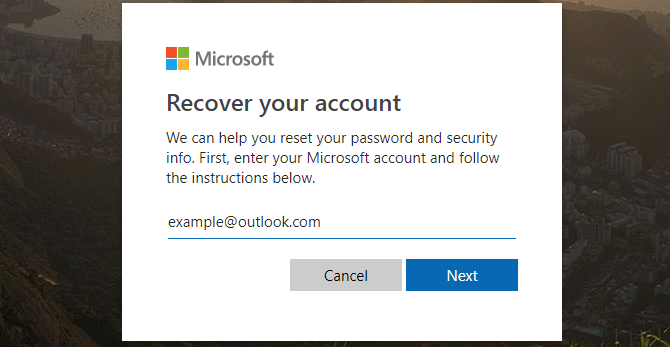

Сброс пароля учётной записи Microsoft (Windows 10, 11, 8)

Если вы входите в систему под учётной записью Microsoft (адрес электронной почты вроде @outlook.com/@hotmail.com и т. п.), сброс пароля выполняется полностью онлайн:

- Перейдите на страницу восстановления учётной записи Microsoft: https://account.microsoft.com/security

- Выберите «Забыли пароль?» и следуйте инструкциям.

- Подтвердите личность с помощью резервного e-mail, SMS или приложения аутентификации.

- После восстановления пароля войдите на ПК и по возможности создайте дополнительные методы восстановления (резервный e-mail, телефон, двухфакторная аутентификация).

Важно: если учётная запись привязана к устройству с включённым BitLocker и вы изменяли аппаратные компоненты, для расшифровки диска может потребоваться ключ восстановления BitLocker.

Сброс локального пароля (Windows 10, 11, 8.1, 7)

Локальная учётная запись сложнее поддаётся восстановлению без подготовительных мер. Ниже — методы по приоритету и применимости.

1) Вопросы безопасности (только если вы их заранее настроили)

- Windows 10/11 позволяют задать вопросы безопасности для локальной учётной записи (Настройки > Учётные записи > Параметры входа). При входе вы сможете сбросить пароль через ответы на эти вопросы.

Примечание: Windows 8.1 не поддерживает вопросы безопасности.

2) Диск сброса пароля (Password Reset Disk)

- Если вы заранее создали диск сброса (USB), подключите его на экране входа и следуйте мастеру сброса пароля.

- Создаётся через «Создание диска сброса пароля» (искать в меню Пуск) — требует текущего пароля при создании.

Важно: диск сброса — это ключ; храните его в безопасном месте. Любой, у кого есть этот диск, сможет получить доступ к вашей учётной записи.

3) Восстановление через установочный носитель Windows (метод utilman)

Этот офлайн-метод хорошо известен и часто работает на Windows 7/8/10/11, если у вас есть физический доступ к машине и установка не защищена шифрованием диска.

Короткая идея: загрузиться с установочного USB/DVD, открыть Командную строку, временно заменить исполняемый файл вспомогательных средств на utilman (экран доступности) на cmd.exe, перезагрузиться, на экране входа вызвать средство доступности (кнопка Специальные возможности), которое вместо него запустит командную строку с правами System, и с её помощью сбросить пароль.

Шаги (обобщённо):

Создайте загрузочный USB с той же версией Windows.

Загрузитесь с USB и выберите «Восстановление системы» → «Диагностика» → «Командная строка».

Определите букву системного раздела (обычно C:, но в среде восстановления может отличаться):

- use: diskpart

- list vol

- exit

Сделайте резервную копию utilman и замените его на cmd.exe (запросы на подтверждение):

- move c:\Windows\System32\utilman.exe c:\Windows\System32\utilman.exe.bak

- copy c:\Windows\System32\cmd.exe c:\Windows\System32\utilman.exe

Перезагрузитесь без установочного носителя. На экране входа нажмите кнопку «Специальные возможности» — откроется командная строка с SYSTEM-привилегиями.

Сбросьте пароль локальной учётной записи:

- net user “ИмяПользователя” НовыйПароль

или создайте нового пользователя-админа:

- net user tempadmin /add

- net localgroup administrators tempadmin /add

Не забудьте восстановить utilman.exe из резервной копии после входа:

- move c:\Windows\System32\utilman.exe.bak c:\Windows\System32\utilman.exe

Ограничения и риски:

- Метод не подойдёт, если диск зашифрован BitLocker (требуется ключ восстановления).

- На корпоративных ноутбуках часто включена безопасная загрузка и политики, блокирующие загрузку с внешних носителей.

- Замена системных файлов — риск, действуйте осторожно и создавайте резервные копии файлов.

4) Offline NT Password & Registry Editor (chntpw)

Этот инструмент загружается с отдельной флешки/ISO, позволяет редактировать SAM-файл (где хранятся хэши локальных паролей) и сбрасывать пароли.

Как работает (вкратце):

- Скачайте ISO с официального сайта проекта и подготовьте загрузочный USB.

- Загрузитесь с флешки и выберите автоматические режимы работы.

- Выберите нужный раздел с Windows, затем SAM и учетную запись, укажите сброс пароля.

- Сохраните изменения и перезагрузитесь.

Преимущества:

- Удаляет/обнуляет пароль без знания старого.

Недостатки и риски:

- Потеря доступа к файлам, зашифрованным с помощью EFS (Encrypting File System).

- Не работает при включённом BitLocker без расшифровки диска.

- Требует осторожности при выборе раздела и подтверждении записей в реестре.

5) Сторонние программы для восстановления/взлома пароля

- Ophcrack — инструмент на основе радужных таблиц. Его Live-CD/USB полезен для старых версий Windows и слабых паролей. Для длинных/сложных паролей успешность низкая.

- Коммерческие продукты (платные) обещают сброс пароля или восстановление доступа. Они варьируются по качеству, часто требуют платной лицензии и не дают гарантий.

Предупреждение: остерегайтесь сомнительных сервисов, которые обещают «взломать» пароль удалённо за деньги. Часто это мошенничество или способ получить доступ к вашим данным.

6) Восстановление доступа в корпоративной среде

Если ПК входит в домен Active Directory, локальный сброс пароля не даст доменных привилегий. Обратитесь в службу IT: администратор домена может сбросить пароль, восстановить учётную запись или выдать временный доступ.

Если ничего не помогает: сохранение данных и переустановка

В случаях, когда восстановление пароля невозможно или рискованно (например, BitLocker, EFS, критичная система), лучший путь — сохранить данные и выполнить чистую установку системы:

- Загрузитесь с Live Linux (например, Ubuntu) или с другого безопасного загрузочного носителя.

- Подключите жёсткий диск как внешний или смонтируйте раздел и скопируйте важные файлы на внешний диск/сетевой ресурс. Обратите внимание, что файлы, зашифрованные EFS, останутся недоступны без ключей.

- Запишите ключи восстановления BitLocker (если они есть) прежде, чем продолжать.

- Выполните чистую установку Windows или восстановление заводских настроек, затем восстановите данные.

Важно: всегда имейте резервные копии важных данных. Сброс пароля часто сопровождается риском потери доступа к зашифрованным файлам.

Риски и потеря данных

- EFS (Encrypting File System): сброс пароля локальной учётной записи обычно лишает доступа к EFS-зашифрованным файлам, если у вас нет резервной копии закрытого ключа.

- BitLocker: если диск зашифрован, офлайн-методы (utilman, chntpw) могут быть бессильны — нужен ключ восстановления BitLocker.

- Обновление/политики безопасности: корпоративные политики могут блокировать загрузку с внешних носителей или изменение системных файлов.

Важно: прежде чем предпринимать рискованные действия, оцените, есть ли у вас резервная копия или возможность сохранить файлы.

Практическое руководство: пошаговый сценарий для домашнего пользователя

Шаг 1 — Определите тип учётной записи:

- Если Microsoft — восстановление на сайте Microsoft.

- Если локальная и настроены вопросы безопасности — используйте их.

Шаг 2 — Есть ли диск сброса?

- Да → используйте его.

- Нет → переходите к шагу 3.

Шаг 3 — Проверьте наличие BitLocker/EFS:

- Если включены — найдите ключ восстановления BitLocker или закрытый ключ EFS.

- Если ключей нет и данные важны — сначала сохраните диск как образ и обратитесь к специалисту.

Шаг 4 — Попробуйте utilman-метод (если диск не зашифрован и вы можете загрузиться с USB):

- Подготовьте установочный USB, следуйте разделу «Восстановление через установочный носитель».

Шаг 5 — Если utilman невозможен — попробуйте chntpw/Offline NT Password Editor:

- Подготовьте загрузочный носитель с chntpw, сбросьте пароль, перезагрузитесь.

Шаг 6 — Если ни один метод не дал результата — сохраните данные через Live-USB и переустановите Windows.

Руководство для IT-администратора (role-based checklist)

Для системного администратора:

- Подготовьте и держите под рукой инструменты: установочные ISO, загрузочные утилиты, ключи BitLocker (хранилище ключей AD/MBAM/Intune).

- Убедитесь, что политика позволяет загрузку с внешних носителей при необходимости ремонта (в защищённых условиях).

- Документируйте действия и сохраняйте логи восстановления; уведомляйте владельца машины.

Для администратора службы поддержки:

- Перед любыми операциями снимите образ диска (если данные критичны).

- Проверьте учетные данные домена и возможность временного делегирования прав.

- При восстановлении доступа сообщите пользователю о рисках для зашифрованных файлов.

Инцидентный план и откат

- Идентификация: определите тип учётной записи, статус шифрования и наличие резервных средств.

- Сохранение: создайте образ диска или резервную копию важных данных (особенно перед изменением SAM).

- Восстановление: применяйте наименее инвазивный метод (Microsoft recovery → questions → reset disk → utilman → chntpw).

- Валидация: после входа проверьте доступность данных, корректность профиля и работоспособность приложений.

- Откат: восстановите изменённые системные файлы (utilman) и удалите временных администраторов.

- Пост-инцидент: зафиксируйте причины потери пароля и обновите политику резервного доступа.

Критерии приёмки

- Удалось войти в учётную запись администратора или создана временная учётная запись с правами администратора.

- Доступ к важным данным подтверждён (или зафиксирована причина недоступности — EFS/BitLocker).

- Системные файлы восстановлены в исходное состояние.

- Профиль пользователя функционирует корректно (приложения, настройки, права).

Частые ошибки и когда методы не подойдут

- Попытки офлайн-сброса на зашифрованном диске без ключа приведут к невозможности доступа к данным.

- Использование сомнительного платного софта без проверки репутации может привести к кражам данных.

- Замена системных файлов без резервной копии может повредить систему — всегда делайте резервную копию.

Рекомендации по предотвращению повторной потери доступа

- Используйте учётную запись Microsoft для автоматического восстановления пароля и двухэтапной аутентификации.

- Создайте диск сброса пароля и храните его в безопасном месте.

- Используйте менеджер паролей для хранения паролей и заметок о восстановлении.

- Настройте Windows Hello (PIN, биометрия) как альтернативный способ входа.

- Храните ключи BitLocker и резервные ключи EFS в безопасном хранилище (облачное хранилище ключей или внешняя копия).

- Не включайте встроенную учётную запись Administrator без веской причины.

1‑строчный глоссарий

- UAC — User Account Control, запрос подтверждения повышения привилегий.

- SAM — база локальных учётных записей и хэшей паролей Windows.

- EFS — Encrypting File System, шифрование файлов на NTFS.

- BitLocker — шифрование всего диска в Windows.

- utilman.exe — исполнитель вспомогательных средств (Special Accessibility) на экране входа Windows.

Краткое резюме

Если вы забыли пароль администратора Windows, порядок действий прост: сначала попытайтесь восстановить доступ через облако (если учётная запись Microsoft), затем используйте встроенные средства восстановления (вопросы безопасности, диск сброса). Если это не помогло и диск не зашифрован, прибегните к методам офлайн-восстановления (utilman, chntpw). Всегда оценивайте риск потери доступа к зашифрованным данным и делайте резервные копии заранее.

Важно: любые операции, связанные с обходом пароля, требуют осторожности — особенно когда задействовано шифрование. Если данные критичны, рассмотрите обращение к профессионалам.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента