Замена Network Utility в macOS: все команды Terminal

К чему это и кому полезно

Network Utility раньше собирало в одном интерфейсе инструменты для диагностики сети. Terminal даёт те же возможности, но командная строка требует понимания. Эта статья помогает быстро перейти от графического интерфейса к практичному использованию Terminal и включает методику диагностики, шпаргалку команд и рекомендации по безопасности.

Важно: примеры и команды подходят для macOS (включая Big Sur, Monterey и новее). При использовании в корпоративной сети уточняйте у администраторов правила сканирования и доступа.

Быстрый гайд: какие команды соответствуют инструментам Network Utility

- Netstat → netstat

- Ping → ping

- Lookup → nslookup (или dig для более гибких запросов)

- Traceroute → traceroute

- Whois → whois

- Finger → finger

- Port Scan → nc (netcat), nmap для более полного сканирования

Netstat: подробная статистика сети

netstat выдаёт данные о соединениях, маршрутах и интерфейсах. Вывод может быть очень объёмным — ставьте цель и используйте флаги.

Полезные флаги:

- -a — показать все прослушивающие порты и соединения.

- -I <интерфейс> — статистика пакетов для указанного интерфейса, например en0.

- -p

— статистика по протоколу, например tcp. - -rn — таблица маршрутизации в числовом виде (без разрешения имён).

Примеры:

netstat -a

netstat -I en0

netstat -p tcp

netstat -rnЕсли нужна справка, откройте мануал:

man netstatСовет: для поиска конкретной строки комбинируйте netstat с grep.

netstat -an | grep LISTENИнтерпретация: строка LISTEN означает, что на локальном хосте процесс открывал порт. ESTABLISHED указывает на активное соединение.

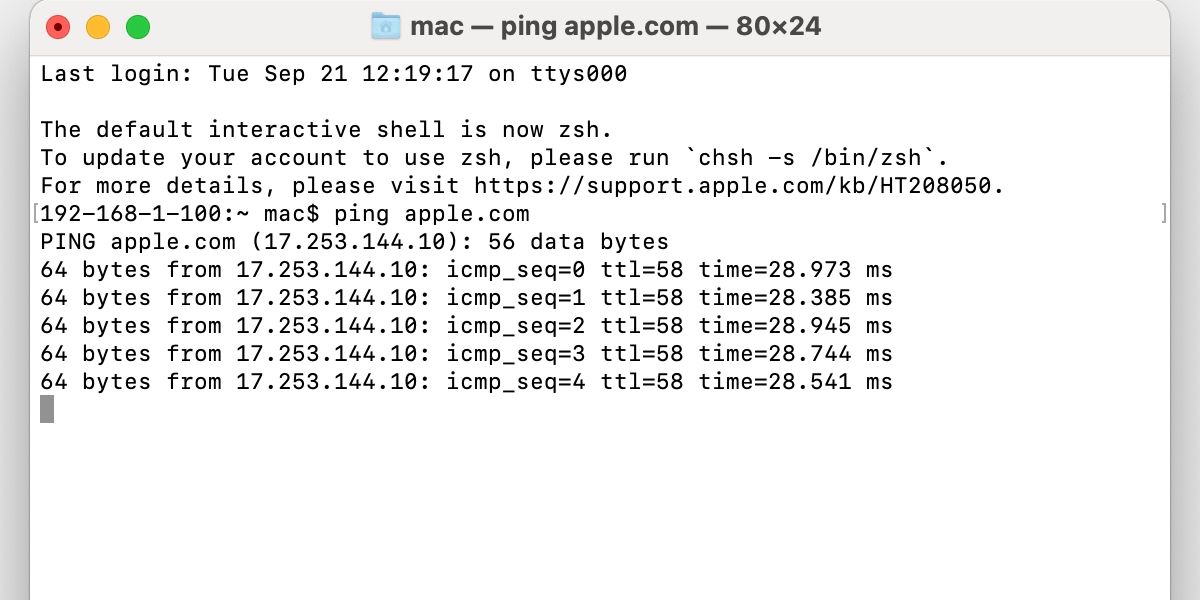

Ping: проверка доступности и задержки

Ping проверяет, достигается ли узел и какая у него задержка. По умолчанию на macOS ping посылает пакеты до остановки (Ctrl+C).

Базовый синтаксис:

ping <домен или IP>Примеры:

ping apple.com

ping 17.253.144.10Ограничить число пакетов:

ping -c 10 192.168.1.1Полезные флаги:

- -c

— число отправленных пакетов. - -i

— интервал между пакетами (секунды). - -t

— время жизни пакета (TTL).

Интерпретация: высокая потеря пакетов (packet loss) или большая средняя задержка (avg) укажут на проблемы в локальной сети или на пути до хоста.

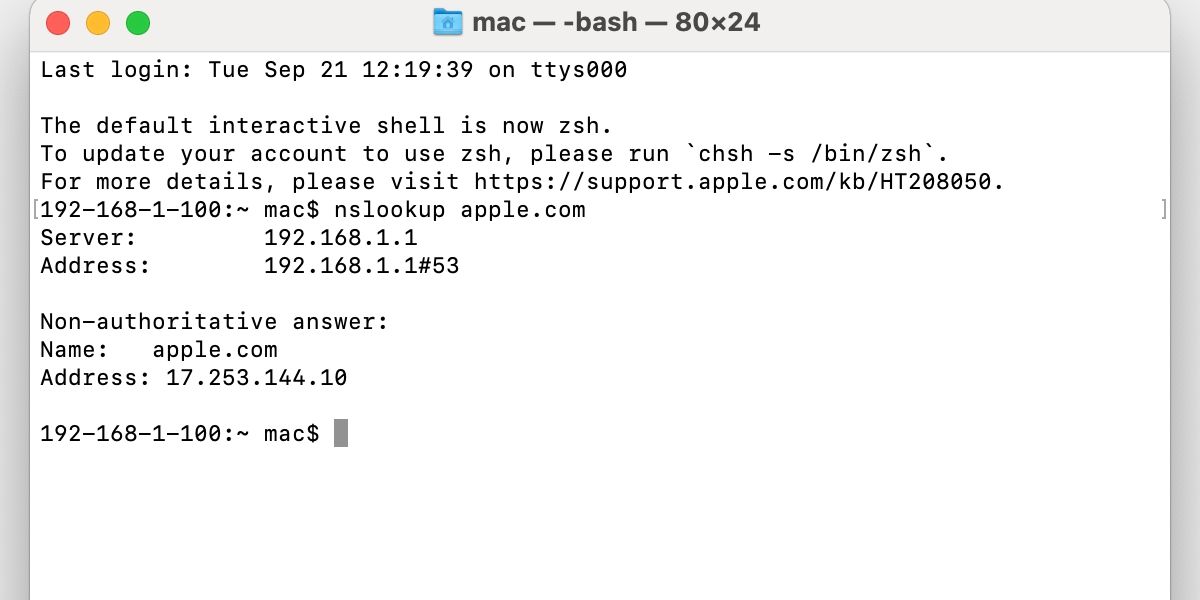

Lookup: nslookup и dig

nslookup делает IPv4/IPv6 и обратные запросы к DNS. dig даёт более гибкий, подробный вывод; если он доступен — используйте dig для глубоких проверок.

Примеры:

nslookup apple.com

nslookup 17.253.144.10С dig:

dig apple.com any

dig +short apple.comСовет: если DNS отвечает неожиданно, проверьте используемые резолверы в /etc/resolv.conf и в настройках сети (системные или корпоративные DNS).

Traceroute: маршрут пакетов

traceroute показывает промежуточные узлы и время до каждого из них. Это помогает локализовать узкое место на пути.

Пример:

traceroute apple.comИнтерпретация: резкий рост задержки или « *» означает, что пакет не отвечает на очередном этапе. Иногда узлы отбрасывают ICMP/UDP-пакеты, поэтому отсутствие ответа не всегда означает разрыв связи — это может быть политика безопасности.

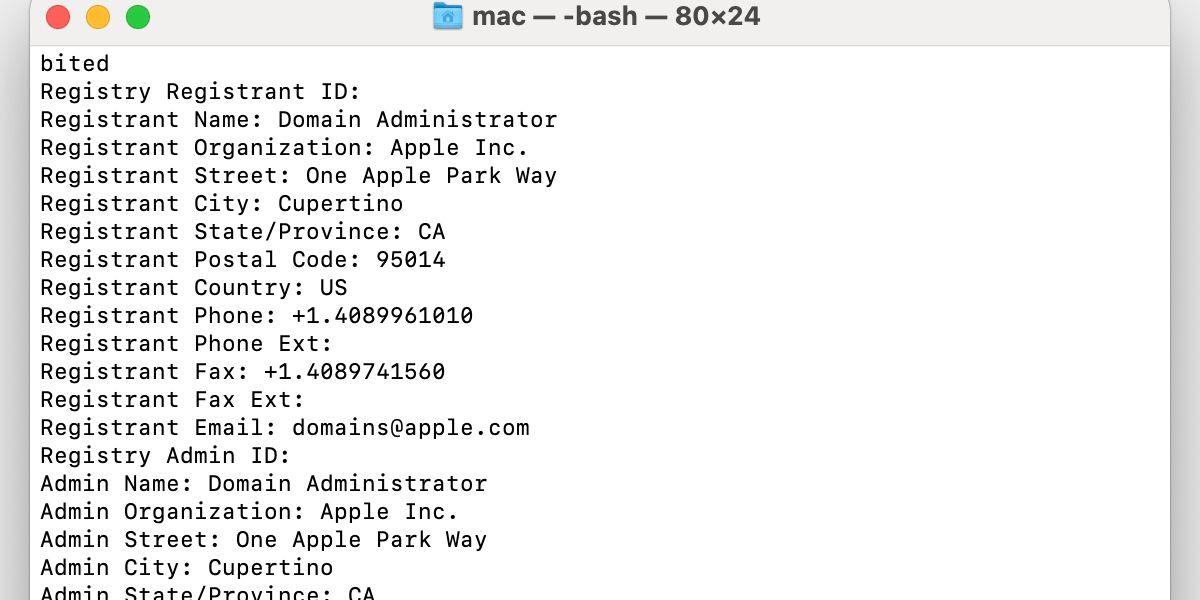

Whois: информация о домене

whois возвращает регистрационные данные домена. Пример:

whois apple.comВывод пригодится для контакта с владельцем домена или проверки сроков регистрации и контактов административной команды.

Finger: информация о пользователях локальной сети

finger выдаёт сведения о пользователях, но часто отключён на внешних серверах по соображениям безопасности. Он полезен только внутри защищённой локальной сети.

Пример:

finger usernameВывод зависит от конфигурации серверов и настроек приватности.

Port scan: nc (netcat) и nmap

Network Utility имел удобный интерфейс для сканирования портов. В Terminal можно использовать nc (встроен) или nmap (рекомендуется для более полного анализа — устанавливается отдельно).

Примеры с nc:

nc -vz 192.168.1.1 80

nc -vz 192.168.1.1 70-90Флаги:

- -v — verbose (подробный вывод).

- -z — режим сканирования без установления полноценного соединения (zero I/O).

Пример с nmap (если установлен):

nmap -sS -p 1-1024 192.168.1.1Обратите внимание: сканирование чужих сетей без разрешения может нарушать правила или закон.

Шпаргалка команд (cheat sheet)

| Инструмент | Команда | Краткое назначение |

|---|---|---|

| netstat | netstat -an | Показать все соединения и порты |

| ping | ping -c 5 8.8.8.8 | Проверить доступность и задержку |

| nslookup | nslookup example.com | DNS-lookup |

| dig | dig +short example.com | Подробный DNS-ответ |

| traceroute | traceroute example.com | Трассировка маршрута |

| whois | whois example.com | Информация о домене |

| finger | finger user | Информация о локальном пользователе |

| nc | nc -vz host 22 | Быстрый порт-скан |

| nmap | nmap -sS host | Продвинутое сканирование портов |

Методика диагностики сети: быстрый план действий

- Определите симптом: нет интернета, медленная сеть, прерывания.

- Локализуйте проблему: свой компьютер, локальная сеть (роутер), провайдер, конечный хост.

- Проверки в порядке:

- ping шлюз (например 192.168.1.1) — проверка LAN.

- ping публичный DNS (8.8.8.8) — проверка выхода в интернет.

- nslookup/dig для проверки разрешения имён.

- traceroute к проблемному хосту — найти точку задержки.

- netstat для локальных соединений и прослушивающих портов.

- При подозрении на закрытые порты — nc или nmap.

- Логируйте результаты и повторяйте тесты после изменений.

Когда команды не помогут: ограничения и типичные ошибки

- Политики фильтрации (firewall) или провайдеры могут блокировать ICMP/UDP, тогда ping/traceroute дадут неполную картину.

- Finger часто отключён в публичных сервисах — не забудьте про приватность.

- Whois возвращает данные регистратора, но контактная информация может быть скрыта через WHOIS-privacy-сервисы.

- netstat показывает локальные данные, но не показывает содержимое пакетов — для этого нужен сниффер (Wireshark).

Альтернативы и дополнительные инструменты

- Wireshark — глубокий анализ трафика на уровне пакетов.

- nmap — продвинутое сканирование портов и обнаружение сервисов.

- tcpdump — командный сниффер для захвата трафика.

- iftop/iftop-like утилиты — мониторинг использования трафика по интерфейсам.

- mtr — комбинирует traceroute и ping для непрерывного мониторинга пути.

Безопасность и приватность

- Не выполняйте сканирование чужих сетей без разрешения.

- Whois может вернуть личные данные; соблюдайте политика конфиденциальности.

- Захват трафика (tcpdump/Wireshark) может содержать личные данные — защищайте логи.

- В корпоративной среде согласуйте действия с командой безопасности.

Советы по локализации и совместимости

- Большинство команд одинаковы на macOS и Linux; некоторые опции могут отличаться.

- Для полной функциональности на macOS может потребоваться установить дополнительные утилиты через Homebrew (например nmap, mtr, dig в составе bind).

Роль‑ориентированные чеклисты

Администратор сети:

- Проверить доступность шлюза и DNS.

- Просмотреть таблицу маршрутизации (netstat -rn).

- Просканировать подозрительные узлы nmap.

- Захватить пакеты при необходимости (tcpdump).

Разработчик:

- Проверить локальные порты (netstat -an | grep LISTEN).

- Использовать nc для быстрой проверки соединения с сервисом.

- Использовать ping/traceroute для поиска сетевых таймаутов.

Домашний пользователь:

- Перезагрузить роутер и Mac.

- Выполнить ping к 192.168.1.1 и 8.8.8.8.

- Проверить настройки DNS в Системных настройках.

Примеры инцидента и отката (короткий сценарий)

Сценарий: клиенты жалуются на недоступность веб-сервиса.

- Подтвердите жалобу — ping и curl к сервису.

- Выполните traceroute к сервису и проверьте время ответа.

- На сервере проверьте netstat и логи сервиса (ошибки bind/Listen).

- Если последнее изменение конфигурации привело к проблеме — откатьте конфигурацию и повторно проверьте.

- Если нужно — соберите tcpdump и передайте команде безопасности.

Критерии приёмки

- Услуга доступна с нескольких географических точек.

- Нет неприемлемой потери пакетов и пиковых задержек.

- Логи подтверждают исправность сервисов и отсутствие ошибок bind/Listen.

Краткий словарь (1‑строчные определения)

- DNS — система, которая преобразует доменные имена в IP-адреса.

- TTL — максимальное число переходов пакета по узлам сети.

- ICMP — протокол: используется для ping и диагностических сообщений.

- TCP/UDP — основные транспортные протоколы для приложений.

- NAT — трансляция адресов между локальной сетью и интернетом.

Заключение

Terminal полностью заменяет функциональность Network Utility, но требует чуть большего понимания сетевых принципов. Ознакомьтесь с примерами команд, используйте приведённую методику диагностики и следуйте чеклистам для вашей роли. Для глубокого анализа дополнительно устанавливайте nmap, Wireshark и другие инструменты.

Итог: не нужно устанавливать лишнее ПО — Terminal решит большинство задач, а если нужен GUI или продвинутый анализ, дополняйте его проверенными утилитами.

Похожие материалы

Как выбрать смартфон — понятное руководство

Как включить Microsoft Defender в Windows 10

Убрать значок беззвучного звонка iPhone 15 Pro

Восстановление несохранённых документов Office

Как выйти из зоны комфорта — пошаговый план