Как настроить sudo без запроса пароля на Linux

Кратко

Краткое руководство по отключению запроса пароля для sudo: сделайте резервную копию, откройте файл sudoers через visudo, добавьте правило NOPASSWD для пользователя и проверьте доступ. Приведены альтернативы, тесты и шаги отката.

Зачем это нужно

Команда sudo в Linux позволяет запускать команды от имени другого пользователя (обычно root). Разрешение использовать sudo без пароля экономит время при частых административных задачах, но увеличивает риски безопасности. Используйте этот приём только при обоснованной необходимости и на доверенных машинах.

Важно: отключение пароля для sudo расширяет возможности любого пользователя с доступом к учетной записи. Не используйте это на общих компьютерах или там, где требуется соответствие политикам безопасности.

Подготовка

Перед изменением системных настроек всегда создайте резервную копию и убедитесь, что у вас есть доступ к root-учётной записи (локально или через другую сессию), чтобы восстановить систему в случае ошибки.

Описание изображения: иллюстрация терминала и команды sudo в Linux.

Пошаговая настройка

Ниже — безопасная последовательность действий. Перед началом переключитесь на root-пользователя.

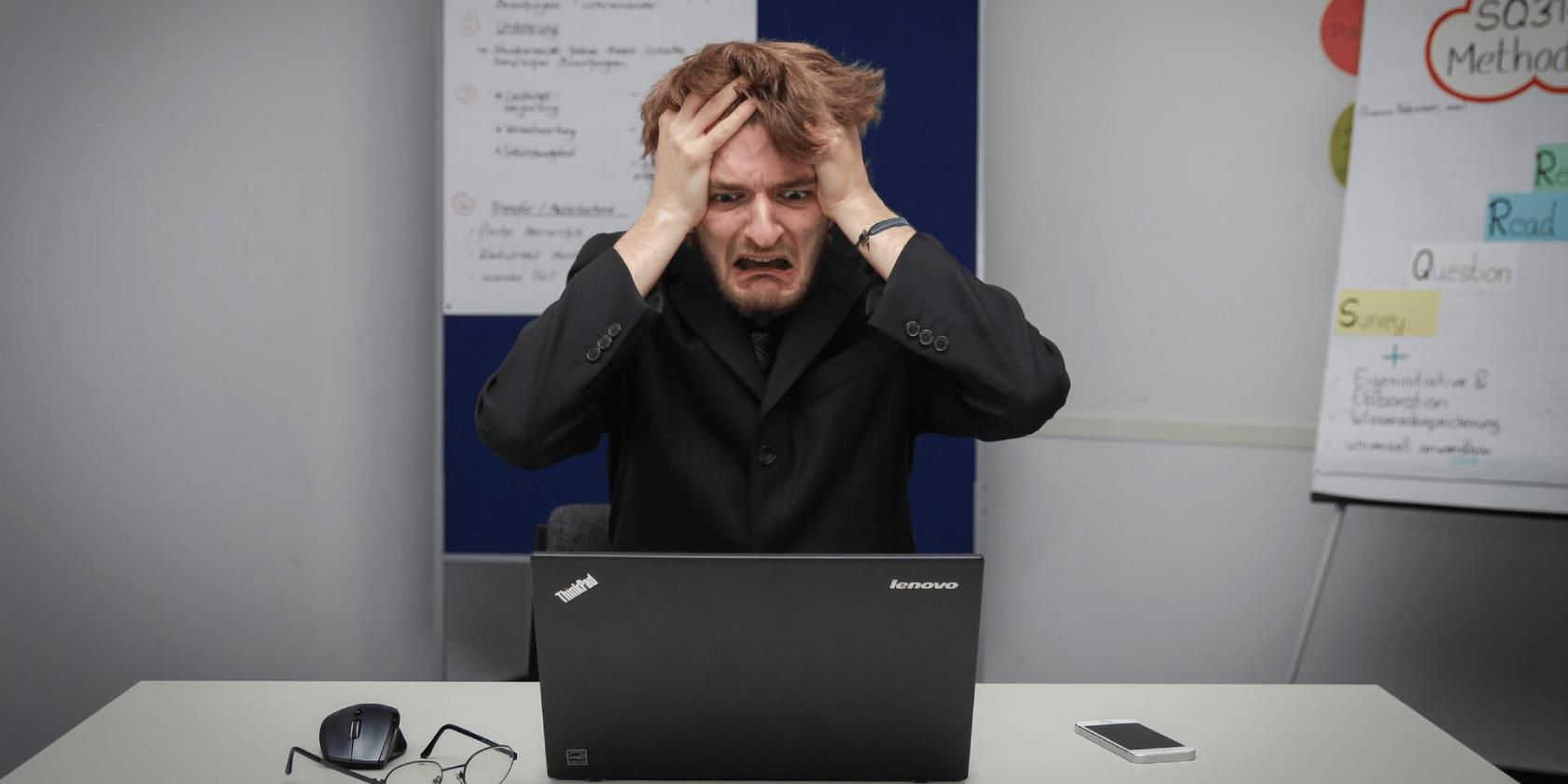

Шаг 1: Резервная копия файла sudoers

Создайте копию текущего файла sudoers, чтобы иметь возможность откатить изменения.

cp /etc/sudoers /etc/sudoers.old

Описание изображения: создание резервной копии файла sudoers в терминале.

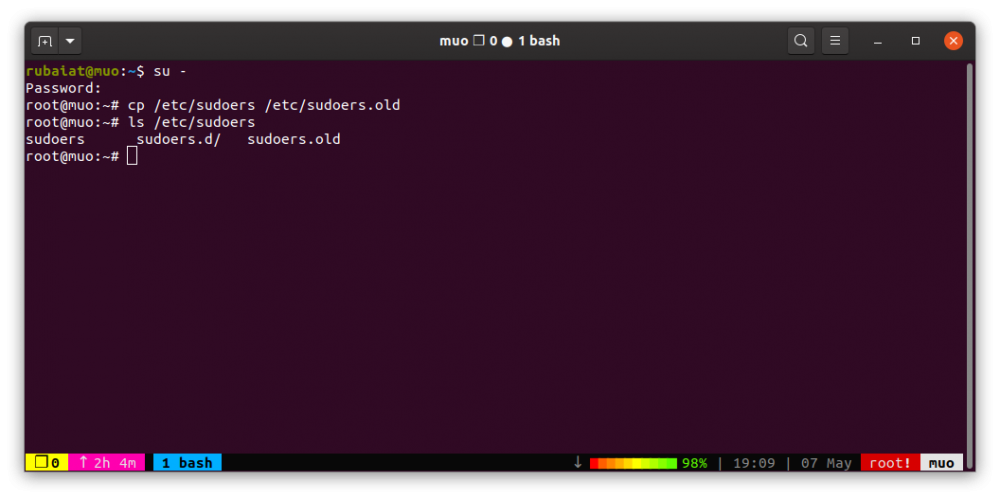

Шаг 2: Откройте sudoers через visudo

Используйте visudo — он проверяет синтаксис перед сохранением и снижает риск блокировки sudo из-за ошибок.

visudo

Описание изображения: команда visudo в терминале.

Шаг 3: Добавьте правило NOPASSWD

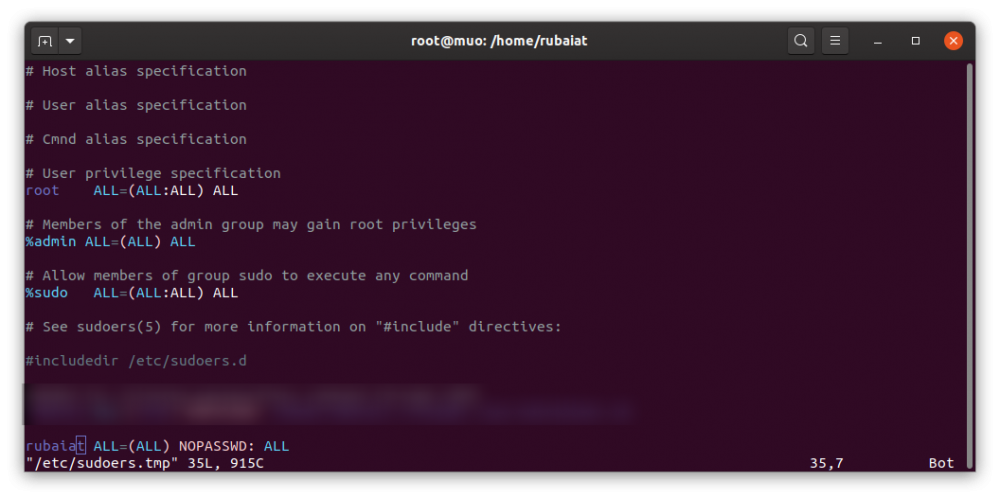

Перейдите в конец файла и добавьте строку вида:

rubaiat ALL=(ALL) NOPASSWD: ALLЗамените rubaiat на ваше имя пользователя. Эта строка разрешит пользователю выполнять любую команду через sudo без запроса пароля.

Описание изображения: пример редактирования файла sudoers для отключения запроса пароля.

Шаг 4: Сохраните и выйдите из visudo

Если visudo использует Vim, выполните:

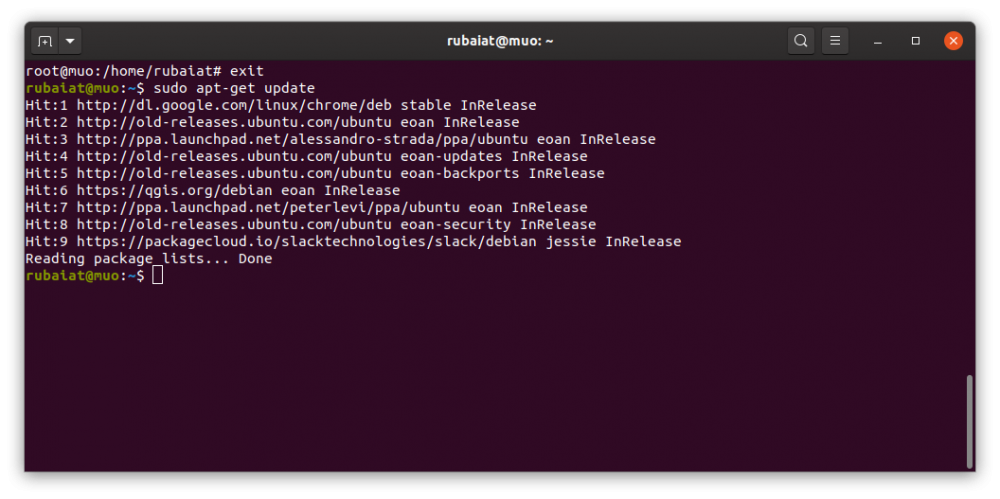

:wqЕсли редактор — nano, нажмите Ctrl + X и подтвердите сохранение. После этого проверьте работу sudo, выполнив команду, требующую прав суперпользователя.

Описание изображения: выполнение команды через sudo без запроса пароля.

Альтернативы и лучшие практики

- Использовать каталог /etc/sudoers.d для отдельных файлов конфигурации, вместо изменения основного /etc/sudoers. Это упрощает управление и уменьшает риск повреждения главного файла.

# Создать файл для пользователя и проверить синтаксис

visudo -f /etc/sudoers.d/rubaiatВ файле /etc/sudoers.d/rubaiat добавить ту же строку NOPASSWD.

- Давать права группам (%sudo или %wheel) вместо отдельных пользователей, если это соответствует политике вашей организации.

- Настроить timestamp_timeout для удлинения или сокращения срока хранения сессии sudo (по умолчанию на многих системах это ~15 минут).

- Для автоматических задач предпочтительнее использовать привилегии в рамках скриптов через sudoers.d с ограничением конкретных команд.

Когда не следует отключать запрос пароля

- На общих рабочих местах и ноутбуках с физическим доступом посторонних.

- При выполнении неподтверждённых скриптов или кода из внешних источников.

- Если организация требует аутентификации для действий с повышенными правами из соображений соответствия и аудита.

Проверка и критерии приёмки

Критерии приёмки — короткие проверочные сценарии, которые должны выполняться успешно:

- Сбросить кеш sudo (форсировать запрос пароля) и проверить, что пароль больше не требуется:

sudo -k

sudo whoamiОжидаемый результат: вывод root без запроса пароля.

- Просмотреть права sudo текущего пользователя:

sudo -l- Убедиться, что удалён доступ к соответствию политик и уведомить команду безопасности, если это противоречит правилам.

Откат изменений

Если нужно вернуть прежнее поведение, выполните одно из действий:

- Восстановить резервную копию:

cp /etc/sudoers.old /etc/sudoers- Или отредактировать sudoers через visudo и удалить строку NOPASSWD для пользователя.

visudo

# удалить строку с NOPASSWD

:wqПроверочные сценарии и тесты

- Попытка выполнить привилегированную команду: sudo ls /root — должна выполняться без запроса пароля.

- Выполнение sudo -l должно показывать NOPASSWD: ALL для указанного пользователя.

- Тест безопасности: запуск скрипта с пользовательскими правами и проверка, не приводит ли это к эскалации привилегий без дополнительных ограничений.

Руководство по ролям

- Системный администратор: использовать /etc/sudoers.d и фиксировать изменения в системе контроля версий конфигураций.

- Разработчик: избегать постоянного отключения пароля в рабочих станциях общего доступа; использовать для CI/CD ограниченные правила sudoers.

- Операции/DevOps: документировать исключения и проводить ревью правил NOPASSWD раз в назначенный цикл.

Факт-бокс

- Файл sudoers хранится в /etc/sudoers; предпочтительнее добавлять специфичные правила в /etc/sudoers.d.

- По умолчанию многие дистрибутивы используют поведение с timestamp_timeout примерно 15 минут, но это может отличаться.

- NOPASSWD снимает требование ввести пароль, но не снимает остальных ограничений sudo.

Глоссарий

- sudo: утилита для выполнения команд с привилегиями другого пользователя.

- sudoers: конфигурационный файл, где задаются правила использования sudo.

- visudo: безопасный редактор для изменения sudoers с проверкой синтаксиса.

- NOPASSWD: директива sudoers, отключающая запрос пароля для указанных команд/пользователей.

Краткое резюме

Отключение запроса пароля для sudo удобно, но повышает риски безопасности. Предпочтительнее использовать /etc/sudoers.d, ограничивать набор команд и документировать изменения. Всегда делайте резервные копии и проверяйте конфигурацию через visudo.

Важно: применяйте этот метод только на доверенных системах и там, где это согласовано с политикой безопасности вашего окружения.

Похожие материалы

Когда уйти в творческий фриланс и как начать

Как персонализировать Outlook для Windows

Как отследить телефон: способы и безопасность

Как продать старый iPhone выгодно

Валидация ответов в Google Формах