Удалённый доступ к компьютеру: настройка, безопасность и лучшие практики

Короткое определение: удалённый доступ — это возможность подключиться к вашему компьютеру и работать с его файлами и программами, не находясь физически перед ним.

Важно: удалённый доступ удобен, но требует сознательного подхода к безопасности. Не оставляйте его открытым без контроля и правил.

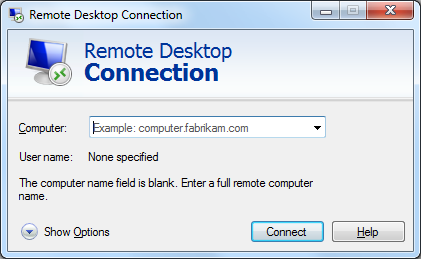

Настройка Remote Desktop Connection (RDC)

Remote Desktop Connection — встроенный в Windows инструмент для удалённого доступа. Он покрывает большинство сценариев личного и офисного использования. Ниже — пошаговая инструкция и заметки по совместимости.

Короткие заметки по совместимости и условиям работы:

- Приём подключений через встроенный инструмент доступен не на всех редакциях Windows — обычно требуется Windows 7 Professional и выше (или соответствующие версии Windows 10/11). Проверяйте редакцию ОС.

- Компьютер, к которому вы подключаетесь, и клиент должны иметь активное сетевое соединение; спящий или гибернационный режим прерывает соединение.

Шаги для настройки между двумя ПК под управлением Windows:

- На компьютере, к которому будут подключаться (удалённая машина), найдите «Allow remote access to your computer» и откройте этот параметр.

- В разделе «Remote Desktop» выберите «Allow connections from computers running any version of Remote Desktop» либо «Allow connections only from computers running Remote Desktop with Network Level Authentication», если у вас современная сеть.

- Нажмите «Select Users» и добавьте пользователей, которым разрешаете доступ — это важный шаг контроля.

- На клиентском ПК запустите «Remote Desktop Connection». Введите имя компьютера (формат: user, domain, workgroup) или статический IP и подключитесь.

Совет: если доступ планируется через интернет (а не только внутри локальной сети), используйте статический внешний IP или настройте динамический DNS (DDNS). В корпоративной сети предпочтительнее — VPN.

Когда и где стоит использовать удалённый доступ

Удалённый доступ полезен в разных сценариях. Ниже — основные практические случаи и короткие рекомендации.

Доступ к собственным файлам

Сценарий: вы уехали из дома и обнаружили, что важный файл остался на домашнем ПК. Подключившись по RDC, вы можете открыть файл и переслать его себе.

Альтернатива: если вам нужны только документы, облачные сервисы (OneDrive, Google Drive, Dropbox) проще и безопаснее для обмена файлами.

Работа из любого места

Сценарий: хотите работать на домашнем компьютере, но находитесь вне дома (кафе, поезд, другая страна). RDC позволяет использовать знакомую среду и приложения без дублирования окружения.

Рекомендация: избегайте публичных Wi‑Fi без VPN; публичные сети повышают риск MITM‑атак и перехвата трафика.

Техническая поддержка семьи и друзей

Сценарий: вы помогаете родственнику или другу и вам сложнее объяснить устно. Подключитесь к их компьютеру и решите проблему вручную.

Правило: всегда запрашивайте согласие перед подключением и оставляйте журнал действий (что вы изменили).

Как безопасно использовать удалённый доступ

Безопасность — ключевой аспект. Ниже — практические меры, которые стоит предпринять сразу.

Контроль и разрешения пользователей

Удалённый доступ должен работать по принципу минимальных прав — давайте доступ только тем учётным записям, которым вы доверяете.

Windows по умолчанию может разрешать администраторам подключаться через RDC. Если вы создаёте учётные записи без пароля или оставляете старый локальный админ‑логин, вы рискуете безопасностью.

Как убрать лишние группы/пользователей:

- Нажмите Win+R, введите secpol.msc и нажмите Enter — откроется Local Security Policy.

- Разверните Local Policies > User Rights Assignment и откройте Allow log on through Remote Desktop Services.

- Удалите группы/учётные записи, которые не должны иметь доступ.

Шифрование соединения

Шифрование защищает данные, передающиеся между клиентом и хостом. Современные системы поддерживают сильные алгоритмы шифрования (128‑бит и выше).

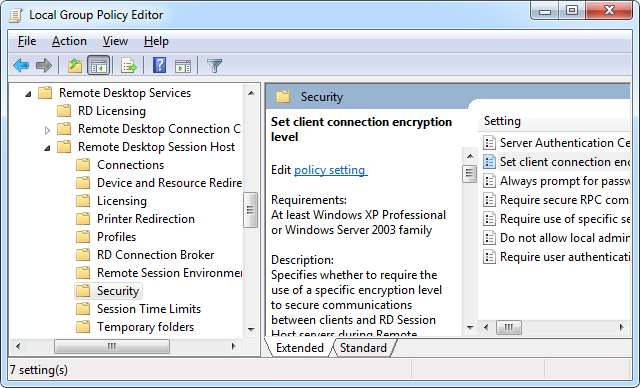

Как настроить уровень шифрования:

- Нажмите Win+R, введите gpedit.msc и нажмите Enter — откроется Local Group Policy Editor.

- Пройдите по пути Computer Policy > Administrative Templates > Windows Components > Remote Desktop Services > Remote Desktop Session Host > Security.

- Откройте Set client connection encryption level и установите «High Level» (128‑бит).

Примечание: полное end‑to‑end шифрование (например, на транспортном уровне) можно обеспечить дополнительно с помощью IPSec или VPN.

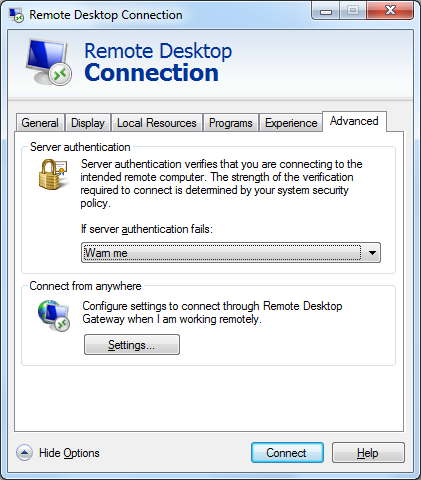

Аутентификация сервера

RDC умеет предупреждать или разрывать соединение, если проверка подлинности сервера не пройдена. В клиенте откройте вкладку «Advanced» и выберите поведение при ошибке аутентификации — рекомендуются «Warn» или «Warn and disconnect».

Обучение стандартам использования

Для бизнеса и дома полезно иметь простые правила:

- Выходите из сеанса и блокируйте экран по окончании работы.

- Не давайте доступ незнакомым людям.

- Используйте сложные пароли и включайте многофакторную аутентификацию (MFA), где возможно.

- В корпоративной среде распределите роли и ведите аудит подключений.

Не только для десктопов

Microsoft и другие вендоры предоставляют клиенты RDC для iOS и Android. Это удобно, когда вам нужно быстро подключиться с мобильного устройства.

Если требуется лишь передать файлы — облачные хранилища обычно проще и безопаснее. Но если нужна полная рабочая среда — удалённый доступ незаменим.

Подход: используйте «security‑first» — сначала безопасность, затем удобство.

Когда удалённый доступ бывает ненадёжен — типичные ошибки и «когда это не сработает»

- Компьютер в спящем режиме или без питания — подключение невозможно.

- Смена IP‑адреса без DDNS — потеря маршрута к хосту.

- Неправильная конфигурация NAT/маршрутизатора при доступе через интернет — порт не проброшен.

- Ограничения корпоративной политики безопасности (например, требование VPN) — локальные подключения заблокированы.

Решения: проверьте состояние питания/режимы сна, используйте DDNS, настройте порт‑форвардинг корректно и предпочитайте VPN для удалённого доступа через интернет.

Альтернативные подходы (когда не использовать RDC)

- Облачные рабочие столы (VDI) — когда нужна централизованная, управляемая среда для многих пользователей.

- SSH + X11/RemoteApp — для безопасного доступа к отдельным приложениям на Unix/Windows сервере.

- Решения типа TeamViewer/AnyDesk/Chrome Remote Desktop — простая настройка и прокси‑соединения, удобны для поддержки пользователей.

- Файлообмен через облако — если нужен только обмен документами, а не полный рабочий стол.

Выбор зависит от требований к безопасности, удобству и масштабу.

Модель принятия решений: быстрое руководство

- Нужен полный рабочий стол и доступ к локальным приложениям: использовать RDC (с VPN/шифрованием).

- Нужен только файл — использовать облако.

- Требуется разово помочь пользователю: TeamViewer/AnyDesk.

- Централизованное управление для команды: VDI/VDI‑провайдеры.

План внедрения (мини‑методология)

- Оценка требований: кто, зачем, с каких устройств.

- Выбор подхода: RDC/VPN/облако/гибрид.

- Настройка инфраструктуры: сеть, DDNS, порт‑форвардинг (если необходимо), VPN.

- Политики безопасности: пароли, MFA, журналирование, шифрование.

- Тестирование: функциональность, производительность, устойчивость.

- Обучение пользователей: инструкции, чеклисты, FAQ.

- Поддержка и аудит: регулярные проверки и обновления.

Роль‑ориентированные чеклисты

Администратор:

- Провёл инвентаризацию устройств и ОС.

- Настроил политики Local Security и Group Policy.

- Внедрил VPN и/или IPSec для удалённых подключений.

- Настроил аудит входов и систему оповещений.

Пользователь (дом):

- Использует сложный пароль и MFA.

- Выходит из сеанса по окончании работы.

- Не включает авто‑подключение к неизвестным сетям.

Техническая поддержка:

- Записывает шаги вмешательства в журнал.

- Получает устное/письменное согласие пользователя перед подключением.

- Проводит обучение конечного пользователя по безопасным практикам.

Инструменты и конфигурационные сниппеты (cheat sheet)

Примеры команд и мест в системе:

- Открыть Local Security Policy:

Win + R -> secpol.msc- Открыть Local Group Policy Editor:

Win + R -> gpedit.msc- Где найти настройку шифрования:

Computer Policy > Administrative Templates > Windows Components > Remote Desktop Services > Remote Desktop Session Host > Security

- Пример: запретить подключение учётным записям без пароля — включите политику «Accounts: Limit local account use of blank passwords to console logon only» в Local Security Policy.

Критерии приёмки (тесты/acceptance)

- Подключение устанавливается к целевому хосту в локальной сети в течение 30 секунд.

- При попытке подключиться с неавторизованной учётной записи доступ запрещён.

- Шифрование соединения установлено на уровень «High» (128‑бит) или выше.

- Сеанс завершает работу и блокирует экран после 5 минут неактивности (можно изменить по политике).

План действий при инциденте (runbook)

- Обнаружение: получить уведомление об несанкционированном подключении.

- Быстрая реакция: немедленно отключить удалённый доступ (отключить службу RDP или закрыть VPN), сменить пароли администраторов.

- Сбор данных: логи событий безопасности, журналы входа, сетевые логи.

- Устранение: восстановить учётные записи, применить исправления безопасности, проверить конфигурацию брандмауэра.

- Пост‑мортем: анализ причин, обновление процедур и обучение.

Матрица совместимости и миграции

- Windows 7 Professional и выше: поддержка встроенного RDP‑хоста.

- Windows Home: клиент доступен, хост ограничен — требуется обновление до Pro или сторонние решения.

- macOS / iOS / Android: клиенты Microsoft Remote Desktop доступны в App Store/Play Market.

- Linux: можно использовать rdesktop/Remmina или настроить xrdp на хосте.

Совет по миграции: если вы переходите с Home на Pro — сначала протестируйте на отдельном устройстве, проверьте политики безопасности и работу приложений.

Конфиденциальность и соответствие (GDPR и данные)

Если через удалённый доступ передаются персональные данные (PII), учитывайте требования законодательства о защите данных:

- Минимизируйте объём передаваемой информации.

- Ведите аудит доступа и храните логи в защищённом хранилище.

- Обеспечьте юридическое основание для обработки данных (согласие, контракт и т.д.).

- Шифруйте каналы передачи и, где возможно, данные в покое.

Юридические требования зависят от юрисдикции; при работе с личными данными организуйте консультацию с юристом по защите данных.

Безопасное укрепление (security hardening) — практическая сводка

- Включите брандмауэр и разрешите подключение только с доверенных адресов или через VPN.

- Отключите учетные записи без паролей и анонимный доступ.

- Включите MFA для учётных записей с правами доступа.

- Регулярно обновляйте ОС и приложения.

- Настройте логирование и автоматические уведомления о подозрительной активности.

- Используйте IPSec/VPN для защиты канала в публичных сетях.

- Ограничьте число пользователей с правами администратора.

Примеры отказа в работе (edge cases)

- Симптом: соединение разрывается через несколько минут. Возможные причины: нестабильный интернет, агрессивные политики NAT или роутер закрывает сессию.

- Симптом: клиент видит предупреждение об ошибочной аутентификации сервера. Возможная причина: изменён сертификат сервера, MITM‑атака или проблема DNS.

Как диагностировать:

- Проверьте сетевые логи и события в журнале Windows Event Viewer.

- Убедитесь, что сертификаты действительны и DNS резолв работает корректно.

Краткий глоссарий (1‑строчная дефиниция)

- RDP: протокол Remote Desktop Protocol для передачи графической сессии по сети.

- VPN: безопасный туннель для подключения к внутренним ресурсам.

- DDNS: динамический DNS — сервис, который связывает меняющийся IP с постоянным именем.

- MFA: многофакторная аутентификация — добавляет второй уровень проверки помимо пароля.

Резюме

Удалённый доступ — мощный инструмент, который экономит время и расширяет возможности работы. Однако без должного внимания к безопасности он может стать источником проблем. Настройте контроль доступа, шифрование, используйте VPN и обучите пользователей. В большинстве случаев сочетание RDC и VPN в корпоративной среде или использование защищённых сторонних решений для поддержки — оптимальный выбор.

Как вы используете удалённый доступ и беспокоила ли вас его безопасность? Поделитесь опытом.

Image Credits: Cinderella’s Using WiFi by CarbonNYC, licensed under CC BY 2.0

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента