Acronis Cyber Protect — обзор: как улучшить безопасность и резервное копирование

Важно: Acronis — это не просто антивирус. Это платформа для защиты данных и управления рабочими нагрузками. Решение требует настройки и регулярного тестирования восстановлений.

Как Acronis улучшает безопасность и резервное копирование

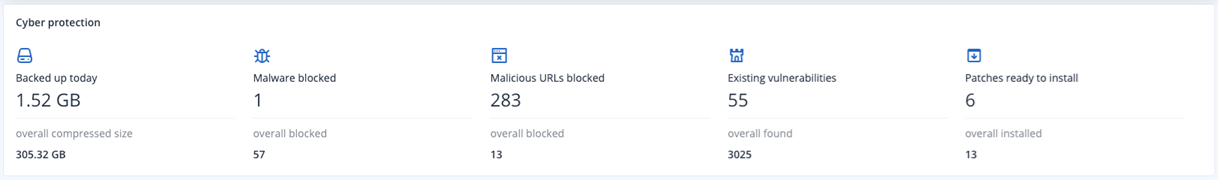

Acronis Cyber Protect сочетает несколько ключевых направлений: антималваре и антирансомварную защиту, снимки дисков и файловые резервные копии, мониторинг состояния носителей, управление патчами и централизованный менеджмент конечных точек. Благодаря этому платформа закрывает сразу несколько уровней защиты — от предотвращения угроз до быстрого восстановления.

Улучшение кибербезопасности и защита конечных точек

Acronis поставляется с расширенным модулем активной защиты — Acronis Active Protection. Это сочетание статического и поведенческого анализа, подкреплённое эвристикой и механизмами предотвращения эксплойтов.

Ключевые возможности:

- Многоуровневый антивирус и антималваре на основе сигнатур и поведенческих правил.

- Защита от вымогателей и предотвращение криптоджекинга.

- Фильтрация URL и контроль доступа к вредоносным ресурсам.

- Глобальный мониторинг угроз и умные оповещения.

- Оценка уязвимостей и предотвращение эксплойтов.

- Защита инструментов совместной работы (например, обмена файлами).

Acronis анализирует поведение процессов и блокирует подозрительную активность до того, как вредоносный код получит доступ к файловой системе.

Резервное копирование и защита данных

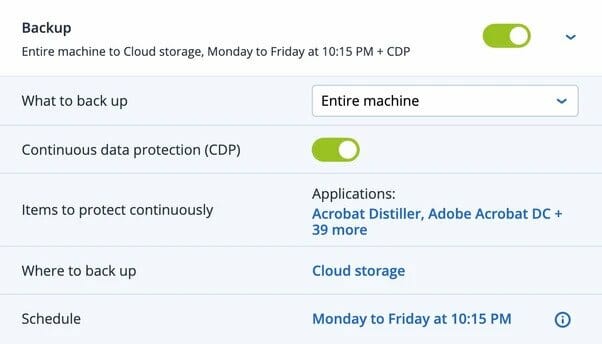

Резервное копирование в Acronis построено как на файловом уровне, так и на уровне образов дисков. Образы позволяют восстановить систему на новое оборудование без проблем совместимости.

Особенности резервного копирования:

- Файловые и образные бэкапы, удобный планировщик.

- Гибкое хранение: локально, на сетевые хранилища или в облако Acronis.

- Непрерывная защита данных (CDP) — фиксируются изменения в реальном времени.

- Антивирусное сканирование резервных копий, чтобы не сохранять зараженные файлы.

- Acronis Universal Restore — восстановление на несовместимое железо.

- Acronis Instant Restore — быстрое поднятие виртуальной машины из бэкапа.

- Мониторинг состояния дисков и оповещения о деградации носителя.

- Инструменты для миграции «любой-куда» (any-to-any).

- Forensic сбор данных для расследований.

- Поддержка ленточных библиотек, мультипоточность для резервного копирования на ленты.

Acronis позволяет привязать правила белых списков приложений к содержимому резервных копий. Это снижает риск восстановления компрометации из бэкапа.

Защита конечных точек и управление патчами

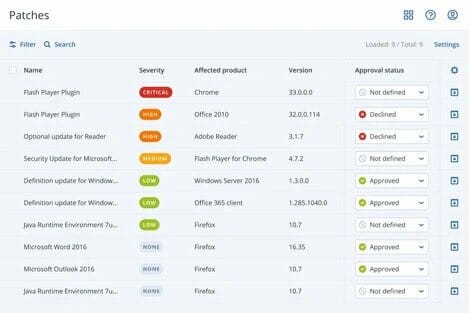

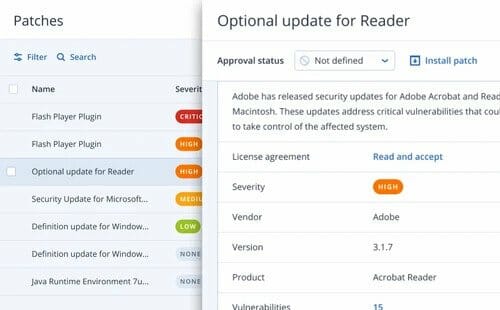

Acronis даёт центральную видимость всей сети. Это включает автоматическое обнаружение устройств, удалённую установку агента и управление обновлениями.

Ключевые функции управления конечными точками:

- Поддержка официальных обновлений Microsoft и сторонних вендоров.

- Гибкая сегментация обновлений: какие устройства, когда и какие патчи.

- Fail-safe механизмы: автоматические снимки перед обновлением для отката при ошибке.

- Управление Windows Defender или Microsoft Security Essentials из консоли.

- Удалённое управление, удалённая помощь и удалённое стирание мобильных устройств.

- Централизованные отчёты и мониторинг работоспособности.

Когда Acronis подходит, а когда стоит рассмотреть альтернативы

Преимущества:

- Комплексный набор функций в одном продукте. Это уменьшает число интеграций.

- Быстрое восстановление систем благодаря image‑резервным копиям.

- Централизованный контроль и отчётность.

Ограничения и сценарии, где стоит думать об альтернативе:

- Очень крупные корпоративные среды с уникальными требованиями к интеграции могут предпочесть точечные best‑of‑breed решения по безопасности и бэкапу.

- Требования к локальной обработке данных в строго регулируемых отраслях могут потребовать дополнительной архитектуры хранения и контроля доступа.

- Если политика лицензирования или стоимость облачных хранений не подходят бюджету, следует сравнить TCO.

Быстрая методология внедрения (шаги)

- Оценка среды: инвентаризация серверов, рабочих станций и приложений.

- Пилотная установка: 10–50 устройств в сегменте с разными ОС.

- Настройка политик защиты и расписания бэкапов.

- Настройка патч-менеджмента и тестирования отката.

- Проведение тестового восстановления для ключевых систем.

- Пошаговое развёртывание по отделам.

- Регулярные тесты восстановления и проверка целостности бэкапов.

Роли и чек-листы при внедрении

Руководитель проекта:

- Согласовать цель защиты и критерии приёмки.

- Утвердить бюджет и сроки.

- Координировать тестирование восстановления.

Администратор безопасности:

- Настроить политики антивируса и фильтрации URL.

- Настроить мониторинг и оповещения.

- Проводить регулярные отчёты по инцидентам.

Инженер по резервному копированию:

- Настроить образное и файловое резервное копирование.

- Проверить совместимость Universal Restore.

- Запланировать и провести тесты восстановления.

Операторы пользователей:

- Составить списки критичных данных и прерогатив доступа.

- Проверять уведомления о состоянии резервных копий.

Критерии приёмки

- 95% критичных серверов имеют рабочие бэкапы и прошли тестовое восстановление.

- Антивирусное сканирование развернуто и активны политики предотвращения рансомваре.

- Патч-менеджмент обновляет не менее 90% устройств по расписанию или документирует отклонения.

- Время восстановления для ключевого сервиса отвечает целевым SLA.

Матрица рисков и меры реагирования

- Риск: Ошибка патча приводит к простоям. Мера: обязательный автоматический снимок перед установкой и план отката.

- Риск: Бэкапы содержат заражённые файлы. Мера: включить сканирование бэков антималваре и сегментацию хранилищ.

- Риск: Потеря доступа к облачному хранилищу. Мера: гибридный подход — локальные + облачные копии.

Decision tree для выбора конфигурации

flowchart TD

A[Оцените размер среды] --> B{Меньше 100 узлов?}

B -- Да --> C[Малый бизнес: стандартные политики]

B -- Нет --> D{Есть ли строгие требования к данным?}

D -- Да --> E[Гибридная архитектура, изоляция хранений]

D -- Нет --> F[Централизованное управление, облачные бэкапы]

C --> G[Развернуть агент и настроить CDP]

E --> G

F --> G

G --> H[Тестовое восстановление и отладка]Тесты приёмки и контрольные случаи

- Восстановление полного образа сервера на новую машину.

- Восстановление отдельного файла из резервной копии.

- Проверка отката после неудачного патча.

- Симуляция атаки рансомваре и проверка срабатывания Active Protection.

Советы по безопасности и соответствию

- Регулярно обновляйте сигнатуры и движки антивируса.

- Ограничьте права восстановления к узкому кругу администраторов.

- Шифруйте резервные копии при передаче и хранении.

- Ведите аудит доступа к резервным копиям и изменениям политик.

Совместимость и миграция

Acronis поддерживает более 20 платформ, включая Windows, Linux, виртуальные окружения и облака. Для миграции используйте Any-to-any миграцию и заранее тестируйте Universal Restore для целевых конфигураций.

Частые вопросы

Q: Подойдёт ли Acronis для малого бизнеса?

A: Да. Для малого бизнеса важен быстрый разворот и единое решение для безопасности и бэкапа. Acronis закрывает обе потребности.

Q: Требуется ли отдельное оборудование для хранения?

A: Нет, можно использовать существующие NAS, сетевые хранилища или облако Acronis. Для критичных данных рекомендуется гибридный подход.

Короткая сводка

- Acronis Cyber Protect объединяет защиту от угроз и резервное копирование.

- Решение сокращает время восстановления и повышает устойчивость к атакам.

- Внедрение требует пилотного этапа, тестов восстановления и постоянного мониторинга.

Ключевые выводы

- Интегрированная платформа упрощает операции.

- Тестирование восстановления — обязательный этап внедрения.

- Комбинация локальных и облачных копий повышает надёжность.

Если вы планируете покупку, начните с пилота и проверьте сценарии восстановления до перехода на полномасштабное внедрение. Оставьте отзыв после тестирования, чтобы сообщить о реальном опыте использования.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента