Сброс настроек групповой политики в Windows

Групповая политика в Windows (Local Group Policy) — это встроенный инструмент в Windows 10 и 11 Professional, Enterprise и Education для управления расширенными правами, доступом к программам и поведением интерфейса у других пользователей. Иногда нужно отменить сделанные ранее изменения и вернуть систему к состоянию по умолчанию. Ниже — подробная инструкция, рекомендации по безопасности, варианты восстановления и проверок.

Важно: перед внесением изменений создайте резервную копию. Неправильный сброс может повлиять на поведение системы.

Оглавление

- Сброс отдельных параметров групповой политики

- Массовый сброс настроек групповой политики

- Сброс локальной политики безопасности через Windows Terminal

- Контрольные списки, восстановление и тестирование

- Часто задаваемые вопросы

1. Сброс отдельных параметров групповой политики

Если вы внесли небольшое количество изменений, удобнее вернуть параметры по одному через Редактор локальной групповой политики.

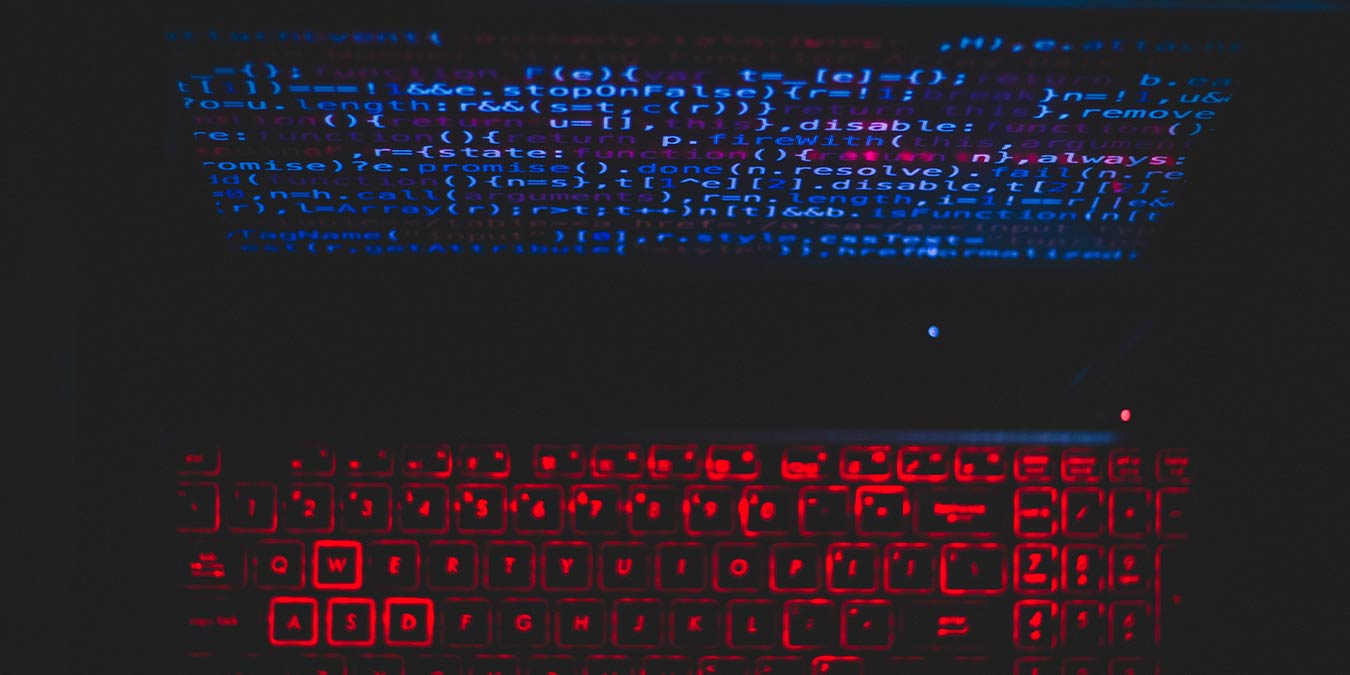

Щёлкните правой кнопкой по меню «Пуск» и выберите «Выполнить».

Введите

gpedit.mscи нажмите «OK», чтобы открыть Редактор локальной групповой политики.

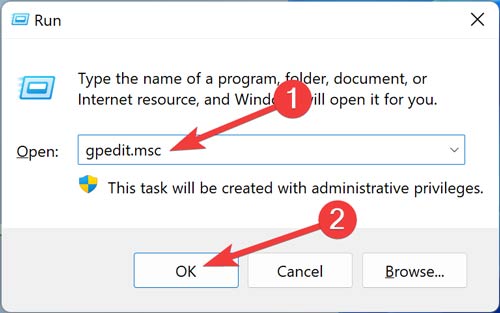

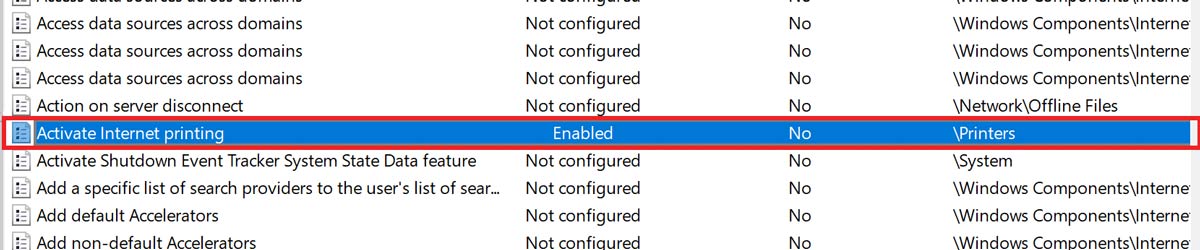

- В левой части окна раскройте раздел «Local Computer Policy» (Локальная компьютерная политика) → «Computer Configuration» → «Administrative Templates» → выберите «All Settings» (Все параметры).

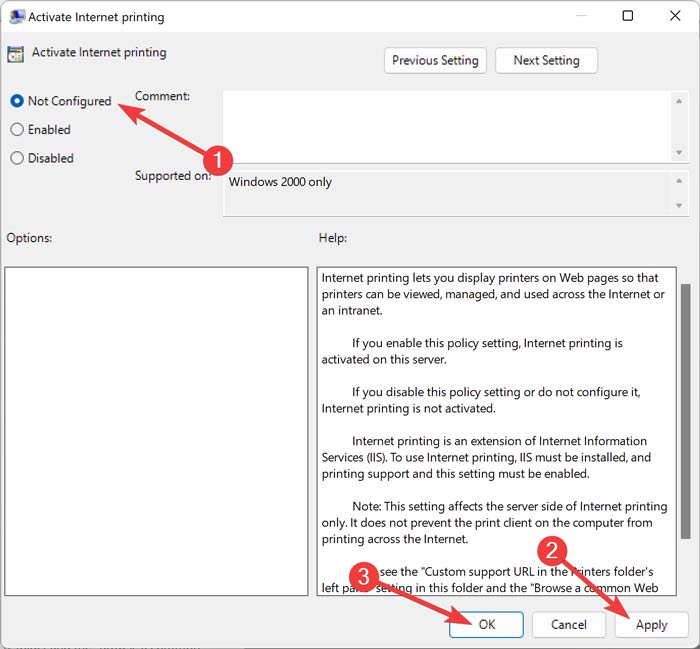

- Найдите нужную групповую политику и дважды щёлкните её, чтобы открыть.

- Установите переключатель в положение «Not Configured» (Не настроено), затем нажмите «Apply», затем «OK».

- Перезагрузите компьютер, чтобы изменения вступили в силу.

- Повторите те же шаги для других политик по необходимости.

Совет: если нужно получить доступ к BIOS, используйте официальную инструкцию производителя — обычно это клавиши F2, Delete или специальная запись в параметрах восстановления.

2. Массовый сброс настроек групповой политики

Когда изменений много или вы не уверены, какие ключи были изменены, проще удалить каталоги, где Windows хранит локальные настройки групповой политики. Это вернёт значения по умолчанию для локальных политик. Для этого потребуются права администратора.

Перед началом — обязательно сделайте резервную копию. Пример резервного копирования с помощью PowerShell:

# Создать папку для бекапа

$backupDir = "C:\GPO-Backup-$(Get-Date -Format yyyyMMdd-HHmmss)"

New-Item -Path $backupDir -ItemType Directory -Force

# Скопировать текущие каталоги политик

Copy-Item -Path "$env:windir\System32\GroupPolicy" -Destination $backupDir -Recurse -Force

Copy-Item -Path "$env:windir\System32\GroupPolicyUsers" -Destination $backupDir -Recurse -ForceЩёлкните правой кнопкой по меню «Пуск» и откройте «Windows Terminal (Admin)».

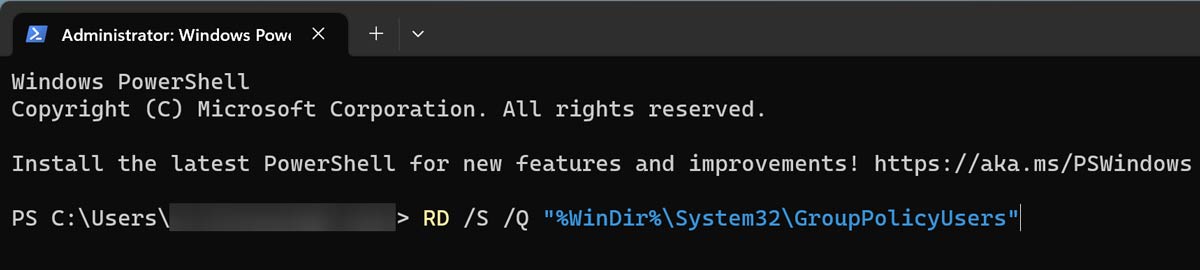

Выполните в PowerShell следующую команду, чтобы удалить каталог GroupPolicyUsers:

RD/S /Q "%WinDir%\System32\GroupPolicyUsers"

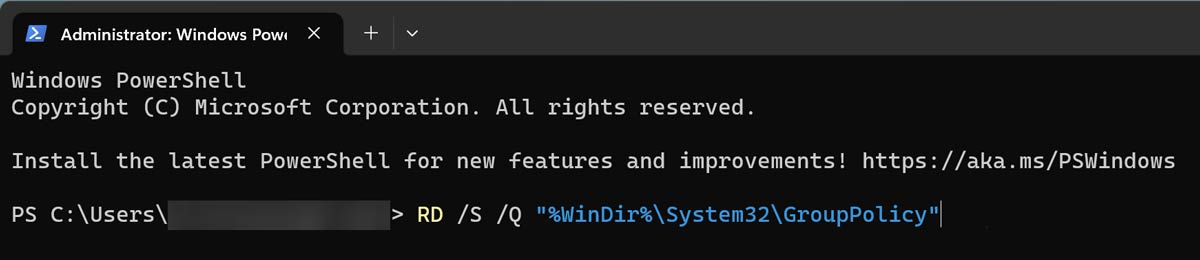

- Затем выполните удаление основного каталога политик:

RD/S /Q "%WinDir%\System32\GroupPolicy"

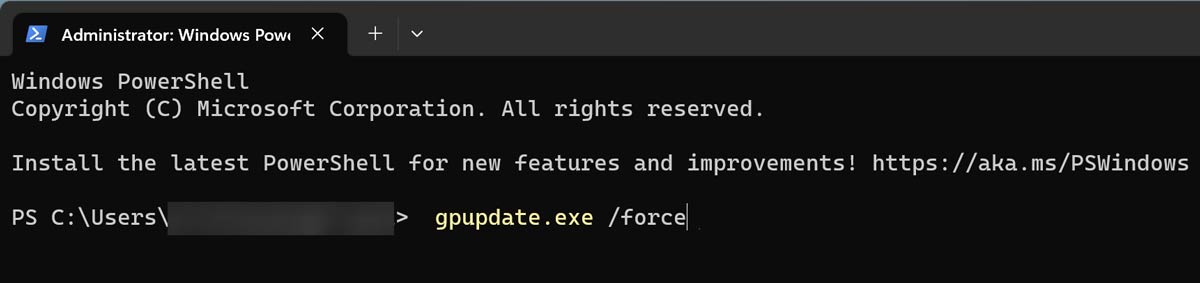

- Завершите операцию обновлением политик:

gpupdate.exe /force

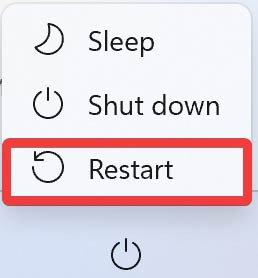

- Перезагрузите компьютер для применения изменений.

Если вы сделали резервную копию и хотите откатиться назад, скопируйте каталоги из бэкапа обратно в %WinDir%\System32 и выполните gpupdate /force.

Альтернативный пакетный подход

Если вы предпочитаете PowerShell-скрипт с проверками и логированием, используйте шаблонный скрипт:

# Пример: безопасный массовый сброс политик

$gp = "$env:windir\System32\GroupPolicy"

$gpu = "$env:windir\System32\GroupPolicyUsers"

if (Test-Path $gp) {

Rename-Item -Path $gp -NewName "$($gp)-backup-$(Get-Date -Format yyyyMMddHHmmss)" -Force

}

if (Test-Path $gpu) {

Rename-Item -Path $gpu -NewName "$($gpu)-backup-$(Get-Date -Format yyyyMMddHHmmss)" -Force

}

gpupdate.exe /forceЭтот метод переименовывает каталоги вместо немедленного удаления, что облегчает восстановление.

3. Сброс локальной политики безопасности через Windows Terminal

Локальная политика безопасности (Local Security Policy) хранится отдельно и имеет собственные настройки, которые полезно восстановить, если наблюдаются проблемы с правами, учётными записями или политиками аудита.

Откройте «Windows Terminal (Admin)».

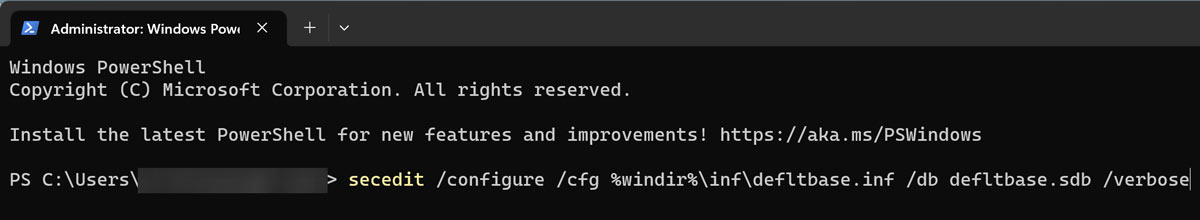

Выполните команду для применения стандартного шаблона безопасности:

secedit /configure /cfg %windir%\inf\defltbase.inf /db defltbase.sdb /verbose

- Перезагрузите компьютер, чтобы изменения вступили в силу.

Важно: secedit выполняет изменения в базе безопасности. Если вы используете сторонние решения управления безопасностью (например, корпоративные политики), согласуйте действия с корпоративным администратором.

Контрольные списки и роли

Ниже — компактные чек-листы для разных ролей. Используйте их как SOP (standard operating procedure).

Администратор — перед выполнением сброса

- Сделать полный бэкап папок %WinDir%\System32\GroupPolicy и GroupPolicyUsers.

- Экспортировать важные настройки в текстовый файл (копия настроек или снимок экрана).

- Проверить наличие административных прав (Windows Terminal (Admin)).

- Уведомить пользователей о возможной перезагрузке.

Администратор — при массовом сбросе

- Переименовать или скопировать каталоги, прежде чем удалять.

- Выполнить gpupdate.exe /force и перезагрузку.

- Проверить журнал событий (Event Viewer) на наличие ошибок.

Обычный пользователь — что сделать, если что-то сломалось

- Связаться с администратором и предоставить скриншоты ошибок.

- Если есть локальная учётная запись администратора — попросить временно войти под ней.

- Не устанавливать сторонние «фиксеры» без подтверждения администратора.

Проверки, тесты и критерии приёмки

Критерии приёмки после сброса групповой политики:

- Все ранее применённые ограничения интерфейса исчезли (проверить на тестовой учетной записи).

- Центр обновлений и другие системные компоненты работают как ожидалось.

- Нет ошибок в журнале событий, связанных с политиками (Event ID, связанные с GroupPolicy).

- Если был сброшен secedit — политики безопасности соответствуют требованиям организации.

Тестовые сценарии:

- Локальная учётная запись: вход, запуск приложений, проверка доступа к сетевым ресурсам.

- Политики запуска приложений: убедиться, что запрещённые ранее приложения больше не блокируются (если это ожидается).

- Проверка параметров рабочего стола: скрытые ярлыки/панели возвращены в стандартное состояние.

Возможные проблемы и когда этот метод не сработает

Если компьютер находится под управлением доменных групповых политик (GPO) из Active Directory — локальный сброс будет перезаписан при обновлении групповой политики с контроллера домена. В таких случаях изменения нужно вносить на уровне домена.

Вредоносное ПО могло повредить системные компоненты. Сброс политик не исправит повреждённые исполняемые файлы — проведите полное сканирование антивирусом.

Отсутствие gpedit.msc: в редакциях Windows Home локальный редактор групповой политики по умолчанию недоступен. Можно использовать реестр или установить поддержку gpedit сторонними методами (рискованно) — предпочтительнее обновиться до Pro или использовать реестр напрямую.

Безопасность и конфиденциальность

- Не используйте непроверённые сторонние утилиты для «восстановления» gpedit.msc или автоматического сброса политик.

- Резервные копии, содержащие политики, могут включать пути к ресурсам и имена учётных записей. Храните бэкапы в защищённом месте.

- Если вы администрируете компьютеры в ЕС, учитывайте требования локальной политики безопасности и GDPR при хранении логов пользователей.

Быстрые подсказки и шпаргалка

Факты и ключевые команды:

- Локальный редактор:

gpedit.msc - Удаление папок политики:

RD /S /Q "%WinDir%\System32\GroupPolicy"иRD /S /Q "%WinDir%\System32\GroupPolicyUsers" - Принудительное обновление политик:

gpupdate.exe /force - Сброс локальной политики безопасности:

secedit /configure /cfg %windir%\inf\defltbase.inf /db defltbase.sdb /verbose - Рекомендуется перезагрузка после каждого полного сброса

Mermaid-диаграмма с решением (вставьте в поддерживаемую Markdown среду, если требуется визуализация):

flowchart TD

A[Проблема с политиками] --> B{Известны изменённые параметры?}

B -- Да --> C[Сбросить отдельные параметры через gpedit.msc]

B -- Нет --> D[Сделать бэкап и выполнить массовый сброс]

D --> E[gpupdate.exe /force]

C --> E

E --> F{Сбрасывались политики безопасности?}

F -- Да --> G[Выполнить secedit]

F -- Нет --> H[Проверка и тестирование]

G --> HЧасто задаваемые вопросы

Как вручную обновить групповую политику?

Введите gpupdate.exe /force в командной строке с правами администратора, нажмите Enter, затем перезагрузите компьютер для полного применения изменений.

Почему возникает ошибка “gpedit.msc not found”?

Причины:

- Вы используете Windows Home (в этой редакции gpedit.msc отсутствует).

- Локальная политика была повреждена или удалена.

- Вредоносное ПО или некорректно работающая сторонняя утилита могли удалить или повредить файл.

Рекомендации:

- Проверьте, какая редакция Windows установлена.

- Сканируйте систему антивирусом.

- Восстановите систему из резервной копии, если она есть.

Как принудительно заставить Windows применить групповую политику?

Запустите gpupdate.exe /force. Если устройство подключено к домену, изменения могут быть перезаписаны серверной политикой при следующем обновлении GPO.

Итог и рекомендации

- Всегда делайте резервные копии перед массовыми изменениями.

- Для единичных корректировок используйте gpedit.msc и устанавливайте «Not Configured». Для множественных неизвестных правок удаляйте каталоги политик (только при наличии резервной копии).

- После сброса выполните gpupdate.exe /force и перезагрузку.

- Если компьютер управляется доменом — изменения должны выполняться на уровне контроллера домена.

Кредит изображений: Pexels. Все скриншоты были сделаны Farhad Pashaei.

Похожие материалы

Скрыть и переставить экраны на iPad

Отключить звук клавиатуры на Android и iPhone

Ошибка Code 43 USB в Windows 10 — как исправить

Fitbit Sleep Profile — как получить и использовать

Временные номера: Burner, бесплатный SMS и Google Voice