Как защитить RDP от RDStealer и обнаружить кражу данных

Краткое введение

В июне 2023 года исследователи Bitdefender Labs обнаружили вредоносную программу RDStealer, которая действует с 2022 года и целится в системы с включёнными удалёнными подключениями. Если вы используете Remote Desktop Protocol (RDP), важно понять, была ли система скомпрометирована и какие шаги предпринять.

Что такое RDStealer? Попадал ли я под прицел?

RDStealer — набор вредоносных компонентов, основная цель которого — кража учётных данных и конфиденциальных файлов через заражение RDP-сервера и мониторинг подключений. В комплекте часто появляется backdoor Logutil, который обеспечивает устойчивый доступ через клиентскую установку RDStealer.

Коротко по механике работы:

- После установки RDStealer отслеживает поступающие RDP-подключения и проверяет, включена ли переадресация дисков клиента (Client Drive Mapping, CDM).

- При активной CDM зловред сканирует подключённый клиент и ищет ценные файлы: базы паролей KeePass, сохранённые пароли браузеров, SSH-ключи, а также собирает нажатия клавиш и буфер обмена.

- Вредонос может размещать файлы в системных и программах-папках, которые часто исключаются из полного антивирусного сканирования, что усложняет обнаружение.

RDStealer может работать и со стороны сервера, и со стороны клиента. При инфицировании сети зловред создаёт файлы в папках вроде “%WinDir%\System32” и “%PROGRAM-FILES%”, которые зачастую не просматриваются при неполной конфигурации сканера.

Исходные векторы распространения включают не только RDP/CDM, но и вредоносные веб-рекламы, вложения в письмах и фишинговые кампании. Группа, стоящая за RDStealer, демонстрирует высокий уровень подготовки, поэтому возможно появление новых векторов и модификаций.

Важно: если вы пользуетесь RDP в любой форме, разумно считать, что риск компрометации присутствует до тех пор, пока вы не проверите систему и не примените улучшенные меры защиты.

Индикаторы компрометации и на что обратить внимание

Ниже — признаки, которые могут указывать на присутствие RDStealer или похожих инструментов:

- Неожиданные файлы или процессы в системных папках.

- Изменения в конфигурации RDP, включённая клиентская переадресация диска без явной причины.

- Подозрительная сетьвая активность к доменам с именами, похожими на легитимные (включая зашифрованные или имитирующие Dell домены, например dell-a[.]ntp-update[.]com).

- Пользователи жалуются на утечку паролей, несанкционированные доступы или исчезновение ключей SSH.

- Антивирусные логи с обнаружениями «backdoor» или «stealer», особенно тогда, когда сканирование исключало каталоги целиком.

Признаки не всегда очевидны — злоумышленники прячут компоненты в папках, часто исключаемых из сканирования, поэтому важен полный аудит.

Быстрая проверка — что сделать немедленно

- Отключите ненужные RDP-сессии и запретите внешние подключения до завершения проверки.

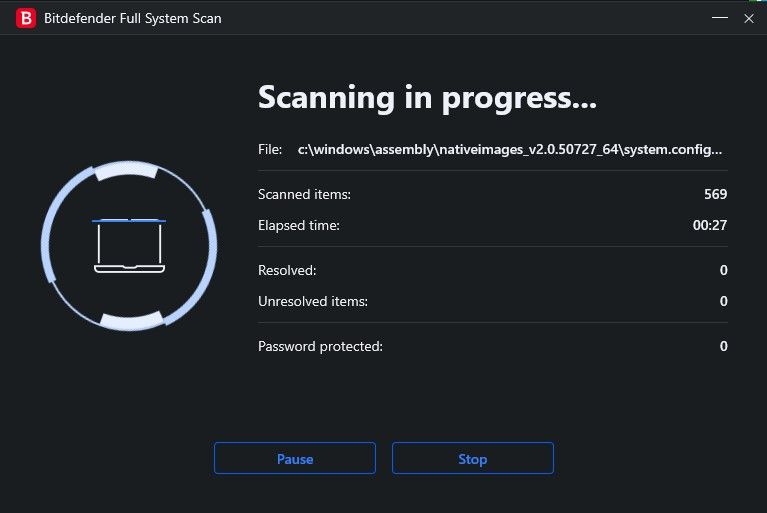

- На сервере и клиентах выполните полное антивирусное сканирование без широких исключений. Убедитесь, что в настройках исключены только конкретные безопасные файлы, а не целые системные каталоги.

- Проверьте наличие неизвестных пользователей и учётных записей с правами администратора.

- Просмотрите логи RDP-сессий и событий безопасности Windows на предмет подозрительной активности.

- Смените пароли и отзовите/пересоздайте ключи доступа, которые могли быть скомпрометированы.

Пошаговый план удаления и реагирования — playbook

Ниже — практическая процедура для ИТ‑администраторов и команд реагирования.

Подготовка

- Сделайте резервную копию критичных данных в офлайн-режиме.

- Уведомьте заинтересованные стороны и запустите процесс инцидент-реагирования.

Идентификация и изоляция

- Изолируйте подозрительные хосты от сети.

- Отключите RDP на изолированных узлах.

Сканирование и очистка

Обновите антивирусные сигнатуры и выполните полное сканирование без исключений родительских каталогов.

Проверьте перечисленные вендором каталоги, в том числе:

%WinDir%\System32\%WinDir%\System32\wbem%WinDir%\security\database%PROGRAM_FILES%\f-secure\psb\diagnostics%PROGRAM_FILES_x86%\dell\commandupdate\%PROGRAM_FILES%\dell\md storage software\md configuration utility\

Если обнаружены подозрительные файлы, документируйте их, снимите хэши и отправьте на анализ в специализированную лабораторию.

Устранение устойчивого доступа

- Удалите или переустановите компоненты Logutil/Logutil-эквиваленты.

- Проверьте автозапуск, задачи планировщика, новые службы и драйверы.

Восстановление

- После очистки и повторной проверки верните хосты в рабочую сеть поэтапно.

- Смените все креденшалы, секреты, SSH-ключи и токены, которые могли быть скомпрометированы.

Постинцидентный анализ

- Проведите ретроспективу, обновите политики и исключения антивируса, чтобы предотвратить повторения.

Важно: если у вас нет внутренней экспертизы, подключите поставщика MDR/инцидент-реагирования и обменяйтесь артефактами для анализа.

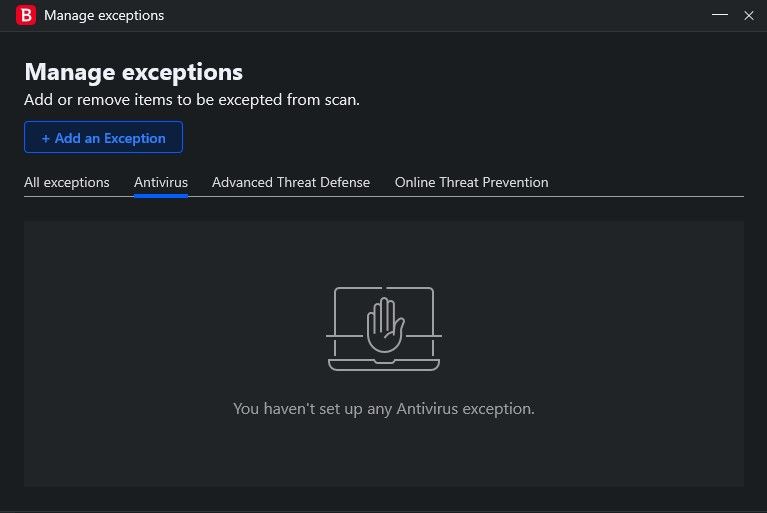

Как корректно настроить антивирус и исключения

RDStealer эксплуатирует привычку администраторов исключать целые каталоги из сканирования. Рекомендации:

- Никогда не исключайте родительские системные каталоги целиком. Исключайте только строго определённые файлы, которые документированы в политике производителя.

- Используйте список исключений по хэшу или по отдельным файлам, а не по папкам.

- Поддерживайте актуальность антивирусных баз и проверяйте журналы сканирования регулярно.

Пример хорошей практики исключений:

- Разрешать исключение только для конкретного файла

C:\Program Files\Vendor\app\licensed_component.dll, а не дляC:\Program Files\Vendor\. - Автоматизировать аудит исключений и требовать одобрение по изменению списка.

Лучшие практики защиты RDP

- Включите многофакторную аутентификацию для всех RDP-подключений.

- Используйте Network Level Authentication (NLA), чтобы снизить риск удалённых атак.

- По возможности разворачивайте доступ к RDP через VPN или Zero Trust шлюзы.

- Ограничивайте доступ по IP, применяйте брандмауэр и мониторинг аномалий.

- Регулярно обновляйте систему и ПО, особенно компоненты производителя (например, Dell Command Update).

Шифрование и резервное копирование

Зашифруйте критичные файлы и храните резервные копии в безопасном, изолированном хранилище. Даже если злоумышленник похитит файлы, сильное шифрование делает работу с украденными данными трудоёмкой.

Dell‑фокус и поддельные домены

Отмечено, что RDStealer часто ориентирован на системы Dell. Зловред маскируется в каталогах вроде «Program Files\Dell\CommandUpdate» и использует C2-домены с видом, похожим на легитимные, например dell-a[.]ntp-update[.]com. Проверьте все компоненты Dell на предмет неподписанных или изменённых файлов и обновите их из официальных репозиториев.

Альтернативные подходы и дополнительные меры

- Используйте Application Allowlisting, чтобы разрешать запуск только доверенных исполняемых файлов.

- Внедрите EDR‑решение для детектирования аномалий в поведении процессов.

- Применяйте сегментацию сети: сервисы RDP должны работать в отдельном сегменте с минимально необходимыми правами.

- Для крайне ценных активов рассмотрите привязку RDP только к управляемым клиентам с подтверждённым ПО и конфигурацией.

Модель зрелости защиты RDP

Уровни:

- Уровень 0 — нет контроля RDP, открытые внешние подключения.

- Уровень 1 — ограничения по IP и базовый брандмауэр.

- Уровень 2 — NLA, обновления и антивирус.

- Уровень 3 — MFA, VPN/Zero Trust, EDR, мониторинг логов.

- Уровень 4 — автоматизированный инцидент-реагинг, allowlisting, регулярные аудиты.

Цель — минимум уровень 3 для сервисов с конфиденциальными данными.

Ментальные модели и эвристики

- Правило меньших исключений: чем меньше вы исключаете из сканирования, тем лучше.

- Переадресация дисков — контрольный маркер риска: отключайте CDM, если не нужна.

- Assume breach — действуйте так, будто компрометация возможна; это ускоряет контролируемые действия.

Роль‑ориентированные чеклисты

Для системного администратора:

- Проверить политики антивируса и исключения.

- Отключить CDM при ненадобности.

- Настроить MFA и NLA.

- Собрать логи RDP и сетевые логи.

Для пользователя:

- Не включать переадресацию диска без необходимости.

- Хранить секреты в зашифрованных менеджерах паролей.

- Сообщать о любых подозрительных уведомлениях об активности аккаунта.

Для менеджера безопасности:

- Обеспечить наличие плана реагирования.

- Координировать резервное копирование и обучение сотрудников.

- Организовать регулярные аудиты и тесты на проникновение.

Decision tree для первичных действий

flowchart TD

A[Обнаружена подозрительная активность] --> B{RDP используется?}

B -- Да --> C[Отключить внешние RDP-подключения]

B -- Нет --> D[Проверить другие векторы распространения]

C --> E[Полное сканирование без исключений]

E --> F{Обнаружены угрозы?}

F -- Да --> G[Изолировать хост, собрать артефакты, удалить]

F -- Нет --> H[Мониторинг, смена паролей, аудит исключений]Критерии приёмки

После очистки и восстановления система считается безопасной, если:

- Завершено полное сканирование без исключений и нет обнаружений.

- Пересозданы и заменены все возможные компрометированные креденшалы.

- Включены MFA и NLA для всех RDP-аккаунтов.

- Отсутствуют неизвестные службы, автозапуск или неизвестные пользователи.

- Проведён постинцидентный анализ и обновлены политики исключений.

Когда предложенные меры могут не сработать

- Если злоумышленник получил доступ к защищённым резервным копиям или ключам шифрования.

- При наличии нулевого дня в компонентах управления (например, если уязвимость в Dell Command Update даёт удалённый доступ).

- Если администрация ранее применила слишком широкие исключения, и вредонос глубоко скрыт.

В этих случаях нужна помощь внешних экспертов и глубокий форензик.

Краткая памятка — что сделать прямо сейчас

- Отключите публичный доступ к RDP.

- Выполните полное сканирование с обновлёнными базами.

- Включите MFA и NLA.

- Отключите переадресацию дисков клиентов, если она не нужна.

- Обновите ПО Dell и другие компоненты, проверьте целостность их файлов.

Вывод

RDStealer — пример современных «stealer»-семейств, которые используют привычные сервисы удалённого доступа и слабые практики администрирования для кражи данных. Комплексная защита сочетает технические меры — MFA, шифрование, корректная настройка антивируса и EDR — с операционными практиками: аудит исключений, сегментация и регулярные проверки. Примите предположение о возможной компрометации и действуйте последовательно: изоляция, сканирование, очистка, восстановление и улучшение политики безопасности.

Важно: поддерживайте связь с поставщиками антивируса и, при необходимости, привлекайте внешних ответчиков инцидентов для серьёзных случаев.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента