Fail2ban: как защитить Linux от брутфорс‑атак

Что такое Fail2ban?

Fail2ban — это открытое программное обеспечение для защиты серверов и рабочих станций от подозрительной активности и брутфорс‑атак. Простой определяющий принцип: Fail2ban постоянно сканирует журналы (логи) служб, находит шаблоны неудачных попыток входа и временно добавляет правило в брандмауэр, чтобы заблокировать исходный IP.

Коротко: Fail2ban — это динамический менеджер правил брандмауэра, основанный на логах. Он не заменяет другие меры безопасности, а дополняет их.

Короткое определение терминов:

- Брутфорс — автоматизированные попытки подборки учётных данных.

- Jail — набор правил Fail2ban для конкретной службы (фильтр + действие).

Важно: Fail2ban реагирует на сигнатуры в логах — если логирование отключено или сервис пишет логи в нестандартном формате, Fail2ban не сможет защитить систему.

Где Fail2ban работает и с чем совместим

Fail2ban поддерживает большинство удалённых служб: SSH (sshd), FTP, SMTP, HTTP (включая прокси и веб‑приложения) — при наличии подходящих фильтров. Backend для применения блокировок может быть iptables, nftables, firewalld и т. п.; проверьте конфигурацию вашего дистрибутива.

Установка Fail2ban на Linux

На большинстве популярных дистрибутивов Fail2ban доступен в репозиториях. Примеры команд установки:

На Arch Linux и производных:

sudo pacman -S fail2ban На Ubuntu и Debian:

sudo apt install fail2banНа Fedora и RHEL:

sudo dnf install fail2banПосле установки включите и запустите сервис:

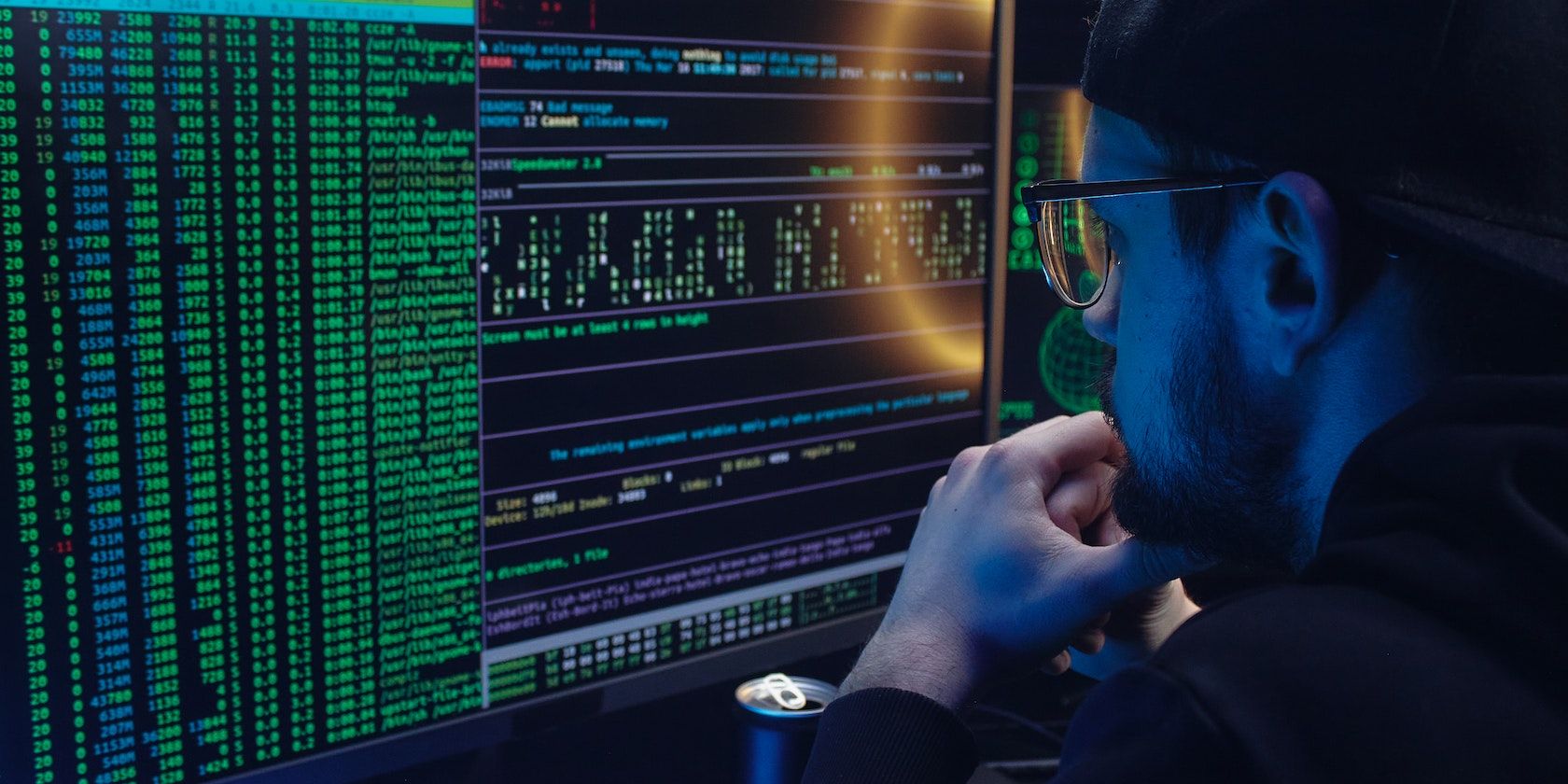

sudo systemctl enable fail2ban.service

sudo systemctl start fail2ban

sudo systemctl status fail2ban

Если сервис не запустился, смотрите логи:

sudo journalctl -u fail2banБазовая настройка Fail2ban

Главный конфигурационный файл — /etc/fail2ban/jail.conf. Не редактируйте этот файл напрямую: он перезаписывается при обновлениях. Скопируйте его в jail.local и правьте уже этот файл:

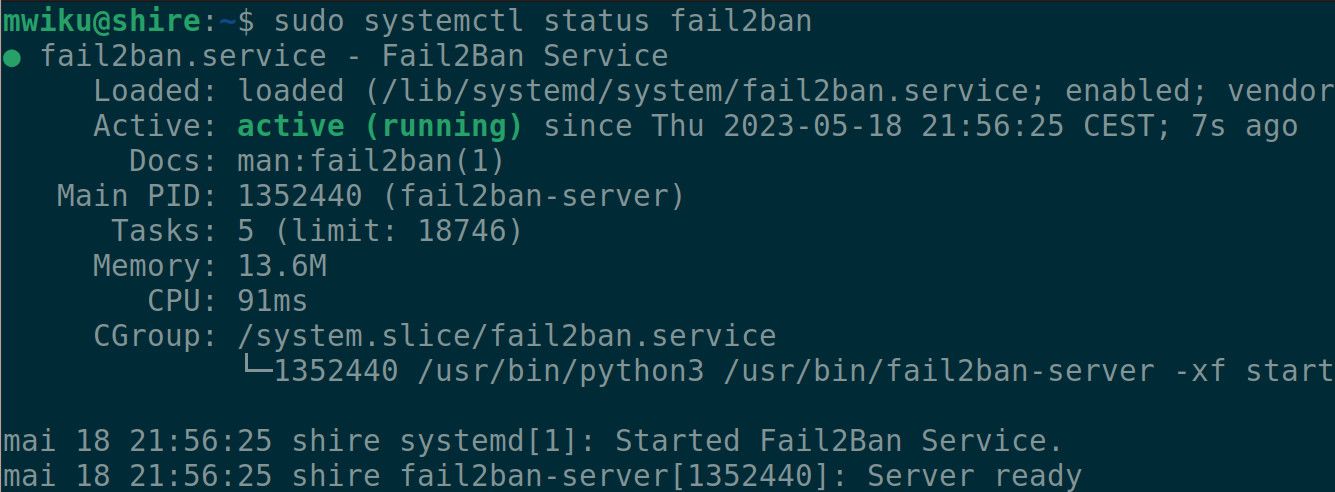

cd /etc/fail2ban && cp jail.conf jail.localОткройте /etc/fail2ban/jail.local в любимом редакторе и настройте ключевые параметры:

- ignoreip — список IP или подсетей, которые должны быть исключены из блокировок (например, IP администратора, мониторинга).

- bantime — на сколько блокируется IP; можно указать секунды, минуты или часы (например, 5m для 5 минут).

- maxretry — число неудачных попыток до бана (например, 2 для теста).

Пример минимального файла jail.local:

[DEFAULT]

ignoreip = 127.0.0.1/8 ::1 192.0.2.10

bantime = 5m

maxretry = 2

[sshd]

enabled = true

port = ssh

filter = sshd

logpath = /var/log/auth.log

После изменения конфигурации перезапустите сервис:

sudo systemctl restart fail2banИли перечитайте конфигурацию без перезапуска:

sudo fail2ban-client reloadПроверка статуса:

sudo fail2ban-client status

sudo fail2ban-client status sshdРазблокировка IP:

sudo fail2ban-client set sshd unbanip 203.0.113.45Тестирование фильтров с помощью fail2ban-regex:

sudo fail2ban-regex /var/log/auth.log /etc/fail2ban/filter.d/sshd.confТестирование конфигурации и критерии приёмки

- Попробуйте при входе по SSH навести 2 неправильных пароля (если maxretry=2). IP должен быть заблокирован.

- Выполните команду fail2ban-client status sshd и убедитесь, что IP отображается в списке заблокированных.

- Убедитесь, что логирование сервиса (sshd) содержит записи, которые совпадают с фильтром (например, записи о failed password).

Критерии приёмки:

- Система блокирует IP после заданного числа неудачных попыток.

- IP остаётся заблокированным на значение bantime.

- Команды fail2ban-client и fail2ban-regex работают и возвращают ожидаемые результаты.

Расширенные настройки и полезные приёмы

- Бэкенд блокировок: в конфиге можно задать action и backend (iptables, nftables, firewalld). Убедитесь, что Fail2ban использует тот же брандмауэр, что и система.

- Создавайте отдельные файлы в /etc/fail2ban/jail.d/ для управления правилами по сервисам — так удобнее поддерживать и версионировать конфигурации.

- Логируйте действия Fail2ban и интегрируйте уведомления (email или syslog) для оповещений о массовых атаках.

Пример action, отправляющего email (сокращённо):

action = %(action_mwl)sКогда Fail2ban не сработает (ограничения и ошибки)

- Сервис не пишет логи в ожидаемом формате или в вообще не пишет — Fail2ban ничего не увидит.

- Атака идёт через распределённую сеть ботнетов (много IP с одного диапазона) — локальные блокировки менее эффективны.

- Если брандмауэр уже управляется внешним инструментом (облачные security groups), локальные изменения iptables могут быть неэффективны.

- Если у вас NAT/прокси и все запросы приходят с одного IP, блокировка может повредить легитимным пользователям.

Контрмеры: использовать сетевые WAF/edge‑защиту провайдера, облачные ACL, rate‑limiting на уровне балансировщика.

Альтернативные и дополняющие подходы

- SSH по ключам и отключение паролей: в /etc/ssh/sshd_config выставьте PasswordAuthentication no и используйте только ключи.

- Ограничение входа по IP: AllowUsers/AllowGroups или tcp_wrappers.

- Rate limiting на уровне брандмауэра или балансировщика (например, nftables limit, iptables recent, cloud rate limiting).

- Использование 2FA/OTP для критичных сервисов.

Ментальные модели и эвристики

- Fail2ban — «сетевая ловушка»: он не предотвращает поиск уязвимостей, но закрывает массовые автоматические попытки.

- Мера в глубину: безопасность должна быть многослойной: сеть ↔ сервисы ↔ учётные записи ↔ мониторинг.

- Правило 80/20: 80% автоматических атак блокируются простыми правилами и базовыми настройками Fail2ban.

Роль‑ориентированные чек‑листы

Администратор системы:

- Установить и запустить Fail2ban.

- Скопировать jail.conf → jail.local.

- Настроить ignoreip, bantime, maxretry.

- Проверить backend брандмауэра.

- Настроить email‑уведомления при массовых атаках.

Сетевой инженер:

- Проверить взаимодействие Fail2ban с iptables/nftables/firewalld.

- Настроить rate limiting на пограничном устройстве.

Домашний пользователь:

- Включить SSH‑ключи и запретить вход по паролю.

- Добавить свой домашний IP в ignoreip.

Мини‑методология развёртывания (пошагово)

- Оценка: проверьте, какие сервисы доступны извне и где пишутся логи.

- Установка: установить fail2ban из репозитория.

- Локальная конфигурация: cp jail.conf jail.local; настроить DEFAULT и jails.

- Тестирование: fail2ban-regex и реальные попытки входа.

- Мониторинг: настроить оповещения и проверять логи.

- Итерация: увеличить bantime/добавить фильтры при необходимости.

Безопасная эксплуатация и жёсткая защита

Рекомендации по жёсткой защите:

- Отключите вход по паролю для SSH (PasswordAuthentication no).

- Используйте ключи SSH и ограничьте доступ по IP.

- Закройте неиспользуемые порты.

- Обновляйте пакеты и сервисы регулярно.

- Настройте централизованный сбор логов (SIEM) и кореляцию событий.

Риски и смягчения (качественная матрица):

- Риск: ложные срабатывания (админ заблокирован) → mitigation: добавить ignoreip и короткий bantime для тестирования.

- Риск: пропуск атак из-за нестандартных логов → mitigation: проверить форматы логов и использовать fail2ban‑regex.

- Риск: массовые распределённые атаки → mitigation: edge‑защита на уровне провайдера / CDN / WAF.

Частые вопросы

Q: Можно ли использовать Fail2ban на сервере с nftables? A: Да. Fail2ban поддерживает nftables через соответствующий action/backend; проверьте текущую версию fail2ban и установленные action‑скрипты.

Q: Как временно снять блокировку? A: Используйте команду fail2ban-client set

Q: Нужно ли отключать fail2ban при изменении брандмауэра? A: Нет, достаточно перезагрузить или перезагрузить конфигурацию fail2ban (fail2ban-client reload). Однако убедитесь, что backend совпадает с используемым брандмауэром.

Заключение

Fail2ban — простой и эффективный инструмент для снижения риска брутфорс‑атак. Он не заменяет полноценную стратегию безопасности, но значительно уменьшает шум от автоматических попыток взлома. Комбинируйте Fail2ban с надёжными паролями, SSH‑ключами, ограничением доступа по IP и облачными средствами защиты для многослойной безопасности.

Краткие действия для старта:

- Установите fail2ban из репозитория.

- Скопируйте jail.conf → jail.local.

- Настройте ignoreip, bantime, maxretry.

- Проверьте работу с помощью fail2ban-regex и реального теста по SSH.

Обратите внимание: Fail2ban — инструмент оперативной защиты; следите за логами и корректируйте фильтры по мере необходимости.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента