Низкоуровневое форматирование и нулевое заполнение жесткого диска

Низкоуровневое форматирование в современном понимании заменилось процедурой нулевого заполнения — полной перезаписью всех секторов диска нулями или случайными данными для невозможности восстановления. Для магнитных HDD используют утилиты производителей или универсальные инструменты типа DBAN; для SSD подходят другие методы вроде Secure Erase или аппаратного шифрования. Перед любым стиранием сделайте резервную копию и убедитесь, что стираете правильный диск.

Что это и зачем

Низкоуровневое форматирование исторически означало разметку физических дорожек и секторов на магнитном диске. На старых MFM-дисках это могло окончательно уничтожить данные на физическом носителе. Современные SATA/ATA диски проходят такую операцию на заводе и повторно не форматируются на этом уровне.

Термин, который сейчас чаще используется — нулевое заполнение. Это процесс перезаписи всех доступных секторов диска нулями или другой постоянной последовательностью. Результат: данные, которые были записаны до этого, удалены и значительно сложнее к восстановлению обычными средствами.

Краткое определение терминов

- Низкоуровневое форматирование: исторический процесс разметки физической поверхности диска.

- Нулевое заполнение: перезапись всех секторов диска однотипными данными (чаще нулями).

- Secure Erase для SSD: команда контроллера диска, приводящая к логическому удалению данных с учётом особенностей флеш-памяти.

Низкоуровневое форматирование против нулевого заполнения

- На старых дисках низкоуровневое форматирование действительно изменяло физическую разметку. Сейчас такие операции выполняются заводом-изготовителем.

- Нулевое заполнение достигает схожей цели — данные переразмечаются и перезаписываются, что затрудняет восстановление.

- Современные HDD позволяют эффективно нулевать поверхность, тогда как у SSD из-за wear leveling и кэширования перезапись не гарантирует физическое уничтожение всех копий данных.

Важно

Нулевое заполнение и низкоуровневое форматирование необратимы: после выполнения данные восстановить почти невозможно. Если вы не уверены, делайте резервную копию.

Когда имеет смысл использовать

- Перед продажей или передачей диска третьему лицу.

- При подозрении на тяжёлый вирус загрузочного сектора, который не удаляется обычным форматированием.

- При наличии регуляторных или корпоративных требований к уничтожению данных.

Не используйте нулевое заполнение если вы просто хотите переустановить ОС или освободить место — для этого достаточно обычного форматирования или удаления разделов.

Инструменты и подходы

Производители HDD обычно предлагают собственные утилиты для глубокого стирания. Это удобно использовать для дисков того же бренда.

- Seagate

- Western Digital

- Samsung — HUtil

- Hitachi — Drive Fitness Test

Универсальный инструмент для HDD

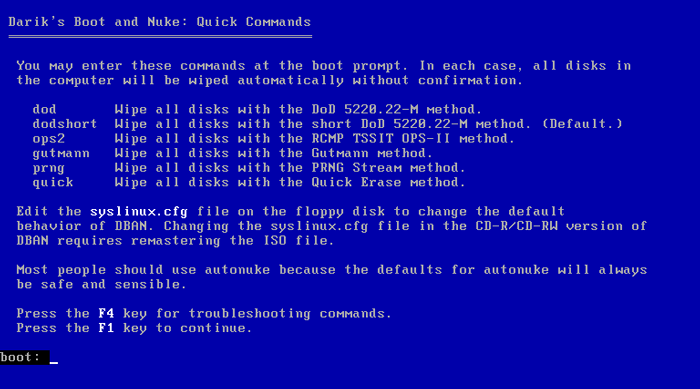

DBAN (Darik’s Boot and Nuke) — популярный инструмент для магнитных дисков. Он предлагает режимы многократной перезаписи (включая шестипроходный режим) и прост в использовании. Учтите, DBAN не предназначен для SSD.

SSD требуют другого подхода

- Встроенная команда ATA Secure Erase — безопасный метод, если контроллер и прошивка диска поддерживают её.

- Утилиты производителей SSD часто предлагают безопасное удаление или аппаратное шифрование с функцией сброса ключа (crypto-erase).

- Для критичных случаев применяется физическое уничтожение.

Пошаговая инструкция для нулевого заполнения HDD с помощью загрузочного носителя

Подготовьте резервные копии всех нужных данных. Убедитесь, что вы знаете какой диск будете стирать.

Скачайте выбранную утилиту производителя или DBAN. Эти ISO-файлы обычно требуют создания загрузочного USB.

Создайте загрузочную флешку. Рекомендуемый инструмент — Rufus. Откройте Rufus и укажите ISO выбранного инструмента. На образце ниже показаны рекомендуемые параметры для создания загрузочной флешки с DBAN.

После создания загрузочной флешки перезагрузите компьютер и выберите загрузку с USB. Для входа в меню загрузки обычно нажимают F8, F10 или другую клавишу в зависимости от системы.

Запустите утилиту и выберите режим стирания. У DBAN есть режим ‘autonuke’, который автоматически запускает стандартный безопасный режим. Другие утилиты предлагают выбор алгоритмов перезаписи.

Дождитесь завершения процедуры. Процесс может занять несколько часов, особенно для больших накопителей.

Важно

Если вы сомневаетесь в выборе режима перезаписи, читайте документацию утилиты. Неправильный выбор может оставить восстановимые остатки или повредить диск.

Когда нулевое заполнение не сработает или не подходит

- SSD: из-за wear leveling нулевое заполнение может не затронуть все физические страницы. Используйте Secure Erase или реальное аппаратное шифрование.

- Защищённые разделы и скрытые области: отдельные контроллеры дисков или системы RAID могут хранить данные вне видимых секторов.

- Повреждённые сектора: если диск имеет бэд-блоки, некоторые данные могут быть недоступны и не затронуты перезаписью.

Контрпример

Если диск был зашифрован до нулевого заполнения и ключи шифрования удалены, достаточно уничтожить ключ, а не весь диск. В ряде случаев это быстрее и безопаснее.

Практические эвристики и ментальные модели

- Правило двух подтверждений: перед выполнением необратимой операции проверьте имя диска и снимите контрольную резервную копию.

- Модель рисков: если вероятность компрометации данных высока и требования регулятора жёсткие — выбирайте многопроходный режим или физическое уничтожение.

- Подход по стоимости: для домашнего использования обычно хватает одного прохода нулями; для корпоративных данных — методы соответствующие политике безопасности.

Фактбокс — ключевые пункты

- DBAN часто используют режим с 6 проходами; это многократная перезапись для повышения шансов необратимости.

- Процесс зависит от объёма и скорости диска: звучащая рекомендация — закладывайте несколько часов на полный цикл.

- SSD требуют специальных методов: Secure Erase или аппаратное шифрование с последующим удалением ключа.

Шаблон действий для разных ролей

Для пользователя дома

- Сделать резервную копию нужных данных.

- Составить список идентификаторов дисков в системе.

- Создать загрузочную флешку с утилитой.

- Запустить стирание и дождаться завершения.

Для системного администратора

- Подготовить инвентаризацию носителей и сопроводительную документацию.

- Выбрать метод, соответствующий политике безопасности организации.

- Выполнить стирание в изолированном режиме и сохранить отчёт об операции.

Для продавца/перепродавца

- Убедиться в отсутствии личных данных, выполнить сертифицированную процедуру стирания и зафиксировать штамп выполнения.

Стандартная операционная процедура — короткий плейбук

- Идентификация диска и резервное копирование.

- Выбор метода (DBAN для HDD, Secure Erase для SSD, физическое уничтожение для критичных случаев).

- Создание загрузочного носителя и тест запуска на тестовом ПК.

- Запуск процедуры и мониторинг ошибок.

- Проверка результата: загрузочный диск не должен содержать прежних разделов.

- Документирование операции.

Критерии приёмки

- Диск не содержит ранее видимых разделов или файловой системы.

- При попытке восстановления стандартными инструментами предыдущие файлы не доступны.

- Отчёт утилиты фиксирует успешное завершение операций без ошибок.

Диаграмма выбора метода

flowchart TD

A[Начало] --> B{Тип диска}

B -->|HDD| C[Использовать DBAN или утилиту производителя]

B -->|SSD| D[Использовать Secure Erase или утилиту производителя]

B -->|RAID или неизвестно| E[Провести дополнительную оценку топологии]

C --> F[Запустить перезапись]

D --> G[Выполнить Secure Erase или crypto-erase]

E --> H[Связаться с администратором]

F --> I[Проверка и отчёт]

G --> I

H --> IРиски и способы их смягчения

- Риск случайного стирания нужного диска — смягчение: двойная проверка идентификаторов и физическая маркировка.

- Риск неполного удаления на SSD — смягчение: использовать команды контроллера или уничтожать ключи шифрования.

- Риск аппаратных ошибок во время стирания — смягчение: тестировать утилиту на резервном диске и проверять SMART-статусы.

Безопасность и соблюдение законодательства

Если вы работаете с персональными данными, убедитесь, что выбранный метод соответствует требованиям локального законодательства и корпоративной политике по защите данных. Иногда требуется сертифицированное уничтожение с документальной отчётностью.

Короткое заключение

Нулевое заполнение — современная альтернатива классическому низкоуровневому форматированию для магнитных дисков. Для SSD следует выбирать специальные методы. Всегда делайте резервные копии, тщательно выбирайте инструмент и документируйте процесс.

Итог

- Нулевое заполнение удаляет данные на уровне секторов, но у SSD есть свои особенности.

- DBAN и утилиты производителей подходят для HDD; SSD — Secure Erase или crypto-erase.

- Перед удалением обязательно резервное копирование и подтверждение правильного диска.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента