Безопасность сетевых детских видеонян: что нужно знать родителям

Держать детей в безопасности — приоритет для большинства родителей. Современные видеоняни обещают спокойствие: видео в реальном времени, ночное видение, уведомления в смартфоне. Однако эти «умные» устройства — по сути небольшие компьютеры, подключённые к интернету, и они подвержены тем же угрозам, что и любые другие IoT‑устройства.

В этой статье подробно разберём, почему видеоняни уязвимы, приведём реальные примеры проблем, подскажем комплексную методику выбора и настройки более безопасного устройства, а также предложим практические чек‑листы и план действий при инциденте.

Современная видеоняня: что это вообще даёт и какие риски

Раньше видеоняня передавала только звук по радио‑связи. Сегодня большинство популярных моделей предлагают:

- встроенное видео с ночным видением;

- мобильные приложения и «экосистемы» производителя;

- подключение по Wi‑Fi и облачную синхронизацию;

- датчики движения и температуры;

- двустороннюю аудиосвязь;

- дополнительные функции: встроенные колыбельные, хранение в облаке, аналитика движения.

Эти возможности полезны, но увеличивают поверхность атаки: каждый сетевой сервис, облачное хранилище и мобильное приложение — это потенциальная точка проникновения.

Важно: видеоняня — не просто камера; это устройство, которое может записывать видео и звук в частной обстановке. Понимание угроз и возможностей контроля над устройством — ключ к защите вашей семьи.

3 реальные примера уязвимостей

Ниже — описанные случаи, которые демонстрируют типичные проблемы.

1. Mi‑Cam: обход пароля и перехват потоков

Китайская модель Mi‑Cam использовалась примерно 50 000 пользователями. В феврале 2018 года австрийская компания SEC Consult обнаружила набор уязвимостей: обход пароля через прокси‑сервер; возможность «man‑in‑the‑middle» при передаче видео в облако; а также в прошивке нашли «очень слабые» четырёхзначные заводские учетные данные. Эти уязвимости позволяли злоумышленнику просматривать трансляции и управлять устройством.

2. Проверки FTC и отчёты о слабых паролях

В 2016 году расследование Департамента потребительских дел Нью‑Йорка и последующая проверка Федеральной торговой комиссии США (FTC) выявили, что многие модели допускают слабые или отсутствующие пароли и не используют шифрование. В тестах некоторые устройства позволяли многократные попытки подбора пароля без блокировки, а у нескольких камер обнаруживались «скрытые учетные записи», доступ к которым нельзя было изменить пользователю. Аналогичные выводы опубликовала исследовательская команда Rapid7 после тестов девяти Wi‑Fi‑камер.

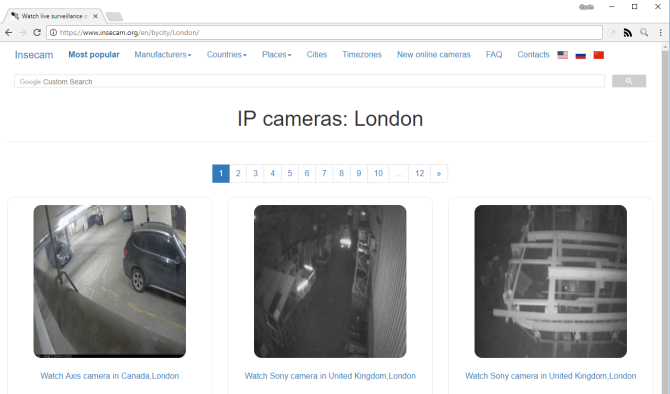

3. Порталы с тысячами доступных камер

Сайты‑порталы, собирающие прямые стримы с уязвимых камер, показывали до 73 000 потоков одновременно. Такие порталы получают адреса с помощью поисковых систем для устройств (например, Shodan) и публикуют доступные трансляции. Это наглядно демонстрирует масштаб проблемы: десятки тысяч несторожённых устройств доступны любому пользователю интернета.

Примечание: оператор таких порталов иногда применяет фильтры и удаляет контент по жалобам, но это не решает проблему уязвимых устройств по определению.

Почему видеоняни оказываются уязвимыми

Основные причины:

- заводские пароли и PIN по умолчанию (0000, 1234 и т. п.);

- отсутствие шифрования каналов (передача по HTTP/RTSP без TLS);

- «скрытые» сервисные учётные записи, запрограммированные в прошивке;

- редкие обновления прошивки и отсутствие политики безопасности у производителей;

- облачные сервисы и сторонние SDK, расширяющие поверхность атаки;

- слабая аутентификация и отсутствие двухфакторной защиты в мобильных приложениях.

Исследователи из Университета Бен‑Гуриона (Неґев, Израиль) показали, что многие устройства поставляются с одинаковыми предустановленными настройками и простыми PIN. Доступ к паролю зачастую находили за считанные десятки минут — иногда обычным поиском в интернете.

Цитата (перевод): «Пугает, как легко злоумышленник может получить контроль над этими устройствами. В лаборатории мы смогли воспроизводить громкую музыку через видеоняню и включать камеру дистанционно, что вызывало серьёзную обеспокоенность у исследователей, использующих такие продукты», — доктор Йосси Орен.

Как проверить, безопасна ли ваша видеоняня — пошаговая методика

Ниже — практический чек‑лист с приоритетами.

Первичная оценка сети (высокий приоритет)

- Обновите пароль роутера и убедитесь, что он сложный (пароль длиной ≥12 символов, смесь букв, цифр и символов).

- Используйте WPA2 или WPA3 для Wi‑Fi (WEP — недопустимо).

- Проверьте список подключённых устройств: нет ли неизвестных клиентов.

- Для устройств гостей создавайте отдельную гостевую сеть (VLAN) и ограничьте доступ к локальным ресурсам.

Проверка устройства до покупки и при установке (средний приоритет)

- Можно ли сменить заводской пароль? Если нет — не покупайте.

- Есть ли у производителя политика обновлений и публичный журнал прошивок?

- Поддерживает ли камера локальную работу без облака (локальный мост, RTSP)? Локальная связь предпочтительнее.

- Поддерживает ли устройство двухфакторную аутентификацию (2FA)?

- Наличие опции отключения удалённого доступа через интернет.

Настройка безопасности (высокий приоритет)

- Сразу смените все заводские пароли на уникальные, сложные.

- Отключите неиспользуемые сервисы: UPnP, удалённый доступ, P2P, если они не нужны.

- Проверяйте и устанавливайте обновления прошивки вручную, если автоматические отсутствуют.

- Ограничьте права мобильного приложения: доступ к геолокации, микрофону, контактам — только если действительно нужно.

Мониторинг и поддержка (средний приоритет)

- Периодически проверяйте логи устройства и роутера на подозрительную активность.

- Меняйте пароли каждые несколько месяцев или после подозрительного события.

- Подумайте о сетевом сегментировании: камеры в отдельной подсети с доступом только к необходимым серверам.

Важно: если вы не можете изменить пароль и отключить удалённый доступ — это повод не подключать камеру к интернету.

Чек‑лист при покупке видеоняни (роли: родитель / системный администратор)

Родитель — быстрый чек‑лист:

- Можно сменить пароль? Да/Нет

- Есть ли шифрование каналов? Да/Нет

- Есть локальный поток (RTSP) без облака? Да/Нет

- Регулярные обновления производителя? Да/Нет

- Возможность отключить облачное хранилище? Да/Нет

IT‑специалист — расширенный чек‑лист:

- Поддержка WPA3 и современных шифров

- Возможность интеграции в VLAN/DMZ

- Открытые порты: минимизировать

- Отсутствие «жёстко запрограммированных» сервисных учётных записей

- Наличие официального процесса уведомления об уязвимостях (security contact)

Критерии приёмки: когда видеоняня считается «достаточно безопасной»

- Пользователь может полностью сменить заводские учетные данные.

- Устройство поддерживает шифрование каналов при передаче видео/аудио.

- Есть официальные обновления прошивки и понятный процесс их установки.

- Можно отключить удалённый доступ и хранение в облаке, оставив локальный режим.

- Производитель предоставляет канал для сообщений о безопасности (email или страница с CVE/ADVISORY).

Альтернативные подходы и когда сетевой мониторинг — не нужен

- Традиционная аудионяня (аналоговая) — снижает риски утечки видео‑контента, но даёт меньше информации о ребёнке.

- Камера без подключения к интернету (локальная запись на SD‑карту) — компромисс между удобством и приватностью.

- Сенсорные коврики и отдельные детекторы движения/дыхания — дают уведомления о движении без видеопотока.

Контрпример: даже локальная камера с SD‑картой уязвима, если к ней есть локальный сетевой доступ или если картой пользуются компрометированные устройства.

План ответа при подозрении на взлом (инцидент‑раннебок)

- Немедленно отключите устройство от сети: выньте питание и отключите от Wi‑Fi.

- Смените пароли в роутере и на всех связанных учетных записях.

- Выполните заводской сброс видеоняни и обновите прошивку до последней версии.

- Проверьте другие устройства в сети на признаки компрометации.

- Свяжитесь с производителем и сообщите об инциденте (предоставьте логи, если требуется).

- При серьёзных нарушениях приватности рассмотрите обращение в местные правоохранительные органы.

Короткая памятка: 10 правил для безопасной видеоняни

- Смените заводской пароль сразу после распаковки.

- Используйте уникальные пароли для каждого устройства.

- Настройте Wi‑Fi на WPA2/WPA3 с сильным паролем.

- Отключите удалённый доступ и UPnP, если не пользуетесь.

- По возможности используйте локальный поток (RTSP) вместо облака.

- Регулярно проверяйте и устанавливайте обновления прошивки.

- Ограничьте права мобильных приложений.

- Разместите устройство так, чтобы оно не транслировало лишние зоны дома.

- Используйте гостевую сеть или VLAN для IoT‑устройств.

- Если не можете контролировать настройки — не подключайте устройство в интернет.

Матрица рисков и возможные смягчающие меры

- Утечка видео/аудио из дома — риск: высокий; смягчение: отключить облако, шифрование, смена паролей.

- Неавторизованный доступ (backdoor) — риск: высокий; смягчение: выбирать устройства с хорошей репутацией и политикой обновлений.

- Подбор пароля (brute force) — риск: средний; смягчение: длинные пароли, блокировка попыток, 2FA.

- Массовая публикация потоков на порталах — риск: средний; смягчение: менять настройки доступа, сообщать на порталы о приватных потоках.

Правовые и приватные моменты (GDPR и местные законы)

Если устройство записывает видео членов семьи или гостей, это создаёт данные персонального характера. Уточните у производителя политику хранения данных и возможность удаления записей и аккаунта. В ЕС и ряде других юрисдикций у вас есть право требовать удаления персональных данных и доступа к логам. При наличии облачной записи проверьте, где находятся сервера (география хранения) и как долго хранятся записи.

Примечание: я не предоставляю юридических консультаций — при серьёзных опасениях обратитесь к специалисту по защите данных.

Полезные вспомогательные материалы и шаблоны

Шаблон запроса на удаление данных у производителя:

Уважаемые господа, прошу удалить все персональные данные и записи, связанные с моим устройством (модель, серийный номер). Также прошу подтвердить, что резервные копии удалены. Моя контактная информация: …

Мини‑SOP по установке видеоняни (пошагово):

- Распакуйте и осмотрите устройство.

- Перед подключением к сети смените заводской пароль через локальный интерфейс.

- Подключите устройство к отдельной гостевой сети.

- Отключите облачные функции, если есть локальный поток.

- Установите последние обновления прошивки.

- Проверяйте логи и обновляйте пароли регулярно.

1‑строчный глоссарий

- RTSP — протокол для передачи потокового видео в локальной сети.

- WPA2/WPA3 — стандарты шифрования Wi‑Fi.

- UPnP — протокол автоконфигурации портов; может открывать доступ извне.

- 2FA — двухфакторная аутентификация, дополнительный уровень защиты.

Фактбокс: ключевые цифры из реальных расследований

- Примерная база пользователей Mi‑Cam: ~50 000 человек (описано в исследовании SEC Consult).

- Пиковое число доступных потоков на портале Insecam: до 73 000.

- Период обнаружения массовых уязвимостей: начиная с 2015 года и далее.

Диаграмма решения: нужна ли вам облачная видеоняня? (Mermaid)

flowchart TD

A[Нужна ли вам удалённая трансляция через интернет?] -->|Да| B{Поддерживает ли устройство локальный RTSP?}

A -->|Нет| C[Используйте локальную камеру или аудионяню]

B -->|Да| D{Можно ли отключить облако и сменить пароль?}

B -->|Нет| E[Не покупайте устройство: риск утечки высок]

D -->|Да| F[Подключайте: настройте Wi‑Fi, VLAN, обновления]

D -->|Нет| EЧто ещё важно помнить (кратко)

- Производители постепенно улучшают безопасность, но рынок всё ещё насыщен недорогими, плохо защищёнными устройствами.

- Ваш уровень контроля над настройками определяет реальную безопасность — если настройки недоступны, устройство остаётся уязвимым.

- Уязвимость устройства не всегда означает немедленную эксплуатацию; но риск повышается с каждой публичной утечкой сведений.

Заключение

Сетевые видеоняни делают жизнь родителей удобнее, но делают дом частью глобальной сети угроз. Перед покупкой и подключением устройства оцените возможность контроля над паролями, обновлениями и локальной работой без облака. Если вы не можете управлять безопасностью устройства — не подключайте его в интернет. Простейшие меры (смена пароля, обновления, сегментация сети) резко снижают риск компрометации и сохраняют приватность вашей семьи.

Image Credit: tiagoz/ Depositphotos

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента