Как безопасно проверять ссылки перед кликом

Зачем вообще проверять ссылки

Люди посещают десятки сайтов в день, но напрямую вводят в адресную строку лишь небольшую долю URL. Большую часть посещений мы совершаем через ссылки. Многие ссылки безопасны и ведут на ожидаемые ресурсы. Но те, что пришли из подозрительных писем, мессенджеров или социальных сетей, могут привести к фишингу, малваре или сбору данных.

Короткие причины проверить ссылку:

- любопытство — быстро увидеть, куда ведёт ссылка;

- управление cookies — понять, какие сайты будут записаны в браузер;

- безопасность — обнаружить фишинг и вредоносные ресурсы.

Важно: проверка ссылки не занимает много времени. Несколько простых приёмов дают достаточную информацию в большинстве случаев.

Основные методы проверки ссылок

Существуют три базовых уровня проверки — от минимального до полного. Выбирайте уровень в зависимости от риска.

1. Наведите курсор на ссылку

Самый быстрый способ. Наведите курсор на ссылку в браузере. Обычно в левом нижнем углу появится подсказка с адресом.

Когда это работает:

- вы на компьютере и используете браузер;

- ссылка не скрыта JavaScript-скриптами.

Ограничения:

- в мобильных приложениях и в некоторых клиентах почты подсказка не появляется;

- некоторые сайты коротят или маскируют адрес через перенаправления.

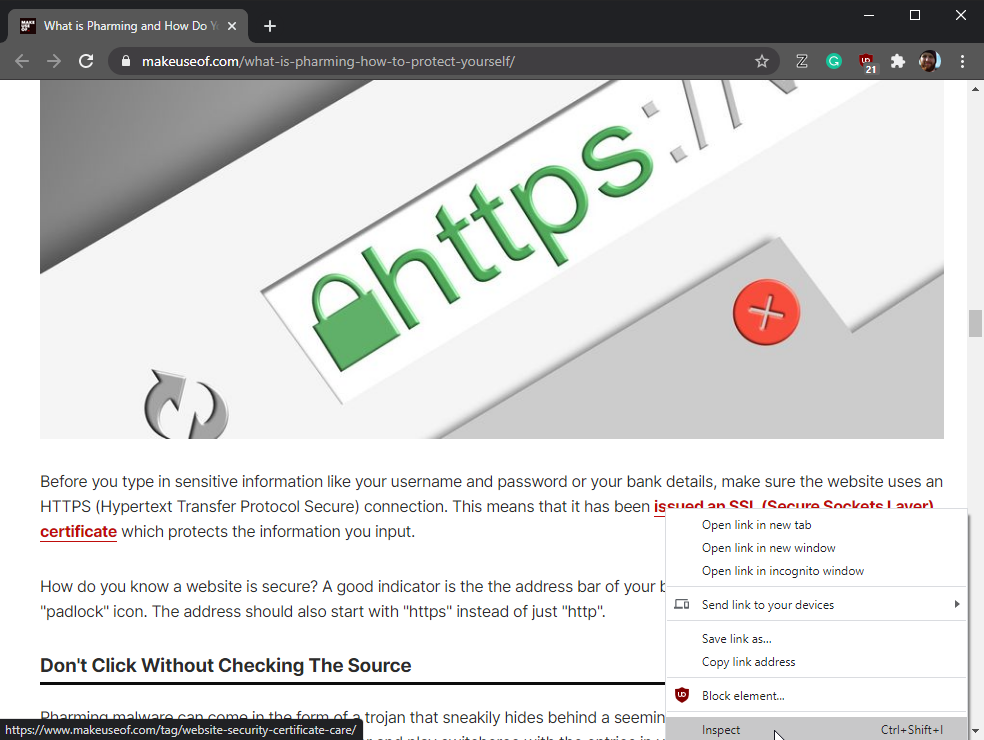

2. Откройте инспектор и посмотрите элемент

Если нужно больше информации, откройте «Инструменты разработчика» (обычно правой кнопкой мыши → Инспектировать или Inspect). В панели вы увидите полный HTML-атрибут href и дополнительную информацию о элементе.

Что можно увидеть:

- полный href — реальный URL;

- вложенные теги, атрибуты data-*, JavaScript-обработчики;

- если ссылка генерируется динамически — скрипты, которые это делают.

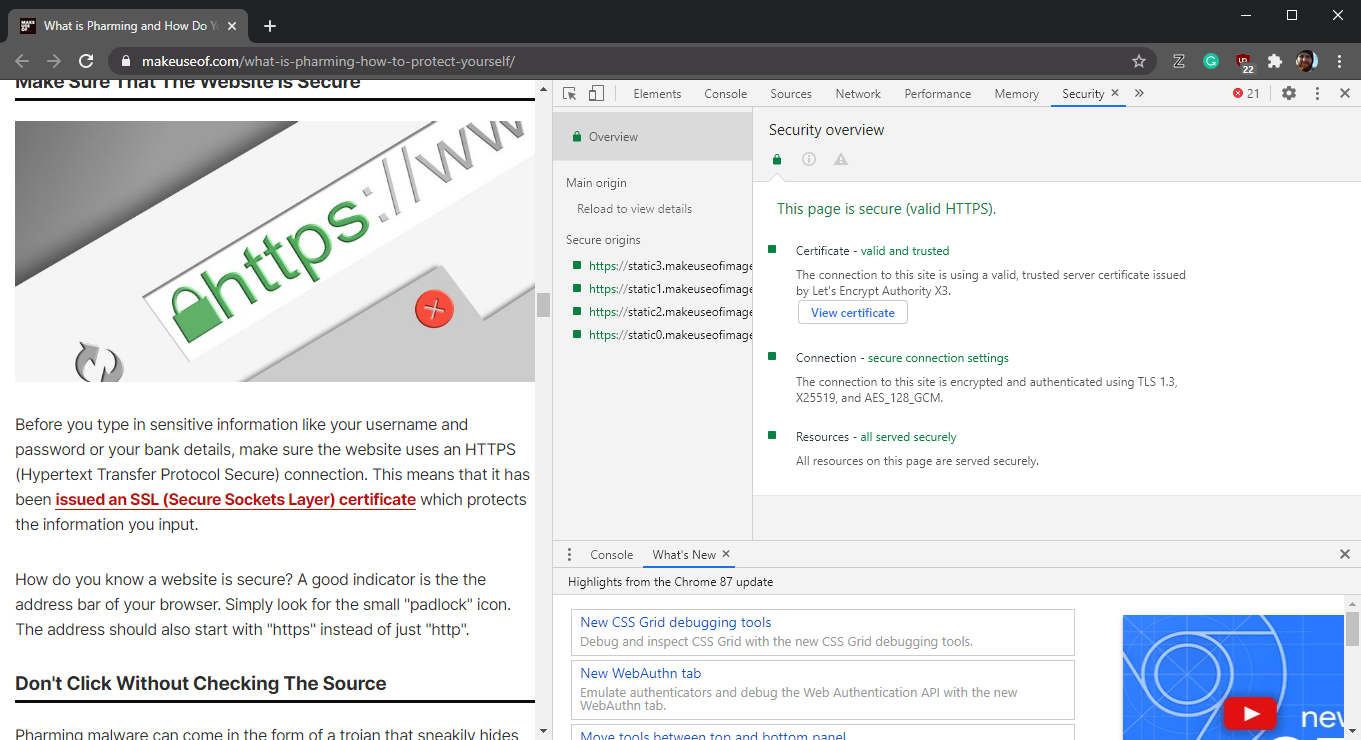

Дополнительно можно открыть вкладку безопасности, чтобы посмотреть сертификат сайта и уровень защищённости соединения.

Ограничения:

- требует базовых навыков работы с браузером;

- показывает информацию о текущей странице и сертификате, но не всегда даёт отчёт о репутации внешнего URL.

3. Сервисы сканирования ссылок

Если вам нужно убедиться в безопасности ссылки, используйте онлайн-сканеры. Они проверяют URL на наличие малвари, фишинга и попадают ли в базы угроз.

Типичный процесс:

- Скопируйте подозрительный URL (не открывая его).

- Откройте страницу сервиса проверки ссылок.

- Вставьте URL в поле и запустите проверку.

- Посмотрите отчёт: репутация домена, существование перенаправлений, пометки о вредоносном контенте.

Плюсы:

- можно проверить ссылки, скопированные из мессенджера или мобильного приложения;

- некоторые сервисы анализируют содержимое целевой страницы без исполнения скриптов.

Минусы:

- отчёты бывают ограничены: сервис может не обнаружить новые угрозы;

- разные сервисы фокусируются на разных сигналах.

Когда эти методы не срабатывают

Некоторые трюки злоумышленников усложняют проверку:

- URL выглядит как знакомый домен, но содержит опечатку (например, go0gle.com);

- ссылка ведёт на промежуточный редирект (URL короткие сервисы, трекеры), скрывающий конечный адрес;

- целевая страница показывает разные содержимое в зависимости от User-Agent или IP (так называемый «cloak»);

- вредоносный код исполняется только при прямом открытии страницы в браузере.

В таких случаях используйте расширенные меры: песочницу, виртуальную машину, или удалённый сервис анализа.

Практическая мини-методология проверки ссылки

Шаг за шагом для обычного пользователя:

- Наведите курсор и посмотрите адрес в подсказке.

- Если адрес кажется странным — правой кнопкой → Инспектировать → найти href.

- Скопируйте URL и проверьте его на VirusTotal, URLVoid или другом сервисе.

- Если URL содержит короткую ссылку — разверните её через сервисы раскрытия редиректов.

- Если уверенность отсутствует — попросите скриншот или отказитесь от перехода.

Шаги для продвинутого анализа (для администраторов и специалистов):

- Анализ DNS: проверить NS, A, MX записи и возраст домена.

- Проверка сертификата: совпадает ли CN/SAN с доменом, дата окончания срока, издатель.

- Пробный доступ из песочницы: открыть URL в изолированной среде и зафиксировать попытки загрузки исполняемых файлов.

- Проверка поведения страницы через инструменты анализа загруженных скриптов.

SOP для подозрительной ссылки (короткий план действий)

- Не открывать ссылку на основном устройстве.

- Скопировать ссылку в безопасное поле (например, в текстовый файл, не в браузер).

- Быстро проверить домен через реестр WHOIS и сервис репутации.

- Если домен новый или имеет плохую репутацию — немедленно удалить письмо/сообщение и предупредить коллег.

- Если ссылка поступила пользователю по корпоративной почте — создать инцидент в службе безопасности.

Важно: корпоративные политики могут требовать немедленного уведомления и изоляции конечной точки.

Чек-листы по ролям

Чек-лист для обычного пользователя:

- Навёл курсор — увидел URL?

- Адрес совпадает с ожидаемым доменом?

- Нет опечаток и странных доменных окончаний?

- Ссылка короткая? Развернул её перед переходом?

- Не уверен — спросил у отправителя или не переходил?

Чек-лист для администратора безопасности:

- Проверил WHOIS и возраст домена?

- Проверил сертификат и цепочку доверия?

- Проверил домен на репутацию в нескольких сервисах?

- При необходимости провёл открытие в песочнице и снял сетевую активность?

- Задокументировал инцидент и оповестил пользователей?

Критерии приёмки для проверки ссылки

- URL виден и распознан (без скрытых редиректов).

- Репутация домена проверена минимум тремя независимыми сервисами.

- Для корпоративных инцидентов сохранён лог действий и сделан отчёт.

- При сомнении — ссылке присвоен статус «не открывать» до полного анализа.

Матрица рисков и рекомендации по смягчению

| Риск | Вероятность | Влияние | Рекомендация |

|---|---|---|---|

| Фишинг | Средняя | Высокое | Проверять домен и HTML-формы, не вводить данные |

| Малваре | Низкая — средняя | Высокое | Использовать песочницу и антивирус при анализе |

| Сбор данных через трекеры | Высокая | Средняя | Блокировать сторонние cookie и трекеры |

| Банковский фишинг | Низкая | Очень высокое | Всегда вбивать адрес банка вручную |

Рекомендации общего характера:

- включите блокировщики трекеров и сторонних cookie;

- обновляйте браузер и антивирус;

- используйте многофакторную аутентификацию для важных сервисов.

Инструменты и шаблоны проверки

Популярные сервисы (пример, для ознакомления): VirusTotal, URLVoid, Sucuri, Redirect Detective. Не полагайтесь на один источник.

Шаблон записи инцидента (копировать и использовать в корпоративной системе):

- Дата и время обнаружения

- Источник (почта, мессенджер, соцсеть)

- Полный URL

- Результаты проверки (WHOIS, репутация, сертификат)

- Действия (удален/изолирован/передан в SOC)

- Ответственный

Когда проверка может дать ложное спокойствие

- У старых или известны доменов могут быть скомпрометированы поддомены;

- Короткие ссылки и редиректы могут маскировать конечный адрес;

- Некоторые сканеры не видят контент, который появляется позже через JS или по геолокации.

Если сомневаетесь — не открывайте ссылку.

Советы по безопасности и усилению защиты

- Настройте браузер на блокировку сторонних cookie и трекеров.

- Используйте расширения, которые показывают полные URL при наведении.

- Настройте корпоративные прокси и фильтры URL с черными списками.

- Проводите регулярное обучение сотрудников по распознаванию фишинга.

Приватность и соответствие требованиям конфиденциальности

Проверка ссылок сама по себе обычно не включает передачу персональных данных. Однако при анализе через сторонние сервисы вы отправляете URL на их серверы. Если URL содержит личные идентификаторы или токены, учитывайте требования законодательства о защите данных и внутреннюю политику конфиденциальности:

- не отправляйте на внешние сервисы приватные ссылки с токенами доступа;

- при работе с персональными данными используйте внутренние инструменты анализа;

- документируйте передачу данных внешним сервисам для аудита.

Тест-кейсы для проверки процесса

- Обычная ссылка из новостной статьи: Навести курсор — URL виден; открыть инспектор — href совпадает; сканер — не заражено.

- Короткая ссылка в мессенджере: Скопировать ссылку — развернуть редирект — конечный домен вызывает подозрение.

- Письмо с поддельным доменом: Ховер скрыт; инспектор показывает некорректный href; WHOIS — домен новый.

- Ссылка с гео-таргетированием: Сканер не показывает угрозу, но при открытии в песочнице появляется вредоносная загрузка.

Критерий успеха: для кейса 1 — пройти проверку; для кейса 2–4 — пометить как подозрительное и инициировать дополнительные меры.

Быстрые подсказки и эвристики

- Если домен содержит опечатку в известном бренде — это красный флаг.

- Новые домены младше нескольких месяцев проверяйте особенно тщательно.

- Подозрительные запросы паролей или платежных данных — никогда не вводите без ручной проверки домена.

1-строчная глоссарий ключевых терминов:

- URL — адрес в интернете, указывающий местоположение ресурса;

- Редирект — автоматическое перенаправление с одного URL на другой;

- WHOIS — реестр, где видна регистрация домена;

- Песочница — изолированная среда для безопасного запуска подозрительных программ или страниц.

Пример простой проверки шаг за шагом

- Наведите курсор. Если виден понятный адрес, и он совпадает с ожидаемым — переходите.

- Если адрес вызывает сомнения — правой кнопкой → Инспектировать → скопируйте href.

- Вставьте href в VirusTotal и URLVoid. Если оба зелёные — скорее всего безопасно.

- Если один из сервисов отмечает угрозу — не переходите, запросите подтверждение у отправителя.

Заключение

Проверка ссылки до перехода — это быстрый навык, который экономит время и снижает риск компрометации. Для базовой безопасности достаточно наведения курсора и проверки через инспектор. Для сомнительных ссылок применяйте онлайн-сканеры и, при необходимости, изолированные среды. В корпоративной среде следуйте SOP и документируйте инциденты.

Важно: если ссылка приходит от незнакомого отправителя или содержит просьбу срочно предоставить данные — откажитесь и проконсультируйтесь с ИТ или службой безопасности.

Примечание: практика и регулярное обучение повышают вашу способность распознавать угрозы быстрее.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента