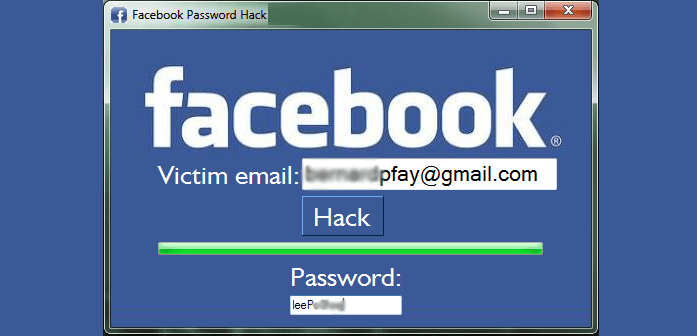

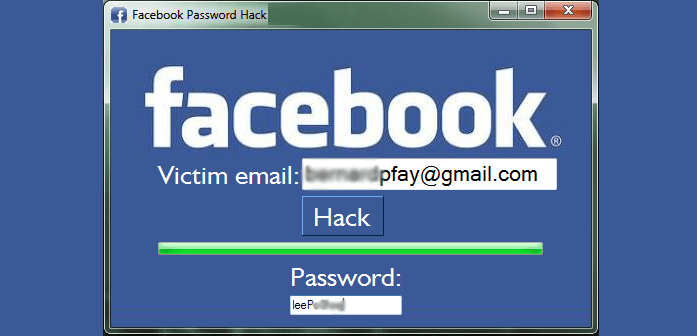

Не используйте Remtasu — поддельный «инструмент взлома Facebook» похитит ваши данные

О чём эта статья

Эта статья объясняет, что такое Remtasu, как он распространяется, почему он опасен и что делать, если вы уже запустили программу. В конце — практические шаги по защите и альтернативы легальным способам решения конфликтных ситуаций в соцсетях.

Что такое Remtasu

Remtasu — это Windows-троян, впервые зафиксированный в Латинской Америке в 2014 году. Он позиционируется злоумышленниками как «инструмент для взлома аккаунтов Facebook», но на деле собирает конфиденциальные данные и отправляет их на удалённый сервер управления (C&C).

Краткое определение терминов:

- Кейлоггер — программа, записывающая нажатия клавиш.

- C&C (Command & Control) — удалённый сервер, куда отправляют собранные данные.

Как распространяется Remtasu

- Прямые загрузки с сомнительных сайтов, которые рекламируют «удобный взлом» аккаунтов.

- Ранее использовался фишинг, но сейчас авторы чаще предлагают загрузочный файл прямо на сайте.

- Социальная инженерия: реклама в группах, обещание «быстрого результата» для тех, кто хочет получить доступ к чужому профилю.

Важно: предложения «взломать» чей-то аккаунт часто нацелены не на помощь пользователю, а на то, чтобы подсунуть вредоносное ПО.

Что делает троян (функции и поведение)

- Кейлоггер: записывает все нажатия клавиш и сохраняет их в файл.

- Снятие содержимого буфера обмена: копирует текст, который вы вставляете, включая временные пароли и номера карт.

- Отправка данных на C&C: все захваченные данные загружаются на сервер злоумышленников.

- Устойчивость к перезагрузке: копирует себя в %SystemRoot%\System32 под общим именем (например, InstallDir) и создаёт запись в реестре для автозапуска.

По данным компании ESET, локальная популярность Remtasu связана с высоким спросом на «инструменты для взлома» у конечных пользователей: желание получить доступ к чужим аккаунтам делает этих людей уязвимыми.

Факты и ключевые цифры

- Первые появления: 2014 год.

- География заражений (по отчету ESET): Колумбия — ~65%, Таиланд — ~6%, Мексика — ~3%, Перу — ~2%.

- Основной вектор распространения сейчас — прямые загрузки с потенциально вредоносных сайтов.

Почему это опасно

- Потеря контроля над личными аккаунтами и перепиской.

- Утечка финансовых данных: номера карт, логины для интернет-банкинга, данные ключей доступа.

- Кража личности и мошеннические операции от вашего имени.

- Шантаж и утечка личных фотографий или переписок.

Важно понимать: предлагая «взломать» чужой профиль, вы обычно приглашаете злоумышленников на свой компьютер.

Что делать, если вы уже скачали или запустили подозрительную программу

- Немедленно отключите компьютер от сети (выключите Wi‑Fi/кабель).

- Не вводите пароли и не используйте банковские приложения на заражённом устройстве.

- На чистом устройстве измените пароли для всех важных аккаунтов и включите двухфакторную аутентификацию (2FA).

- Запустите полное сканирование антивирусом/средством удаления вредоносных программ или обратитесь к специалисту по ИБ.

- Проверьте банковские транзакции и при подозрительных операциях свяжитесь с банком.

- При наличии резервной копии — рассмотрите восстановление системы из образа до заражения.

- Сообщите о проблеме в службу поддержки платформы (Facebook) и в правоохранительные органы при финансовых потерях.

Короткий план реагирования для ИТ-администратора или продвинутого пользователя:

- Изолировать устройство.

- Собрать логи и, по возможности, образ диска для последующего анализа.

- Очистить или переустановить систему, затем восстановить данные из надёжной резервной копии.

Легальные и безопасные альтернативы «взлому» аккаунта

- Восстановление доступа легальными методами: «забыли пароль», опции восстановления аккаунта в Facebook.

- Сообщение о нарушении правилам платформы: использовать кнопку «Пожаловаться» на мошенничество или фейковые аккаунты.

- Юридические шаги: если дело связано с домогательствами, шантажом или преступлением — фиксируйте доказательства и обращайтесь в полицию.

- Открытый разговор: часто проще и безопаснее переговорить с человеком или использовать медиатора.

Нелегальные попытки доступа к чужим аккаунтам могут иметь уголовные и гражданские последствия.

Как защититься: практические меры (hardening)

- Не скачивайте программы из непроверенных источников.

- Всегда используйте официальные сайты и магазины приложений.

- Обновляйте ОС и приложения — патчи закрывают известные уязвимости.

- Используйте надёжный антивирус/EDR и периодически сканируйте систему.

- Включите двухфакторную аутентификацию в соцсетях и почте.

- Ограничьте права учётной записи: не работайте под администратором для ежедневных задач.

- Делайте регулярные резервные копии и проверяйте их целостность.

Мини-методика безопасной проверки подозрительного файла

- Не запускайте файл локально.

- Проверьте хэш файла и поиском по нему — встречается ли он в сигнатурах.

- Отправьте файл на VirusTotal или аналогичный сервис (ни в коем случае не загружайте чувствительные личные файлы туда).

- Для более глубокой проверки используйте изолированную виртуальную машину или песочницу.

- При сомнениях — удаляйте и не используйте файл.

1‑строчная глоссария

- Кейлоггер — программа, регистрирующая нажатия клавиш.

- C&C — сервер управления, куда вредоносное ПО отправляет данные.

- Persistence (устойчивость) — механизм автозапуска вредоносного ПО после перезагрузки.

- Фишинг — обман с целью получить конфиденциальную информацию от пользователя.

Часто задаваемые вопросы

Разве это не просто «полезная утилита» для обучения или тестирования?

Нет. Если программа продаётся или распространяется как «взлом Facebook», велика вероятность, что она содержит вредоносный код. Тестирование ПО нужно проводить в контролируемой среде и только с разрешения правообладателя.

Могу ли я вернуть деньги, если заплатил за такой инструмент?

Если вы платили через официальные платёжные системы, обратитесь в банк за чарджбеком и сообщите о мошенничестве в правоохранительные органы. Но вернуть деньги не всегда возможно.

Как сообщить о вредоносной программе?

Сообщите в компанию безопасности (например, ESET) и в платформу, где вы нашли предложение. При финансовых потерях обращайтесь в полицию.

Краткое резюме

Не скачивайте и не запускайте программы, обещающие взлом аккаунтов — велика вероятность, что они украдут ваши данные. Если вы уже столкнулись с заражением, действуйте быстро: изолируйте устройство, смените пароли с другого безопасного устройства, проведите антивирусную проверку и, при необходимости, восстановите систему из надёжной резервной копии.

Важно: попытки нелегального доступа к чужим аккаунтам небезопасны и незаконны; выбирайте легальные и этичные способы решения конфликтов.

Важно: если вы не уверены в своих действиях, обратитесь к профессионалу по информационной безопасности или в техническую поддержку платформы.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента