Генерация SSH-ключа в Windows

Сгенерируйте SSH-ключ в Windows через встроенный OpenSSH (Командная строка) или через WSL. Выберите Ed25519 для лучшей безопасности и скорости, используйте фразу-пароль и правильно настройте права доступа на сервере.

Короткое определение: SSH-ключ — это пара криптографических ключей (приватный и публичный), используемая для аутентификации при защищённых подключениях по протоколу SSH.

Важно: SSH-ключи безопаснее паролей и позволяют автоматизировать доступ к удалённым серверам и облачным сервисам.

Быстрые ссылки

- Как сгенерировать SSH-ключ в Windows

- Генерация SSH-ключа через Командную строку

- Генерация SSH-ключа через WSL

- Чем отличаются RSA и Ed25519

Перед началом — что должно быть готово

- Windows 11: OpenSSH-клиент предустановлен. Windows 10: откройте «Дополнительные компоненты Windows» и включите OpenSSH Client при необходимости.

- (Опционально) WSL — Windows Subsystem for Linux, если вы предпочитаете Linux-среду.

- Доступ администратора для установки/включения компонентов и правка конфигураций на целевых серверах.

Примечание: Windows Terminal удобно объединяет Командную строку, PowerShell и WSL в одном окне.

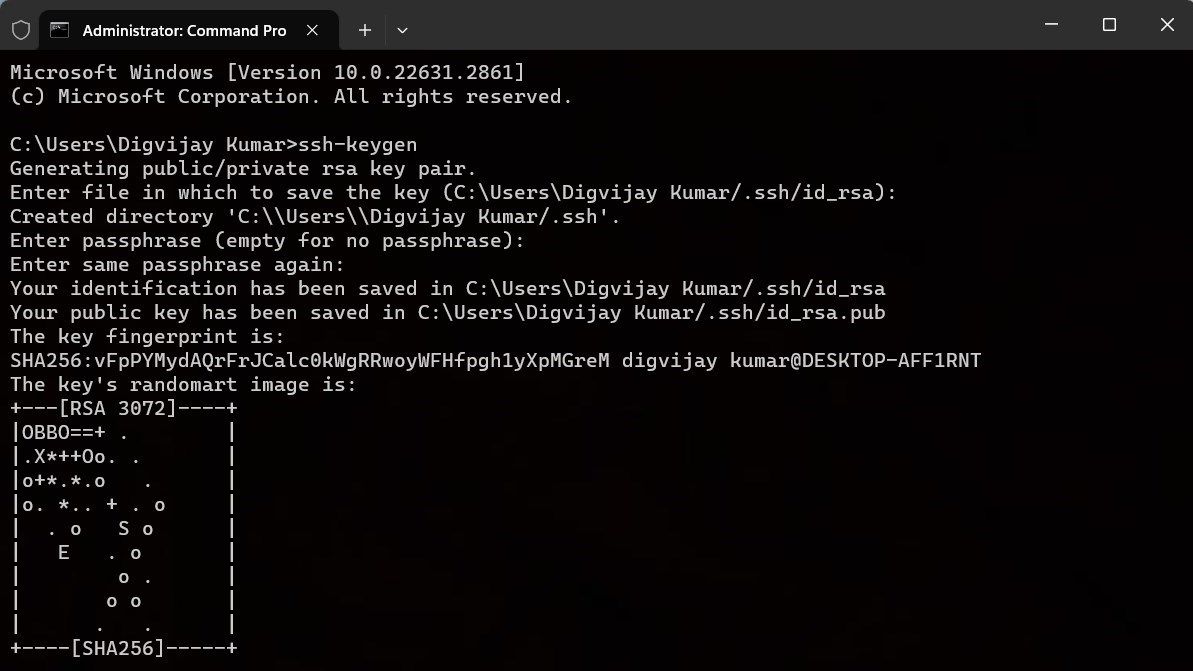

1. Генерация SSH-ключа через Командную строку

Шаги:

- Запустите Командную строку с правами администратора (рекомендуется, но не всегда обязательно).

- Выполните команду:

ssh-keygen- Система спросит путь для сохранения ключа. Нажмите Enter, чтобы использовать расположение по умолчанию (обычно C:\Users\ваш_логин.ssh\id_rsa).

- При желании введите фразу-пароль (passphrase) — дополнительный слой защиты приватного ключа. Для пропуска нажмите Enter.

- Подтвердите фразу-пароль, если вы её ввели.

Чтобы создать ключ Ed25519 (рекомендуется для новых ключей), выполните:

ssh-keygen -t ed25519Если нужен RSA-ключ с определённой длиной, например 4096 бит:

ssh-keygen -t rsa -b 4096Результат: пара ключей — приватный (без расширения) и публичный (.pub). Фингерпринт показывает идентификатор ключа.

Советы:

- Никогда не публикуйте приватный ключ. Храните его с правами 600 (rw——-).

- Для удобства можно использовать ssh-agent для хранения фраз-паролей в сессии.

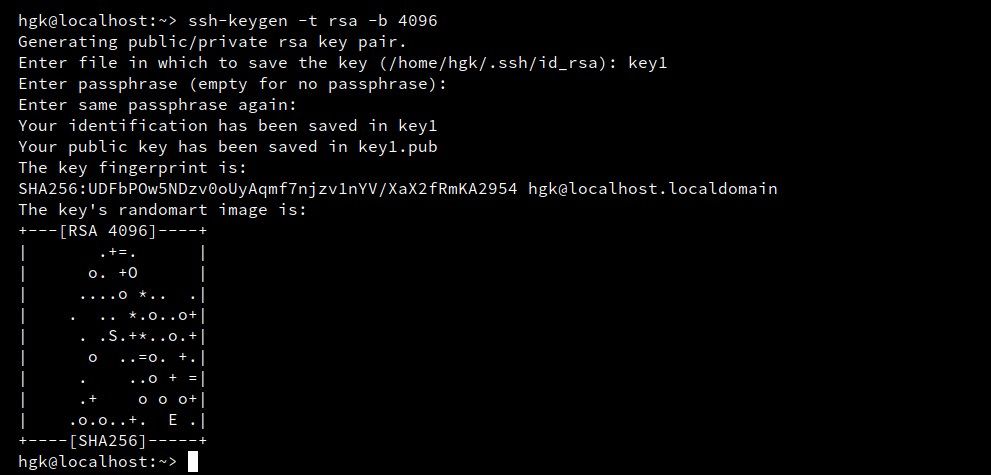

2. Генерация SSH-ключа через WSL

Когда выбрать WSL: вы работаете в Linux-ориентированных проектах, пользуетесь командами unix-подобной среды или хотите использовать утилиты вроде ssh-copy-id.

Шаги (WSL):

- Откройте терминал WSL.

- Для RSA-4096:

ssh-keygen -t rsa -b 4096- Для Ed25519:

ssh-keygen -t ed25519- Можно добавить комментарий (например, email) для удобной идентификации:

ssh-keygen -t ed25519 -C "you@example.com"- Выберите путь для сохранения (Enter — по умолчанию ~/.ssh/id_…). Введите фразу-пароль при желании.

После генерации используйте ssh-copy-id (в WSL) для быстрой установки публичного ключа на сервер:

ssh-copy-id user@hostЕсли ssh-copy-id недоступен, можно вручную добавить содержимое файла id_rsa.pub в ~/.ssh/authorized_keys на сервере.

Чем отличаются RSA и Ed25519

Таблица сравнения:

| Характеристика | RSA | Ed25519 |

|---|---|---|

| Тип алгоритма | Классический асимметричный | Эллиптические кривые (EdDSA) |

| Размер ключа | Переменный (2048–4096 бит и выше) | Фиксированный (256 бит) |

| Скорость | Медленнее | Быстрее при генерации и подписи |

| Безопасность | Хорошая при достаточном размере (>=2048/3072/4096) | Современная, устойчива к многим вектором атак |

| Совместимость | Широкая | Растущая, поддерживается большинством современных систем |

Руководство по выбору:

- По умолчанию для новых ключей рекомендуют Ed25519: компактный, быстрый, безопасный.

- Если вам нужна совместимость с очень старыми системами, используйте RSA 4096.

Практические сценарии и примеры

- Добавление публичного ключа на удалённый сервер вручную (через WSL или SSH):

# На локальной машине

cat ~/.ssh/id_ed25519.pub

# Скопируйте вывод и на сервере выполните:

mkdir -p ~/.ssh

echo "<вставленный_публичный_ключ>" >> ~/.ssh/authorized_keys

chmod 700 ~/.ssh

chmod 600 ~/.ssh/authorized_keys- Проверка подключения:

ssh -i ~/.ssh/id_ed25519 user@host- Использование ssh-agent (Windows и WSL):

- Запустите агент:

eval "$(ssh-agent -s)"

ssh-add ~/.ssh/id_ed25519- На Windows можно использовать встроенный сервис «OpenSSH Authentication Agent» или Pageant (для PuTTY).

Безопасность: жёсткая база и рекомендации

Краткие правила безопасности:

- Используйте фразу-пароль для приватного ключа, особенно если ключ хранится на общедоступном устройстве.

- Ограничьте права доступа к приватному ключу (chmod 600 ~/.ssh/id_*).

- На сервере отключите вход по паролю (если возможно) и оставьте только аутентификацию по ключам.

- В sshd_config установите:

PermitRootLogin no

PasswordAuthentication no

PubkeyAuthentication yes

ChallengeResponseAuthentication no- Ограничивайте доступ по списку пользователей (AllowUsers) и по IP, если это применимо.

- Регулярно вращайте ключи и удаляйте устаревшие публичные ключи из authorized_keys.

- При компрометации приватного ключа — немедленно удалите соответствующий публичный ключ с серверов.

SOP — пошаговый рабочий план (Playbook)

- Подготовка: проверьте наличие OpenSSH в Windows и доступ к серверу.

- Генерация ключа (выберите Ed25519 или RSA 4096):

- ssh-keygen -t ed25519 -C “you@example.com”

- Сохранение: используйте защищённое хранилище и метаданные (комментарии) для отслеживания.

- Установка на сервер:

- ssh-copy-id user@host или ручное добавление в ~/.ssh/authorized_keys.

- Тест: ssh user@host — убедиться, что вход проходит без пароля.

- Настройка ssh-agent: добавьте ключ в агент для удобства.

- Документирование: где ключ используется, дата создания, срок ротации.

- Ротация: планируйте замену ключей и отзыв старых.

Ролевые чек-листы

Разработчик:

- Создать ключ с комментарием (email или проект).

- Добавить публичный ключ в аккаунты GitHub/GitLab.

- Убедиться, что ssh-agent запущен.

Системный администратор:

- Генерировать/принимать публичные ключи от пользователей.

- Проверить права доступа на ~/.ssh и authorized_keys.

- Настроить sshd_config согласно политике безопасности.

DevOps-инженер:

- Интегрировать ключи в CI/CD (секреты должны храниться защищённо).

- Автоматизировать ротацию ключей и аудит доступа.

Критерии приёмки

- Приватный ключ хранится с правами 600 и недоступен другим пользователям.

- Успешное подключение по ключу без запроса обычного пароля.

- На сервере в ~/.ssh/authorized_keys добавлен корректный публичный ключ.

- Документированы расположение ключей и владельцы.

Диагностика и типовые ошибки

- Permission denied (publickey): проверьте, что публичный ключ совпал и права на файлы правильные.

- Agent admitted failure to sign: добавьте ключ в ssh-agent или укажите -i путь к ключу.

- ssh-copy-id не найден: используйте WSL или вручную скопируйте содержимое .pub в authorized_keys.

Полезные команды для диагностики:

ssh -v user@host # подробный вывод логов SSH

ssh-add -l # список ключей в агенте

ls -la ~/.ssh # права и содержимое каталога .sshМатрица совместимости и рекомендации

- Ed25519: используйте для новых ключей, если целевая система поддерживает.

- RSA 4096: используйте, если требуются совместимость с устаревшими системами.

- DSA/1024-битные RSA: не рекомендуется, считаются устаревшими.

Примеры использования с GitHub и GitLab

- Для GitHub/GitLab откройте настройки аккаунта → SSH и GPG keys → New SSH key, вставьте содержимое id_*.pub.

- В комментарии укажите назначение ключа (машина, дата, проект).

Риски и меры смягчения

- Риск: компрометация приватного ключа. Митигаторы: фраза-пароль, немедленная ротация и отзыв ключа на серверах.

- Риск: устаревшие ключи в authorized_keys. Митигаторы: регулярные аудиты и автоматические проверки.

Дерево решений (выбор метода и типа ключа)

flowchart TD

A[Начало: нужен SSH-ключ?] --> B{Цель использования}

B -->|Доступ к современным серверам| C[Ed25519]

B -->|Необходима совместимость со старым ПО| D[RSA 4096]

C --> E{Где генерировать}

D --> E

E -->|Windows native| F[Командная строка]

E -->|Linux tools/ssh-copy-id| G[WSL]

F --> H[ssh-keygen -t ed25519]

G --> H

H --> I[Добавить в сервер и протестировать]

I --> J[Готово]Частые вопросы (FAQ)

Можно ли использовать один ключ на нескольких машинах?

Да, вы можете копировать приватный ключ между вашими машинами, но это увеличивает риск компрометации. Лучше генерировать уникальный ключ для каждой машины и использовать комментарии для идентификации.

Нужно ли защищать приватный ключ фразой-паролем?

Рекомендуется — фраза-пароль защищает приватный ключ при физическом доступе к файлу. Для автоматизированных задач можно использовать ssh-agent или управляемое хранилище секретов.

Как отозвать ключ, если он скомпрометирован?

Удалите соответствующую строку с публичным ключом из ~/.ssh/authorized_keys на всех серверах и сгенерируйте новую пару ключей. Обновите все сервисы, где использовался старый ключ.

Можно ли использовать PuTTY-ключи на OpenSSH?

PuTTY использует формат .ppk, который нужно конвертировать (puttygen) в OpenSSH-совместимый формат.

Итог и рекомендации

- Для новых установок выбирайте Ed25519 — компактно и эффективно.

- Всегда храните приватный ключ с ограниченными правами и используйте фразу-пароль.

- Документируйте, где и кем используется ключ, и регулярно проводите ротацию.

Важно: ключи — часть вашей безопасности. Подходите к ним системно: генерация, установка, мониторинг и отзыв.

Похожие материалы

MySQL: работа с датами и временем

Как установить и проверить время и дату в Linux

Исправить слабую безопасность Wi‑Fi

Как начать работу с Midjourney через Discord

Как узнать модель материнской платы