Как узнать, какие программы используют вашу веб‑камеру и как защититься

Камеру могут включить посторонние: троян, «бекдор» в программе безопасности, уязвимость роутера или баг в системе. Это применимо ко всем устройствам — смартфонам, планшетам и ПК.

Если вы не хотите, чтобы вас видели, нужно принять простые и надёжные меры. Какие программы имеют доступ к камере? Можно ли доверять этим приложениям? И как окончательно запретить неавторизованный доступ?

В этой статье — понятные шаги, практические советы и контрольный чеклист.

Почему это важно

Включённая камера — это потенциальный источник утечки личности и приватных данных. Даже если вероятность целенаправленной слежки невелика, риск нежелательной съёмки или записей существует. Физическая блокировка и проверка доступа к устройству — дешёвые и быстрые меры, которые минимизируют угрозу.

Важно: если вы используете внешнюю USB‑камеру, проще всего — просто отключить её, когда она не нужна.

Универсальное решение — закройте камеру

Независимо от платформы самый быстрый и надёжный способ — физически перекрыть объектив. Подходящие варианты:

- Маленькая клейкая точка или стикер. Дёшево и надёжно.

- Специальные слайдер‑крышки (работают тысячи циклов; подходят для ноутбуков и смартфонов).

- Для внешних USB‑камер — отсоединять кабель.

Преимущества: 100% блокирует оптику и не влияет на работу устройства. Недостаток: требует ручной манипуляции, но тот же простой стикер можно носить с собой.

Важно: проверяйте, чтобы наклейка не закрывала датчики освещения и не оставляла клея на объективе.

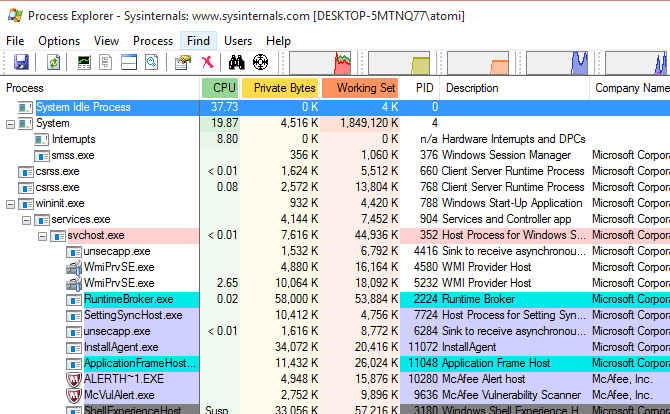

Windows: как найти процесс, использующий камеру (Process Explorer)

На компьютерах под управлением Windows проще всего проследить, какие процессы держат файл устройства камеры. Для этого используйте утилиту Process Explorer от Microsoft.

Принцип: найти в Диспетчере устройств имя физического объекта камеры, затем в Process Explorer выполнить поиск по этому имени — программа покажет процессы, у которых открыт дескриптор устройства.

Скачивание и запуск Process Explorer

- Скачайте Process Explorer с официального сайта Microsoft TechNet (архив ~1.8 МБ).

- Распакуйте ZIP и в подпапке ProcessExplorer выберите исполняемый файл, соответствующий архитектуре системы (32‑бит или 64‑бит).

- Правой кнопкой мыши — «Запуск от имени администратора» и подтвердите предупреждение безопасности, нажав «Запустить» и «Принять» лицензию.

- Сверните окно Process Explorer — оно понадобится позже.

Примечание: запуск от администратора необходим, чтобы Process Explorer мог увидеть дескрипторы устройств, удерживаемые другими процессами.

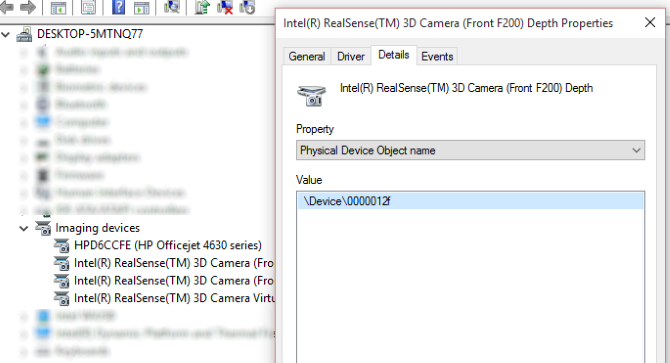

Как найти имя устройства камеры в Windows

- Откройте Диспетчер устройств (правый клик по меню «Пуск» → «Диспетчер устройств”).

- Разверните раздел «Устройства обработки изображений» или «Камеры» и найдите запись, соответствующую вашей веб‑камере.

- Правой кнопкой — «Свойства» → вкладка «Сведения».

- В поле «Свойство» выберите «Имя физического объекта устройства» (Physical Device Object name), затем правой кнопкой по значению → «Копировать».

Поиск процессов, держащих камеру

- В Process Explorer откройте меню «Найти» (или нажмите CTRL+F).

- Вставьте (CTRL+V) скопированное имя физического объекта и нажмите «Поиск».

- В результатах вы увидите список процессов, у которых открыт дескриптор устройства камеры. В основном окне Process Explorer найдите соответствующие процессы.

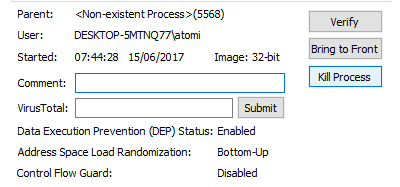

- Если процесс вызывает подозрение, правой кнопкой — «Свойства», затем «Завершить процесс» (Kill Process). Подтвердите.

Как отличить безопасные и подозрительные процессы:

- Поле «Process» показывает исполняемый файл. Поле «Description» и «Company Name» помогут понять происхождение.

- Доверенные приложения: Zoom, Teams, Skype, приложения производителя ноутбука, системные службы Microsoft.

- Подозрительные: имена без описания, процессы в нестандартных папках (например, %AppData% с непонятным именем) — требуют проверки.

Если сомневаетесь, сначала погуглите имя процесса и путь, прежде чем убивать или удалять.

Обнаружили незнакомое ПО — немедленно сканируйте на наличие вредоносного ПО

Если вы нашли приложение, которое держит камеру и которое не должно быть там, это может быть индикатором заражения. Действуйте быстро:

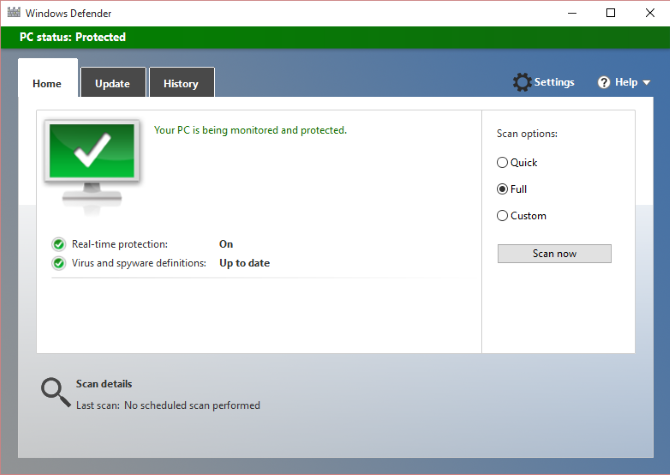

- Запустите полное сканирование антивирусом. В Windows 10/11 встроен Windows Defender (Защитник Windows).

- Откройте Защитник Windows (через «Пуск» → «Все приложения» → «Служебные — Windows» или поиск по «Защитник Windows”).

- Выберите «Полное сканирование» → «Сканировать сейчас».

Если вы предпочитаете сторонний антивирус — используйте надёжный продукт. Важное правило: сканирование должно быть полноценным (full), а не только быстрому просмотру.

Примечание: иногда злоумышленники прячут компоненты в автозапуске и реестре. После обнаружения подозрительного ПО проверьте автозапуск и используйте антимальварные утилиты (например, специализированные сканеры и инструменты удаления вредоносных компонентов).

Не доверяете приложению? Удалите его

Если процесс или приложение вам не знакомо или вы уверены, что оно не должно иметь доступ к камере — удалите его.

- Откройте «Панель управления» → «Программы и компоненты» или «Приложения и возможности» в зависимости от версии Windows.

- Найдите программу по имени и удалите.

- При проблемах воспользуйтесь встроенными средствами удаления производителя или сторонними деинсталляторами, которые очищают остаточные файлы и записи в реестре.

Важно: после удаления снова проверьте Process Explorer — исчез ли процесс и закрыт ли дескриптор камеры.

Практическое руководство: короткий чеклист (SOP)

- Физически закройте камеру (наклейка/слайдер).

- Если камера внешняя — отключите USB‑кабель.

- Скачайте и запустите Process Explorer от имени администратора.

- В Диспетчере устройств найдите «Имя физического объекта устройства» камеры и скопируйте его.

- В Process Explorer выполните поиск по этому имени.

- Проанализируйте найденные процессы (описание, компания, путь).

- Завершите подозрительный процесс и запустите полное сканирование антивирусом.

- Удалите ненужные/подозрительные программы и проверьте автозагрузку.

- Смените пароли и включите двухфакторную аутентификацию, если есть риск компрометации.

Критерии приёмки

- Камера физически закрыта или отключена.

- Process Explorer не показывает сторонних процессов с открытым дескриптором камеры.

- Антивирус не находит признаков заражения после полного сканирования.

- Приложения с доступом к камере — только те, которым вы доверяете (например, Zoom, Skype и т.п.).

Когда описанный метод не сработает (ограничения)

- На устройствах macOS/iOS/Android поиск дескрипторов через Process Explorer неприменим — там свои инструменты и разрешения.

- Утилиты для скрытой съёмки, встроенные глубоко в прошивку или аппаратную прошивку роутера/камеры, могут не быть видимыми как обычный процесс.

- Если злоумышленник имеет физический доступ к устройству, он может обойти большинство защит.

В таких случаях фокусируйтесь на физическом закрытии камеры и полном восстановлении системы (восстановление/переустановка ОС) при сильном подозрении на глубокое заражение.

Решения для других платформ и дополнительные меры

- macOS: проверьте «Системные настройки» → «Безопасность и конфиденциальность» → «Камера» — какие приложения имеют доступ. Закройте доступ для нежелательных.

- Android/iOS: проверьте разрешения приложений (Настройки → Приложения → Разрешения → Камера). Отключите доступ.

- Роутер: обновите прошивку, смените пароли и отключите удалённый доступ, если не нужен.

Дополнительно: обновляйте драйверы и ОС, используйте регулярный бэкап и включите экранную/камера‑индикацию (если устройство поддерживает аппаратный индикатор активности камеры — это хороший признак).

Быстрая таблица решений (Что делать при обнаружении доступа)

- Процесс известен и доверен → ничего не делать, следите за поведением.

- Процесс неизвестен, но имеет хорошую репутацию → проверить путь и компанию, просканировать систему.

- Процесс неизвестен и подозрителен → завершить процесс, выполнить полное сканирование, удалить программу.

- Нельзя удалить/удаляется не полностью → восстановление системы или переустановка ОС.

Decision flowchart (быстрая инструкция)

flowchart TD

A[Камера активна?] -->|Да| B[Физически закройте объектив]

B --> C[Запустите Process Explorer и найдите дескрипторы камеры]

C --> D{Найдены процессы}

D -->|Никаких| E[Проверьте индикатор активности камеры и права приложений]

D -->|Да| F[Анализ: доверенное или нет?]

F -->|Доверенное| E

F -->|Подозрительно| G[Завершите процесс → Полное сканирование антивирусом]

G --> H{Найдено вредоносное ПО}

H -->|Да| I[Удалить, восстановить систему при необходимости]

H -->|Нет| J[Удалить программу, сменить пароли]

E --> K[Мониторьте и обновляйте систему]

I --> K

J --> KКраткая методология для организаций (мини‑SOP)

- Поддерживать инвентаризацию устройств и список доверенных приложений с правами камеры.

- Развернуть MDM/Endpoint‑контроль, который ограничивает права приложений на доступ к камере.

- Периодически аудировать логи доступа к периферии и сетевые соединения.

- Обучать сотрудников простым практикам: закрывать камеру, проверять разрешения и не ставить ПО из ненадёжных источников.

1‑строчный глоссарий

- Дескриптор устройства — ресурс/файл в ОС, представляющий аппарат (камера), который процесс может открыть и использовать.

- Process Explorer — утилита от Microsoft для детального просмотра процессов и открытых ими ресурсов.

Риски и рекомендации

- Риск: скрытые бэкдоры, встроенные в ПО. Митигирование: ограничение прав приложений и мониторинг.

- Риск: скомпрометированный роутер или IoT‑камера в локальной сети. Митигирование: обновление прошивки и сегментация сети.

Короткая памятка для пользователей (на один лист)

- Всегда имейте под рукой маленькую клейкую заглушку для камеры.

- Проверили, что приложению нужен доступ к камере — дайте только при необходимости.

- На Windows используйте Process Explorer, чтобы увидеть, какие процессы держат камеру.

- При сомнениях — завершите процесс и сканируйте систему.

Итог: простые физические меры (наклейка/слайдер) вместе с раз в несколько месяцев проверкой доступа к камере и полным антивирусным сканированием решают большинство практических проблем слежки через веб‑камеру.

Важно: при серьёзном подозрении на целенаправленное наблюдение рассмотрите полное восстановление системы и консультацию с экспертом по безопасности.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента