Шифрование данных смартфона: практическое руководство

Шифрование защищает данные на телефоне от посторонних и делает вытягивание информации из утерянного или изъятого устройства малополезным. Включите блокировку экрана и включите встроенное шифрование на Android и iOS; для Windows Phone схема сложнее и требует корпоративных подписок или сторонних приложений.

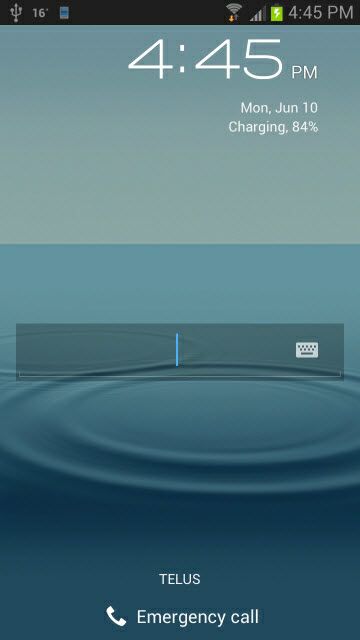

Изображение: смартфон с замком на экране — визуализация защиты данных

Prism — это модное слово в обсуждениях о вторжении в приватность через мобильные телефоны. Если вам кажется, что только один оператор, вроде Verizon, может «пытаться» делиться данными с государством, это признак наивности. В исторических сообщениях утверждалось, что агентства могли собирать метаданные звонков — номера, время, продолжительность — у сотен миллионов абонентов. Это не всегда прямой доступ к содержимому разговоров, но и метаданные сами по себе раскрывают многое.

Кроме государственных служб, угрозу представляют ворующие личности: мошенники, крадущие телефоны, программы-шпионы и взломщики. На одном устройстве может храниться всё: имена, адреса, пароли, банковские реквизиты. Шифрование уменьшает ценность телефона для злоумышленника.

Этот материал объясняет, как и почему стоит шифровать смартфон, какие ограничения у платформ и какие дополнительные меры безопасности полезны.

Почему шифрование важно

Шифрование — это процесс преобразования данных так, чтобы без ключа чтение было невозможным. Ключ в данном случае — ваш PIN, пароль или биометрия. Даже если злоумышленник физически получит доступ к файлам, без ключа они останутся нечитаемыми.

Ключевые преимущества:

- Защита при потере или краже устройства.

- Ограничение полезности данных при изъятии устройства силовыми структурами или злоумышленниками.

- Дополнительный барьер против вредоносных приложений, если ключ надёжно защищён.

Важно помнить: шифрование — не панацея. Оно снижает риск, но не исключает фишинг, социальную инженерию и доступ к облачным бэкапам при отсутствии шифрования резервных копий.

Быстрые шаги перед шифрованием

- Включите блокировку экрана (PIN, пароль, графический ключ или биометрия).

- Удалите виджеты с экрана блокировки, которые показывают личную инфо (почта, календарь, уведомления).

- Сделайте резервную копию и убедитесь, что она защищена (см. раздел про iTunes и резервные копии).

- Зарядите телефон: процесс шифрования часто требует полного заряда или подключения к питанию.

- Запишите и храните надежно свой пароль/фразу восстановления.

Подпись: пример экрана блокировки с минимальной видимой информацией.

Как шифровать: платформы и пошаговые инструкции

Ниже — переводы и адаптации оригинальных шагов для популярных платформ, с пояснениями, ограничениями и советами по удобству.

Android

Современные версии Android поддерживают нативное шифрование всего устройства. Процесс обычно выглядит так:

- Откройте Настройки → Безопасность.

- Нажмите Зашифровать устройство (или «Шифрование» / Encrypt device).

- Подключите телефон к зарядке и начните процесс. На некоторых устройствах потребуется, чтобы батарея была выше определённого уровня.

- Введите PIN/пароль — он будет использован как часть ключа шифрования.

Особенности и замечания:

- Процесс может занять от нескольких минут до часа и более, в зависимости от объёма данных и модели.

- На многих устройствах требуется пароль минимум из 6 символов с цифрой. Эти требования зависят от сборки Android и производителя.

- SD-карты можно шифровать отдельно: либо полностью, либо только новые файлы. Это защищает данные на сменных носителях, но делает карту привязанной к устройству.

Плюсы:

- Возможность шифрования полного хранилища.

- Нативная поддержка, без дополнительных приложений.

Минусы:

- Неправильный пароль или потеря ключа делает данные не восстановимыми.

- На старых устройствах шифрование может снижать производительность.

Подпись: пример экрана шифрования на Android.

iPhone (iOS)

iOS использует аппаратные и программные механизмы защиты данных. Включение кода доступа активирует большинство механизмов защиты:

- Откройте Настройки → Основные → Код‑проект/Код‑доступ (Passcode / Passcode Lock).

- Установите код доступа. Он включает шифрование определённых контейнеров данных на устройстве.

- В разделе Настройки → Основные → Код‑доступ можно включить Стереть данные после 10 неверных попыток — это удалит ключ шифрования и, следовательно, данные.

Особенности:

- Не все данные и приложения автоматически используют механизмы защиты iOS: Apple описывает, что iMessages, почта, приложения с поддержкой Data Protection и вложения могут модерировать доступ по ключу.

- При резервном копировании в iTunes можно включить шифрование резервной копии — это обязательно, если вы хотите, чтобы резерв был защищён так же, как устройство.

Плюсы:

- Высокая интеграция шифрования в систему.

- Аппаратная защита ключей.

Минусы:

- Некоторые виды данных могут храниться вне защищённых контейнеров в зависимости от приложения.

Подпись: включение кода доступа на iPhone.

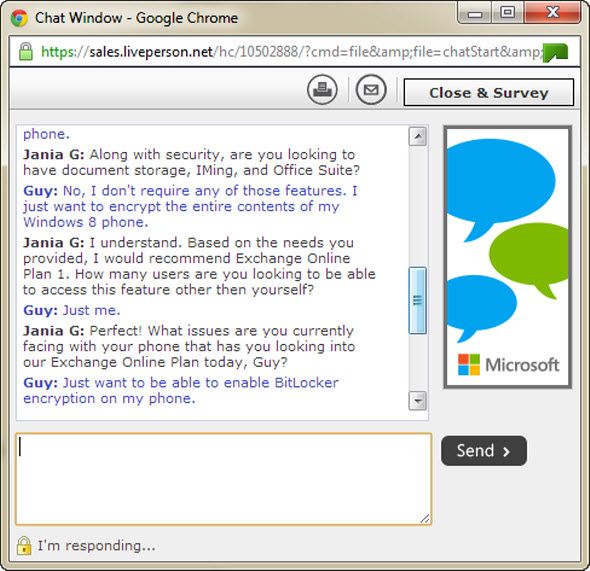

Windows Phone

Шифрование в экосистеме Windows Phone (особенно Windows Phone 8 и ранних версиях) зависит от корпоративной инфраструктуры:

- Для включения шифрования устройства обычно требуется политика от работодателя через Exchange или корпоративную MDM (Mobile Device Management).

- Коммерческая подписка Exchange Online Plan 1 упоминалась как возможный путь ($4.99/месяц), но детали зависят от текущих условий и версий сервиса.

- Технология BitLocker применяется в некоторых моделях для шифрования, но обычному пользователю доступ к ней может требовать инфраструктурной настройки.

Плюсы:

- BitLocker — мощный механизм шифрования, если доступен.

Минусы:

- Для большинства потребителей включение шифрования не так просто и требует корпоративных инструментов или сторонних приложений.

Подпись: пример экрана с настройками шифрования для Windows Phone.

Ограничения и ситуации, когда шифрование не спасёт

- Если злоумышленник получил доступ к вашему текущему паролю (через фишинг или кражу пароля), шифрование не поможет.

- Если данные синхронизируются и хранятся в облаке без шифрования или с открытым доступом, локальное шифрование на устройстве не защитит эти копии.

- Аппаратные уязвимости или эксплойты на этапе загрузки устройства (bootloader) могут позволить извлечь данные при определённых условиях.

- Неправильное хранение пароля/фразы восстановления (например, запись на стикер) сводит всю защиту на нет.

Альтернативные подходы и вспомогательные методы

- Приложения для отдельного шифрования файлов и папок (контейнеры): полезно, если вы хотите шифровать только чувствительные файлы, а не всё устройство.

- Аппаратные ключи и менеджеры паролей: хранят учётные данные отдельно и под защитой мастер‑пароля.

- Политики управления устройством (MDM) для организаций: централизованное шифрование и удалённая очистка при потере.

- Сквозное шифрование в коммуникациях: используйте мессенджеры с end-to-end шифрованием (Signal, WhatsApp, iMessage при условии доверия экосистеме).

Практическая методология: что делать шаг за шагом

- Оцените угрозу: потеря/кража, преследование, государственный надзор или лишь случайный злоумышленник.

- Включите блокировку экрана и настройте надежный PIN/пароль/биометрию.

- Включите нативное шифрование устройства (или шифруйте отдельные картриджи/файлы).

- Настройте шифрование резервных копий и проверьте доступность восстановлений.

- Удалите лишние виджеты и минимизируйте утечки информации на экране блокировки.

- Настройте удалённую очистку и сервисы поиска устройства на случай потери.

- Проведите тест: попытайтесь восстановить данные из резервной копии, убедитесь, что шифрование не мешает рабочему процессу.

Критерии приёмки

- Устройство требует ввода PIN/пароля или биометрии при включении.

- Данные при подключении к другому компьютеру не читаются напрямую (файлы зашифрованы).

- Резервные копии, если они хранятся локально, зашифрованы или требуют пароля для восстановления.

- Периодический тест восстановления успешен и документирован.

Роль‑ориентированные контрольные списки

Для пользователя:

- Включить код доступа/биометрии.

- Шифровать устройство и/или SD‑карту.

- Включить резервное копирование с шифрованием.

- Включить функцию удалённой очистки и поиск устройства.

Для администратора (организация):

- Настроить MDM с политиками принудительного шифрования.

- Обеспечить управление ключами и процедурой сброса.

- Обучить сотрудников основам безопасного поведения.

Для специалиста по безопасности:

- Провести аудит шифрования и процедур восстановления.

- Проверить совместимость приложений и влияния шифрования на производительность.

- Оценить угрозы физического доступа и эксплойтов загрузчика.

Инцидентный план: телефон потерян или украден

- Немедленно используйте сервис поиска устройства и отметьте устройство как потерянное.

- Если есть риск компрометации, инициируйте удалённую очистку.

- Смените пароли к учётным записям и банковским приложениям.

- Сообщите в полицию, если подозреваете злонамеренное использование.

- Проанализируйте резервные копии на предмет утечек и пересмотрите процедуру бэкапов.

Тесты и критерии приёмки для шифрования

- Попытка доступа к данным с помощью внешнего кардридера не должна давать читаемых файлов.

- Восстановление из зашифрованной резервной копии — успешно.

- После 10 неверных попыток (в случае iPhone, если включено) данные становятся недоступны.

Безопасное использование паролей и восстановления

- Никогда не используйте простой или легко угадываемый PIN.

- Храните фразу восстановления в безопасном месте (холодное хранение, менеджер паролей, сейф).

- Рассмотрите использование длинной фразы‑пароля вместо короткого PIN для лучшего уровня защиты.

Приватность и соответствие требованиям (GDPR и локальные нормы)

Шифрование помогает соответствовать требованиям законодательства о защите персональных данных, поскольку уменьшает риск утечки личной информации при утрате устройства. Однако оно не отменяет обязанностей по надлежащему хранению резервных копий и уведомлению пострадавших в случае утечки персональных данных.

Важно документировать политику хранения и удаления данных, особенно в организациях, и согласовывать её с юридическим отделом.

Сравнение платформ — краткая матрица

- Android: нативное шифрование полного устройства, гибкость, поддержка шифрования SD.

- iPhone: аппаратно усилённая защита, шифрование тесно интегрировано с ОС; некоторые резервные копии и типы данных требуют отдельной настройки.

- Windows Phone: мощные механизмы (BitLocker) доступны, но часто требуют корпоративных политик.

Советы по производительности и совместимости

- Старые устройства могут замедлиться после включения шифрования. Протестируйте привычные сценарии.

- Некоторые приложения, работающие на низком уровне (root/низкоуровневый доступ), могут некорректно работать с зашифрованным хранилищем.

- Планируйте время на первоначальное шифрование и не прерывайте процесс.

Мини‑чеклист перед развертыванием в организации

- Провести пилот на небольшом наборе устройств.

- Проверить время шифрования и влияние на батарею.

- Настроить процедуру восстановления и хранения ключей в безопасном хранилище.

- Обучить сотрудников и распространить простые инструкции по восстановлению и блокировке устройства.

Часто встречающиеся ошибки и как их избежать

- Сохранение пароля на стикере или в заметке без шифрования — принципиальная ошибка.

- Отсутствие шифрования резервной копии делает всё шифрование бессмысленным.

- Игнорирование ПО для удалённого удаления и поиска устройства.

Краткий глоссарий

- Шифрование: преобразование данных для их сокрытия без ключа.

- Ключ шифрования: секрет (пароль, PIN, биометрия), позволящий расшифровать данные.

- RDB (резервная копия): копия данных устройства, которую нужно шифровать отдельно.

Заключение

Шифрование смартфона — простая и эффективная мера безопасности. Оно снижает риск утечки личных данных при потере или краже устройства и делает вашу жизнь сложнее для злоумышленников. Android предоставляет гибкую нативную поддержку шифрования всего устройства; iPhone интегрирует защиту глубже в ОС; Windows Phone требует дополнительных шагов и часто корпоративных инструментов.

Применяйте шифрование вместе с хорошими паролями, безопасными резервными копиями и процедурами реагирования на инциденты. Безопасность — это набор мер, а не один метод.

Обсудите в комментариях: зашифровали ли вы свой телефон? Какие трудности встретили?

Источник изображения: Smartphone with Lock via Shutterstock.

Похожие материалы

Распознать и остановить спам в Instagram

InShot — полное руководство по мобильному монтажу

Novelist: руководство по написанию и изданию

Мемоизация в JavaScript и React — как и когда

Как проверить и восстановить заблокированный Instagram